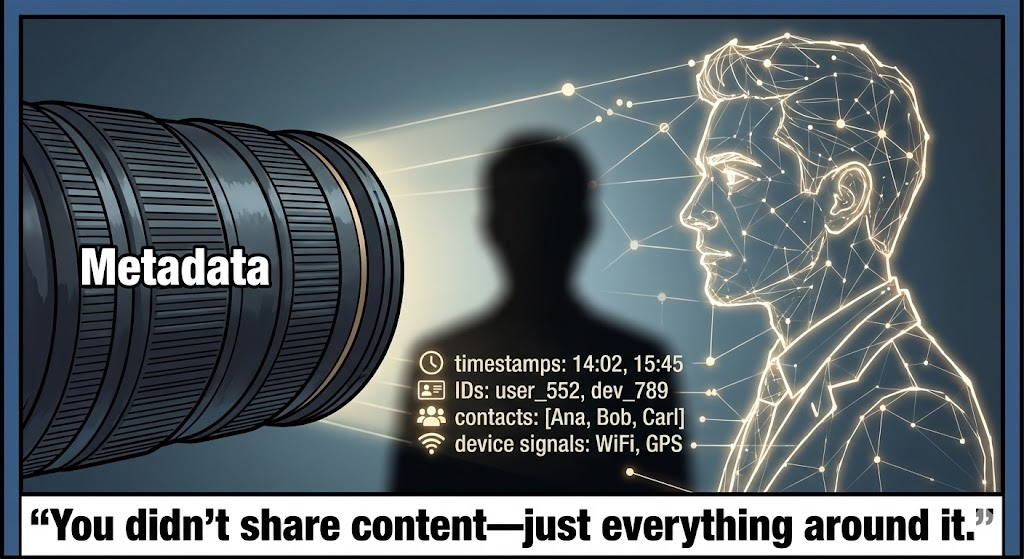

בנוף העוין המודרני, "פרטיות" היא כישלון תפעולי, ו"אנונימיות" היא רק מצב זמני של חוסר קורלציה. עבור אנשי צוות Red Team או מהנדסי אבטחת AI מובחרים, המטרה של מודיעין מקור פתוח (OSINT) היא לא למצוא מידע מוסתר, אלא להפוך מידע ציבורי לנשק.

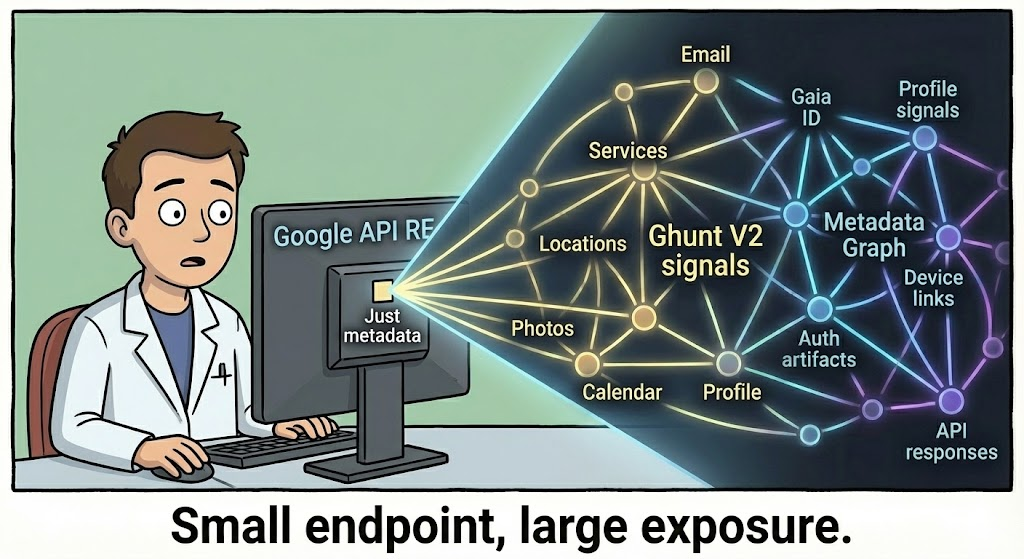

Ghunt חצה את גבולותיו המקוריים כסקריפט Python פשוט והפך למסגרת הסטנדרטית בתעשייה לחקירת המערכת האקולוגית של Google. הוא אינו מנצל באג, אלא מנצל את הארכיטקטורה הבסיסית של שירותים מחוברים. על ידי ניתוח קריאות ה-API בין המכשיר של המשתמש לשרתים של Google — ובמיוחד ניצול ה- שירותי משחק, מפות, ו אנשים APIs—Ghunt הופך כתובת דוא"ל סטרילית לגרף דינמי של "דפוס חיים".

תיק טכני מקיף זה יפרק את המכניקה הפנימית של Ghunt V2, יספק אסטרטגיות אוטומציה ב-Python ברמת ייצור, ינתח את תפקידו בניצול פגיעויות בעלות השפעה רבה כמו CVE-2026-21858 ו CVE-2025-68613, ולהדגים כיצד Penligent.ai ממכן את כל שרשרת ההרג הזו באמצעות Agentic AI.

חלק א': המכניקה של החילוץ (מאחורי הקלעים)

כדי להבין כיצד להשתמש ב-Ghunt ביעילות, יש להבין מה הוא עושה ברשת. Ghunt הוא, בעיקרו, לקוח API מאומת המדמה יישומים לגיטימיים של Google.

1. הקשר האישורים: אנטומיה של הפעלה

Ghunt אינו פועל באופן אנונימי. הוא דורש מצב הפעלה תקף כדי לעקוף את "Consent Bump" של גוגל ואת ההיוריסטיקה נגד גרידת נתונים. ה"קסם" טמון בעוגיות ספציפיות, בעיקר:

__Secure-1PSID&__Secure-3PSID: אלה הם המזהים העיקריים של הפעלה מתמשכת ב-Google. הם מעניקים גישה להקשר "חיפוש אישי".oauth_token: לעתים קרובות מופק כדי לאשר קריאות ל-Google People API מבלי להפעיל מסך הסכמה מלא של OAuth.

כאשר אתה מבצע כניסה ל-ghunt, אתה למעשה מייצא את המצב הקריפטוגרפי הזה מההקשר של הדפדפן שלך ל-Python. httpx הפעלה. לאחר מכן, הכלי מנהל את X-Goog-AuthUser כותרות כדי לעבור בין חשבונות, תוך חיקוי התנהגותו של משתמש המעביר בין פרופילים אישיים ופרופילים ארגוניים ב-Chrome.

2. פענוח המטריצה: מאגרי פרוטוקול (Protobuf)

בניגוד ל-API REST סטנדרטיים המחזירים JSON נקי, נקודות קצה פנימיות רבות של Google (במיוחד Maps ו-Play Store) מחזירות נתונים המסודרים בסדרות ב- מאגרי פרוטוקול (Protobuf).

- האתגר: Protobuf הוא פורמט בינארי. ללא ה-

.protoקובצי הגדרה (שגוגל שומרת בסודיות), הנתונים הם זרם של בתים בלתי קריאים. - פתרון Ghunt: מפתחי Ghunt ביצעו הנדסה לאחור של פורמט ה-wire. הכלי כולל מפרש מותאם אישית שמבצע דה-סריאליזציה רקורסיבית של זרמים בינאריים אלה.

- דוגמה: בעת שאילתת תרומות המפות של המשתמש, Ghunt מקבל blob Protobuf. הוא מסיר את כותרות הכבלים, מזהה תגי שדה (לדוגמה, שדה

1הוא שדה מזהה הביקורת2הוא חותמת הזמן), ומשחזר אובייקט קריא. יכולת זו לנתח תעבורה בינארית פנימית גולמית היא מה שמבדיל את Ghunt ממגרדי HTML בסיסיים.

- דוגמה: בעת שאילתת תרומות המפות של המשתמש, Ghunt מקבל blob Protobuf. הוא מסיר את כותרות הכבלים, מזהה תגי שדה (לדוגמה, שדה

חלק ב': משטח התקיפה המודולרי

Ghunt V2 פועל על בסיס ארכיטקטורה מודולרית. כל מודול מכוון למאגר נתונים ספציפי בתוך התשתית של Google.

מודול א': מנוע הסיבוב של הדוא"ל (דוא"ל ghunt)

זוהי נקודת הכניסה הנפוצה ביותר. אתה מזין אותה target@gmail.com, והוא שואל את נקודת הקצה הפנימית https://clients6.google.com/rpc.

- החלטת GAIA ID: המודול מפרש את הדוא"ל ל- GAIA ID (חשבונות Google וניהול זיהוי). מספר שלם בן 21 ספרות זה הוא הליבה הבלתי משתנה של זהות המשתמש. גם אם המשתמש משנה את כתובת הדוא"ל או את שם התצוגה שלו, זיהוי GAIA נשאר ללא שינוי.

- אפיון שירותים: הוא בודק את קיומם של פרופילים ציבוריים בתמונות, במפות ובלוח השנה.

- דליפת IAM בענן: חשוב לציין כי הוא יכול לזהות אם למשתמש יש טביעת רגל פעילה ב-Google Cloud Platform (GCP). עבור צוות Red Team, הידיעה שהיעד הוא "מנהל GCP" מעניקה לו עדיפות מיידית בקמפיינים של פישינג המכוונים אליו.

gcloudאישורים.

מודול ב': טרילטרציה גיאוגרפית (מפות ghunt)

מודול זה אוסף את "הביקורות" וה"תמונות" שפורסמו על ידי היעד.

- ניתוח חותמת זמן: על ידי יצירת מתאם בין חותמות הזמן של הביקורות לבין הקואורדינטות הגיאוגרפיות של העסקים שנסקרו, Ghunt בונה מפת מהירות.

- תרחיש: היעד מבקר בבית קפה בסן פרנסיסקו בשעה 09:00 ובמסעדה בפאלו אלטו בשעה 12:00. הדבר מאשר את מיקומו הפיזי ואת יכולת הנסיעה שלו.

- ציון אמון: Ghunt V2 מחשב ציון אמון עבור "בסיס הבית" של המשתמש על ידי קיבוץ צפיפות הביקורות.

מודול C: טלמטריה של מכשירים ו-Play API (משחק ציד)

אולי המודול המסוכן ביותר לניצול חומרה. על ידי שאילתת ספריית Google Play, Ghunt מפרט את המכשירים המקושרים לחשבון.

- נתונים שחולצו: יצרן (Samsung, Pixel, Xiaomi), מספר דגם (SM-S918B) וחותמת זמן "נראה לאחרונה".

- נשק: זה לא סתם טריוויה. זהו תנאי הכרחי לביצוע קוד מרחוק (RCE) ספציפי לחומרה.

חלק ג': הנדסה מתקדמת – אוטומציה של הציד

שימוש ידני ב-CLI אינו מספיק לצורך סיור בקנה מידה ארגוני. להלן יישום Python חזק ומוכן לייצור, העוטף את Ghunt במבנה מחלקות אסינכרוני, המתאים לשילוב בצינור גדול יותר.

ה GhuntAutomator כיתה

פייתון

`import asyncio import json import logging from typing import Dict, Optional from ghunt.api import GHuntAPI from ghunt.objects import Target from ghunt.utils import get_httpx_client

הגדר רישום מובנה עבור הצינור

logging.basicConfig(רמה=רישום.INFO, format=’%(asctime)s – %(levelname)s – %(message)s’)

class GhuntAutomator: def init(self): self.client = get_httpx_client() self.api = GHuntAPI(self.client) self.is_authenticated = False

async def authenticate(self) -> bool: """ מאתחל את ההפעלה באמצעות פרטי הזדהות שמורים. מניח ש-cookies כבר סודרו בנתיב ברירת המחדל. """ try: self.is_authenticated = await self.api.login() if self.is_authenticated:

logging.info("[+] אימות מוצלח ל-Google Internal APIs.") return True else: logging.error("[-] אימות נכשל. בדוק את תוקף הקוקי.") return False except Exception as e: logging.critical(f"[-] שגיאת אימות חמורה: {e}") return False

async def scan_target(self, email: str) -> Optional[Dict]: if not self.is_authenticated: logging.warning("[-] לא ניתן לסרוק: לא אותנטיקציה.") return None logging.info(f"[*] מתחיל סריקה מעמיקה עבור: {email}")

נסה: target = Target(self.api, email) נמצא = המתן target.hunt() אם לא נמצא: logging.info(f"[-] היעד {email} לא נמצא או מוסתר.") החזר None # 1. מודיעין בסיסי intel_package = {

"gaia_id": target.person.gaia_id, "name": target.person.name, "profile_pic": target.person.profile_pic, "last_active": target.person.last_active_service, "devices": [], "locations": [] }

# 2. חילוץ נתוני טלמטריה של המכשיר (קריטי למיפוי CVE) if target.person.devices: for device in target.person.devices: intel_package["devices"].append({ "model": device.model, "last_seen": str(device.last_seen)

}) # 3. חילוץ נתוני מיקום גיאוגרפי ממפות if target.person.maps_contribs: for review in target.person.maps_contribs[:5]: # חמשת הביקורות האחרונות

intel_package["locations"].append({ "venue": review.venue_name, "rating": review.rating, "timestamp": str(review.date) })

return intel_package except Exception as e: logging.error(f"[-] שגיאה במהלך סריקת הלוגיקה: {e}") return None async def cleanup(self): await self.client.aclose()

רתמת ביצוע

async def main(): automator = GhuntAutomator() if await automator.authenticate(): result = await automator.scan_target(“executive.target@gmail.com") אם התוצאה: הדפס (json.dumps(result, indent=4)) המתן automator.cleanup()

אם שם == “ראשי": asyncio.run(main())`

קוד זה הוא מוכן לצינור. הוא כולל טיפול בשגיאות, פלט JSON מובנה ועיצוב מודולרי. ניתן להכניס אותו למכולה ולהפעיל אותו באמצעות תור הודעות (כמו Kafka או RabbitMQ) במערכת מבוזרת גדולה יותר.

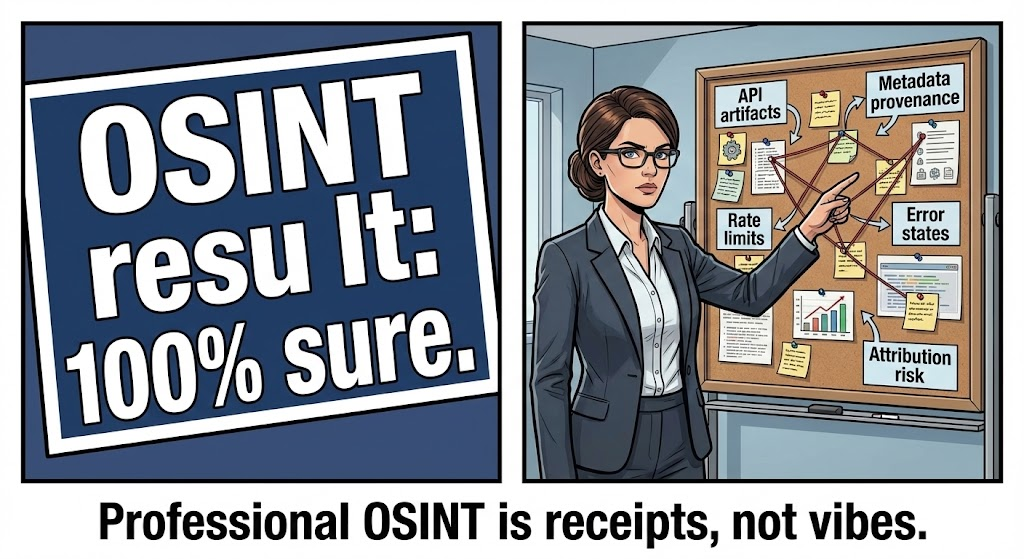

חלק IV: שרשרת ההרג – הצטלבות בין OSINT ל-CVE

הערך האמיתי של Ghunt מתגלה כאשר התפוקה שלו מונחת על גבי תמונת המצב של CVE (Common Vulnerabilities and Exposures) לשנת 2026.

1. וקטור החומרה: CVE-2026-21858 (CoreAudio RCE)

הקשר: CVE-2026-21858 היא פגיעות קריטית בהפעלת קוד מרחוק במנוע עיבוד המדיה של Android 15 ומטה. היא מאפשרת לתוקף להפעיל קוד שרירותי על ידי שליחת קובץ אודיו פגום באמצעות MMS או WhatsApp.

- הבעיה: הניצול תלוי בחומרה. שליחת מטען שגוי לארכיטקטורה שגויה (לדוגמה, שליחת מטען Exynos למכשיר Snapdragon) גורמת לקריסה, מה שמזהיר את המשתמש.

- פתרון Ghunt: על ידי ריצה

משחק ציד, התוקף משיג את הדגם המדויק (למשל, "Pixel 7 Pro"). הוא משווה את הנתון הזה למטריצת התאימות CVE-2026-21858. - התוצאה: 100% אמין, ללא צורך בלחיצה. Ghunt מספק את פתרון מיקוד עבור הטיל.

2. וקטור הזהות: CVE-2025-68613 (דליפת אסימון OAuth)

הקשר: CVE-2025-68613 כרוך בפגם באופן שבו אינטגרציות צד שלישי מסוימות מטפלות באסימוני רענון של Google OAuth.

- הבעיה: התוקפים צריכים לדעת אשר אינטגרציות שהמשתמש אישר. ריסוס ניצול עיוור הוא רועש.

- פתרון Ghunt: המודולים "SpiderDAL" (קישורים לנכסים דיגיטליים) ו-"Photos" של Ghunt יכולים לעתים קרובות להסיק על קשרים עם צדדים שלישיים. אם Ghunt מראה שהמשתמש מפרסם תמונות מאפליקציה ספציפית של צד שלישי, התוקף יודע שקיים אסימון OAuth תקף לאינטגרציה זו.

- התוצאה: התוקף יוזם את CVE-2025-68613 זורם באופן ספציפי נגד האפליקציה שזוהתה על ידי Ghunt, וגונב את ה-persistent

refresh_tokenוהשגת השתלטות קבועה על החשבון (ATO).

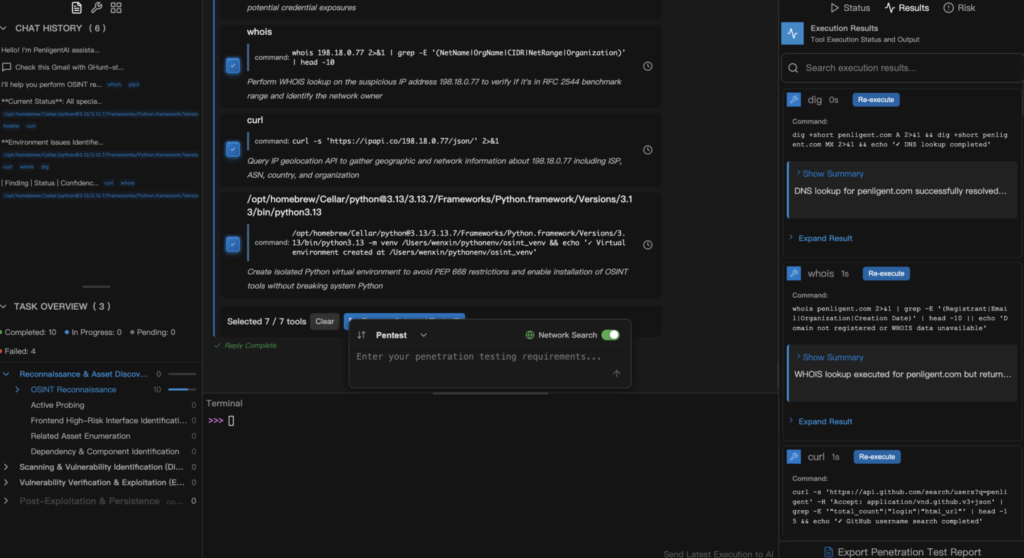

חלק ה': העתיד – מתסריטים לבינה מלאכותית סוכנתית (Penligent.ai)

הסקריפט ב-Python שלעיל הוא אמנם חזק, אך הוא מייצג את "עידן הידני" של האבטחה. הוא דורש מבן אדם לפרש את ה-JSON, לחפש את ה-CVE וליצור את המטען. בשנת 2026, המהירות היא הגורם המכריע. זה המקום שבו בינה מלאכותית סוכנתית לוקח את הפיקוד.

Penligent.ai, הראשון בעולם האקר AI סוכני, סופג את ההיגיון של כלים כמו Ghunt לתוך ארכיטקטורה קוגניטיבית. הוא לא רק "מפעיל" את Ghunt; הוא "מבין" את התפוקה.

הלולאה הקוגניטיבית של סוכן פלילי:

- תצפית (החיישן): הסוכן מפעיל באופן אוטונומי חיישן דמוי Ghunt על רשימת כתובות דוא"ל ארגוניות.

- אוריינטציה (ההקשר):

- נתונים גולמיים: "משתמש A משתמש ב-Samsung S24."

- שליפת ידע: הסוכן שואל את מאגר הנתונים הפנימי שלו על נקודות תורפה. הוא מתאים את "Samsung S24" + "Android 15" ל- CVE-2026-21858.

- החלטה (האסטרטגיה): הסוכן מחשב את הדרך הקלה ביותר.

- אפשרות א': דוא"ל פישינג? (שיעור הצלחה 12%).

- אפשרות ב': RCE נייד באמצעות CVE-2026-21858? (שיעור הצלחה 95%).

- בחירה: הסוכן בוחר באפשרות ב'.

- פעולה (האימות): הסוכן מייצר הוכחת היתכנות בטוחה (PoC) אובייקט. הוא אינו מנצל את המכשיר באופן זדוני; הוא מאמת את קיומה של הפגיעות (למשל, על ידי בדיקה אם המכשיר מקבל את הכותרת הפגומה) ומתעד את הממצא.

זה ההבדל בין כלי לעמית לצוות. Penligent מבצע אוטומציה של הנמקה, לא רק ה ביצוע. עבור צוות אבטחה, משמעות הדבר היא איתור הנתיב הקריטי לפריצה בתוך דקות, ולא ימים.

חלק ו': אמצעי נגד הגנתיים ואבטחת פעולות

אם אתם בצוות האדום, עליכם להגן על התשתית שלכם. אם אתם בצוות הכחול, עליכם לעוור את התוקף.

עבור המפעיל (OpSec)

- Dockerization הוא חובה: לעולם אל תריץ את Ghunt על מערכת ההפעלה המארחת שלך. גוגל משאירה "פירורי לחם" במערכת הקבצים. השתמש בתמונת Docker הרשמית: docker run -v $(pwd)/resources:/usr/src/app/resources mxrch/ghunt login

- פרוקסי מגורים: כתובות IP של מרכזי נתונים (AWS, DigitalOcean) מסומנות באופן מיידי על ידי Google. עליך להעביר את תעבורת Ghunt דרך פרוקסי מגורים בעלי מוניטין גבוה כדי לחקות תעבורת משתמשים רגילה.

- תיישן חשבון: אל תשתמש בחשבון Gmail חדש לצורך סיור. גוגל נותנת אמון בחשבונות עם היסטוריה. השתמש בחשבונות חד-פעמיים "מנוסים".

עבור המגן (הפחתה)

- רשימת ה"חסימות": אי אפשר לחסום את Ghunt באופן ישיר, מכיוון שהוא נראה כתעבורה לגיטימית. יש לצמצם את שטח הנתונים.

- מדיניות הארגון:

- השבת את "פעילות באינטרנט ובאפליקציות": אכוף זאת באמצעות מדיניות Google Workspace Admin עבור כל המשתמשים הארגוניים. פעולה זו תמנע איסוף של ביקורות מפות והיסטוריית מיקומים.

- ביקורת IT צללים: הפעל את Ghunt באופן קבוע מול של מנהלים. אם אתה מוצא את המכשירים האישיים שלהם ברשימה, הם מערבבים בין זהויות אישיות ותאגידיות — הפרה של עקרון "הפרדת תפקידים".

- בידוד נקודות קצה: ודא כי מכשירים ניידים המגיעים לנתוני החברה מנוהלים (MDM). אם מכשיר מזוהה כפגיע ל CVE-2026-21858, ה-MDM צריך לבטל אוטומטית את אסימוני הגישה שלו עד שיותקן התיקון.

סיכום

Ghunt V2 מהווה עדות לכך שבעולם היפר-מחובר, כולנו מדליפים נתונים. עבור מהנדסי אבטחה, הוא מספק את רמת הפירוט הדרושה כדי לדמות גורמי איום מתוחכמים.

עם זאת, הקורלציה הידנית של נתוני OSINT עם שרשראות פגיעות מורכבות כמו CVE-2026-21858 ו CVE-2025-68613 הופך לבלתי אפשרי עבור צוותים אנושיים. העתיד טמון בפלטפורמות כמו Penligent.ai, המשלבים את הדיוק של כלים כמו Ghunt עם כוח החשיבה של Agentic AI, ומאפשרים לנו לזהות ולסגור את חלונות החשיפה הללו במהירות של מכונה.

הפניות: