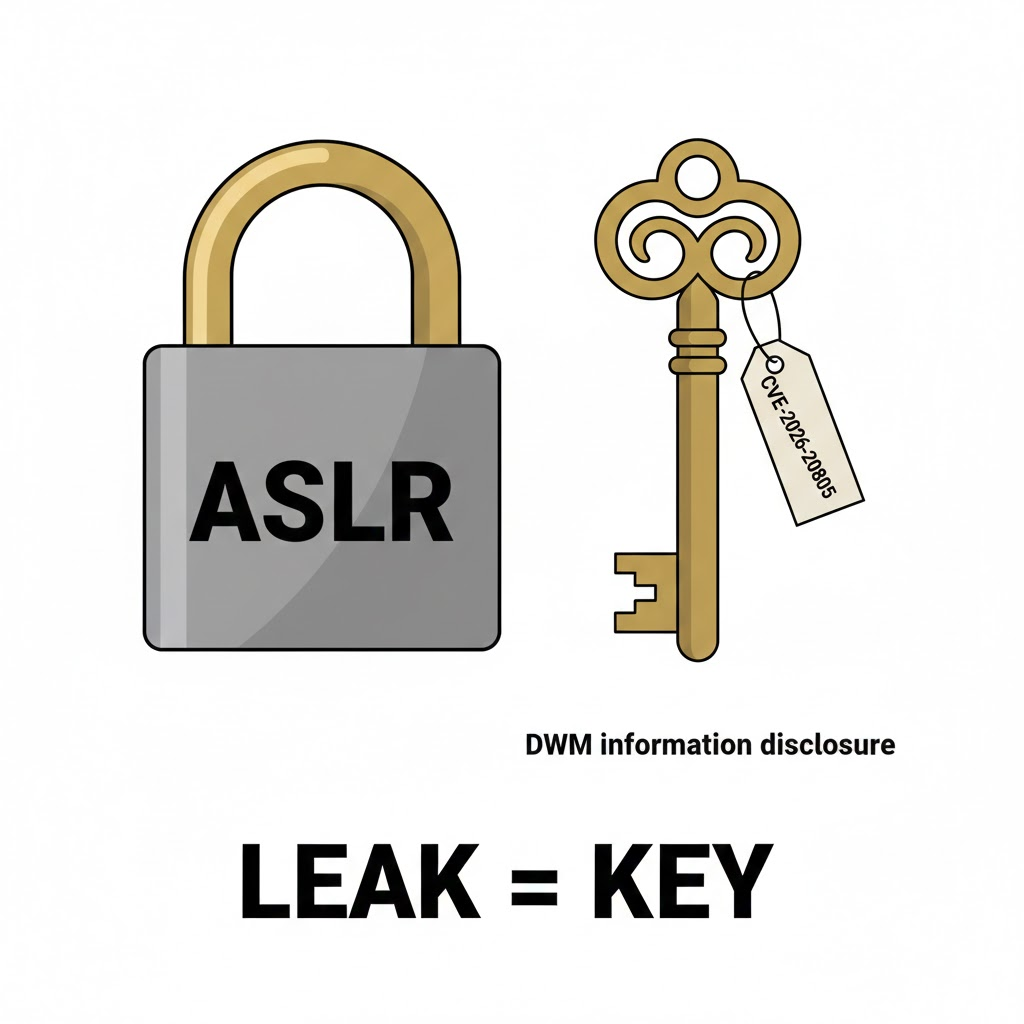

בתחום האבטחה ההתקפית ובדיקות החדירה האוטומטיות, ציון CVSS הוא לעתים קרובות מדד מטעה. לאחרונה נחשף CVE-2026-20805 הוא דוגמה מובהקת לכך. אף שהפגיעות ב-Windows Desktop Window Manager (DWM) דורגה רשמית כפגיעות בינונית בדרגה 5.5, היא מנוצלת כיום בפועל כפגיעות קריטית מסוג "אפס יום".

עבור מהנדסי אבטחת AI וצוותי Red Team, פגיעות זו מייצגת יותר מסתם משימת תיקון; זוהי שיעור מאלף בשרשרת ניצול מודרנית. על ידי הדלפת כתובות זיכרון דרך ממשק ALPC (Advanced Local Procedure Call), CVE-2026-20805 מנטרל ביעילות את ASLR (Address Space Layout Randomization), והופך באגים תיאורטיים של RCE (Remote Code Execution) לניצול דטרמיניסטי ומזוהם נגד תשתית AI ותחנות עבודה בעלות ערך גבוה.

המכניקה של הדלפה: בתוך DWM ו-ALPC

כדי להבין את CVE-2026-20805 PoC בהיגיון, יש להסתכל מעבר לדוחות הפגיעות הסטנדרטיים ולנתח את האינטראקציה בין יישומים במצב משתמש לבין תהליך DWM (dwm.exe).

DWM אחראי על הרכבת שולחן העבודה ב-Windows, ניהול אפקטים חזותיים ורינדור חלונות. הוא פועל עם הרשאות גבוהות ומקיים אינטראקציה הדוקה עם תת-מערכת הגרפיקה — וקטור קריטי עבור מהנדסים המריצים LLM מקומיים או משימות עתירות GPU. הפגיעות טמונה באופן שבו DWM מטפל בהודעות ALPC ספציפיות.

הווקטור ALPC

ALPC הוא מתקן תקשורת פנימי, לא מתועד, בין תהליכים בקרנל Windows, המותאם להעברת הודעות במהירות גבוהה.

בהקשר של CVE-2026-20805, הפגם קיים באימות מנגנון מיפוי הסעיפים במהלך בקשת חיבור ALPC. כאשר הודעת ALPC שתוכננה במיוחד נשלחת ליציאת DWM, השירות מחזיר בטעות מצביע גולמי לאובייקט קרנל או לכתובת ערימה במרחב הזיכרון במצב משתמש של תהליך DWM.

מדוע זה קטסטרופלי?

ניצול מודרני מסתמך על קיזוזים מדויקים בזיכרון. ASLR מגן מפני זה על ידי אקראיות במיקומים של הערימה, הערימה והקבצים ההפעלה. ניצול מוצלח של CVE-2026-20805 מספק לתוקף "כתובת בסיס". ברגע שהבסיס ידוע, האקראיות הופכת לחסרת תועלת. התוקף יכול אז לחשב את המיקום המדויק של גאדג'טים ROP (Return-Oriented Programming) הנדרשים להתקפת RCE עוקבת.

לוגיקה תיאורטית של ניצול

למרות שהפצת סקריפט ניצול ציבורי ותפקודי במלואו היא מסוכנת, אנו יכולים לנתח את הלוגיקה של הפסאודו-קוד הדרושה כדי לגרום לדליפה. הדבר מסייע למהנדסי אבטחה להבין את שטח התקיפה.

C++

// פסאודו-קוד: לוגיקה קונספטואלית להפעלת דליפת DWM ALPC // כתב ויתור: לצורכי חינוך וניתוח הגנתי בלבד.

#include #include // כותרת היפותטית למבני ALPC

void TriggerDWMLeak() { HANDLE hPort; ALPC_MESSAGE msg; UNICODE_STRING portName;

// 1. כוון ליציאת DWM ALPC // ליציאות DWM יש לעתים קרובות שמות צפויים או שניתן למנות אותן RtlInitUnicodeString(&portName, L"\\\\RPC Control\\\\DwmApi"); // 2. התחבר ליציאה עם תכונות ספציפיות // הפגיעות טמונה ככל הנראה באופן שבו תכונות החיבור

// מאפשרות מיפוי של תצוגה שאמורה להיות בלתי נגישה. NTSTATUS status = NtAlpcConnectPort( &hPort, &portName, NULL, &ALPC_PORT_ATTRIBUTES_AllowSectionMap, // תנאי ההפעלה NULL, NULL, NULL, NULL );

if (NT_SUCCESS(status)) { // 3. קבל את הודעת התגובה // מבנה התגובה מכיל את כתובת הערימה שדלפה // בשדה המיועד למידע ידית בלתי מזיק. ULONG_PTR leakedAddress = (ULONG_PTR)msg.PortMessage.u1.s1.DataLength;

printf("[!] כתובת ערימת DWM שדלפה: 0x%llx\\n", leakedAddress); printf("[*] ASLR הובס. כעת ניתן לחשב את הקיזוזים.\\n"); }

}`

פילוסופיית "אבן הדרך" בשרשראות ניצול

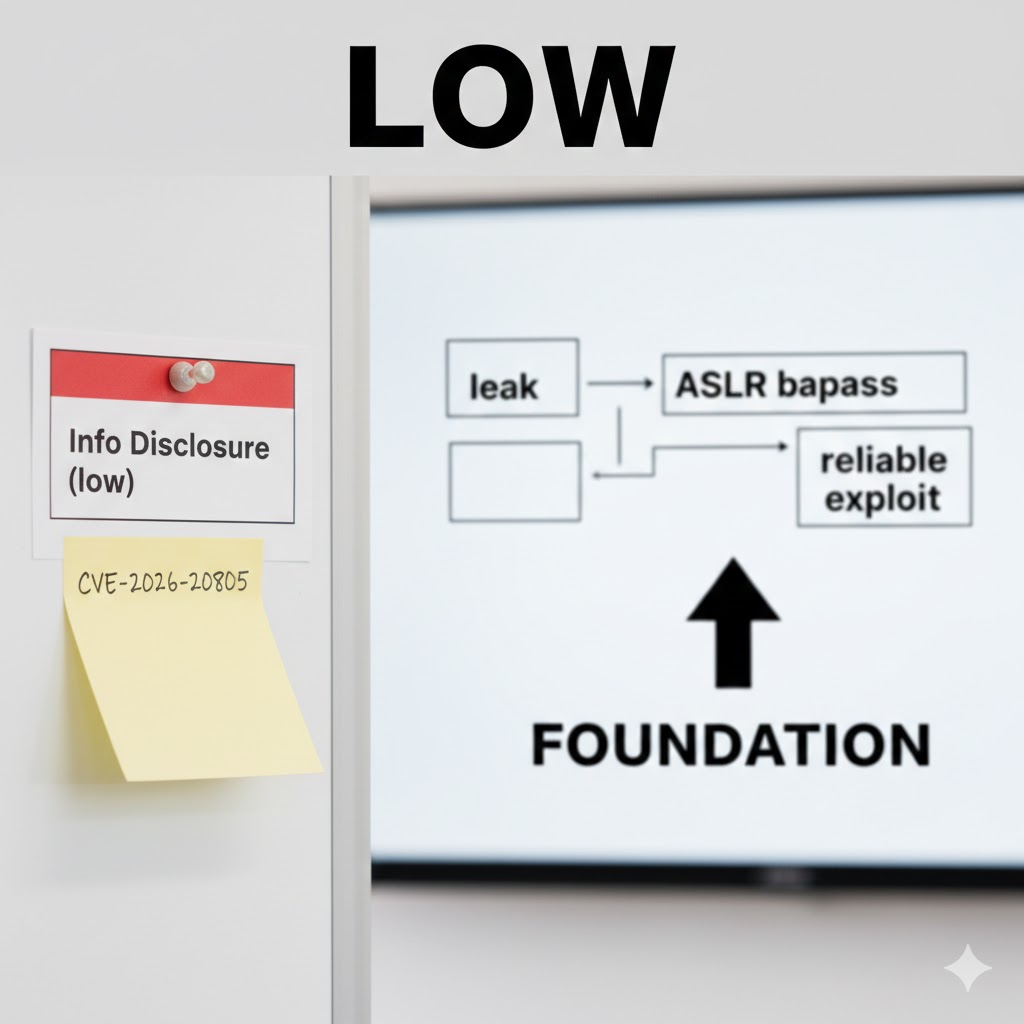

מהנדסי אבטחה לעיתים קרובות מתעלמים מפגיעויות כמו CVE-2026-20805 מכיוון שהן אינן מאפשרות ביצוע קוד. לבדזוהי טעות קטלנית במודלים של איומים.

בקמפיינים של איומים מתמשכים ומתקדמים (APT), באג "חשיפת מידע" הוא תנאי הכרחי לבאג "שחיתות זיכרון".

- שלב 1 (CVE-2026-20805): התוקף מקבל גישה מקומית (אולי באמצעות סקריפט אימון AI בעל הרשאות נמוכות שנפרץ או מאקרו פישינג). הוא מריץ את ה-PoC כדי לקרוא את פריסת הזיכרון של המערכת.

- שלב 2 (הפטיש): התוקף מפעיל ניצול נפרד (למשל, Use-After-Free במנהל התקן גרפי או במנוע עיבוד של דפדפן) שבדרך כלל יגרום לקריסת המערכת עקב ASLR.

- שלב 3 (התכנסות): באמצעות הכתובת שהודלפה בשלב 1, הניצול בשלב 2 משתנה באופן דינמי כדי להצביע על כתובות הזיכרון הנכונות, ובכך להשיג הרשאות SYSTEM אמינות.

במקרה של תשתית AI, הדבר מסוכן במיוחד. תוקף שמצליח לפרוץ למחשב של חוקר יכול לעבור למערך ה-GPU, לגנוב משקלי מודלים קנייניים או לזהם מאגרי נתונים.

אוטומציה של שרשרת ההרג: כיצד סוכני AI תופסים את CVE-2026-20805

המורכבות של שרשור פגיעויות אלה מדגישה את המגבלות של סורקי פגיעויות סטטיים מסורתיים. סורק סטנדרטי רואה "CVE-2026-20805: חומרה בינונית" ומציב אותו בתחתית רשימת התיקונים. לעומת זאת, איש צוות אדום אנושי רואה "את המפתח לממלכה".

זה המקום שבו הדור הבא של כלי אבטחה התקפיים, כגון Penligent, משנה את כללי המשחק באופן מהותי.

מעבר לסריקה סטטית

Penligent פועל כבודק חדירות AI אוטונומי. בניגוד לסורק שמסתפק בהשוואת מספרי גרסה מול מסד נתונים, Penligent משתמש במנוע היסק מבוסס LLM כדי להבין את הקשר של פגיעות.

כאשר Penligent נתקל במארח הפגיע ל-CVE-2026-20805 במהלך פעילות, הוא לא מסתפק בדיווח על כך. מנוע ההיגיון שלו מבצע את השלבים הקוגניטיביים הבאים:

- ניתוח קונטקסטואלי: "מצאתי דליפת זיכרון ב-DWM. אני רואה גם שירות דפדפן הפועל עם RCE ידוע וקשה לניצול."

- תכנון אסטרטגי: "אם אשתמש בדליפת DWM כדי למפות את הזיכרון, אוכל להגדיל את שיעור ההצלחה של RCE מ-5% ל-100%."

- ביצוע: הסוכן אוסף באופן עצמאי את פרימיטיבי הניצול הדרושים, מחבר אותם יחד ומאמת את נתיב ההתקפה — תוך חיקוי התנהגותו של יריב אנושי מתוחכם.

על ידי הדמיית לוגיקה זו, Penligent מאפשרת לארגונים לראות את הסיכונים שלהם לא כ-CVE מבודדים, אלא כנתיבי תקיפה אפשריים. עבור מהנדס אבטחת AI, משמעות הדבר היא מעבר מ"תיקון הכל" ל"שבירת שרשרת ההרג" במקום שבו זה הכי חשוב.

| תכונה | סורק פגיעות מורשת | סוכן AI Penligent |

|---|---|---|

| CVE-2026-20805 הערכה | "סיכון בינוני (חשיפת מידע)" | "סיכון קריטי (עקיפת ASLR פרימיטיבית)" |

| פעולה שננקטה | יומן לדו"ח PDF | ניסיונות ליצור שרשרת עם פגמים אחרים |

| אימות ניצול | אין (פסיבי) | אימות פעיל (ביצוע PoC בטוח) |

| מודעות להקשר | אפס (ללא מצב) | גבוה (מבין את מערכות ההפעלה ואת יחסי הגומלין בין תהליכים) |

אסטרטגיות זיהוי ומיתון

בהתחשב בכך שה CVE-2026-20805 PoC פעיל בסביבה האמיתית, יש לבצע תיקון מיידי. עם זאת, לעתים קרובות לא די ביישום התיקון בלבד כדי להבטיח אבטחה מלאה. עליך להניח כי הפגיעות כבר נוצלה כדי ליצור התמדה.

1. תיקון

החל מיד את העדכון המצטבר של Microsoft מינואר 2026. עדכון זה משנה את dwm.exe לטהר כראוי בקשות חיבור ALPC, ולהבטיח שמצביעי הזיכרון הפנימי יאופסו לפני שיוחזרו למתקשר.

2. זיהוי התנהגותי (כללי EDR)

מכיוון שהניצול כרוך בתעבורה ALPC חריגה ליציאת DWM, צוותי האבטחה יכולים ליצור שאילתות EDR כדי לזהות את שלב טרום הניצול.

- אינדיקטור: ניסיונות חיבור ALPC בתדר גבוה ל-

\\בקרת RPC\\DwmApiמתהליכים לא סטנדרטיים (למשל,powershell.exe,cmd.exe, או קבצים בינאריים לא ידועים ב-AppData). - סריקת זיכרון: לפקח על תהליכים המנסים לקרוא את שטח הזיכרון של

dwm.exeבאמצעותקרא זיכרון תהליךאו ממשקי API דומים ללא ידית ניפוי באגים תקפה.

3. הקשחת תחנות עבודה מבוססות בינה מלאכותית

לסביבות המפתחות מודלים רגישים של בינה מלאכותית:

- אבטחה מבוססת וירטואליזציה (VBS): ודא ש-VBS ו-Hypervisor-Enforced Code Integrity (HVCI) מופעלים. תכונות אלה יכולות למתן את ההשפעה גם אם ASLR עוקף.

- הרשאה מינימלית: ודא שתסריטי אימון AI ומחברות Jupyter אינם פועלים עם הרשאות ניהול. CVE-2026-20805 הוא מקומי וקטור תקיפה; הגבלת היכולות של תהליך עם הרשאות נמוכות שנפרץ היא קו ההגנה האחרון.

סיכום

CVE-2026-20805 מהווה תזכורת חדה לכך שבעידן של לוחמת סייבר אוטומטית, "חומרה נמוכה" אינה משמעותה "עדיפות נמוכה". עבור מהנדס אבטחת AI, הגנה על שלמות מערכת ההפעלה הבסיסית היא חיונית לא פחות מאבטחת משקלי המודל עצמם. על ידי הבנת המכניקה של ניצול ALPC ושימוש בפלטפורמות בדיקה התקפיות מבוססות AI כמו Penligent, צוותים יכולים לעבור מתיקון תגובתי לחיסול איומים יזום.

הפניות וקישורים סמכותיים: