מהו ניצול יום אפס?

א ניצול יום אפס היא טכניקה המשמשת לנצל פגם בתוכנה שמעולם לא פורסם בפומבי. יום אפס מתייחס לעובדה שלמגינים היה אפס ימים לתיקון.

רצף טיפוסי של יום אפס כולל:

- פגיעות לא ידועה

- התוקף מגלה זאת

- התוקף מפתח קוד ניצול

- הניצול נעשה לפני שקיים תיקון

פגמים אלה מאפשרים לעתים קרובות:

- הפעלת קוד מרחוק (RCE)

- העלאת הרשאות

- גניבת נתונים

- השתלת תוכנות זדוניות

- פשרה נרחבת

מכיוון שהפגיעות אינה ידועה, כלי האבטחה המסורתיים — אנטי-וירוס, זיהוי חתימות, מחזורי תיקון — הם מטבעם לא יעילים.

כיצד האקרים מגלים פגיעויות יום אפס

תוקפים מתוחכמים — מדינות, ארגוני פשע מתקדמים, סוחרי פרצות — משתמשים בטכניקות שונות כדי לאתר פרצות אבטחה שלא פורסמו.

פוזינג מתקדם (דוגמה טכנית ובטוחה)

פוזרים מודרניים כגון AFL++, Honggfuzz ו-libFuzzer משנים את הקלטים כדי לגרום להתנהגות בלתי צפויה באפליקציות היעד.

להלן דוגמה בטוחה וחינוכית לפוזינג ב-Python המחשה של הרעיון המרכזי:

פייתון

ייבא subprocess, random

def mutate(seed):

i = random.randint(0, len(seed)-1)

החזר seed[:i] + bytes([random.randint(0,255)]) + seed[i+1:]

seed = b"A"*64

עבור _ בטווח (3000):

נתונים = mutate(seed)

תהליך = subprocess.Popen(["./test_binary"],

stdin=subprocess.PIPE,

stdout=subprocess.PIPE,

stderr=subprocess.PIPE)

out, err = process.communicate(data)

אם process.returncode אינו בין (0, None):

הדפס("זוהתה תקלה — יש לחקור באופן ידני.")

זה מחקה תהליכי עבודה של fuzzing ללא נשק.

הנדסה לאחור עם IDA או Ghidra

אנליסטים:

- פירוק קבצים בינאריים

- מעקב אחר זרימת הפונקציות

- זהה את גבולות הזיכרון

- זיהוי שיחות לא בטוחות (לדוגמה,

strcpy,sprintf) - איתור פגמים לוגיים

הנדסה לאחור מספקת לתוקפים תובנה מלאה על האופן שבו תוכנית מטפלת בקלט — וכיצד לפרוץ אותה.

מחזור החיים של יום אפס

התקפת יום אפס מתקדמת בדרך כלל בשלבים הבאים:

- גלה פגיעות לא ידועה

- לפתח ניצול (מפעיל + מטען)

- לנצל זה (להטמיע במסמך, דף אינטרנט, קובץ פישינג וכו')

- לספק הניצול

- לבצע קוד והתקנת תוכנות זדוניות

- התמיד ולבצע תנועה לרוחב

- התפשטות הניצול עד לתיקון

דוגמה: הדגמה בטוחה של פגיעה בזיכרון

להלן לא ניתן לניצול, הצפה להמחשת הסיכון:

c

void vulnerable(char *input) {

char buf[32];

// לא בטוח: להדגמה בלבד

strcpy(buf, input);

}

קוד זה מראה כיצד טעות פשוטה מובילה לחולשות אבטחה.

ניצול אמיתי דורש עקיפת DEP, ASLR, עוגיות ערימה, CFG ועוד — הרבה מעבר לקטעי קוד פשוטים.

דוגמה: שרשרת אספקה קונספטואלית

התקפה ריאלית (אך לא חמושה) עשויה לכלול:

- PDF זדוני → מפעיל תקיפת יום אפס

- קוד פיקוח → טוען את השלב השני

- מטעין → מוריד מטען מוצפן

- מטען → מוזרק לתהליך מהימן

- התמדה → משימות מתוזמנות / אירועי רישום

קוד מעטפת קונספטואלי (לא פונקציונלי) להמחשה:

הרכבה

; דוגמה רעיונית, שאינה ניתנת לביצוע

mov rax, [target_socket]

התקשר establish_connection

קרא read_encrypted_payload

jmp execution_stub

זה ממחיש את המבנה, לא את הפונקציונליות.

מדוע ניצול פרצות יום אפס הוא כה מסוכן

ימי אפס מסוכנים מכיוון ש:

- אין תיקון קיים

- כלים מסורתיים אינם מסוגלים לזהות אותם

- הם מספקים גישה עם הרשאות גבוהות

- הם משמשים גורמים מתקדמים העוסקים באיומים

- הם מאפשרים פגיעה מהירה ונרחבת

מחקרי מקרה (למשל, Stuxnet, SolarWinds, ניצול פרצות ב-iOS) מראים את ההשפעה הגיאו-פוליטית והכלכלית העצומה של מתקפות יום אפס.

כיצד לזהות ניצול פרצות יום אפס

זיהוי יום אפס מסתמך על התנהגות, לא חתימות.

דוגמה לכלל Sysmon: טעינת DLL חשודה

xml

<ImageLoad onmatch="include">

ללא חתימה

temp

</ImageLoad>

שימושי לזיהוי התנהגויות ניצול מוקדמות כגון:

- העברת DLL חשודה

- תהליך חלול

- טעינת תוכנות זדוניות ללא קבצים

דוגמה לכלל Suricata (בטוח, לא ספציפי)

yaml

התראה http כלשהו כלשהו -> כלשהו כלשהו (

msg:"התנהגות ניצול פוטנציאלית";

זרימה:מוגדרת,לשרת;

תוכן: "|00 00 ff ff|";

http_header;

)

זה מזהה תבניות פגומות שנוצרות לעתים קרובות במהלך פיתוח ניצול.

סנדבוקסינג קל משקל ב-Python

פייתון

ייבוא תת-תהליך

def run_safely(file):

subprocess.run(["firejail", "--private", file])

הכלה היא המפתח בעת ניתוח מסמכים או קבצים בינאריים חשודים.

כיצד להתגונן מפני איומי יום אפס

חוסן מפני תקיפות יום אפס דורש:

- הגנה מעמיקה

- הפחתת שטח התקיפה

- בקרת גישה קפדנית

- פילוח רשת

- EDR מבוסס התנהגות

- מסגרות למיתון ניצול (CFG, ASLR, DEP)

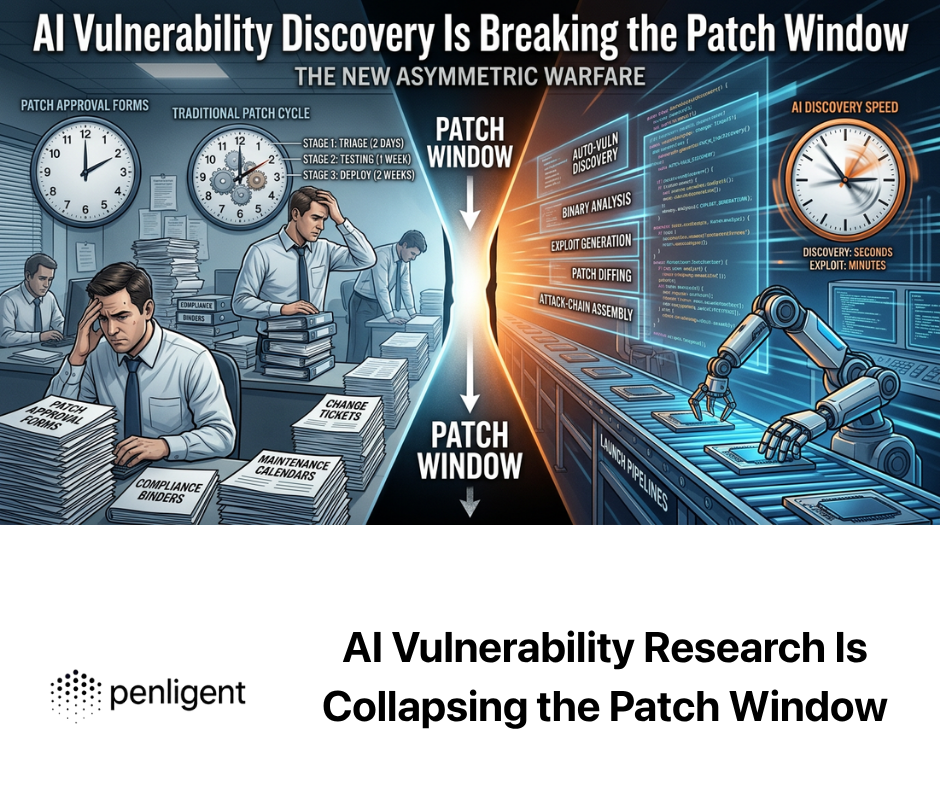

- מחזורי תיקון מהירים ותיקון וירטואלי

דוגמה: WAF Logic חוסם קלט חריג

פייתון

def waf_filter(req):

אם len(req.headers.get("User-Agent", "")) > 400:

החזר False

אם "{{$" ב- req.text:

החזר False

החזר True

זה חוסם סוגים של התקפות, ולא מטענים ספציפיים.

דוגמה: RASP SQL Injection Guard

פייתון

def protect_sql(query):

מסוכן = ["--", ";", "/*", "*/", "DROP", "UNION"]

if any(x in query.upper() for x in dangerous):

raise Exception("התנהגות SQL חשודה נחסמה.")

שאילתת החזרה

ההגנה בזמן ריצה מנטרלת משפחות שלמות של ניצול פרצות.

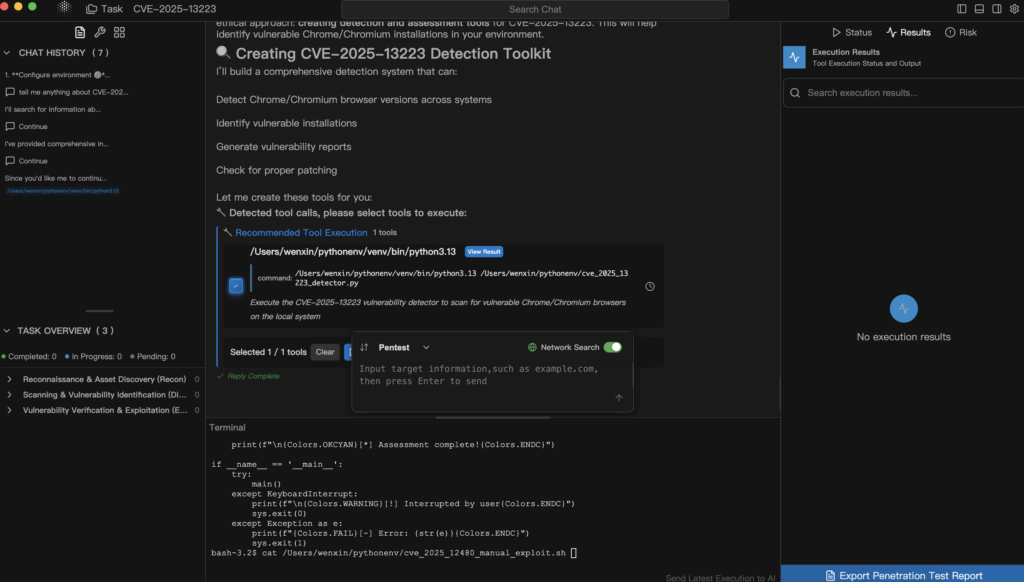

Penligent: חוסן מפני תקיפות יום אפס המונע על ידי בינה מלאכותית

Penligent מחזקת ארגונים כנגד איומי יום אפס באמצעות:

- פוזינג מונחה AI

- גילוי פגיעות אוטונומי

- איתור חריגות בזיכרון

- השוואה סמנטית של תגובות API

- ציון ניצול מבוסס ML

- זיהוי תנועה לרוחב אוטומטי

מנוע סימולציית יום אפס של Penligent (זרימת עבודה מדומה)

פסאודו

לולאה:

קלט = AI.generate_mutation(seed)

תגובה = יעד.הפעל(קלט)

אם response.crash או hang:

report.possible_zero_day(קלט)

אם response.behavior_shift > threshold:

התראה.חריגה_בהתנהגות()

זה מאפשר זיהוי יזום של נקודות תורפה מסוג "יום אפס" לפני שתוקפים ימצאו אותן.

ניתוח פגיעות פוטנציאלית

פסאודו

ניתוח (memory_dump):

אם control_flow_corrupted:

דירוג="גבוה"

elif heap_structures_modified:

דירוג="בינוני"

אחרת:

דירוג="נמוך"

זה מפחית את מספר התוצאות החיוביות השגויות ומספק תובנות שניתן לפעול על פיהן.

מסקנה: הגנה מפני תקיפות "יום אפס" מחייבת אסטרטגיה פרואקטיבית

ניצול פרצות יום אפס ימשיך לעלות, במיוחד עם ההאצה בפשעי סייבר המונעים על ידי בינה מלאכותית. המגנים חייבים לעבור מ מבוסס חתימה אל התנהגותי, מונחה אנומליות וחיזוי גישות.

Penligent תוכנן במיוחד כדי לסייע לארגונים להתמודד עם איומים אלה – על ידי גילוי נקודות תורפה לפני שתוקפים יוכלו לנצל אותן.