הפגיעות ב-Chrome שזוהתה כ- CVE-2025-13223 הוא חמור ביותר באג של בלבול טיפוסים במנוע JavaScript V8. מבחינה מעשית, משמעות הדבר היא שתחת תנאים מסוימים, V8 מתייחס לאובייקט כאילו היה מסוג פנימי שונה. אי התאמה זו עלולה להוביל ל שחיתות זיכרון בערימה, ובכמה שרשראות ניצול, לביצוע קוד מרחוק אם התוקף יכול לעצב במדויק את פריסת הזיכרון.

A “CVE-2025-13223 PoC" מובן בדרך כלל כמקרה מבחן מינימלי שמפעיל את ההתנהגות הפגיעה: לאו דווקא ניצול מלא, אבל לפחות משהו שגורם ל-V8 לקרוס או להתנהג באופן חריג בגרסאות פגיעות, בעוד שבגרסאות מתוקנות הוא לא עושה דבר. עבור המגנים, PoC מסוג זה הוא בעל ערך רב מכיוון שהוא מציע דרך חוזרת ונשנית לאשר אם הסביבה שלהם עדיין חשופה, מבלי להסתמך רק על מחרוזות גרסה או הערות תיקון.

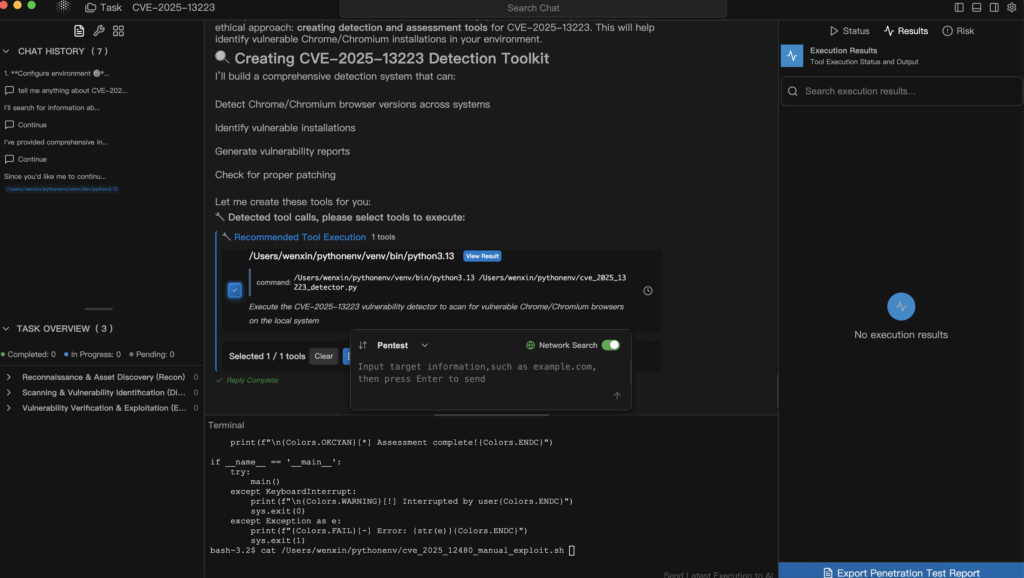

מנקודת מבט הגנתית, ישנם שלושה היבטים החשובים ביותר בנוגע ל-CVE-2025-13223: כיצד לזהות גרסאות שעלולות להיות פגיעות, כיצד לבנות רצועות בדיקה בטוחות, שאינן משמשות כנשק, וכיצד לבצע אוטומציה של בדיקות רגרסיה כדי שהבאג הזה לא יחזור בשקט בפריסות עתידיות.

בדיקת חשיפה מבוססת גרסה עבור CVE-2025-13223

הצעד הראשון והבסיסי ביותר הוא להבין אילו גרסאות דפדפן בסביבתכם עלולות להיות מושפעות. זה נשמע טריוויאלי, אך בסביבות גדולות עם תמונות שולחן עבודה מעורבות, תבניות VDI, אפליקציות מבוססות Electron וסביבות מכולות, סטיית גרסה הוא הכלל ולא היוצא מן הכלל.

דפוס פשוט אחד הוא לאסוף מידע על גרסת Chrome (או Chromium) באופן אוטומטי ולהשוות אותו למטריצה הפנימית שלכם של "פגיע לעומת תוקן". קטע הקוד הבא ב-Python הוא מינימלי בכוונה, אך מראה כיצד תוכלו להתחיל:

import subprocess import re from packaging import version # הגדר את הגרסה הבטוחה המינימלית עבור CVE-2025-13223 SAFE_VERSION = version.parse("142.0.7444.175")

def get_chrome_version(binary="google-chrome"): try: # במערכות רבות, `google-chrome --version` מדפיס משהו כמו: # "Google Chrome 142.0.7444.182" output = subprocess.check_output([binary, "--version"], text=True)

except Exception as e: return None, f"Failed to run {binary}: {e}" match = re.search(r"(\d+\.\d+\.\d+\.\d+)", output) if not match: return None, f"Could not parse version from: {output}"

return version.parse(match.group(1)), None def check_cve_2025_13223_exposure(): ver, err = get_chrome_version() if err is not None: return {"status": "unknown", "detail": err}

אם ver < SAFE_VERSION: החזר { "status": "potentially_vulnerable", "detail": f"גרסת Chrome {ver} ישנה יותר מהגרסה הבסיסית הבטוחה {SAFE_VERSION}" }

else: return { "status": "patched_or_newer", "detail": f"גרסת Chrome {ver} היא {SAFE_VERSION} או מעל" }

אם __name__ == "__main__": result = check_cve_2025_13223_exposure() print(result["status"], "-", result["detail"])

סקריפט זה אינו ספציפי לשום לוגיקת PoC, אך הוא מעגן את ה- CVE-2025-13223 PoC סיפור בתהליך עבודה שלם יותר: עוד לפני שאתם שוקלים כל עומס בדיקה, אתם מזהים באופן שיטתי היכן עומס כזה יהיה משמעותי. בסביבה אמיתית, אותו היגיון יכול להיות משולב בניהול תצורה, בבדיקות תאימות רציפות או בשכבת הסוכנים של פלטפורמת אבטחה.

תכנון מערכת בדיקה בטוחה סביב CVE-2025-13223

הוכחת היתכנות קלאסית לבאג מסוג V8 כרוכה בעיצוב קפדני של מערכים או מערכים מוקלדים, אילוץ המנוע לבצע אופטימיזציה שגויה של נתיבים מסוימים, ואז ניצול לרעה של השחיתות שנוצרה. זהו בדיוק החלק שמסוכן לפרסם בפירוט, ומנקודת מבט הגנתית אין בהכרח צורך בכך.

במקום זאת, אתה יכול לחשוב על רצועת בדיקה דו-שכבתית:

- א רצועת HTML/JavaScript ניטרלית הקובע את הסביבה: לולאת אירועים בסיסית, רישום יומנים ונראות של פעולות המנוע.

- א מטען בדיקה ניתן לחיבור המאוחסן בנפרד ומופעל רק בתוך מעבדה מבוקרת.

הרצועה עצמה יכולה להיות פשוטה ולא מנצלת, אך עדיין ניתנת לשימוש חוזר עבור פגיעויות דפדפן מרובות. לדוגמה:

<!doctype html>

<html>

<head>

<meta charset="utf-8">

<title>CVE-2025-13223 PoC Harness (שלד בטוח)</title>

</head>

<body>

<h1>CVE-2025-13223 מערכת בדיקה</h1>

<pre id="log"></pre>

<script>

function log(message) {

const node = document.getElementById("log");

node.textContent += message + "\n";

}

// Environment information: user agent, timestamp, etc.

log("User-Agent: " + navigator.userAgent);

log("Timestamp: " + new Date().toISOString());

// Placeholder for controlled test logic:

// In a real lab, this would be replaced by a specific

// CVE-2025-13223 test payload maintained in a private repo.

function runTest() {

log("Starting CVE-2025-13223 test sequence...");

// TODO: call into lab-specific JS under strict access controls

// e.g. window.runCVE202513223Payload(log);

log("Test function placeholder executed (no exploit code here).");

}

// In a lab environment, you might load an additional script:

// <script src="cve-2025-13223-payload.js"></script>

// עבור סביבות ציבוריות או משותפות, השאר אפשרות זו כבויה. runTest();

</script>

</body>

</html>

ל"רתמה הבטוחה" הזו יש שני יתרונות. ניתן לשתף אותה מבלי לשלב בה כל לוגיקה שניתן להפוך לנשק, ובמקביל היא מתעדת בבירור כיצד אתה מבנה שלך CVE-2025-13223 PoC בדיקות — מה נרשם, אילו מטא-נתונים סביבתיים חשובים לכם, אילו גבולות פונקציונליים יש לכם. באופן פנימי, במאגר פרטי, תוכלו לחבר מקרה בדיקה מפורט יותר, שמנוהל על ידי הצוות האדום שלכם ואינו מופץ מחוץ למעבדה.

האם אתה מתזמן את הרתמה הזו באופן ידני או באמצעות פלטפורמה כמו Penligent הוא פרט משני; החלק החשוב הוא שה- אדריכלות של PoC שומר על הפרדה בין החלקים המסוכנים לבין התשתית הניתנת לשיתוף.

אוטומציה של בדיקות רגרסיה מונחות PoC

ברגע שיש לכם דרך חוזרת לבדיקת CVE-2025-13223 בסביבה בטוחה, זה הופך להיות טבעי לשלב אותה בבדיקות הרגרסיה שלכם. הרעיון פשוט: בכל פעם שמדחפים גרסה חדשה של דפדפן או תמונת VDI, המערכת שלכם צריכה להיות מסוגלת לענות על השאלה, "האם PoC של CVE-2025-13223 עדיין יעבוד בגרסה זו?"

בצד האוטומציה, ניתן להשתמש במפעיל דפדפן ללא ממשק משתמש כדי להפעיל את הרנסס ולאסוף תוצאות. קטע הקוד הבא ב-Python מציג את מבנה הסקריפט באמצעות Selenium, אך נמנע מלהכיל כל מטען ניצול:

מ-selenium import webdriver מ-selenium.webdriver.chrome.options import Options def run_cve_2025_13223_harness(url): options = Options() options.add_argument("--headless=new") # במעבדה ניתן להצמיד כאן קובץ בינארי ספציפי של Chrome.

driver = webdriver.Chrome(options=options) try: driver.get(url) # בהגדרה אמיתית, הרנס כותב פלט יומן ל-DOM.

log_element = driver.find_element("id", "log") log_text = log_element.text return { "status": "completed", "log": log_text } finally: driver.quit()

if __name__ == "__main__": result = run_cve_2025_13223_harness("https://lab.example.com/cve-2025-13223-harness.html") print(result["status"]) print(result["log"])

סקריפט זה אינו מכיל כל CVE-2025-13223 PoC מטען, אך זה הופך את ביצוע PoC ניתן לצפייה ואוטומטי. ניתן להפעיל אותו מתוך צינורות CI, מתוך כלי אבטחה פנימיים או מתוך סביבת סוכן. מה שחשוב עבור SEO וקוראי אבטחה הוא שתדגים מחזור חיים מלא: מזיהוי גרסאות, דרך בדיקות מונחות רתמות, ועד בדיקות רגרסיה אוטומטיות.

אם אתם כבר משתמשים בפלטפורמה כמו Penligent, סקריפט מסוג זה הוא בדיוק מה שניתן לשלב בתהליך העבודה של הסוכן: הפלטפורמה יכולה להפעיל סקריפטים אלה, ללכוד יומנים ולצרף את התוצאה לפריט "בדיקת סיכונים CVE-2025-13223"; אך גם ללא פלטפורמה ספציפית, התבנית נותרת תקפה וניידת.

זיהוי חריגות בהתנהגות הדפדפן באמצעות יומני רישום

זווית נוספת המכוונת להנדסה עבור CVE-2025-13223 PoC המאמר עוסק בניתוח יומנים. כאשר מתעוררת בעיה של בלבול בסוג V8, גם ללא ניצול מלא, היא משאירה לעתים קרובות עקבות: קריסות, קודי סיום חריגים, דוחות קריסה מובנים או התראות סנדבוקס. אלה לעתים קרובות שימושיים הרבה יותר מאשר תצפית פשוטה של "זה קרס" בחלון הדפדפן.

כדי להמחיש זאת, דמיינו שהרשת הבודקת שלכם רושמת סימן ספציפי כאשר ה-PoC מבוצע. לאחר מכן, תוכלו לנתח את יומני הקריסות המקומיים סביב סימן זה. סקיצה גסה ב-Python עשויה להיראות כך:

import pathlib import re LOG_MARKER = "CVE-2025-13223 test sequence" CRASH_PATTERN = re.compile(r"(V8|Chrome).*crash", re.IGNORECASE)

def scan_crash_logs(log_dir): log_dir = pathlib.Path(log_dir) findings = [] for path in log_dir.glob("*.log"): try: content = path.read_text(errors="ignore") except Exception: continue

if LOG_MARKER in content and CRASH_PATTERN.search(content): findings.append(str(path)) return findings if __name__ == "__main__": hits = scan_crash_logs("/var/log/chrome/")

if hits: print("Potential CVE-2025-13223-relevant crashes in:") for h in hits: print(" -", h) else: print("No harness-related crashes found in logs.")

שוב, זה לא קוד ניצול; זה קוד היגיינה הגנתי. הוא מראה למהנדסי אבטחה ש- CVE-2025-13223 PoC זרימת העבודה לא צריכה להסתיים בדפדפן, אלא להשתלב ביומני המערכת ובטלמטריה. נקודת מבט זו מעניקה למאמר שלך עומק טכני רב יותר ו"טעם הנדסי" מבלי להיסחף לתחום מסוכן.