מדוע CVE זה מופיע עם הכיתוב "עדכן עכשיו"

אם תעיינו בכתבות המובילות בנושא תיקונים דחופים למכשירים ניידים, תבחינו בדפוס חוזר: הכותרות משלבות שוב ושוב "ניצול פעיל" + "יום אפס" + "עדכן עכשיו" + "התקפות ממוקדות". זה לא סתם כותרת קליקבייט — הביטויים האלה הם קיצור של "קיימים סימנים אמיתיים לניצול, ותזמון התיקון חשוב". (חדשות ההאקרים)

במקרה של CVE-2025-31200, האות לניצול הוא מפורש: אפל מצהירה כי היא מודעת לדיווח על בעיה זו. ייתכן שנעשה בו שימוש במתקפה מתוחכמת ביותר נגד אנשים ספציפיים המשתמשים ב-iOS.. (תמיכת Apple)

מהו CVE-2025-31200 (עובדות מאומתות בלבד)

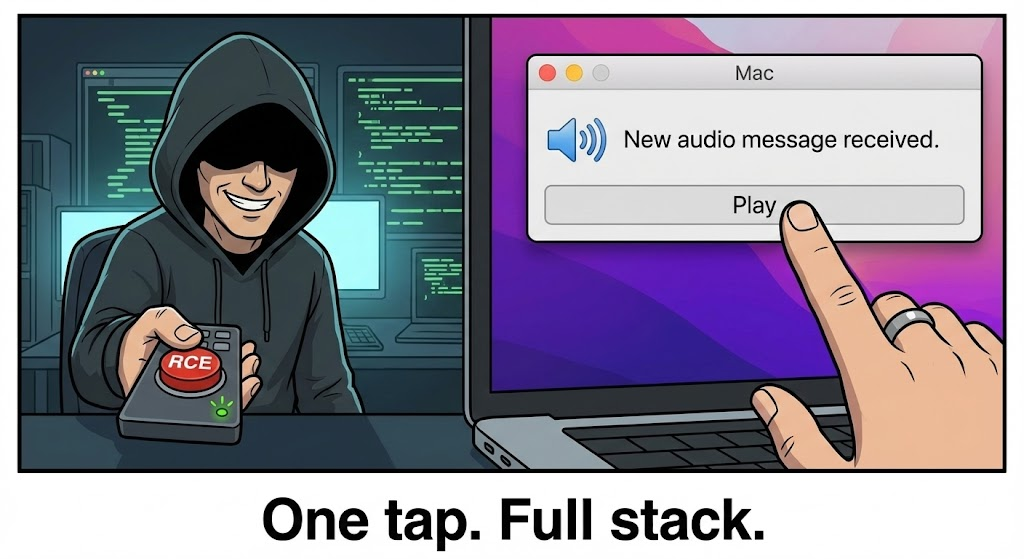

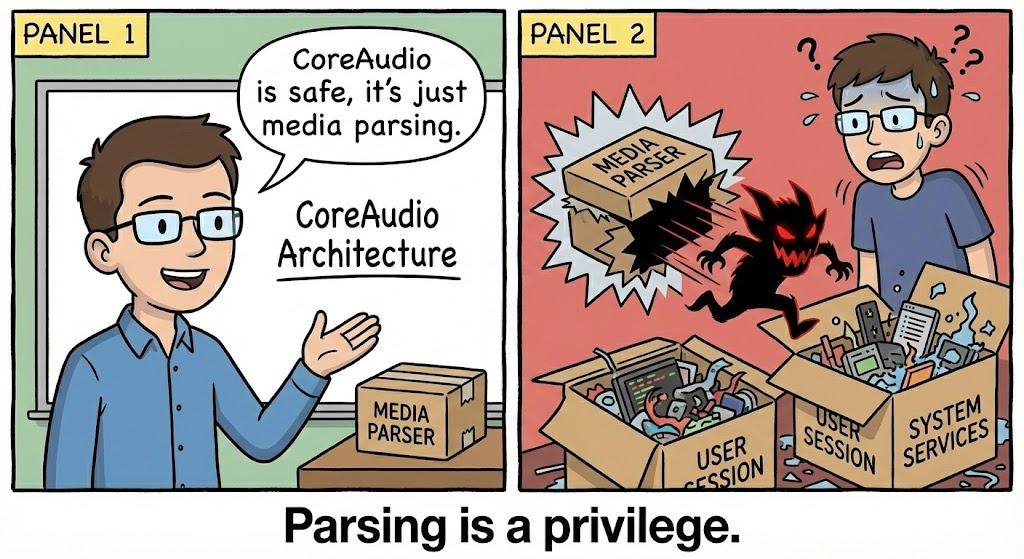

CVE-2025-31200 הוא פגיעות בשחיתות זיכרון ב-CoreAudio של Apple. בהודעת אפל מתוארת ההשפעה כך:

- השפעה: עיבוד זרם אודיו ב- קובץ מדיה שנוצר בזדון עלול לגרום ל ביצוע קוד. (תמיכת Apple)

- תיקון: מוען אל בדיקת גבולות משופרת. (תמיכת Apple)

- הקשר הניצול: אפל מודעת לכך שייתכן שהיא נוצלה במתקפה ממוקדת ומתוחכמת ביותר. (תמיכת Apple)

NVD משקף את התיאור של Apple ומפרט את הגרסאות המתוקנות בפלטפורמות Apple. NVD מציג גם ציון בסיס CISA-ADP CVSS v3.1 של 9.8 (קריטי) וממפה את נקודות התורפה הרלוונטיות (למשל, CWE-787 כתיבה מחוץ לגבולות, CWE-119). (NVD)

מערכות מושפעות וגרסאות מתוקנות

גבול הגרסה הוא כל המשחק. אם הצי שלך נמוך מגרסאות אלה, הנח שאתה חשוף:

| פלטפורמה | תיקון גבול הגרסה עבור CVE-2025-31200 |

|---|---|

| iOS | 18.4.1 (תמיכת Apple) |

| iPadOS | 18.4.1 (תמיכת Apple) |

| macOS סקויה | 15.4.1 (NVD) |

| tvOS | 18.4.1 (NVD) |

| visionOS | 2.4.1 (NVD) |

מדוע "התקפות ממוקדות" עדיין מהוות דחיפות עבור ארגונים

"ממוקד" מרמז לעתים קרובות על טכניקות ריגול מתוחכמות ובחירת קורבנות סלקטיבית, ולא על ניצול המוני. אבל זה לא לא הפחתת הסיכון העסקי:

- עובדים בעלי ערך גבוה הם בדיוק אלה שמהווים את היעד העיקרי של קמפיינים ממוקדים (מנהלים, מנהלי אבטחה, אנשי כספים, אנשי משפט, אנשי יחסי משקיעים).

- פגיעה במכשירים ניידים עלולה להוביל לפגיעה בזהות, בהנחיות MFA, בצ'אט ארגוני, בדוא"ל ובגישה למסמכים.

- גם כאשר הקמפיין הראשוני הוא מצומצם, ניתן להשתמש באותה קטגוריית באגים מאוחר יותר, להפוך אותה למוצר מסחרי או לשלב אותה בשרשראות חדשות.

זו גם הסיבה מדוע קבוצות דיווח אבטחה מרכזיות מדווחות על CVE-2025-31200 עם דחיפות רבה. (חדשות ההאקרים)

טבלה לפעולות מבוססות סיכון: כיצד לקבוע סדרי עדיפויות בתוכניות אמיתיות

השתמש במדיניות פשוטה וניתנת להגנה: לתקן כל מכשיר פגיע, אך תן עדיפות למשתמשים עם רדיוס הפיצוץ הגדול ביותר.

| תרחיש | סיכון מעשי | פעולה מומלצת | יעד SLA |

|---|---|---|---|

| מנהלים, עיתונאים, מתנגדי משטר, מנהלי IR/אבטחה | הגבוה ביותר | יש לתקן מיד; יש לשקול שימוש במצב נעילה (Lockdown Mode) במידת הצורך. | 24–48 שעות |

| אייפונים/אייפדים ארגוניים עם MDM | גבוה | אכוף מערכת הפעלה מינימלית; הסגר מכשירים שאינם תואמים | 48–72 שעות |

| נקודות קצה macOS Sequoia בתפקידים מיוחסים | גבוה | כפה עדכון לגרסה 15.4.1+; אמת באמצעות מלאי נקודות קצה | 48–72 שעות |

| מכשירים Apple BYOD הנכנסים ל-SSO/VPN | בינוני-גבוה | גישה מותנית: חסימת גרסאות מתחת למינימום | 3–7 ימים |

| התקני מעבדה לא מקוונים בעלי הרשאות נמוכות | נמוך יותר | תיקון בחלון התחזוקה הבא | 1–2 שבועות |

מצב הנעילה תוכנן במפורש כדי לסייע בהגנה מפני התקפות נדירות ביותר ומתוחכמות ביותר, ואפל מספקת הנחיות להפעלתו ב-iPhone וב-Mac. (תמיכת Apple)

ה-CVE הנלווה שעליך לתקן באותו ספרינט: CVE-2025-31201

CVE-2025-31201 טופל באותו עדכון. אפל מתארת זאת כמצב שבו תוקף עם יכולת קריאה/כתיבה שרירותית עשוי להיות מסוגל לעקוף אימות מצביע, תוקן על ידי הסרת קוד פגיע, ואפל מציינת שפה דומה של ניצול ממוקד. (תמיכת Apple)

כיסוי אבטחה נדון בדרך כלל CVE-2025-31200 + CVE-2025-31201 יחד, התואם את האופן שבו על המגנים לטפל בכך מבחינה תפעולית: לתקן את שניהם, מכיוון שרצפי ניצול משלבים לעתים קרובות ביצוע קוד ועקיפת אמצעי ההגנה. (חדשות ההאקרים)

אימות תיקונים שניתן לבצע באופן אוטומטי כבר היום

macOS: בדיקה מקומית מהירה (bash)

#!/usr/bin/env bash # macOS Sequoia: סימון אם מתחת ל-15.4.1 (CVE-2025-31200 גבול מתוקן) ver="$(sw_vers -productVersion)" min="15.4.1"

echo "גרסת macOS: $ver" אם [ "$(printf '%s\\n' "$min" "$ver" | sort -V | head -n1)" != "$min" ]; אז

echo "⚠️ מתחת ל-$min — נדרש עדכון (CVE-2025-31200)." exit 2 fi echo "✅ $min ומעלה."

רשימות NVD macOS Sequoia 15.4.1 כגרסה קבועה עבור CVE-2025-31200. (NVD)

מלאי צי macOS (osquery)

SELECT שם מארח, גרסה AS os_version, בנייה AS os_build, פלטפורמה FROM os_version;

iOS/iPadOS: אכיפת גרסאות מינימום ב-MDM + גישה מותנית

התייחסו לגרסה המינימלית כאל מדיניות, ולא כהצעה:

- iOS/iPadOS 18.4.1+

- macOS סקויה 15.4.1+

גבולות הגרסאות הללו מצוינים במפורש בהודעת אפל וב-NVD. (תמיכת Apple)

התקשות: מה עוזר מעבר לתיקון

מצב נעילה עבור פרופילים בסיכון גבוה

מצב הנעילה אינו מתאים לכולם, אך הוא מוצג במפורש על ידי Apple כמצב הגנה מפני התקפות נדירות ומתוחכמות ביותר — והוא מהווה אמצעי בקרה סביר עבור משתמשים הנמצאים תחת איום מוגבר. (תמיכת Apple)

מבחינה תפעולית, מומלץ לפרוס אותו עם:

- מדיניות מוגדרת של "משתמש בסיכון גבוה",

- מדריך תמיכה לפשרות תאימות,

- ותוכנית יציאה לאחר אישור תאימות התיקון.

מה לומר להנהגה

CVE-2025-31200 היא פגיעות בשחיתות זיכרון CoreAudio שעלולה להוביל לביצוע קוד בעת עיבוד קובץ מדיה שנוצר בזדון, ואפל טוענת כי ייתכן שהיא נוצלה בהתקפות ממוקדות מתוחכמות ביותר. התיקון זמין ב-iOS/iPadOS 18.4.1, macOS Sequoia 15.4.1, tvOS 18.4.1 ו-visionOS 2.4.1. המטרה העסקית פשוטה: להביא את מספר המבנים הפגיעים לאפס, לתת עדיפות למשתמשים בעלי ערך גבוה ולאשר את התאימות באמצעות מלאי – ולא באמצעות הנחות. (תמיכת Apple)

היכן Penligent משתלב באופן טבעי

כאשר צוותים מגיבים לבעיות בצד הלקוח המנוצלות באופן פעיל, החסם הוא לעתים רחוקות "הידיעה ש-CVE קיים". החסם הוא דווקא החלק האמצעי המסובך: תרגום האזהרות ל אימות חוזר, הוכחת תאימות הצי, והפקת ראיות ידידותיות לביקורת המוכיחות כי התיקון אכן בוצע. Penligent בנויה סביב תיאום תהליכי אבטחה ויצירת תוצאות מבוססות ראיות, המתאימות באופן מושלם לגישה של "הוכח את זה, אל תניח את זה" — במיוחד כאשר אתה זקוק לאמצעי אימות עקביים לצורך ביקורות אבטחה. (Penligent)

עבור צוותי הנדסת אבטחה המנהלים ניהול חשיפה רציף, גישה מעשית היא להתייחס לימי אפס דחופים כמו CVE-2025-31200 כאל גורמים המפעילים "מסלול מואץ": מלאי → אכיפת גרסאות מינימום → אימות → תיעוד. מודל האשראי של Penligent מתואר במפורש כ מבוסס על שימוש ולא מוגבל למספר היעדים, שיכול להיות שימושי כאשר אתה צריך לבצע בדיקות חוזרות ונשנות על נכסים וסביבות משתנים במהלך ספרינט תיקונים. (Penligent)

הפניות

- תוכן אבטחה של Apple עבור iOS/iPadOS 18.4.1 (CVE-2025-31200 / CVE-2025-31201) (תמיכת Apple)

- NVD: CVE-2025-31200 (תיקוני פלטפורמה, ציון CISA-ADP, מיפוי CWE) (NVD)

- NVD: CVE-2025-31201 (תנאי עקיפת אימות מצביע, גרסאות מתוקנות) (NVD)

- Apple: אודות מצב נעילה / הנחיות להפעלה (תמיכת Apple)

- דוגמאות לכיסוי המשקפות מסגור כותרות נפוץ בעל כוונה גבוהה (ניצול + תיקון חירום) (חדשות ההאקרים)

- מוצר/תמחור של Penligent (לשני הפסקאות של Penligent לעיל) (Penligent)