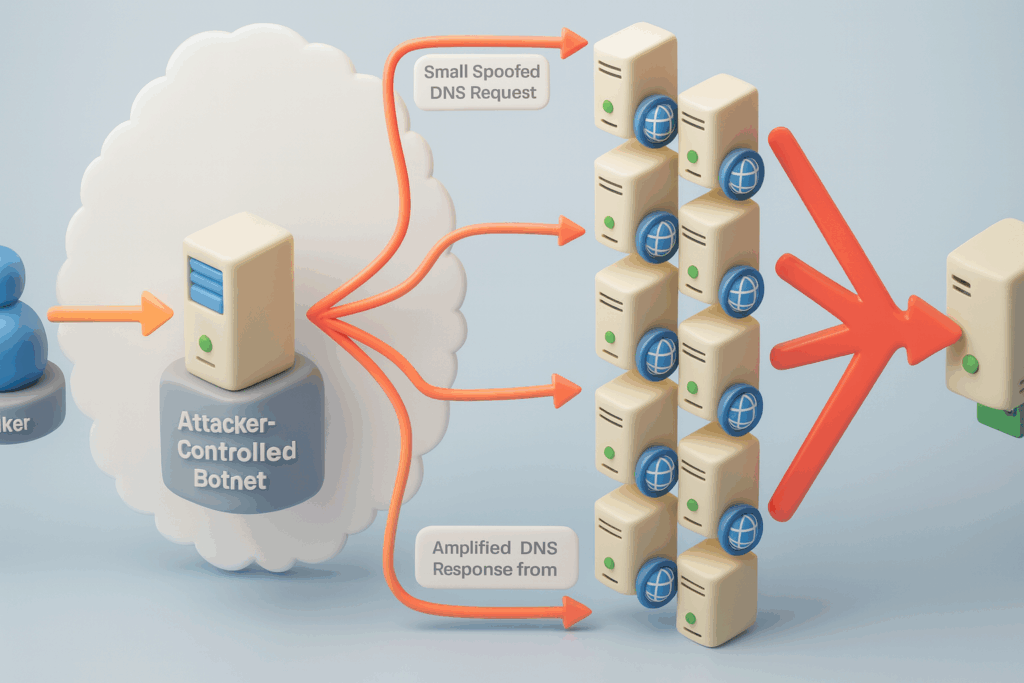

התקפת הגברת DNS היא סוג של התקפת מניעת שירות מבוזרת (DDoS) שבה התוקף שולח שאילתת DNS קטנה ומזויפת לשרת DNS פתוח, וגורם לשרת להחזיר תגובה גדולה בהרבה לקורבן התמים. במילים אחרות, בקשה זעירה מפעילה תגובה ענקית שמציפה את היעד בתעבורה מכריעה. זה מסוכן מכיוון שזה דורש משאבים מינימליים מהתוקף, קשה מאוד לאתר את מקורו בשל זיוף ה-IP, ויכול לייצר תעבורה גדולה פי מאות מונים מזו שנשלחה במקור — מה שמביא להפסקות שירות נרחבות לעסקים, ספקי אינטרנט ושירותים מקוונים קריטיים.

הבנת הגברת DNS והתקפות DDoS רפלקטיביות

בבסיסו, מתקפת הגברה של DNS מסתמכת על שני מאפיינים ותיקים של מערכת שמות הדומיינים: DNS משתמשת ב-UDP כברירת מחדל, ו-UDP אינה מאמתת את כתובת ה-IP של המקור. כאשר תוקף מזייף את כתובת ה-IP של הקורבן כמקור של בקשת DNS, כל שרת DNS שיגיב יפציץ את הקורבן בתשובה מבלי לדעת.

זה הופך את שרתי ה-DNS ל"מחזירים" אידיאליים. התוקף אינו צריך ליצור קשר ישיר עם הקורבן. במקום זאת, מחשבים פתוחים ושרתי DNS שהוגדרו באופן שגוי הופכים לתותחי תעבורה. מכיוון שתגובות DNS — במיוחד כלשהו או תגובות הקשורות ל-DNSSEC — מכילות נתונים רבים יותר באופן משמעותי מהשאילתות הראשוניות, התוקף זוכה לאפקט הגברה, המכפיל את השפעתן כמעט ללא מאמץ נוסף.

כיצד פועלת הגברת DNS: הסבר טכני מפורט

למרות שההתקפה פשוטה מבחינה קונספטואלית, מנגנון התעבורה שלה מתוחכם באופן זדוני. התקפה טיפוסית מתבצעת בארבעה שלבים:

- התוקף מזייף את כתובת ה-IP של הקורבן.

- התוקף שולח אלפי (או מיליוני) שאילתות DNS למפתחי DNS פתוחים.

- רזולברים אלה מחזירים תגובות DNS גדולות לכתובת המזויפת.

- הצפת הנתונים הבלתי רצויים מכריעה את הקורבן.

בקשה מזויפת טיפוסית עשויה להיראות כך ברמת החבילה:

yaml

כתובת IP מקורית: כתובת IP של הקורבן (מזויפת)

כתובת IP של היעד: 8.8.8.8

פרוטוקול: UDP/53

סוג שאילתה: ANY

שאילתה: example.com

התוקף יכול לשלוח בקשה של 60 בתים בלבד, אך מפענח ה-DNS עשוי להחזיר כמה קילובייטים של נתונים — ולעיתים אף עשרות אלפי בתים בצורות מתקדמות של הגברה.

הסכנה האמיתית טמונה בחילופי הדברים הא-סימטריים הללו: התוקף כמעט ולא משקיע דבר, אך הקורבן הוא זה שמשלם את המחיר.

גורמי הגברה: מדוע "קטן בפנים, ענק בחוץ" הוא הרסני

סוגי שאילתות DNS שונים מובילים לרמות הגברה שונות. הפער יכול להיות מדהים:

| סוג שאילתה | גודל הבקשה | גודל התגובה | מקדם הגברה |

|---|---|---|---|

| שיא | 60 בתים | 512 בתים | ~8.5x |

| כלשהו | 60 בתים | 3,500 בתים | ~58x |

| DNSSEC | 70 בתים | 4,000+ בתים | ~57x |

| NXNSAttack | 60 בתים | 40,000+ בתים | 600x+ |

מה שהופך את התופעה למאיימת במיוחד הוא היקפה. רשת בוטים המשתמשת ברוחב פס צנוע בלבד – נניח 100 Mbps – יכולה לייצר תעבורה יוצאת של תגובות DNS בהיקף של מספר Gbps במהלך ההגברה. Cloudflare ו-CISA תיעדו מספר התקפות DDoS אמיתיות שהגיעו להיקף של מאות Gbps באמצעות הגברת DNS בלבד.

סימולציה של מתקפת הגברת DNS במעבדה מבוקרת

כדי להבין כיצד פועלים התוקפים, חוקרים ובודקי חדירות מדמים לעתים קרובות הגברת DNS בסביבות מבודדות ומורשות מבחינה חוקית. הוכחת היתכנות פשוטה באמצעות Python ו-Scapy ממחישה עד כמה קל להפעיל הגברה:

פייתון

מ-scapy.all ייבוא *

target = "192.168.1.10" # קורבן (IP מזויף)

dns_server = "192.168.1.53" # פתח פתרון DNS

חבילה = IP(src=target, dst=dns_server)/UDP(dport=53)/DNS(rd=1, qd=DNSQR(qname="example.com", qtype="ANY"))

עבור i בטווח (1000):

שלח (חבילה, verbose=0)

הדפס("סימולציית הגברת DNS נשלחה.")

תסריט זה מדגיש שתי מציאות קשות:

- התוקף לעולם אינו יוצר קשר ישיר עם הקורבן.

- שרת ה-DNS הופך לשותף בעל כורחו.

- רוחב פס מינימלי יכול לייצר השפעה עצומה.

זהו דוגמה מובהקת לאי-סימטריות של המתקפה.

מדוע הגברת DNS כה מסוכנת לארגונים מודרניים

הסיכון חורג הרבה מעבר לעומסי תנועה. להגברת DNS יש השלכות מערכתיות:

- עלות נמוכה לתוקפים: אין צורך בתשתית עם רוחב פס גבוה.

- ייחוס קשה: זיוף כתובת IP מסתיר את זהותו של התוקף.

- משטח התקפה גלובלי: מיליוני רזולברים פתוחים נותרים חשופים.

- נזק משני: ספקי DNS, CDN, פלטפורמות ענן וספקי אינטרנט סובלים מהפרעות במורד הזרם.

במהלך מתקפת הגברה בקנה מידה גדול, ארגונים מדווחים לעתים קרובות על:

| מטרי | תנועה רגילה | במהלך ההתקפה |

|---|---|---|

| DNS QPS | 1,200 | 480,000 |

| Mbps יוצא | 40 מגה-בייט לשנייה | 2.9 ג'יגה-ביט לשנייה |

| כל יחס שאילתה | <1% | 86% |

| כתובות IP מובילות | צפוי | מזויף / אקראי |

אפילו רשתות מתוכננות היטב עלולות לקרוס תחת עומס כזה.

איתור מוקדם של הגברת DNS: יומנים, כללים ודפוסי תעבורה

מכיוון שהתעבורה נראית "לגיטימית" — DNS מגיב לשאילתות DNS — חומות אש מסורתיות לעיתים קרובות לא מזהות התקפות הגברה. הזיהוי דורש ניטור מבוסס התנהגות.

כלל זיהוי Suricata

כלל זה מסמן עליות חשודות בכל שאילתה:

yaml

התראה dns כל כל -> כל כל (

msg:"התקפת הגברה DNS אפשרית";

dns_query_type == ANY;

סף: סוג שניהם, מעקב לפי by_src, ספירה 50, שניות 1;

sid:100001;

)

ניתוח יומני DNS באמצעות SQL

SIEM יכול לחשוף חריגות באופן מיידי:

sql

SELECT source_ip, COUNT(*) as queries

מ-dns_logs

WHERE query_type = 'ANY'

GROUP BY source_ip

HAVING COUNT(*) > 5000;

עליות פתאומיות בכל שאילתה שהיא מהוות לעתים קרובות הקדמה להתקפה בקנה מידה מלא.

הגנה מפני הגברת DNS: טכניקות מעשיות וישימות

בניגוד לכמה גרסאות של DDoS, ניתן להפחית באופן משמעותי את ההגברה של DNS באמצעות תצורה נכונה.

השבת רקורסיה פתוחה ב-BIND

לקשור

אפשרויות {

רקורסיה לא;

allow-query { trusted; };

};

acl "trusted" {

192.168.1.0/24;

};

הגבלת רקורסיה מבטיחה ששרת ה-DNS לא יוכל להיות מנוצל לרעה על ידי האינטרנט הציבורי.

הפעל הגבלת קצב תגובה (RRL)

לקשור

הגבלת קצב {

תגובות בשנייה 5;

חלון 5;

החלקת 2;

};

RRL מצמצם תגובות חוזרות ונשנות ומפחית באופן דרמטי את פוטנציאל ההגברה.

יישום IP Anti-Spoofing (BCP 38) באמצעות iptables

לנזוף

iptables -A INPUT -s 10.0.0.0/8 -j DROP

iptables -A INPUT -s 172.16.0.0/12 -j DROP

iptables -A INPUT -s 192.168.0.0/16 -j DROP

כך נמנע כניסת טווחי כתובות פרטיות מזויפות לרשת — אחד מאמצעי הזיוף הנפוצים ביותר.

ניטור יחסי ANY ו-DNSSEC

עלייה חדה בכל סוג של שאילתות היא לעיתים רחוקות תופעה תמימה.

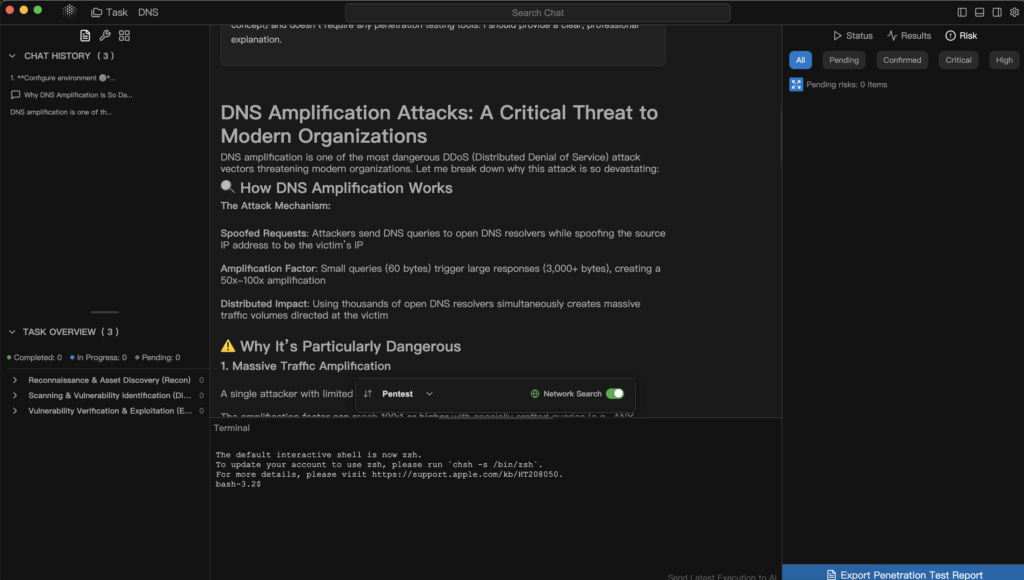

בדיקות חדירה ואימות אוטומטי עם Penligent

אמנם ביקורת ידנית היא חיונית, אך תשתית ה-DNS כיום היא גדולה ודינמית מדי מכדי לבדוק אותה פעם אחת ולשכוח ממנה. תצורות שגויות — אפילו קלות — עלולות להחזיר את הסיכון להגברה.

זה המקום שבו פלטפורמות כמו Penligent, מערכת בדיקות חדירה אוטומטית וחכמה, מציעה ערך משמעותי:

סריקת תצורה שגויה של DNS

Penligent יכול לזהות באופן אוטומטי:

- פתרונות פתוחים החשופים לציבור

- RRL חסר או מוגדר באופן שגוי

- סיכוני הגברה של DNSSEC

- מדיניות רקורסיה המאפשרת שימוש לרעה

איומים עתידיים: מ-NXNSAttack ועד Reflector Rotation

מחקרים אחרונים מדגישים מגמה מדאיגה: התוקפים עוברים מעבר להגברה הקלאסית של ANY. טכניקות כמו NXNSAttack מנצלות שרשראות הפניה כדי ליצור הגברה קיצונית, בעוד ש"סיבוב רפלקטור" משתמש במאגרים גדולים של שרתי DNS כדי לעקוף סינון ורשימות שחורות.

המסקנה ברורה: ההגברה מתפתחת, והמגנים חייבים להתפתח איתה.

סיכום

מתקפת הגברה DNS היא אחת מצורות ה-DDoS היעילות וההרסניות ביותר, מכיוון שהיא מנצלת תשתיות לגיטימיות כנשק נגד מטרות תמימות. היא הופכת שרתים DNS למגברים, הופכת שאילתות זעירות למבול עצום ומסתירה את התוקף מאחורי כתובות IP מזויפות. השילוב של מאמץ מועט, השפעה רבה ומדרגיות גלובלית הופך אותה לאיום שארגונים מודרניים אינם יכולים להתעלם ממנו.

החדשות הטובות הן שעם תצורה נכונה — השבתת רקורסיה פתוחה, הפעלת RRL, אכיפת אנטי-ספופינג, ניטור חריגות בתעבורה ובדיקות שגרתיות של מצב ה-DNS — ארגונים יכולים להפחית באופן דרסטי את החשיפה שלהם. בסביבות שבהן היקף ה-DNS גדול או משתנה ללא הרף, פלטפורמות אוטומטיות כמו Penligent יכולות לסייע בהבטחת שהפגיעויות לא יופיעו שוב מבלי שיבחינו בהן.

בעולם שבו זמן פעולה, זמינות ואמון מגדירים את הצלחת העסק, אבטחת DNS אינה אופציונלית – היא בסיסית.