בדיקת תוכנות זדוניות ב-Mac פירושה לוודא אם תוכנה זדונית פועלת, מתמשכת או מתקשרת ללא אישור — באמצעות מנגנוני ההגנה המובנים ב-macOS, בדיקה ידנית וכלי אבטחה מהימנים. XProtect, Gatekeeper והאימות של Apple חוסמים תוכנות זדוניות ידועות באופן אוטומטי, בעוד שבדיקת תהליכים, התמשכות ותקשורת רשת מסייעת באיתור פעילות חשודה העלולה לעקוף את מנגנוני ההגנה המבוססים על חתימות. בדיקה אמינה משלבת נראות המערכת, סימנים התנהגותיים ואימות, ולא רק סריקה אחת.

אמצעי ההגנה המובנים של macOS מפני תוכנות זדוניות שכדאי לבדוק תחילה

לפני התקנת כל תוכנה, ודא שההגנות המובנות של macOS פועלות:

- XProtect בודקת באופן אוטומטי אם באפליקציות קיימות חתימות של תוכנות זדוניות ידועות בעת הפעלתן או שינוין.

- שומר סף ואימות נוטריוני להגביל את ההפעלה לתוכנות חתומות ומאושרות על ידי נוטריון, ובכך לצמצם את הסיכון להפעלה בשוגג של קבצים בינאריים זדוניים.

- הגנה על תקינות המערכת (SIP) מונע שינויים בלתי מורשים במיקומים קריטיים במערכת.

שכבות אלה פועלות ברקע ונועדו לעצור איומים נפוצים בשלב מוקדם, אך הן אינן נועדו לענות על השאלה: "האם ה-Mac שלי כבר נפרץ?"—הדבר מצריך בדיקה ואימות.

מדריך צעד אחר צעד: כיצד לבדוק ידנית אם יש תוכנות זדוניות ב-Mac

סעיף זה מהווה רשימת בדיקה מעשית וידידותית למהנדסים, שנועדה לאמת האם במחשב Mac פועלת תוכנה זדונית, האם מותקנים בו מנגנוני התמדה, או האם הוא מפגין התנהגות רשת חשודה. המטרה אינה "לבצע סריקה אחת", אלא לאסוף מספיק נתונים כדי להגיע להחלטה בטוחה.

שלב 0 — הכנת בסיס נקי (5 דקות)

לפני שתתחיל, הפחת את הרעש ושמור על הראיות:

- התנתק מהרשת (כבה את ה-Wi-Fi) אם אתה חושד בפריצה פעילה.

- הקשר של מערכת הרישום (גרסת macOS, משך הזמן שהמחשב פועל, מועד הופעת התסמינים).

- אם אפשר, הימנע מאתחול מחדש עד שתבדוק את התהליכים והחיבורים הפועלים (אתחול מחדש עלול למחוק ראיות זמניות).

תיעוד מהיר של ההקשר:

לנזוף

sw_versuptime תאריך

בדוק אם קיימים תהליכים מתמשכים ברורים: פריטי כניסה ושירותי רקע

רוב תוכנות הזדון ל-macOS המיועדות לצרכנים מתמשכות באמצעות פריטי כניסה או מנגנוני הפעלה ברקע.

- בדוק את פריטי הכניסה:

- הגדרות מערכת → כללי → פריטי כניסה

- הסר כל דבר שאינך מזהה או שאינך יכול להצדיק.

- פרט את התהליכים ש-macOS מפעיל עבור הפעלת המשתמש שלך:

לנזוף

osascript -e 'הוראה ליישום "System Events" להשיג את השם של כל פריט התחברות'

אם אתה רואה שם לא מוכר, אל תמחק אותו עדיין בלי לבדוק — תחילה אתר את נתיב הקובץ ההפעלה בשלבים הבאים.

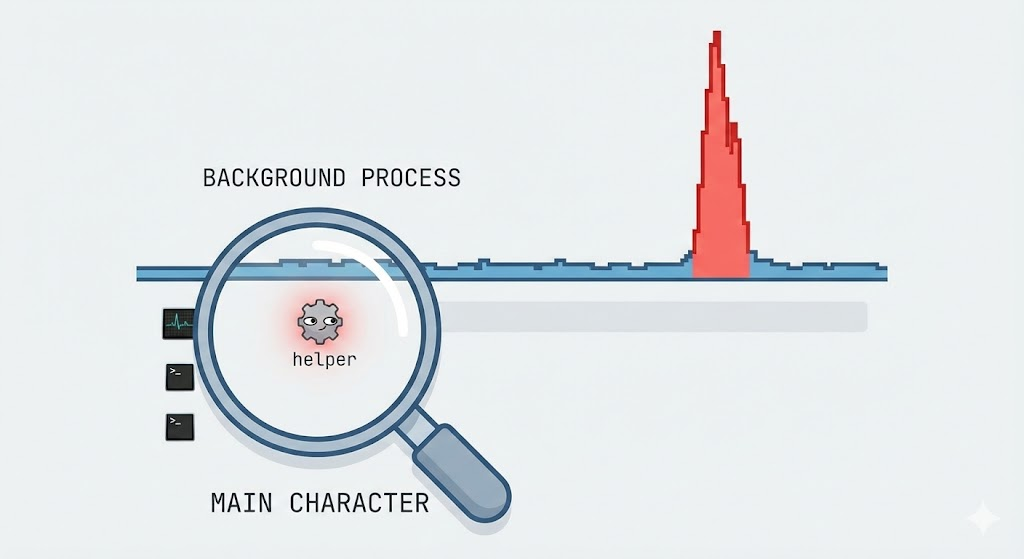

זיהוי תהליכים חשודים (מי מפעיל מה?)

פתוח מפקח פעילות וסדר לפי מעבד וזיכרון, ואז בצע את אותה הפעולה בטרמינל כדי לקבל תוצאות מדויקות:

לנזוף

ps aux | headps aux | sort -nrk 3 | head -20 # top CPUps aux | sort -nrk 4 | head -20 # top memory

על מה לשים לב:

- תהליכים עם שמות שנראים אקראיים

- שימוש גבוה במעבד במצב של חוסר פעילות

- מספר עותקים של אותו תהליך לא ידוע

- תהליכים בבעלות משתמשים בלתי צפויים (root לעומת המשתמש שלך)

אם אתה מוצא תהליך חשוד, תעד את הפרטים:

לנזוף

PID= ps -p "$PID" -o pid,ppid,user,etime,%cpu,%mem,command

לאחר מכן, אתר את הקובץ ההפעלה:

לנזוף

lsof -p "$PID" | head -50

אמת את הקובץ הבינארי: האם הוא חתום? האם הוא מאושר על ידי נוטריון? היכן הוא נמצא?

בדיקת חתימה חזקה היא בדיקה האם קובץ בינארי חשוד חתום כהלכה ו(לעתים קרובות) מאומת על ידי נוטריון.

ראשית, מצא את הנתיב שלו (מהשלב הקודם), ואז:

לנזוף

BIN="/path/to/suspicious/binary"codesign -dv --verbose=4 "$BIN" 2>&1 | head -60 spctl --assess --type execute --verbose=4 "$BIN" 2>&1 | head -60

סימני אזהרה:

- ללא חתימה / חתום באופן אד-הוק

- מותקן במקומות חשודים:

/tmp,/private/tmp/Users/משותף- תיקיות נסתרות תחת

~/ספרייה/

- "מזהה מפתח" שאינו מתאים לספק הצפוי של התוכנה שלדעתך מדובר בה

בדוק גם את מטא-הנתונים של הקובץ:

לנזוף

ls -lah "$BIN"stat "$BIN"

אם מועד היצירה או השינוי תואם את תחילת הופעת התסמינים, יש לכך משמעות.

בדוק את מנגנוני ההתמדה (הסימן המהימן ביותר לקיומה של תוכנה זדונית)

תוכנה זדונית שנעלמת לאחר שמחסלים אותה אך חוזרת מאוחר יותר, כמעט תמיד כוללת מנגנון התמדה.

LaunchAgents ו-LaunchDaemons

לנזוף

ls -lah ~/Library/LaunchAgentsls -lah /Library/LaunchAgentsls -lah /Library/LaunchDaemons

לבדוק חשודים .plist קבצים:

לנזוף

PLIST="~/Library/LaunchAgents/com.suspicious.agent.plist"plutil -p "$PLIST"

דגלים אדומים בתוך LaunchAgents:

- ארגומנטים של תוכנית המפנים לקבצים בינאריים הנמצאים בנתיבים שהמשתמש רשאי לכתוב אליהם

- בלוקים ב-Base64, מחרוזות פקודה ארוכות ומוסתרות

- דפוסי התחדשות / לולאות Keepalive

Cron ומשימות תקופתיות (פחות נפוצות, אך עדיין כדאי לבדוק)

לנזוף

crontab -lsudo crontab -lls -lah /etc/periodic

בדוק אם יש סימנים לחטיפת דפדפן ותוכנות פרסום

אפילו תוכנות זדוניות ב-macOS שאינן "root" מכוונות לעתים קרובות לדפדפנים.

תוספים ל-Chrome:

לנזוף

ls -lah ~/Library/Application\\ Support/Google/Chrome/Default/Extensions

תוספים ל-Safari:

לנזוף

ls -lah ~/Library/Containers/com.apple.Safari/Data/Library/Safari/Extensions

כמו כן, יש לבדוק אם שונו הגדרות ה-proxy או ה-DNS (טקטיקה נפוצה של תוכנות פרסום):

לנזוף

scutil --dns | head -120 networksetup -getwebproxy "Wi-Fi" networksetup -getsecurewebproxy "Wi-Fi"

אם אתה רואה שהגדרות פרוקסי לא מוכרות מופעלות, זהו סימן מובהק לפריצה.

בדוק אם קיימת פעילות רשת בלתי צפויה (שידור אותות, תקשורת C2, דליפת נתונים)

גם אם אין מאזין נכנס, תוכנות זדוניות יוצרות לעתים קרובות חיבורים יוצאים.

הצג את החיבורים הפעילים:

לנזוף

netstat -anv | grep ESTABLISHED | head -50

קישור חיבורים לתהליכים:

לנזוף

sudo lsof -iTCP -sTCP:ESTABLISHED -n -P | head -80

סימני אזהרה:

- תהליכים לא מזוהים שמתחברים שוב ושוב

- חיבורים ליציאות חריגות או לטווחי IP לא מוכרים

- חיבורים קבועים בזמן שהמחשב נמצא במצב "המתנה"

בדוק הורדות אחרונות ואירועי הסגר

הדבקות רבות ב-macOS מתחילות מקובץ זדוני שהורד.

בדוק את מיקומי ההורדה הנפוצים:

לנזוף

ls -lah ~/Downloads | head -50

תכונת ההסגר יכולה להציג אילו קבצים הורדו מהאינטרנט:

לנזוף

xattr -l ~/Downloads/* 2>/dev/null | head -80

בדוק את מצב אבטחת המערכת (אל תדלג על שלב זה)

ודא שהגדרות המפתח לא הושבתו:

- סטטוס חומת האש:

לנזוף

/usr/libexec/ApplicationFirewall/socketfilterfw --getglobalstate

- סטטוס שומר הסף:

לנזוף

spctl --status

אם Gatekeeper מושבת באופן בלתי צפוי, יש להתייחס לכך כאל פגיעה חמורה באבטחה.

החליטו: נקי, חשוד או נפגע (מיון מעשי)

מודל מיון מעשי:

- כנראה נקי: אין תהליכים חשודים, אין התמדה, אין חיבורים לא מוכרים

- חשוד: אות חלש אחד (תהליך לא שגרתי או הרחבה לא שגרתית), אך ללא התמדה

- ככל הנראה נפרץ: התמדה מאושרת + קובץ בינארי לא ידוע + איתות רשת

אם אתה נמנה עם הקבוצה האחרונה, המשך להסרה בטוחה.

תהליך הסרה בטוח (סיכון מינימלי)

אם זיהית קובץ בינארי זדוני + ערך המשך:

- התנתק מהרשת

- הפסקת תהליך:

לנזוף

sudo kill -9 "$PID"

- הסרת LaunchAgent (דוגמה):

לנזוף

launchctl bootout gui/$(id -u) "$PLIST"

- הסר את קובץ ה-plist ואת הקובץ הבינארי רק לאחר שתקליטו את הנתיבים

- הפעל מחדש את המחשב ובצע שוב את השלבים 2, 4 ו-6 כדי לוודא שהבעיה נפתרה

- הפעל סריקה באמצעות תוכנת אבטחה מוכרת כדי לוודא שהמחשב נקי

דוגמה להתקפה 1: איתור מאזינים חשודים ברשת (אימות, לא ניצול)

משפחות רבות של תוכנות זדוניות ב-macOS חושפות ערוץ שליטה מקומי או מרחוק. להלן פקודת אימות הגנתי מסייע בזיהוי שירותי האזנה בלתי צפויים:

לנזוף

#הצגת רשימת כל שירותי הרשת במצב האזנה ב-macOS sudo lsof -i -n -P | grep LISTEN

מה זה אומר:

- אילו תהליכים מקבלים חיבורים נכנסים

- האם שירות רקע חושף יציאה באופן בלתי צפוי

- לאיזה תהליך בינארי שייך השקע

מדוע זה חשוב: במחשב Mac נקי המשמש לעבודה שוטפת, בדרך כלל פועלים מעט מאוד שירותי האזנה. שירותי האזנה לא מוכרים מהווים סימן מובהק לכך שיש לבצע בדיקה מעמיקה יותר.

דוגמה 1 להגנה: יצירת התאמה בין שירותי האזנה לקבצי בינארי חתומים

ברגע שתמצא קובץ חשוד, בדוק אם הוא חתום ומאושר על ידי נוטריון:

לנזוף

#החלף בנתיב לקובץ הבינארי החשוד codesign -dv --verbose=4 /path/to/binary

קובצי בינארי לא חתומים או חתומים באופן אד-הוק הנמצאים בספריות שהמשתמש רשאי לכתוב אליהן ראויים לבדיקה מיידית.

בדיקת התמדה: הסימן לתוכנה זדונית שהכי מתעלמים ממנו ב-macOS

רוב תוכנות הזדון ב-macOS מסתמכות על LaunchAgents, LaunchDaemons, או משימות מתוזמנות שיישמרו גם לאחר אתחול מחדש.

דוגמה למתקפה 2: מיקומים נפוצים שבהם תוכנות זדוניות שומרות את עצמן

לנזוף

`#שמירת נתונים ברמת המשתמש ls ~/Library/LaunchAgents

שמירת נתונים בכל המערכת

ls /Library/LaunchAgents ls /Library/LaunchDaemons`

יש לבדוק כל דבר שאינו מוכר כאן. תוכנות זדוניות נוטות להשתמש בשמות מטעים כדי להתמזג בסביבה.

דוגמה 2 להגנה: בדיקת תוכן LaunchAgent לאיתור פעולות חשודות

לנזוף

#בדוק קובץ LaunchAgent חשוד plutil -p ~/Library/LaunchAgents/com.suspicious.agent.plist

הסימנים המעידים כוללים:

- הפעלת קבצי בינארי מ-

/tmp,/Users/משותף, או תיקיות מוסתרות - ארגומנטים שהוסתרו או מקודדים ב-Base64

- לולאות התחדשות שנועדו לשרוד את סיום התהליך

שימוש במצב בטוח להפחתת רעשים ולבידוד תוכנות זדוניות

אתחול ל- מצב בטוח מונע טעינה של מנגנוני שמירה רבים. במצב בטוח:

- פחות תהליכים ברקע פועלים

- לעתים קרובות, מנגנון ההישארות של תוכנות זדוניות אינו מצליח להפעיל את עצמו

- הבדיקה הידנית הופכת לקלה יותר

אם ההתנהגות החשודה נעלמת במצב בטוח וחוזרת בעת אתחול רגיל, סביר להניח שמדובר בתופעה מתמשכת.

דוגמה להתקפה 3: סיור מדומה אחר שרידי תוכנות זדוניות מבוססות דפדפן

תוכנות חטיפת דפדפן ותוכנות פרסום משנות לעתים קרובות פרופילים ותוספים. הבדיקות הבאות עוזרות לאמת אם בוצע שינוי בלתי מורשה:

לנזוף

`#תוספים של Chrome ls ~/Library/Application\ Support/Google/Chrome/Default/Extensions

תוספים ל-Safari

ls ~/Library/Containers/com.apple.Safari/Data/Library/Safari/Extensions`

סיומות לא צפויות או תאריכי שינוי אחרונים עשויים להעיד על פעילות של תוכנות פרסום או תוכנות ריגול.

דוגמה 3 להגנה: חשיפת מעקב אחר שינויים בספריות קריטיות

משתמשים המודעים לאבטחה יכולים לקבוע קו בסיס לספריות מרכזיות ולזהות שינויים לאורך זמן:

לנזוף

`#צור רשימת חשיש בסיסיתfind ~/Library/LaunchAgents -type f -exec shasum {} \; > ~/launchagent_baseline.txt

בהמשך, השווה כדי לאתר שינויים: find ~/Library/LaunchAgents -type f -exec shasum {} \; > ~/launchagent_current.txt

diff launchagent_baseline.txt launchagent_current.txt`

גישה זו משקפת את האופן שבו כלי אבטחת נקודות קצה מזהים סטיות בהתמדה.

מתי (ולמה) להשתמש בסורקי תוכנות זדוניות ייעודיים למק

בדיקה ידנית היא יעילה אך גוזלת זמן. סורקי תוכנות זדוניות מובילים המתמחים ב-Mac מספקים ערך מוסף באמצעות:

- זיהוי משפחות תוכנות פרסום ותוכנות ריגול ידועות

- סריקת תוספים ותוספות לדפדפן

- הסרת מנגנוני שמירת מצב בצורה בטוחה

ביקורות בלתי תלויות מציינות שוב ושוב כלים כמו Malwarebytes, Bitdefender, Intego ו-Avast עבור macOS, בזכות דיוק הזיהוי שלהם ותדירות העדכונים.

השתמש בסורקים כ- כלי אימות, ולא כתחליף להבנת התנהגות המערכת.

התראה מתקדמת: פעילות רשת יוצאת בלתי צפויה

גם אם תוכנה זדונית אינה מקשיבה ברשת המקומית, היא עשויה עדיין לשדר אותות החוצה.

לנזוף

#Monitor חיבורים יוצאים פעילים netstat -an | grep ESTABLISHED

יש לשייך כתובות IP למזהי תהליכים באמצעות lsof ולבדוק קישורים לאזורים או לספקי אחסון לא מוכרים.

כיצד להסיר תוכנות זדוניות בבטחה לאחר שזוהו

לאחר שזיהיתם פעילות זדונית:

- התנתק מהרשת

- הפסק את התהליך הזדוני

- הסר מנגנוני שמירה

- מחק את הקובץ הבינארי המשויך

- הפעל מחדש במצב בטוח ובדוק שוב

- הפעל סריקה מלאה באמצעות כלי אמין

הימנעו ממחיקת קבצי מערכת באופן עיוור — מחיקה לא נכונה עלולה לפגוע ביציבות מערכת ההפעלה macOS.

מניעת הדבקה חוזרת בעתיד

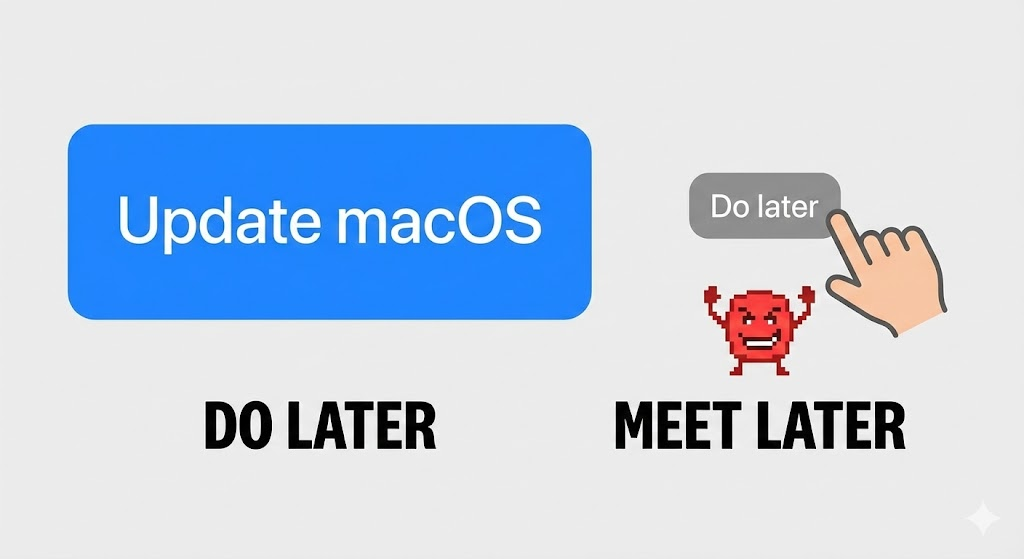

- הקפד לעדכן את macOS באופן שוטף (חתימות XProtect מתעדכנות באופן אוטומטי)

- הימנעו מהודעות ההתקנה המופיעות באתרים לא מוכרים

- הגבל את תוספי הדפדפן לאלה שאתה באמת צריך

- יש לבדוק מעת לעת את פריטי הכניסה ואת ספריות השמירה

- יש להתייחס בזהירות ל"שירותים חינמיים" — הם נותרים אמצעי הפצה נפוץ לתוכנות זדוניות

סיכום

הידיעה כיצד לבדוק אם יש תוכנות זדוניות ב-Mac זה פחות עניין של פחד ויותר עניין של אימות. מערכת ההפעלה macOS מספקת הגנות חזקות כברירת מחדל, אך הביטחון האמיתי נובע מהבנה מה פועל, מה נשאר במערכת ומה מתקשר עם גורמים חיצוניים. על ידי שילוב של אמצעי הגנה מובנים, בדיקה ידנית ואוטומציה ממוקדת, תוכלו לקבוע בביטחון אם ה-Mac שלכם נקי — ולשמור עליו כך.