מבוא: API — "עקב אכילס" של הארכיטקטורה המודרנית

בעידן של מיקרו-שירותים, תשתית מקורית בענן וקישוריות ניידת, ממשקי API אינם עוד רק צינורות נתונים — הם מהווים את מערכת העצבים הדיגיטלית של הארגון. עם זאת, הפתיחות והסטנדרטיזציה המובנות בהם הופכות אותם גם ליעד עיקרי לתוקפים.

בניגוד לבדיקות ממשק משתמש מסורתיות, הבודקות אם "הדלתות והחלונות סגורים", בדיקות אבטחת API מאמתות את "היסודות והקירות התומכים". חברת Gartner חוזה כי ניצול לרעה של API יהפוך לאמצעי התקיפה הנפוץ ביותר שיוביל לפריצות לנתוני ארגונים. לכן, בדיקות API אינן יכולות להסתפק ב נכונות תפקודית; עליו לאמת בקפדנות חוסן ו הגנה.

האתגרים העיקריים כוללים:

- פערים באישורים: כיצד אנו מאתרים פגמים עמוקים ברמת האובייקט וברמת הפונקציה?

- נכסי צל: כיצד ניתן לחשוף "API זומבים" לא מנוהלים לפני שתוקפים יעשו זאת?

- שימוש לרעה בהיגיון: כיצד אנו מדמים תוקפים המנצלים תכונות לגיטימיות לצורך הונאה?

טקסונומיה של הבחינות: מסגרת רב-ממדית

בדיקת API אינה מונוליטית. כדי להבין את היקפה, אנו מסווגים את הבדיקות לשלושה רבעים מרכזיים:

| ממד הבדיקה | התמקדות עיקרית | פגיעויות אופייניות | כלים ושיטות |

|---|---|---|---|

| פונקציונלי | לוגיקה עסקית, עיצוב נתונים, נאמנות לחוזה | תגובות JSON פגומות, הפרות סכימה | Postman, JUnit, בדיקות חוזה |

| אבטחה | AuthZ/AuthN, אימות קלט, ניצול לרעה של לוגיקה | BOLA (IDOR), הזרקה, הקצאה המונית | Burp Suite, OWASP ZAP, Fuzzing |

| אמינות ותאימות | מגבלות ביצועים, טיפול בשגיאות, פרטיות נתונים | כשלים בהגבלת קצב, דליפות PII, זמן השבתה | JMeter, K6, סורקי PII |

הערה: בתוכנית בוגרת, שכבות אלה חופפות זו את זו. לדוגמה, בדיקת אמינות המאלצת שגיאת שרת 500 עשויה לחשוף פגם אבטחה באמצעות דליפת עקבות ערימה.

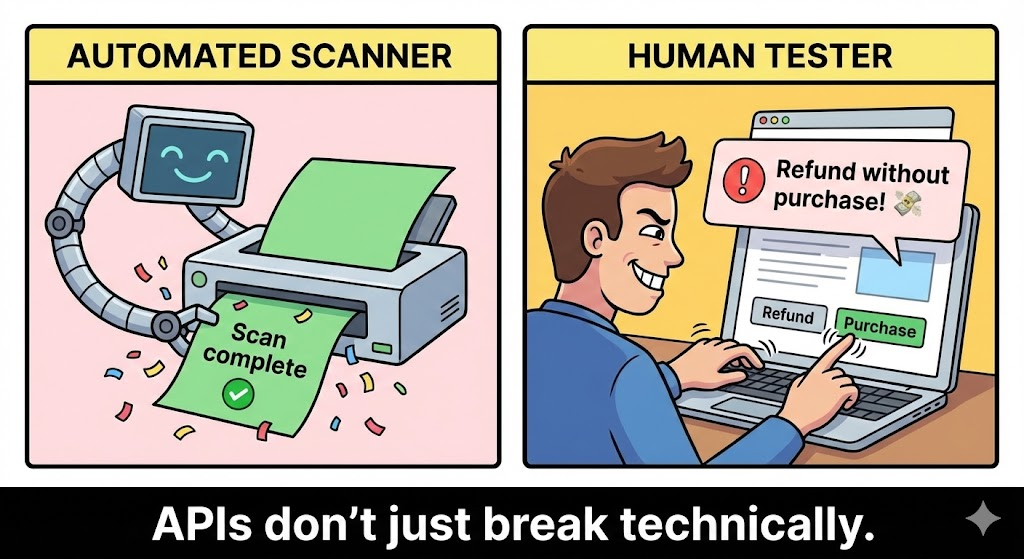

טכניקות התקפה מרכזיות: מעבר לסורק

מהנדסי אבטחה חייבים לאמץ "חשיבה של תוקף". לא די בבדיקת ה-API. יכול עליך לאמת את מה שזה לא יכול לעשות.

בדיקת הרשאות מעמיקה (AuthZ Deep Dive)

סורקים סטנדרטיים לעיתים קרובות מפספסים פגמים באישור המבוססים על לוגיקה.

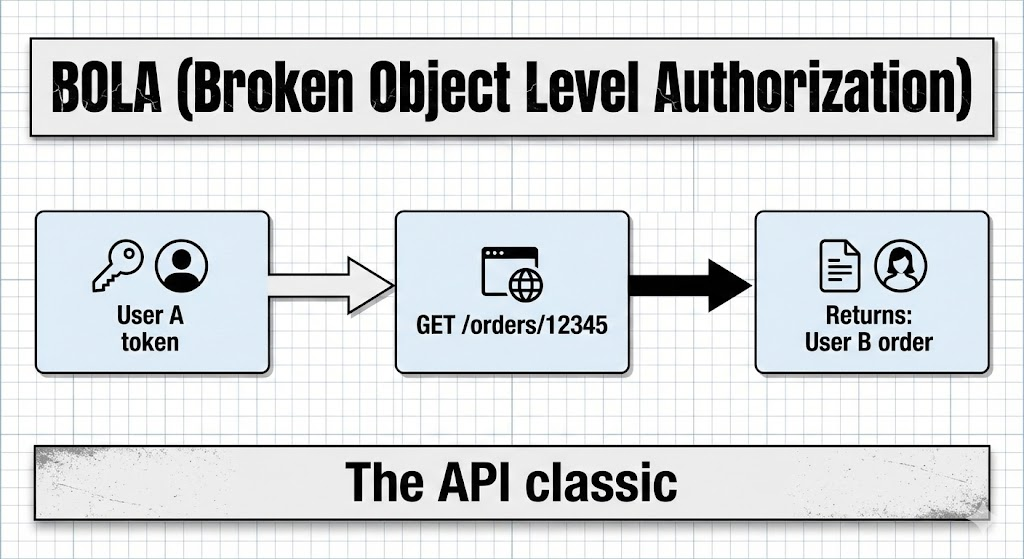

- BOLA (הרשאת רמת אובייקט שבור): האיום API #1. הבדיקה דורשת ספירת מזהים. אם אתה משתמש A, חזור על המזהים (מספרים שלמים, UUID) כדי לנסות לגשת

/api/orders/{User_B_Order_ID}. - BFLA (אישור רמת תפקוד לקוי): נסה להחליף שיטות HTTP (לדוגמה, שינוי

קבלאלמחק) או לגשת לנתיבים מיוחדים כמו/admin/usersאו/internal/metricsבאמצעות אסימון משתמש סטנדרטי.

לוגיקה עסקית וזרימת נתונים

- הקצאה המונית (קישור אוטומטי): בדוק אם ה-API מקשר את קלט הלקוח ישירות לאובייקטים של קוד פנימי ללא סינון.

- התקפה: בעדכון פרופיל, הזרק

"is_admin": trueאו"wallet_balance": 99999לתוך גוף ה-JSON כדי לראות אם ה-backend שומר אותו.

- התקפה: בעדכון פרופיל, הזרק

- שימוש לרעה בנתונים מובנים: השתמש בהתקפות XML External Entity (XXE) או באובייקטי JSON מקוננים עמוק (JSON DoS) כדי למצות את זיכרון השרת ואת המעבד.

פוזינג חכם

Fuzzing מוצא את "הבלתי ידועים". הימנע מרעש אקראי; השתמש ב- פיזור חכם:

- מוטציה גבולית: שלח מספרים שלמים הגורמים לעומס יתר, מספרים שליליים או בתים ריקים.

- בלבול סוגים: שלח מערך שבו מצופה מספר שלם (לדוגמה,

id[]=1במקוםid=1) כדי להפעיל חריגות שלא טופלו ב-backend.

דוגמאות קוד מעשיות: אימות אבטחת סקריפטים

להלן דוגמאות קונקרטיות לאופן כתיבת תסריט לאימות אוטומטי עבור וקטורי תקיפה ספציפיים.

דוגמה 1: אלגוריתם JWT "None" והתקפת חתימה חלשה (Python)

תוקפים מנסים לעתים קרובות להסיר את החתימה או להגדיר את האלגוריתם ל- אף אחד לעקוף את האימות.

פייתון

`import requests import jwt # ספריית PyJWT import json import base64

סימולציה של התקפה: צור אסימון עם 'alg': 'none'

def generate_unsigned_token(payload): # בנה ידנית כותרת ונתונים ללא חתימה header = {“alg”: “none”, “typ”: “JWT”}

# עוזר לקידוד base64url def b64_url(data): return base64.urlsafe_b64encode(json.dumps(data).encode()).decode().rstrip("=") header_b64 = b64_url(header) payload_b64 = b64_url(payload)

# החזר אסימון עם נקודה בסוף אך ללא חתימה return f"{header_b64}.{payload_b64}."

API_URL = "https://api.example.com/v1/admin/resource“

ניסיון להגדיל את ההרשאות

malicious_token = generate_unsigned_token({“user_id”: 1, “role”: “admin”})

response = requests.get(API_URL, headers={“Authorization”: f”Bearer {malicious_token}”})

if response.status_code == 200: print(f”[קריטי] ה-API קיבל JWT ללא חתימה/ללא אלגוריתם! נתונים: {response.text}”) else: print(f”[בטוח] ה-API דחה את הבקשה. סטטוס: {response.status_code}”)`

דוגמה 2: בדיקת תנאי מירוץ/מקבילות (Bash/Curl)

בדיקה אם ממשק API מטפל כראוי בבקשות בו-זמניות (לדוגמה, שימוש כפול בקופון).

באש

`#!/bin/bash

שלח 20 בקשות בו-זמנית בניסיון לממש את אותו קופון חד-פעמי.

target_url="https://api.example.com/v1/coupon/redeem"auth_token="Bearer eyJhbGci..." payload='{"coupon_code":"DISCOUNT2024"}'

הד "מתחיל התקפת תנאי מירוץ..."

עבור i ב- {1..20}; do # הסימן '&' מעביר את התהליך לרקע, ומבצע אותם כמעט בו-זמנית curl -X POST -s -o /dev/null -w “%{http_code}\n” \ -H “Authorization: $auth_token” \ -H "Content-Type: application/json" \ -d "$payload" "$target_url" & done

המתן אקו "התקפה הושלמה. בדוק את יומני ה-backend עבור מספר פדיונות מוצלחים."`

מערכת הכלים: בניית שרשרת DevSecOps

אסטרטגיית בדיקת API מודרנית דורשת שרשרת כלים מורכבת.

- בדיקות מפרט ראשוניות / חוזיות:

- שמתיזה: כלי Python רב עוצמה הקורא את מפרטי OpenAPI/Swagger שלך ומייצר מקרי בדיקה כדי לגרום לקריסת ה-API על ידי הפרת הסכימה.

- ספקטרלי: לינטר עבור JSON/YAML כדי להבטיח שהגדרות ה-API עומדות בתקני האבטחה (למשל, להבטיח שהאימות מוגדר עבור כל נקודות הקצה).

- דינמי ואינטראקטיבי (DAST/IAST):

- Burp Suite Professional: הסטנדרט המוביל לבדיקות חדירה ידניות. תוספים כמו AuthMatrix הכרחיים להמחשת טבלאות הרשאות מורכבות.

- OWASP ZAP: מצוין עבור צינורות אוטומטיים וסריקות בסיסיות.

- סורקים ספציפיים ל-API:

- כלים כמו APIsec או StackHawk התמקד באופן ספציפי בהיגיון ובמבנה, והבן את הקשר בין נקודות הקצה במקום לסרוק אותן בנפרד.

העתיד: בינה מלאכותית ומודלים גדולים של שפה (LLM) באבטחת ממשקי API

ה-fuzzing המסורתי הוא "עיוור", אך ה-AI הופך אותו ל"סמנטי".

- יצירת מטען מודע להקשר: LLMs (כמו GPT-4 או מודלים מקומיים של Llama) יכולים לקלוט תיעוד API וליצור מטענים שהם נכונים מבחינה תחבירית אך זדוניים מבחינה לוגית. (לדוגמה, "הפק 10 מטעני JSON המנסים לקבוע את תאריך האספקה לעבר.")

- זיהוי חריגות בתעבורה: בייצור, מודלים של בינה מלאכותית קובעים "בסיס נורמליות". אם נקודת קצה מחזירה בדרך כלל 2 קילובייט של נתונים, אך לפתע מחזירה 2 מגה-בייט עבור משתמש ספציפי, RASP (Runtime Application Self-Protection) יכול לחסום אותה כפוטנציאל לדליפת נתונים מסוג BOLA.

- תיקון אוטומטי: כלים מהדור הבא לא רק מוצאים את הבאג, אלא גם מציעים את התיקון המדויק לקוד עבור הבקר או התוכנה האמצעית, בהתבסס על המסגרת שבה אתה משתמש.

מסקנה: בניית תוכנית API גמישה

בדיקת אבטחת API אינה פעולה שניתן לבצע ברשימת משימות; זוהי משמעת הנדסית מתמשכת.

ארגונים חייבים לאמץ אסטרטגיה של "Shift Left + Shield Right" (הזזה שמאלה + הגנה ימינה):

- שינוי שמאלה: שלבו אימות סכמות ובודקי אבטחה בצינור ה-CI/CD כדי לאתר פגמים לפני מיזוג הקוד.

- מגן ימני: הטמיעו RASP וניטור בזמן אמת בייצור כדי לזהות שימוש לרעה העוקף את הבדיקות.

על ידי שילוב של אוטומציה קפדנית, בדיקות לוגיות מעמיקות ותהליכי עבודה מואצים באמצעות בינה מלאכותית, מהנדסים יכולים לאבטח את הממשקים הקריטיים המניעים את הכלכלה הדיגיטלית המודרנית.