אתרי WordPress מהווים יעד בלתי פוסק להתקפות על שכבת הכניסה. הסיבה לכך פשוטה: אימות זהו נקודת חנק אוניברסלית, ו wp-login.php ניתן לחזות מראש במיליוני פריסות. כאשר תוקפים מבצעים אוטומציה בקנה מידה גדול — מילוי פרטי הזדהות, ריסוס סיסמאות, ניחוש מבוזר — השאלה היא לא האם האתר שלך ייבדק, אלא האם ההגנות שלך מתוכננות לעמוד בלחץ אמיתי.

מדריך זה נועד ל אימות אבטחה מורשה ו הנדסה הגנתית. הוא מתמקד באופן שבו ניתן לדמות התנהגות תוקפת מציאותית בצורה בטוחה, כיצד למדוד עמידות וכיצד לחזק את האימות של WordPress בצורה יעילה, ניתנת לצפייה ובת-קיימא מבחינה תפעולית.

כיצד נראות "התקפות כניסה ריאליסטיות ל-WordPress" בפועל

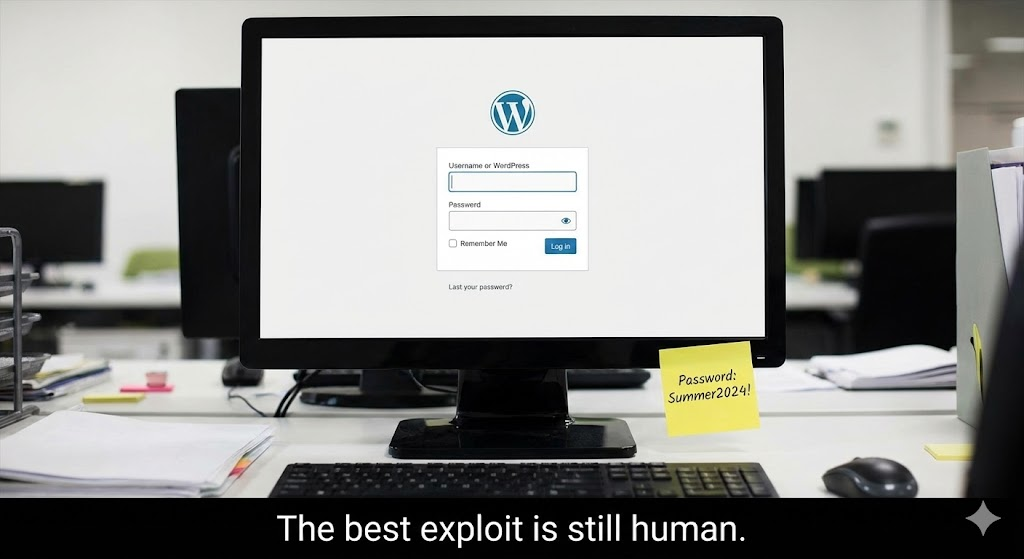

רוב הפריצות ל-WordPress שמתחילות בעת הכניסה לאתר אינן מסתמכות על פגיעויות יוצאות דופן. הן מסתמכות על כלכלה:

מילוי אישורים: התוקפים משחזרים זוגות של שמות משתמש וסיסמאות שהודלפו מפריצות קודמות, בהימור על שימוש חוזר בסיסמאות.

ריסוס סיסמאות: התוקפים מנסים מספר מצומצם של סיסמאות נפוצות על חשבונות רבים כדי למנוע נעילת חשבונות.

ניחוש מבוזר: הניסיונות מפוזרים על פני כתובות IP וחלונות זמן רבים כדי לעקוף מגבלות קצב בסיסיות.

לחץ זמינות: מטרת התוקף עשויה להיות השבתה, ולא גישה — מיצוי משאבי PHP או חיבורי מסד נתונים.

התובנה החשובה ביותר: "מתקפת כוח ברוטלי" מכתובת IP אחת אינה האיום המציאותי ביותר. קמפיינים אמיתיים הם לרוב בעלי קצב נמוך, מפוזרים ומתמשכים.

משטח ההתקפה של אימות WordPress: wp-login.php ו xmlrpc.php

wp-login.php הוא נקודת הקצה האינטראקטיבית העיקרית לכניסה. הוא מיועד הן להשתלטות על חשבונות והן ללחץ מסוג DoS.

xmlrpc.php קיים עבור אינטגרציות ישנות ופרסום מרחוק. אם יישאר פתוח, הוא יכול להרחיב את הדרכים שבהן בוטים מתקשרים עם אימות ויכול להיות מנוצל לרעה כערוץ אוטומציה נוסף.

אם האתר שלך אינו זקוק ל-XML-RPC באופן מוחלט, הסרתו או הגבלתו היא אחת הדרכים היעילות ביותר להפחתת החשיפה.

סימולציה בטוחה ומורשית: מה לבדוק מבלי לפגוע בייצור

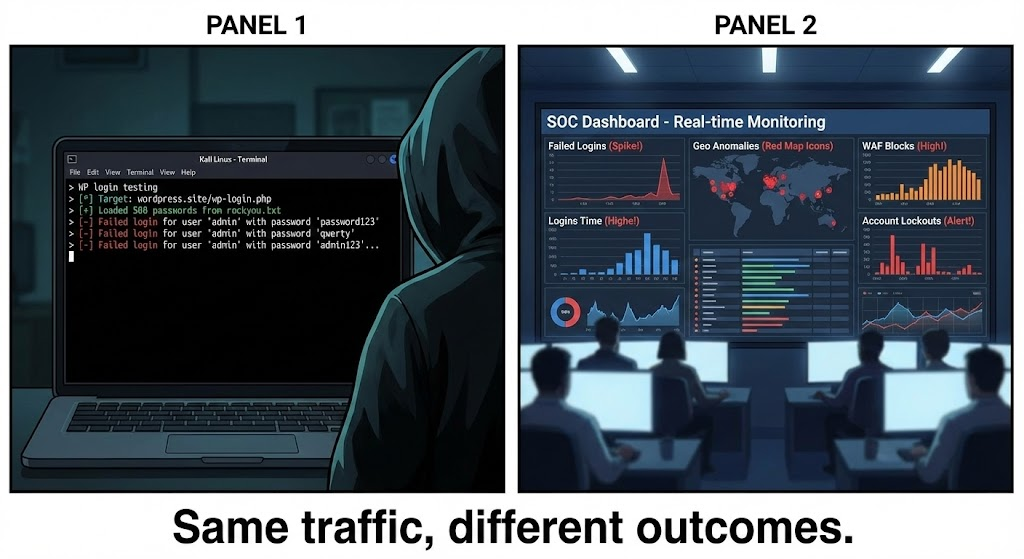

סימולציה ריאליסטית מוגדרת על ידי שלוש תכונות:

מוגבל: לבדיקות יש מגבלות קצב, חלונות זמן ותנאי עצירה.

ניתן למדידה: אתה מתעד בלוקים בקצה, עומס מקור, שיעורי שגיאה, חביון ואירועי אימות.

נציג: תרחישים מדגמים דפוסים "מהירים/רועשים" ו"איטיים/מפוזרים".

המטרה היא לא "לפרוץ". המטרה היא לאמת את ההצהרות הללו באמצעות ראיות:

- רוב התעבורה העוינת נחסמת או מוגבלת לפני שהיא מגיעה ל-PHP.

- משתמשים לגיטימיים עדיין יכולים להתחבר בזמן לחץ.

- יומני הרישום לוכדים מספיק הקשר כדי לחקור ולהגיב.

- אף תצורה שגויה (תוסף, נקודת קצה, עקיפת WAF) לא גורמת לקריסת כל ההגנה.

Kali Linux משמשת בדרך כלל כתחנת עבודה אבטחה להפעלת תהליכי בדיקה מורשים, אך מערכת ההפעלה אינה ההגנה — ההגנה היא הנדסה ומדידה.

בנה סביבת בדיקה המשקפת את הסיכון האמיתי

בדיקה משמעותית דורשת ערימה הדומה לייצור:

- אותו מודל אירוח (NGINX/Apache, התנהגות PHP-FPM, מטמון)

- אותה שכבת קצה (CDN/WAF/כללי בוט)

- אותם תוספים קריטיים ונתיבי ערכות נושא המשפיעים על אימות

- אותה תצורת אימות (MFA, נעילות, תפקידי משתמשים, נתיבי מנהל)

שימוש חשבונות ניסיון בלבד, עם תפקידים מציאותיים:

- משתמש מבחן מנהל

- משתמש מבחן עורך

- משתמש מבחן מנוי

כך תוכלו לאמת הן את אמצעי האבטחה והן את רדיוס ההשפעה.

ראשית, המכשור: הטלמטריה שהופכת את התוצאות לאמינות

לפני כל סימולציה, ודא שקיימים מקורות טלמטריה אלה:

טלמטריה של Edge/CDN/WAF

- נפח בקשות לפי נתיב (

/wp-login.php,/xmlrpc.php) - פעולות חסימה/ערעור והסיבות להן

- מקורות IP/ASN ומדינות מובילים

- ציון בוט או התפלגות מוניטין (אם זמין)

טלמטריה מקורית

- קודי תגובה (200/302/403/429/5xx)

- חביון וחביון זנב (p95/p99)

- ניצול ורוויה של עובדי PHP

- לחץ חיבור למסד נתונים (אם רלוונטי)

טלמטריה של יישומים

- כשלים/הצלחות בכניסה עם חותמת זמן, שם משתמש שניסה להיכנס, IP/IP שהועבר, סוכן משתמש

- אירועי נעילה וגורמים מפעילים את האתגר

- שינויים בלתי צפויים בתפקידים או יצירת משתמש מנהל חדש

ללא נראות זו, "בדיקות אבטחה" הופכות לסיפורים במקום להנדסה.

תוכנית בדיקה ריאלית: תרחישים המשקפים את התנהגות התוקף

תוכנית אימות חזקה מבוססת על תרחישים, ולא על כלים.

תרחיש א': מצב בריאותי בסיסי

רשום את זמן ההשהיה הרגיל של הכניסה למערכת ואת השימוש במשאבים תחת התנהגות לגיטימית. זו תהיה נקודת הייחוס שלך.

תרחיש ב': גל בוטים רועש (עומס זמינות)

דמה פרץ קצר של תעבורה מוגברת בכניסה למערכת. קריטריונים להצלחה:

- חסימות/אתגרים בקצה עולים בחדות

- עומס המקור נשאר יציב

- אין שגיאות 5xx מתמשכות

- כניסה לגיטימית נשארת אפשרית

תרחיש ג': לחץ מבוזר נמוך ואיטי

הדמיית ניסיונות מתמשכים בקצב מתון לאורך זמן. קריטריונים להצלחה:

- הגבלת קצב/נסיגה מופעלת מבלי לפגוע במשתמשים אמיתיים

- יומני האותנטיקציה מראים בבירור את הדפוס

- התראות מופעלות על בסיס קווי בסיס חריגים של כניסות כושלות, ולא רק על בסיס "זינוקים"

תרחיש ד': UX תחת מתקפה

במהלך הלחץ הפעיל, בצע כניסות חוקיות ואיפוס סיסמאות. קריטריונים להצלחה:

- משתמשים אמיתיים יכולים לאמת את זהותם

- מדיניות נעילה לא יוצרת DoS עצמי

- האתגרים מופיעים באופן סלקטיבי (עבור בוטים), ולא באופן אוניברסלי.

הנדסה הגנתית: בקרות רב-שכבתיות העומדות בפני התקפות אמיתיות

הגנה יעילה על כניסה לוורדפרס היא רב-שכבתית. לכל שכבה יש תפקיד שונה, ועליכם למדוד כל אחת מהן.

שכבה 1: חיזוק הזהות (הפחתת הסיכוי להצלחת כל ניסיון)

אימות רב-גורמי (MFA) לכל המשתמשים בעלי הרשאות מיוחדות היא אמצעי הבקרה החזק ביותר נגד שימוש חוזר בפרטי הזדהות. אם סיסמה נחשפה, MFA מונעת מרוב ניסיונות ההשתלטות "רק באמצעות סיסמה" להפוך לאירועים.

בקרות זהות נוספות:

- צמצם את מספר חשבונות המנהלים

- הסר חשבונות ישנים

- אכוף סיסמאות חזקות וייחודיות (מדיניות מנהל סיסמאות)

- החל את עקרון הפריבילגיה המינימלית (עורכים אינם מנהלים; מנהלים אינם נמצאים בכל מקום)

שכבה 2: בקרות יישומים (בוטים איטיים, הפחתת משוב התוקף)

שכבת היישום צריכה להפחית את התפוקה האוטומטית תוך שמירה על השימושיות:

- השתמש בשגיאות כניסה עקביות שאינן חושפות אם שם המשתמש קיים.

- העדיפו נסיגה הדרגתית והאטות זמניות על פני נעילות ארוכות וקשות.

- הפעל אתגרים (אתגרי CAPTCHA/בוט) בתנאים מסוימים כאשר נראה שהתנועה היא אוטומטית

- נהל בזהירות את תהליכי איפוס הסיסמאות, כדי שלא ניתן יהיה לעשות בהם שימוש לרעה לצורך ספירה או דואר זבל.

שכבה 3: הפחתת שטח פנים (xmlrpc.php וחשיפה מיותרת אחרת)

אם אין צורך ב-XML-RPC, השבת אותו.

אם יש צורך, סגור את השער:

- אפשר רק מקורות מהימנים במידת האפשר

- הגבל את הקצב באופן אגרסיבי

- לפקח על בסיס הבקשות שלו בנפרד מ

wp-login.php

צמצום השטח אינו "אבטחה באמצעות הסתרה". זהו הסרת נתיבי תקיפה מיותרים.

שכבה 4: בקרות תשתית (הגנה על PHP ועל מסד הנתונים)

השכבה הזולה ביותר שלך צריכה לחסום את רוב התעבורה.

- ניהול CDN/WAF/בוטים כדי לחסום או לאתגר אוטומציה בקצה הרשת

- הגבלת קצב שרת האינטרנט המקורי כדי למנוע עומס יתר על עובדי PHP

- אחסון במטמון וכיוונון חיבורים כדי לשמור על זמינות יציבה תחת עומס

אופן כשל נפוץ הוא לאפשר לתעבורה עוינת להגיע ל-PHP, ואז לנסות "לתקן" את הבעיה באמצעות תוספים של WordPress בלבד. זה יקר ושברירי בקנה מידה גדול.

הגבלת קצב בצד השרת: רשת הביטחון של הזמינות

גם עם הגנה על הקצוות, הגבלת קצב המקור היא חיונית מכיוון שהיא מונעת תרחישי עקיפה מלהפוך לזמן השבתה.

המטרה הנכונה היא לא "לחסום הכל", אלא:

- הגבלת שיעורי בקשות חריגות לנקודות קצה של אימות

- הגנה על מאגרי עובדים של PHP-FPM

- הימנע מפגיעה במשתמשים לגיטימיים

הגבלת קצב טובה כוללת שלוש תכונות:

- הוא מכוון לקו הבסיס שלך

- יש לו כללים נפרדים עבור

/wp-login.phpו/xmlrpc.php - זה ניתן לצפייה (ניתן לראות מתי ולמה זה מופעל)

אותות זיהוי העולים בביצועיהם על חשיבה המבוססת על חתימות בלבד

התקפת כניסה נראית לעתים קרובות בדפוסים, ולא באירועים בודדים.

אינדיקטורים בעלי אות חזק כוללים:

- עלייה מתמשכת בכמות הכניסות הכושלות ביחס לקו הבסיס

- ניסיונות שהתפשטו על פני חשבונות רבים בעלי מאפייני התנהגות משותפים

- סטיות חריגות בגיאוגרפיה/שעת היום

- אתגרים מוגברים עבור נקודות קצה אימות

- הגדלת זמן ההשהיה של הזנב ורוויה של עובדי PHP במהלך לחץ אימות

חסימת IP בודדת לעיתים רחוקות מספיקה. הקורלציה היא ההבדל בין רעש למידע מודיעיני.

תגובה לאירועים: מה לעשות כאשר הלחץ הופך לאירוע

כאשר מתגלה לחץ אימות, התגובה צריכה להיות עקבית ומהירה:

- אמת את תקינות המקור (חביון, שיעורי שגיאה, רוויה של העובדים).

- הדק את בקרות הקצה עבור נקודות קצה אימות (העלה את ספי האתגר, הגבל את הקצב).

- אכוף הגבלות מקור מחמירות יותר במידת הצורך כדי להגן על PHP.

- אם קיים חשד לפשרה:

- ביקורת משתמשי מנהל ותפקידים

- לסובב אישורים ולאכוף MFA

- סקירת שינויים בתוסף/ערכת עיצוב

- בדוק אם יש חיבורים יוצאים או שינויים בקבצים בלתי צפויים

- סקירה לאחר האירוע: עדכון ספים, כללים ושדות רישום בהתבסס על ראיות.

המטרה היא לא רק התאוששות — אלא שיפור המערכת כך שיהיה זול יותר לטפל באותו דפוס בפעם הבאה.

כיצד לדווח על תוצאות כמו מהנדס: ראיות על פני דעה

דוח שימושי כולל:

- התסריטים שבוצעו ומשך הזמן

- צורת התעבורה (התפרצות לעומת מתמשכת, ממקור יחיד לעומת מבוזרת)

- תוצאות קיצוניות: שיעור חסימות/אתגרים, נקודות קצה ממוקדות מובילות, סיבות

- תוצאות מקוריות: זמן המתנה (p95/p99), ניצול עובדים, שיעור שגיאות

- תוצאות היישום: כשלים/הצלחות באישור, התנהגות נעילה

- תוצאות UX: האם הכניסות הלגיטימיות נותרו חלקות

- פערים: לאן הגיע התנועה, מה לא הופעל, מה צריך לכוון

אם רוב התעבורה העוינת נעצרת לפני PHP, המקור נשאר יציב, ומשתמשים לגיטימיים יכולים להתחבר, המערכת היא עמידה. אם לחץ האימות יכול להציף את העובדים או לייצר שגיאות 5xx, הזמינות נמצאת בסיכון גם אם אף חשבון לא נפגע.

סיכום

ההגנה על כניסה ל-WordPress אינה תוסף אחד או כלל אחד. זוהי מערכת רב-שכבתית שנועדה לעמוד בפני אוטומציה, לשמור על השימושיות, להגן על הזמינות ולספק נראות ברורה כאשר מתעורר לחץ.

סימולציה ריאלית מוכיחה אם המערכת שלכם עומדת בפני תנאים כלכליים אמיתיים של תוקפים: תעבורה מבוזרת, ניסיונות איטיים ובעלי עוצמה נמוכה, ובדיקות מתמשכות. הנדסת הגנה הופכת את הממצאים הללו לבקרות קונקרטיות: MFA למשתמשים בעלי הרשאות, ויסות וזהירות, חשיפה מופחתת (במיוחד XML-RPC כאשר אין בכך צורך), הגנה חזקה על הקצוות, הגבלת קצב המקור, וטלמטריה ניתנת ליישום.

כאשר שכבות אלה פועלות יחד, אימות WordPress הופך לקשה הרבה יותר לפריצה והסיכוי שיגרום לזמן השבתה פוחת משמעותית.