WordPress מפעיל מעל 40% מהאינטרנט הציבורי, מה שהופך את משטח הכניסה שלו לאחד מנקודות הקצה לאימות המותקפות ביותר באינטרנט. על פי תיעוד האבטחה של WordPress, מתקפות כוח ברוטליות ומילוי פרטי הזדהות נותרו בין דפוסי ההתקפה הנפוצים ביותר נגד

wp-login.phpוxmlrpc.php(developer.wordpress.org).

מאמר זה מתמקד ב מודלים ריאליסטיים של התקפות, ולא ניצול לצורך עבירות. כל הטכניקות המוצגות כאן מכוונות למטרה זו. אימות הגנתי, סימולציית צוות אדום וחיזוק האבטחה.

מדוע כניסה ל-WordPress נותרת יעד בעל ערך גבוה

מנגנון הכניסה ל-WordPress חושף מספר מאפיינים האטרקטיביים לתוקפים:

- נקודת סיום צפויה (

/wp-login.php) - בסיס התקנות גדול עם רמת אבטחה לא עקבית

- שימוש חוזר ונשנה בקודי גישה חלשים או שהודלפו

- תכונות מורשת אופציונליות כמו XML-RPC

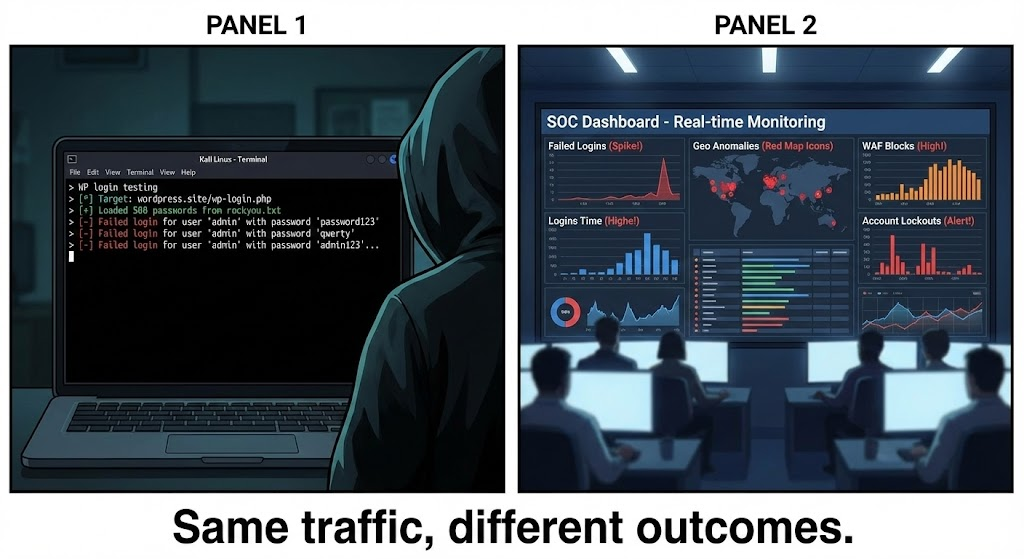

בניגוד לניצול יום אפס, התקפות כניסה הן עלות נמוכה, נפח גבוה ויעילות סטטיסטית. רשתות בוטים בקנה מידה גדול בודקות באופן שגרתי את דפי הכניסה של WordPress בחיפוש אחר פרטי התחברות חלשים, ולעתים קרובות משתלבות בדפוסי התעבורה הרגילים.

WordPress עצמה מכירה בכך שתקיפות כוח ברוטליות הן בלתי נמנעות ויש למתן אותן באמצעות בקרות רב-שכבתיות ולא באמצעות הסתרה (developer.wordpress.org).

סקירה כללית של משטח התקיפה: wp-login.php ו-xmlrpc.php

שני קצוות שולטים בשימוש לרעה באימות WordPress:

wp-login.php

נקודת קצה זו מטפלת בכניסות אינטראקטיביות והיא מהווה יעד מועדף ל:

- ניחוש אישורים

- מילוי פרטי אימות

- איתור שמות משתמש באמצעות התנהגות התגובה

בקשת כניסה טיפוסית נראית כך:

http

POST /wp-login.php HTTP/1.1 Content-Type: application/x-www-form-urlencoded log=admin&pwd=password123&wp-submit=Log+In

התוקפים מסתמכים על אוטומציה ולא על תחכום.

xmlrpc.php

XML-RPC מאפשר פרסום מרחוק ואימות בסגנון API. system.multicall תכונה שהייתה מותרת בעבר ניסיונות כוח ברוטלי מוגברים בבקשה אחת.

מספר רב של התראות ודוחות אירועים תיעדו את השימוש לרעה ב-XML-RPC כגורם המגביר את עוצמתן של מתקפות סיסמאות (CERT).

סימולציה של התקפות כניסה ל-WordPress באמצעות Kali Linux (לצורך בדיקות מורשות בלבד)

Kali Linux נמצא בשימוש נרחב בבדיקות חדירה מקצועיות בשל הכלים המותאמים והסביבה המבוקרת שלו (kali.org).

WPScan: ספירה ובדיקת אישורים

WPScan הוא סורק המתמקד ב-WordPress ומתוחזק על ידי חוקרי אבטחה של Automattic (kali.org).

לנזוף

wpscan --url --enumerate u

פקודה זו מונה שמות משתמש שניתן לאתר בפומבי, וזהו לרוב הצעד הראשון במודלים של התקפות כניסה.

בדיקת אישורים (רק באישור):

לנזוף

wpscan --url \\ --usernames admin \\ --passwords wordlist.txt

WPScan מכבד מגבלות קצב ומתעד ניסיונות כושלים, מה שהופך אותו למתאים לבדיקות מבוקרות.

Hydra: בדיקת אימות מבוססת טופס

Hydra הוא כלי בדיקה כללי למסכי כניסה, המסוגל לבצע סימולציה של טפסי HTTP (en.wikipedia.org).

hydra -l admin -P rockyou.txt target.example http-post-form \\"/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log+In:Invalid username"

זה מדמה התנהגות של ניחוש אישורים בעולם האמיתי ומדגיש את החשיבות של הגבלת קצב וזיהוי חריגות.

דוגמה 1 להגנה: הגבלת קצב כניסה ברמת היישום

הגבלת קצב נותרה האמצעי היעיל ביותר למניעת התקפות כוח ברוטלי.

בקרה פשוטה ברמת WordPress:

php

add_filter('authenticate', function($user, $username, $password) {

$ip = $*SERVER['REMOTE_ADDR'];*

*$attempts = get_transient('login_attempts*' . $ip) ?: 0;

if ($attempts > 5) {

wp_die('ניסיונות כניסה רבים מדי.');

}

set_transient('login_attempts_' . $ip, $attempts + 1, 300);

החזר $user;

}, 30, 3);

זה מדגים את העיקרון: מעקב מצבי + עיכוב כפוי.

דוגמה 2 להגנה: הגנה ברמת השרת של wp-login.php

ההגנה לא צריכה להסתמך רק על לוגיקת היישום.

דוגמה ל-NGINX:

nginx

מיקום = /wp-login.php {limit_req zone=login burst=5 nodelay; }

בקרות ברמת השרת מפחיתות באופן משמעותי את תפוקת ההתקפות לפני ביצוע PHP.

הקשר CVE: מדוע אבטחת כניסה אינה עניין תיאורטי

בעוד שתקיפות כוח ברוטליות לא תמיד מתאימות ישירות ל-CVE, חולשות אימות ב-WordPress מופיעות לעתים קרובות במאגרי פגיעות עקב התנהגות תוספים או פגמים לוגיים.

לדוגמה:

- CVE-2023-2745 כלל תנאים לעקיפת אימות בתוספים של WordPress שטיפלו בתפקידי משתמשים באופן לא תקין (nvd.nist.gov).

- מספר תקריות הקשורות ל-XML-RPC גרמו לפגיעה באמינות האישורים מבלי לנצל את נקודות התורפה של WordPress.

מקרים אלה מחזקים לקח מרכזי: רוב הפריצות ל-WordPress מתחילות בכישלון אימות, ולא בפגיעה בזיכרון..

אותות תפעוליים וזיהוי

צוותי האבטחה צריכים לפקח על:

- כניסות כושלות חוזרות ונשנות מכתובות IP מתחלפות

- בקשות XML-RPC מוגזמות

- ניסיונות כניסה מחוץ לדפוסים גיאוגרפיים או זמניים רגילים

אינדיקטורים אלה הם לרוב אמינים יותר מאשר התראות המבוססות על חתימות.

היכן מתאימים האוטומציה והבינה המלאכותית

בדיקות ידניות מאמתות הנחות, אך בקנה מידה גדול נדרשת אוטומציה. פלטפורמות בדיקת חדירה מבוססות בינה מלאכותית כגון Penligent התמקדו בקורלציה בין נתיבי התקפת אימות, התנהגות בזמן ריצה ופערים הגנתיים בסביבות שונות.

במקום להחליף כלים כמו WPScan, פלטפורמות אלה שואפות לתאם סימולציית התקפה ותעדוף, ומסייע לצוותים להתמקד בתיקון נתיבי כניסה המהווים סיכון ממשי.

גישה זו תואמת את שיטות AppSec המודרניות, שבהן אימות רציף מחליף את הבדיקות התקופתיות.

מסקנה: מ"פריצה" למצב אבטחה מדיד

חיפוש אחר כניסה לוורדפרס פריצה ללינוקס קאלי משקף דאגה מעשית: עד כמה שכבת האימות שלי שברירית תחת לחץ התקפה מציאותי?

על ידי דוגמנות התקפות באופן אחראי, אימות הגנות באמצעות Kali Linux ואכיפת בקרות רב-שכבתיות ברמת היישומים וברמת התשתית, ארגונים יכולים להפחית באופן משמעותי את הסיכון לפריצה ל-WordPress.

המטרה היא לא לעצור את כל ניסיונות הכניסה, אלא להפוך פשרה מוצלחת לבלתי סבירה מבחינה סטטיסטית.