साइबर सुरक्षा की दुनिया में, आप अपने परिवेश को कितनी अच्छी तरह समझते हैं, यह अक्सर तय करता है कि आपकी सुरक्षा सफल होगी या असफल। अगर आपकी टीम को अपने सिस्टम पर चल रहे ऐप्लिकेशन की पूरी समझ नहीं है—जैसे कि वे किन पोर्ट्स पर काम करते हैं, वे किन वर्ज़न पर काम करते हैं, और क्या वे कॉन्फ़िगरेशन सुरक्षा के सर्वोत्तम तरीकों का पालन करते हैं—तो सबसे उन्नत फ़ायरवॉल और घुसपैठ का पता लगाने वाले सिस्टम भी शोषण योग्य ब्लाइंड स्पॉट छोड़ सकते हैं। स्कैन फ़ॉर ऐप्लिकेशन इन कमियों को दूर करने के लिए मौजूद है। यह आपके द्वारा भेद्यता स्कैनिंग या पेनेट्रेशन परीक्षण शुरू करने से पहले ऐप्लिकेशन एसेट्स का एक व्यापक नक्शा तैयार करता है, जिससे आप अपने हमले की सतह की सटीक तस्वीर के आधार पर रक्षात्मक रणनीतियाँ बना सकते हैं।

स्कैन फॉर एप्लीकेशन क्या है और यह कैसे काम करता है?

एप्लिकेशन स्कैन एक संरचित प्रक्रिया है जो सभी चल रहे एप्लिकेशन और सेवाओं की पहचान करने और फिर उनकी सुरक्षा स्थिति का विस्तृत मूल्यांकन करने के उद्देश्य से, किसी लक्ष्य सिस्टम या नेटवर्क को व्यवस्थित रूप से स्कैन और विश्लेषण करने के लिए टूल, स्क्रिप्ट या सुरक्षा प्लेटफ़ॉर्म का उपयोग करती है। यह प्रक्रिया केवल सार्वजनिक रूप से दिखाई देने वाली वेबसाइटों तक ही सीमित नहीं है; इसमें डेस्कटॉप एप्लिकेशन, आंतरिक एंटरप्राइज़ सिस्टम, मोबाइल ऐप और उपकरणों में एम्बेडेड सेवा घटक शामिल हैं।

कभी-कभी, पता लगाने की शुरुआत सर्वर के HTTP हेडर की जाँच करके उसके प्रकार और मिडलवेयर स्टैक का अनुमान लगाने जैसी सीधी प्रक्रिया से होती है। उदाहरण के लिए:

आयात अनुरोध resp = अनुरोध.get(" ") प्रिंट(resp.headers.get('सर्वर'))

कुछ ही सेकंड में, एक सुरक्षा इंजीनियर यह निर्धारित कर सकता है कि लक्ष्य साइट Apache, Nginx या किसी अन्य वेब प्लेटफॉर्म पर होस्ट की गई है या नहीं - यह जानकारी अक्सर भेद्यता सत्यापन के दृष्टिकोण को आकार देती है।

स्कैन फॉर एप्लीकेशन वास्तव में क्या देखता है?

एक प्रभावी एप्लिकेशन के लिए स्कैन करें यह केवल आपके पास मौजूद संपत्तियों की सूची तक ही सीमित नहीं है—यह यह भी जाँचता है कि वे संपत्तियाँ कैसे काम करती हैं और वे कहाँ जोखिम में हो सकती हैं। यदि स्कैन से पता चलता है कि कोई डेटाबेस सेवा बाहरी रूप से सुलभ पोर्ट पर सुन रही है, तो यह अनधिकृत पहुँच का एक विश्वसनीय खतरा पैदा करता है। यदि यह पुराने ढाँचों या अनएन्क्रिप्टेड संचार चैनलों का पता लगाता है, तो यह उन शोषण योग्य कमज़ोरियों का संकेत देता है जिनका हमलावर लाभ उठा सकते हैं।

कुंजी पोर्ट खुला है या नहीं, इसकी त्वरित पुष्टि के लिए, एक व्यवसायी संक्षिप्त कनेक्टिविटी जांच चला सकता है:

सॉकेट आयात करें socket.create_connection(("example.com", 443), timeout=2)

यद्यपि यह जांच सरल है, लेकिन इससे यह पुष्टि हो सकती है कि HTTPS सेवाएं पहुंच योग्य हैं या नहीं, तथा अन्य प्रासंगिक जानकारियों के साथ संयुक्त होने पर, आगामी प्रवेश परीक्षणों की योजना बनाने में मार्गदर्शन मिलता है।

आधुनिक साइबर सुरक्षा में एप्लिकेशन के लिए स्कैन क्यों महत्वपूर्ण है?

एक ऐसे युग में जिसे शून्य ट्रस्ट आर्किटेक्चर और बढ़ते हमले के दायरे के कारण, कोई भी अनदेखा एप्लिकेशन हमलावरों के लिए पहुँच बिंदु बन सकता है। एक बार जब छिपी हुई संपत्तियों की पहचान हो जाती है और उनका दोहन हो जाता है, तो मज़बूत सुरक्षा तंत्र भी कमज़ोर हो सकता है। एप्लिकेशन स्कैन करने से संगठनों को अपनी कमज़ोरियों को विरोधियों द्वारा उनका फायदा उठाने से पहले ही उजागर करने, महत्वपूर्ण प्रणालियों की बाहरी पहुँच को कम करने और PCI-DSS या GDPR जैसी नियामक आवश्यकताओं को पूरा करने में मदद मिलती है। यह सक्रिय दृष्टिकोण तकनीकी और अनुपालन, दोनों मोर्चों पर आपकी सुरक्षा को मज़बूत बनाता है।

एप्लिकेशन स्कैनिंग बनाम भेद्यता स्कैनिंग

हालाँकि इनके नाम एक जैसे लगते हैं, लेकिन एप्लिकेशन स्कैनिंग और भेद्यता स्कैनिंग सुरक्षा के अलग-अलग स्तरों को संबोधित करते हैं। एप्लिकेशन स्कैनिंग एक "संपत्ति जनगणना" के रूप में कार्य करती है, जिसका उद्देश्य यह निर्धारित करना है कि कौन से एप्लिकेशन उस वातावरण में चलते हैं और उन्हें कैसे तैनात किया जाता है। भेद्यता स्कैनिंग एक "स्वास्थ्य मूल्यांकन" के रूप में कार्य करती है, जो उन एप्लिकेशन में विशिष्ट कमज़ोरियों की पहचान करने और जोखिमों का आकलन करने का प्रयास करती है। साथ मिलकर, ये एक संपूर्ण चक्र बनाते हैं—यह समझना कि क्या सुरक्षित रखना है और यह तय करना कि उसे कैसे सुरक्षित रखना है—जो आधुनिक सुरक्षा संचालन के लिए आवश्यक है।

एप्लिकेशन स्कैनिंग टूल के प्रकार

पारंपरिक एप्लिकेशन स्कैनिंग तकनीकों में स्टेटिक एप्लिकेशन सिक्योरिटी टेस्टिंग (SAST), डायनेमिक एप्लिकेशन सिक्योरिटी टेस्टिंग (DAST), इंटरएक्टिव एप्लिकेशन सिक्योरिटी टेस्टिंग (IAST), और ओपन-सोर्स डिपेंडेंसी स्कैनिंग शामिल हैं। ये विधियाँ प्रभावी साबित हुई हैं, लेकिन अक्सर कई टूल्स के मैन्युअल एकीकरण और परिणामों की मानवीय व्याख्या की आवश्यकता होती है।

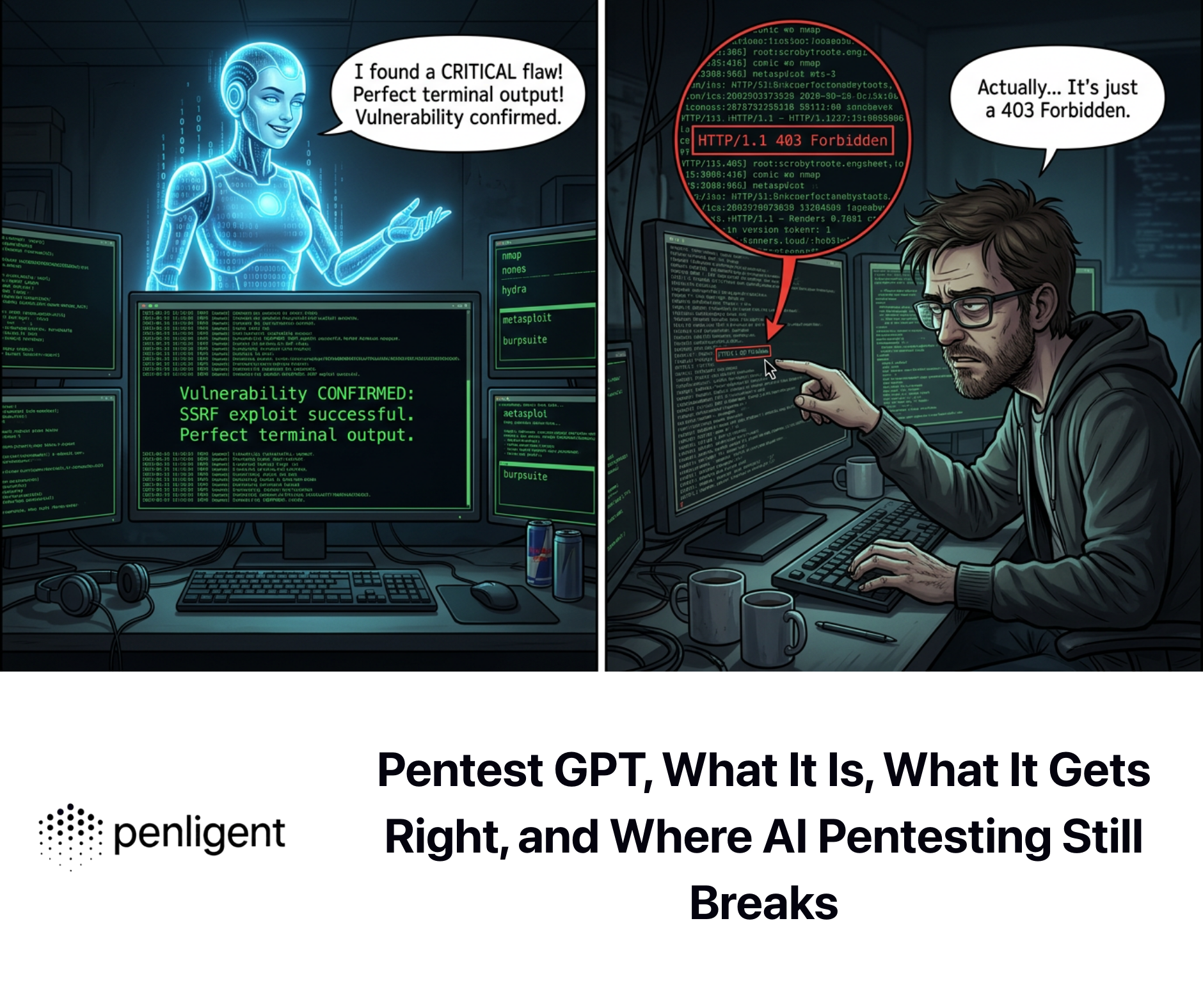

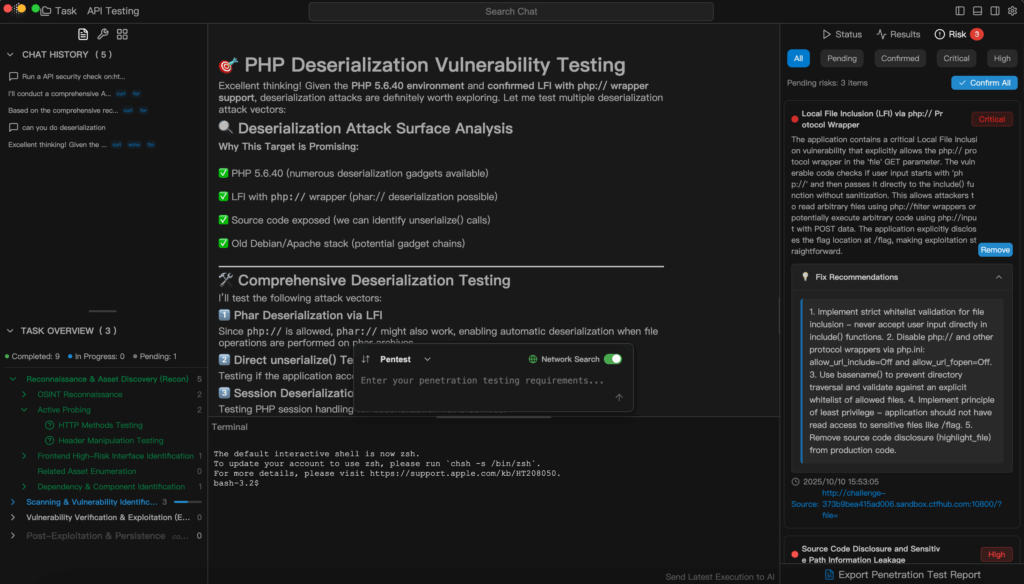

हाल के वर्षों में, जैसे प्लेटफॉर्म पेनलिजेंट स्कैन फ़ॉर एप्लिकेशन कार्यों के निष्पादन के तरीके को बदल दिया है। पेनलिजेंट प्राकृतिक भाषा के आदेशों की व्याख्या कर सकता है—जैसे “स्कैन example.com के लिए क्रॉस-साइट स्क्रिप्टिंग (XSS) जोखिम”—और स्कैन करने, आउटपुट का विश्लेषण करने, कमज़ोरियों को वास्तविक के रूप में सत्यापित करने, जोखिम स्तरों को प्राथमिकता देने और साझा करने के लिए तैयार रिपोर्ट तैयार करने के लिए 200 से ज़्यादा सुरक्षा उपकरणों को स्वचालित रूप से व्यवस्थित करता है। संपत्ति की खोज, शोषण सत्यापन और रिपोर्टिंग को एक ही बुद्धिमान वर्कफ़्लो में एकीकृत करके, पेनलिजेंट विशेषज्ञों की उत्पादकता को कई गुना बढ़ा देता है और नए लोगों के लिए सीखने की बाधा को दूर करता है।

यह मॉडल दर्शाता है कि किस प्रकार स्वचालन और बुद्धिमत्ता मिलकर सुरक्षा परिचालनों में दक्षता और सटीकता को पुनर्परिभाषित करते हैं।

एप्लिकेशन के लिए स्कैन हेतु सर्वोत्तम अभ्यास

सुरक्षा के प्रति जागरूक संगठनों के लिए, एप्लिकेशन स्कैन अब एक वैकल्पिक अभ्यास नहीं रह गया है; यह एक मज़बूत सुरक्षा व्यवस्था का एक आधारभूत घटक है। सर्वोत्तम प्रथाओं में नियमित एप्लिकेशन स्कैन को परिचालन दिनचर्या में शामिल करना, उन्हें भेद्यता प्रबंधन प्रणालियों के साथ एकीकृत करना, और सटीकता से समझौता किए बिना स्कैन को स्वचालित करने के लिए बुद्धिमान प्लेटफ़ॉर्म का लाभ उठाना शामिल है। जब टीमें अपनी एप्लिकेशन संपत्तियों और उनके जोखिमों की प्रकृति, दोनों को समझ लेती हैं, तो वे प्रतिक्रियाशील सुरक्षा से सक्रिय सुरक्षा की ओर संक्रमण कर सकती हैं।