सबसे तेज़ प्रूफ़-ऑफ़-कॉन्सेप्ट आमतौर पर सबसे कम नाटकीय होते हैं। वे पूरी समझौता श्रृंखलाएँ नहीं होते। वे पोस्ट-एक्सप्लॉइटेशन डेमो नहीं होते। वे ऐसे पेलोड संग्रह नहीं होते जिन्हें किसी स्कैनर में डालकर यादृच्छिक रूप से चलाया जाए। एक अच्छा PoC इससे छोटा होता है। सुरक्षा अभ्यास में, एक PoC वह कोड या प्रदर्शन है जो किसी भेद्यता के अस्तित्व और उसके शोषण योग्य होने को साबित करता है, जबकि पूर्ण शस्त्रीकरण से पहले ही रुक जाता है। इसका काम समस्या को मान्य करना, प्रभाव को स्पष्ट रूप से दिखाना, और इसे ठीक करने की आवश्यकता वाले लोगों के लिए खोज को पुन: उत्पन्न करने योग्य बनाना है। (पेंटस्टरलैब)

वह अंतर ही पूरा लेख है। जब अनुभवी परीक्षक कहते हैं कि वे बग खोजने से PoC तक एक मिनट से भी कम समय में पहुँच सकते हैं, तो उनका सामान्यतः यह मतलब नहीं होता कि वे हर बग को साठ सेकंड में अधिकतम प्रभाव में बदल सकते हैं। उनका मतलब होता है कि वे एक परिकल्पना को सबसे छोटे विश्वसनीय संकेत तक संकुचित कर सकते हैं। वे जानते हैं कि कौन सा इनपुट मायने रखता है, कौन सा प्रभाव मायने रखता है, और कौन सा बिंदु पर्याप्त है। यह गति कमी से आती है, लापरवाही से नहीं। यह अनुशासन से भी आती है: प्राधिकरण, दायरा, अवलोकनीयता, और मामला सिद्ध होते ही रुकने की इच्छा। NIST तकनीकी परीक्षण को आकस्मिक प्रयोग के बजाय एक नियोजित मूल्यांकन गतिविधि के रूप में देखता है, और HackerOne की रिपोर्ट गुणवत्ता पर मार्गदर्शन पुनरुत्पादन क्षमता, स्पष्ट प्रभाव, और सहायक सामग्री पर केंद्रित है। (एनआईएसटी सीएसआरसी)

एक मिनट का PoC इसलिए कोई चाल नहीं है। यह एक बहुत ही विशिष्ट प्रकार की इंजीनियरिंग चाल है। आप एक शोरगुल भरे निष्कर्ष को लेते हैं, हमलावर-नियंत्रित इनपुट को अलग करते हैं, सबसे छोटे सुरक्षा-संबंधित प्रभाव का चयन करते हैं, नियंत्रण और परीक्षण के बीच न्यूनतम तुलना बनाते हैं, और पुष्टि होने पर रुक जाते हैं। यही दृष्टिकोण अच्छे सत्यापन को शोरगुल भरी परीक्षण से अलग करता है और एक ही समय में पेनेट्रेशन परीक्षकों, बग बाउंटी शिकारियों, उत्पाद इंजीनियरों, ब्लू टीमों और सुरक्षा खरीदारों के लिए PoC को उपयोगी बनाए रखता है।

एक मिनट में PoC बनाने की शुरुआत सही परिभाषा से होती है

एक PoC और एक पूर्ण एक्सप्लॉइट संबंधित हैं, लेकिन ये एक ही डिलीवेरेबल नहीं हैं। PentesterLab की शब्दावली PoC को ऐसे कोड या प्रदर्शन के रूप में वर्णित करती है जो यह साबित करता है कि कोई भेद्यता मौजूद है और वह शोषित की जा सकती है, बिना जरूरी रूप से एक पूरी तरह से हथियारबंद एक्सप्लॉइट प्रदान किए। TechTarget इसी अंतर को अधिक उद्यम-अनुकूल भाषा में स्पष्ट करता है: एक PoC एक्सप्लॉइट का उद्देश्य नियंत्रित तरीके से कमजोरी दिखाना है, न कि नुकसान पहुँचाना।पेंटस्टरलैब)

तकनीकी रूप से, वे अगले कदम संभव हो सकते हैं। परिचालनात्मक रूप से, वे अक्सर गलत अगले कदम होते हैं। एक PoC कमजोर नहीं होता क्योंकि यह जल्दी रुक जाता है। यह मजबूत होता है क्योंकि यह ठीक वही साबित करता है जो इसे साबित करना चाहिए, फिर उस प्रमाण को संरक्षित कर लेता है। तकनीकी रूप से, वे अगले कदम संभव हो सकते हैं। परिचालन रूप से, वे अक्सर गलत अगले कदम होते हैं। एक PoC इसलिए कमजोर नहीं होता क्योंकि यह जल्दी रुक जाता है। यह इसलिए मजबूत होता है क्योंकि यह ठीक वही साबित करता है जो इसे साबित करना चाहिए, फिर उस प्रमाण को इस तरह से संरक्षित करता है कि अन्य लोग इसे दोहरा सकें। HackerOne की अपनी गुणवत्ता जांच इस मानक पर निर्भर करती है, यह पूछकर कि क्या भेद्यता को आसानी से दोहराया जा सकता है, क्या प्रभाव को स्पष्ट रूप से समझाया गया है, और क्या सहायक सामग्री उचित प्रारूप में शामिल है। (HackerOne सहायता केंद्र)

भेद को स्पष्ट रखने का सबसे आसान तरीका है कि आप एक भी अनुरोध भेजने से पहले सफलता को परिभाषित कर लें। यदि आप रिफ्लेक्टेड XSS परिकल्पना का परीक्षण कर रहे हैं, तो क्या सबसे छोटा विश्वसनीय संकेत लैब पेज में एक हानिरहित स्क्रिप्ट निष्पादन है। यदि आप ब्लाइंड SSRF का परीक्षण कर रहे हैं, तो क्या सबसे छोटा विश्वसनीय संकेत लक्ष्य से आपके कॉलबैक एंडपॉइंट तक कोई बाहरी संचार है। यदि आप CSRF का परीक्षण कर रहे हैं, तो क्या सबसे छोटा विश्वसनीय संकेत एक ऐसी ब्राउज़र सत्र के माध्यम से उत्पन्न स्थिति-परिवर्तनकारी क्रिया है जिसे स्वीकार नहीं किया जाना चाहिए था। जब आपको सबसे छोटा विश्वसनीय संकेत पता होता है, तो PoC को डिज़ाइन करना आसान और चलाना सुरक्षित हो जाता है।

सीमा के बारे में सोचने का एक व्यावहारिक तरीका इस प्रकार दिखता है:

| लक्ष्य | प्रूफ़ ऑफ़ कॉन्सेप्ट मानक | पूर्ण शोषण मानक | अंतर क्यों मायने रखता है |

|---|---|---|---|

| वास्तविकता का सत्यापन करें | दिखाएँ कि भेद्यता ट्रिगर की जा सकती है। | कमजोरियों को बड़े प्रभाव में बदलें। | प्राथमिकता निर्धारण और ट्रायाज के लिए सत्यापन पर्याप्त है। |

| प्रभाव प्रदर्शित करें | न्यूनतम दृश्यमान प्रभाव का उपयोग करें | पहुँच, डेटा निकासी, या बने रहने की क्षमता को अधिकतम करें | बड़े डेमो अक्सर तर्क को बेहतर किए बिना जोखिम बढ़ा देते हैं। |

| सुधार सक्षम करें | इंजीनियरों द्वारा पुनः चलाए जा सकने वाले सटीक चरण तैयार करें। | हमलावर-स्तरीय कार्यप्रवाह उत्पन्न करें | टीमों को दिखावे से ज़्यादा पुनरुत्पादन क्षमता की ज़रूरत होती है। |

| सुरक्षा बनाए रखें | समस्या सिद्ध होते ही रुक जाइए। | नियंत्रण बढ़ाने के लिए प्रमाण के बाद जारी रखें | अच्छा स्कोप अनुशासन एक स्पष्ट स्टॉप स्थिति पर निर्भर करता है। |

तालिका जानबूझकर सरल रखी गई है। यह एक ऐसे सिद्धांत को दर्शाती है जो आधिकारिक परीक्षण मार्गदर्शन और परिपक्व टूल दस्तावेज़ीकरण दोनों में मिलता है: सबसे अच्छा प्रमाण वह है जो सबसे कम अस्पष्टता और सबसे कम अनावश्यक प्रभाव क्षेत्र के साथ मामला स्थापित करता है। OWASP की परीक्षण सामग्री बार-बार सुरक्षा कार्य को इंजेक्शन बिंदुओं की पहचान, शोषण क्षमता का परीक्षण और गंभीरता का आकलन करने के इर्द-गिर्द रखती है, न कि हर समस्या को उसके सैद्धांतिक अधिकतम तक बढ़ाने के इर्द-गिर्द। PortSwigger का Collaborator, CSRF PoCs और AI-सहायक समस्या अन्वेषण पर दस्तावेज़ीकरण भी इसी पैटर्न का पालन करता है: मान्य करें, समीक्षा करें, पुन: उत्पन्न करें, फिर तय करें कि और परीक्षण उचित है या नहीं। (ओवास्प फाउंडेशन)

एक मिनट में PoC बनाने के लिए स्कोप, लॉगिंग और एक स्टॉप कंडीशन की आवश्यकता होती है।

कोई भी गंभीर टीम प्राधिकरण के लिए अनुकूलन करने से पहले गति के लिए अनुकूलन नहीं करनी चाहिए। NIST SP 800-115 कहता है कि इसका उद्देश्य संगठनों को तकनीकी परीक्षणों और जांचों की योजना बनाने और संचालित करने, निष्कर्षों का विश्लेषण करने, और शमन रणनीतियाँ विकसित करने में सहायता करना है। FedRAMP का पैठ परीक्षण मार्गदर्शन और आगे बढ़ता है और स्पष्ट रूप से NIST SP 800-115 परिशिष्ट B के अनुसार विकसित और परीक्षण से पहले अनुमोदित एक नियम-संलग्नता दस्तावेज़ की आवश्यकता रखता है। ये कोई नौकरशाही पार्श्व टिप्पणियाँ नहीं हैं। ये सुरक्षा कार्य और आवेगपूर्ण जाँच में अंतर हैं। (एनआईएसटी सीएसआरसी)

व्यवहार में, एक मिनट के PoC के लिए पाँच पूर्व शर्तों की आवश्यकता होती है।

सबसे पहले, लक्ष्य अधिकृत और दायरे में होना चाहिए। यह बुनियादी लगता है, लेकिन जब मुद्दा सत्यापित करना आसान हो तो यह और भी महत्वपूर्ण हो जाता है। खोज से प्रमाण तक की दूरी जितनी कम होगी, उतना ही आसान होगा विस्फोट त्रिज्या पर विचार किए बिना कार्रवाई करना। तेज़ी लापरवाह सीमा नियंत्रण का बहाना नहीं बन सकती।

दूसरा, परिकल्पना संकीर्ण होनी चाहिए। "यह एप्लिकेशन असुरक्षित लगता है" PoC परिकल्पना नहीं है। "यह परावर्तित पैरामीटर ब्राउज़र में स्क्रिप्ट चला सकता है" एक PoC परिकल्पना है। "यह इमेज-फेचिंग एंडपॉइंट हमलावर-नियंत्रित URLs प्राप्त कर सकता है" एक PoC परिकल्पना है। "यह सत्र कुकी क्लाइंट-साइड सीरियलाइज़्ड स्थिति हो सकती है" एक PoC परिकल्पना है। एक अस्पष्ट संदेह समय बर्बाद करता है क्योंकि यह खोज क्षेत्र का विस्तार करता है।

तीसरा, प्रभाव अवलोकनीय होना चाहिए। आपको प्रतिक्रिया के अंतर, ब्राउज़र प्रभाव, स्थिति परिवर्तन, कॉलबैक, समय परिवर्तन या कोई अन्य संकेत चाहिए जिसे आप कैप्चर कर सकें। यदि आप संकेत का नाम नहीं दे सकते, तो आप प्रमाण नहीं डिजाइन कर सकते।

चौथा, वातावरण को सबूत सुरक्षित रखना चाहिए। इसका मतलब है HTTP इतिहास, कच्ची अनुरोधें, टाइमस्टैम्प, कोई भी प्रासंगिक स्क्रीनशॉट, और बाद में उसी क्रिया को दोबारा चलाने के लिए पर्याप्त संदर्भ। HackerOne का रिपोर्टिंग मार्गदर्शन यहाँ अनोखा नहीं है; यह बस स्पष्ट रूप से वही बताता है जो इंजीनियरिंग टीमें पहले से जानती हैं। यदि बग को लिखित विवरण से पुन: उत्पन्न नहीं किया जा सकता, तो रिपोर्ट सभी को धीमा कर देती है।HackerOne सहायता केंद्र)

पाँचवाँ, स्टॉप कंडीशन स्पष्ट होनी चाहिए। यह वह हिस्सा है जिसे कई टेस्टर उत्साहित होने पर छोड़ देते हैं। एक स्टॉप कंडीशन एक ही सवाल का जवाब देती है: कौन सी सटीक अवलोकन यह साबित करती है कि मैंने पहले ही भेद्यता को साबित कर दिया है। रिफ्लेक्टेड XSS के लिए, यह लैब ब्राउज़र में स्क्रिप्ट निष्पादन हो सकता है। ब्लाइंड SSRF के लिए, यह एक अनूठे कॉलबैक होस्ट पर DNS या HTTP इंटरैक्शन हो सकता है। CSRF के लिए, यह पीड़ित सत्र के माध्यम से निष्पादित एक स्थिति-परिवर्तन करने वाली क्रिया हो सकती है। क्लाइंट-साइड प्रोटोटाइप प्रदूषण के लिए, यह एक नियंत्रित सिंक हिट हो सकता है जो शोषण क्षमता की पुष्टि करता है। उस स्टॉप कंडीशन के बिना, एक तेज़ PoC अनियंत्रित अन्वेषण में बदल जाता है। OWASP की परीक्षण गाइड और PortSwigger का वर्कफ़्लो दस्तावेज़ीकरण दोनों ही इसके विपरीत आदत को पुरस्कृत करते हैं: एक ठोस परीक्षण उद्देश्य से जुड़ी केंद्रित सत्यापन। (ओवास्प फाउंडेशन)

एक मिनट में PoC कैसे बनाएं, त्वरित रिडक्शन वर्कफ़्लो

अधिकांश लोग एक ही जगह पर समय बर्बाद करते हैं: वे परिकल्पना को सरल करने का काम पूरा करने से पहले ही पेलोड बनाना शुरू कर देते हैं। बेहतर क्रम लगभग हमेशा उल्टा होता है।

हमलावर-नियंत्रित इनपुट को कम करें

पहला सरलीकरण कदम यह है कि हम ठीक-ठीक अलग करें कि हमलावर क्या नियंत्रित करता है। न "पेज", न "एपीआई", न "लॉगिन फ्लो"। एक पैरामीटर। एक हेडर। एक कुकी। एक फ़ाइल फ़ील्ड। एक JSON प्रॉपर्टी। जितना अधिक सटीक हमलावर-नियंत्रित इनपुट होगा, उतना ही सटीक PoC हो सकता है।

यहीं पर कई एक-मिनट के PoCs जीते जाते हैं। एक रिफ्लेक्टेड पैरामीटर जो HTML में पहुँचता है, वह रिफ्लेक्टेड XSS के लिए समस्या का अधिकांश हिस्सा है। एक URL पैरामीटर जिसे सर्वर-साइड कोड द्वारा प्राप्त किया जाता है, वह SSRF के लिए समस्या का अधिकांश हिस्सा है। एंटी-CSRF सुरक्षा के बिना एक स्टेट-चेंजिंग POST, CSRF के लिए समस्या का अधिकांश हिस्सा है। OWASP की रिफ्लेक्टेड XSS सामग्री इस स्थिति को स्पष्ट रूप से परिभाषित करती है: हमलावर-नियंत्रित इनपुट को ठीक से संसाधित नहीं किया जाता है और पीड़ित-सामने वाले प्रतिक्रिया में वापस कर दिया जाता है। OWASP की SSRF सामग्री इस पैटर्न के दूसरे पक्ष को भी उतनी ही स्पष्ट रूप से परिभाषित करती है: एप्लिकेशन उपयोगकर्ता द्वारा प्रदान किए गए इनपुट के आधार पर एक दूरस्थ संसाधन प्राप्त करता है और इसे एक अप्रत्याशित गंतव्य पर अनुरोध भेजने के लिए मजबूर किया जा सकता है। (ओवास्प फाउंडेशन)

सिंक को कम करें

दूसरा रिडक्शन चरण सबसे छोटे सुरक्षा-संबंधित सिंक की पहचान करना है। ब्राउज़र संबंधी समस्याओं के लिए वह सिंक एक स्क्रिप्ट संदर्भ, एक DOM सिंक, या एक स्थिति-परिवर्तन करने वाला एंडपॉइंट हो सकता है। सर्वर-साइड संबंधी समस्याओं के लिए यह एक फेट्च प्रिमिटिव, एक शेल सीमा, या एक टेम्पलेट इंजन हो सकता है। प्रमाणन संबंधी समस्याओं के लिए यह एक संसाधन सीमा हो सकती है जिसे एक्सेस अस्वीकार करना चाहिए।

यही कारण है कि जटिल व्यावसायिक तर्क समस्याओं के लिए एक मिनट का PoC अक्सर असंभव होता है। यदि सिंक चार भूमिकाओं, तीन बैकग्राउंड जॉब्स और एक विलंबित कंसिस्टेंसी मॉडल में फैला हो, तो प्रमाण शायद साठ सेकंड में फिट नहीं होगा। लेकिन यदि सिंक स्पष्ट हो और इनपुट के करीब हो, तो प्रमाण का मार्ग बहुत छोटा हो सकता है। PortSwigger का DOM Invader पर दस्तावेज़ीकरण इस तर्क से मेल खाने वाले टूल समर्थन का एक अच्छा उदाहरण है: एक प्रोटोटाइप प्रदूषण स्रोत का पता लगाना, गैजेट्स के लिए स्कैन करना, फिर एक PoC एक्सप्लॉइट के साथ सिंक का परीक्षण करना। पूरा वर्कफ़्लो एक संकीर्ण स्रोत-से-सिंक पथ के इर्द-गिर्द बना है। (पोर्टस्विगर)

उस सबसे छोटे प्रभाव को चुनें जो अभी भी समस्या को साबित करता हो।

यह वह हिस्सा है जो सुरक्षा को सबसे सीधे प्रभावित करता है। सबसे छोटा विश्वसनीय प्रभाव अक्सर सबसे बड़ा प्रभाव नहीं होता। एक प्रयोगशाला में रिफ्लेक्टेड XSS के लिए एक हानिरहित अलर्ट पर्याप्त है। ब्लाइंड SSRF के लिए एक ही कॉलबैक पर्याप्त है। CSRF के लिए एक नियंत्रित फॉर्म सबमिशन पर्याप्त है। उद्देश्य गंभीरता को कम करना नहीं है। उद्देश्य प्रूफ वेरिएबल को अलग करना है।

एक सरल नियंत्रण-बनाम-परीक्षण मॉडल मदद करता है। नियंत्रण मामले में इनपुट हानिरहित होता है और अपेक्षित सुरक्षा प्रभाव नहीं होता। परीक्षण मामले में इनपुट बदल दिया जाता है और प्रभाव होता है। वही अंतर आपका प्रमाण है। नियंत्रण के बिना कई PoCs केवल कहानियाँ होती हैं। इसके साथ वे इंजीनियरिंग साक्ष्य बन जाते हैं।

गैर-विनाशकारी प्रमाणों और आउट-ऑफ-बैंड पुष्टि को प्राथमिकता दें।

सबसे सुरक्षित फास्ट PoCs अक्सर गैर-विनाशकारी संकेतों का उपयोग करते हैं। OWASP की CSRF सामग्री इस बात पर जोर देती है कि हमला राज्य-परिवर्तन करने वाले अनुरोधों को लक्षित करता है, न कि मनमाने उत्तर देखने को। PortSwigger का CSRF PoC जनरेटर ठीक उसी तरह के न्यूनतम प्रदर्शन को स्वचालित करता है, चयनित अनुरोध के आधार पर HTML उत्पन्न करके। ब्लाइंड भेद्यताओं के लिए, कोलैबोरेटर-शैली के वर्कफ़्लो और भी अधिक स्वच्छ होते हैं। बर्प कोलैबोरेटर पर पोर्टस्विगर का दस्तावेज़ीकरण सामान्य पैटर्न को समझाता है: एक अद्वितीय पेलोड उत्पन्न करें, इसे अनुरोध में डालें, फिर यह पुष्टि करने के लिए आउट-ऑफ-बैंड इंटरैक्शन के लिए पोल करें कि लक्ष्य ने आपके नियंत्रित डोमेन पर अनुरोध किया है। यह बिना किसी विनाशकारी फॉलो-अप की आवश्यकता के अदृश्य सर्वर-साइड व्यवहार को दृश्यमान प्रमाण में बदल देता है। (ओवास्प फाउंडेशन)

समस्या की पुष्टि होते ही रुक जाएँ।

यह कदम तब तक नैतिकतावादी लगता है जब तक आप यह नहीं देखते कि यह वास्तव में कितना समय बचाता है। PortSwigger की जनवरी 2026 की रिपोर्ट, जिसमें एक मिनट से भी कम समय में कार्यात्मक PoCs तैयार करने की बात है, यहाँ उपयोगी है क्योंकि यह दिखाती है कि एक वास्तविक टूल-चालित वर्कफ़्लो में "अच्छा रुकना" कैसा दिखता है। SSTI उदाहरण में, Burp AI को एक सीमित कार्य दिया गया था, इसने हाइलाइट किए गए पैरामीटर का परीक्षण किया, भेद्यता की पुष्टि की, और फिर रुक गया। इसने 44 सेकंड में 18 रिक्वेस्ट चलाए और एक काम करने वाला PoC तैयार किया, न कि एक अंतहीन अन्वेषण। रुकने का यह व्यवहार ही परिणाम को अच्छा बनाने वाला एक महत्वपूर्ण हिस्सा था। (पोर्टस्विगर)

प्रमाण को पुनः चलाने योग्य रूप में दर्ज करें।

एक PoC तब पूरा नहीं होता जब आप प्रभाव देखते हैं। यह तब पूरा होता है जब कोई दूसरा व्यक्ति आपके साक्ष्यों से इसे फिर से चला सके। इसका मतलब है सटीक अनुरोध, संदर्भ, अपेक्षित संकेत, अवलोकित संकेत और धारणाओं को संरक्षित रखना। Burp के Explore Issue दस्तावेज़ीकरण में यह स्पष्ट रूप से बताया गया है। यह उठाए गए कदमों को लॉग करता है, एआई-जनित अनुरोधों को मैन्युअल सत्यापन के लिए रिपीटर या इंट्रूडर में भेजने की अनुमति देता है, और छिपी हुई जादू के बजाय पारदर्शिता और पुनरुत्पादन क्षमता पर जोर देता है। यह सही मॉडल है, भले ही आप मैन्युअल रूप से काम कर रहे हों। (पोर्टस्विगर)

एक साफ़ टेम्पलेट इस तरह दिखता है:

परिकल्पना खोजना:

हमलावर [इनपुट] को नियंत्रित करता है और [सिंक] को प्रभावित कर सकता है।

नियंत्रण:

निष्पाप अनुरोध भेजें और सामान्य परिणाम को रिकॉर्ड करें।

परीक्षण:

न्यूनतम बदला हुआ अनुरोध भेजें जो सुरक्षा-संबंधी प्रभाव को ट्रिगर करना चाहिए।

अपेक्षित प्रमाण:

ठीक-ठीक बताएं कि कौन सा संकेत समस्या की पुष्टि करता है।

रोकने की स्थिति:

बताएं कि कौन सा अवलोकन पर्याप्त है और पुष्टि के बाद आप क्या नहीं करेंगे।

साक्ष्य सहेजा गया:

कच्ची अनुरोध, कच्चा प्रतिक्रिया या कॉलबैक रिकॉर्ड, टाइमस्टैम्प, प्रभावित संपत्ति, उपयोग की गई भूमिका या सत्र।

यह आकर्षक नहीं है। यह प्रभावी है। अधिकांश तेज़ PoCs बस इस टेम्पलेट को अच्छी तरह से निष्पादित करने से ही बनते हैं।

XSS, CSRF, SSRF, और प्रोटोटाइप प्रदूषण के लिए वन-मिनट PoC पैटर्न्स

कुछ भेद्यता श्रेणियाँ स्वाभाविक रूप से एक-मिनट मॉडल में फिट होती हैं क्योंकि सिग्नल पथ छोटा होता है और प्रमाण चर स्पष्ट होता है। अन्य नहीं। नीचे के अनुभाग उन श्रेणियों पर केंद्रित हैं जो सबसे अधिक बार अच्छी तरह संकुचित होती हैं।

रिफ्लेक्टेड XSS के लिए एक मिनट का PoC

OWASP प्रतिबिंबित XSS को गैर-स्थायी इनपुट के रूप में वर्णित करता है जो एक ही अनुरोध और प्रतिक्रिया के माध्यम से भेजा जाता है और जब पीड़ित तैयार की गई लिंक या पेज खोलता है तब निष्पादित होता है। इसलिए प्रतिबिंबित XSS तेज़ PoC के लिए सर्वश्रेष्ठ उम्मीदवारों में से एक है। आपके पास अक्सर स्पष्ट इनपुट, प्रत्यक्ष प्रतिक्रिया सतह, और तत्काल ब्राउज़र प्रतिक्रिया होती है।ओवास्प फाउंडेशन)

एक नियंत्रित लैब में, सबसे छोटा विश्वसनीय प्रमाण आमतौर पर एक हानिरहित स्क्रिप्ट निष्पादन होता है जो दिखाता है कि इनपुट ने विश्वास सीमा पार करके निष्पादन योग्य संदर्भ में प्रवेश किया। आपको कुकी चोरी की आवश्यकता नहीं है। आपको डेटा एक्सफिल्ट्रेशन एंडपॉइंट की आवश्यकता नहीं है। आपको यह प्रमाण चाहिए कि ब्राउज़र ने हमलावर-नियंत्रित कोड निष्पादित किया।

एक न्यूनतम लोकल-लैब उदाहरण कुछ इस तरह दिख सकता है:

curl 'http://lab.local/search?q=%3Csvg/onload=alert(1)%3E'

यदि संवेदनशील अनुप्रयोग को दर्शाता है क्यू एक्ज़ीक्यूटेबल HTML या JavaScript संदर्भ में पैरामीटर डालने पर, उस अनुरोध का ब्राउज़र-रेंडर किया गया संस्करण बग साबित करने के लिए पर्याप्त है। प्रशिक्षण वातावरण में आप जो वास्तविक मान उपयोग करते हैं, वह एक जितना सरल हो सकता है। चेतावनीक्योंकि मुद्दा ब्राउज़र कोड निष्पादन का है, न कि बाद में होने वाले दुरुपयोग का। एक मिनट में जीत उसी समय मिलती है जब आप बिल्कुल सही परावर्तित पैरामीटर को लक्षित करते हैं और पहले ही स्वच्छ प्रमाण के बाद रुक जाते हैं।

टेस्टर्स समय इसलिए बर्बाद करते हैं क्योंकि उन्हें संदर्भ समझने में भ्रम होता है। वे यह जांचने से पहले कि इनपुट HTML टेक्स्ट, एक एट्रिब्यूट, एक स्क्रिप्ट ब्लॉक या एक जावास्क्रिप्ट स्ट्रिंग के भीतर है या नहीं, पाँच तरह के पेलोड परिवार आज़माते हैं। अगर आप पहले संदर्भ को वर्गीकृत करने में दस सेकंड लगाएं, तो PoC अक्सर बहुत आसान हो जाता है। यही रद्दीकरण का काम है।

CSRF के लिए एक मिनट का PoC

CSRF एक और ऐसी श्रेणी है जिसे अच्छी तरह से संकुचित किया जा सकता है क्योंकि यह भेद्यता अनधिकृत स्थिति परिवर्तन से संबंधित है, न कि गुप्त गहरे शोषण से। OWASP CSRF का सारांश इस प्रकार देता है कि यह एक प्रमाणीकृत उपयोगकर्ता को वेब एप्लिकेशन पर अनपेक्षित क्रियाएँ करने के लिए मजबूर करता है। कॉम्युनिटी पेज यह भी बताता है कि CSRF हमले राज्य-परिवर्तन संबंधी अनुरोधों को लक्षित करते हैं, जैसे ईमेल पता या पासवर्ड बदलना, क्योंकि पीड़ित ब्राउज़र के माध्यम से प्रतिक्रिया पढ़ने से अकेले हमलावर को कोई लाभ नहीं होता। PortSwigger की दस्तावेज़ीकरण में एक परिचालनात्मक विवरण जोड़ा गया है जो यहाँ बहुत मायने रखता है: Burp Suite Professional स्वचालित रूप से CSRF PoC के लिए HTML उत्पन्न कर सकता है, जो इसे हाथ से लिखने की तुलना में तेज़ और आसान बनाता है, खासकर जब अनुरोध में कई पैरामीटर हों। (ओवास्प फाउंडेशन)

इसका मतलब है कि सबसे तेज़ CSRF PoC आमतौर पर कोई नया एक्सप्लॉइट नहीं होता। यह एक ऐसी स्थिति-परिवर्तनकारी अनुरोध का स्वच्छ रीप्ले है जिसे पीड़ित ब्राउज़र सबमिट करेगा। एक स्थानीय प्रशिक्षण वातावरण में, इसका ढांचा बहुत छोटा हो सकता है:

<html>

<body>

<form action="http://lab.local/account/email" method="POST">

<input type="hidden" name="email" value="poc@example.test">

<input type="submit" value="सबमिट करें">

</form>

<script>

document.forms[0].submit();

</script>

</body>

</html>

यदि ब्राउज़र प्रमाणित होने के दौरान उस अनुरोध को सफलतापूर्वक सबमिट करता है और कोई वैध एंटी-CSRF तंत्र नहीं होने पर स्थिति बदल जाती है, तो समस्या सिद्ध हो जाती है। इतना ही काफी है। आपको फ़िशिंग परिदृश्य बनाने की आवश्यकता नहीं है। यदि एप्लिकेशन का जोखिम मॉडल पहले से ही प्रभाव को स्पष्ट कर देता है, तो आपको इसे अकाउंट टेकओवर से जोड़ने की भी आवश्यकता नहीं है।

सबसे तेज़ CSRF परीक्षक दो काम सही ढंग से करते हैं। वे पहले यह पुष्टि करते हैं कि लक्षित अनुरोध स्थिति-परिवर्तनकारी और रोचक है। फिर वे इसे संभवतः सबसे छोटे HTML के साथ पुन: उत्पन्न करते हैं। बाकी सब शोर है।

ब्लाइंड SSRF के लिए एक मिनट का PoC

ब्लाइंड SSRF अधिक जटिल लगता है जब तक आप यह न समझें कि यह अक्सर आपको रिफ्लेक्टेड समस्याओं की तुलना में एक अधिक स्पष्ट समाप्ति स्थिति प्रदान करता है। OWASP की SSRF सामग्री मूल पैटर्न को एक सर्वर-साइड एप्लिकेशन के रूप में वर्णित करती है जो उपयोगकर्ता द्वारा प्रदान किए गए इनपुट के आधार पर एक दूरस्थ संसाधन प्राप्त करता है, जिससे हमलावर अनपेक्षित गंतव्यों के लिए अनुरोधों को मजबूर कर सकता है। PortSwigger की ब्लाइंड SSRF पर दस्तावेज़ीकरण में कहा गया है कि इसे परीक्षण करने का सबसे आसान और प्रभावी तरीका आउट-ऑफ-बैंड है: एक अद्वितीय Collaborator डोमेन इंजेक्ट करें, फिर किसी भी इनकमिंग इंटरैक्शन की निगरानी करें। यदि एप्लिकेशन संपर्क करती है, तो सर्वर-साइड फ़ेच हो चुका है। यह आपका प्रमाण है। (ओवास्प फाउंडेशन)

एक प्रयोगशाला में एक हानिरहित प्लेसहोल्डर अनुरोध को इस प्रकार समझा जा सकता है:

GET /fetch?url=https://callback.example/poc-123 HTTP/1.1

होस्ट: lab.local

एप्लिकेशन कभी भी प्राप्त सामग्री को आपके पास वापस नहीं दिखा सकता। इसकी आवश्यकता नहीं है। यदि कॉलबैक सेवा लक्ष्य की ओर से कोई इंटरैक्शन देखती है, तो भेद्यता स्थापित हो जाती है। इसलिए ब्लाइंड SSRF एक बेहतरीन वन-मिनट PoC उम्मीदवार हो सकता है: इनपुट पॉइंट, कॉलबैक टोकन, पुष्टि, पूरा।

सामान्य गलती यह है कि बहुत जल्दी आंतरिक मेटाडेटा एंडपॉइंट्स या आंतरिक सेवा के दुरुपयोग का पीछा किया जाए। ये वैध अगली पूछताछ हो सकती हैं, लेकिन PoC के लिए ये आवश्यक नहीं हैं। कॉलबैक यह साबित करता है कि अविश्वसनीय इनपुट सर्वर-साइड फ़ेच को नियंत्रित करता है। नेटवर्क लेआउट और एग्जिट नीति के आधार पर यह अकेले ही गंभीर हो सकता है। पहले प्रमाण, फिर चेन।

असिंक्रोनस कमांड इंजेक्शन के लिए एक मिनट का PoC

असिंक्रोनस कमांड इंजेक्शन की संरचना ब्लाइंड SSRF के समान होती है। PortSwigger इसे ऐसे कमांड इंजेक्शन के रूप में वर्णित करता है जहाँ कमांड असिंक्रोनस रूप से निष्पादित होता है और एप्लिकेशन के उत्तर पर इसका कोई स्पष्ट प्रभाव नहीं होता। उसी दस्तावेज़ीकरण में यह भी समझाया गया है कि Collaborator-शैली की आउट-ऑफ-बैंड पुष्टि क्यों काम करती है: एक हानिरहित कमांड इंजेक्ट करें जो नेटवर्क इंटरैक्शन को ट्रिगर करे, फिर कॉलबैक सेवा को पोल करें। यदि इंटरैक्शन दिखाई देता है, तो कमांड चल गया।पोर्टस्विगर)

महत्वपूर्ण सबक यह है कि प्रमाण निष्पादन के बारे में होना चाहिए, न कि पहले प्रयास में मनमाने कमांड आउटपुट को इकट्ठा करने के बारे में। PortSwigger की अनुवर्ती दस्तावेज़ीकरण दिखाती है कि पुष्टि के बाद एक परीक्षक आउट-ऑफ-बैंड चैनल के माध्यम से डेटा कैसे निकाल सकता है, लेकिन यही वह सीमा है जिसे सावधानीपूर्वक संभाला जाना चाहिए। कई अधिकृत अभियानों में, कमांड निष्पादन की पुष्टि ही भेद्यता को उच्चतम स्तर पर प्राथमिकता देने के लिए पर्याप्त होती है। एक-मिनट मॉडल उसी संकीर्ण प्रमाण को प्राथमिकता देता है क्योंकि यह जोखिम को कम करता है और बहस को सीमित करता है। (पोर्टस्विगर)

क्लाइंट-साइड प्रोटोटाइप प्रदूषण के लिए एक मिनट का PoC

क्लाइंट-साइड प्रोटोटाइप प्रदूषण पहले धीमा महसूस होता था क्योंकि स्रोत से सिंक तक का मार्ग हमेशा स्पष्ट नहीं होता था। PortSwigger का DOM Invader टूलिंग इस स्थिति को बदल देता है, क्योंकि यह खोज और सिंक-स्कैनिंग के अधिकांश कार्य को एक निर्देशित वर्कफ़्लो में बदल देता है। आधिकारिक दस्तावेज़ीकरण के अनुसार, DOM Invader स्वचालित रूप से प्रोटोटाइप प्रदूषण स्रोतों का पता लगा सकता है, गैजेट्स के लिए स्कैन कर सकता है, और पाए गए स्रोतों का उपयोग प्रदूषण फैलाने के लिए कर सकता है। ऑब्जेक्ट.प्रोटोटाइप एक अवधारणा प्रमाण के रूप में। एक बार सिंक की पहचान हो जाने पर, एक्सप्लॉइट पर क्लिक करने से यह एक PoC एक्सप्लॉइट के साथ परीक्षण करता है और पुष्टि करता है कि क्या यह समस्या शोषित की जा सकती है।पोर्टस्विगर)

यह एक अच्छा उदाहरण है कि कुछ "एक मिनट के PoCs" वास्तव में अच्छी तैयारी के बाद "एक मिनट की पुष्टि" होते हैं। वातावरण, इंस्ट्रूमेंट किए गए ब्राउज़र और स्रोत का पता लगाने की प्रक्रिया पहले से ही अधिकांश कठिन काम कर देती है। लेकिन एक बार इनपुट पथ ज्ञात हो जाने पर, वास्तविक प्रमाण बहुत तेज़ हो सकता है।

आमतौर पर कौन सी कक्षाएँ मॉडल के लिए सबसे उपयुक्त होती हैं?

| संवेदनशीलता वर्ग | सर्वश्रेष्ठ न्यूनतम प्रमाण | यह तेज़ क्यों है | जहाँ परीक्षक हद से ज़्यादा कर देते हैं |

|---|---|---|---|

| परावर्तित XSS | लैब ब्राउज़र में हानिरहित स्क्रिप्ट निष्पादन | एक अनुरोध, एक प्रतिक्रिया, प्रत्यक्ष प्रभाव | चोरी या दृढ़ता पर कूदना |

| सीएसआरएफ | पीड़ित सत्र के माध्यम से राज्य-परिवर्तन अनुरोध का पुनःप्रसारण | दृश्यमान स्थिति परिवर्तन के साथ सरल अनुरोध पुनःप्रसारण | नियंत्रण विफलता को सत्यापित करने के बजाय सामाजिक इंजीनियरिंग का निर्माण |

| अंधा एसएसआरएफ | अद्वितीय कॉलबैक इंटरैक्शन | प्रूफ़ को प्रतिबिंबित सामग्री की आवश्यकता नहीं है। | पुष्टि से पहले संवेदनशील आंतरिक संसाधनों को लक्षित करना |

| एसिंक कमांड इंजेक्शन | सौम्य निष्पादन कॉलबैक | दृश्य प्रतिक्रिया परिवर्तन की कोई आवश्यकता नहीं है। | समस्या पहले ही सिद्ध हो जाने से पहले कमांड आउटपुट को बाहर निकालना |

| प्रोटोटाइप प्रदूषण | खोजे गए गैजेट के माध्यम से नियंत्रित सिंक हिट | टूलिंग स्रोत-से-सिंक पुष्टि को छोटा कर सकती है। | ब्राउज़र प्रूफ़ को बहुत जल्दी एक बड़ी क्लाइंट-साइड चेन में बदलना |

सभी पांच मामलों में चलने वाला पैटर्न एक ही है। सबसे तेज़ PoC वह है जिसमें नियंत्रित इनपुट और स्पष्ट संकेत के बीच का मार्ग सबसे छोटा होता है।

कुछ निष्कर्ष एक-मिनट PoC मॉडल का विरोध क्यों करते हैं

यदि सभी सुरक्षा बग्स उपरोक्त पैटर्न में फिट होते, तो सार्वजनिक PoCs लिखना और उन्हें पुन: उत्पन्न करना वास्तव में जितना है उससे कहीं आसान होता। डेटा इसके विपरीत कहता है। 2025 के एक arXiv प्रीप्रिंट में, जो भेद्यता PoCs की वास्तविक-विश्व उपयोगिता पर आधारित था, 13 प्लेटफ़ॉर्म्स से 470,921 PoCs और संबंधित रिपोर्टें एकत्र की गईं और पाया गया कि 78.9 प्रतिशत CVE भेद्यताओं के लिए उपलब्ध PoCs मौजूद नहीं थे। यह भी पाया गया कि मौजूदा PoC रिपोर्टें प्रभावी समझ और पुनरुत्पादन के लिए आवश्यक लगभग 30 प्रतिशत आवश्यक घटकों को आमतौर पर छोड़ देती हैं। (arXiv)

यह परिणाम पुराने अनुभवजन्य कार्यों के साथ भी मेल खाता है। USENIX Security 2018 के एक पेपर में भीड़-रिपोर्ट की गई कमजोरियों की पुनरुत्पादन क्षमता का मूल्यांकन करने के लिए 368 वास्तविक मामलों का अध्ययन किया गया, पुनरुत्पादन प्रयोगों में 3,600 विश्लेषक-घंटे खर्च किए गए, और जानकारी की कमी तथा पुनरुत्पादन क्षमता में कमी पाई गई। पेपर स्पष्ट रूप से कहता है कि एक लोकप्रिय फोरम से जारी एकल सार्वजनिक भेद्यता रिपोर्ट पर भरोसा करना आम तौर पर कठिन होता है क्योंकि वह रिपोर्ट अधूरी होती है।यूज़ेनिक्स)

निहितार्थ सीधा है: कई निष्कर्ष एक मिनट के PoC में संकुचित नहीं हो पाते क्योंकि गायब हिस्से ही पूरी समस्या होते हैं। एक संग्रहीत XSS समस्या के लिए किसी अन्य उपयोगकर्ता, एक और पेज व्यू, या एक विशिष्ट मॉडरेशन वर्कफ़्लो की आवश्यकता हो सकती है। OWASP की संग्रहीत XSS सामग्री इसे XSS का सबसे खतरनाक प्रकार कहती है, ठीक इसलिए क्योंकि एप्लिकेशन इनपुट को संग्रहीत करता है और बाद में किया गया व्यूइंग एक्शन प्रभाव को ट्रिगर करता है। वह विलंबित मॉडल अधिक यथार्थवादी और अक्सर अधिक गंभीर होता है, लेकिन यह एकल-रिक्वेस्ट प्रूफ़ पैटर्न के लिए कम अनुकूल है। (ओवास्प फाउंडेशन)

बिजनेस लॉजिक के दुरुपयोग, बहु-चरणीय प्राधिकरण की खामियों, रेस कंडीशंस, और पर्यावरण-विशिष्ट गैजेट चेन के साथ डीसीरियलाइजेशन समस्याओं के लिए भी यही सच है। यहां तक कि PortSwigger का अपना "एक मिनट से कम समय में फंक्शनल PoCs" लेख, जो वास्तव में प्रभावशाली है, सावधानीपूर्वक सीमित लैब संदर्भों और संकीर्ण प्रॉम्प्ट्स का उपयोग करता है। SSTI उदाहरण तेज़ था क्योंकि पैरामीटर रिफ्लेक्शन पहले ही पकड़ा जा चुका था और प्रॉम्प्ट ने AI को पुष्टि पर रुकने के लिए कहा था। डेसिरियलाइज़ेशन उदाहरण भी इसी तरह तेज़ था: कुकी प्रारूप और संभावित व्यवहार पहले ही सीमित कर दिए गए थे। यह लेख इसलिए उपयोगी है क्योंकि यह साबित नहीं करता कि हर PoC तुरंत हो सकता है, बल्कि यह दिखाता है कि पूर्व-संकीर्णन और संदर्भ से कितनी गति मिलती है। (पोर्टस्विगर)

तो "एक मिनट में PoC कैसे बनाएं" का ईमानदार जवाब कभी-कभी होता है "आप नहीं बना सकते।" आप इसे केवल तभी कर सकते हैं जब भेद्यता वर्ग, लक्ष्य संदर्भ, अवलोकनीयता और पूर्व-विश्लेषण उस संकुचन को संभव बनाएं। इसके विपरीत दिखावा करने से खराब सत्यापन, दायरे का अनुशासन टूटना और अंतिम रिपोर्ट में कम विश्वास होता है।

वे CVEs जो दिखाते हैं कि एक त्वरित PoC कब कारगर होता है और कब यह खतरनाक बन जाता है।

एक मिनट के PoCs को समझने का सबसे उपयोगी तरीका है प्रसिद्ध CVEs को देखना और अधिकांश ब्लॉग पोस्ट्स से अलग, एक संकीर्ण प्रश्न पूछना। न "यह कितना बुरा था।" न "क्या सार्वजनिक एक्सप्लॉइट कोड उपलब्ध था।" इसके बजाय पूछें: सबसे छोटा विश्वसनीय प्रमाण क्या था, और उस छोटे प्रमाण ने कितना जोखिम उत्पन्न किया।

Log4Shell, एक त्वरित वैचारिक PoC का क्लासिक मामला

CVE-2021-44228 अभी भी इस बात का सबसे स्पष्ट उदाहरण है कि एक छोटा सा प्रमाण क्यों पर्याप्त हो सकता है। Apache के आधिकारिक सुरक्षा पृष्ठ के अनुसार, यह भेद्यता Log4j की JNDI सुविधाओं में थी, जहाँ कॉन्फ़िगरेशन, लॉग संदेश और पैरामीटर हमलावर-नियंत्रित LDAP और संबंधित एंडपॉइंट्स से सुरक्षा नहीं करते थे। पृष्ठ प्रभावित लॉग4जे-कोर संस्करणों के रूप में 2.0-बीटा9 के माध्यम से 2.15.0 संबंधित शाखाओं और सूचियों में सुधार 2.3.1, 2.12.2, और 2.15.0 यह जावा संस्करण पर निर्भर करता है। NVD इस भेद्यता का वर्णन समान शब्दों में करता है, यह कहते हुए कि एक हमलावर जो लॉग संदेशों या पैरामीटरों को नियंत्रित कर सकता है, संदेश लुकअप प्रतिस्थापन सक्षम होने पर LDAP सर्वरों से लोड किया गया मनमाना कोड निष्पादित कर सकता है।अपाचे लॉगिंग सेवाएँ)

Log4Shell को एक इतनी तेज़ PoC केस बनाने वाली चीज़ सिर्फ़ इसकी गंभीरता नहीं थी। यह प्रमाण की स्थिति की सादगी थी। यदि हमलावर-नियंत्रित इनपुट एक लॉग्ड लुकअप सिंक तक पहुँचता और वातावरण बाहरी JNDI रिज़ॉल्यूशन करता, तो भेद्यता अक्सर एक सावधानीपूर्वक तैयार किए गए अनुरोध और एक आउट-ऑफ़-बैंड अवलोकन के साथ स्थापित हो सकती थी। उस इतिहास से सही सबक यह नहीं है कि "पहले RCE के लिए जाएँ।" सही सबक यह है कि एक कॉलबैक आमतौर पर एक बड़े एक्सप्लॉइट पथ की तुलना में एक बेहतर प्रमाण होता था, खासकर प्रोडक्शन-जैसे वातावरण में।

अपाचे के बाद के नोट्स यह भी दिखाते हैं कि प्रसिद्ध "वन-शॉट" बग्स को भी सावधानीपूर्वक पढ़ने की आवश्यकता क्यों होती है। उसी सुरक्षा पृष्ठ में यह भी दस्तावेजीकृत है कि CVE-2021-44228 के लिए 2.15.0 फिक्स कुछ गैर-डिफ़ॉल्ट कॉन्फ़िगरेशनों में अधूरा था, जिससे CVE-2021-45046 और फिक्स इन में हुआ। 2.16.0, 2.12.3, और 2.3.1दूसरे शब्दों में, फास्ट प्रूफ ने कभी भी सटीक संस्करण और कॉन्फ़िगरेशन विश्लेषण की आवश्यकता को समाप्त नहीं किया। यह केवल उस पुष्टि चरण को तेज करता था, जब मार्ग समझ में आ जाता था। (अपाचे लॉगिंग सेवाएँ)

2026 में भी परिचालन संबंधी सबक अभी भी मायने रखता है। एक अच्छा Log4Shell-शैली का PoC इनपुट से सिंक तक पहुँचने की क्षमता और पर्यावरण के व्यवहार को साबित करता है। इसे प्रभावशाली होने के लिए शेल सत्र बनने की आवश्यकता नहीं है।

Citrix Bleed, जब एक मामूली PoC भी लापरवाही से पेश करने के लिए बहुत जोखिम भरा हो सकता है।

CVE-2023-4966, जिसे Citrix Bleed के नाम से बेहतर जाना जाता है, एक विपरीत प्रकार का सबक है। NVD इसे NetScaler ADC और NetScaler Gateway में संवेदनशील जानकारी का खुलासा बताता है, जब इसे गेटवे या AAA वर्चुअल सर्वर के रूप में कॉन्फ़िगर किया गया हो। यह एक रिमोट कोड एक्ज़ीक्यूशन बग की तुलना में अधिक सीमित लगता है, लेकिन परिचालन की वास्तविकता गंभीर थी। NetScaler के अक्टूबर 2023 के सार्वजनिक अपडेट में, विक्रेता ने कहा कि उसे सेशन हाईजैकिंग के अनुरूप घटनाओं की रिपोर्टें मिली थीं और इस भेद्यता का फायदा उठाकर किए गए लक्षित हमलों की विश्वसनीय रिपोर्टें भी मिली थीं। उसी पोस्ट में प्रभावित ग्राहकों से तुरंत अपडेट करने का आग्रह किया गया, यह बताया गया कि कोई वैकल्पिक समाधान उपलब्ध नहीं था, पैचिंग के बाद सक्रिय और निरंतर सेशन को समाप्त करने की सिफारिश की गई, और स्पष्ट रूप से कहा गया कि ग्राहकों को आगे के शोषण से बचाने के लिए तकनीकी विवरण सीमित किए जा रहे थे। (एनवीडी)

यह ठीक उसी प्रकार का CVE है जो "बस जल्दी साबित कर दो" मानसिकता की सीमा को उजागर करता है। NVD ने बाद में इस समस्या के लिए तीसरे पक्ष के PoC संदर्भ दर्ज किए, जो यह दर्शाता है कि सार्वजनिक प्रमाण सामग्री मौजूद थी। लेकिन जब बग क्लास में संवेदनशील मेमोरी लीक और संभावित रूप से लाइव सत्र सामग्री शामिल हो, तो एक "न्यूनतम" बाहरी प्रमाण भी बहुत जल्दी वास्तविक उपयोगकर्ता पर प्रभाव डाल सकता है।एनवीडी)

यह PoC सोच को अप्रासंगिक नहीं बनाता। यह इसे और सटीक बनाता है। रक्षकों के लिए सही सवाल यह नहीं था कि "क्या मैं अभी इंटरनेट-फेसिंग उपकरण से लीक हुए बाइट्स को व्यक्तिगत रूप से देख सकता हूँ?" सही सवाल था "क्या मैं प्रभावित बिल्ड और भूमिका में हूँ, क्या लक्षित हमले पहले से हो रहे हैं, और क्या मैंने पैच कर लिया है और सत्रों को अमान्य कर दिया है।" NetScaler की अपनी मार्गदर्शिका परिचालनात्मक रूप से इसका उत्तर देती है। यदि आप गेटवे या AAA भूमिकाओं में प्रभावित बिल्ड का उपयोग कर रहे हैं, तो तुरंत अपडेट करें और सत्रों को साफ़ करें। इसके बजाय निर्माता-समर्थित कोई वैकल्पिक समाधान उपलब्ध नहीं था। (नेटस्केलर)

व्यावहारिकों के लिए, Citrix Bleed यह याद दिलाता है कि "त्वरित प्रमाण" एक परीक्षण पैटर्न है, नैतिक रूप से खुली छूट नहीं। यदि सबसे छोटे प्रमाण में भी लाइव रहस्यों को छूने का जोखिम हो, तो अनौपचारिक इंटरनेट परीक्षण के बजाय लैब क्लोन में संस्करण सत्यापन, विक्रेता सुधार और आंतरिक मान्यता अधिक सुरक्षित कदम हो सकते हैं।

PHP-CGI CVE-2024-4577, एक तेज़ PoC जो पूरी तरह से पर्यावरण तथ्यों पर निर्भर करता है

CVE-2024-4577 एक बहुत ही अलग तरह का फास्ट-वैलिडेशन मामला है। NVD कहता है कि यह समस्या PHP 8.1 को 8.1.29 से पहले, 8.2 को 8.2.20 से पहले, और 8.3 को 8.3.8 से पहले प्रभावित करती है, जब विंडोज पर कुछ कोड-पेज स्थितियों में अपाचे और PHP-CGI का उपयोग किया जाता है। मूल समस्या Windows का "बेस्ट-फिट" कैरेक्टर रिप्लेसमेंट है, जिससे PHP-CGI तर्कों (arguments) को गलत व्याख्या करता है, जिससे संभावित रूप से स्रोत प्रकटीकरण और मनमाना कोड निष्पादन हो सकता है। PHP CNA स्कोर 9.8 है। (एनवीडी)

DEVCORE के खुलासे में उस पर्यावरणीय सूक्ष्मता को जोड़ा गया है जो किसी भी PoC चर्चा के लिए महत्वपूर्ण है। उनके लेख में कहा गया है कि यह समस्या CVE-2012-1823 के लिए पहले की सुरक्षा को बायपास करती है, Windows पर सभी समर्थित PHP संस्करणों को प्रभावित करती है, और पारंपरिक चीनी, सरलीकृत चीनी और जापानी कोड पेजों पर सीधे शोषण योग्य के रूप में सत्यापित की गई थी। यह भी उल्लेख करता है कि सामान्य Apache-to-PHP-CGI कॉन्फ़िगरेशन प्रभावित हैं और Windows के लिए डिफ़ॉल्ट XAMPP एक्सपोज़र पैटर्न भेद्य है। DEVCORE स्पष्ट रूप से सभी Windows डिप्लॉयमेंट्स के समान व्यवहार करने की धारणा बनाने के बजाय संपत्ति मूल्यांकन, उपयोग सत्यापन और अपग्रेड की सिफारिश करता है। (डीईवीकोर)

यह एक-मिनट PoCs के बारे में एक केंद्रीय बिंदु के लिए एक आदर्श केस स्टडी है। एक प्रूफ़ केवल इसलिए तेज़ हो सकता है क्योंकि वातावरण ने पहले ही कई पूर्व-शर्तों की लंबी सूची पूरी कर रखी होती है। यदि सर्वर Windows है, यदि CGI मोड में PHP उपलब्ध है, यदि कोड पेज संवेदनशील पृष्ठों में से एक है, और यदि फ्रंट-एंड मैपिंग सही पथ उजागर करती है, तो सत्यापन बहुत संक्षिप्त हो सकता है। यदि ये शर्तें पुष्टि नहीं की गईं, तो सार्वजनिक एक्सप्लॉइट स्निपेट्स प्रमाण नहीं हैं। वे केवल परिकल्पनाएँ हैं।

सरकारी और CERT-शैली के स्रोत भी तात्कालिकता के पक्ष को रेखांकित करते हैं। CISA की ज्ञात शोषित कमजोरियों की सूची में CVE-2024-4577 शामिल है, और सिंगापुर की CSA ने कहा कि सार्वजनिक रूप से उपलब्ध PoC कोड की रिपोर्ट की गई थी और सफल शोषण अनधिकृत दूरस्थ कोड निष्पादन की अनुमति दे सकता है। यह सुरक्षित परीक्षण की तर्कसंगति को नहीं बदलता, लेकिन यह प्राथमिकता देने के संदेश को मजबूत करता है। जब वातावरण मेल खाता है, तो यह कोई सैद्धांतिक असाधारण मामला नहीं है। (सीआईएसए)

व्यापक सबक सरल है। एक मिनट का PoC सिर्फ भेद्यता वर्ग के बारे में नहीं है। यह इस बात के बारे में भी है कि आपके पास पहले से पर्यावरण की कितनी सच्चाई है।

एआई और वन-मिनट PoC, मानवीय नियंत्रण के साथ तेज़ सत्यापन

पिछले दो वर्षों में सबसे सार्थक बदलाव यह नहीं है कि एआई ने अचानक PoCs को जादुई बना दिया। बल्कि यह है कि जब संदर्भ पहले से ही संरचित होता है, तब एआई ने एक संकीर्ण परिकल्पना से एक संकीर्ण प्रमाण तक का मार्ग संक्षिप्त कर दिया।

पोर्टस्विगर का वर्तमान बुरप एआई दस्तावेज़ीकरण इस बात का एक अच्छा उदाहरण है कि परिपक्व विक्रेता इसे कैसे पेश कर रहे हैं। बुरप एआई अवलोकन में कहा गया है कि एआई-संचालित सुविधाओं को परीक्षण कार्यप्रवाह को बेहतर बनाने, कमियों को अधिक कुशलता से खोजने में मदद करने, और उपयोगकर्ता को नियंत्रण में रखने के लिए डिज़ाइन किया गया है। रिपीटर में बुरप एआई एक संदिग्ध अनुरोध का विश्लेषण कर सकता है, एक विशिष्ट कमजोरी के लिए परीक्षण कर सकता है, या अगले कदमों का सुझाव दे सकता है। Explore Issue को अधिक विशेष रूप से एक एआई-संचालित पेनेटस्टिंग सहायक के रूप में वर्णित किया गया है जो Burp Scanner द्वारा पहचाने गए निष्कर्षों पर स्वचालित फॉलो-अप जांच करता है, जिससे समस्याओं को मान्य करने, PoC एक्सप्लॉइट्स उत्पन्न करने और अतिरिक्त हमले के रास्तों का पता लगाने में मदद मिलती है। उसी Explore Issue दस्तावेज़ में पारदर्शिता और पुनरुत्पादन क्षमता पर जोर दिया गया है: हर कदम को लॉग किया जाता है, अनुरोधों को मैन्युअल जांच के लिए Repeater या Intruder में भेजा जा सकता है, और उपयोगकर्ता कार्य को रोक या बंद कर सकता है। (पोर्टस्विगर)

फ्रेमिंग मायने रखती है। यह एआई को विश्लेषक के काम पर एक संपीड़न परत के रूप में देखता है, न कि विश्लेषक के निर्णय का विकल्प। PortSwigger की जनवरी 2026 की रिपोर्ट, जिसमें एक मिनट से भी कम समय में कार्यात्मक PoCs को प्रस्तुत किया गया है, इस बिंदु को ठोस रूप से स्पष्ट करती है। एक लैब उदाहरण में, Burp AI ने एक हाइलाइट किए गए को परीक्षण किया। संदेश XSS या SSTI के लिए पैरामीटर, 44 सेकंड में 18 रिक्वेस्ट चलाए, लगभग €0.43 क्रेडिट खर्च किए, और एक कामकाजी SSTI PoC तैयार किया। लेखक के प्रॉम्प्ट ने सिस्टम को स्पष्ट रूप से एक विशिष्ट पैरामीटर पर ध्यान केंद्रित करने, विशिष्ट पुष्टि मानदंडों का उपयोग करने, और प्रमाण मिलने पर तुरंत रुकने के लिए कहा। इसलिए यह रन तेज़ और स्वच्छ दोनों था। (पोर्टस्विगर)

उस कहानी में सबसे महत्वपूर्ण शब्द "AI" नहीं है। यह "focused" है। संकीर्ण संदर्भ ही त्वरित प्रमाण को संभव बनाता है। जो व्यक्ति जानता है कि सहायक को कहाँ निर्देशित करना है, वह पुष्टि की अर्थव्यवस्था को बदल देता है। हमले के विचार उत्पन्न करने, पेलोड परिवारों की सूची बनाने और मैन्युअल रूप से diffs की समीक्षा करने में कई मिनट खर्च करने के बजाय, परीक्षक उस स्थानीय खोज को एक ऐसे सिस्टम को सौंप देता है जो तेजी से पुनरावृत्ति कर सकता है और नोट्स रख सकता है।

फिर भी, कठोर सीमाएँ हैं। LLMs के साथ वेब भेद्यता PoCs उत्पन्न करने पर 2025 के एक arXiv प्रीप्रिंट में GPT-4o और DeepSeek-R1 का 100 वास्तविक-विश्व पुनरुत्पादित CVEs पर मूल्यांकन किया गया। लेखकों ने बताया कि केवल सार्वजनिक डेटा के साथ, मॉडलों ने 8 प्रतिशत से 34 प्रतिशत मामलों में काम करने वाले PoCs उत्पन्न किए। संदर्भित कोड प्रदान करने से परिणाम 17 प्रतिशत से 20 प्रतिशत तक बेहतर हुए, और अनुकूली तर्क रणनीतियों ने सफलता दर को 68 प्रतिशत से 72 प्रतिशत तक बढ़ा दिया। ये आंकड़े दिलचस्प हैं, लेकिन वे एक विनम्र करने वाली कहानी भी कहते हैं। केवल सार्वजनिक विवरण अक्सर पर्याप्त नहीं होते। संदर्भ मायने रखता है। परिष्करण मायने रखता है। मानवीय मार्गदर्शन अभी भी मायने रखता है। और क्योंकि यह एक प्रीप्रिंट है, न कि एक मानक दस्तावेज़, इसे स्थापित परिचालन सिद्धांत के बजाय एक मजबूत शोध संकेत के रूप में पढ़ा जाना चाहिए। (arXiv)

2025 का एक दूसरा प्रीप्रिंट एक अलग दृष्टिकोण से उसी निष्कर्ष को पुष्ट करता है। बड़े पैमाने पर PoC उपयोगिता अध्ययन में पाया गया कि अधिकांश CVEs के लिए PoC उपलब्ध ही नहीं हैं और मौजूदा रिपोर्टों में अक्सर आवश्यक घटक मौजूद नहीं होते हैं। यदि कच्चा माल अधूरा है, तो AI अनिश्चितता को दूर नहीं करता। यह केवल इसे तेज़ी से खोजने में मदद करता है। पुराना USENIX पुनरुत्पादन अध्ययन LLM मूल्यांकन के बजाय प्रैक्टिशनर के श्रम से इसी निष्कर्ष पर पहुंचता है: सार्वजनिक रिपोर्टें अक्सर अधूरी होती हैं और अतिरिक्त मैन्युअल डिबगिंग और इंफरेंस के बिना उन्हें पुन: उत्पन्न करना मुश्किल होता है। (arXiv)

सही निष्कर्ष यह है कि एआई काम की प्रकृति को नहीं बदलता, बल्कि काम की ढलान को बदलता है। यह आपको संभावित प्रूफ पाथ तक तेज़ी से पहुँचाता है। यह दोहराए जाने वाले तर्क को कम कर सकता है, संभावित अनुरोध उत्पन्न कर सकता है, और चरण लॉग्स को संरक्षित कर सकता है। यह दायरे की सीमाओं, कानूनी सीमाओं, अनुपस्थित पर्यावरण तथ्यों, या एक स्टॉप कंडीशन को परिभाषित करने की आवश्यकता को मिटा नहींता। इस अर्थ में, सर्वश्रेष्ठ एआई-सहायित PoC कार्य अभी भी क्लासिक अच्छी टेस्टिंग की तरह ही दिखता है। इनपुट्स अधिक सटीक होते हैं। लूप तेज़ होते हैं। सबूत अधिक स्पष्ट होते हैं। मानव ही जवाबदेह बना रहता है।

एक त्वरित PoC को इंजीनियरों के वास्तव में उपयोग में आने वाले सबूत में बदलना

सुरक्षा टीमें PoCs को ठीक नहीं करतीं। वे वास्तविक सिस्टम, संस्करण, विश्वास सीमा और अवलोकित व्यवहार से जुड़े पुनरुत्पादित साक्ष्य को ठीक करतीं हैं। इसलिए एक तेज़ PoC के अंतिम बीस प्रतिशत अक्सर पहले अस्सी प्रतिशत की तुलना में अधिक महत्वपूर्ण होते हैं।

HackerOne का मार्गदर्शन सही मायने में स्पष्टवादी है। सबमिट करने से पहले, रिपोर्टर को यह पूछना चाहिए कि क्या वल्नरेबिलिटी को आसानी से दोहराया जा सकता है, क्या प्रभाव स्पष्ट रूप से समझाया गया है, क्या सहायक सामग्री शामिल है, और क्या लॉग्स और कोड ठीक से फॉर्मेट किए गए हैं। ये प्लेटफ़ॉर्म-विशिष्ट आदतें नहीं हैं। ये किसी भी बग के लिए बुनियादी मानक हैं जिसे ट्रायज से गुजरना होता है और इंजीनियरिंग में जाना होता है।HackerOne सहायता केंद्र)

एक अच्छा साक्ष्य समूह आमतौर पर इन तत्वों को शामिल करता है:

| साक्ष्य तत्व | यह क्यों मायने रखती है | सामान्य विफलता मोड |

|---|---|---|

| संपत्ति और एंडपॉइंट | इंजीनियरिंग को बताता है कि कहाँ देखना है। | अस्पष्ट लक्ष्य विवरण |

| पूर्व शर्तें | सत्र, भूमिका, फ़ीचर फ़्लैग, या कॉन्फ़िग अनुमानों को समझाता है। | छिपे हुए सेटअप चरण |

| नियंत्रण अनुरोध | सामान्य व्यवहार दिखाता है | तुलना के लिए कोई आधार नहीं |

| परीक्षण अनुरोध | समस्या को ट्रिगर करने वाले परिवर्तित इनपुट को दिखाता है। | सटीक अनुरोध अनुपस्थित है |

| प्रात्यक्षिक प्रभाव | प्रूफ़ सिग्नल को परिभाषित करता है | हाव-भाव पर आधारित "यह कमजोर दिख रहा था" दावे |

| प्रभाव विवरण | सबूत को सुरक्षा परिणाम से जोड़ता है। | बिना स्पष्टीकरण के गंभीरता |

| सुधार निर्देश | इंजीनियरिंग को तेज़ी से आगे बढ़ाने में मदद करता है | रिपोर्ट प्रदर्शन पर रुकती है |

| प्रतिगमन जाँच | मरम्मत के बाद पुनः प्रवेश को रोकता है | कोई पोस्ट-फिक्स सत्यापन योजना नहीं |

एक हल्का मार्कडाउन बंडल अच्छी तरह काम करता है क्योंकि यह बग बाउंटी प्लेटफ़ॉर्म, इंजीनियरिंग टिकट, आंतरिक विकी और ऑडिट आर्टिफैक्ट्स में पोर्टेबल है:

## खोज

`/search` पर `q` पैरामीटर में रिफ्लेक्टेड XSS

## एसेट

https://target.example/search

## पूर्वापेक्षाएँ

कोई प्रमाणीकरण आवश्यक नहीं

## नियंत्रण

अनुरोध:

GET /search?q=test

देखा गया परिणाम:

इनपुट प्लेन टेक्स्ट के रूप में प्रतिबिंबित होता है, कोई स्क्रिप्ट निष्पादन नहीं

## परीक्षण

अनुरोध:

GET /search?q=

देखा गया परिणाम:

नियंत्रित लैब रिप्ले में ब्राउज़र संदर्भ में पेलोड निष्पादित होता है

## यह बग क्यों साबित करता है

हमलावर-नियंत्रित इनपुट निष्पादन योग्य क्लाइंट-साइड संदर्भ में चला जाता है

## सुरक्षा प्रभाव

एक हमलावर पीड़ित के संदर्भ में मनमाना ब्राउज़र-साइड स्क्रिप्ट निष्पादित कर सकता है

## सुरक्षित स्टॉप कंडीशन

प्रूफ़ एक लैब ब्राउज़र में नियंत्रित स्क्रिप्ट निष्पादन पर समाप्त होता है

## सुझाई गई फिक्स

संदर्भात्मक आउटपुट एन्कोडिंग लागू करें और सिंक में असुरक्षित रेंडरिंग को हटा दें

## रिग्रेशन चेक

फिक्स के बाद उसी अनुरोध को फिर से चलाएँ और पुष्टि करें कि पेलोड अब निष्पादन योग्य नहीं है

ऐसा बंडल बिना किसी कच्चे अनुरोध के चमकदार स्क्रीन रिकॉर्डिंग से कहीं अधिक उपयोगी होता है। यह पुनः परीक्षण को भी बहुत आसान बनाता है। NIST SP 800-115 परीक्षण को योजना, निष्पादन, विश्लेषण और शमन रणनीति विकास के चारों चरणों के इर्द-गिर्द केंद्रित करता है। कोई भी PoC जो इन चरणों में शामिल नहीं हो सकता, वह चाहे कितनी भी तेजी से तैयार किया गया हो, अधूरा ही रहता है।एनआईएसटी सीएसआरसी)

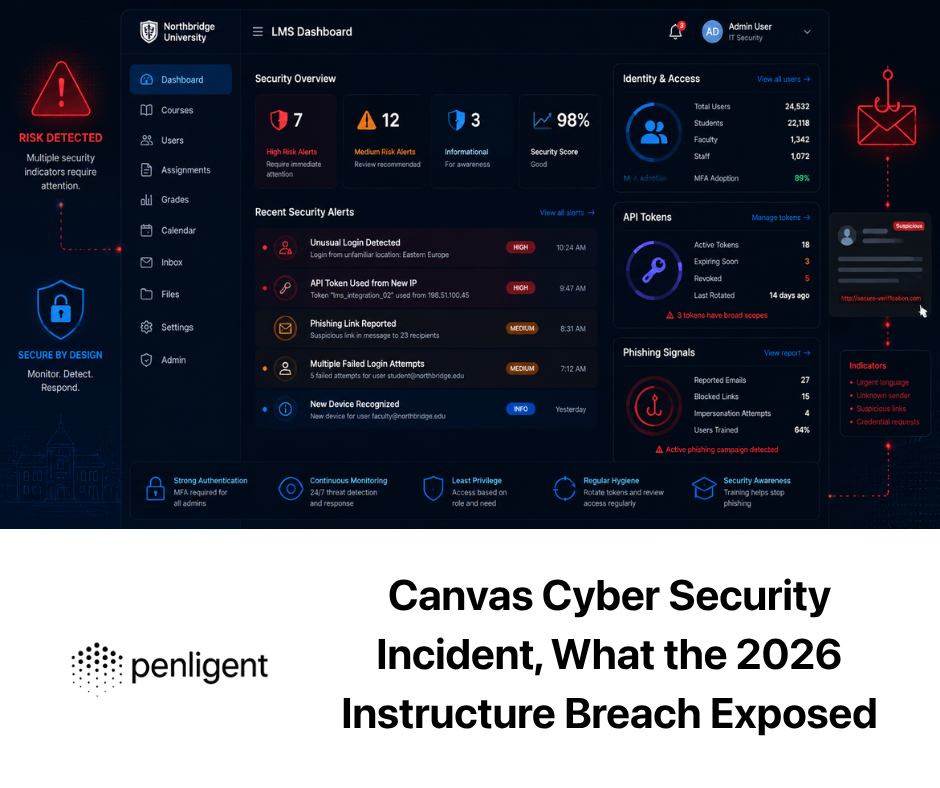

यहाँ एक व्यावहारिक टूलिंग पहलू भी है। Penligent के सार्वजनिक अवलोकन पृष्ठ पर इस प्लेटफ़ॉर्म को एक AI-संचालित पेनेट्रेशन टेस्टिंग वर्कफ़्लो के रूप में वर्णित किया गया है, जो nmap, Metasploit, Burp Suite, और SQLmap जैसे टूल्स को एसेट डिस्कवरी से लेकर वैलिडेशन और रिपोर्ट जेनरेशन तक एकीकृत प्रक्रिया में मिलाता है। इसका वर्तमान प्राइसिंग पेज कहता है कि यह प्लेटफ़ॉर्म मांग पर 200 से अधिक पेनेटस्ट टूल्स का समर्थन करता है और साक्ष्य तथा पुनरुत्पादन चरणों के साथ PDF और मार्कडाउन रिपोर्ट एक्सपोर्ट कर सकता है; प्रो प्लान एक-क्लिक एक्सप्लॉइट पुनरुत्पादन और एविडेंस-चेन रिपोर्टिंग का भी विज्ञापन करता है। ध्यान से पढ़ें, यह "मेरे लिए हैकिंग कराओ" जैसे वादे के रूप में सबसे उपयोगी नहीं है। यह तब सबसे अधिक उपयोगी होता है जब आपकी बाधा कई निष्कर्षों और बार-बार परीक्षणों में साक्ष्य की गुणवत्ता और पुनरावृत्ति बनाए रखने में हो। (पेनलिजेंट)

एक संबंधित Penligent वर्कफ़्लो लेख एक दूसरा बिंदु प्रस्तुत करता है जिसे उधार लेना सार्थक है, भले ही आप कभी उत्पाद का उपयोग न करें। यह संदिग्ध निष्कर्षों को पुष्टि किए गए निष्कर्षों से अलग करने और पुष्टि किए गए निष्कर्षों के लिए रिग्रेशन प्रमाण की आवश्यकता रखने की सलाह देता है। यही वह अनुशासन है जिसे एक त्वरित PoC को अपनाना चाहिए। एक त्वरित प्रमाण अंतिम अवस्था नहीं है। यह वह क्षण है जब कोई निष्कर्ष संदेह से हटकर एक ट्रैक की गई इंजीनियरिंग तथ्य बन जाता है, जिसे सुधार के बाद पुनः सत्यापित किया जा सकता है।पेनलिजेंट)

तेज़, न्यूनतम, पुनरुत्पादित PoCs बनाने के लिए एक व्यावहारिक पाइपलाइन

सर्वश्रेष्ठ PoC बिल्डर, भले ही वे अलग-अलग उपकरणों का उपयोग करें, एक ही परिचालन लय का पालन करते हैं।

वे संरचना से शुरू करते हैं, पेलोड से नहीं। वे इनपुट, सिंक और अपेक्षित सिग्नल का मैपिंग करते हैं। वे टेस्ट केस को छूने से पहले एक नियंत्रण केस सुरक्षित रखते हैं। वे उस सबसे कम विनाशकारी प्रभाव का चयन करते हैं जो फिर भी समस्या को साबित कर दे। समस्या स्थापित होते ही वे रुक जाते हैं। वे प्रमाण को इस तरह पैकेज करते हैं कि कोई और इसे फिर से चला सके। यह पैटर्न तब भी काम करता है जब टूलिंग पूरी तरह मैन्युअल हो, आंशिक रूप से Burp AI जैसी किसी AI सहायता से हो, या एक बड़े वैलिडेशन वर्कफ़्लो में समन्वित हो।

एक टीम के लिए न्यूनतम पाइपलाइन इस प्रकार दिखती है:

- प्राप्त निष्कर्ष को एक संकीर्ण परिकल्पना में वर्गीकृत करें।

सभी अस्पष्टताओं को हटा दें। इनपुट, सिंक और अपेक्षित सिग्नल का नाम बताएं। - निर्णय करें कि क्या कक्षा एक-मिनट मॉडल में फिट बैठती है।

Reflected XSS, CSRF, ब्लाइंड SSRF, असिंक्रोनस कमांड इंजेक्शन और इंस्ट्रूमेंटेड क्लाइंट-साइड समस्याएँ अक्सर होते हैं। मल्टी-स्टेप ऑथेंटिकेशन लॉजिक और पर्यावरण-प्रधान RCE अक्सर नहीं होते हैं। - सबसे छोटे स्वीकार्य प्रूफ़ का चयन करें।

ब्राउज़र निष्पादन, कॉलबैक, स्थिति परिवर्तन, या सिंक पुष्टि। - पहले नियंत्रण हासिल करें।

बेसलाइन बहस को कम करते हैं। - परीक्षण एक बार चलाएँ, फिर पुष्टि पर रुकें।

जब तक दायरा और उद्देश्य इसे उचित नहीं ठहराते, "खोज जारी रखें" न करें। - सबूत तुरंत पैक करें।

अनुरोध, प्रतिक्रियाएँ, कॉलबैक, टाइमस्टैम्प, भूमिका धारणाएँ, और अगली क्रियाएँ। - PoC को सुधार कार्यों से जोड़ें और पुनः परीक्षण करें।

एक सुरक्षा प्रमाण जो प्रतिगमन जांच नहीं बन सकता, वह जितना दिखता है उससे कम मूल्यवान है।

वह अनुक्रम साधारण लगता है क्योंकि वह वास्तव में साधारण ही है। एक मिनट के PoC का उद्देश्य नई पद्धति का आविष्कार करना नहीं है। इसका उद्देश्य पुरानी पद्धति के अनुशासित निष्पादन को पुरस्कृत करना है।

एक मिनट के PoC के पीछे असली कौशल

सबसे कम आंका जाने वाला सुरक्षा कौशल पेलोड याद रखना नहीं है। यह जानना है कि आपके पास पहले से ही पर्याप्त सबूत कब होते हैं।

यही वह कारण है कि एक परीक्षक एक निष्कर्ष की तलाश में दस मिनट बिता देता है, जबकि दूसरा परीक्षक उसे चालीस सेकंड में ही साबित कर देता है। दूसरा परीक्षक जरूरी नहीं कि अधिक बुद्धिमान, अधिक साहसी या किसी अधिक अनोखी टूलकिट का उपयोग कर रहा हो। अक्सर वे बस एक बेहतर सवाल पूछ रहे होते हैं: वह सबसे छोटा अवलोकन कौन सा है जो किसी तर्कसंगत इंजीनियर, प्राथमिकता निर्धारित करने वाले या ग्राहक को यह मानने के लिए प्रेरित करेगा कि यह वास्तविक है।

एक बार जब आप उस मानसिकता को अपना लेते हैं, तो बहुत सारा सुरक्षा कार्य और अधिक स्पष्ट हो जाता है। रिफ्लेक्टेड XSS, पेलोड की चुनौती के बजाय, संदर्भ वर्गीकरण की समस्या बन जाता है। ब्लाइंड SSRF, आंतरिक नेटवर्क की खोज के बजाय, कॉलबैक पुष्टि की समस्या बन जाता है। CSRF, अत्यधिक बनाए गए डेमो पेज के बजाय, स्थिति-परिवर्तन पुन:प्रसारण की समस्या बन जाता है। यहां तक कि AI भी इस तस्वीर में बेहतर ढंग से फिट हो जाता है। सबसे अच्छे AI-सहायक वर्कफ़्लो वे हैं जो स्थानीय खोज और दस्तावेज़ीकरण की लागत को कम करते हैं, साथ ही मानवीय नियंत्रण, चरण दृश्यता और मैन्युअल सत्यापन को बनाए रखते हैं। PortSwigger का Burp AI दस्तावेज़ीकरण स्पष्ट रूप से उसी दर्शन की ओर झुकता है, और वर्तमान शोध साहित्य दूसरी दिशा से उसी निष्कर्ष का समर्थन करता है: संदर्भ-समृद्ध, अच्छी तरह से संरचित समस्याएं वे हैं जिनमें मशीनें सबसे अधिक मदद करती हैं। (पोर्टस्विगर)

एक मिनट का PoC इसलिए वास्तव में समय के बारे में नहीं होता। यह सटीकता के बारे में होता है। यदि आप कुछ वाक्यों में सटीक इनपुट, सटीक सिंक, सटीक देखे जा सकने वाले प्रभाव और सटीक रोकने की स्थिति समझा सकते हैं, तो प्रमाण स्वयं अक्सर आसान हो जाता है। यदि आप ऐसा नहीं कर सकते, तो कोई भी टूल पूरी प्रक्रिया को पूरी तरह से बचा नहीं सकता।

त्वरित PoC सत्यापन और पुनरुत्पादित प्रमाण पर अतिरिक्त पठन

परीक्षण विधि और न्यूनतम प्रूफ़ डिज़ाइन पर प्रामाणिक बाहरी पठन के लिए, सबसे मजबूत सार्वजनिक सामग्री अभी भी OWASP की वेब सुरक्षा परीक्षण गाइड के रिफ्लेक्टेड XSS, स्टोर्ड XSS, CSRF और SSRF पर आधारित अनुभागों का संयोजन है, साथ ही PortSwigger की आधिकारिक दस्तावेज़ीकरण जिसमें CSRF PoCs उत्पन्न करना, ब्लाइंड भेद्यताओं के लिए Burp Collaborator का उपयोग, असिंक्रोनस कमांड इंजेक्शन का परीक्षण, प्रोटोटाइप प्रदूषण के लिए DOM Invader का उपयोग, और चरण-दर-चरण AI समस्या अन्वेषण लॉग की समीक्षा शामिल है। (ओवास्प फाउंडेशन)

परीक्षण अनुशासन और साक्ष्य अपेक्षाओं के लिए, NIST SP 800-115 एक मौलिक सार्वजनिक संदर्भ बना हुआ है, और HackerOne की गुणवत्ता रिपोर्ट मार्गदर्शन एक उपयोगी संक्षिप्त परिचालन चेकलिस्ट है। वास्तविक CVE ग्राउंडिंग के लिए, Apache का Log4j सुरक्षा पृष्ठ, NVD की CVE-2021-44228 के लिए प्रविष्टियाँ, CVE-2023-4966, और CVE-2024-4577, NetScaler की Citrix Bleed पर एडवाइजरी अपडेट, और PHP-CGI पर DEVCORE का खुलासा, ये सभी तब ध्यान में रखने योग्य हैं जब आप एक त्वरित प्रमाण और एक खतरनाक अति-अतिक्रमण के बीच के अंतर के बारे में सोचते हैं। (एनआईएसटी सीएसआरसी)

संबंधित Penligent पठन के लिए, जो स्वाभाविक रूप से इस विषय का विस्तार करते हैं, सबसे प्रासंगिक सार्वजनिक पृष्ठ हैं Penligent.ai के स्वचालित पैठ परीक्षण उपकरण का अवलोकन, पेनलिजेंट प्राइसिंग, एक्सप्लॉइट डीबी 2026 में, और क्लाउड कोड सुरक्षा और पेनलिजेंट: व्हाइट-बॉक्स निष्कर्षों से ब्लैक-बॉक्स प्रमाण तकये पृष्ठ यहाँ उपयोगी हैं क्योंकि ये वर्कफ़्लो के स्वरूप, साक्ष्य प्रबंधन, सत्यापन और संदिग्ध तथा पुष्ट समस्याओं के बीच के अंतर पर ध्यान केंद्रित करते हैं, बजाय इसके कि भेद्यता परीक्षण को एक ब्लैक बॉक्स के रूप में माना जाए।पेनलिजेंट)