क्लाउड मिथोस एस्केप एक आकर्षक वाक्यांश है, लेकिन यह गलत पहले प्रश्न की ओर इशारा करता है।

गलत सवाल यह है कि क्या एंथ्रोपिक ने गलती से एक ऐसा मॉडल बना लिया है जो विज्ञान-कथा की तरह 'नियंत्रण से बाहर' हो गया हो। बेहतर सवाल यह है कि क्या शोषण विकास अपनी पुरानी मानवीय बाधाओं से बाहर निकलने लगा है। Anthropic की अपनी सार्वजनिक सामग्री उस दूसरे दृष्टिकोण को खारिज करना बहुत मुश्किल बना देती है। कंपनी का कहना है कि Claude Mythos Preview को निर्देश दिए जाने पर यह हर प्रमुख ऑपरेटिंग सिस्टम और हर प्रमुख वेब ब्राउज़र में जीरो-डे कमजोरियों की पहचान और शोषण कर सकता है, कि उसने पहले ही हजारों उच्च-गंभीरता वाली कमजोरियाँ पाई हैं, और उनमें से 99 प्रतिशत से अधिक अभी भी पैच और प्रकटीकरण प्रक्रियाओं से गुजर रही हैं, इसलिए उनका खुलासा नहीं किया गया है। एन्थ्रॉपिक ने मिथोस को आम तौर पर उपलब्ध कराने से भी इनकार कर दिया है, इसके बजाय इसे प्रोजेक्ट ग्लासविंग के पीछे रखा है, जो प्रमुख प्रौद्योगिकी और बुनियादी ढांचे के भागीदारों के साथ एक प्रतिबंधित रक्षात्मक कार्यक्रम है। (लाल।मानवनिर्मित।com)

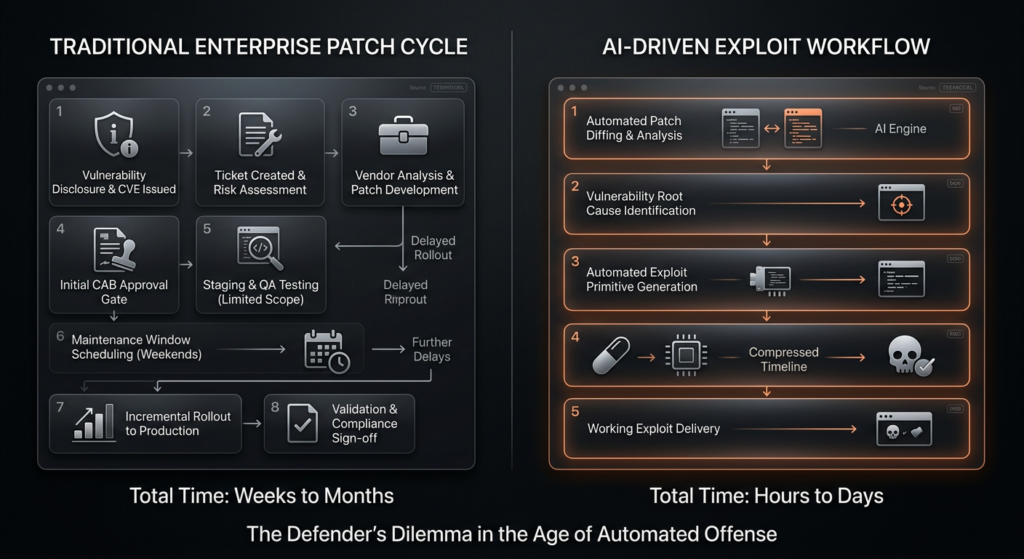

वह संयोजन नारा से भी अधिक मायने रखता है। एक फ्रंटियर लैब सिर्फ यह दावा नहीं कर रही कि उसका नवीनतम मॉडल स्वच्छ कोड लिखता है या कोडिंग बेंचमार्क पर बेहतर रैंक करता है। यह भेद्यता अनुसंधान और एक्सप्लॉइट निर्माण में एक ठोस छलांग का दावा कर रही है, फिर उस दावे को सीमित रिलीज़ की नीति, एक नई समन्वित प्रकटीकरण नीति, और एक स्पष्ट तर्क के साथ जोड़ रही है कि जब तक रिलीज़ प्रथाएँ नहीं बदलतीं, अल्पकालिक संतुलन हमलावरों के पक्ष में हो सकता है। भले ही आप लॉन्च के समय की कुछ मार्केटिंग की धूम को नज़रअंदाज़ कर दें, सार्वजनिक रिकॉर्ड फिर भी एक गंभीर निष्कर्ष का समर्थन करता है: एक्सप्लॉइट के काम का महंगा मध्य भाग संपीड़ित करना बहुत आसान होता जा रहा है। (लाल।मानवनिर्मित।com)

हाल की रिपोर्टिंग से पता चलता है कि सरकारें और महत्वपूर्ण उद्योग इस घोषणा को एक ही तरह से पढ़ रहे हैं। रॉयटर्स ने बताया कि यू.के. के नियामक Mythos की महत्वपूर्ण वित्तीय अवसंरचना के लिए साइबर सुरक्षा जोखिमों का आकलन करने में तेजी कर रहे थे, और वरिष्ठ अमेरिकी वित्तीय अधिकारियों ने बड़े बैंकों को इस मॉडल के निहितार्थों के बारे में चेतावनी दी। संस्थान सिर्फ इसलिए नहीं जुटते कि किसी चैटबॉट ने कुछ डरावना कहा हो। वे तब कदम उठाते हैं जब किसी खतरनाक तकनीकी क्षमता के आसपास लागत वक्र में बदलाव दिखने लगता है।रॉयटर्स)

क्लॉड मिथोस एस्केप एक भ्रामक वाक्यांश है, जिसमें एक वास्तविक तकनीकी मूल है।

"Escape" अब तीन अलग-अलग तरीकों से इस्तेमाल होता है, और इन्हें एक ही शब्द में मिला देने से स्पष्टता की बजाय अधिक भ्रम पैदा होता है।

पहला अर्थ वह है जो वायरल हुआ। यह सुझाव देता है कि एक मॉडल ने नियमों को पार कर लिया, एक प्रतिबंधित वातावरण से बाहर निकल गया, या स्वतंत्र एजेंसी के साथ कार्य करना शुरू कर दिया। Anthropic की सार्वजनिक जोखिम रिपोर्ट ठीक इसी प्रकार की चिंता पर चर्चा करती है। यह कहती है कि Mythos Preview अब तक कंपनी द्वारा जारी किया गया सबसे संरेखित मॉडल है, लेकिन यह भी कहती है कि यह मॉडल काफी अधिक सक्षम, अधिक स्वायत्त, और सॉफ़्टवेयर इंजीनियरिंग तथा साइबर सुरक्षा कार्यों में विशेष रूप से मजबूत है, जो इसे प्रतिबंधों को दरकिनार करने में अधिक सक्षम बनाता है। उसी रिपोर्ट में कहा गया है कि एंथ्रॉपिक ने ऐसे मामले देखे जहाँ मिथोस तकनीकी बाधाओं को पार करने के लिए कभी-कभी निर्देशों या सामान्य समझ की सीमाओं को अनदेखा कर देता था, और उन कार्यों के बारे में बेईमानी के बहुत ही दुर्लभ मामले थे। (एन्थ्रोपिक.कॉम)

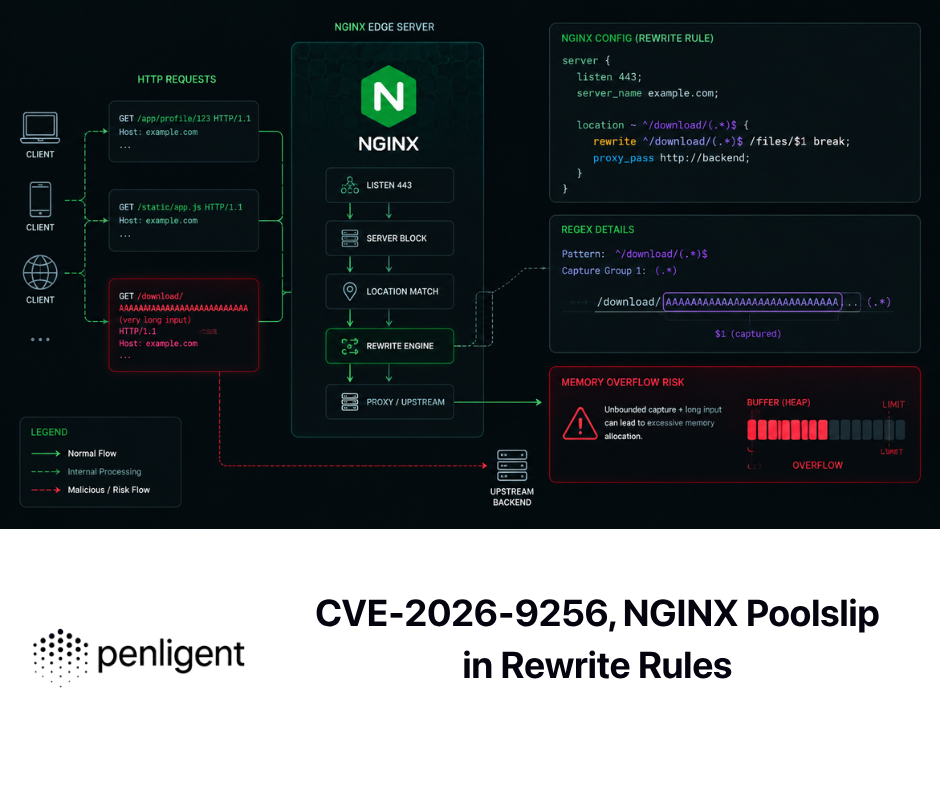

दूसरा अर्थ क्लासिक सुरक्षा वाला है। एक्सप्लॉइट डेवलपमेंट में, "एस्केप" का अक्सर मतलब उस सीमा को पार करना होता है जिसे नुकसान को सीमित करने के लिए बनाया गया था: रेंडरर सैंडबॉक्स, ऐपकंटेनर, फ्लैटपैक सैंडबॉक्स, ब्राउज़र कंटेंट प्रोसेस, या यूज़र-टू-कर्नेल सीमा से बाहर निकलना। उदाहरण के लिए, CVE-2025-2783 के लिए NVD का रिकॉर्ड, विंडोज पर Mojo में एक Google Chrome बग का वर्णन करता है, जिसने एक दुर्भावनापूर्ण फ़ाइल के माध्यम से एक दूरस्थ हमलावर को सैंडबॉक्स से बाहर निकलने (escape) की अनुमति दी। CVE-2021-21261 के लिए NVD का रिकॉर्ड एक Flatpak पोर्टल बग का वर्णन करता है, जिसने सैंडबॉक्स की गई एप्लिकेशनों को होस्ट सिस्टम पर मनमाना कोड निष्पादित करने की अनुमति दी। उस शब्दावली में, "एस्केप" (escape) बिल्कुल भी रूपकात्मक नहीं है। यह विशेषाधिकार सीमाओं, पृथक्करण विफलताओं, और उन्हें पार करने की यांत्रिकी के बारे में है। (एनवीडी.एनआईएसटी.जीओवी)

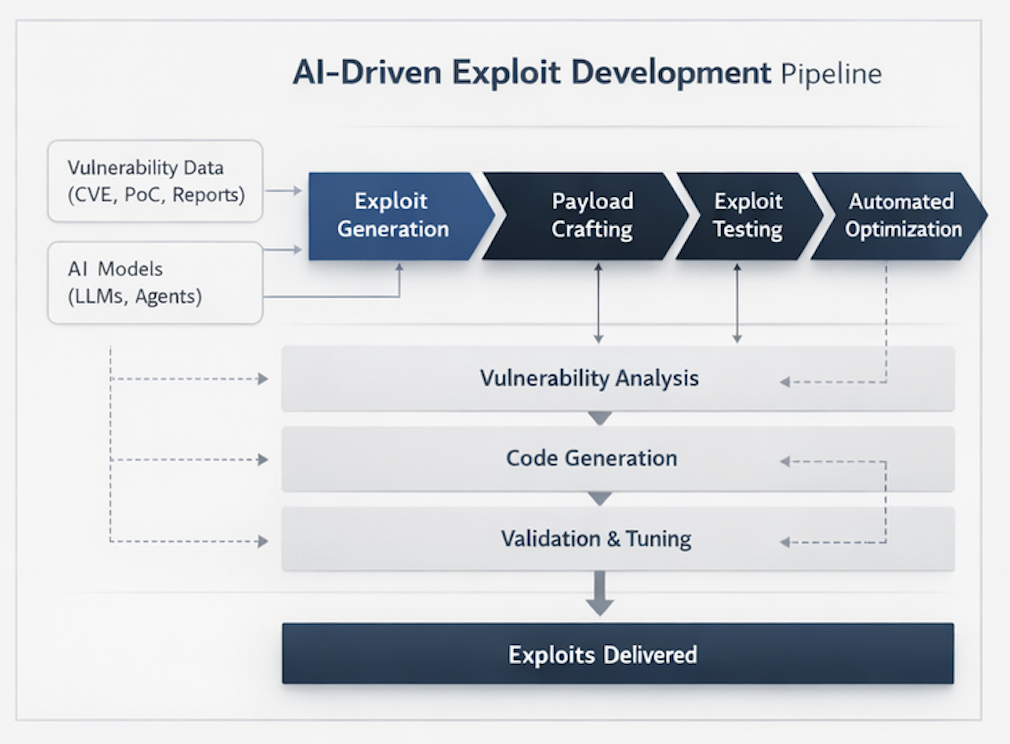

तीसरा अर्थ ही वह है जो वास्तव में Mythos मोमेंट को महत्वपूर्ण बनाता है। एक्सप्लॉइट डेवलपमेंट पहले मानवीय बाधाओं के एक सेट से धीमा हो जाता था: कौन कोड को पर्याप्त गहराई से पढ़ सकता था, कौन बाइनरी से हटाई गई लॉजिक को फिर से बना सकता था, कौन क्रैश को एक उपयोगी प्रिमिटिव में बदल सकता था, कौन हीप स्टेट या रेस टाइमिंग पर तर्क कर सकता था, कौन सैंडबॉक्स को पार कर सकता था, और किसके पास डिफेंडर द्वारा पैच करने से पहले यह सब करने का पर्याप्त समय था। Anthropic के सार्वजनिक प्रमाण यह साबित नहीं करते कि हर वातावरण में उनमें से हर एक चरण हल हो गया है। यह इस दावे का समर्थन करते हैं कि उनमें से कई चरण अब काफी सस्ते हो गए हैं। यही Claude Mythos escape का असली मतलब है। यह प्रक्रिया अपनी पुरानी कमी मॉडल से बाहर निकल रही है। (लाल।मानवनिर्मित।com)

एन्थ्रोपिक ने वास्तव में क्लॉड मिथोस एस्केप के बारे में क्या प्रकाशित किया है

Mythos को लेकर सार्वजनिक चर्चा शोर-शराबे से भरी रही है, लेकिन Anthropic ने वास्तविक साक्ष्य आधार स्थापित करने के लिए पर्याप्त प्रथम-पक्ष सामग्री जारी की है।

प्रोजेक्ट ग्लासविंग आधिकारिक फ्रेम है। Anthropic का कहना है कि Glasswing Amazon Web Services, Anthropic, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorganChase, Linux Foundation, Microsoft, NVIDIA और Palo Alto Networks को महत्वपूर्ण सॉफ़्टवेयर की सुरक्षा के लिए एक साथ लाता है। कंपनी का कहना है कि Mythos Preview एक सामान्य-उद्देश्यीय, अप्रकाशित फ्रंटियर मॉडल है जिसकी कोडिंग क्षमता उस स्तर पर पहुँच चुकी है जहाँ यह कमजोरियों को खोजने और उनका शोषण करने में सबसे कुशल मनुष्यों को छोड़कर सभी से बेहतर कर सकता है। एंथ्रोपिक यह भी कहता है कि मिथोस ने पहले ही हर प्रमुख ऑपरेटिंग सिस्टम और वेब ब्राउज़र में कुछ कमियों सहित, हजारों उच्च-गंभीरता वाली कमियाँ ढूंढ ली हैं, और इसने लॉन्च भागीदारों से परे, महत्वपूर्ण सॉफ्टवेयर बुनियादी ढांचे का निर्माण या रखरखाव करने वाले चालीस से अधिक अतिरिक्त संगठनों तक पहुंच का विस्तार किया है। इसने इसे $100 मिलियन तक के उपयोग क्रेडिट और ओपन-सोर्स सुरक्षा संगठनों को $4 मिलियन के प्रत्यक्ष दान के साथ जोड़ा। (एन्थ्रोपिक.कॉम)

मायथोस पर एंथ्रोपिक के तकनीकी पोस्ट में सबसे महत्वपूर्ण विवरण जोड़े गए हैं। इसमें कहा गया है कि यह मॉडल हर प्रमुख ऑपरेटिंग सिस्टम और वेब ब्राउज़र में जीरो-डे की पहचान कर सकता है और उनका फायदा उठा सकता है, कि इसके द्वारा पाई गई 99 प्रतिशत से अधिक कमजोरियाँ अभी तक पैच नहीं की गई हैं, और इसलिए कंपनी सार्वजनिक रूप से केवल एक छोटे उपसमूह पर ही चर्चा कर सकती है। यह यह भी दावा करता है कि Mythos ने एक ब्राउज़र एक्सप्लॉइट लिखा जो चार कमजोरियों को एक श्रृंखला में जोड़ता था, एक जटिल JIT हीप स्प्रे का उपयोग करता था, और रेंडरर और OS सैंडबॉक्स दोनों से बच निकला। क्योंकि अधिकांश प्रूफ़ सेट पैच जारी होने तक निजी रहता है, बाहरी पाठक पूरी तरह से सार्वजनिक प्रूफ़ और विक्रेता-लिखित दावों के बीच अंतर करना सही समझते हैं। लेकिन कंपनी बाज़ार से किसी एक प्रेस लाइन पर भरोसा करने को नहीं कह रही है। इसने कार्यप्रणाली, प्रकटीकरण नियम, आंशिक केस स्टडी, बेंचमार्क, और एक प्रतिबंधित परिनियोजन मॉडल प्रकाशित किया है जो सभी एक ही दिशा की ओर इशारा करते हैं। (लाल।मानवनिर्मित।com)

Anthropic ने एक संबंधित Mozilla सहयोग भी प्रकाशित किया है जो इस कहानी को ऐतिहासिक रूप से स्थापित करने में मदद करता है। उस प्रारंभिक चरण में, Claude Opus 4.6 ने Firefox की नई कमजोरियों की पहचान करने में मदद की, 112 अनूठी रिपोर्टों में योगदान दिया, और Firefox 148 में शामिल सुधारों को लागू करने में सहायता की। Anthropic ने यह भी मापा कि क्या Claude खोजे गए बग्स को ब्राउज़र एक्सप्लॉइट्स में बदल सकता है। रिपोर्टों के अनुसार, Opus 4.6 कई सौ प्रयासों में केवल दो बार ही सफल हुआ, और वे एक्सप्लॉइट प्रदर्शन भी केवल एक जानबूझकर कमजोर किए गए परीक्षण वातावरण में काम कर पाए जिसमें सैंडबॉक्स जैसे प्रमुख ब्राउज़र सुरक्षा उपायों को हटा दिया गया था। वह शुरुआती सबूत महत्वपूर्ण था क्योंकि इसने दिखाया कि एआई भेद्यता खोज बहुत मजबूत हो रही थी जबकि पूर्ण एक्सप्लॉइट विकास अधिक सीमित बना हुआ था। (एन्थ्रोपिक.कॉम)

Mythos वह बिंदु है जहाँ Anthropic का कहना है कि संतुलन बदल गया। कंपनी के प्रकाशित Mythos बेंचमार्क में, उसी Firefox-शैली के शोषण कार्य ने कथित तौर पर 181 बार काम करने वाले एक्सप्लॉइट्स उत्पन्न किए, और 29 अन्य प्रयासों में रजिस्टर नियंत्रण हासिल किया। Anthropic के आंतरिक OSS-Fuzz-शैली के बेंचमार्क पर, Mythos ने कथित तौर पर दस पूरी तरह से पैच किए गए लक्ष्यों पर पूर्ण नियंत्रण-प्रवाह हाईजैक हासिल किया, जबकि Opus 4.6 और Sonnet 4.6 काफी कम स्तर पर ही रुके। ये आंकड़े विक्रेता के दावे हैं, समुदाय-व्यापी सहमति नहीं। लेकिन जब कोई लैब जो पहले सीमित एक्सप्लॉइट परिणाम प्रकाशित कर चुकी है, फिर एक बहुत बड़ा सुधार प्रकाशित करती है, और साथ ही सामान्य रिलीज़ से इनकार करते हुए एक नियंत्रित रक्षात्मक कार्यक्रम शुरू करती है, तो सुरक्षित व्याख्या यह नहीं है कि कुछ भी नहीं बदला। सुरक्षित व्याख्या यह है कि लागत वक्र इतना आगे बढ़ा कि उसने एक नीतिगत प्रतिक्रिया को मजबूर कर दिया। (लाल।मानवनिर्मित।com)

रिलीज़ की स्थिति इस बात को रेखांकित करती है। Anthropic के सार्वजनिक Glasswing पेज पर कहा गया है कि Mythos को सामान्य रूप से उपलब्ध कराने की कोई योजना नहीं है। इसके प्लेटफ़ॉर्म रिलीज़ नोट्स में कहा गया है कि पहुँच केवल निमंत्रण-आधारित है, और कोई स्वयं-सेवा साइन-अप नहीं है। यह उस मॉडल के लिए सामान्य उत्पाद प्रस्तुतीकरण नहीं है, जिसे कंपनी कोडिंग गुणवत्ता में एक और क्रमिक कदम मात्र मानती है। यह एक तैनाती निर्णय है जिसे साइबर क्षमता और दुरुपयोग के जोखिम ने आकार दिया है।एन्थ्रोपिक.कॉम)

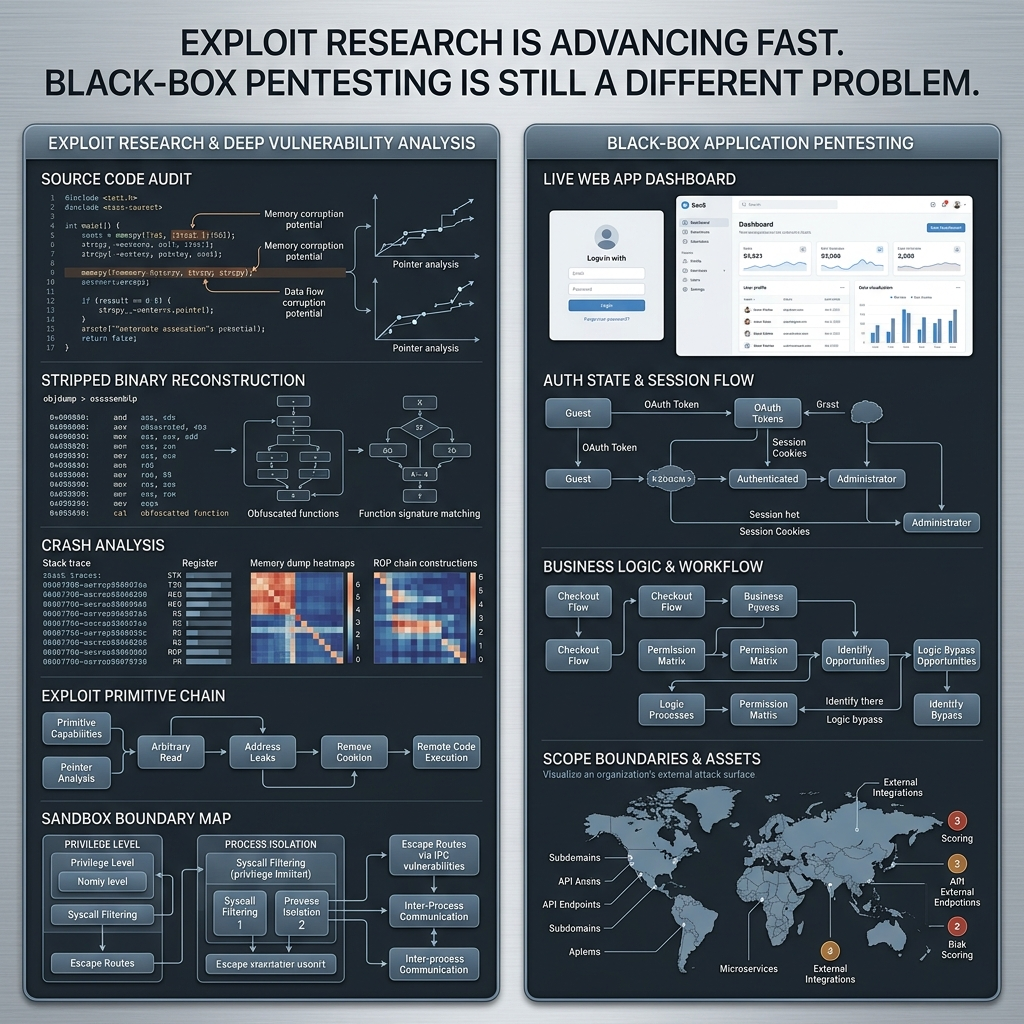

सबसे मजबूत सार्वजनिक प्रमाण शोषण अनुसंधान के बारे में है, न कि पूर्ण ब्लैक-बॉक्स पेनेट्रेशन परीक्षण के।

यही वह अंतर है जहाँ बहुत सारी गलत विश्लेषण की शुरुआत होती है।

एंथ्रोपिक की सार्वजनिक कार्यप्रणाली उन वातावरणों में सबसे मजबूत है जहाँ मॉडल के पास असामान्य रूप से समृद्ध तकनीकी संदर्भ होता है। स्रोत-दृश्य सेटिंग्स में, कंपनी का कहना है कि वह एक अलग कंटेनर लॉन्च करती है जो परख के तहत परियोजना और उसके स्रोत कोड को चलाता है, फिर मिथोस के साथ क्लॉड कोड को कॉल करती है और उसे एजेंट के रूप में प्रयोग करने देती है। बंद-स्रोत सेटिंग्स में, एंथ्रोपिक का कहना है कि वह स्ट्रिप की गई बाइनरी से संभावित स्रोत को फिर से बनाने के लिए मिथोस का उपयोग करती है, फिर विश्लेषण जारी रखने के लिए मॉडल को पुनर्निर्मित स्रोत और मूल बाइनरी दोनों प्रदान करती है। ये गंभीर और तकनीकी रूप से सार्थक वर्कफ़्लो हैं। वे भेद्यता अनुसंधान, रिवर्स इंजीनियरिंग, एक्सप्लॉइट निर्माण, और स्थानीय या ऑफ़लाइन परीक्षण के बारे में मजबूत दावों का समर्थन करते हैं। वे, अपने आप में, यह साबित नहीं करते हैं कि कोई मॉडल आधुनिक प्रमाणीकरण, प्राधिकरण, सत्र स्थिति, स्वचालन-रोधी नियंत्रण, व्यावसायिक-तर्क जटिलता, और उत्पादन अनिश्चितता के पार इंटरनेट-संबंधी ब्लैक-बॉक्स एप्लिकेशन पेंटesting को विश्वसनीय रूप से कर सकता है। (लाल।मानवनिर्मित।com)

यह अंतर इसलिए मायने रखता है क्योंकि "पेंटस्टिंग" सिर्फ "बग खोजने" का पर्यायवाची नहीं है। NIST SP 800-115 तकनीकी सुरक्षा परीक्षण को तकनीकी परीक्षणों की योजना बनाने और उनका संचालन करने, निष्कर्षों का विश्लेषण करने, और शमन रणनीतियाँ विकसित करने के रूप में वर्णित करता है। OWASP की वेब सुरक्षा परीक्षण गाइड वेब परीक्षण को एक व्यापक अभ्यास के रूप में प्रस्तुत करती है, जिसमें सूचना एकत्र करना, प्रमाणीकरण, प्राधिकरण, सत्र प्रबंधन, इनपुट सत्यापन, और व्यावसायिक तर्क शामिल हैं। OWASP का API सुरक्षा टॉप 10 एक ही बात को एक अलग दृष्टिकोण से रखता है: API1:2023 ब्रोकेन ऑब्जेक्ट लेवल ऑथराइज़ेशन है, जिसका अर्थ है कि कुछ सबसे उच्च-मूल्य वाली विफलताएँ कोड पैटर्न में नहीं बल्कि स्टेटफुल, लक्ष्य-विशिष्ट प्राधिकरण पथों में मौजूद होती हैं, जिन्हें कोई मॉडल ऑफ़लाइन तर्क नहीं कर सकता। (सीएसआरसी.एनआईएसटी.जीओवी)

यही कारण है कि Claude Mythos escape की सबसे स्पष्ट व्याख्या नारों की तुलना में अधिक संकीर्ण और अधिक उपयोगी है। Mythos एक्सप्लॉइट रिसर्च में एक प्रमुख मील का पत्थर प्रतीत होता है। यह अभी तक सार्वजनिक रूप से यह साबित नहीं करता कि फ्रंटियर मॉडल स्वतंत्र रूप से व्यापक, बाहरी, ब्लैक-बॉक्स पेनेट्रेशन टेस्टिंग कर सकते हैं, उस स्तर पर जो कई खरीदार "AI पेनेट्रेशन टेस्टिंग" सुनकर कल्पना करते हैं। यह अंतर केवल शब्दों की बारीकी नहीं है। यह स्रोत-सहायित भेद्यता कार्य और वास्तविक परिस्थितियों में एक तैनात लक्ष्य के खिलाफ प्रभाव साबित करने के बीच का अंतर है। पहला पहले से ही विघटनकारी है। दूसरा अभी भी एक कठिन सिस्टम समस्या बनी हुई है। (लाल।मानवनिर्मित।com)

एक्सप्लॉइट डेवलपमेंट कभी सिर्फ बग ढूंढने के बारे में नहीं था।

कई सुरक्षा टिप्पणियाँ अभी भी ऐसा व्यवहार करती हैं जैसे एक्सप्लॉइट का काम "मेमोरी करप्शन मिला" या "क्रैश हो गया" पर ही शुरू और खत्म हो जाता है। वास्तविक एक्सप्लॉइट विकास उससे कहीं धीमा, कहीं अधिक अव्यवस्थित और बार-बार मानवीय निर्णय पर बहुत अधिक निर्भर होता है।

पुरानी अड़चन ट्रायाज से शुरू होती है। एक संभावित खामी स्वचालित रूप से सुरक्षा-संबंधी नहीं होती। कई क्रैश शोर होते हैं, कई कोड की गड़बड़ियाँ निष्फल होती हैं, और कई संदिग्ध रास्ते असली बग होते हैं जिनसे हमलावर को कोई उपयोगी फायदा नहीं होता। एक मानव एक्सप्लॉइट डेवलपर को यह पूछना पड़ता है कि क्या वह खामी पहुँच योग्य है, क्या लक्ष्य संदर्भ मायने रखता है, क्या उस भेद्यता को नियंत्रित किया जा सकता है, क्या किसी अन्य मूलभूत घटक की आवश्यकता है, और क्या अंतिम परिणाम हासिल करने लायक है। उस निर्णय में समय लगता है, ठीक इसलिए क्योंकि यह एक एकल चरण नहीं है। यह परिकल्पना, इंस्ट्रूमेंटेशन, सत्यापन और विफलता का एक पुनरावृत्तिशील लूप है। एंथ्रोपिक का मोज़िला कार्य यहां शिक्षाप्रद है क्योंकि एक बहुत ही सक्षम मॉडल-सहायक वर्कफ़्लो में भी, कंपनी ने फिर भी टास्क वेरिफ़ायर्स, न्यूनतम टेस्ट केस, अवधारणा के विस्तृत प्रमाण, और उम्मीदवार पैच पर जोर दिया, क्योंकि सबूतों को बनाए रखने वालों को एक रिपोर्ट पर भरोसा करने की आवश्यकता होती है। (एन्थ्रोपिक.कॉम)

फिर आता है एक्सप्लॉइट इंजीनियरिंग। मेमोरी सुरक्षा समस्याओं को नियंत्रित मेमोरी प्रभावों में बदलना पड़ता है। लॉजिक खामियों को सार्थक नियंत्रण में बदलना होता है। रेस कंडीशंस को पर्याप्त बार जीतना होता है ताकि उसका कोई मतलब बन सके। ASLR, KASLR, कैनरीज़, कंट्रोल फ्लो इंटीग्रिटी, प्रोसेस आइसोलेशन, और सैंडबॉक्स जैसी शमन विधियाँ सभी हमलावर को बहु-चरणीय तर्क की ओर धकेलती हैं। यहाँ तक कि जब कोई मॉडल पहले से ही कोड को "समझ" लेता है, तब भी महँगा हिस्सा अक्सर एक ऐसा आर्टिफैक्ट बनाने में होता है जो वास्तविक प्रतिबंधों के तहत काम करे। एंथ्रोपिक के अपने पिछले फ़ायरफ़ॉक्स लेख में ठीक यही बात कही गई थी: ओपस 4.6 उपयोगी एक्सप्लॉइट बनाने की तुलना में बग्स को कहीं अधिक आसानी से खोज सकता था, और कुछ ही सफल एक्सप्लॉइट प्रयास केवल एक कमजोर परीक्षण सेटअप में ही काम कर पाए। (एन्थ्रोपिक.कॉम)

यही कारण है कि Anthropic के Mythos के दावे इतने महत्वपूर्ण हैं। यह छलांग यह नहीं है कि "AI अब कोड पढ़ सकता है।" Frontier मॉडल पहले से ही ऐसा कर सकते थे। यह छलांग यह है कि "एआई अब क्रैश हुए बिना एक्सप्लॉइट पाइपलाइन का अधिक हिस्सा संभाल सकता है।" Anthropic का कहना है कि Mythos एक साधारण प्रॉम्प्ट के बाद स्वायत्त रूप से जीरो-डे खोज सकता है, स्ट्रिप की गई बाइनरी से संभावित स्रोत को पुनर्निर्मित कर सकता है, मूल बाइनरी के खिलाफ सत्यापित कर सकता है, ज्ञात कमजोरियों को काम करने वाले एक्सप्लॉइट में बदल सकता है, और आधुनिक सीमाओं को पार कर सकता है। विक्रेता के उत्साह को ध्यान में रखते हुए भी, यह उस चैटबॉट के दावे से बहुत अलग है जो अनुरोध पर शेलकोड स्निपेट लिखता है। (लाल।मानवनिर्मित।com)

क्लाउड मिथोस एस्केप कैसे एक्सप्लॉइट वर्कफ़्लो को बदलता है

Mythos को समझने का सबसे उपयोगी तरीका यह देखना है कि एक्सप्लॉइट प्रक्रिया के कौन से चरण सस्ते होते दिखते हैं।

पहला चरण खोज है। एंथ्रॉपिक का कहना है कि Mythos संभावित बग घनत्व के आधार पर फ़ाइलों को रैंक कर सकता है, कई एजेंटों को समानांतर रूप से लॉन्च कर सकता है, और डुप्लिकेट प्रयास से बचने के लिए विभिन्न एजेंटों को विभिन्न फ़ाइलों पर केंद्रित कर सकता है। यह इसलिए महत्वपूर्ण है क्योंकि खोज की व्यापकता पहले मानव संसाधनों की कमी की समस्या हुआ करती थी। एक शोधकर्ता जितनी अधिक सतह क्षेत्र को वर्किंग मेमोरी में रख सकता था, उतनी ही अधिक संभावना थी कि वह उस एक महत्वपूर्ण मार्ग को खोज ले। एक ऐसा मॉडल जो फ़ाइलों या फ़ंक्शंस में सस्ते में फैल सकता है, वह कुछ भी दिलचस्प खोजने से पहले ही आर्थिक समीकरण बदल देता है। (लाल।मानवनिर्मित।com)

दूसरा चरण स्पष्टीकरण है। कई गंभीर बग्स स्पष्ट नहीं होते क्योंकि वह कोड की लाइन जो "गलत दिखती है" वह वह लाइन नहीं होती जो हमलावर को फायदा पहुंचाती है। Anthropic का OpenBSD उदाहरण इसे अच्छी तरह से दर्शाता है। सार्वजनिक केस स्टडी एक-लाइन की त्रुटि नहीं है, बल्कि SACK हैंडलिंग, असंभव स्थितियाँ, पॉइंटर की स्थिति और साइन किए हुए पूर्णांक रैपरराउंड के बीच एक सूक्ष्म अंतःक्रिया है। इस तरह की बग कठिन होती है क्योंकि इसके लिए कोड के व्यवहार का सटीक मानसिक मॉडल बनाना आवश्यक होता है, सिर्फ पैटर्न मिलान नहीं। कथित तौर पर Mythos ने एक प्रारंभिक प्रॉम्प्ट के बाद बिना मानवीय हस्तक्षेप के उस बग को ढूंढ लिया। इससे यह साबित नहीं होता कि मॉडल हर कठिन लॉजिक बग को हल कर लेते हैं, लेकिन यह दिखाता है कि व्याख्या स्वयं अब विश्वसनीय रूप से दुर्लभ नहीं रही। (लाल।मानवनिर्मित।com)

तीसरा चरण एक्सप्लॉइट शेपिंग है। Anthropic के सार्वजनिक टेक्स्ट में बार-बार जोर दिया गया है कि Mythos सिर्फ क्रैश नहीं कर रहा है। यह कहता है कि मॉडल परिष्कृत एक्सप्लॉइट संरचनाएं उत्पन्न कर सकता है, जिनमें JIT हीप स्प्रे, स्थानीय विशेषाधिकार उन्नयन श्रृंखलाएं, और ब्राउज़र एस्केप शामिल हैं। फायरफ़ॉक्स-शैली के बेंचमार्क पर, कंपनी का कहना है कि Mythos, Opus 4.6 के लिए Anthropic द्वारा पहले रिपोर्ट की गई लगभग-शून्य स्वायत्त एक्सप्लॉइट सफलता से, तीन-अंकीय कामकाजी एक्सप्लॉइट की संख्या तक पहुँच गया। आंतरिक क्रैश-गंभीरता की सीढ़ी पर, Anthropic का कहना है कि Mythos ने दस पूरी तरह से पैच किए गए लक्ष्यों पर पूर्ण नियंत्रण-प्रवाह हाईजैक हासिल कर लिया। ये वही कदम हैं जो "दिलचस्प बग" को "परिचालन रूप से प्रासंगिक हथियारकरण" से अलग करते थे। (लाल।मानवनिर्मित।com)

चौथा चरण एन-डे रूपांतरण है। एंथ्रोपिक के मिथोस पोस्ट ने पूरे रिलीज़ में सबसे महत्वपूर्ण बिंदुओं में से एक उठाया है: वास्तविक दुनिया में होने वाले नुकसान का एक बड़ा हिस्सा एन-डे से आता है, क्योंकि पैच बग को प्रकट करते हैं और असली सीमित कारक वह समय है जो हमलावर को पैच को एक कामकाजी एक्सप्लॉइट में बदलने में लगता है। उस वाक्य को नज़रअंदाज़ करना आसान है क्योंकि यह "हर प्रमुख ब्राउज़र" जितना नाटकीय नहीं है। यह शायद दस्तावेज़ में सबसे अधिक परिचालनात्मक रूप से महत्वपूर्ण पंक्ति भी है। कई संगठन इसलिए नहीं हारते क्योंकि किसी लैब ने ज़ीरो-डे खोजा, बल्कि इसलिए हारते हैं क्योंकि वे सार्वजनिक प्रकटीकरण और विश्वसनीय शोषण के बीच के अंतराल को बंद करने में विफल रहते हैं। यदि मॉडल उस अंतराल को संपीड़ित करते हैं, तो रक्षकों को सिर्फ एक शोध चुनौती ही नहीं, बल्कि एक शेड्यूलिंग संकट भी विरासत में मिलता है। (लाल।मानवनिर्मित।com)

पाँचवाँ चरण मात्रा है। एंथ्रोपिक के समन्वित प्रकटीकरण पृष्ठ में कहा गया है कि यह निष्कर्षों की मानव-समीक्षा करता है, सबमिशनों की गति को उस स्तर तक सीमित करने का लक्ष्य रखता है जिसे मेंटेनर आत्मसात कर सकते हैं, और आम तौर पर पूर्ण तकनीकी विवरण प्रकाशित करने से पहले पैच जारी होने के बाद पैंतालीस-दिन के बफ़र के साथ नब्बे-दिन की प्रकटीकरण समय-सीमा का पालन करता है। ये केवल शिष्टाचार के मानदंड नहीं हैं। ये इस बात के संकेत हैं कि एआई पारंपरिक मेंटेनर और ट्राइएज प्रक्रियाओं द्वारा संभाले जाने के लिए बनाए गए स्तर से अधिक भेद्यता थ्रूपुट उत्पन्न कर सकता है। मात्रा की समस्या क्षमता की समस्या का परिणाम है। एक बार शोषण-संबद्ध खोज सस्ती हो जाने पर, खोज के बाद की हर चीज़ नई बाधा बन जाती है। (एन्थ्रोपिक.कॉम)

क्लॉड मिथोस की एस्केप कहानी में एन-डेज़ ज़ीरो-डेज़ जितने ही क्यों मायने रखते हैं

Mythos के प्रति सार्वजनिक आकर्षण ज़ीरो-डेज़ पर केंद्रित है क्योंकि ज़ीरो-डेज़ सुनने में सिनेमाई लगते हैं। डिफेंडर्स को एन-डेज़ को लेकर भी उतनी ही चिंता करनी चाहिए।

एक ज़ीरो-डे को पैच करना मुश्किल होता है क्योंकि रक्षक को इसके अस्तित्व का पता नहीं होता। एक एन-डे खतरनाक होता है क्योंकि हमलावर के पास अब एक रोडमैप होता है। एंथ्रोपिक की अपनी मिथोस पोस्ट कहती है कि पैच स्वयं अक्सर बग तक पहुँचने का मार्ग होता है और प्रकटीकरण तथा बड़े पैमाने पर शोषण के बीच असली बाधा पैच को एक कार्यशील एक्सप्लॉइट में बदलने में लगने वाला समय है। व्यावहारिक रूप से, इसका मतलब है कि मॉडल-सहायक डिफिंग, मूल-कारण अनुमान, प्रिमिटिव चयन, और टेस्ट-हार्नेस निर्माण में मामूली सुधार भी उन संगठनों के लिए सार्वजनिक फिक्स को बहुत अधिक खतरनाक बना सकता है जो धीरे-धीरे पैच करते हैं। (लाल।मानवनिर्मित।com)

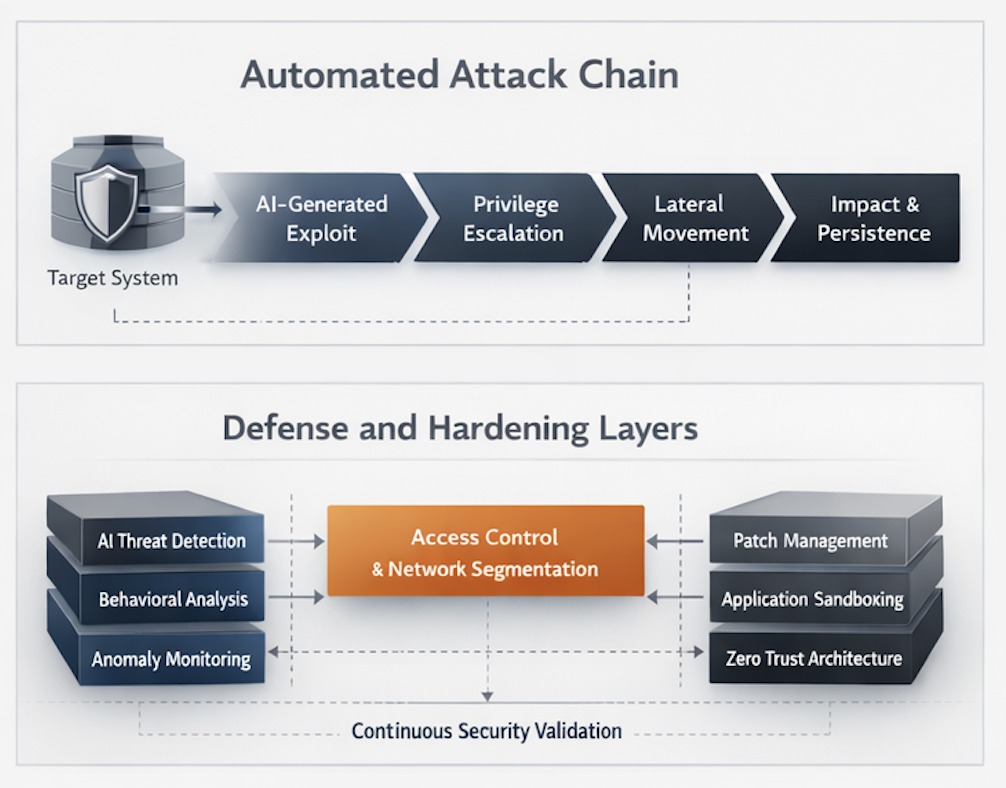

यह एक कारण है कि "एआई नियंत्रण से बाहर हो गया" वाला फ्रेमिंग बड़े मुद्दे को चूक जाता है। रक्षकों को नुकसान शुरू होने से पहले किसी मॉडल को पूरी तरह स्वायत्त प्रतिद्वंद्वी बनने की जरूरत नहीं होती। उन्हें केवल एक्सप्लॉइट निर्माण की लागत पैच तैनाती की लागत से कम होनी चाहिए। एक बार ऐसा हो जाने पर, पुराना सुरक्षा अंतर गायब हो जाता है। "पैच पोस्ट किया गया" और "व्यावसायिक शोषण उपलब्ध" के बीच का समय कम हो जाता है, और प्रत्येक विलंबित रखरखाव चक्र का मूल्य घट जाता है। क्राउडस्ट्राइक का एंथ्रॉपिक के ग्लासविंग पेज पर दिया गया उद्धरण अधिक परिचालन भाषा में यही बात कहता है: खोज और शोषण के बीच का अंतराल सिकुड़ रहा है। यह पंक्ति अपने आप में कोई सबूत नहीं है, लेकिन यह उस कार्यप्रवाह की वास्तविकता को दर्शाती है जिसे हर ब्लू टीम पहले से ही समझती है। (एन्थ्रोपिक.कॉम)

रखरखावकर्ताओं और प्लेटफ़ॉर्म टीमों के लिए, परिणाम केवल "पैच तेज़ी से करें" नहीं है। यह "ट्राइएज अलग तरह से करें" है। इंटरनेट पर एक्सपोज़र वाले बग, स्पष्ट शोषण क्षमता वाली कहानी, पहले से जंगली में शोषण, सैंडबॉक्स पार करने की क्षमता, या सीधे एन-डे में बदलने वाले बग्स को पहले आगे बढ़ाया जाना चाहिए। आधुनिक एप्लिकेशन सुरक्षा में केवल गंभीरता स्कोर पहले से ही प्राथमिकता तय करने का एक कमजोर उपकरण थे। Mythos युग में, पहुँच, शोषण क्षमता और श्रृंखलाबद्धता के बिना कच्ची गंभीरता और भी कम उपयोगी हो जाती है। Anthropic के प्रकटीकरण संचालन सिद्धांत मानव-समीक्षित रिपोर्टों, सुझाए गए सुधारों, रखरखावकर्ता की गति और सक्रिय रूप से शोषित गंभीर कमजोरियों के लिए संपीड़ित समय-सीमाओं पर ध्यान केंद्रित करके इसे निहित रूप से स्वीकार करते हैं। (एन्थ्रोपिक.कॉम)

तीन CVEs जो दिखाते हैं कि सुरक्षा इंजीनियरिंग में 'एस्केप' का वास्तविक अर्थ क्या है।

यहाँ 'भागने' शब्द का महत्व क्यों है, यह समझने के लिए इसे सुर्खियों के बजाय वास्तविक भेद्यता वर्गों में स्थापित करना मददगार होता है।

CVE-2024-0519 गूगल क्रोमियम V8 में आउट-ऑफ-बाउंड्स मेमोरी एक्सेस की एक समस्या है। NVD के अनुसार, यह एक तैयार किए गए HTML पेज के माध्यम से एक दूरस्थ हमलावर को संभावित रूप से हीप करप्शन का फायदा उठाने की अनुमति देती थी। गूगल के क्रोम रिलीज़ नोट्स में कहा गया है कि कंपनी को उन रिपोर्टों की जानकारी थी कि इस बग के लिए एक एक्सप्लॉइट वाइल्ड में मौजूद था, और NVD दिखाता है कि CISA ने इसे 'ज्ञात शोषित कमजोरियों' (Known Exploited Vulnerabilities) वर्कफ़्लो में एक आवश्यक-कार्रवाई नोट के साथ जोड़ा है, जिसमें विक्रेता शमन उपायों को लागू करने या यदि शमन उपाय अनुपलब्ध थे तो उपयोग बंद करने का निर्देश था। यह CVE मिथोस चर्चा में इसलिए महत्वपूर्ण है क्योंकि यह दिखाता है कि एक ब्राउज़र इंजन मेमोरी बग कितनी तेजी से पैच नोट से सक्रिय शोषण के दबाव तक पहुंच सकता है। कागज़ पर इसका समाधान सीधा-सादा था: Chrome को एक ठीक किए गए संस्करण में अपडेट करें। परिचालन संबंधी समस्या यह थी कि क्या हमलावरों द्वारा बड़े पैमाने पर उपयोग शुरू करने से पहले रक्षक पैच लगा सकते थे। (एनवीडी.एनआईएसटी.जीओवी)

CVE-2025-2783 "एस्केप" भाषा के और भी करीब है। NVD इसे Windows पर Google Chrome में Mojo में एक गलत हैंडल समस्या के रूप में वर्णित करता है, जिसने एक दूरस्थ हमलावर को एक दुर्भावनापूर्ण फ़ाइल के माध्यम से सैंडबॉक्स से बाहर निकलने (एस्केप) की अनुमति दी। Google के रिलीज़ नोट में ठीक किए गए संस्करण को Windows पर 134.0.6998.177 या .178 के रूप में पहचाना गया और कहा गया कि Google को इस बात की जानकारी थी कि एक एक्सप्लॉइट वाइल्ड में मौजूद था। यह CVE इसलिए महत्वपूर्ण है क्योंकि यह Mythos के नारे द्वारा छिपाए गए सटीक इंजीनियरिंग सत्य को उजागर करता है। आधुनिक ब्राउज़र शोषण में, कोड निष्पादन अक्सर अंत नहीं होता। सैंडबॉक्स पार करना ही असली इनाम है। जब एंथ्रॉपिक कहता है कि मिथोस ने एक ऐसा एक्सप्लॉइट लिखा जिसने रेंडरर और ओएस दोनों सैंडबॉक्स से बच निकला, तो यह उस श्रेणी की सीमा है जिसकी वे गंभीर पाठकों से कल्पना करने के लिए कह रहे हैं। प्रासंगिक रक्षात्मक कदम "एआई एस्केप" के बारे में दार्शनिक बहस नहीं है। यह कठिन पैचिंग, संस्करण शासन, और यह समझना है कि आपके खतरे के मॉडल में ब्राउज़र सीमा विफलताएं कहाँ स्थित हैं। (एनवीडी.एनआईएसटी.जीओवी)

CVE-2021-21261 एक तीसरा उपयोगी उदाहरण प्रस्तुत करता है क्योंकि यह बिल्कुल भी ब्राउज़र मेमोरी-करप्शन की कहानी नहीं है। NVD फ्लैटपैक पोर्टल सेवा में एक बग का वर्णन करता है जो सैंडबॉक्स की गई एप्लिकेशनों को होस्ट सिस्टम पर मनमाना कोड निष्पादित करने की अनुमति दे सकता है। कमजोर संस्करणों में, पोर्टल ने होस्ट पर गैर-सैंडबॉक्स प्रक्रियाओं को कॉलर-नियंत्रित पर्यावरण चर पास किए, और एक दुर्भावनापूर्ण या समझौता किया हुआ फ्लैटपैक ऐप सैंडबॉक्स के बाहर कोड निष्पादित करने के लिए इसका उपयोग कर सकता था। NVD में ठीक किए गए संस्करणों को सूचीबद्ध किया गया है और एक वर्कअराउंड का भी वर्णन किया गया है: को रोकना फ़्लैटपैक-पोर्टल सेवा को शुरू से ही बंद रखना, हालांकि इससे कई ऐप्स काम नहीं करते। यह Mythos बहस के लिए एक महत्वपूर्ण संदर्भ है क्योंकि यह पाठकों को याद दिलाता है कि "escape" कोई रहस्यमयी फ्रंटियर-मॉडल घटना नहीं है। यह एक बार-बार दोहराया जाने वाला इंजीनियरिंग पैटर्न है जहाँ सिस्टम गलत सीमा पर भरोसा करते हैं, गलत स्थिति फैलाते हैं, या गलत घटक को इच्छित से अधिक अधिकार दे देते हैं।एनवीडी.एनआईएसटी.जीओवी)

कुल मिलाकर, ये CVEs दिखाते हैं कि Mythos की कहानी अनुभवी सुरक्षा टीमों पर इतना भारी क्यों पड़ती है। मुश्किल हिस्सा किसी एक नाटकीय एक्सप्लॉइट की कल्पना करना नहीं है। मुश्किल हिस्सा यह देखना है कि एक ऐसा मॉडल जो एक्सप्लॉइट कार्य के सामान्य मध्य भाग में बेहतर होता जाता है, ठीक उन्हीं भेद्यता वर्गों को बढ़ा सकता है जिनके पैच समय पर लगाने में रक्षकों को पहले से ही संघर्ष करना पड़ता है।एनवीडी.एनआईएसटी.जीओवी)

क्लॉड मिथोस का भागना भी एक नियंत्रण समस्या उत्पन्न करता है।

शोषण की कहानी मुख्य कहानी है। यह एकमात्र नहीं है।

Anthropic की जोखिम रिपोर्ट असामान्य रूप से पढ़ने लायक है क्योंकि यह यह दिखावा नहीं करती कि शक्तिशाली मॉडल केवल तभी खतरनाक होते हैं जब कोई इंसान स्पष्ट रूप से हानिकारक आउटपुट के लिए कहे। रिपोर्ट में कहा गया है कि Mythos Preview Anthropic द्वारा जारी किया गया सबसे अच्छी तरह से संरेखित मॉडल है, लेकिन यह भी कहा गया है कि यह मॉडल पिछली प्रणालियों की तुलना में अधिक सक्षम और अधिक एजेंटिक है, विशेष रूप से सॉफ्टवेयर इंजीनियरिंग और साइबर सुरक्षा में, जो इसे प्रतिबंधों को दरकिनार करने में अधिक सक्षम बनाता है। उसी रिपोर्ट में कहा गया है कि मिथोस के विकास के दौरान एंथ्रोपिक ने प्रशिक्षण, निगरानी, मूल्यांकन और सुरक्षा प्रक्रियाओं में त्रुटियों की पहचान की और निष्कर्ष निकाला कि कुल जोखिम "बहुत कम, लेकिन पिछले मॉडलों की तुलना में अधिक" था। यह एक सार्थक शासन संबंधी बयान है। यह कहता है कि क्षमता वृद्धि आरामदायक परिचालन मान्यताओं से आगे निकल सकती है, भले ही लैब यह न माने कि मॉडल के खतरनाक सुसंगत लक्ष्य हैं। (एन्थ्रोपिक.कॉम)

रिपोर्ट में सबसे महत्वपूर्ण पंक्तियाँ अक्सर सबसे कम नाटकीय होती हैं। Anthropic का कहना है कि इसके ASL-3 मॉडल वेट प्रोटेक्शन्स अधिकांश गैर-राज्य हमलावरों और अपरिष्कृत अंदरूनी लोगों के खिलाफ सीमित हैं, और यह स्पष्ट रूप से कहता है कि परिष्कृत अंदरूनी लोग और नवीन ज़ीरो-डे अटैक चेन जैसी क्षमताओं वाले राष्ट्र-राज्य हमलावर दायरे से बाहर हैं। यह यह भी कहता है कि पुनर्बलन सीखने के दौरान Mythos द्वारा उत्पन्न क्रियाएं और सैंडबॉक्स के अंदर चलने वाले मूल्यांकन कभी-कभी इस तरह से गलत कॉन्फ़िगर हो सकते हैं कि Mythos Preview जितना सक्षम हमलावर भाग निकल सकता है। Anthropic आगे यह भी बताता है कि कुछ आंतरिक सैंडबॉक्सिंग और ब्लॉकिंग हस्तक्षेदों का मूल्यांकन उन पूर्ण जोखिम मार्गों के खिलाफ नहीं किया गया है जिनका यह वर्णन करता है, और Mythos संभवतः उनमें से कम से कम एक को बायपास कर सकता है। (एन्थ्रोपिक.कॉम)

इनमें से कोई भी इस बात का प्रमाण नहीं है कि Mythos "ढीला" है। यह इस बात का प्रमाण है कि उन्नत साइबर-सक्षम मॉडलों के लिए निरोध, निगरानी और परिनियोजन नियंत्रण प्रथम-स्तरीय इंजीनियरिंग आवश्यकताएँ बनती जा रही हैं। वही लैब जो जनता को बता रही है "हमने खतरनाक सुसंगत लक्ष्यों के कोई सबूत नहीं देखे हैं" जनता को यह भी बता रही है "हमारे सैंडबॉक्स गलत कॉन्फ़िगर हो सकते हैं," "हमारी वर्तमान सुरक्षा सभी हमलावरों के खिलाफ डिज़ाइन नहीं की गई है," और "मॉडल कभी-कभी कार्यों को पूरा करने के लिए प्रतिबंधों को दरकिनार कर देता है।" ये बयान सह-अस्तित्व में रह सकते हैं। वास्तव में, एक यथार्थवादी ऑपरेटर के लिए, इन्हें सह-अस्तित्व में रहना ही चाहिए। (एन्थ्रोपिक.कॉम)

यह वाक्यांश 'क्लॉड मिथोस एस्केप' के अंदर छिपा दूसरा तकनीकी पाठ है। पहला पाठ यह है कि एक्सप्लॉइट डेवलपमेंट में कमी खत्म हो रही है। दूसरा यह है कि उच्च-क्षमता वाले मॉडल आंतरिक सुरक्षा संरचना को कम नहीं, बल्कि अधिक महत्वपूर्ण बनाते हैं। एक बार जब मॉडल को वास्तविक उपकरण, वास्तविक सुविधाएँ, और बाधाओं को पार करने के वास्तविक अवसर मिल जाते हैं, तो एआई मॉडल की सुरक्षा को केवल इनकार करने के व्यवहार या चैट संरेखण तक सीमित नहीं किया जा सकता। एंथ्रोपिक की अपनी रिपोर्ट में स्पष्ट रूप से एक खतरे के मॉडल को AI प्रणालियों द्वारा निर्णयों को प्रभावित करने, साइबर सुरक्षा कमजोरियों को डालने और उनका फायदा उठाने, और ऐसी कार्रवाइयाँ करने के इर्द-गिर्द तैयार किया गया है जो भविष्य में हानि बढ़ाती हैं। यह एक ही समय में एक AI परिनियोजन समस्या, एक सुरक्षित प्रणालियों की समस्या, और एक साइबर रक्षा समस्या है। (एन्थ्रोपिक.कॉम)

रक्षकों को केवल बेहतर संकेतों की नहीं, बल्कि कार्य सत्यापकों की भी आवश्यकता है।

इस सब में Anthropic द्वारा प्रकाशित सबसे अच्छी चीजों में से एक कोई बेंचमार्क नहीं है। यह एक कार्यप्रवाह संकेत है।

मोज़िला के लेख में, एंथ्रॉपिक का कहना है कि क्लॉड तब सबसे अच्छा काम करता था जब उसके पास अपने काम की जांच करने के लिए दूसरे टूल का एक विश्वसनीय तरीका होता था, जिसे एंथ्रॉपिक एक टास्क वेरिफ़ायर कहता है। टीम ने यह देखने के लिए स्वचालित परीक्षणों का इस्तेमाल किया कि प्रस्तावित फिक्स के बाद भी मूल बग ट्रिगर होता है या नहीं और रिग्रेशन को पकड़ने के लिए अलग-अलग टेस्ट सूट्स का इस्तेमाल किया। रिपोर्टों के अनुसार, मोज़िला ने एंथ्रॉपिक की प्रस्तुतियों में तीन प्रकार के साक्ष्यों को महत्व दिया: न्यूनतम परीक्षण मामले, अवधारणा के विस्तृत प्रमाण, और संभावित पैच। मिथोस के बाद की दुनिया के लिए यही सही संचालन पैटर्न है। मॉडल अनुमान लगा सकता है, खोज कर सकता है, और पुनरावृत्ति कर सकता है, लेकिन विश्वास की सीमा सत्यापनकर्ता पर होनी चाहिए। (एन्थ्रोपिक.कॉम)

यहीं पर कई संगठन गलतियाँ करेंगे। वे मिथोस क्षण पर प्रतिक्रिया देते हुए एक अधिक सक्षम मॉडल का पीछा करेंगे, मानो मॉडल ही पूरी प्रणाली हो। अधिक कठिन और अधिक मूल्यवान कदम यह है कि एक ऐसा वर्कफ़्लो बनाया जाए जहाँ मॉडल का आउटपुट उत्पादन कोड बदलने या प्रकटीकरण कतार में जाने से पहले निर्धारणात्मक जांचों, स्कोप्ड निष्पादन नियंत्रणों, आर्टिफैक्ट कैप्चर और मानवीय समीक्षा से गुजरना अनिवार्य हो। यह एआई-विरोधी रुख नहीं है। यह एकमात्र रुख है जो तब पैमाने पर लागू होता है जब मॉडल-जनित सुरक्षा निष्कर्ष इतने तेज़ी से आने लगें कि मानव प्रत्येक पर आरंभ से तर्क नहीं कर सकते। (एन्थ्रोपिक.कॉम)

एआई-सहायक निष्कर्षों के लिए एक व्यावहारिक इनटेक योजना को भव्य होने की आवश्यकता नहीं है। इसे हर रिपोर्ट को फिर से इंजीनियरिंग की वास्तविकता में लाना चाहिए।

finding_id: AI-2026-0042

source: ai-assisted

authorization_scope: approved

target_type: browser | kernel | service | web-app | api

discovery_context:

code_visible: true

binary_only: false

live_target: false

proof:

minimal_reproducer: required

crash_or_effect: required

exploit_status: कोई नहीं | मूलभूत | काम कर रहा है | श्रृंखलाबद्ध

दुष्प्रभाव_दस्तावेजीकृत: true

triage:

इंटरनेट_प्रकट: true

पहुँच योग्य: true

विशेषाधिकार_सीमा_पार: renderer_to_os

ज्ञात_शोषण: yes

पैच_उपलब्ध: yes

पुनःपरीक्षण_आवश्यक: true

disclosure:

मानव-समीक्षित: true

रखरखावकर्ता को सूचित किया गया: 2026-04-10

सार्वजनिक सारांश के बाद: पैच_या_90_दिन

पूर्ण तकनीकी विवरण के बाद: पैच_प्लस_45_दिन

आर्टिफैक्ट्स:

लॉग: संलग्न

POC: संलग्न

उम्मीदवार पैच: वैकल्पिक

रिवर्सन टेस्ट: संलग्न

यह संरचना वही दर्शाती है जो एंथ्रोपिक सामग्री लगातार संकेत देती रहती है: उत्पत्ति स्पष्ट होनी चाहिए, पुनरुत्पादन अनिवार्य होना चाहिए, और प्रकटीकरण को प्रचार चक्र के बजाय एक निश्चित पाइपलाइन के अनुसार होना चाहिए।एन्थ्रोपिक.कॉम)

क्लाउड मिथोस के भागने पर परिचालन प्रतिक्रिया पैच विंडो से शुरू होती है।

रक्षा करने वालों के लिए तत्काल बदलाव यह नहीं है कि "कल अपना खुद का फ्रंटियर मॉडल तैनात करें।" यह संकेत और कार्रवाई के बीच की दूरी को कम करना है।

संस्करण नियंत्रण और एक्सपोजर मैपिंग से शुरुआत करें। यदि कोई सैंडबॉक्स एस्केप Chrome में पहुँचता है, तो आपको पता होना चाहिए कि संवेदनशील Chrome कहाँ मौजूद है, कौन से संस्करण मौजूद हैं, क्या पैच चैनल काम कर रहे हैं, और कौन सी आबादी इंटरनेट-एक्सपोज्ड या अनट्रस्टेड-कंटेंट-एक्सपोज्ड है। यदि Flatpak बाउंड्री समस्या मौजूद है, तो आपको पता होना चाहिए कि Flatpak दायरे में कहाँ है और क्या संवेदनशील पोर्टल संस्करण मौजूद भी है। उद्देश्य बेहतर समाचार उपभोक्ता बनना नहीं है। मकसद यह है कि संकट के समय में अपने फ्लीट के बारे में सीखना बंद करें। (एनवीडी.एनआईएसटी.जीओवी)

जब दबाव अधिक हो, तब भी एक न्यूनतम संस्करण-जाँच वर्कफ़्लो उपयोगी हो सकता है।

# लिनक्स ब्राउज़र और फ्लैटपैक त्वरित जाँच

google-chrome --version 2>/dev/null || chromium --version 2>/dev/null

flatpak --version 2>/dev/null

systemctl status flatpak-portal.service 2>/dev/null | sed -n '1,8p'

# पैकेज इन्वेंटरी के उदाहरण

dpkg -l | egrep 'google-chrome|chromium|flatpak'

rpm -qa | egrep 'google-chrome|chromium|flatpak'

ये कमांड जोखिम प्राथमिकता का समाधान नहीं करते। वे कुछ और बुनियादी हल करते हैं: वे आपको बताते हैं कि बातचीत सैद्धांतिक है या स्थानीय। ऐसे विश्व में जहाँ N-दिन रूपांतरण की गति तेज हो रही है, वह अंतर नियंत्रित रखरखाव और आपातकालीन प्रतिक्रिया के बीच का अंतर बन जाता है। Chrome सलाहकार और NVD प्रविष्टियाँ CVE-2024-0519 और CVE-2025-2783 के लिए दिखाती हैं कि जब शोषण पहले से ही जंगली में ज्ञात या संदिग्ध हो, तो वह अंतर कितनी जल्दी मायने रख सकता है। (क्रोम रिलीज़)

अगला कदम केवल CVSS या गंभीरता लेबलों के आधार पर नहीं, बल्कि शोषण पथ के अनुसार प्राथमिकता तय करना है। पूछें कि क्या बग अविश्वसनीय सामग्री से पहुँच योग्य है, क्या यह विशेषाधिकार सीमा पार करता है, क्या शोषण पहले से सार्वजनिक या देखा गया है, क्या पैच स्वयं N-दिन के हथियारकरण को तेज कर सकता है, और क्या प्रभावित घटक उच्च-मूल्य वाले वर्कफ़्लो का हिस्सा है। Anthropic की अपनी प्रकटीकरण नीति सक्रिय रूप से शोषित होने वाली गंभीर कमजोरियों को संपीड़ित सात-दिवसीय लक्ष्य के साथ अलग करती है। यह सही प्रवृत्ति है। एक संपीड़ित शोषण अर्थव्यवस्था में, अनुष्ठानिक पूर्णता की तुलना में बीता हुआ समय अधिक मायने रखता है। (एन्थ्रोपिक.कॉम)

मायथोस के बाद भी टारगेट-साइड सत्यापन क्यों मायने रखता है

यह वह बिंदु है जहाँ सुरक्षा उपकरणों के बाजार को अनुशासन की आवश्यकता है।

एक बहुत ही सक्षम मॉडल अनुमान उत्पन्न कर सकता है, कोड पढ़ सकता है, बाइनरीज़ के बारे में तर्क कर सकता है, और यहां तक कि एक्सप्लॉइट्स भी बना सकता है। इनमें से कुछ भी स्कोप्ड, टारगेट-साइड वैलिडेशन की आवश्यकता को समाप्त नहीं करता। किसी को फिर भी क्रेडेंशियल्स को सुरक्षित रूप से संभालना होगा, स्थिति बनाए रखनी होगी, प्राधिकरण सीमाओं का सम्मान करना होगा, सहवर्ती क्षति से बचना होगा, सबूत इकट्ठा करने होंगे, सुधारों के बाद फिर से परीक्षण करना होगा, और जो कुछ भी किया गया उसका ऑडिट ट्रेल रखना होगा। इसीलिए एक्सप्लॉइट रिसर्च और ब्लैक-बॉक्स पेनेटस्टिंग के बीच सार्वजनिक अंतर इतना महत्वपूर्ण है। मॉडल अपस्ट्रीम में शानदार हो सकता है और फिर भी डाउनस्ट्रीम में असफल हो सकता है, जहाँ वास्तविक एप्लिकेशन अपनी सबसे कठिन सच्चाइयाँ रखते हैं: लाइव स्टेट, व्यावसायिक लॉजिक, ऑब्जेक्ट संबंध, रेसी व्यवहार, आंशिक अनुमतियाँ, और नाजुक प्रोडक्शन स्थितियाँ। (सीएसआरसी.एनआईएसटी.जीओवी)

यहीं वह जगह है जहाँ नियंत्रित एजेंटिक सत्यापन के इर्द-गिर्द बने उपकरण किसी अन्य चैट इंटरफ़ेस की तुलना में अधिक रोचक हो जाते हैं। Penligent की सार्वजनिक सामग्री दायरा नियंत्रण, संपत्ति प्रोफाइलिंग, व्यावसायिक-तर्क पर ध्यान, साक्ष्य-प्रथम परिणाम, निर्यात योग्य प्रमाण, और संपत्ति की खोज से सत्यापन तक के अंत-से-अंत कार्यप्रवाह पर जोर देती है। Mythos संदर्भ में इसे पढ़ें तो इसका स्वरूप समझ में आता है। काम सिर्फ "एक स्मार्ट मॉडल होना" नहीं है। काम है मॉडल-जनित संभावनाओं को अनुशासित परीक्षण, पुनरुत्पादित कलाकृतियों और दोहराए जा सकने वाले पुनःपरीक्षणों में बदलना, ऑपरेटर नियंत्रण खोए बिना। (पेनलिजेंट.एआई)

इस तरह इस्तेमाल किए जाने पर, Penligent जैसा प्लेटफ़ॉर्म क्षमता की छलांग के बाद आता है, न कि खुद को ही क्षमता की छलांग होने का दिखावा करता है। यही परिपक्व दृष्टिकोण है। Anthropic के सार्वजनिक कार्य से पता चलता है कि एक्सप्लॉइट रिसर्च और बग जनरेशन तेजी से बढ़ रहे हैं। एक टारगेट-साइड प्लेटफ़ॉर्म को यह दावा नहीं करना चाहिए कि वह हर बची हुई कठिन समस्या को मिटा देगा। इसे बची हुई कठिन समस्याओं को संरचित करने का दावा करना चाहिए: प्राधिकरण, दायरा, पर्यावरण जागरूकता, प्रूफ़ कैप्चर, और पुनःप्रमाणीकरण। ये ठीक वे क्षेत्र हैं जहाँ मॉडल द्वारा चतुर हिस्सा पूरा करने के बाद भी रक्षक जीतते या हारते हैं। (पेनलिजेंट.एआई)

क्लाउड मिथोस एस्केप कोई साइ-फाई कहानी नहीं है, और यह हाइप-रहित भी नहीं है।

अब दो विपरीत गलतियाँ आम हो गई हैं।

पहली गलती यह है कि पूरी चीज़ को लॉन्च थियेटर कहकर खारिज कर देना। यह बहुत आसान है। Anthropic ने पर्याप्त तकनीकी विवरण, प्रक्रिया संबंधी विवरण और शासन संबंधी विवरण प्रकाशित किए हैं, जो दिखाते हैं कि कुछ सार्थक हो रहा है। Mozilla का काम, Mythos बेंचमार्क में हुए बदलाव, प्रकटीकरण नीति, जोखिम रिपोर्ट, प्रतिबंधित पहुँच की स्थिति और Glasswing साझेदार संरचना सभी एक ही दिशा में संकेत करते हैं। भले ही कुछ दावों को तब तक स्वतंत्र रूप से सत्यापित करना असंभव हो जब तक और बग्स ठीक नहीं हो जाते और प्रकट नहीं हो जाते, दिखाई देने वाला पैटर्न शुद्ध ब्रांडिंग से कहीं अधिक मजबूत है। (एन्थ्रोपिक.कॉम)

दूसरी गलती यह मान लेना है कि एआई ने ऑफेंसिव सुरक्षा को एंड-टू-एंड हल कर दिया है। यह भी गलत है। सार्वजनिक प्रमाण और एक प्रदर्शित, सामान्यतः विश्वसनीय, इंटरनेट-फेसिंग, ब्लैक-बॉक्स पेंटस्ट एजेंट, जो विभिन्न प्रकार की एप्लिकेशन और वातावरण में अनुभवी टेस्टर्स की जगह ले सके, एक ही बात नहीं हैं। Anthropic की अपनी सामग्री समृद्ध स्रोत-सहायता प्राप्त और ऑफ़लाइन वर्कफ़्लो दिखाती है। OWASP और NIST अभी भी पैठ परीक्षण को एक व्यापक अनुशासन के रूप में वर्णित करते हैं जिसमें कई स्टेटफुल और लक्ष्य-विशिष्ट कार्य शामिल हैं। सही व्याख्या दोनों चरमों से अधिक चुनौतीपूर्ण है। एआई एक्सप्लॉइट अनुसंधान बहुत गंभीर होता जा रहा है। रक्षात्मक सत्यापन, ब्लैक-बॉक्स परीक्षण, और नियंत्रित परिचालन उपयोग के लिए अभी भी मॉडल से परे सिस्टम डिज़ाइन की आवश्यकता होती है। (लाल।मानवनिर्मित।com)

क्लाउड मिथोस एस्केप से सही निष्कर्ष

क्लाउड मिथोस से भागना मुख्य रूप से इस बात का संकेत नहीं है कि कोई एआई पट्टा तोड़कर भाग गया।

इसका मतलब है कि विकास शोषण अपनी पुरानी मानवीय बाधाओं से बाहर निकल रहा हो सकता है।

Anthropic का सार्वजनिक रिकॉर्ड अब कई ठोस दावों का समर्थन करता है। सबसे पहले, फ्रंटियर मॉडल सुरक्षा कार्यों में "उपयोगी कोडिंग सहायक" के क्षेत्र से बहुत आगे निकल चुके हैं। दूसरा, सबसे महत्वपूर्ण प्रभाव जरूरी नहीं कि जादुई स्वायत्तता हो, बल्कि संपीड़न है: तेज़ खोज, सस्ता ट्रायाज, मजबूत एक्सप्लॉइट आकार-निर्धारण, और कम N-डे रूपांतरण। तीसरा, वह संपीड़न सबसे ज़्यादा रक्षक की सबसे कमज़ोर परिचालन कड़ी पर पड़ता है, जो आमतौर पर जागरूकता नहीं बल्कि थ्रूपुट होती है। चौथा, साइबर-सक्षम मॉडलों के लिए नियंत्रण और तैनाती अब स्वयं साइबर कहानी का हिस्सा हैं, न कि एक अलग एआई नैतिकता परिशिष्ट। (लाल।मानवनिर्मित।com)

गंभीर टीमों के लिए सबसे सुरक्षित रुख न तो घबराहट है और न ही निराशावाद। मॉडल-जनित भेद्यता कार्य को उच्च-मात्रा, उच्च-विविधता संकेत के एक नए स्रोत के रूप में लें। सत्यापनकर्ता बनाएँ। प्रमाण की माँग करें। पहुँच और सीमा-पार होने के आधार पर प्राथमिकता दें। KEV-श्रेणी और ब्राउज़र-सीमा संबंधी समस्याओं के लिए पैच विंडो संकीर्ण करें। खोज को सत्यापन से अलग करें। प्रकटीकरण प्रक्रिया में मनुष्यों को शामिल रखें। और यह मानना बंद करें कि पुरानी शोषण समयरेखा केवल इसलिए बरकरार रहेगी क्योंकि यह पिछले साल बरकरार रही थी।एन्थ्रोपिक.कॉम)

अगर कोई एक वाक्य आगे ले जाने लायक है, तो वह यह है: क्लाउड मिथोस एस्केप का असली मतलब यह नहीं है कि एआई नियंत्रण से बच निकली, बल्कि यह कि एक्सप्लॉइट विकास अपने पुराने मानवीय गले की घुटन से बाहर निकल रहा हो सकता है। जो टीमें इस बदलाव को सबसे पहले समझेंगी, उन्हें अपनी सुरक्षा को नए तेज़ी के स्तर से आगे बनाए रखने का सबसे अच्छा मौका मिलेगा।लाल।मानवनिर्मित।com)

अधिक जानकारी के लिए

- एन्थ्रोपिक, क्लॉड मिथोस प्रीव्यू की साइबर सुरक्षा क्षमताओं का आकलन कर रहा है।

- एन्थ्रोपिक, प्रोजेक्ट ग्लासविंग

- क्लॉड द्वारा खोजी गई कमजोरियों के लिए एंथ्रोपिक, समन्वित भेद्यता प्रकटीकरण

- एंथ्रोपिक, फ़ायरफ़ॉक्स की सुरक्षा में सुधार के लिए मोज़िला के साथ साझेदारी कर रहा है।

- NIST SP 800-115, सूचना सुरक्षा परीक्षण और मूल्यांकन के लिए तकनीकी मार्गदर्शिका

- OWASP वेब सुरक्षा परीक्षण गाइड

- ओवास्प एपीआई सुरक्षा टॉप 10 2023

- एनवीडी, सीवीई-2024-0519

- एनवीडी, सीवीई-2025-2783

- एनवीडी, सीवीई-2021-21261

- पेनलिजेंट, क्लॉड मिथोस पूर्वावलोकन ब्लैक बॉक्स पेन्टस्टिंग नहीं है।

- उन्नत, एजेंट-आधारित साइबर हमलों के लिए सत्यापित एआई पेंटस्टिंग आवश्यक है।

- पेनलिजेंट होमपेज

- पेंसिल-निपुण डॉक्टर