एपीआई क्या है, और इसकी सुरक्षा क्यों मायने रखती है?

आज की अति-संयोजित दुनिया में, लगभग हर ऐप, वेबसाइट, या एआई सेवा कुछ ऐसे पर निर्भर करती है जिसे एक एपीआई — एप्लिकेशन प्रोग्रामिंग इंटरफ़ेस.

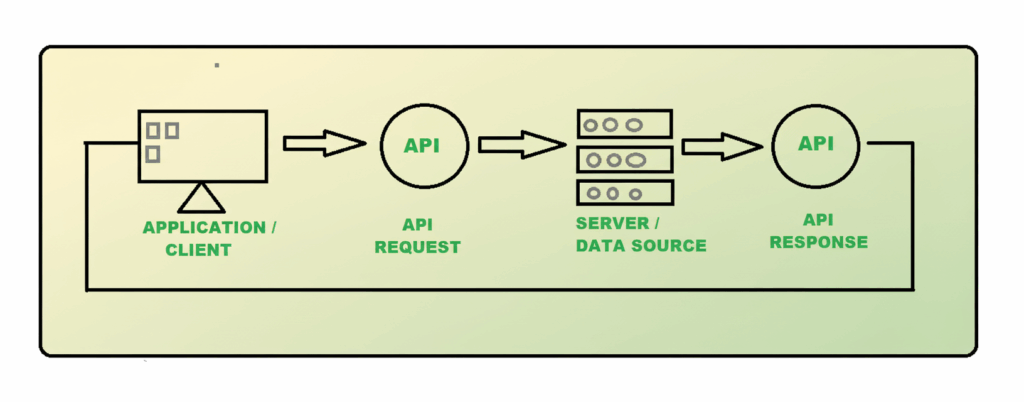

APIs को डिजिटल पुलों के रूप में सोचें जो सॉफ़्टवेयर सिस्टम को एक-दूसरे से संवाद करने की अनुमति देते हैं। जब आपका फोन ऐप आपका बैंक बैलेंस चेक करता है, या कोई चैटबॉट बाहरी डेटा प्राप्त करने के लिए AI का उपयोग करता है, तो यह सब APIs का काम होता है।

लेकिन सुविधा के साथ जोखिम भी आता है। एपीआई उपयोगकर्ता क्रेडेंशियल, टोकन और व्यक्तिगत रिकॉर्ड जैसे संवेदनशील डेटा ले जाती हैं। यदि हमलावर कमजोर रूप से संरक्षित एपीआई का शोषण करते हैं, तो वे पारंपरिक फ़ायरवॉल को बायपास करें, डेटा उजागर करें, या पूरे सिस्टम में हेरफेर भी करें।

यही कारण है कि एपीआई सुरक्षा आधुनिक साइबर सुरक्षा के स्तंभों में से एक बन गई है।

एपीआई सुरक्षा क्या है?

एपीआई सुरक्षा एपीआई एंडपॉइंट्स, व्यावसायिक लॉजिक और डेटा प्रवाह को अनधिकृत पहुँच या दुरुपयोग से सुरक्षित रखने की प्रक्रिया है। इसमें कई रक्षा परतें शामिल होती हैं, जैसे कि प्रमाणीकरण, प्राधिकरण, एन्क्रिप्शन, और निरंतर निगरानी।

सरल शब्दों में — यदि एपीआई आपके डिजिटल इंफ्रास्ट्रक्चर की "तंत्रिका तंत्र" हैं, तो एपीआई सुरक्षा उस प्रतिरक्षा प्रणाली के रूप में कार्य करती है जो इसे स्वस्थ रखती है।

सामान्य एपीआई कमजोरियाँ

| संवेदनशीलता | इसका क्या मतलब है |

|---|---|

| टूटा हुआ प्रमाणीकरण | हमलावर कमजोर सत्र टोकन या अनुचित प्रमाण-पत्र प्रबंधन का फायदा उठाते हैं। |

| अत्यधिक डेटा उजागर होना | संवेदनशील फ़ील्ड्स सर्वर साइड पर फ़िल्टर नहीं किए जाते, जिससे गोपनीयता का रिसाव होता है। |

| इंजेक्शन (एसक्यूएल/एक्सएसएस) | पैरामीटरों के माध्यम से इंजेक्ट किया गया दुर्भावनापूर्ण कोड डेटा को संशोधित या चोरी कर सकता है। |

| दर सीमांकन की कमी | अनुरोधों की बाढ़ से सर्वर क्रैश हो सकते हैं या ब्रूट-फोर्स हमले सक्षम हो सकते हैं। |

| शैडो या ज़ॉम्बी एपीआई | भुलाए गए या दस्तावेज़ित न किए गए एंडपॉइंट्स हमलावरों के लिए चुपके प्रवेश द्वार बन जाते हैं। |

हर असुरक्षित API आपके डिजिटल सिस्टम में एक संभावित बैकडोर है। जैसे-जैसे कंपनियाँ क्लाउड-नेटिव माइक्रोसर्विसेज़ और AI-संचालित अनुप्रयोगों को अपनाती हैं, जो भारी रूप से APIs पर निर्भर करते हैं, जोखिम कई गुना बढ़ जाता है।

बाएँ की ओर शिफ्ट करें: एपीआई सुरक्षा को विकास में लाना

APIs की सुरक्षा का सबसे प्रभावी तरीका है कि सुरक्षा को शुरुआत में ही बनाया जाए — बाद में पैच न किया जाए।

यह "Shift Left" दृष्टिकोण डिज़ाइन से लेकर विकास और परिनियोजन तक सुरक्षा जांचों को एकीकृत करता है।

CI/CD पाइपलाइनों में स्वचालित स्कैनिंग और नीति सत्यापन को सीधे एकीकृत करके, टीमें रिलीज़ से पहले कमजोरियों का पता लगा सकती हैं।

# सरल उदाहरण: पाइथन में SQL इंजेक्शन परीक्षण

import requests

payload = "' OR '1'='1"

url = f""

response = requests.get(url)

if "error" in response.text.lower() or response.status_code == 500:

print("⚠️ संभावित SQL इंजेक्शन भेद्यता का पता चला!")

else:

print("✅ सुरक्षित इनपुट सत्यापन पास हो गया।")

इस प्रकार की प्रारंभिक परीक्षण प्रक्रिया यह सुनिश्चित करती है कि डेवलपर्स हमलावरों से पहले खतरनाक खामियों का पता लगा लें — जिससे समय, प्रतिष्ठा और लागत की बचत होती है।

एपीआई सुरक्षा के सर्वोत्तम अभ्यास

सुरक्षित एपीआई बनाना सिर्फ़ फ़ायरवॉल स्थापित करने के बारे में नहीं है — यह एपीआई जीवनचक्र के पूरे समय में सुरक्षा की संस्कृति को बढ़ावा देने के बारे में है।

नीचे वे सर्वोत्तम प्रथाएँ दी गई हैं जिन्हें हर विकास और सुरक्षा टीम को API एंडपॉइंट्स की सुरक्षा करने और डेटा अखंडता सुनिश्चित करने के लिए अपनाना चाहिए।

- HTTPS और TLS एन्क्रिप्शन का उपयोग करें क्लाइंट्स और सर्वर के बीच ट्रैफ़िक को हमेशा HTTPS के साथ TLS का उपयोग करके एन्क्रिप्ट करें। इससे हमलावरों को ट्रांज़िट के दौरान क्रेडेंशियल्स या संवेदनशील पेलोड इंटरसेप्ट करने से रोका जा सकता है। उपयोगकर्ता नाम या टोकन जैसे छोटे डेटा भी प्लेन टेक्स्ट में भेजे जाने पर शोषित किए जा सकते हैं। किसी भी प्रोडक्शन सिस्टम के लिए TLS 1.2 या उससे नया अनिवार्य होना चाहिए।

- मजबूत प्रमाणीकरण और प्राधिकरण (OAuth 2.0 / JWT) लागू करें सुनिश्चित करें कि केवल सही उपयोगकर्ता ही सही संसाधनों तक पहुँचें। OAuth 2.0 और JWT का उपयोग सूक्ष्म नियंत्रण सक्षम करता है, जिससे टोकन स्पूफिंग और सत्र हाईजैकिंग रोकी जा सकती है। जोखिम को कम करने के लिए कुंजियों को समय-समय पर घुमाएँ और छोटी समाप्ति अवधियाँ लागू करें।

- सभी इनपुट्स, हेडर्स और पेलोड्स को मान्य और स्वच्छ करें। उपयोगकर्ता इनपुट पर कभी भरोसा न करें। उचित सत्यापन और स्वच्छीकरण हमलावरों को API अनुरोधों के माध्यम से हानिकारक कोड इंजेक्ट करने से रोकते हैं। डेटा को फ़िल्टर और सत्यापित करने के लिए लाइब्रेरीज़ या फ्रेमवर्क का उपयोग करें, ताकि SQL इंजेक्शन, क्रॉस-साइट स्क्रिप्टिंग (XSS) और कमांड इंजेक्शन हमले बैकएंड तक पहुँचने से पहले ही रोके जा सकें।

- दर-सीमांकन और कोटा लागू करें ट्रैफ़िक थ्रॉटलिंग डिनायल-ऑफ़-सर्विस (DoS) और ब्रूट-फ़ोर्स हमलों के खिलाफ एक महत्वपूर्ण रक्षा है। प्रत्येक API कुंजी या उपयोगकर्ता के लिए कोटा निर्धारित करें, पुनः प्रयास सीमाएँ सेट करें, और अत्यधिक अनुरोधों को अस्वीकार करें। यह निष्पक्ष उपयोग सुनिश्चित करता है और दुर्भावनापूर्ण उपयोगकर्ताओं को आपके सिस्टम को ओवरलोड करने से रोकता है।

- एपीआईज़ की निरंतर निगरानी करें और संदिग्ध गतिविधि के लिए लॉग्स का विश्लेषण करें। रोकथाम के लिए पूर्ण दृश्यता आवश्यक है। निरंतर निगरानी दोहराए गए असफल लॉगिन या ट्रैफ़िक स्पाइक जैसी असामान्य उपयोग पैटर्न का पता लगाने में मदद करती है। सटीकता बढ़ाने के लिए केंद्रीकृत लॉगिंग को रीयल-टाइम अलर्टिंग और मशीन लर्निंग-संचालित व्यवहारिक विश्लेषण के साथ संयोजित करें।

- डेटा के खुलासे को सीमित करें — केवल आवश्यक ही लौटाएँ स्पष्ट प्रतिक्रिया फ़ील्ड्स परिभाषित करके क्लाइंट्स को भेजे जाने वाले डेटा को सीमित करें। आंतरिक सर्वर विवरण, क्रेडेंशियल्स या डिबग संदेशों को उजागर करने से बचें। न्यूनतम डेटा प्रकटीकरण न केवल गोपनीयता की रक्षा करता है बल्कि आपके कुल हमले के क्षेत्र को भी कम करता है।

- संस्करण प्रबंधन और दस्तावेज़ीकरण — प्रत्येक एंडपॉइंट को सक्रिय रूप से ट्रैक करें OpenAPI या Swagger का उपयोग करके पूर्ण API दस्तावेज़ीकरण बनाए रखें। हमलावरों को पुराने एंडपॉइंट्स का उपयोग करने से रोकने के लिए पुराने संस्करणों को व्यवस्थित रूप से अप्रचलित करें। संस्करण नियंत्रण निरंतरता और अनुपालन सुनिश्चित करता है तथा सुरक्षा ऑडिट को सरल बनाता है।

स्वचालन और एपीआई सुरक्षा का भविष्य

कृत्रिम बुद्धिमत्ता APIs में कमजोरियों की पहचान और प्रबंधन के तरीके को बदल रही है।

अतीत में, सुरक्षा आकलन मुख्य रूप से मैन्युअल पैठ परीक्षण और अनुभवाधारित नियम-आधारित स्कैन पर निर्भर थे।

आज, एआई-संचालित प्रणालियाँ पैटर्न, अर्थशास्त्र और संदर्भात्मक डेटा का विश्लेषण करके संभावित एपीआई कमजोरियों और असामान्य व्यवहारों का स्वचालित रूप से पता लगाने में सक्षम हैं।

यह तेज़ पहचान चक्रों और बेहतर दृश्यता—विशेष रूप से जटिल, बहु-स्तरीय एपीआई पारिस्थितिकी तंत्रों में—की अनुमति देता है।

| औजार | विवरण | के लिए सर्वश्रेष्ठ |

|---|---|---|

| पेनलिजेंट | एआई-संचालित एपीआई सुरक्षा और भेद्यता विश्लेषण उपकरण | स्वचालित एपीआई सुरक्षा परीक्षण और खतरे का पता लगाना |

| डाकिया | व्यापक एपीआई परीक्षण और दस्तावेज़ीकरण प्लेटफ़ॉर्म | कार्यात्मक परीक्षण और त्वरित सत्यापन |

| ओवास्प ज़ैप | ओपन-सोर्स वेब और एपीआई भेद्यता स्कैनर | सुरक्षा कमजोरियों की पहचान और विश्लेषण |

| बर्प सुइट | पेशेवर पैठ परीक्षण उपकरण-किट | उन्नत शोषण सिमुलेशन और विश्लेषण |

| जेमीटर | स्केलेबल लोड परीक्षण उपकरण | भारी ट्रैफ़िक के तहत लोड और प्रदर्शन तनाव परीक्षण |

| आराम से रहो | जावा-आधारित परीक्षण स्वचालन लाइब्रेरी | निरंतर एकीकरण (CI) और प्रतिगमन परीक्षण |

जैसे-जैसे एआई और स्वचालन विकसित हो रहे हैं, इन उपकरणों को एकीकृत करने वाले संगठन प्रतिक्रियाशील रक्षा से सक्रिय पहचान की ओर बढ़ेंगे — हमलावरों के दरवाज़ा खटखटाने से पहले ही अपनी एपीआई की सुरक्षा करेंगे।