2026 के उन्नत परिदृश्य में, क्लाउड सुरक्षा "चेकलिस्ट" के युग से परे निकल चुकी है। पेशेवर सुरक्षा इंजीनियर के लिए चुनौती एक अति-गतिशील पारिस्थितिकी तंत्र को सुरक्षित करने में निहित है जहाँ एजेंटिक एआई—इन्फ्रास्ट्रक्चर-स्तर की अनुमतियों वाले स्वायत्त एजेंट—पारंपरिक वर्कलोड के साथ संचालित होते हैं। यह गाइड सबसे महत्वपूर्ण में गहन अंतर्दृष्टि प्रदान करती है। क्लाउड सुरक्षा टिप्स साल का, जो पहचान फैब्रिक, नीति-एज़-कोड, और अगली पीढ़ी की RCE कमजोरियों से बचाव पर केंद्रित है।

दृष्टिकोण परिवर्तन: एक लचीला पहचान ताना-बाना बनाना

2026 तक, उद्योग ने सर्वसम्मति से स्वीकार कर लिया है कि पहचान ही एकमात्र शेष परिधि है।. हालांकि, पारंपरिक पहचान और पहुँच प्रबंधन (IAM) अपनी पृथक प्रकृति और गैर-मानवीय पहचानों (मशीनें, सेवा खाते, और एआई एजेंट) के प्रसार के कारण विफल रहा है।

समाधान है पहचान का ताना-बानायह एक वास्तुशिल्पीय परत है जो AWS, Azure, GCP और ऑन-प्रिमाइज़ वातावरणों में फैले विभिन्न पहचान प्रदाताओं को एक एकल, अवलोकनीय और नीति-संचालित जाल में एकीकृत करती है।

2026 पहचान फैब्रिक के प्रमुख सिद्धांत:

- कार्यभार पहचान संघटनस्टैटिक JSON कीज़ से दूर और SPIFFE-आधारित पहचानों की ओर बढ़ना।

- सतत अनुकूलनीय विश्वास: प्रत्येक लेनदेन पर पहचान की पुनः पुष्टि के लिए वास्तविक समय के संकेतों (जैसे, स्रोत आईपी, डिवाइस की स्थिति, और एआई व्यवहार विश्लेषण) का उपयोग करना।

- अल्पकालिक प्रमाण-पत्र: जस्ट-इन-टाइम (JIT) एक्सेस लागू करना जो किसी कार्य के पूरा होते ही अनुमतियों को रद्द कर देता है।

अमल: अल्पकालिक टोकन के साथ एआई एजेंटों को सुरक्षित करना

जब कोई AI एजेंट (जैसे LLM-संचालित इन्फ्रास्ट्रक्चर ऑर्केस्ट्रेटर) क्लाउड संसाधन में बदलाव करना चाहता है, तो उसे कभी भी स्थायी भूमिका का उपयोग नहीं करना चाहिए। इसके बजाय, क्लाउड-प्रदाता-विशिष्ट सत्र के लिए OIDC का उपयोग करके अल्पकालिक GitHub Action या Kubernetes टोकन का आदान-प्रदान करें।

बश

`# क्लाउड-साइड टास्क के लिए SPIRE के माध्यम से एक अल्पकालिक टोकन प्राप्त करने का उदाहरण spire-agent api fetch x509 -write /tmp/certs/

क्लाउड प्रदाता के वर्कलोड पहचान एंडपॉइंट पर प्रमाणीकरण के लिए प्रमाणपत्र का उपयोग करें।

कर्ल -एक्स पोस्ट "https://sts.googleapis.com/v1/token" \ –data-urlencode "grant_type=urn:ietf:params:oauth:grant-type:token-exchange" \ –data-urlencode "subject_token=$(cat /tmp/certs/svid.token)"

नीति-के-रूप-में-कोड: क्लाउड जीवनचक्र को मजबूत बनाना

"कॉन्फ़िगरेशन ड्रिफ्ट" अब केवल एक परिचालन झंझट नहीं है; यह एक प्रमुख शोषण मार्ग है। 2026 में, शीर्ष-स्तरीय संगठन सुरक्षा नीतियों को बिल्कुल एप्लिकेशन कोड की तरह ही संभालते हैं—संस्करण-नियंत्रित, परीक्षणित और स्वचालित रूप से लागू।

का उपयोग करते हुए ओपन पॉलिसी एजेंट (OPA) और इसकी तर्क भाषा, रेगो, इंजीनियर गार्डरेल लागू कर सकते हैं जो "विषाक्त संयोजनों" को रोकते हैं। एक विषाक्त संयोजन सार्वजनिक रूप से सुलभ एक स्टोरेज बकेट हो सकता है। और संवेदनशील मेटाडेटा शामिल है, जो एक ऐसे एआई एजेंट द्वारा सुलभ है जिसके निकास की निगरानी नहीं की जाती।

तकनीकी तालिका: क्लाउड सुरक्षा नीति का विकास

| नीति युग | यंत्रणा | ध्यान | २०२६ स्थिति |

|---|---|---|---|

| विरासत | मैनुअल चेकलिस्ट | मानवीय समीक्षा | अप्रचलित |

| मानक | सीएसपीएम (स्थानांतरणोपरांत) | पहचान | केवल प्रतिक्रियाशील |

| आधुनिक | नीति-के-रूप-में-कोड (पूर्व-परिनियोजन) | रोकथाम | उद्योग मानक |

| उन्नत | एआई-संचालित स्वचालित सुधार | लचीलापन | २०२६ फ्रंटियर |

2025-2026 के "बिग थ्री" CVEs का विश्लेषण

वर्तमान खतरों को समझने के लिए, क्लाउड अवसंरचनाओं के खिलाफ वर्तमान में हथियारबंद की जा रही कमजोरियों का विश्लेषण करना आवश्यक है।

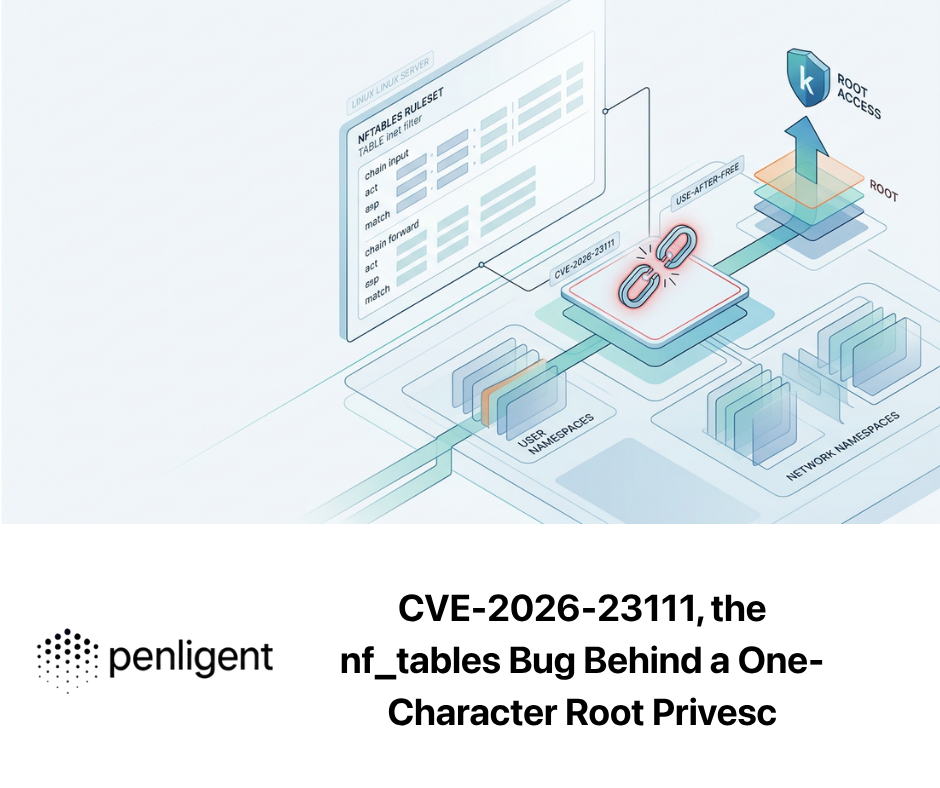

1. CVE-2025-55182: रिएक्ट2शेल

इस गंभीर खामी (CVSS 10.0) में रिएक्ट सर्वर कंपोनेंट्स (आरएससी) इसने क्लाउड में फ्रंट-एंड सुरक्षा को देखने का तरीका बदल दिया। सर्वर-साइड सीरियलाइज़ेशन के लिए उपयोग किए जाने वाले "Flight" प्रोटोकॉल में हेरफेर करके, एक अनप्रमाणित हमलावर Node.js बैक-एंड पर रिमोट कोड एक्ज़ीक्यूशन (RCE) हासिल कर सकता था।

- अभियांत्रिकी सुझावसभी इनकमिंग RSC पेलोड्स के लिए सख्त स्कीमा सत्यापन लागू करें और हमलावर के लिए उपलब्ध पोस्ट-एक्सप्लॉइटेशन टूलकिट को कम करने के लिए "डिस्ट्रोलेस" कंटेनर इमेजेज़ का उपयोग करें।

2. CVE-2025-64155: फोर्टिसीम कमांड इंजेक्शन

2026 की शुरुआत में, जिन उपकरणों का हमने सुरक्षा के लिए उपयोग किया था, वे ही निशाना बनाए गए थे। एक कमांड इंजेक्शन खामी में पीएच मॉनिटर सर्विस ने हमलावरों को प्रमाणीकरण को बाईपास करने और TCP पोर्ट 7900 के माध्यम से SIEM वर्कर नोड्स पर कोड निष्पादित करने की अनुमति दी।

- अभियांत्रिकी सुझावसुरक्षा निगरानी नोड्स को एक समर्पित प्रबंधन VPC में अलग करें और पार्श्व गति को रोकने के लिए eBPF-आधारित नेटवर्क नीतियों का उपयोग करके सख्त माइक्रो-सेगमेंटेशन लागू करें।

3. CVE-2026-21858: n8n कंटेंट-टाइप कन्फ्यूजन

यह भेद्यता "लो-कोड/नो-कोड" एआई स्वचालन के उदय को लक्षित करती थी। कंटेंट-टाइप पार्सर को भ्रमित करके, हमलावर मनमाने सर्वर फ़ाइलों को पढ़ सकते थे और अंततः RCE प्राप्त कर सकते थे।

- अभियांत्रिकी सुझाव: हमेशा ऑटोमेशन इंजनों को कम-विशेषाधिकार वाले वातावरण (जैसे, gVisor या Kata Containers) में सैंडबॉक्स करें ताकि एप्लिकेशन लेयर के समझौते से होस्ट-स्तर का उल्लंघन न हो।

स्वायत्त रक्षात्मक अभियानों का उदय: पेनलिजेंट

जैसे-जैसे क्लाउड वातावरण जटिलता में घातीय रूप से बढ़ रहे हैं, प्रत्येक सुरक्षा घटना के लिए "ह्यूमन-इन-द-लूप" एक बोतलनेक बन गया है। यहीं पर पेनलिजेंट यथास्थिति को पुनर्परिभाषित करता है।

पेनलिजेंट दुनिया का पहला सच्चा एआई-नेटिव स्वचालित पैठ परीक्षण मंचयह केवल पूर्व-निर्धारित स्क्रिप्ट्स की एक श्रृंखला नहीं चलाता; यह आपके क्लाउड इंफ्रास्ट्रक्चर के पूरे ग्राफ़ को मैप करने के लिए उन्नत तर्क का उपयोग करता है। यह समझता है कि सार्वजनिक रूप से उपलब्ध वेब एप्लिकेशन (जैसे सीवीई-2025-55182) तो बस शुरुआत है।

पेनलिजेंट यह स्वचालित रूप से पिवट करने का प्रयास करेगा, गलत कॉन्फ़िगर किए गए OIDC प्रदाताओं या अत्यधिक अनुमति-युक्त IAM भूमिकाओं का लाभ उठाकर यह देखने के लिए कि क्या यह आपके "Crown Jewels"—आपके प्रोडक्शन डेटाबेस या AI प्रशिक्षण सेट—तक पहुँच सकता है। सुरक्षा इंजीनियरों के लिए इसका मतलब है एक ऐसी रिपोर्ट प्राप्त करना जो केवल "कमजोरियाँ" सूचीबद्ध न करे बल्कि उच्च-निष्ठा POCs के साथ "हमले के मार्ग" प्रदर्शित करे। एकीकृत करके पेनलिजेंट अपनी CI/CD पाइपलाइन में, आप यह सुनिश्चित करते हैं कि हर इंफ्रास्ट्रक्चर परिवर्तन का परीक्षण एक ऐसे AI द्वारा किया जाता है जो किसी राष्ट्र-राज्य के अभिकर्ता की तरह सोचता है, लेकिन आपकी रक्षा टीम के लिए काम करता है।

eBPF और रनटाइम अवलोकनीयता: ज़ीरो-ट्रस्ट नेटवर्क

2026 में, नेटवर्क तब भी अविश्वसनीय है। अंदर वीपीसी। पारंपरिक वीपीसी फ्लो लॉग्स बहुत मोटे हैं। नया मानक है ईबीपीएफ (विस्तारित बर्कले पैकेट फ़िल्टर).

eBPF इंजीनियरों को कर्नेल में सीधे हुक लगाने की अनुमति देता है, जिससे प्रत्येक सिस्टम कॉल, नेटवर्क पैकेट और फ़ाइल एक्सेस में गहरी दृश्यता मिलती है। यह किसी एक्सप्लॉइट के बाद उपयोग की जाने वाली सूक्ष्म "लिविंग-ऑफ-द-लैंड" तकनीकों का पता लगाने के लिए आवश्यक है। CVE-2025-64155.

कोड स्निपेट: संदिग्ध निष्पादनों का पता लगाने के लिए न्यूनतम eBPF प्रोग्राम

सी

// क्लाउड कंटेनर में execve सिस्टम कॉल्स की निगरानी के लिए BPF प्रोग्राम SEC("kprobe/sys_execve") int kprobe_execve(struct pt_regs *ctx) { char comm[16]; bpf_get_current_comm(&comm, sizeof(comm)); // यदि प्रक्रिया का नाम किसी शेल से मेल खाता है, तो सुरक्षा एजेंट को एक अलर्ट भेजें if (comm[0] == 'b' && comm[1] == 'a' && comm[2] == 's' && comm[3] == 'h') { bpf_printk("अलर्ट: संदिग्ध शेल निष्पादन का पता चला!"); } return 0; }

एजेंटिक एआई को सुरक्षित बनाना: अंतिम सीमा

सबसे महत्वपूर्ण क्लाउड सुरक्षा सुझाव 2026 के लिए इसमें एजेंटों की स्वयं की सुरक्षा शामिल है। जब आप किसी एआई एजेंट को "वेब खोजने" या "डेटाबेस क्वेरी करने" की क्षमता देते हैं, तो आप एक विशाल नया हमले का क्षेत्र बना रहे होते हैं। प्रॉम्प्ट इंजेक्शन और उपकरण का दुरुपयोग.

- कड़ा आउटपुट सैनिटाइज़ेशनकभी भी एआई-जनित कोड या कमांड्स को विश्वसनीय न मानें। प्रत्येक कमांड को निष्पादन से पहले व्हाइटलिस्ट के खिलाफ पार्स और सत्यापित किया जाना चाहिए।

- गोपनीय कम्प्यूटिंगLLM इंफरेंस और डेटा प्रोसेसिंग को AWS नाइट्रो एनक्लेव्स जैसे ट्रस्टेड एक्ज़ीक्यूशन एनवायरनमेंट्स (TEEs) के भीतर चलाएँ, ताकि कोई समझौता किया गया होस्ट भी मॉडल के वेट्स या अस्थायी उपयोगकर्ता डेटा की जाँच न कर सके।

- सब कुछ ऑडिट करेंकिसी भी एआई एजेंट द्वारा लिए गए प्रत्येक निर्णय को फोरेंसिक विश्लेषण के लिए एक WORM (Write-Once-Read-Many) स्टोरेज प्रारूप में लॉग किया जाना चाहिए।

क्लाउड लचीलेपन के भविष्य को अपनाना

2026 में क्लाउड सुरक्षा अब दीवारें बनाने के बारे में नहीं है; यह निर्माण करने के बारे में है। लचीलापन. एक मजबूत पहचान फैब्रिक लागू करके, पॉलिसी-एज़-कोड का लाभ उठाकर, और AI-संचालित आक्रामक प्लेटफ़ॉर्म जैसे पेनलिजेंट, इंजीनियर लगातार बढ़ती जटिल खतरों से एक कदम आगे रह सकते हैं। मैनुअल पैचिंग का युग समाप्त हो चुका है; स्वायत्त, स्वयं-ठीक करने वाली क्लाउड सुरक्षा का युग आ गया है।

संदर्भ:

- एनआईएसटी विशेष प्रकाशन 800-204C: क्लाउड-नेटिव अनुप्रयोगों के लिए डेवसैक्स का कार्यान्वयन

- क्लाउड सिक्योरिटी अलायंस: क्लाउड कंप्यूटिंग के लिए शीर्ष खतरे (द पैंडमिक 11)

- एलएलएम अनुप्रयोगों के लिए ओवास्प टॉप 10: संस्करण 2025/2026

- CISA: साइबर सुरक्षा जोखिम का संतुलन बदलना – डिज़ाइन-अनुसार सुरक्षित के सिद्धांत