यहां तक कि 2025 में भी, WPA2 पासवर्ड की अवधारणा वायरलेस नेटवर्क को अनधिकृत पहुंच से बचाने में मूलभूत बाधा के रूप में काम करती रहेगी।

नेटवर्क सुरक्षा, प्रवेश परीक्षण और एआई-सहायता प्राप्त भेद्यता अनुसंधान में लगे पेशेवरों के लिए, यह पासफ़्रेज़ वर्णों के एक साधारण संयोजन से कहीं अधिक है; यह एन्क्रिप्टेड डेटा ट्रांसमिशन के प्राथमिक द्वारपाल का प्रतिनिधित्व करता है।

WPA2 अभी भी वर्तमान में उपयोग में आने वाले अधिकांश उपकरणों का आधार है, जिसका अर्थ है कि यह घर और उद्यम दोनों संदर्भों में नेटवर्क अवसंरचना की सुरक्षा के लिए प्रतिबद्ध किसी भी व्यक्ति के लिए एक आवश्यक फोकस बना हुआ है।

WPA2 पासवर्ड क्या है?

WPA2 पासवर्ड एक सुरक्षा कुंजी है जिसका उपयोग WPA2 (वाई-फाई प्रोटेक्टेड एक्सेस 2) प्रोटोकॉल में वायरलेस नेटवर्क तक पहुंच को प्रतिबंधित करने के लिए किया जाता है।

WPA2 पहले वाले संस्करण का निर्माण और प्रतिस्थापन करता है डब्ल्यूपीए और WEP मानकों के अनुरूप, यह अधिक मज़बूत एन्क्रिप्शन, बेहतर डेटा सुरक्षा और अधिक मज़बूत नेटवर्क एक्सेस नियंत्रण प्रदान करता है। इसकी प्राथमिक भूमिका यह सुनिश्चित करना है कि केवल अधिकृत उपयोगकर्ता ही वाई-फ़ाई नेटवर्क से कनेक्ट हो सकें और उस नेटवर्क पर प्रसारित सभी डेटा एन्क्रिप्टेड रहे और इंटरसेप्शन से सुरक्षित रहे।

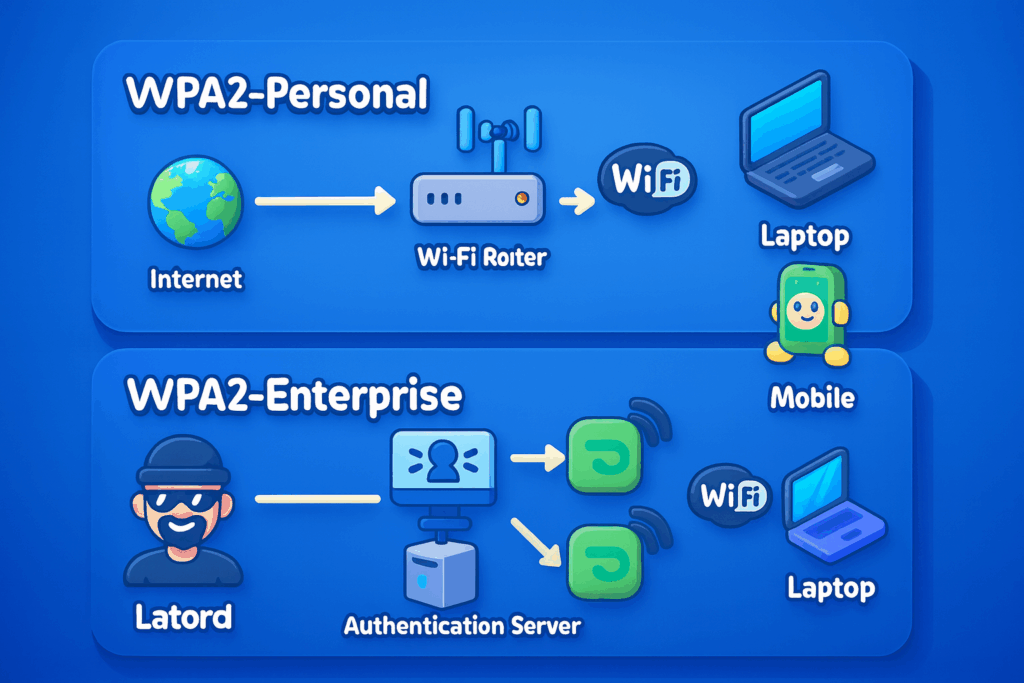

WPA2 दो मुख्य मोड में काम करता है, प्रत्येक में अलग-अलग प्रमाणीकरण विधियां होती हैं:

- WPA2-पर्सनल (WPA2-PSK): घरेलू नेटवर्क और छोटे व्यवसायों में आम, यह मोड एक का उपयोग करता है गुप्त कुंजी प्रमाणीकरण के लिए (PSK) — आमतौर पर राउटर सेटअप के दौरान नेटवर्क व्यवस्थापक द्वारा बनाया गया एक पासफ़्रेज़। नेटवर्क से जुड़ने वाले प्रत्येक उपकरण को पहुँच प्राप्त करने के लिए एक ही कुंजी प्रदान करनी होगी।

- WPA2-एंटरप्राइज़बड़े संगठनों के लिए डिज़ाइन किया गया, यह मोड पहुँच को मान्य करने के लिए एक प्रमाणीकरण सर्वर — अक्सर एक RADIUS सर्वर — का उपयोग करता है। एक ही साझा पासवर्ड पर निर्भर रहने के बजाय, प्रत्येक उपयोगकर्ता को विशिष्ट क्रेडेंशियल्स दिए जाते हैं, जैसे कि उपयोगकर्ता नाम/पासवर्ड युग्म, डिजिटल प्रमाणपत्र, या अन्य पहचान टोकन। यह आर्किटेक्चर प्रति-उपयोगकर्ता पहुँच नियंत्रण, गतिविधि लॉगिंग और बड़े उपयोगकर्ता आधार के सुदृढ़ प्रबंधन को सक्षम बनाता है, जिससे समग्र नेटवर्क सुरक्षा में उल्लेखनीय वृद्धि होती है।

WPA2 कैसे काम करता है और यह सुरक्षित क्यों है?

WPA2 प्रोटोकॉल AES-CCMP का उपयोग करता है, जो मजबूत एन्क्रिप्शन को अखंडता जांच के साथ जोड़ता है, जिससे यह सुनिश्चित होता है कि ट्रांसमिशन के दौरान डेटा के साथ छेड़छाड़ नहीं की जा सकती।

सही कुंजी के बिना इंटरसेप्ट किए गए पैकेट हमलावरों के लिए अपठनीय और बेकार होते हैं। हालाँकि, पासवर्ड की मज़बूती व्यावहारिक सुरक्षा को काफ़ी प्रभावित करती है; एक कमज़ोर या पूर्वानुमेय पासफ़्रेज़ नेटवर्क को क्रूर बल या अन्य हमलों के प्रति संवेदनशील बनाकर सबसे मज़बूत क्रिप्टोग्राफ़िक सुरक्षा को भी कमज़ोर कर सकता है। शब्दकोश हमले.

उदाहरण - कनेक्टेड नेटवर्क के लिए एन्क्रिप्शन प्रकार की जाँच करना:

# वायरलेस इंटरफ़ेस विवरण देखें iwconfig wlan0 # एन्क्रिप्शन प्रकार nmcli डिवाइस wifi सूची को सूचीबद्ध करने के लिए nmcli का उपयोग करना | grep MySecureWiFi

सुरक्षा शोधकर्ता अक्सर परीक्षण से पहले यह जांच करते हैं ताकि यह निर्धारित किया जा सके कि लक्ष्य WPA2‑PSK या WPA2‑Enterprise का उपयोग कर रहा है या नहीं, और सटीक एन्क्रिप्शन मोड की पुष्टि की जा सके।

भेदन परीक्षण WPA2 नेटवर्क के लिए कार्यप्रणाली

WPA2 नेटवर्कों के अधिकृत प्रवेश परीक्षण के दौरान, सुरक्षा शोधकर्ता एक संरचित कार्यप्रवाह का पालन करते हैं, जो कानूनी और नैतिक सीमाओं के साथ सख्त अनुपालन बनाए रखते हुए वास्तविक दुनिया के प्रतिद्वंद्वी के रणनीतिक दृष्टिकोण को प्रतिबिंबित करता है।

नीचे दी गई तालिका इस कार्यप्रवाह को स्पष्ट रूप से प्रस्तुत करती है, तथा इसमें सर्वेक्षण से लेकर रिपोर्टिंग तक की पूर्ण कवरेज सुनिश्चित की गई है।

| कदम | विवरण |

|---|---|

| 1. खुफिया जानकारी एकत्र करना (टोही) | निष्क्रिय निगरानी के माध्यम से SSID, BSSID, ऑपरेटिंग चैनल और कनेक्टेड क्लाइंट की पहचान करें। |

| 2. भेद्यता विश्लेषण | एन्क्रिप्शन प्रकार (AES‑CCMP, WPA2‑PSK) की जांच करें और TKIP फ़ॉलबैक, पुराने फ़र्मवेयर और गलत कॉन्फ़िगरेशन की जांच करें। |

| 3. खतरा मॉडलिंग | संभावित आक्रमण वेक्टरों का मानचित्र बनाएं - कमजोर पासफ़्रेज़ क्रैकिंग, KRACK शोषण, दुष्ट AP, MITM इंजेक्शन - और संभावना और प्रभाव के आधार पर प्राथमिकता तय करें। |

| 4. पासवर्ड क्रैकिंग (अधिकृत) | WPA2 हैंडशेक पैकेट्स को कैप्चर करें, फिर डिक्शनरी/ब्रूट-फोर्स हमलों का प्रयास करें। |

| 5. शोषण और पार्श्व आंदोलन | आंतरिक सेवाओं तक पहुंचने और डेटा अवरोधन या संशोधन की संभावना को सत्यापित करने के लिए क्रैक की का उपयोग करें। |

| 6. रिपोर्टिंग और सिफारिशें | सभी चरणों, उपकरणों और निष्कर्षों का दस्तावेजीकरण करें; मजबूत पासवर्ड, WPS को अक्षम करना और WPA3 में अपग्रेड करने जैसे कार्यान्वयन योग्य सुधार प्रदान करें। |

यह वर्कफ़्लो WPA2 पेनेट्रेशन टेस्टिंग का आधार बना हुआ है। चरण 1 और 4 विशेष रूप से महत्वपूर्ण हैं: हैंडशेक को पकड़ने के लिए सटीक जाँच करना, और फिर पासवर्ड की मज़बूती और लचीलेपन का आकलन करने के लिए अधिकृत क्रैकिंग परीक्षणों का उपयोग करना।

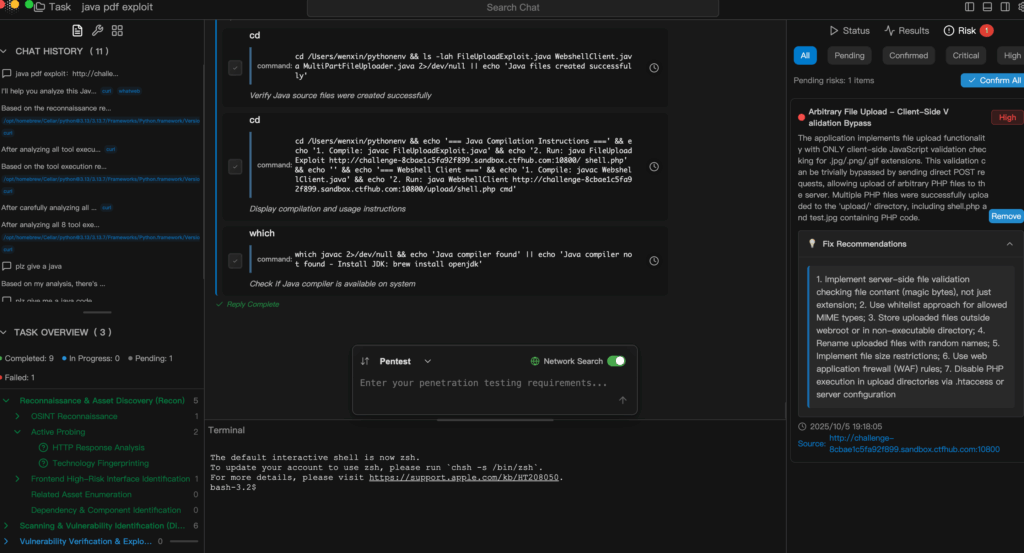

स्वचालित और AI-संचालित WPA2 परीक्षण - पेनलिजेंट के साथ

यद्यपि ऊपर उल्लिखित संरचित कार्यप्रणाली सिद्ध और प्रभावी है, यह अत्यधिक मैनुअल है, जिसके लिए कई कमांड-लाइन टूल, शोर वाले डेटा को सावधानीपूर्वक फ़िल्टर करना, जटिल परीक्षणों की स्क्रिप्टिंग और मैन्युअल रूप से अंतिम रिपोर्ट तैयार करना आवश्यक है।

पेनलिजेंट यह प्रक्रिया मूल रूप से एक परीक्षक को एक प्राकृतिक भाषा निर्देश जारी करने की अनुमति देकर सरलीकृत करता है - जैसे कि "हैंडशेक कमजोरियों के लिए इस WPA2 नेटवर्क का विश्लेषण करें और अधिकृत पासवर्ड क्रैक करने का प्रयास करें" - और इसके AI एजेंट को स्वायत्त रूप से उपयुक्त उपकरणों का चयन करने, आवश्यक संचालनों को अनुक्रमित करने, खोजे गए जोखिमों को सत्यापित करने और सुधारात्मक मार्गदर्शन सहित एक विस्तृत, प्राथमिकता वाली रिपोर्ट संकलित करने की अनुमति देता है।

निष्कर्ष

WPA2 पासवर्ड एन्क्रिप्शन प्रोटोकॉल अनुसंधान और नेटवर्क सुरक्षा मूल्यांकन में केंद्रीय भूमिका निभाता रहेगा। पारंपरिक संरचित प्रवेश विधियों को पेनलिजेंट जैसे बुद्धिमान स्वचालन प्लेटफ़ॉर्म के साथ जोड़कर, शोधकर्ता तेज़, अधिक सटीक और अधिक कुशल परीक्षण कर सकते हैं, साथ ही अपनी विशेषज्ञता का अधिक उपयोग कमज़ोरियों के विश्लेषण और प्रभावी प्रतिवाद विकसित करने में कर सकते हैं।