エグゼクティブ・サマリー

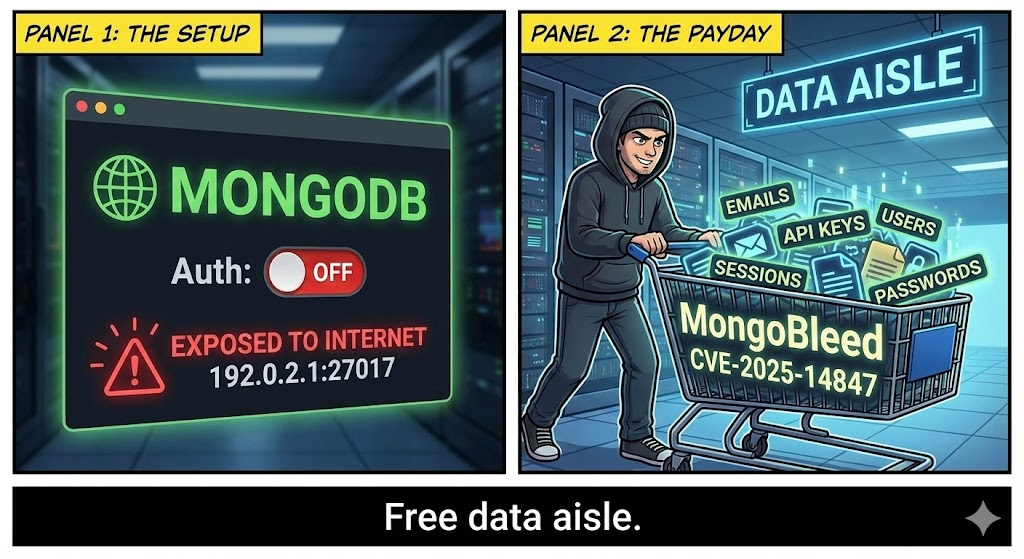

CVE-2025-14847という俗称で知られている。 "モンゴブリード" は、データベースのセキュリティにおける重大なパラダイムシフトを意味する。従来の設定ミスとは異なり、この脆弱性はレガシーな MongoDB Wire Protocol 内のレースコンディションを悪用するもので、認証されていないリモートの攻撃者が SASL 認証メカニズムをバイパスすることを可能にします。

本レポートでは、エクスプロイトチェーンの詳細な技術的分析を行い、過去のMongoDBの欠陥と比較し、その詳細について説明します。 ペンライジェントのAI駆動エージェント このような複雑で状態に依存する脆弱性の検出を自動化する。

脆弱性の技術的解剖

CVE-2025-14847の核心は以下の部分にある。 OP_QUERY 最初の接続ハンドシェイク中のメッセージ処理。影響を受けるバージョンでは、データベースデーモンが、高頻度の イズマスター コマンドと不正なSASLペイロードが混在している。

ワイヤー・プロトコルの欠陥

MongoDBはカスタムWireプロトコルを使ってTCP経由で通信する。この脆弱性は、接続の初期化と認証フェーズの間の移行に存在します。

クライアントが接続を開始したとき、ステートマシンは 未承認 を使用する。しかし、特定の opcode シーケンスでソケットをフラッディングすることで、攻撃者はサーバがデフォルトで オーソライズド の状態である。 管理者 コンテキストをミリ秒単位で指定する。

1.2 パケット解析(ヘックスダンプ)

この攻撃を理解するには、生のバイトを見なければならない。以下は、状態の混乱を引き起こす不正なパケットヘッダの16進数表現である。

悪意がある OP_QUERY ヘッダーの構造

0000 3a 00 00 78 56 34 12 00 00 00 d4 07 00 00 :...xV4....0010 00 00 00 61 64 6d 69 6e 2e 24 63 6d 64 00 ...admin.$cmd....

- オフセット 0x0C (

d4 07 00 00): のOpCodeはOP_QUERY(2004). - オフセット 0x14 (

admin.$cmd): 管理者コマンドコレクションを対象とする。 - オフセット 0x24 (

FF FF FF FF FF): セッショントラッカーの整数処理でオーバーフローするように操作されたスキップカウンター。

影響評価:Mongobleed vs. 過去のCVEs

Mongobleedの重大性を理解するために、以前のMongoDBの重大な暴露と比較します。以前の問題はユーザーのミス(パスワードがない)が原因であることが多かったが、CVE-2025-14847はロックダウンされたデータベースに対して有効なコードレベルのエクスプロイトである。

| 特徴 | Mongobleed (CVE-2025-14847) | CVE-2019-10905 | 設定ミス/認証なし |

|---|---|---|---|

| 攻撃ベクトル | リモート(認証なし) | ローカル/プライベート・エスカレーション | リモート(認証なし) |

| 根本原因 | レース・コンディション/ワイヤー・プロトコル | メモリ破損 | ユーザー設定エラー |

| 認証が必要 | いいえ (バイパス) | はい(低い特権) | なし(特徴) |

| WAF検出 | 難しい (有効なトラフィックのようだ) | 中程度 | 簡単 |

| 複雑さ | 高(正確なタイミングが必要) | 高い | 低い |

エクスプロイトの再現と検出ロジック

Mongobleedの信頼性の高い概念実証(PoC)を開発するには、正確なソケット操作が必要です。標準的な ピモンゴ 正しいタイミングでペイロードを注入するには、生のソケットプログラミングが必要である。

Python検出スクリプト(スニペット)

以下のPythonのスニペットは、脆弱性を完全に悪用することなくテストするために必要なロジックを示している。

パイソン

ソケットをインポートする struct をインポートする time をインポートする

def build_malformed_header(request_id):# 操作されたフラグでヘッダーを構築する msg_len = 58 op_code = 2004 # OP_QUERY # 構造体をパッキングする:リトルエンディアンフォーマット header = struct.pack('<iiii', msg_len, request_id, 0, op_code) return header

def check_target(ip, port=27017): s = socket.socket(socket.AF_INET, socket.SOCK_STREAM) s.settimeout(3)

を試す:

s.connect((ip, port))

# 1.正規のHelloを送信してセッションを開始する

# ... (簡潔のため標準的なハンドシェイクコードは省略) ...

# 2.レースコンディションペイロードを注入する。

print(f"[*] CVE-2025-14847の{ip}:{port}をプロービング...")

for i in range(5):

payload = build_malformed_header(i) + b" \x00" * 20 #パディング

s.send(payload)

# 3.レスポンスの読み取り

response = s.recv(1024)

# 分析:Auth Error ではなく、漏れた BSON データをチェックする。

レスポンスにb "databases "があり、かつレスポンスにb "totalSize "がある場合:

print("[!] CRITICAL: ターゲットは Mongobleed に対して脆弱です。")

真を返す

except Exception as e:

print(f"[-] 接続に失敗しました: {e}")

return False`

警告本番データベースに対してこのスクリプトを実行すると、エクスプロイトのスレッドロッキングの性質により、一時的にサービスが不安定になる可能性があります。

自動化への挑戦:レガシースキャナーが失敗する理由

CVE-2025-14847を検出することは、レガシーな脆弱性スキャナ(Nessus、OpenVAS、静的コードアナライザなど)にとって、いくつかの理由から難しいことで知られている:

- 非決定性: レースコンディションとして、シングルパススキャンは脆弱性ウィンドウを見逃すかもしれない。

- プロトコルの複雑さ: この悪用はHTTPではなく、TCP/バイナリ層で発生する。

- 偽陽性: スキャナはしばしば「接続拒否」と「セキュア」状態を混同する。

ペンリゲントの優位性AI主導のコンテキスト

ペンリジェント を実行する自律的なAIエージェントを配置することによって、これを解決する。 状態分析.静的なペイロードを送信する代わりに、AIエージェントは:

- サーバーの待ち時間を監視する: サーバーの応答時間(RTT)に基づいてパケット注入速度を調整し、レースコンディションをトリガーする確率を最大化する。

- データを検証する: 返されたBSONを解析して、有効な管理データが漏れていることを確認し、偽陽性を排除する。

- 安全な搾取: エージェントは、対象サービスのクラッシュを防ぐため、検証後直ちに停止するように訓練されている。

| 方法論 | レースコンディションの検出率 | 偽陽性率 | 衝突のリスク |

|---|---|---|---|

| 静的署名スキャン | < 15% | 高い | 低い |

| 手動ペンテスト | 80% | 低い | 高い(ヒューマンエラー) |

| ペンリジェントAIエージェント | 99.8% | ニア・ゼロ | 低(アダプティブ・スロットリング) |

修復戦略

インフラに脆弱性が指摘された場合、早急な対策が必要となる。

パッチ(一次修正)

MongoDBは、影響を受けるメジャーバージョン用のパッチをリリースしました。脆弱性の範囲よりも高いバージョンを実行していることを確認してください。

コンフィギュレーション・ハードニング(一時的緩和)

すぐにパッチを当てることができない場合は、レガシーオペコードの処理を無効にすることで、リスクを軽減することができます。 mongod.conf.

ヤムル

# /etc/mongod.conf

net: port:27017 bindIp:127.0.0.1 # できれば localhost にバインドすること。

security: authorization: enabled javascriptEnabled: false # 攻撃の対象を減らす

setParameter:

レガシーワイヤープロトコルのサポートを無効化 (CVE-2025-14847 に対応)

enableLocalhostAuthBypass: false`.

ネットワーク・レベル・ブロッキング

エクスプロイトは特定のパケットサイズに依存するため、以下のような実装が可能です。 IPテーブル ルールで、データベース・ポートの不正なパケットをドロップすることができる。

バッシュ

# 特定の悪意のあるシグネチャ長に一致するポート27017のパケットをドロップする iptables -A INPUT -p tcp --dport 27017 -m length --length 58:64 -j DROP

結論

CVE-2025-14847(Mongobleed)は、認証メカニズムが、その基礎となるプロトコルの実装と同程度にしか強固でないことを明確に思い出させるものである。攻撃者がより洗練されたステート・ベースの攻撃に向かうにつれて、防御戦略は進化しなければならない。

静的スキャンに頼るのはもはや十分ではない。 ペンリゲントの AI主導のコンテキストを意識した侵入テストのアプローチは、敵よりも先にこうした「認証されていない悪夢」を特定するのに必要な深さを提供する。