WordPressは、パブリックウェブの40%以上を動かしており、そのログインサーフェスは、インターネット上で最も継続的に狙われる認証エンドポイントの1つとなっている。WordPressのセキュリティに関する文書によると、ブルートフォースとクレデンシャル・スタッフィングは、以下のような最も一般的な攻撃パターンとして残っている。

wp-login.phpそしてxmlrpc.php(開発者.wordpress.org).

この記事では、以下の点に焦点を当てる。 リアルな攻撃モデリング不正のための搾取ではない。ここで論じられるテクニックはすべて 防御的検証、レッドチーム・シミュレーション、セキュリティ・ハードニング.

WordPressログインが高価値のターゲットであり続ける理由

WordPressのログインメカニズムは、攻撃者にとって魅力的ないくつかの特性を露呈している:

- 予測可能なエンドポイント(

/wp-login.php) - セキュリティ態勢に一貫性がない大規模なインストールベース

- 脆弱または漏えいした認証情報の頻繁な再利用

- XML-RPCのようなオプションのレガシー機能

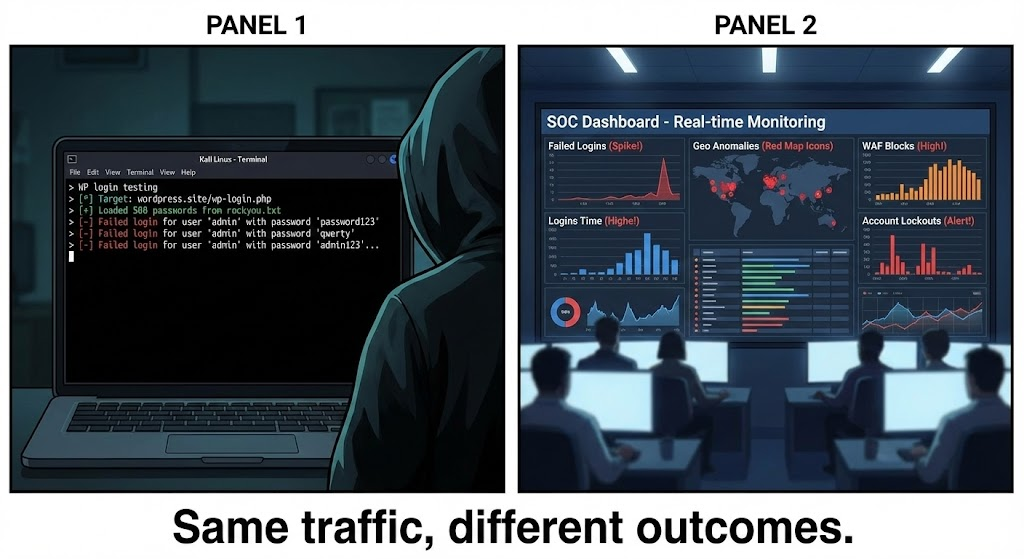

ゼロデイ攻撃とは異なり、ログイン攻撃は 低コスト、大量生産、統計的に効果的.大規模なボットネットは、WordPressのログインページに脆弱な認証情報がないか日常的に調査しており、多くの場合、通常のトラフィックパターンに紛れ込んでいる。

WordPress自身も、ブルートフォース攻撃は避けられないものであり、不明瞭さよりもむしろ階層化されたコントロールによって軽減されなければならないことを認めている(開発者.wordpress.org).

攻撃サーフェスの概要:wp-login.phpとxmlrpc.php

WordPress認証の悪用は2つのエンドポイントに集中している:

wp-login.php

このエンドポイントはインタラクティブなログインを処理し、多くの標的となっている:

- 資格当て

- クレデンシャル・スタッフィング

- レスポンス動作によるユーザー名の列挙

典型的なログイン・リクエストは次のようになる:

http

POST /wp-login.php HTTP/1.1 Content-Type: application/x-www-form-urlencoded log=admin&pwd=password123&wp-submit=Log+In

攻撃者は巧妙さよりも自動化に頼っている。

xmlrpc.php

XML-RPCはリモートパブリッシングとAPIスタイルの認証を可能にする。また システムマルチコール 歴史的に認められてきた機能 1回のリクエストでブルートフォース(総当たり攻撃)の試行回数を増やした。.

XML-RPCの悪用は、パスワード攻撃におけるフォースマルチプライヤーとして、複数のアドバイザリやインシデントレポートで報告されている(CERT)。

Kali LinuxによるWordPressログイン攻撃のシミュレーション(認定テストのみ)

Kali Linuxは、その管理されたツールと管理された環境から、プロの侵入テストに広く使われている(kali.org).

WPScan:列挙とクレデンシャル・テスト

WPScanは、Automatticのセキュリティ研究者によって管理されているWordPressに特化したスキャナーである(kali.org).

バッシュ

wpscan --url --enumerate u

このコマンドは、一般に発見可能なユーザー名を列挙するもので、ログイン攻撃のモデル化の最初のステップとなることが多い。

資格試験(許可を得た場合のみ):

バッシュ

wpscan --url ˶ --usernames admin ˶ --passwords wordlist.txt

WPScanはレート制限を尊重し、失敗した試行を記録するので、管理されたテストに適しています。

Hydra: フォーム・ベースの認証テスト

Hydraは、HTTPフォームのシミュレーションが可能な汎用ログインテストツールです (ja.wikipedia.org).

hydra -l admin -P rockyou.txt target.example http-post-form \"/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log+In:Invalid username"

これは現実世界のクレデンシャル推測行動をシミュレートし、レート制限と異常検知の重要性を浮き彫りにしている。

防御例1:アプリケーションレベルでのログイン率制限

レート制限は、依然としてブルートフォース攻撃に対する最も効果的な緩和策である。

ワードプレスレベルの簡易コントロール:

php

add_filter('authenticate', function($user, $username, $password) {.

$ip = $*SERVER['REMOTE_ADDR'];*.

*$attempts = get_transient('login_attempts*' . $ip) ?: 0;

if ($attempts > 5) { 。

wp_die('ログイン試行回数が多すぎます。');

}

set_transient('login_attempts_' . $ip, $attempts + 1, 300);

$user を返します;

}, 30, 3);

これは原理を実証している: ステートフル・トラッキング+強制ディレイ.

防御例2:wp-login.phpのサーバーレベルでの保護

防御はアプリケーション・ロジックだけに頼ってはならない。

NGINXの例:

nginx

location = /wp-login.php {limit_req zone=login burst=5 nodelay; }.

サーバーレベルでの制御は、PHP実行前の攻撃スループットを大幅に削減します。

CVEのコンテキストログイン・セキュリティが理論的でない理由

ブルートフォース攻撃が常にCVEに直接マッピングされるわけではありませんが、WordPressの認証の弱点は、プラグインの動作やロジックの欠陥により、脆弱性データベースに頻繁に現れます。

例えば、こうだ:

- CVE-2023-2745 WordPressプラグインが不適切にユーザー・ロールを処理することで、認証がバイパスされる可能性がある (nvd.nist.gov).

- XML-RPCに関連する複数のインシデントが、WordPressのコアの脆弱性を悪用することなくクレデンシャルの漏洩に至っている。

これらのケースは、重要な教訓を補強するものである: WordPressの危殆化のほとんどは、メモリ破壊ではなく、認証の失敗から始まる.

操作信号と検出

セキュリティチームは、以下のことを監視すべきである:

- ローテーションIPからのログイン失敗の繰り返し

- 過剰なXML-RPCリクエスト

- 通常の地理的または時間的パターン以外のログイン試行

これらの指標は、シグネチャーベースのアラートよりも信頼できることが多い。

自動化とAIの適合性

手動テストは仮定を検証するが、規模を拡大するには自動化が必要だ。以下のようなAI主導のペネトレーション・テスト・プラットフォーム 寡黙 認証の攻撃経路、実行時の動作、および環境間の防御ギャップの相関に重点を置く。

このようなプラットフォームは、WPScanのようなツールを置き換えるのではなく、次のようなことを目的としている。 攻撃シミュレーションと優先順位付けのオーケストレーションそのため、チームは真のリスクをもたらすログイン・パスに焦点を当てた修復を行うことができます。

このアプローチは、以下のような最新のAppSecプラクティスと一致している。 継続的検証 定期的なテストに取って代わる。

結論ハック」から測定可能なセキュリティ態勢へ

検索 wordpress ログイン kali linux ハック 現実的な懸念を反映したものだ: 現実的な攻撃圧力に対して、認証レイヤーはどの程度脆弱なのか?

責任を持って攻撃をモデル化し、Kali Linuxで防御を検証し、アプリケーションとインフラの両レベルで階層的な制御を実施することで、企業はWordPressの侵害リスクを大幅に低減することができます。

目標は、すべてのログイン試行を阻止することではなく、次のことを行うことである。 妥協の成功は統計的にあり得ない.