コアコンセプトリンク分析におけるセマンティック・ギャップ

現代の脅威狩りの文脈では バイパス・リンク は単なる "隠しURL "ではない。それは セマンティック・ギャップ-セキュリティスキャナ(「オブザーバ」)がURIを解釈する方法と、被害者のブラウザ(「エクゼキュータ」)がURIをレンダリングする方法との不一致。

攻撃者はこの隙を突いて、セキュア・メールゲートウェイ(SEG)、ウェブコンテンツ・フィルター、エンドポイント検知・応答(EDR)システムを回避する。その目的は、エンドユーザーに「悪意のあるペイロード」を提供する一方で、自動分析装置には「良性の外観」を見せることです。

高度な回避方法

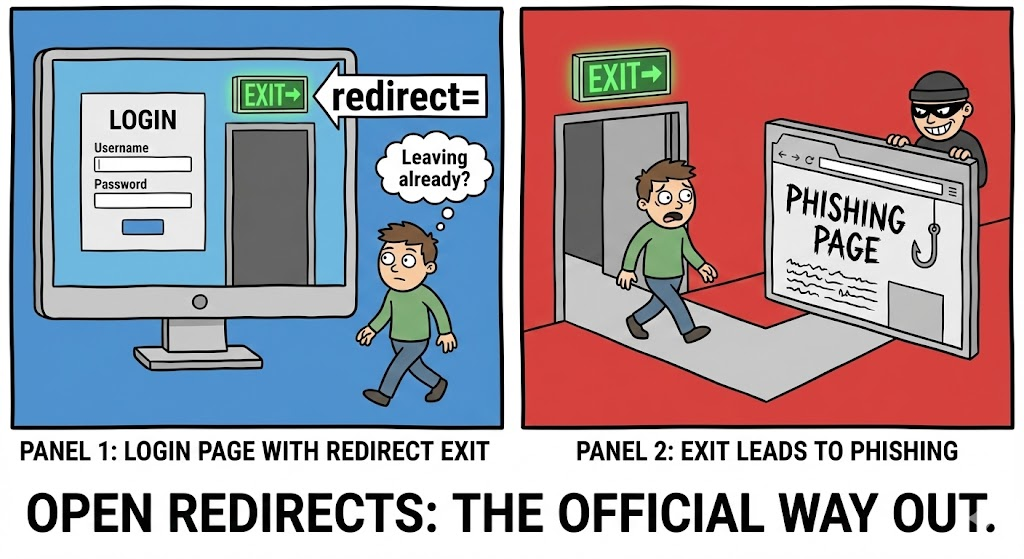

1.オープンリダイレクトによる土地からの生活(LotL)

攻撃者は、信頼性の高いドメイン(グーグル、マイクロソフト、AWSなど)の「オープン・リダイレクト」をますます活用するようになっている。

- テクニックだ: のようなリンク

https://www.google.com/url?q=https://malicious.exampleは、プライマリドメイン (グーグル)はグローバルに許可リストされている。 - バイパス フィルターは信頼できるドメインと判断し、ユーザーのブラウザはフィッシング・サイトへのリダイレクトを実行する。

2.URLクローキングと環境キーイング

洗練されたバイパスリンク サーバーサイドのクローキング.ホスティングサーバーは、受信したリクエストを検査してから、何を提供するかを決定する。

- ボット/スキャナーの検出: リクエストが既知のデータセンター(AWS、Azure)から発信された場合、または "Security Scanner "User-Agentを含む場合、サーバーは "Under Construction "ページとともに200 OKを返す。

- ターゲットを絞った配達: リクエストが人間のプロファイル(居住地のIP、特定のブラウザーの言語、有効なマウスの動きのテレメトリー)に一致した場合、フィッシング・キットを配信する。

3.パーサー差分エクスプロイト(RFC 3986 非準拠)

異なるライブラリ(Pythonの ウルリブゴーズ ネット/urlクロームの 瞬き)はURLの解析が異なる。

- CVE-2020-0696 例 特定の文字エンコーディングや非標準のURIスキームを使用することで、攻撃者は電子メールゲートウェイにあるドメインを「表示」させ、ブラウザは別のドメインに移動させることができる。

攻撃と防御エンジニアリングの実装

例1:深さ制限のあるスキャナーを回避する

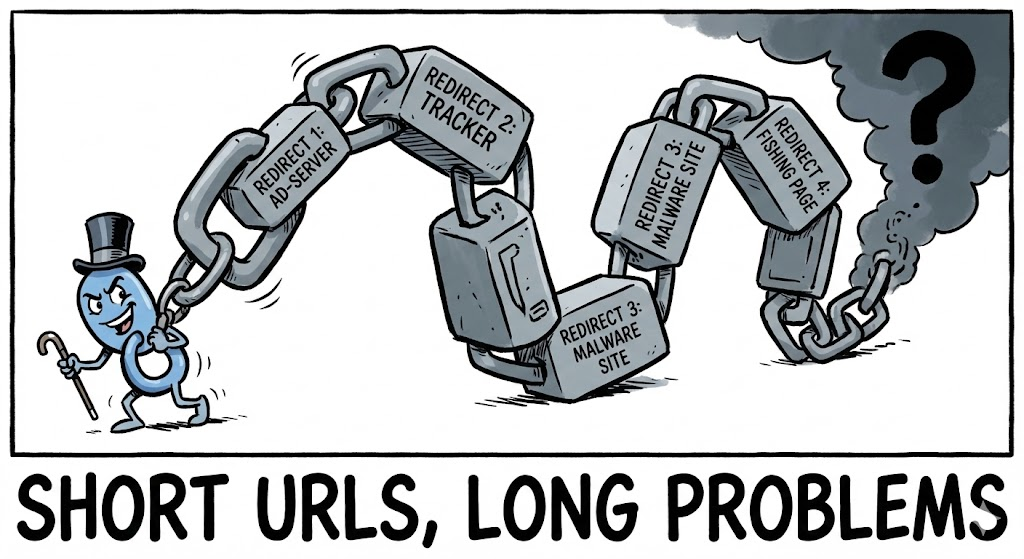

自動化されたスキャナーの多くは、リソースを節約するために2つか3つのリダイレクトしか追跡しない。攻撃者は、複数のホップを経由してリンクを「ロンダリング」することで、これを悪用する。

攻撃リダイレクト・ランドリー

平文

ホップ 1: 信頼できる短縮ファイル(bit.ly) ホップ 2: 危殆化した WordPress サイト(wp-admin/redirect.php) ホップ 3:マーケティング追跡ピクセル(ads.example.com)ホップ4:最終的な悪意のあるランディングページ

防衛徹底的なリダイレクト解除(パイソン)

パイソン

インポート・リクエスト

def unravel_link(url, max_hops=10): try:# 実際のブラウザを模倣するために、カスタムUser-Agentを使用しています headers = {'User-Agent': 'Mozilla/5.0 (Windows NT 10.0; Win64; x64)'} response = requests.get(url, headers=headers, allow_redirects=True, timeout=5)

hop_count = len(response.history)

print(f "Total Hops: {hop_count}")

for i, hop in enumerate(response.history):

print(f "Hop {i+1}:{hop.url} ({hop.status_code})")

if hop_count > 5:

return "ALERT: 高エントロピーのリダイレクトチェーンが検出されました (ロンダリングの可能性)"

return response.url

except Exception as e:

return f "エラー:{e}"`

例2:条件付きクローキングの検出

攻撃者はさまざまなコンテンツを カール (スキャナー)対 クローム (ユーザー)。

ディフェンス差異反応分析

パイソン

def check_for_cloaking(url):# Profile 1: Headless/Scanner r1 = requests.get(url, headers={'User-Agent': 'Security-Scanner/1.0'}) # Profile 2:現実的なユーザー r2 = requests.get(url, headers={'User-Agent': 'Mozilla/5.0 Chrome/120.0.0'})

# 意味差の測定 (単純な長さチェックまたはハッシュ)

diff_ratio = abs(len(r1.text) - len(r2.text))/ max(len(r1.text), len(r2.text), 1)

if diff_ratio > 0.2: # 20% ページ内容の違い

return "CRITICAL:条件付きロジック(クローキング)が検出されました。"

return "安定したコンテンツ"`.

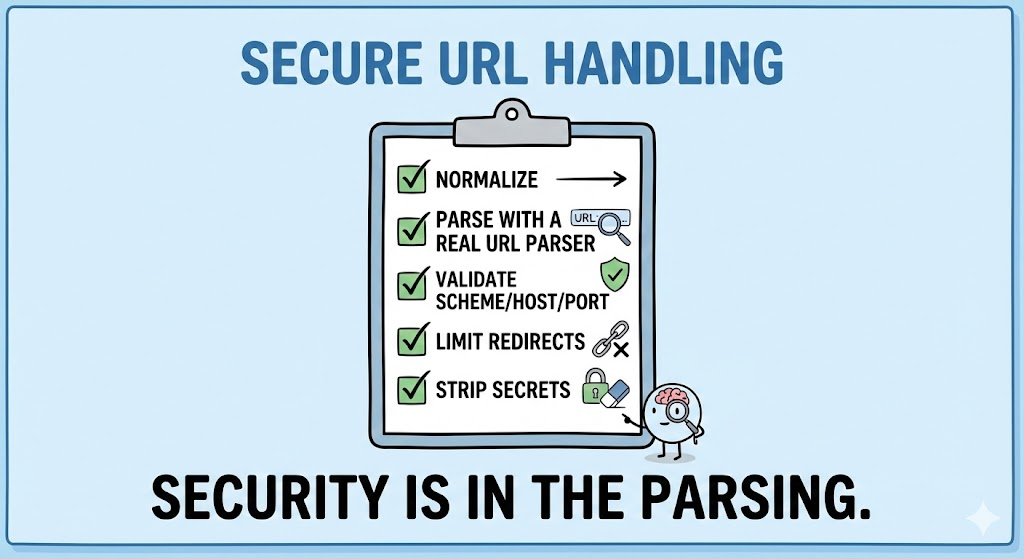

例3:パーサーの不一致を防ぐ(正規化)

攻撃者は %2e%2e/ (符号化されたドット)は、アクセスされる実際のパスについてフィルターを混乱させる。

ディフェンス積極的な正常化パイプライン

パイソン

`from urllib.parse import urlparse, unquote import os

def sanitize_and_canonicalize(url): # 1. Double Decode to catch nested encoding (%252e) decoded_url = unquote(unquote(url))

# 2.パスの解析と正規化

parsed = urlparse(decoded_url)

# os.path.normpathを使用して/../セグメントを解決する

clean_path = os.path.normpath(parsed.path)

return f"{parsed.scheme}://{parsed.netloc}{clean_path}"

インプット: https://example.com/login/..%2F..%2Fadmin

出力: https://example.com/admin`

戦略的な守備姿勢

| 防御層 | メカニズム | エンジニアリング・フォーカス |

|---|---|---|

| イングレス・フィルタリング | JA3/TLSフィンガープリンティング | 特定する クライアントライブラリ (例:Python リクエスト)である。 |

| 動的解析 | ヘッドレス・ブラウザの爆発 | サンドボックス内でリンクを実行し、HTTPヘッダーだけでなく、DOMの変化を観察する。 |

| ロジック層 | ゼロトラストURL署名 | 内部バイパスを使用する場合は HMAC署名付きURL 完全性を確保するために。 |

| ユーザー層 | ビジュアル・インジケータ | ユーザーがクリックする前に短縮URLを「マスク解除」するブラウザ拡張機能を導入する。 |

結論ブラックリストを越えて

静的URLブラックリストの時代は終わった。攻撃者が 一時的、条件付き、多段階バイパスリンクセキュリティチームは、次のような方向へシフトしなければならない。 行動リンク分析.

すべてのURLを、制御された環境での実行を必要とする「プログラム」として扱い(サンドボックス化)、すべての入力を正規化して「セマンティック・ギャップ」を埋めることで、組織はユーザーが「ここをクリック」ボタンを目にする前に、リンクベースの攻撃のインフラを破壊することができる。