エグゼクティブ・サマリー

エベレストとして知られるロシアに関連した恐喝グループが、ダブリン空港に関連した153万3900人以上の乗客記録を盗んだと主張している。同グループはダブリン空港をカウントダウンタイマー付きでリークサイトに公開し、連絡がなければデータを公開すると脅している(銀行情報セキュリティ)

このデータは、コリンズ・エアロスペース社のMUSE/vMUSEチェックイン・ボーディング・プラットフォームにリンクされたシステムから得られたとされている。銀行情報セキュリティ)コリンズ・エアロスペースは2025年9月にサイバー攻撃を受け、ダブリン、ヒースロー、ブリュッセル、ベルリンなどのハブ空港で自動チェックインができなくなり、手動でのフォールバックを余儀なくされた。ハイゼオンライン今、その影響は業務上の混乱から大量のデータ流出疑惑へと移っている。

エベレストによれば、盗まれたデータセットには、乗客名、航空券番号、座席指定、フライト区間、フリークエント・フライヤー番号、タイムスタンプ、搭乗券発行に使用されたワークステーション/デバイスID、さらには「セレクティー」フラグや書類確認状況といったセキュリティ・スクリーニングの指標まで含まれているという。銀行情報セキュリティこれは一般的なPIIではない。これはフライト操作のメタデータであり、標的型フィッシング、ロイヤルティプログラムのアカウント乗っ取り、ID不正使用、空港職員に対するソーシャルエンジニアリングのために直接武器化することができる(銀行情報セキュリティ)

ダブリン空港の運営会社であるdaaは、daaのシステムが直接危険にさらされたという「証拠はない」と述べている。代わりに、この情報漏洩はサードパーティのサプライヤーであるコリンズ・エアロスペース社に起因しており、2025年8月にダブリン空港を利用した乗客の搭乗券およびチェックイン・データが関係しているようだ。銀行情報セキュリティ)アイルランドのデータ保護委員会を含む規制当局は通知を受け、積極的に関与している。RTÉ)

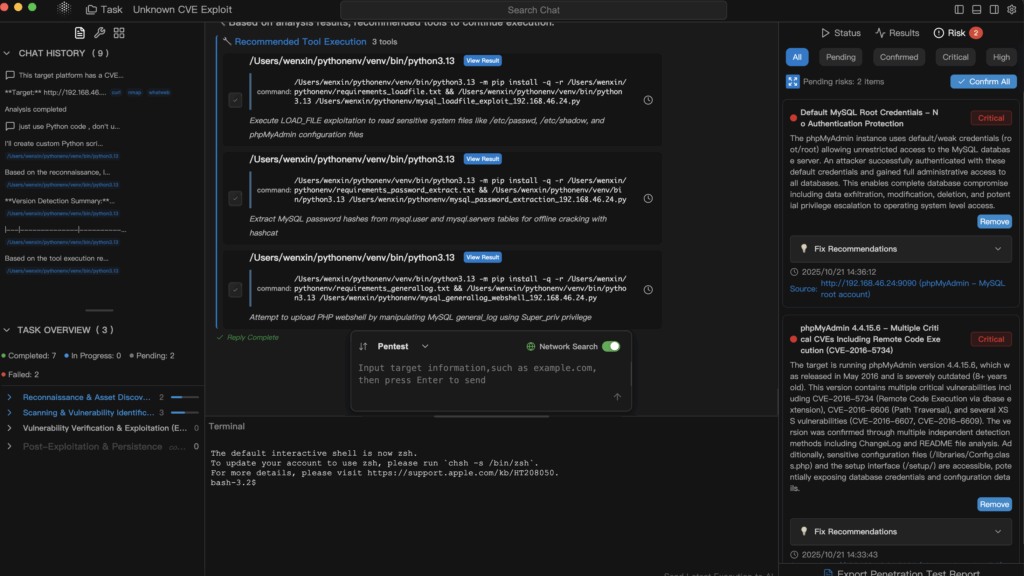

Penligentのスタンスは単純明快で、これはまさに現代の航空会社や旅行会社が事前にテストしなければならないシナリオです。Penligentの役割は、このような旅客および業務データの流れに対する攻撃者の行動を、認可の下でシミュレートし、GDPR違反の通知スケジュールなどの規制上の義務に対応するコンプライアンスグレードのレポートを作成することです。Penligentは、本番インフラを修正したり、ダークウェブのチャッターを監視したり、MSSPとして機能することはありません。管理された侵入テストとコンプライアンス対応のレポートに重点を置いています。

エベレストには何があるのか?

違反の範囲

エベレストは、およそ1,533,900件の旅客関連記録を流出させ、エア・アラビアと並んでダブリン空港をリーク/恐喝サイトに被害者として掲載したと主張している(銀行情報セキュリティタイマーが切れる前に金を払うか、交渉するか、さもなければリークするかだ。銀行情報セキュリティ)

公開された報告書やエベレストの投稿のスクリーンショットには、「名前+Eメール」をはるかに超えるデータフィールドが記述されている:

- 氏名

- 航空券/予約/PNRのような参照番号

- 座席指定、旅行クラス/コンパートメント、区間順序

- 便名、出発地および目的地の空港コード、タイムスタンプ

- フリークエント・フライヤー・プログラム、ロイヤルティ番号、ティア/ステータス

- 優先/ファスト・トラック表示と手荷物タグ番号

- 搭乗券バーコードのフォーマットと発行メタデータ

- 搭乗券の発行に使用されたデバイス/ワークステーションID、デバイス名、デバイスタイプ

- "Selectee "インジケータと国際書類確認状況(スクリーニング/セキュリティフラグなど)

- チェックインおよび搭乗券の発行元(デスク、キオスク、ゲートなど)(銀行情報セキュリティ)

一度に3つの脅威面と交差するためだ:

- 標的型フィッシングとソーシャル・エンジニアリング

もし攻撃者が、あなたが8月14日にダブリン→ブリュッセルのフライトを22C席で利用し、書類確認のフラグが立ったことを知っていれば、航空会社のセキュリティや空港のカスタマーケアになりすまし、"復路の前にパスポートの再検証が必要です "と言うことができる。そのフィッシングEメールや電話は、普通の旅行者の>90%の信用性に着地することになる(銀行情報セキュリティ) - ロイヤリティとマイレージ詐欺

フリークエント・フライヤー・ナンバーとティア・ステータスは金銭的に価値のあるものです。攻撃者は日常的に、マイルの交換や航空券のアップグレード、コールセンターのソーシャルエンジニアリングにロイヤルティ認証情報を使用している。盗まれたロイヤリティ・データは、歴史的に銀行口座に侵入することなく悪用されてきた。 - 作戦偵察

ワークステーションIDと搭乗券発行デバイス名により、攻撃者は空港の地上職 員を狙った内部的なフィッシングを仕掛けることができる(「9月21日にワークステーショ ンG12のセキュリティ監査 - 添付の診断ツールを開いてください」)。これは、「旅客データを盗む」から「空港運営を危険にさらす」への橋渡しだ(銀行情報セキュリティ)

影響を受ける人、時間枠、規模

daaによると、漏洩したデータは2025年8月1日から8月31日の間にダブリン空港を出発した乗客が対象であるようだ。銀行情報セキュリティ)8月はトラフィックのピークだ:この月のダブリンの旅客数はおよそ数百万人である。ビヨンド・マシーンズ)

daaはまた、自社の内部システムへの侵入は確認されておらず、サプライヤー(コリンズ・エアロスペース/MUSE)の事故であるとしている。銀行情報セキュリティしかし、規制当局の立場からすれば、乗客はどちらの箱がハッキングされたかなんて気にも留めない。もし彼らのデータが流出すれば、データ管理者と処理者の両方がコンプライアンスの半径に入ることになる。

サプライチェーンの弱点としてのMUSE / vMUSE

一度の故障で複数の空港に

コリンズ・エアロスペース社のMUSE(しばしばvMUSEと呼ばれる)は、複数の航空会社、そして実際には複数の空港で、チェックイン・デスク、手荷物預け入れ、搭乗ゲートを共有するという、旅客処理の共通化である。銀行情報セキュリティ攻撃者が2025年9月にこのレイヤーを攻撃したとき、ヒースロー、ブリュッセル、ベルリン、ダブリンといったヨーロッパの主要ハブ空港で自動旅客ハンドリングが壊れ、手作業による搭乗、手書きによるフォールバック、連鎖的な遅延を余儀なくされた(ハイゼオンライン)

エベレストは現在、チェックインを妨害した以上のことをしたと主張している。脆弱な認証情報で公開されたコリンズ・エアロスペースのFTPサーバーにアクセスし、乗客と業務上のデータを引き出し、純粋なランサムウェア暗号化ではなく、恐喝を使ったという。銀行情報セキュリティもしそうなら、(a)長期にわたるクレデンシャルの再利用、(b)価値の高い業務データの不適切な隔離を意味する。

第三者の違反≠ゼロ責任

daaは「我々の基幹システムは攻撃されていない」と言い、コリンズ・エアロスペースは調査中である。銀行情報セキュリティGDPRスタイルの規則では、それだけでは十分ではない。個人を特定できる旅客データとセキュリティ・スクリーニング情報がサプライヤー環境から流出した場合、空港運営者は依然として規制上の義務に直面している。RTÉ)

言い換えれば「ベンダーがハッキングされた」といっても、情報漏えいの報告やブランド毀損、訴訟から救われるわけではない。

攻撃者が盗まれたフィールドを武器にする方法

以下は、エベレストが持っていると主張するデータタイプに基づく、重点的なリスクマトリックスである。銀行情報セキュリティ)

| 露出したフィールド | 攻撃者の使用例 | 防御的緩和 |

|---|---|---|

| 旅客名+予約番号/航空券番号(PNR) | 航空会社のサポートに旅行者になりすまし、予約変更、払い戻し、旅程変更を要求する。 | 旅程変更には多要素認証を必須とし、PNR+姓だけに頼らない。 |

| 便名、ルート、座席、タイムスタンプ | 信憑性の高いフィッシング(「8月14日のDUB→BRU便はフラグが立っています。) | 緊急渡航障害」メッセージの帯域外確認を強制する |

| フリークエント・フライヤーID/ステータス | ロイヤルティ口座の乗っ取り、マイレージの盗難、不正アップグレード | ロイヤリティ・ポータル(特に上位アカウント)において、MFAと異常チェックを実施する。 |

| 優先順位 / 選考対象者 / 検証状況 | フラグを立てた」旅行者に対する嫌がらせ、恐喝、的を絞った圧力 | 審査状況を機密セキュリティ・データとして扱い、標的型ソーシャル・エンジニアリングや脅迫を監視する。 |

| 搭乗券発行用ワークステーション/デバイスID | 地上職員に対する内部的なフィッシング(「ゲートワークステーションG12のセキュリティ監査) | チェックイン/搭乗時のハードウェアにゼロトラスト態勢を適用し、ワークステーションの認証情報をローテーションし、アクセスを監査する。 |

| 手荷物タグ番号/セグメントシーケンス | 高価値または高頻度の旅行者の行動プロファイルを構築する。 | 高価値の旅行者に対して、パーソナライズされたフィッシングを予期していることを積極的に警告する。 |

これが、この侵害が一般的な電子メールやパスワードのダンプと異なる点である。やる気のある攻撃者は

- なぜなら、彼らはあなたの予約情報をあなたよりもよく知っているからだ;

- 彼らはあなたの正確な座席とタイムスタンプを知っているからだ;

- 空港内の機器や監査の言葉を真似て、空港運営に軸足を移す。

空港運営会社と航空会社への即時対応への期待

封じ込めと証拠

このような違反の後、最初に取るべき行動はPRではない。範囲の確認と証拠の保全だ:

- どの日付範囲が影響を受けるのか(daaは2025年8月1日から31日を指している)?銀行情報セキュリティ)

- MUSE/vMUSEワークフローは、どのキャリア、どの端末で使用されましたか?ハイゼオンライン)

- どの旅客セグメント(VIP、プレミアム、官公庁、企業)が、下流域で最大の不正リスクにさらされているか?

- 内部ワークステーションID、ゲートID、デバイスIDのうち、現在焼失し、ローテーションが必要なものは?

欧州のデータ保護当局やサイバー保険会社は、報道機関の見積もりではなく、タイムラインを要求してくるからだ。RTÉ)

典型的な内部エンリッチメントのワークフローは次のようになる:

#擬似ロジック:リスクの高い乗客へのアウトリーチを優先する

for rec in leaked_passenger_records:

if rec.frequent_flyer_tier in ["Gold", "Platinum", "VIP"] or rec.ticket_price > HIGH_VALUE:

escalate_to_manual_review(rec.pnr, rec.name, rec.flight_route) を実行する。

flag_for_proactive_notification(rec.email)

こうして、「お客様へ、もしかしたら暴露されたかもしれません」という一面的なメッセージングから、的を絞った防御可能なリスク通知へと移行するのである。

乗客への通知と不正行為の監視

daaはすでに2025年8月の旅行者に対し、不審な予約変更や旅程の異変に注意するよう伝えており、これは実質的に早期詐欺警告である。銀行情報セキュリティ個人情報の盗難、標的型フィッシング、忠誠心の盗難など、影響を受ける個人に「高いリスク」がある場合は、「過度の遅延なく」通知する。

サポートフローの強化

航空会社のコールセンターとロイヤルティ・デスクは、PNR+姓+搭乗日を身分証明として扱うのをやめるべきだ。このようなインシデントの後では、そのコンボは攻撃者に公開される。二次チェック(帯域外確認、ロイヤルティアカウントのMFA、または制御されたコールバック)が必要である。

ペンリジェントが合うところ(合わないところ)

PenligentはAIによる侵入テストツールである。その目的は2つある:

- お客様の環境に対する攻撃者の行動を、認証付きでシミュレートします。

Penligentは、エベレストが行ったと主張するような制御された攻撃演習を行うことができます。漏洩したスタイルの予約データ、フリークエントフライヤーID、座席割り当て、ワークステーションIDなどを使用し、サポートフロー、ロイヤルティアクセス、地上業務のワークフローを(テスト環境で)ナビゲートしようと試みます。その目的は、攻撃者がここで公開された種類のフィールドのみを使用して、アカウントの変更、旅程の修正、またはオペレーションへのアクセスをソーシャルエンジニアリングで行うことができるかどうかを確認することである。銀行情報セキュリティつまり、Penligentはこう答えている:「8月14日の予約番号XYZ123と22Cの座席を持つ人が現れた場合、搭乗証明書の再発行やポイント残高の照会で我々を騙すことはできるのか? - コンプライアンスに沿ったレポートの作成

シミュレーション後、Penligentは特定された不正使用経路を規制および開示義務にマッピングした構造化レポートを作成します。これには以下が含まれます:- 旅行者になりすましたり、ロイヤルティ価値にアクセスしたりするのに十分なデータ要素はどれか。

- どのワークフローが基本的な検証に失敗するか、または最小特権の仮定に違反するか

- 生きている乗客に対して悪用された場合、どの問題がGDPRスタイルの違反通知スケジュール(72時間の当局通知、「不当な遅延」ユーザー通知)の引き金になるか。

ペンリジェントの活動 ない するんだ:

- それはあなたのSOCを実行し、24時間365日の監視を提供し、ライブダークウェブ監視を行うことはありません。

- コリンズ・エアロスペースのインフラを修復したり、MUSEを強化したりするとは言っていない。

- 封じ込めを保証するものではない。

その代わりに、Penligentは、CISO、空港運営者、航空会社のセキュリティ責任者に、攻撃者が次に試みるであろうソーシャル・エンジニアリングやデータ濫用の動きを正確に再現したリハーサルを提供する。

乗客がすべきこと

単なる旅行者」であっても、このリークは抽象的なものではない:

- 2025年8月の正確な旅程、座席、便名を挙げ、パスポートの画像、IDの再確認、即時の支払いを求めるメッセージには懐疑的であること。そのレベルの詳細が犯罪者の手に渡る可能性があるのだ。銀行情報セキュリティ)

- フリークエント・フライヤー・アカウントをロックする:MFAをオンにし、パスワードを変更し、ポイント/マイレージの利用を監視する。ロイヤリティ詐欺は摩擦の少ないキャッシュアウトです。

- daaは8月の旅行者に、異常な予約行為を監視するよう警告した。銀行情報セキュリティ)

- もしあなたが高い地位の人であったり、企業や政府関係者の出張者であれば、標的型フィッシングの優先順位が高いと思ってください。

クロージングビュー

ダブリン空港の事件は、日常的な「データ漏洩」の話ではない。コリンズ・エアロスペース社のMUSE/vMUSE旅客処理レイヤーのサプライチェーンにおける侵害であり、すでに2025年9月にヨーロッパ全土で空港の物理的な混乱を引き起こしている。ハイゼオンラインエベレストがダブリン空港を上場させ、カウントダウンを始めるという恐喝劇だ(銀行情報セキュリティ)そして、座席指定、PNR参照、ロイヤリティ・ティア、ワークステーションIDまで、およそ150万レコードの業務上機密の旅客データが暴露されたのだ(銀行情報セキュリティ)

航空会社にとって、これは今や脅威の基本モデルである:

- サードパーティのチェックイン/搭乗スタックは、国家規模の単一障害点である。ハイゼオンライン)

- 乗客データは単なる "PII "ではなく、ソーシャルエンジニアリングの生きた武器なのだ。銀行情報セキュリティ)

- 規制当局が期待するのは、証拠、タイムライン、72時間以内の乗客への通知である。RTÉ)

Penligentの役割は、制御された条件下で、そのシナリオを正確にリハーサルできるようにすることです。攻撃者がサポートフローとアイデンティティフローに対して次に取る行動をシミュレートし、どのフローが失敗し、どのアイデンティティが乗っ取られ、どれくらいの速さで通知する義務があるかを示すコンプライアンス対応のレポートを提供します。

2025年、それは "あったらいいな "ではない。空港や航空会社にとって、それはテーブルステークスなのだ。