なぜこのCVEは "Update Now "と表示されるのか?

緊急モバイル・パッチに関する報道で最も好調なものをざっと読んでみると、次のようなパターンがあることに気づくだろう。 「積極的に悪用」+「ゼロデイ」+「今すぐアップデート」+「標的型攻撃」。 それは単なるクリックベイトではない。これらのフレーズは、「本当の悪用シグナルが存在し、パッチのタイミングが重要である」ことを表す略語なのだ。(ハッカーニュース)

CVE-2025-31200については、悪用のシグナルが明示されている:アップル社は、この問題が以下のような報告を受けていると述べている。 iOSの特定の標的を狙った極めて巧妙な攻撃に悪用された可能性がある。. (アップル・サポート)

CVE-2025-31200とは何か(検証された事実のみ)

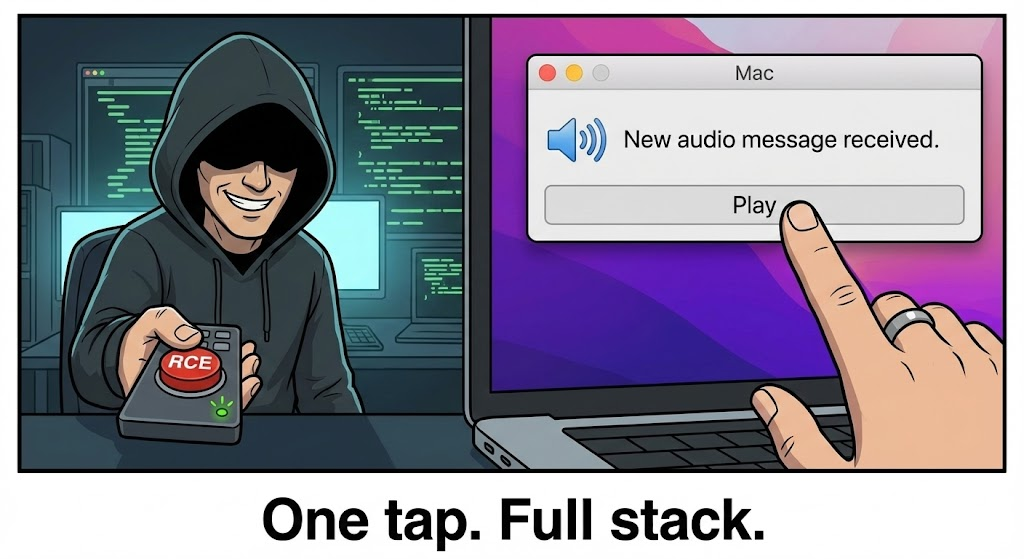

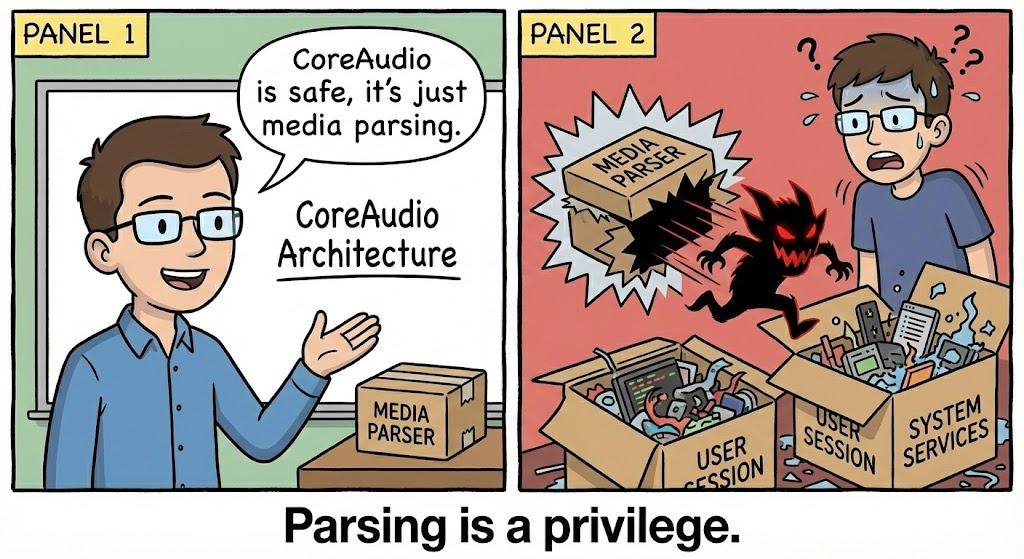

CVE-2025-31200は アップルのCoreAudioにメモリ破壊の脆弱性.アップルの勧告では、この影響を次のように説明している:

- インパクトがある: オーディオ・ストリームを 不正に細工されたメディアファイル その結果 コード実行. (アップル・サポート)

- 修正する: 対応 境界チェックの改善. (アップル・サポート)

- 搾取の背景 アップルは、極めて巧妙な標的型攻撃に悪用された可能性があることを認識している。(アップル・サポート)

NVDはアップル社の説明を反映し、アップル社の各プラットフォームにおける固定バージョンをリストアップしている。また CISA-ADP CVSS v3.1ベーススコア 9.8(クリティカル) と、関連する弱点(例. CWE-787 Out-of-Bounds Write, CWE-119). (NVD)

影響を受けるシステムと修正されたバージョン

バージョンの境界線はゲーム全体である。もしあなたのフリートがこれらのバージョン以下であれば、暴露されたと仮定してください:

| プラットフォーム | CVE-2025-31200のバージョン境界を修正。 |

|---|---|

| iOS | 18.4.1 (アップル・サポート) |

| iPadOS | 18.4.1 (アップル・サポート) |

| macOSセコイア | 15.4.1 (NVD) |

| tvOS | 18.4.1 (NVD) |

| ヴィジョン・オーエス | 2.4.1 (NVD) |

標的型攻撃」が依然として企業の緊急性に等しい理由

「標的を絞る」とは、多くの場合、ハイエンドの手口や選択的な犠牲者を意味し、大量搾取を意味しない。しかし、それは ない 企業リスクを軽減する:

- 価値の高い従業員とは、まさにターゲットとなるキャンペーンで優先される従業員である(重役、セキュリティリーダー、財務、法務、IRスタッフ)。

- モバイルの侵害は、ID、MFAプロンプト、企業チャット、電子メール、文書アクセスに連鎖する可能性がある。

- 最初のキャンペーンが狭いものであっても、同じバグ・クラスは後に再利用されたり、商品化されたり、新しいチェーンに組み込まれたりする。

これが、主要なセキュリティ報告がCVE-2025-31200を緊急性の高いフレーミングでグループ化している理由でもある。(ハッカーニュース)

リスクベースの行動表:実際のプログラムにおける優先順位の付け方

シンプルで防衛可能なポリシーを使用する: すべての脆弱なデバイスにパッチを適用するただし、ブラスト半径の大きいユーザーを優先する。

| シナリオ | 実践的リスク | 推奨される措置 | SLA目標 |

|---|---|---|---|

| 経営幹部、ジャーナリスト、反体制派、IR/セキュリティ管理者 | 最高 | 直ちにパッチを当てる。 | 24~48時間 |

| MDMを利用した法人向けiPhone/iPad | 高い | 最低OSの強制、非対応デバイスの隔離 | 48~72時間 |

| 特権ロールのmacOS Sequoiaエンドポイント | 高い | 強制的に15.4.1+にアップデートし、エンドポイントインベントリで確認する。 | 48~72時間 |

| SSO/VPNにアクセスするBYOD Appleデバイス | ミディアム-ハイ | 条件付きアクセス:最小バージョン以下のブロック | 3~7日 |

| 低特権、オフラインのラボ機器 | より低い | 次のメンテナンス・ウィンドウでパッチを適用 | 1~2週間 |

ロックダウン・モードは、次のような事態を防ぐために設計されています。 極めてまれで高度な攻撃アップルはiPhoneとMacでこれを有効にするためのガイダンスを提供している。(アップル・サポート)

同じスプリントでパッチを当てるべきコンパニオンCVE:CVE-2025-31201

CVE-2025-31201は、同じアップデート列車で対処された。アップル社によれば、この問題は攻撃者が 任意の読み書きが可能な場合、ポインタ認証をバイパスできる可能性がある。脆弱なコードを削除することで修正された。(アップル・サポート)

セキュリティー保険は、一般的に次のような内容で構成されている。 CVE-2025-31200+CVE-2025-31201の併用というのも、エクスプロイトの連鎖はコード実行とミティゲーションバイパスを組み合わせたものであることが多いからだ。(ハッカーニュース)

今日から自動化できるパッチ検証

macOS: 高速ローカルチェック (bash)

#!/usr/bin/env bash

# macOS Sequoia: 15.4.1 以下の場合はフラグを立てる (CVE-2025-31200 パッチ境界)

ver="$(sw_vers -productVersion)"

min="15.4.1"

echo "macOS バージョン: $ver"

if [ "$(printf '%sTn' "$min" "$ver" | sort -V | head -n1)" != "$min" ]; then

echo "⚠️ $min 以下 - アップデートが必要です (CVE-2025-31200)"。

exit 2

fi

echo "✅ $min 以上です。"

NVDリスト macOS Sequoia 15.4.1 を CVE-2025-31200 の修正版としてリリースしました。(NVD)

macOSフリートインベントリ(osquery)

セレクト

ホスト名

バージョン AS os_version、

ビルド AS os_build、

プラットフォーム

FROM os_version;

iOS/iPadOS: MDMで最小バージョンを強制 + 条件付きアクセス

最小バージョンは提案ではなく、方針として扱う:

- iOS/iPadOS 18.4.1+

- macOSセコイア 15.4.1+

これらのバージョン境界は、アップルの勧告とNVDに直接記載されている。(アップル・サポート)

ハードニング:パッチを当てる以上に役立つもの

ハイリスクプロファイル用のロックダウンモード

ロックダウン・モードは万人向けではないが、アップルはこのモードを、稀に発生する高度に洗練された攻撃に対する保護モードと明確に位置づけており、脅威が高まっているユーザーにとっては合理的なコントロールだ。(アップル・サポート)

作戦的には、次のように展開するのがベストだ:

- 定義された「ハイリスクユーザー」ポリシー、

- 互換性トレードオフのためのサポートランブック、

- また、パッチへの準拠が確認された後の撤退計画も定められている。

リーダーシップに何を伝えるべきか

CVE-2025-31200は、CoreAudioのメモリ破壊の脆弱性で、悪意を持って細工されたメディアファイルを処理するとコードが実行される可能性があり、Appleによると、高度に洗練された標的型攻撃で悪用されている可能性があるという。この修正は、iOS/iPadOS 18.4.1、macOS Sequoia 15.4.1、tvOS 18.4.1、visionOS 2.4.1で利用可能だ。ビジネス目標はシンプルで、脆弱性のあるビルド数をゼロにし、価値の高いユーザーを優先し、仮定ではなくインベントリでコンプライアンスを確認することである。(アップル・サポート)

ペンリジェントが自然にフィットする場所

積極的に悪用されるクライアント側の問題にチームが対応する場合、ボトルネックとなるのは「CVEの存在を知ること」であることはほとんどない。厄介なのはその中間である。 繰り返し可能な検証Penligentは、セキュリティワークフローをオーケストレーションし、エビデンスに基づく出力を生成することを中心に構築されています。Penligentは、セキュリティ・ワークフローをオーケストレーションし、エビデンスに基づくアウトプットを生成することを中心に構築されています。これは、特にセキュリティ・レビューのために一貫した検証の成果物が必要な場合に、「証明せよ、決めつけるな」という姿勢にうまく対応します。(寡黙)

継続的な暴露管理を実施しているセキュリティエンジニアリングチームにとっては、CVE-2025-31200 のような緊急のゼロデイを「加速レーン」のトリガーとして扱うことが、現実的なアプローチとなります。Penligent の信用モデルは、次のように明示的に記述されています。 目標数の制限ではなく、使用量に基づくこれは、パッチスプリント中に、変化するアセットや環境に対して繰り返しチェックを行う必要がある場合に便利である。(寡黙)

参考文献

- iOS/iPadOS 18.4.1 (CVE-2025-31200 / CVE-2025-31201) 用の Apple セキュリティコンテンツ (アップル・サポート)

- NVDCVE-2025-31200 (プラットフォームの修正、CISA-ADP スコア、CWE マッピング) (NVD)

- NVDCVE-2025-31201 (ポインタ認証のバイパス条件、修正版) (NVD)

- アップルロックダウンモードについて/ガイダンスを有効にするアップル・サポート)

- 一般的なハイ・インテント・ヘッドラインのフレーミング(エクスプロイト+緊急パッチ)を反映した報道例(ハッカーニュース)

- Penligentの製品/価格(上記2つのPenligentのパラグラフについて)(寡黙)