サイバーセキュリティや侵入テストに携わる専門家にとって、Linuxは単に利便性のために選択されたオプションのオペレーティング・システムではなく、むしろ本格的なセキュリティ運用の大部分を構築する上で不可欠な基盤となっている。コマンドライン・インターフェイスは、その見かけの複雑さから初心者には敷居が高いと思われがちだが、使いこなせば比類ない効率性と制御性を発揮する。この環境では、偵察から脆弱性分析、弱点の悪用、ワークフロー全体の自動化まで、グラフィカルツールではめったにできないような正確さとスピードでタスクを実行することができる。このような状況において、Linuxコマンド・チートシートは単なる参考資料ではなく、テストが効率的かつ正確に実施されるか、回避可能な遅延やミスステップによって負担を強いられるかを決定する運用資産としての役割を果たす。

Linuxコマンド・チート・シートが重要な理由

の領域では セキュリティテスト正しいコマンド構文を探したり、めったに使われないパラメータを呼び出したりすることによって生じる中断は、タスクの円滑な実行を損なう可能性がある。広範なマニュアルや文書が存在する一方で、それらの長さや密度は、ライブの侵入テスト、インシデント対応、フォレンジック分析などのプレッシャーのかかるシナリオで素早く参照するには適していません。よく構成された Linux Commands Cheat Sheet は、重要なコマンドを簡潔でアクセスしやすい形式にまとめ、実用的なバリエーションと例を示しています。これにより、ツールを切り替える際の認識負荷が軽減されるだけでなく、異なるテストケース間での一貫性が促進され、厳しい納期の下でもテストされた手法の信頼性と再現性が維持されます。

Linuxコマンドチートシート:コアコマンドの分類と実用的なアプリケーション

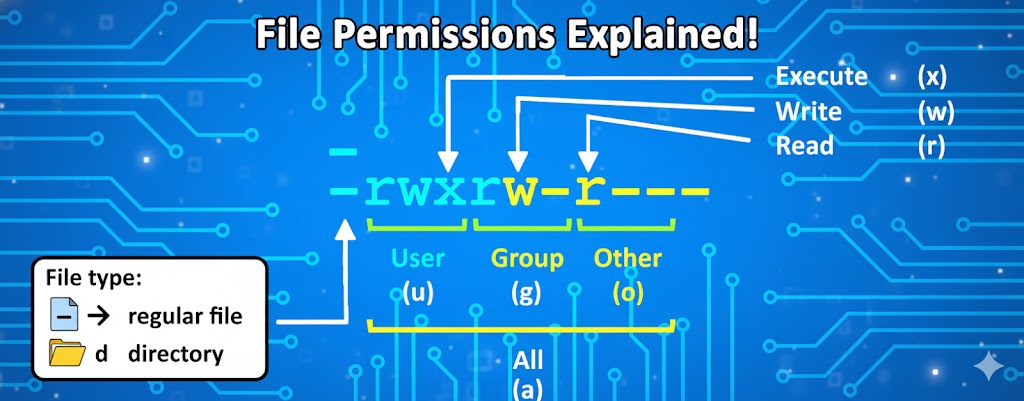

でよく使われるLinuxコマンドをまとめた表を以下に示す。 サイバーセキュリティと侵入テスト.ファイルやディレクトリの管理、ネットワーキング、プロセス監視、そして特殊なセキュリティー・ツールを網羅している。各項目には、簡単な説明、構文付きの例、典型的な使用例が含まれており、いつ、どのように適用すればよいかがすぐにわかるようになっている。

| コマンド | 目的 | 例 | ユースケース |

|---|---|---|---|

| ls | リスト ディレクトリの内容 | bash | 隠しファイルも含め、カレントディレクトリのすべてのファイルを表示し、ファイルシステムの構造を調べる。 |

| cd | 変更ディレクトリ | /usr/share | セキュリティツールや設定ファイルを含むディレクトリなど、目的のディレクトリに素早く移動できる。 |

| プッシュボタン | 作業ディレクトリを表示 | bash | フォレンジック分析中に深いネストしたディレクトリ内で作業する場合は特に重要です。 |

| ifconfig / ip a | ネットワークインターフェースを表示 | bash | 環境プロファイリングのために利用可能なネットワークインターフェイスとその構成を特定する。 |

| ピング | 接続性テスト | bash | ホストの可用性を確認し、事前の偵察に役立てる。 |

| ナマップ | ネットワークをスキャンする | bash | オープンポートやサービスバージョンを発見し、後の脆弱性評価に役立てる。 |

| トップ | システムリソースの監視 | bash | CPUとメモリの使用状況をリアルタイムで観察し、リソースの異常な消費を発見する。 |

| lsof | 開いているファイルを一覧表示 | bash | ネットワーク・アクティビティ分析やマルウェア検出のために、特定のポートをリッスンしているプロセスを特定する。 |

| スナップマップ | SQLインジェクションの検出 | bash -u "" --dbs. | SQLインジェクションの検出と悪用を自動化し、データベース情報を取得します。 |

| ヒドラ | ブルートフォース・ログイン | bash -l admin -P passwords.txt ssh://192.168.1.10 | SSH、FTP、HTTPなどのサービスに対するログイン認証情報をテストする。 |

| メタスプロイト(msfconsole) | 搾取の枠組み | bash | 偵察から侵入後まで、複数のエクスプロイト・モジュールを使用する。 |

| バッシュスクリプティング | タスクの自動化 | do nmap -sV $ip; done | バッチスキャンタスクを実行し、効率を高め、手作業を削減します。 |

バッチスキャンの例

#!/bin/bash

ターゲット="ips.txt"

output_dir="scan_results"

mkdir -p "$output_dir"

while ipを読む; do

echo "[*] $ip をスキャン中..."

nmap -sV -A "$ip" -oN "$output_dir/$ip.txt"

done < "$targets"

このスクリプトは ips.txtを実行し、それぞれのサービススキャンを実行し、個々の結果を スキャン結果 ディレクトリを後で確認できるようにする。

Linuxコマンド・チートシートで効率的なセキュリティ・ワークフローを構築する

このチートシートの強みは、各コマンドを個別に把握するだけでなく、それらを組み合わせて、目前のセキュリティタスクの具体的な目的に合致するようにカスタマイズされたワークフローを構築できる点にある。例えば、サービスをマッピングするための広範なスキャンを開始した直後に、優先度の高いターゲットのみに焦点を絞るフィルタリングコマンドを実行することができる。このようにコマンドを連鎖させることで、孤立したコマンドを論理的なシーケンスに変換し、無駄な労力を最小限に抑え、有用なアウトプットを最大化することができる。

BashとLinuxコマンドのチートシートでセキュリティオペレーションを拡張する

対象範囲が数十から数百の資産に及ぶと、自動化スクリプトは贅沢品ではなくなり、基本的な必需品になる。コマンドを Bash ループやスケジュールされたジョブに組み込むことで、セキュリティチームは、標準化されたスキャン手順を実施し、タイムスタンプ付きのログに出力を記録し、手動で同じ手順を繰り返すことなく、包括的な履歴記録を維持することができる。このアプローチは、時間を節約するだけでなく、再現性を保証し、検証とフォローアップ分析が一貫したデータセットを参照できるようにする。

PenligentとLinuxコマンドの統合 インテリジェントテストのためのチートシート

これらのコマンドに精通したベテランのセキュリティ専門家であっても、複数のツールを調整し、多数の結果を検証し、厳しい納期の下で洗練されたレポートを作成する際には、圧倒されてしまうかもしれない。 寡黙 は、自然言語による指示を解釈するAI主導のプラットフォームに200以上のセキュリティ・ツールを統合することで、このボトルネックに対処している。ユーザーは、「このアプリケーションに SQL インジェクションの脆弱性がないかチェックしてください」と言うだけで、Penligent が適切なツールを選択し、必要なスキャンを実行し、結果を分析し、誤検出を除去し、確認された発見を重大度別にランク付けし、修正ガイダンスを含むすぐに共有できるレポートを作成します。これにより、従来はリソースを大量に消費していたプロセスが、コマンドラインの専門知識を持たないチームメンバーでもアクセスできるようになり、正確性を維持しながら合理化されたインテリジェントなワークフローに生まれ変わります。

結論

Linux コマンドチートシートは、単なるリストではなく、深い技術的知識と実践的で効率的な実行の架け橋となるものです。Penligentのようなインテリジェントなプラットフォームとコマンドラインを使いこなす正確さと柔軟性を組み合わせることで、セキュリティ専門家は、スピード、正確さ、適応性のすべてが譲れない現代のテスト環境の進化する要求に応えることができます。人間のスキルと機械の効率性の相乗効果により、厳格かつ俊敏な運用が可能になり、より強力なセキュリティ成果をより短時間で実現することができます。