はじめにAPI-近代建築の「アキレス腱

マイクロサービス、クラウドネイティブなインフラ、モバイルの相互接続性の時代において、APIはもはや単なるデータパイプではなく、企業のデジタル神経系を形成している。しかし、API固有のオープン性と標準化により、攻撃者の主要な標的にもなっています。

ドアと窓が閉まっているか」をチェックする従来のUIテストとは異なり、APIセキュリティテストは「基礎と耐力壁」を検証する。ガートナーは、APIの悪用が企業のデータ侵害をもたらす最も頻繁な攻撃ベクトルになると予測している。従って、APIテストは、次のようなものだけでは終わらない。 機能的正しさを厳密に検証しなければならない。 レジリエンス そして 守備.

主な課題は以下の通り:

- 認可のギャップ: オブジェクト・レベルとファンクション・レベルの深い欠陥をどのように検出するか?

- 影の資産 管理されていない "ゾンビAPI "を攻撃者より先に発見するには?

- 論理の乱用: 合法的な機能を悪用する攻撃者をどのようにシミュレートするか?

テスト分類法:多次元フレームワーク

APIテストは一枚岩ではない。その範囲を理解するために、私たちはテストを3つの中核となる象限に分類する:

| テスト・ディメンション | 主な焦点 | 典型的な脆弱性 | ツールと方法 |

|---|---|---|---|

| 機能的 | ビジネスロジック、データフォーマット、契約の忠実性 | 不正なJSONレスポンス、スキーマ違反 | Postman、JUnit、コントラクトテスト |

| セキュリティ | AuthZ/AuthN、入力検証、ロジックの乱用 | BOLA(IDOR)、インジェクション、マスアサインメント | Burp Suite、OWASP ZAP、ファジング |

| 信頼性とコンプライアンス | パフォーマンス制限、エラー処理、データプライバシー | レート制限の失敗、PIIリーク、ダウンタイム | JMeter、K6、PIIスキャナー |

注:成熟したプログラムでは、これらのレイヤーは重複している。例えば、500 Server Errorを強制的に発生させる信頼性テストは、スタックトレースの漏洩によって、セキュリ ティ上の欠陥を明らかにするかもしれません。

コア・オフェンス・テクニックスキャナーを超えて

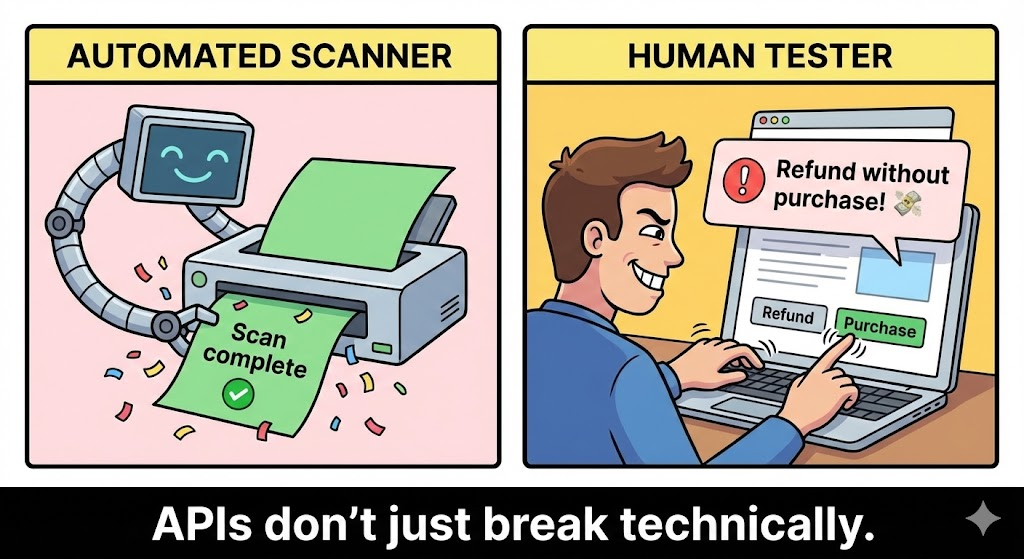

セキュリティ・エンジニアは "攻撃者マインドセット "を採用しなければならない。APIの内容を検証するだけでは不十分だ。 缶 その内容を検証しなければならない。 できない するんだ。

ディープ・オーソライゼーション・テスト(AuthZ Deep Dive)

標準的なスキャナーは、ロジックに基づく認可の欠陥を見逃すことが多い。

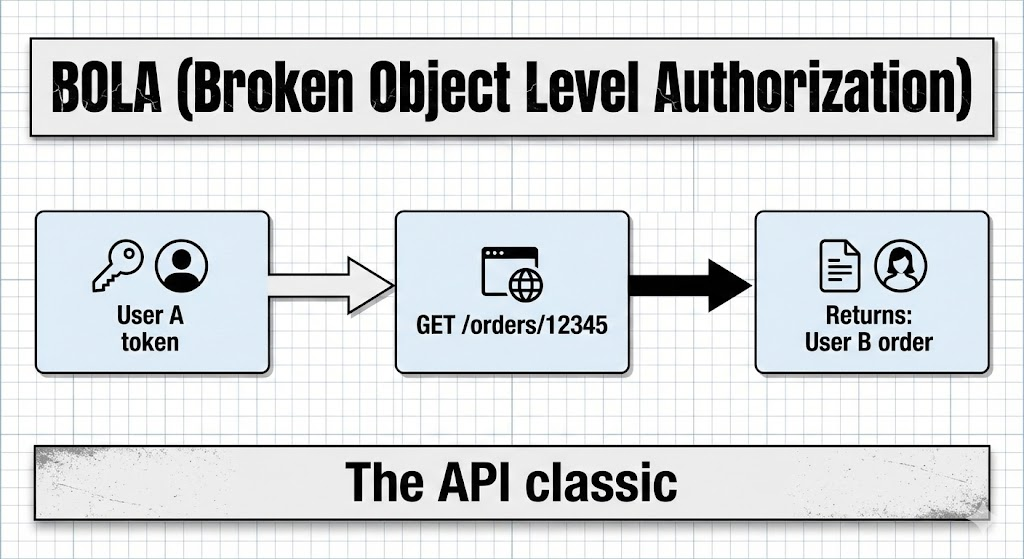

- BOLA(Broken Object Level Authorization): #1 APIの脅威。テストにはIDの列挙が必要である。あなたがユーザーAの場合、ID(整数、UUID)を繰り返し、以下のアクセスを試みる。

/api/orders/{User_B_Order_ID}. - BFLA(Broken Function Level Authorization): HTTPメソッドを入れ替えようとする(例えば、次のように変更する)。

ゲットへの削除のような特権パスにアクセスする。/管理者/ユーザーまたは/内部/メトリクス標準的なユーザートークンを使用する。

ビジネスロジックとデータフロー

- 質量割り当て(自動バインディング): APIがクライアントの入力をフィルタリングせずに内部コードオブジェクトに直接バインドするかどうかをテストする。

- 攻撃だ: プロフィールの更新で

「is_admin": trueまたは"wallet_balance":99999をJSONボディに挿入して、バックエンドがそれを永続化するかどうかを確認する。

- 攻撃だ: プロフィールの更新で

- 構造化データの悪用: XML外部エンティティ(XXE)攻撃や、深くネストされたJSONオブジェクト(JSON DoS)を使用して、サーバーのメモリとCPUを使い果たす。

インテリジェント・ファジング

ファジングは "未知の未知 "を見つける。ランダムなノイズを避ける。 スマート・ファジング:

- 境界変異: オーバーフロー、負数、ヌルバイトを引き起こす整数を送信する。

- タイプの混乱: 整数が期待される配列を送信する(例、

id[]=1の代わりにid=1)を使ってバックエンドで未処理の例外をトリガーする。

実践的なコード例スクリプティング・セキュリティ検証

以下に、特定の攻撃ベクトルに対する自動検証のスクリプト作成方法の具体例を示す。

例 1:JWT "None" アルゴリズムと弱い署名攻撃(Python)

攻撃者はしばしば、シグネチャを取り除こうとしたり、アルゴリズムを なし で検証をバイパスする。

パイソン

`import requests import jwt # PyJWT ライブラリ import json import base64

攻撃をシミュレートするalg':「なし」でトークンを生成する。

def generate_unsigned_token(payload):# 署名なしでヘッダーとペイロードを手動で構築 header = {"alg":"none", "typ":「JWT}

base64urlエンコードの#ヘルパー

def b64_url(data):

return base64.urlsafe_b64encode(json.dumps(data).encode()).decode().rstrip("=")

header_b64 = b64_url(ヘッダー)

payload_b64 = b64_url(ペイロード)

# 末尾にドットを含むがシグネチャのないトークンを返す

return f"{header_b64}.{payload_b64}."

API_URL = "https://api.example.com/v1/admin/resource“

権限の昇格を試みる

malicious_token = generate_unsigned_token({"user_id": 1, "role": "admin"})

response = requests.get(API_URL, headers={"Authorization": f "Bearer {malicious_token}"})

if response.status_code == 200: print(f"[CRITICAL] API accepted unsigned/none-alg JWT! Data: {response.text}") else: print(f"[SAFE] API rejected request. Status: {response.status_code}")`.

例 2:レースコンディション/並行性テスト (Bash/Curl)

APIが同時リクエストを適切に処理するかどうかのテスト(例えば、クーポンの二重使用)。

バッシュ

#!/bin/bash

同じ1回使用クーポンを利用しようとするリクエストを20回同時に送信する。

target_url="https://api.example.com/v1/coupon/redeem" auth_token="Bearer eyJhbGci..." payload='{"coupon_code": "DISCOUNT2024″}'

echo "レースコンディション・アタックを開始..."

for i in {1..20}; do # '&' はプロセスをバックグラウンドに置き、ほぼ同時に実行する curl -X POST -s -o /dev/null -w "%{http_code}n"\ H "Authorization:$auth_token" ¦ -H "Content-Type: application/json" ¦ -d "$payload" "$target_url" & done

wait echo "攻撃完了。バックエンドのログを確認してください。

ツールのエコシステム:DevSecOpsチェーンの構築

最新のAPIテスト戦略には、複合的なツールチェーンが必要だ。

- スペックファースト/契約テスト:

- 図式化: OpenAPI/Swaggerの仕様を読み込み、スキーマ違反によってAPIをクラッシュさせるテストケースを生成する強力なPythonツールです。

- スペクトル: JSON/YAML用のリンターで、API定義がセキュリティ標準に適合していることを確認する(例えば、すべてのエンドポイントに対してauthが定義されていることを確認する)。

- ダイナミック&インタラクティブ(DAST/IAST):

- バープ・スイート・プロフェッショナル 手動ペンテストのゴールドスタンダード。プラグイン AuthMatrix は、複雑な権限テーブルを視覚化するために不可欠である。

- OWASP ZAP: 自動パイプラインやベースライン・スキャンに最適。

- API固有のスキャナー:

- こんなツール エーピーアイセック または スタックホーク 特にロジックと構造に焦点を当て、エンドポイントを単独でスキャンするのではなく、エンドポイント間の関係を理解する。

未来APIセキュリティにおけるAIとLLM

従来のファジングは "ブラインド "だが、AIはそれを "セマンティック "にしている。

- コンテキストを考慮したペイロード生成: LLM(GPT-4やローカルのLlamaモデルのような)はAPIドキュメントを取り込み、構文的には正しいが論理的には悪意のあるペイロードを生成することができる。(例えば "配達日を過去に設定しようとする10個のJSONペイロードを生成する")

- トラフィックの異常検知: 本番環境では、AIモデルが "正常性のベースライン "を確立する。エンドポイントが通常2KBのデータを返すが、特定のユーザーに対して突然2MBを返す場合、RASP(ランタイム・アプリケーション・セルフ・プロテクション)はBOLAデータ流出の可能性があるとしてブロックすることができる。

- 自動修復: 次世代ツールはバグを見つけるだけでなく、使用しているフレームワークに基づいて、コントローラーやミドルウェアの正確なコード修正を提案する。

結論レジリエントなAPIプログラムの構築

APIセキュリティテストはチェックボックスの練習ではなく、継続的なエンジニアリングの規律である。

組織は「左シフト+右シールド」の戦略を採用しなければならない:

- 左にシフトする: スキーマ検証とセキュリティリンターをCI/CDパイプラインに統合し、コードマージ前に欠陥を検出する。

- 右のシールド: RASPとリアルタイム・モニタリングを本番環境に導入し、テストを回避した不正使用を検出する。

厳密な自動化、深い論理テスト、そしてAIによって加速されたワークフローを組み合わせることで、エンジニアは現代のデジタル経済を支える重要なインターフェイスを保護することができます。