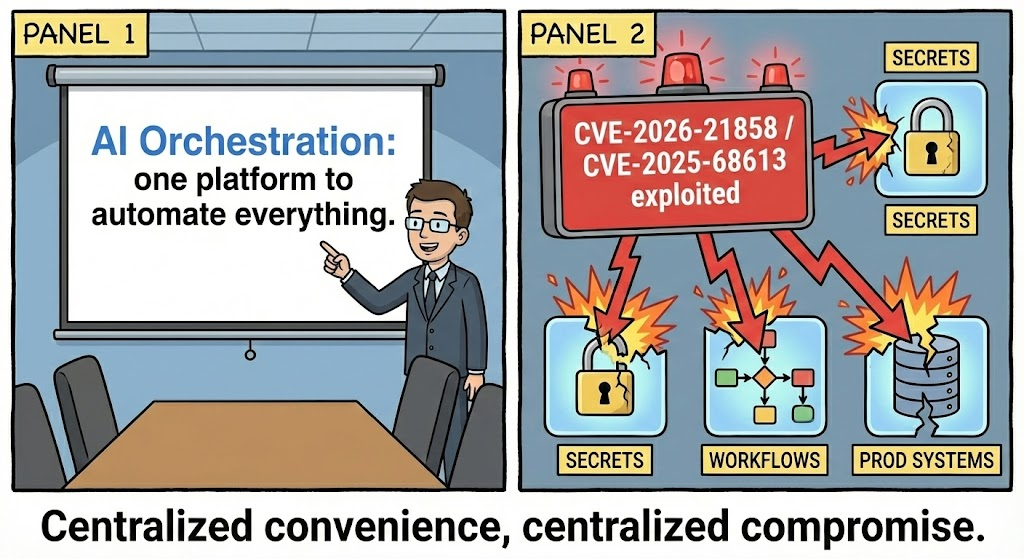

モデル・セキュリティ」の時代は「インフラ・セキュリティ」へと進化しつつある。業界が2025年をプロンプト・インジェクションの心配に費やしている間に、本当の荒廃はオーケストレーション・レイヤーに到来した。

2026年1月、AIエンジニアリング・コミュニティにとって破滅的な事実が明らかになった: CVE-2026-21858の CVSS 10.0 認証されていないリモートコード実行 (RCE) の脆弱性です。 n8n.を公表してからまだ1ヶ月も経っていない。 CVE-2025-68613同プラットフォームのクリティカルな認証済みRCE。

セキュリティエンジニアやレッドチーマーにとって、n8nは単なる「ツール」ではなく、何千もの自律型AIエージェントのバックボーンであり、LLM(OpenAI、Anthropic)を内部データベースやAPIに接続している。n8nを危険にさらすことは、AIのサプライチェーン全体を危険にさらすことを意味する。

この記事では、両脆弱性のエクスプロイト・チェーンを分解し、根本原因を分析し、対処可能な改善策を提供する。

Ni8mare」:CVE-2026-21858(未認証RCE)の解体

重大性クリティカル(CVSS 10.0)

ベクターネットワーク / 認証なし

インパクトサーバーの乗っ取り

吹き替え版"ニ8メア「CVE-2026-21858は、AIインフラストラクチャの最悪のシナリオを表している。

根本的な原因コンテンツタイプの混乱

この脆弱性は、n8nのウェブフック処理ロジックと、どのようにHTTPリクエストを処理するかに存在する。 コンテンツタイプ ヘッダーを使用する。

脆弱なバージョン(1.121.0より前)では、アプリケーションは宣言された コンテンツタイプ および内部状態管理に使用される実際の解析ロジック。

攻撃者は特別に細工したHTTPリクエストを送ることができる:

- 良性を宣言

コンテンツタイプ(例application/json)の初期ファイアウォール(WAF)チェックをバイパスする。 - ボディ構造を操作して、内部パーサーを騙して

req.bodyオブジェクトがある。 - アプリケーションが盲目的に信頼する悪意のある設定パラメータを注入する。

エクスプロイト・パス

この致命的な欠陥により、攻撃者はサーバーを「混乱」させ、以下のような内部設定ファイルを上書きするファイルアップロードパスを受け入れさせることができる。 コンフィグ または データベース.sqlite.

コンフィギュレーションが上書きされると、攻撃者は次のことが可能になる:

- 認証をリセットする: 管理ユーザー認証情報を上書きする。

- エクストラクト・シークレット 続きを読む

環境またはサードパーティサービス(AWS、OpenAI、Stripe)のAPIキーを含む設定ファイル。 - コードを実行する: アクセスできるようになった "Execute Command "ノードを使ってリバースシェルを起動する。

ジャバスクリプト

`// ロジックの欠陥を示す疑似コード // VULNERABLE LOGIC:厳密な型チェックを行わず、ファイル操作のためにユーザー入力を信頼する

app.post('/webhook/:id', (req, res) => { // パーサは、ボディに 'files' が存在する場合、それが有効なアップロードであると仮定する // しかし、細工された JSON ボディはこの構造をシミュレートできる if (req.body.files && req.body.files.config_override) { // CRITICAL:認証されていない入力に基づいて内部状態を上書きする internalState.updateConfig(req.body.files.config_override.path); } executeWorkflow(req.params.id); });`

n8nはシステムタスクを実行するために高い権限で実行されることが多いため、このRCEはホストコンテナへのルートレベルのアクセスを効果的に許可する。

前兆CVE-2025-68613 (認証された RCE)

重大性クリティカル(CVSS 9.9)

ベクトルネットワーク / 認証済み(低特権)

認証されていない「Ni8mare」の前には、CVE-2025-68613があった。認証が必要なため深刻度は低いものの、「Ni8mare」の脆弱性が浮き彫りになった。 表現力評価 AIワークフローにおける

根本原因:エクスプレッション・インジェクション

n8nでは、ノード間でデータを変換するためのJavaScript式を記述することができます。この脆弱性(1.122.0より前のバージョンに影響)は、「メンバー」または低レベルのアクセス権を持つ攻撃者が、式のサンドボックスから抜け出すことを可能にする。

特定のJavaScriptペイロードを持つ悪意のあるワークフローを式フィールド内(例えば セット node)にアクセスすることができる。 プロセス オブジェクトがある。

攻撃シナリオ

- アクセス 攻撃者は、(流出した招待リンクや脆弱なパスワードなどを介して)低特権アカウントへのアクセスを獲得する。

- ペイロード: を利用したワークフローを作成する。

機能またはコードノード - 脱出: 用途

global.process.mainModule.require('child_process').execSync('id')を返します;制限を回避する。 - 実行する: ワークフローが "Tested "または "Activated "になった瞬間、コードはサーバー上で実行される。

技術的な比較:2026年と2025年の脅威の比較

| 特徴 | CVE-2026-21858 ("Ni8mare") | CVE-2025-68613 |

|---|---|---|

| 認証 | なし(認証なし) | 必須(低プライベート) |

| CVSSスコア | 10.0(クリティカル) | 9.9(クリティカル) |

| 根本原因 | Content-Typeとパーサーの混乱 | サンドボックスからの脱出/エクスプレッション・インジェクション |

| 攻撃ベクトル | ウェブフック・エンドポイント | ワークフローエディターUI |

| 主要ターゲット | 一般向けWebhookリスナー | 内部/共有開発環境 |

なぜこれがAIセキュリティにとって重要なのか

これらの脆弱性は単なる「サーバーのバグ」ではない。 AIサプライチェーン 違反だ。

- RAG中毒: n8nをコントロールする攻撃者は、ベクターデータベースに流れ込むドキュメントを傍受し、バックドアや偽データを企業のナレッジベースに注入することができます。

- エージェントのハイジャック n8n上に構築された自律エージェントは、データを流出させたり、他の内部システムに攻撃を仕掛けたりするように再プログラムすることができる。

- クレデンシャル盗難: n8nはLLMプロバイダーの「鍵保管庫」として機能します。一つのRCEがあなたの

OPENAI_API_KEY,anthropic_api_keyおよびデータベースの認証情報。

緩和と修復

早急な対応が必要だ:

- すぐにパッチを当てる: n8nをバージョンアップ 1.122.0 またはそれ以上のバージョンに直ちに対応する。これにより、両方のCVEにパッチが適用される。

- ネットワークの分離: n8nのダッシュボードインターフェイス(ポート5678)を公共のインターネットに直接公開しないでください。厳密な認証が可能なVPNやリバースプロキシ(Cloudflare AccessやAutheliaなど)を使用してください。

- Webhookをサニタイズする: Webhookを公開する必要がある場合は、n8nインスタンスに到達する前にリクエストスキーマを検証するAPI Gatewayの背後にあることを確認してください。

バリデーションの自動化:エージェント的アプローチ

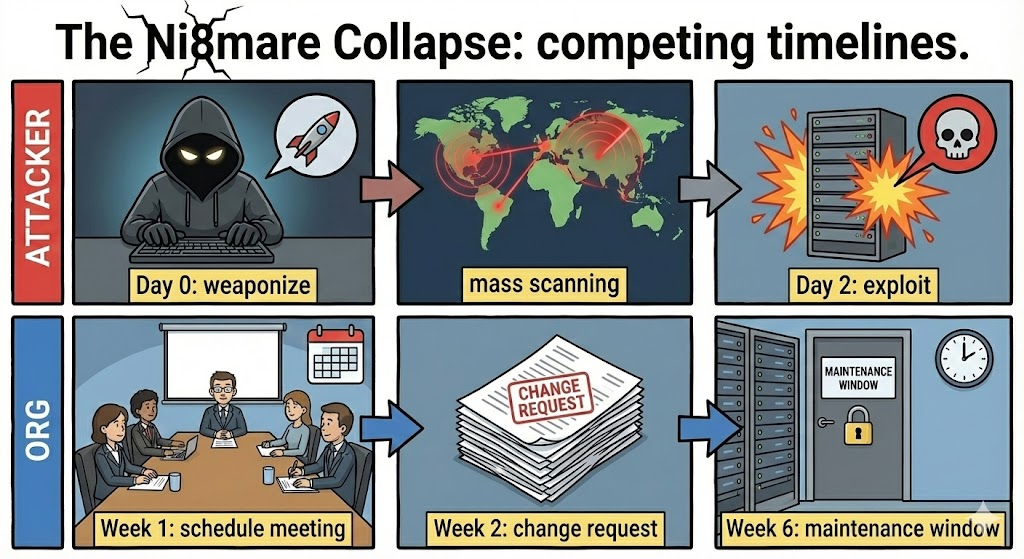

動きの速い2026年の世界では、手作業によるパッチ管理や年1回のペンテストに頼るのでは不十分だ。CVE-2026-21858のような脆弱性は一夜にして出現し、数時間以内に武器化される。

そこで 寡黙 はパラダイムを変えます。AIを搭載した自動侵入テスト・プラットフォームであるPenligentは、既知のシグネチャをスキャンするだけでなく、攻撃者のように振る舞います。

Penligentのエージェント・コアはお客様のインフラに向けられると、以下のことが可能です:

- 自律的に発見する: 人間の監査員が見逃す可能性のある、公開されたn8nインスタンスとWebhookエンドポイントを特定する。

- 安全な搾取: CVE-2026-21858をContent-Type操作ロジックで検証する。 なし 破壊的にコンフィグを上書きし、ダウンタイムゼロでリスクを証明する。

- 継続的なモニタリング: 静的スキャナとは異なり、Penligentは「Human-in-the-Loop」検証済みインテリジェンスを提供し、貴社のAIオーケストレーションレイヤーがゼロデイの次の波に対して強靭であり続けることを保証します。

最後に思う: AIエージェントのセキュリティは、それを構築するツールのセキュリティに完全に依存します。オーケストレーション・レイヤーを最も弱いリンクにしてはならない。

参考文献