WordPressサイトは、ログインレイヤーで執拗に狙われている。理由は簡単で、認証は普遍的なチョークポイントだからだ。 wp-login.php は、何百万ものデプロイメントにわたって予測可能である。クレデンシャル・スタッフィング、パスワード・スプレー、分散型推測など、攻撃者が大規模な自動化を行う場合、問題は、あなたのサイトがプローブされるかどうかではなく、あなたの防御が実際のプレッシャーに耐えられるように設計されているかどうかである。

このガイドは次のような目的で作成されている。 正規のセキュリティ検証 そして 防衛工学.この本は、現実的な攻撃者の行動を安全にモデル化する方法、レジリエンスを測定する方法、WordPress認証を効果的かつ観測可能で運用上持続可能な方法で強化する方法に焦点を当てている。

現実的なWordPressのログイン攻撃」とはどのようなものか

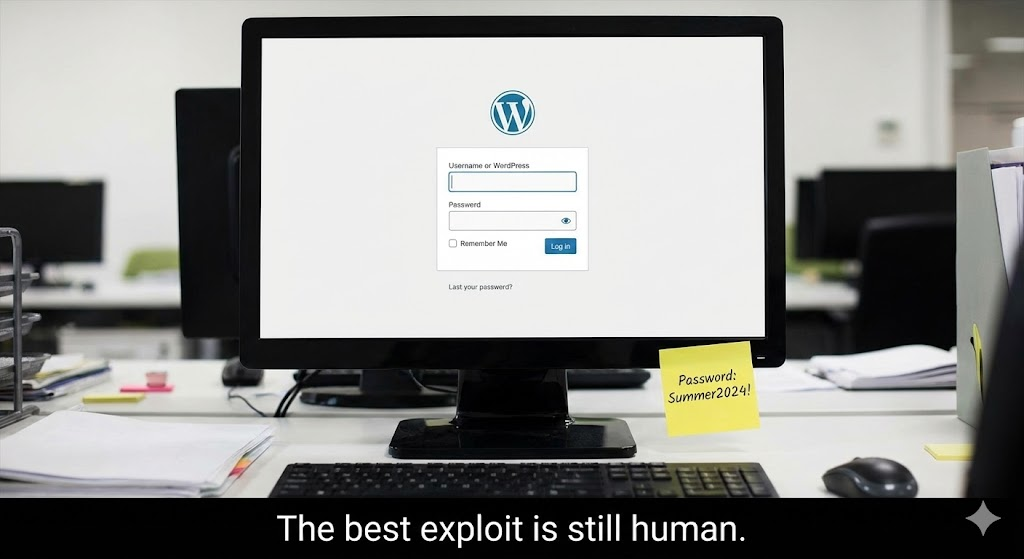

ログイン時に始まるWordPressの侵害のほとんどは、エキゾチックな脆弱性に依存していません。経済性に依存しているのだ:

クレデンシャル・スタッフィング: 攻撃者は、以前の侵害で流出したユーザー名とパスワードのペアを再生し、パスワードの再利用に賭ける。

パスワード噴霧: 攻撃者は、ロックアウトを回避するために、多くのアカウントで共通のパスワードを少しずつ試す。

分散推理: の試行は、基本的なレート制限をバイパスするために、多くのIPと時間ウィンドウに分散されている。

アベイラビリティ・プレッシャー: 攻撃者の目的は、PHPワーカーやデータベース接続を使い果たすことではなく、ダウンタイムかもしれません。

最も重要な洞察は、1つのIPからの「大音量のブルートフォース」は、最も現実的な脅威ではないということです。実際のキャンペーンは、低速、分散、持続的であることが多い。

WordPress認証の攻撃対象: wp-login.php そして xmlrpc.php

wp-login.php は主要な対話型ログイン・エンドポイントである。アカウント乗っ取りとDoS型圧力の両方が狙われている。

xmlrpc.php は、レガシーな統合やリモートパブリッシングのために存在する。オープンなままにしておくと、ボットと認証の相互作用の方法が広がり、追加の自動化チャネルとして悪用される可能性がある。

もしあなたのサイトがXML-RPCを厳密に必要としていないのであれば、XML-RPCを削除するか、ゲートを厳しくすることは、露出を減らす最も有効な手段の一つである。

安全で許可されたシミュレーション:生産に悪影響を与えずに何をテストすべきか

現実的なシミュレーションは、3つの特性によって定義される:

境界線がある: テストにはレートの上限、時間枠、停止条件がある。

測定可能: エッジブロック、オリジン負荷、エラー率、待ち時間、認証イベントを記録する。

代表者 シナリオは、"速い/うるさい "パターンと "遅い/分散 "パターンの両方をモデル化している。

目的は "侵入 "ではない。目的は、これらの発言を証拠で検証することである:

- 敵対的なトラフィックのほとんどは、PHPに到達する前にブロックされるか、スロットルされる。

- 正規のユーザーはプレッシャーがかかっている間もログインできる。

- ログには、調査し対応するのに十分な文脈が記録されている。

- 単一の誤設定(プラグイン、エンドポイント、WAFバイパス)で防御全体が崩壊することはない。

Kali Linuxは、認可されたテスト・ワークフローを実行するためのセキュリティ・ワークステーションとして一般的に使用されているが、このオペレーティング・システムは、防御エンジニアリングや計測のためのものではない。

実際のリスクを反映したテスト環境を構築する

意味のあるテストには、本番に似たスタックが必要だ:

- 同じホスティングモデル(NGINX/Apache、PHP-FPMの動作、キャッシュ)

- 同じエッジレイヤー(CDN/WAF/ボットルール)

- 認証に影響する重要なプラグインとテーマのパスと同じ

- 同じ認証設定(MFA、ロックアウト、ユーザーロール、管理者ルート)

用途 テストアカウントのみ現実的な役割で:

- 管理者テストユーザー

- 編集テストユーザー

- 加入者テストユーザー

これにより、セキュリティ・コントロールとブラスト半径の両方を検証することができる。

計装第一:結果を信頼できるものにする遠隔測定

シミュレーションの前に、これらのテレメトリ・ソースが存在することを確認してください:

エッジ/CDN/WAFテレメトリ

- パスでボリュームをリクエストする (

/wp-login.php,/xmlrpc.php) - ブロック/異議申し立てアクションとその理由

- トップソースIP/ASNと国

- ボットスコアまたは評判分布(利用可能な場合)

原点テレメトリー

- レスポンスコード (200/302/403/429/5xx)

- レイテンシーとテールレイテンシー(p95/p99)

- PHPワーカーの利用率と飽和状態

- データベース接続圧力(関連する場合)

アプリケーション・テレメトリー

- ログイン失敗/成功(タイムスタンプ、試行されたユーザー名、IP/転送先IP、ユーザーエージェント付き

- ロックアウト・イベントとチャレンジ・トリガー

- 予期せぬ役割の変更や新しい管理ユーザーの作成

この可視性がなければ、「セキュリティ・テスト」はエンジニアリングではなくストーリーテリングになってしまう。

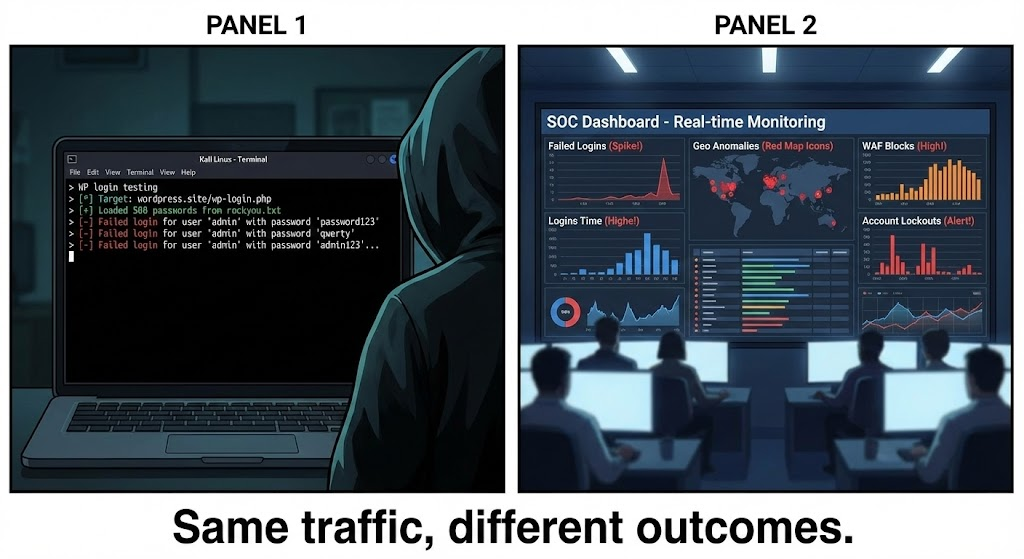

現実的なテスト計画:攻撃者の行動を反映したシナリオ

強力な検証計画は、ツールベースではなくシナリオベースである。

シナリオA:ベースラインの健康状態

正当な行動における通常のログイン待ち時間とリソース使用量を記録する。これが参照点となります。

シナリオB:ノイジー・ボット・ウェーブ(可用性ストレス)

短時間のログイントラフィックの上昇をシミュレートする。成功基準

- エッジブロック/課題が急増

- 起源の負荷は安定している

- 持続的な5xxエラーなし

- 合法的なログインは可能

シナリオC:低・低速分散圧力

時間をかけて、持続的かつ適度な速度の試技をシミュレートする。成功の基準

- 実ユーザーに害を与えることなく、レート制限/バックオフを行う。

- 認証ログはパターンを明確に示している

- スパイク」だけでなく、異常なログイン失敗のベースラインでもアラートが作動する。

シナリオD:攻撃されるUX

アクティブなプレッシャーの中、正当なログインとパスワードのリセットを実行する。成功基準

- 実際のユーザーが認証できる

- ロックアウト・ポリシーは自己DoSを生み出さない

- 課題は(ボットに対して)選択的に表示される。

防御工学:実際の攻撃に耐えうる重層的コントロール

WordPressの効果的なログイン防御は層状になっている。それぞれのレイヤーには異なる仕事があり、それぞれを測定する必要がある。

レイヤー1:アイデンティティ・ハード化(あらゆる試みが成功する可能性を減らす)

多要素認証(MFA) すべての特権ユーザに対する MFA は、クレデンシャルの再利用に対する最も強力なコントロールである。パスワードが漏洩した場合、MFAは「パスワードのみ」による乗っ取りの試みの大半がインシデントになるのを防ぐ。

追加のアイデンティティ管理:

- 管理者アカウントの数を減らす

- 古くなったアカウントを削除する

- 強固でユニークなパスワードを強制する(パスワードマネージャーポリシー)

- 最小権限を適用する(編集者は管理者ではない、管理者はどこにでもいるわけではない)

レイヤー2:アプリケーションの制御(ボットを遅くし、攻撃者のフィードバックを減らす)

アプリケーション層は、使い勝手を保ちつつ、自動化されたスループットを減らすべきである:

- ユーザー名が存在するかどうかを明らかにしない一貫したログイン・エラーを使用する。

- 長時間のハードなロックアウトよりも、プログレッシブ・バックオフや一時的なスロットルを好む

- トラフィックが自動化されているように見える場合に、条件付きでチャレンジ(CAPTCHA/ボットチャレンジ)をトリガーする。

- パスワードリセットのフローを慎重に管理し、列挙やスパムに悪用されないようにする。

レイヤー3:表面還元 (xmlrpc.php その他不必要な露出)

XML-RPCが不要な場合は無効にしてください。

必要であれば、ゲートを設ける:

- 可能な限り信頼できる情報源のみを許可する

- 積極的なレート制限

- リクエストのベースラインを監視する

wp-login.php

サーフェス削減は "曖昧さによるセキュリティ "ではない。不必要な攻撃経路を取り除くことである。

レイヤー4:インフラストラクチャの管理(PHPとデータベースの保護)

最も安いレイヤーが最も多くのトラフィックをブロックするはずだ。

- CDN/WAF/ボット管理による、エッジでの自動化のブロックまたはチャレンジ

- PHPワーカーの枯渇を防ぐためのOriginウェブサーバのレート制限

- キャッシュと接続のチューニングにより、プレッシャーの下でも安定した可用性を維持

よくある失敗モードは、敵対的なトラフィックをPHPに到達させてしまい、WordPressのプラグインだけで「修正」しようとすることだ。これはコストがかかり、規模が大きくなると壊れやすくなる。

サーバー側のレート制限:可用性のセーフティネット

エッジプロテクションであっても、オリジンレート制限はバイパスシナリオがダウンタイムになるのを防ぐため不可欠である。

正しい目的は「すべてを阻止する」ことではなく、「阻止する」ことだ:

- 認証エンドポイントへの異常なリクエスト率に上限を設ける。

- PHP-FPM ワーカープールを保護する

- 正規ユーザーへの損害を避ける

優れたレート制限には3つの特性がある:

- ベースラインに合わせて調整される

- については別のルールがある。

/wp-login.phpそして/xmlrpc.php - 観察可能である(いつ、なぜトリガーされるのかがわかる)

シグネチャのみの思考を凌駕する検出信号

ログイン攻撃は、個々の事象ではなく、パターンとして現れることが多い。

高シグナル指標には以下が含まれる:

- ベースラインと比較してログイン失敗が増加し続けた

- 行動の特徴を共有する多くのアカウントに広がる試み

- 異常な地理的/時間的ズレ

- 認証エンドポイントに対するエッジチャレンジの強化

- 認証時の待ち時間の増加とPHPワーカーの飽和状態

単一のIPブロッキングで十分なことはほとんどない。相関関係はノイズとインテリジェンスの違いである。

インシデント対応:プレッシャーがイベントになったときに何をすべきか

認証圧力が検出された場合、応答は一貫して速くなければならない:

- オリジンの健全性(レイテンシー、エラー率、ワーカーの飽和状態)を確認する。

- 認証エンドポイントのエッジ制御を強化する(チャレンジしきい値の引き上げ、レート制限)。

- PHPを保護するために必要であれば、より厳しいオリジンスロットルを実施する。

- 妥協が疑われる場合

- 管理者ユーザーとロールの監査

- 認証情報のローテーションとMFAの実施

- プラグイン/テーマの変更を見直す

- 予期せぬアウトバウンド接続やファイルの変更をチェックする

- インシデント発生後のレビュー:証拠に基づいて、しきい値、ルール、ロギングフィールドを更新する。

ゴールは単なるリカバリーではなく、同じパターンを次回より安く処理できるようにシステムを改善することだ。

エンジニアのように結果を報告する方法 意見より証拠

有用なレポートには以下のようなものがある:

- 実施されたシナリオと期間

- トラフィック形状(バースト対サステイン、シングルソース対分散)

- エッジの成果:ブロック/チャレンジ率、上位目標エンドポイント、理由

- オリジンの成果:レイテンシ(p95/p99)、ワーカー使用率、エラー率

- アプリケーションの結果:認証の失敗/成功、ロックアウトの動作

- UXの成果:正規のログインがスムーズであったかどうか

- ギャップ:トラフィックの到達点、トリガーしなかったもの、調整すべきもの

ほとんどの敵対的なトラフィックがPHPの前に停止し、オリジンが安定し、正当なユーザがログインできれば、システムは回復力がある。もし認証の圧力がワーカーを飽和させたり、5xx エラーを発生させたりすれば、たとえアカウントが漏洩していなくても可用性は危険にさらされる。

結論

WordPressのログイン防御は、1つのプラグインや1つのルールではありません。自動化に耐え、ユーザビリティを維持し、可用性を保護し、圧力が発生したときに明確な可視性を提供するように設計されたレイヤードシステムです。

現実的なシミュレーションは、トラフィックの分散、低速・低速の試行、執拗なプロービングなど、実際の攻撃者の経済状況下でシステムが機能するかどうかを証明します。防御的なエンジニアリングは、これらの発見を具体的なコントロールに変えます:特権ユーザーのMFA、慎重なスロットリングとチャレンジ、表面露出の低減(特に不要な場合はXML-RPC)、強力なエッジ保護、オリジンレートの制限、実用的なテレメトリなどです。

これらのレイヤーが連携することで、WordPressの認証は侵害されにくくなり、ダウンタイムの原因になる可能性もはるかに低くなります。