GHunt 는 공개적으로 사용 가능한 데이터를 사용하여 Google 계정을 조사하고 분석하도록 설계된 오픈 소스 OSINT 도구입니다. 보안 연구원 mxrch가 처음 출시한 GHunt는 OSINT 조사, 침투 테스트 및 위협 인텔리전스 분야에서 필수적인 도구로 자리 잡았습니다.

익스플로잇 프레임워크와 달리 GHunt는 계정을 해킹하지 않습니다. 대신 개방형 Google 서비스를 활용하여 디지털 발자국을 수집합니다. Gmail 주소만 있으면 GHunt는 귀중한 정보를 얻을 수 있습니다.

GHunt가 할 수 있는 일

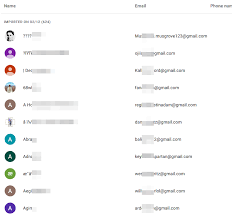

- Gmail 및 Google ID 프로파일링: 계정, 생성 날짜 및 연결된 서비스에 대한 메타데이터를 수집합니다.

- Google 지도 리뷰: 사용자가 생성한 리뷰와 위치 체크인을 추출합니다.

- Google 포토 및 앨범: 공개적으로 공유된 앨범을 감지합니다.

- Google 드라이브 및 문서도구: 실수로 공용 액세스와 공유된 파일을 식별합니다.

- YouTube 및 캘린더: 동영상 활동의 흔적과 공유 캘린더를 수집합니다.

모의 침투 테스터에게는 교전 초기 단계에서 실행 가능한 정찰을 할 수 있다는 의미로 해석됩니다. OSINT 연구자에게는 개인의 온라인 노출을 매핑하는 방법입니다.

보안 및 법적 고려 사항

GHunt는 엄밀히 말해 OSINT 도구입니다. 공개적으로 사용 가능한 정보에만 의존하며 다음을 수행해야 합니다. 절대 적절한 승인 없이 사용할 수 없습니다. 자신이 소유하지 않거나 조사 권한이 없는 계정에 대해 GHunt를 실행하면 개인정보 보호법을 위반할 수 있습니다.

그러나 방어자는 GHunt를 사용하여 자신의 Google 계정을 감사하여 의도치 않게 정보가 노출되지 않도록 할 수 있습니다.

사이버 보안에서 GHunt가 적합한 분야

- 레드 팀 정찰: 참여 전 배경 정보 수집.

- 위협 인텔리전스: 특정 이메일 주소에 연결된 공개 데이터의 노출을 추적합니다.

- 디지털 포렌식: 온라인 행동과 침해된 계정의 상관관계.

하지만 GHunt는 Google 서비스에 특화되어 있고, 기술 지식이 필요하며, 광범위한 취약성 검증을 다루지 않는다는 한계가 있습니다.

GHunt에서 AI를 통한 자동화된 펜테스팅까지

여기에서 AI 펜테스트 도구 같은 펜리전트 그림에 들어가세요. GHunt는 표적 OSINT의 강력한 성능을 보여주지만 방어자와 테스터는 종종 더 많은 것을 필요로 합니다: CVE 탐지, 취약성 검증, 완전한 수정 워크플로우가 바로 그것입니다.

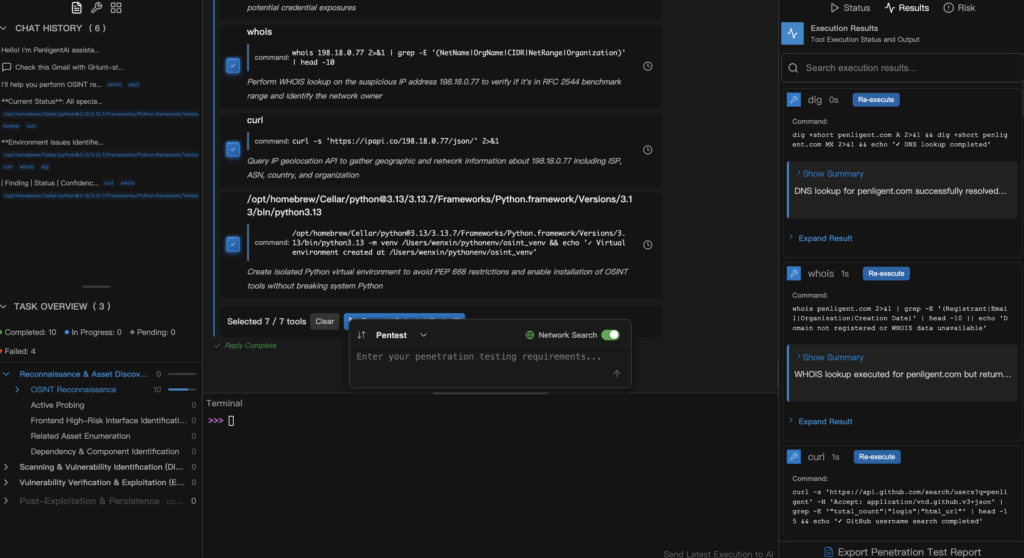

함께 펜리전트를 사용하면 스크립트를 작성하지 않습니다. 자연어 프롬프트를 입력하기만 하면 됩니다. 예를 들어

- "GHunt와 유사한 OSINT 메서드를 사용하여 이 Gmail 계정을 확인하세요."

- "내 iOS 디바이스에서 CVE-2025-24085를 스캔하고 해결 계획을 생성하세요."

- "웹 앱의 취약점을 검증하고 감사 준비 보고서를 제공하세요."

Penligent는 요청을 안전한 Python 코드로 변환하고, 수백 개의 통합 도구에서 검사를 실행하며, 증거 번들과 우선순위가 지정된 수정 사항을 생성합니다.

결론

GHunt는 구글과 같은 단일 에코시스템에 적용했을 때 OSINT가 얼마나 강력한 힘을 발휘하는지 보여줍니다. 그러나 정찰에서 본격적인 펜테스팅으로 전환하려면 자동화와 규모가 필요합니다. 펜리전트는 "하나의 입력, 많은 인사이트"의 논리를 다음과 같이 확장합니다. AI 기반 펜테스트 워크플로자연어에서 CVE 검사, 취약성 검증에서 수정 보고에 이르기까지 다양한 기능을 제공합니다.