이 CVE에 '지금 업데이트' 언어가 표시되는 이유

긴급 모바일 패치와 관련된 가장 강력한 성능의 보도를 훑어보면 헤드라인이 반복적으로 결합되는 패턴을 발견할 수 있습니다. "적극적으로 악용됨" + "제로데이" + "지금 업데이트" + "표적 공격". 이는 단순한 클릭 미끼가 아니라 "실제 익스플로잇 신호가 존재하며 패치 타이밍이 중요하다"는 의미의 줄임말입니다. (해커 뉴스)

CVE-2025-31200의 경우 익스플로잇 신호가 명시적입니다: Apple은 이 문제에 대한 보고를 알고 있다고 말합니다. 는 iOS에서 특정 표적 개인을 대상으로 한 매우 정교한 공격에 악용되었을 수 있습니다.. (Apple 지원)

CVE-2025-31200의 정의(확인된 사실만 해당)

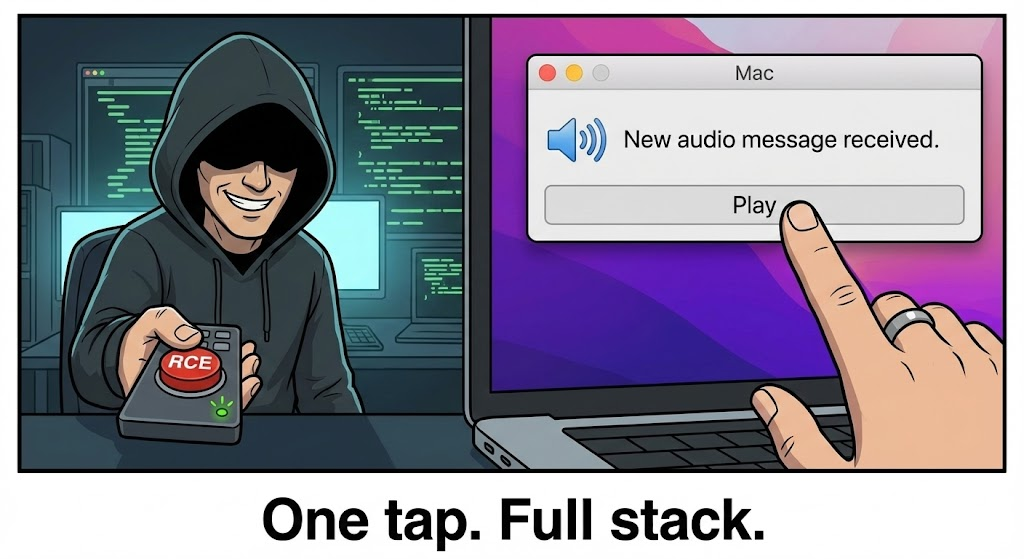

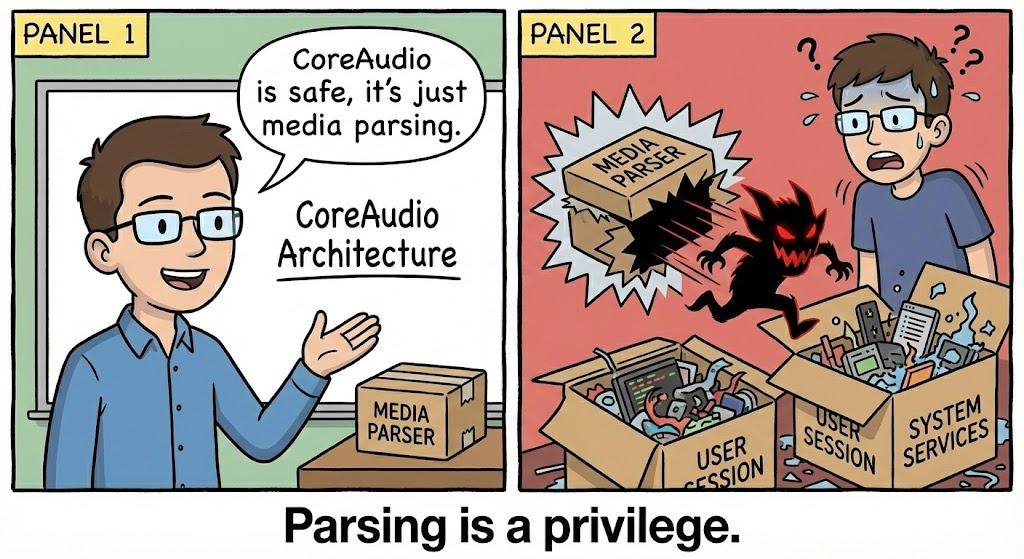

CVE-2025-31200은 애플 코어오디오의 메모리 손상 취약점. Apple의 권고에 따르면 그 영향은 다음과 같습니다:

- Impact: 오디오 스트림 처리 악의적으로 조작된 미디어 파일 다음과 같은 결과가 발생할 수 있습니다. 코드 실행. (Apple 지원)

- 수정: 주소 향상된 바운드 검사. (Apple 지원)

- 익스플로잇 컨텍스트: Apple은 매우 정교한 표적 공격에 악용되었을 수 있음을 알고 있습니다. (Apple 지원)

NVD는 Apple의 설명을 반영하여 Apple 플랫폼 전반의 고정 버전을 나열합니다. NVD는 또한 CISA-ADP CVSS v3.1 기본 점수 9.8점(중요) 를 사용하여 관련 약점을 매핑합니다(예 CWE-787 범위를 벗어난 쓰기, CWE-119). (NVD)

영향을 받는 시스템 및 수정된 버전

버전 경계는 게임 전체입니다. 보유 중인 함대가 이 버전보다 낮다면 노출된 것으로 간주합니다:

| 플랫폼 | CVE-2025-31200의 버전 경계 수정 |

|---|---|

| iOS | 18.4.1 (Apple 지원) |

| iPadOS | 18.4.1 (Apple 지원) |

| macOS 세쿼이아 | 15.4.1 (NVD) |

| tvOS | 18.4.1 (NVD) |

| visionOS | 2.4.1 (NVD) |

'표적 공격'이 여전히 기업의 긴급성과 같은 이유

'표적'은 종종 대량 착취가 아닌 고도의 수법과 선별적인 희생자를 의미합니다. 하지만 not 기업 리스크를 줄입니다:

- 고부가가치 직원은 캠페인에서 우선순위를 두는 대상입니다(경영진, 보안 리더십, 재무, 법무, IR 직원).

- 모바일 침해는 ID, MFA 프롬프트, 회사 채팅, 이메일, 문서 액세스로 연쇄적으로 이어질 수 있습니다.

- 초기 캠페인의 범위가 좁더라도 나중에 동일한 버그 클래스를 재사용하거나 상품화하거나 새로운 체인에 통합할 수 있습니다.

이것이 바로 주류 보안 보고 그룹이 강력한 긴급성 프레임을 사용하여 CVE-2025-31200을 보고하는 이유이기도 합니다. (해커 뉴스)

위험 기반 조치 표: 실제 프로그램에서 우선 순위를 정하는 방법

간단하고 방어 가능한 정책을 사용하세요: 모든 취약한 장치에 패치 적용를 사용하되, 폭발 반경이 가장 넓은 사용자부터 우선순위를 정합니다.

| 시나리오 | 실질적인 위험 | 권장 조치 | SLA 목표 |

|---|---|---|---|

| 경영진, 언론인, 반체제 인사, IR/보안 관리자 | 최고 | 즉시 패치하고, 적절한 경우 잠금 모드 고려 | 24-48시간 |

| MDM이 포함된 기업용 iPhone/iPad | 높음 | 최소 OS 적용, 비규격 디바이스 격리하기 | 48-72시간 |

| 권한 있는 역할의 macOS Sequoia 엔드포인트 | 높음 | 15.4.1+로 강제 업데이트, 엔드포인트 인벤토리를 통해 확인 | 48-72시간 |

| SSO/VPN에 액세스하는 BYOD Apple 장치 | 중간-높음 | 조건부 액세스: 최소 버전 이하 차단 | 3~7일 |

| 권한이 낮은 오프라인 실습 장치 | Lower | 다음 유지 관리 기간에 패치 적용 | 1-2주 |

잠금 모드는 다음을 보호하도록 명시적으로 설계되었습니다. 극히 드물고 매우 정교한 공격로 설정할 수 있으며, Apple은 iPhone 및 Mac에서 이 기능을 활성화하기 위한 지침을 제공합니다. (Apple 지원)

같은 스프린트에서 패치해야 하는 동반 CVE입니다: CVE-2025-31201

CVE-2025-31201은 동일한 업데이트 트레인에서 해결되었습니다. Apple은 이 문제를 공격자가 임의 읽기/쓰기 기능이 있는 경우 포인터 인증을 우회할 수 있습니다.취약한 코드를 제거하여 수정되었으며, Apple은 유사한 표적 익스플로잇 언어에 주목하고 있습니다. (Apple 지원)

보안 범위는 일반적으로 다음과 같이 논의합니다. CVE-2025-31200 + CVE-2025-31201 결합익스플로잇 체인은 종종 코드 실행과 완화 우회를 결합하기 때문에 방어자가 이를 운영적으로 처리해야 하는 방법과 일치합니다. (해커 뉴스)

지금 자동화할 수 있는 패치 검증

macOS: 빠른 로컬 검사(bash)

#!/usr/bin/env bash

# macOS 세쿼이아: 15.4.1 미만인 경우 플래그 지정(CVE-2025-31200 패치 경계)

ver="$(sw_vers -productVersion)"

min="15.4.1"

echo "macOS 버전: $ver"

if [ "$(printf '%s\\n' "$min" "$ver" | sort -V | head -n1)" != "$min" ]; then

echo "⚠️ $min 이하 - 업데이트 필요(CVE-2025-31200)"

2번 출구

fi

echo "✅ $min 이상."

NVD 목록 macOS 세쿼이아 15.4.1 를 CVE-2025-31200의 고정 버전으로 업데이트했습니다. (NVD)

macOS 차량 인벤토리(osquery)

SELECT

호스트 이름,

버전 AS os_version,

빌드 AS os_build,

플랫폼

FROM os_version;

iOS/iPadOS: MDM에서 최소 버전 적용 + 조건부 액세스 적용

최소 버전을 제안이 아닌 정책으로 취급하세요:

- iOS/iPadOS 18.4.1+

- macOS 세쿼이아 15.4.1+

이러한 버전 경계는 Apple의 자문 및 NVD에 직접 명시되어 있습니다. (Apple 지원)

강화: 패치 그 이상의 도움

고위험 프로필을 위한 잠금 모드

잠금 모드는 모든 사용자를 위한 것은 아니지만, 드물고 매우 정교한 공격에 대한 보호 모드로 Apple이 명시적으로 지정한 기능이며, 위협이 높은 사용자에게 합리적인 제어 기능입니다. (Apple 지원)

운영상으로는 다음과 함께 배포하는 것이 가장 좋습니다:

- 정의된 '고위험 사용자' 정책,

- 호환성 절충을 위한 지원 런북을 제공합니다,

- 패치 준수 여부가 확인되면 출구 계획을 수립합니다.

경영진에게 알려야 할 사항

CVE-2025-31200은 악의적으로 조작된 미디어 파일을 처리할 때 코드 실행으로 이어질 수 있는 CoreAudio 메모리 손상 취약점이며, 고도로 정교한 표적 공격에 악용될 수 있다고 Apple은 말합니다. 이 수정 사항은 iOS/iPadOS 18.4.1, macOS 세쿼이아 15.4.1, tvOS 18.4.1 및 visionOS 2.4.1에서 사용할 수 있습니다. 비즈니스 목표는 간단합니다. 취약한 빌드 수를 0으로 줄이고, 가치가 높은 사용자에게 우선순위를 부여하며, 가정이 아닌 인벤토리를 통해 규정 준수를 확인하는 것입니다. (Apple 지원)

펜리전트가 자연스럽게 어울리는 곳

팀이 적극적으로 악용되는 클라이언트 측 문제에 대응할 때 병목 현상은 "CVE의 존재를 아는" 경우가 거의 없습니다. 바로 이 지저분한 중간 단계가 문제입니다. 반복 가능한 유효성 검사를 통해 규정 준수를 증명하고, 실제로 문제가 해결되었다는 감사 친화적인 증거를 생성합니다. Penligent는 보안 워크플로우를 조율하고 증거 중심의 결과물을 생성하는 것을 중심으로 구축되었으며, 특히 보안 검토를 위해 일관된 검증 아티팩트가 필요할 때 "증명하고 가정하지 않는다"는 자세와 깔끔하게 매핑됩니다. (펜리전트)

지속적인 노출 관리를 실행하는 보안 엔지니어링 팀의 경우, 실용적인 접근 방식은 CVE-2025-31200과 같은 긴급한 제로데이를 인벤토리 → 최소 버전 적용 → 검증 → 문서화라는 '가속 레인'의 트리거로 처리하는 것입니다. Penligent의 신용 모델은 다음과 같이 명시적으로 설명됩니다. 목표 개수 제한이 아닌 사용량 기반를 사용하면 패치 스프린트 중에 변경되는 에셋과 환경을 반복적으로 확인해야 할 때 유용할 수 있습니다. (펜리전트)