'자바 PDF 익스플로잇'이 계속 유행하는 이유

"Java PDF 익스플로잇'는 사람들이 다음과 같은 걱정이 있을 때 사용하는 포괄적인 검색어입니다. 악성 PDF 의 취약점을 유발하는 PDF 리더 또는 남용 자바/자바스크립트 기능 문서 파이프라인에서. PDF는 내장된 자바스크립트, 리더의 파서 버그, 공격자가 제어하는 입력을 수집하는 안전하지 않은 PDF 생성기 등 다양한 각도에서 위험을 초래할 수 있습니다. 연구원들은 수년 동안 이러한 문제를 다음과 같이 문서화해 왔습니다. 자바스크립트 기반 PDF 공격 그리고 익스플로잇 키트 제공 최근 렌더링 및 생성기 어뷰징. 인티그리티+4센티넬원

PDF는 임의의 코드를 실행하도록 설계되지 않았음에도 불구하고, 구현 결함 는 일반적인 리더와 생태계에서 실제 침입에서 신뢰할 수 있는 미끼로 사용되었습니다. 공급업체와 연구소의 과거 기록과 위협 기록은 이러한 패턴을 확인시켜 줍니다.

공격자가 시도하는 것 대 방어자가 필요로 하는 것

공격자들이 PDF를 선호하는 이유는 하나의 첨부 파일로 다음과 같은 기능을 결합할 수 있기 때문입니다. 사회 공학 와 함께 클라이언트 측 구문 분석 버그. 를 사용하여 페이로드를 숨깁니다. 난독화/인코딩레버리지 자바스크립트 작업또는 익스플로잇 구문 분석기 불일치 앱과 브라우저에 걸쳐 있습니다. 그러나 방어자에게는 익스플로잇 코드가 필요하지 않습니다. 안전한 유효성 검사:

- 인식 신호 (예기치 않은 Java 프로세스 스폰, 의심스러운 파일 시스템 액세스, 이상한 네트워크 콜백);

- 행동 재현 통제된 방식으로;

- ship 우선 순위가 지정된 수정 사항 (악성 PDF 및 탐지에 대한 최신 분석과 기존 분석 참조). 센티넬원+1

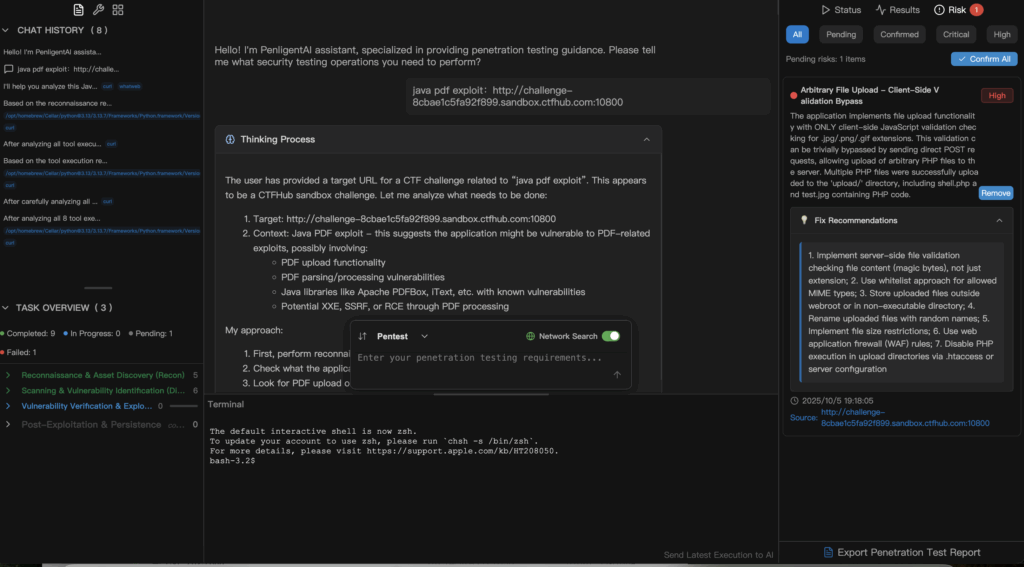

방어 데모: 펜리전트의 자연어 유효성 검사

팀은 다음과 같이 할 수 있습니다. 위험을 안전하게 입증-와 함께 명령줄 및 스크립팅 없음:

1단계 - 일반 영어로 된 프롬프트

"내 랩 엔드포인트에서 Java PDF 익스플로잇 패턴을 확인하세요. 안전 진단만 사용하세요. 비정상적인 Java 프로세스 활동, 의심스러운 PDF 작업 및 모든 네트워크 콜백에 플래그를 지정하세요."

2단계 - 펜리전트가 프롬프트를 위생 처리된 테스트로 전환합니다.

펜리젠트 오케스트레이트 제어 프로브 실험실 이미지와 비교하여 PDF 처리 경로를 시뮬레이션합니다. 없이 실제 익스플로잇 코드를 실행합니다. 연구자들이 강조하는 것과 동일한 지표(JS 동작, 파서 이상, 생성기 이상)와 실시간으로 신호의 상관관계 분석. 2포트스위거+2

3단계 - 실행 가능한 결과

다음을 얻을 수 있습니다. 명확하고 우선순위가 지정된 해결 지침:

- 패치 및 버전 대상(리더/OS 강화);

- 위험 사용 안 함 PDF 자바스크립트 가능한 경우

- 조이다 인그레스 제어 를 클릭합니다;

- 다음에 대한 탐지 추가 프로세스/파일/네트워크 악성 PDF에서 흔히 볼 수 있는 동작입니다. (공급업체와 연구소에서는 리더 패치를 적용하고 위험한 기능을 비활성화할 것을 지속적으로 권장합니다.) Microsoft

이렇게 하면 무서운 헤드라인을 다음과 같이 바꿀 수 있습니다. 반복 가능한 유효성 검사-위험한 라이브 페이로드 없이, 단지 방어 가능한 신호 그리고 빠른 수정.

실용적인 강화 체크리스트

- 패치 리더 및 OS (Acrobat/Reader 및 PDF 라이브러리에 대한 CVE 추적). CVE

- PDF 자바스크립트 비활성화 비즈니스가 허용하는 경우 '열기/실행' 작업을 감사합니다. CISA

- PDF 생성기 강화 (사용자 제어 입력 위생 처리, SSRF/템플레이트 남용 테스트). 인티그리티

- 이상 징후 감지 (리더에 의해 생성된 Java 프로세스, 예기치 않은 네트워크 이그레스, 이상한 파일 쓰기). 중간 +1

- 사용자 교육 (신뢰할 수 없는 PDF는 여전히 최고의 피싱 벡터이므로 자동 열기를 비활성화하세요). 최근 보고에 따르면 PDF 기반 캠페인은 여전히 진화하고 있습니다. Thoughtworks

직접 사용해 보세요(펜리전트용 자연어 안내)

- "테스트 VM에서 안전한 자바 PDF 익스플로잇 유효성 검사를 실행하세요. 실제 페이로드 없이 프로세스/파일/네트워크 신호를 수집하고 수정 사항을 제안하세요."

- "PDF 생성기 엔드포인트에 대한 주입/SSRF 위험을 감사하고 완화 계획을 수립하세요." 인티그리티

- "엔드포인트 전반의 Adobe Reader 설정 및 버전이 알려진 PDF JS 문제에 대한 노출을 줄이는지 확인합니다." CISA