워드프레스는 퍼블릭 웹의 40% 이상을 지원하므로 로그인 표면은 인터넷에서 가장 지속적으로 표적이 되는 인증 엔드포인트 중 하나입니다. 워드프레스 보안 문서에 따르면 무차별 대입과 크리덴셜 스터핑은 다음을 대상으로 하는 가장 일반적인 공격 패턴 중 하나입니다.

wp-login.php그리고xmlrpc.php(developer.wordpress.org).

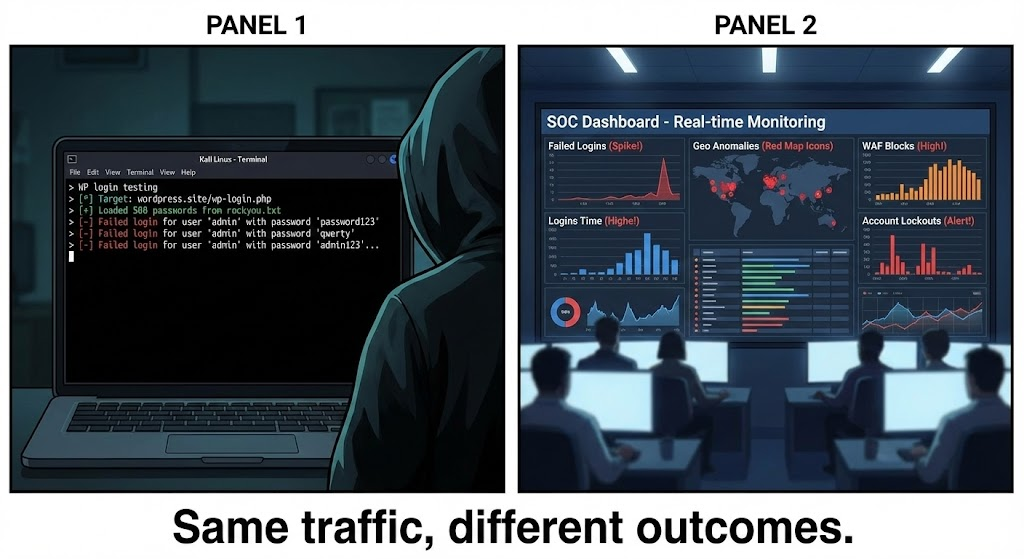

이 문서에서는 다음 사항에 중점을 둡니다. 사실적인 공격 모델링악용을 위한 악용이 아닙니다. 여기서 설명하는 모든 기술은 방어 검증, 레드팀 시뮬레이션 및 보안 강화.

워드프레스 로그인이 여전히 높은 가치의 타깃인 이유

워드프레스 로그인 메커니즘은 공격자에게 매력적인 몇 가지 속성을 노출합니다:

- 예측 가능한 엔드포인트(

/wp-login.php) - 일관성 없는 보안 태세를 갖춘 대규모 설치 기반

- 취약하거나 유출된 자격 증명의 잦은 재사용

- XML-RPC와 같은 선택적 레거시 기능

제로데이 익스플로잇과 달리 로그인 공격은 다음과 같은 특징이 있습니다. 저비용, 대용량, 통계적으로 효과적입니다.. 대규모 봇넷은 일상적으로 워드프레스 로그인 페이지에서 취약한 자격 증명을 조사하며 정상적인 트래픽 패턴에 섞여 있는 경우가 많습니다.

워드프레스 자체는 무차별 대입 공격이 불가피하며 모호함보다는 계층화된 제어를 통해 완화해야 한다는 점을 인정합니다(developer.wordpress.org).

공격 표면 개요: wp-login.php 및 xmlrpc.php

두 가지 엔드포인트가 워드프레스 인증 남용을 주도합니다:

wp-login.php

이 엔드포인트는 대화형 로그인을 처리하며 주로 타깃이 되는 대상은 다음과 같습니다:

- 자격 증명 추측

- 자격 증명 스터핑

- 응답 동작을 통한 사용자 이름 열거

일반적인 로그인 요청은 다음과 같습니다:

http

POST /wp-login.php HTTP/1.1 Content-Type: application/x-www-form-urlencoded log=admin&pwd=password123&wp-submit=Log+In

공격자들은 정교함보다는 자동화에 의존합니다.

xmlrpc.php

XML-RPC를 사용하면 원격 게시 및 API 스타일 인증이 가능합니다. 그 system.multicall 역사적으로 허용된 기능 단일 요청에서 증폭된 무차별 대입 시도 횟수.

여러 권고 사항과 사고 보고서에서 비밀번호 공격에 대한 힘의 배율로 XML-RPC가 악용되는 것을 문서화했습니다(CERT).

칼리 리눅스로 워드프레스 로그인 공격 시뮬레이션(공인 테스트 전용)

칼리 리눅스는 엄선된 도구와 제어된 환경으로 인해 전문적인 모의 침투 테스트에 널리 사용됩니다(kali.org).

WPScan: 열거 및 자격 증명 테스트

WPScan은 Automattic 보안 연구원이 관리하는 워드프레스 전용 스캐너입니다(kali.org).

bash

wpscan --url --enumerate u

이 명령은 로그인 공격 모델링의 첫 번째 단계인 공개적으로 검색 가능한 사용자 아이디를 열거합니다.

자격 증명 테스트(권한이 있는 경우에만):

bash

wpscan --url \\ --usernames admin \\ --passwords wordlist.txt

WPScan은 속도 제한을 준수하고 실패한 시도를 기록하므로 통제된 테스트에 적합합니다.

Hydra: 양식 기반 인증 테스트

Hydra는 HTTP 양식 시뮬레이션이 가능한 범용 로그인 테스트 도구(en.wikipedia.org).

hydra -l admin -P rockyou.txt target.example http-post-form \\"/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=로그인:잘못된 사용자 이름"

이는 실제 인증정보 추측 행동을 시뮬레이션하여 속도 제한 및 이상 행위 탐지의 중요성을 강조합니다.

방어 예시 1: 애플리케이션 수준 로그인 속도 제한

속도 제한은 무차별 대입 공격에 대한 가장 효과적인 방어 수단입니다.

간소화된 워드프레스 수준의 제어:

php

add_filter('authenticate', function($user, $username, $password) {

$ip = $*SERVER['REMOTE_ADDR'];*

*$attempts = get_transient('login_attempts*' . $ip) ?: 0;

if ($attempts > 5) {

wp_die('로그인 시도가 너무 많습니다.');

}

set_transient('로그인_시도_' . $ip, $attempts + 1, 300);

$user를 반환합니다;

}, 30, 3);

이것은 원리를 보여줍니다: 상태 저장 추적 + 강제 지연.

방어 예제 2: wp-login.php의 서버 수준 보호

방어는 애플리케이션 로직에만 의존해서는 안 됩니다.

NGINX 예제:

nginx

위치 = /wp-login.php {limit_req zone = 로그인 버스트 = 5 nodelay; }

서버 수준 제어는 PHP 실행 전 공격 처리량을 크게 줄입니다.

CVE 컨텍스트: 로그인 보안이 이론적이지 않은 이유

무차별 대입 공격이 항상 CVE에 직접 매핑되는 것은 아니지만, 워드프레스 인증 취약점은 플러그인 동작이나 논리 결함으로 인해 취약성 데이터베이스에 자주 나타납니다.

예를 들어

- CVE-2023-2745 사용자 역할을 부적절하게 처리하는 워드프레스 플러그인의 인증 우회 조건과 관련이 있습니다(nvd.nist.gov).

- 여러 XML-RPC 관련 사고에서 워드프레스 핵심 취약점을 악용하지 않고도 자격 증명이 유출되는 사고가 발생했습니다.

이러한 사례는 중요한 교훈을 강조합니다: 대부분의 워드프레스 침해는 메모리 손상이 아닌 인증 실패로 시작됩니다..

운영 신호 및 감지

보안팀은 다음 사항을 모니터링해야 합니다:

- 회전하는 IP로 인한 반복적인 로그인 실패

- 과도한 XML-RPC 요청

- 정상적인 지리적 또는 시간적 패턴을 벗어난 로그인 시도

이러한 지표는 서명 기반 알림보다 더 신뢰할 수 있는 경우가 많습니다.

자동화와 AI의 적합성

수동 테스트는 가정을 검증하지만 규모를 확장하려면 자동화가 필요합니다. 다음과 같은 AI 기반 침투 테스트 플랫폼은 다음과 같습니다. 펜리전트 인증 공격 경로, 런타임 동작, 환경 전반의 방어 격차를 상호 연관시키는 데 중점을 둡니다.

이러한 플랫폼은 WPScan과 같은 도구를 대체하는 대신 다음을 목표로합니다. 공격 시뮬레이션 및 우선순위 지정 오케스트레이션를 통해 팀이 실제 위험을 초래하는 로그인 경로에 집중하여 문제를 해결할 수 있도록 지원합니다.

이 접근 방식은 다음과 같은 최신 앱 보안 관행에 부합합니다. 지속적인 유효성 검사 정기 테스트를 대체합니다.

결론 '해킹'에서 측정 가능한 보안 태세까지

검색 워드 프레스 로그인 칼리 리눅스 해킹 는 실질적인 관심사를 반영합니다: 내 인증 계층이 현실적인 공격 압력에 얼마나 취약한가요?

책임감 있게 공격을 모델링하고, Kali Linux로 방어를 검증하고, 애플리케이션과 인프라 수준 모두에서 계층화된 제어를 시행함으로써 조직은 워드프레스 침해 위험을 크게 줄일 수 있습니다.

목표는 모든 로그인 시도를 중지하는 것이 아니라 다음과 같은 목표를 달성하는 것입니다. 성공적인 타협을 통계적으로 불가능하게 만듭니다..