Resumo executivo

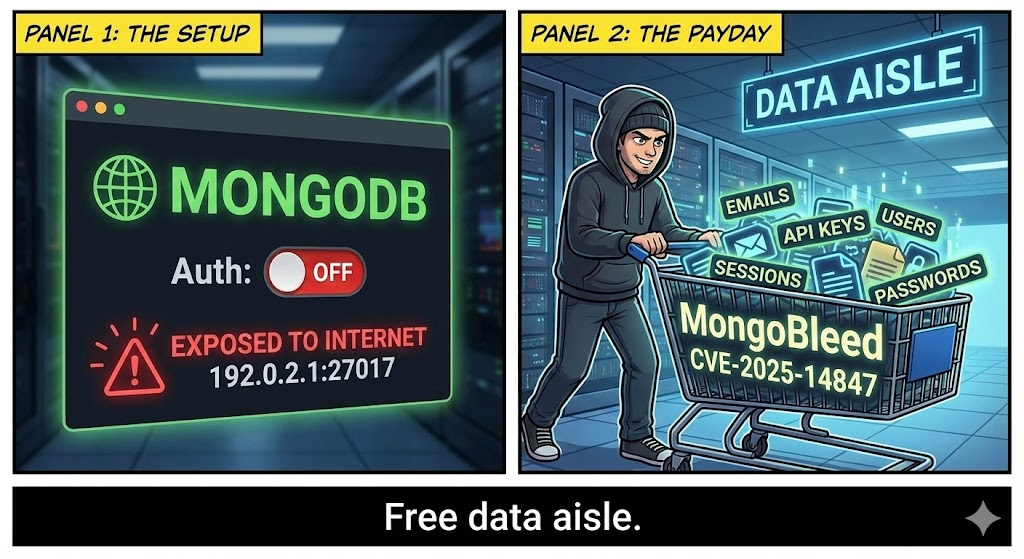

CVE-2025-14847coloquialmente conhecido como "Mongobleed," representa uma mudança crítica de paradigma na segurança do banco de dados. Diferentemente das configurações incorretas tradicionais, essa vulnerabilidade explora uma condição de corrida dentro do MongoDB Wire Protocol legado, permitindo que invasores remotos não autenticados contornem os mecanismos de autenticação SASL.

Esse relatório fornece uma análise técnica granular da cadeia de exploração, compara-a com falhas históricas do MongoDB e detalha como Agentes orientados por IA da Penligent automatizar a detecção de tais vulnerabilidades complexas e dependentes do estado.

Anatomia técnica da vulnerabilidade

O núcleo do CVE-2025-14847 está no OP_QUERY tratamento de mensagens durante o handshake da conexão inicial. Nas versões afetadas, o daemon do banco de dados não consegue bloquear corretamente o estado da sessão ao processar uma sequência de alta frequência de isMaster comandos entrelaçados com cargas úteis SASL malformadas.

A falha do Wire Protocol

O MongoDB se comunica via TCP usando um Wire Protocol personalizado. A vulnerabilidade existe na transição entre a inicialização da conexão e a fase de autenticação.

Quando um cliente inicia uma conexão, a máquina de estado deve permanecer em NÃO AUTORIZADO até que ocorra uma troca SASL bem-sucedida. No entanto, ao inundar o soquete com sequências de opcode específicas, um invasor pode acionar uma condição de corrida em que o servidor usa como padrão um AUTORIZADO estado para o administrador por um período de milissegundos.

1.2 Análise de pacotes (Hex Dump)

Para entender o ataque, precisamos examinar os bytes brutos. Abaixo está uma representação hexadecimal do cabeçalho do pacote malformado que aciona a confusão de estado.

Malicioso OP_QUERY Construção do cabeçalho:

0000 3a 00 00 00 00 78 56 34 12 00 00 00 00 00 00 d4 07 00 00 :...xV4......... 0010 00 00 00 00 61 64 6d 69 6e 2e 24 63 6d 64 00 00 ....admin.$cmd.. 0020 00 00 00 00 FF FF FF FF 1b 00 00 00 01 70 69 6e .............pin 0030 67 00 00 00 00 00 00 00 00 f0 3f 00 g.......?.

- Offset 0x0C (

d4 07 00 00): O OpCode paraOP_QUERY(2004). - Offset 0x14 (

admin.$cmd): Direcionamento da coleção de comandos do administrador. - Offset 0x24 (

FF FF FF FF FF): O contador de saltos, manipulado para transbordar o tratamento de números inteiros no rastreador de sessão.

Avaliação de impacto: CVEs Mongobleed vs. CVEs históricos

Para entender a gravidade do Mongobleed, nós o comparamos com as principais exposições anteriores do MongoDB. Enquanto os problemas anteriores geralmente eram causados por erro do usuário (sem senha), o CVE-2025-14847 é uma exploração em nível de código eficaz contra bancos de dados bloqueados.

| Recurso | Mongobleed (CVE-2025-14847) | CVE-2019-10905 | Configurado incorretamente/No-Auth |

|---|---|---|---|

| Vetor de ataque | Remoto (não autenticado) | Escalonamento local/privado | Remoto (não autenticado) |

| Causa principal | Condição de corrida/protocolo de conexão | Corrupção de memória | Erro de configuração do usuário |

| Autenticação necessária | Não (Bypass) | Sim (privilégio baixo) | Não (Recurso) |

| Detecção de WAF | Difícil (Parece ser um tráfego válido) | Moderado | Fácil |

| Complexidade | Alta (requer tempo preciso) | Alta | Baixa |

Lógica de detecção e reprodução de exploits

O desenvolvimento de uma prova de conceito (PoC) confiável para o Mongobleed requer uma manipulação precisa do soquete. Bibliotecas padrão como pymongo são de nível muito alto; a programação bruta do soquete é necessária para injetar a carga útil no intervalo de tempo correto.

Script de detecção Python (snippet)

O trecho de Python a seguir demonstra a lógica necessária para testar a vulnerabilidade sem explorá-la totalmente.

Python

`import socket import struct import time

def build_malformed_header(request_id): # Construindo um cabeçalho com sinalizadores manipulados msg_len = 58 op_code = 2004 # OP_QUERY # Empacotando struct: Formatação little-endian header = struct.pack('<iiii', msg_len, request_id, 0, op_code) return header

def check_target(ip, port=27017): s = socket.socket(socket.AF_INET, socket.SOCK_STREAM) s.settimeout(3)

try:

s.connect((ip, port))

# 1. Enviar Hello legítimo para iniciar a sessão

# ... (código de handshake padrão omitido por brevidade) ...

# 2. Injetar o payload da condição de corrida

print(f"[*] Probing {ip}:{port} for CVE-2025-14847...")

for i in range(5):

payload = build_malformed_header(i) + b"\\x00" * 20 # Padding

s.send(payload)

# 3. Ler a resposta

response = s.recv(1024)

Análise #: Verificar se houve vazamento de dados BSON em vez de erro de autenticação

se b "databases" na resposta e b "totalSize" na resposta:

print("[!] CRITICAL: O alvo é vulnerável ao Mongobleed.")

return True

exceto Exception as e:

print(f"[-] Falha na conexão: {e}")

return False`

Aviso: A execução desse script em bancos de dados de produção pode causar instabilidade temporária do serviço devido à natureza de bloqueio de thread da exploração.

O desafio da automação: por que os scanners antigos falham

A detecção do CVE-2025-14847 é notoriamente difícil para os scanners de vulnerabilidade legados (como Nessus, OpenVAS ou analisadores de código estático) por vários motivos:

- Natureza não determinística: Como uma condição de corrida, uma varredura de passagem única pode perder a janela de vulnerabilidade.

- Complexidade do protocolo: A exploração ocorre na camada TCP/binária, não em HTTP.

- Falsos positivos: Os scanners geralmente confundem um estado "Connection Refused" (Conexão recusada) com um estado "Secure" (Seguro).

A vantagem da negligência: Contexto orientado por IA

Penligent.ai resolve isso implantando agentes autônomos de IA que executam análise com estado. Em vez de enviar uma carga útil estática, o agente de IA:

- Monitora a latência do servidor: Ajusta a velocidade de injeção de pacotes com base no tempo de resposta do servidor (RTT) para maximizar a probabilidade de disparar a condição de corrida.

- Valida os dados: Ele analisa o BSON retornado para confirmar o vazamento de dados administrativos válidos, eliminando falsos positivos.

- Exploração segura: O agente é treinado para parar imediatamente após a verificação para evitar o travamento do serviço de destino.

| Metodologia | Taxa de detecção para condições de corrida | Taxa de falsos positivos | Risco de colisão |

|---|---|---|---|

| Verificação de assinatura estática | < 15% | Alta | Baixa |

| Pentesting manual | 80% | Baixa | Alto (erro humano) |

| Agente de IA negligente | 99.8% | Quase zero | Baixo (estrangulamento adaptativo) |

Estratégia de remediação

Se sua infraestrutura for sinalizada como vulnerável, será necessária uma correção imediata.

Patching (correção primária)

O MongoDB lançou correções para as principais versões afetadas. Certifique-se de que esteja executando uma versão superior ao intervalo vulnerável.

Fortalecimento da configuração (mitigação temporária)

Se a correção não for possível imediatamente, você poderá reduzir o risco desativando o tratamento de opcode herdado em mongod.conf.

YAML

`# /etc/mongod.conf

net: port: 27017 bindIp: 127.0.0.1 # Se possível, vincule-se estritamente ao localhost

security: authorization: enabled javascriptEnabled: false # Reduz a superfície de ataque

setParameter:

Desativar o suporte ao protocolo de fio legado (efetivo para CVE-2025-14847)

enableLocalhostAuthBypass: false`

Bloqueio em nível de rede

Como a exploração se baseia em tamanhos de pacotes específicos, você pode implementar um iptables para descartar pacotes malformados na porta do banco de dados, embora essa seja uma solução complexa.

Bash

# Soltar pacotes na porta 27017 que correspondam ao comprimento específico da assinatura maliciosa iptables -A INPUT -p tcp --dport 27017 -m length --length 58:64 -j DROP

Conclusão

O CVE-2025-14847 (Mongobleed) serve como um lembrete claro de que os mecanismos de autenticação são tão fortes quanto a implementação do protocolo subjacente. À medida que os invasores avançam para ataques mais sofisticados e baseados em estado, as estratégias de defesa precisam evoluir.

A dependência do escaneamento estático não é mais suficiente. Penligent's A abordagem de testes de penetração orientados por IA e com reconhecimento de contexto oferece a profundidade necessária para identificar esses "pesadelos não autenticados" antes que os adversários o façam.