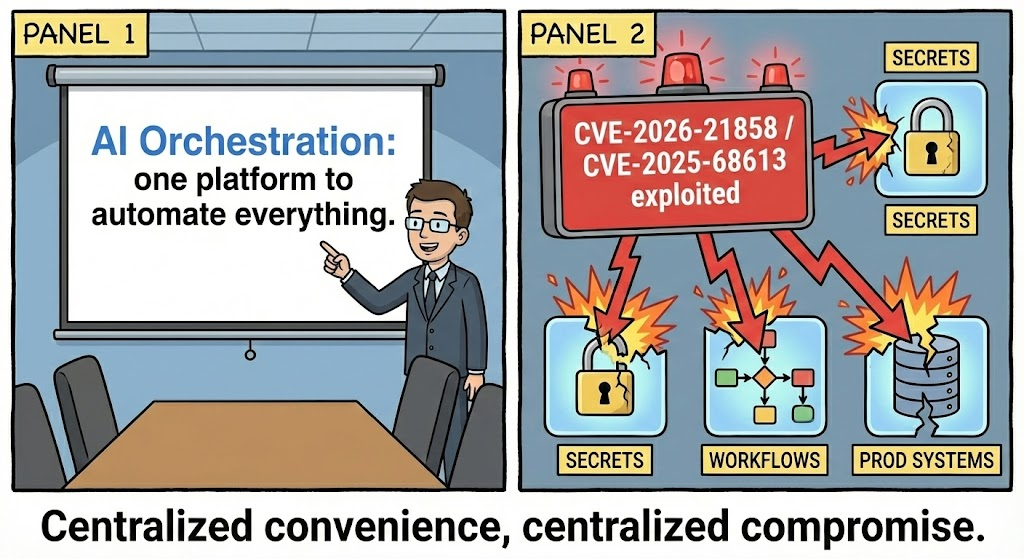

A era da "segurança de modelo" está evoluindo para a "segurança de infraestrutura". Embora o setor tenha passado 2025 se preocupando com a injeção de prompt, a verdadeira devastação chegou à camada de orquestração.

Janeiro de 2026 começou com uma revelação catastrófica para a comunidade de engenharia de IA: CVE-2026-21858A empresa está desenvolvendo uma vulnerabilidade CVSS 10.0 de execução remota de código (RCE) não autenticada no n8n. Isso ocorre menos de um mês após a divulgação de CVE-2025-68613um RCE crítico autenticado na mesma plataforma.

Para engenheiros de segurança e equipes vermelhas, a n8n não é apenas uma "ferramenta"; ela é a espinha dorsal de milhares de agentes autônomos de IA, conectando LLMs (OpenAI, Anthropic) a bancos de dados internos e APIs. Comprometer a n8n significa comprometer toda a cadeia de suprimentos de IA.

Este artigo desconstrói as cadeias de exploração de ambas as vulnerabilidades, analisa as causas principais e fornece caminhos de correção acionáveis.

O "Ni8mare": Desconstruindo o CVE-2026-21858 (RCE não autenticado)

Gravidade: Crítico (CVSS 10.0)

Vetor: Rede / Não autenticado

Impacto: Controle total do servidor

Dublado "Ni8mare" por pesquisadores da Cyera, o CVE-2026-21858 representa o pior cenário possível para a infraestrutura de IA: um controle sem clique e sem autenticação.

A causa principal: Confusão de tipo de conteúdo

A vulnerabilidade reside na lógica de manipulação de webhooks da n8n e em como ela processa as solicitações HTTP de entrada. A n8n usa um middleware para analisar os dados de entrada com base no Tipo de conteúdo cabeçalho.

Em versões vulneráveis (anteriores à 1.121.0), o aplicativo não conseguiu impor estritamente a relação entre o Tipo de conteúdo e a lógica de análise real usada para o gerenciamento de estado interno.

Um invasor pode enviar uma solicitação HTTP especialmente elaborada que:

- Declara um

Tipo de conteúdo(por exemplo,aplicativo/json) para contornar as verificações iniciais do firewall (WAF). - Manipula a estrutura do corpo para enganar o analisador interno e fazer com que ele substitua o

req.bodyobjeto. - Injeta parâmetros de configuração mal-intencionados nos quais o aplicativo confia cegamente.

O caminho da exploração

A falha crítica permite que um invasor "confunda" o servidor para que ele aceite um caminho de upload de arquivo que substitui arquivos de configuração internos, como configuração ou banco de dados.sqlite.

Quando a configuração é substituída, o invasor pode:

- Redefinir autenticação: Substitua as credenciais do usuário administrador.

- Segredos de extração: Leia o

.envou arquivos de configuração contendo chaves de API para serviços de terceiros (AWS, OpenAI, Stripe). - Executar código: Use o nó "Execute Command", agora acessível, para gerar um shell reverso.

JavaScript

`// Pseudocódigo que ilustra a falha lógica // LÓGICA VULNERÁVEL: Confiar na entrada do usuário para manipulação de arquivos sem verificações rigorosas de tipo

app.post('/webhook/:id', (req, res) => { // O analisador supõe que, se 'files' existir no corpo, foi um upload válido // Mas um corpo JSON criado pode simular essa estrutura if (req.body.files && req.body.files.config_override) { // CRÍTICO: Sobrescrevendo o estado interno com base em entrada não autenticada internalState.updateConfig(req.body.files.config_override.path); } executeWorkflow(req.params.id); });`

Como o n8n geralmente é executado com privilégios elevados para executar tarefas do sistema, esse RCE concede efetivamente acesso em nível de raiz ao contêiner do host.

O Precursor: CVE-2025-68613 (RCE autenticado)

Gravidade: Crítico (CVSS 9.9)

Vetor: Rede / Autenticado (baixo privilégio)

Antes do "Ni8mare" não autenticado, havia o CVE-2025-68613. Embora menos grave devido à exigência de autenticação, ele destacou a fragilidade do Avaliação de expressões em fluxos de trabalho de IA.

A causa principal: Injeção de expressão

O n8n permite que os usuários escrevam expressões em JavaScript para transformar dados entre nós. A vulnerabilidade (que afeta versões anteriores à 1.122.0) permitia que um invasor com acesso "Member" ou de baixo nível saísse da área restrita da expressão.

Ao criar um fluxo de trabalho mal-intencionado com uma carga útil de JavaScript específica dentro de um campo de expressão (por exemplo, dentro de um Conjunto node), um invasor poderia acessar o Node.js processo objeto.

Cenário de ataque

- Acesso: O invasor obtém acesso a uma conta com pouco privilégio (por exemplo, por meio de um link de convite vazado ou de uma senha fraca).

- Carga útil: Crie um fluxo de trabalho utilizando o

FunçãoouCódigonó. - Fuga: Uso

return global.process.mainModule.require('child_process').execSync('id');para contornar restrições. - Execução: No momento em que o fluxo de trabalho é "Testado" ou "Ativado", o código é executado no servidor.

Comparação técnica: O cenário de ameaças de 2026 vs. 2025

| Recurso | CVE-2026-21858 ("Ni8mare") | CVE-2025-68613 |

|---|---|---|

| Autenticação | Nenhum (não autenticado) | Necessário (Privado Baixo) |

| Pontuação CVSS | 10,0 (Crítico) | 9,9 (Crítico) |

| Causa principal | Confusão entre Content-Type e Parser | Sandbox Escape / Injeção de expressão |

| Vetor de ataque | Pontos de extremidade de webhook | IU do editor de fluxo de trabalho |

| Alvo principal | Ouvintes de webhook voltados para o público | Ambientes de desenvolvimento internos/compartilhados |

Por que isso é importante para a segurança de IA

Essas vulnerabilidades não são apenas "bugs de servidor"; elas são Cadeia de suprimentos de IA violações.

- Envenenamento por RAG: Um invasor que controla o n8n pode interceptar documentos que fluem para o Vector Database, injetando backdoors ou dados falsos em sua base de conhecimento corporativo.

- Sequestro de agentes: Os agentes autônomos criados com base no n8n podem ser reprogramados para exfiltrar dados ou lançar ataques a outros sistemas internos.

- Roubo de credenciais: A n8n atua como um "cofre de chaves" para provedores de LLM. Um único RCE expõe sua

OPENAI_API_KEY,ANTHROPIC_API_KEYe credenciais do banco de dados.

Mitigação e remediação

Ação imediata necessária:

- Patch Imediatamente: Atualize o n8n para a versão 1.122.0 ou superior imediatamente. Isso corrige os dois CVEs.

- Isolamento da rede: Nunca exponha a interface do painel de controle do n8n (porta 5678) diretamente à Internet pública. Use uma VPN ou proxy reverso com autenticação rigorosa (por exemplo, Cloudflare Access, Authelia).

- Sanitize Webhooks: Se você precisar expor webhooks, certifique-se de que eles estejam protegidos por um API Gateway que valide o esquema de solicitação antes que ele chegue à instância do n8n.

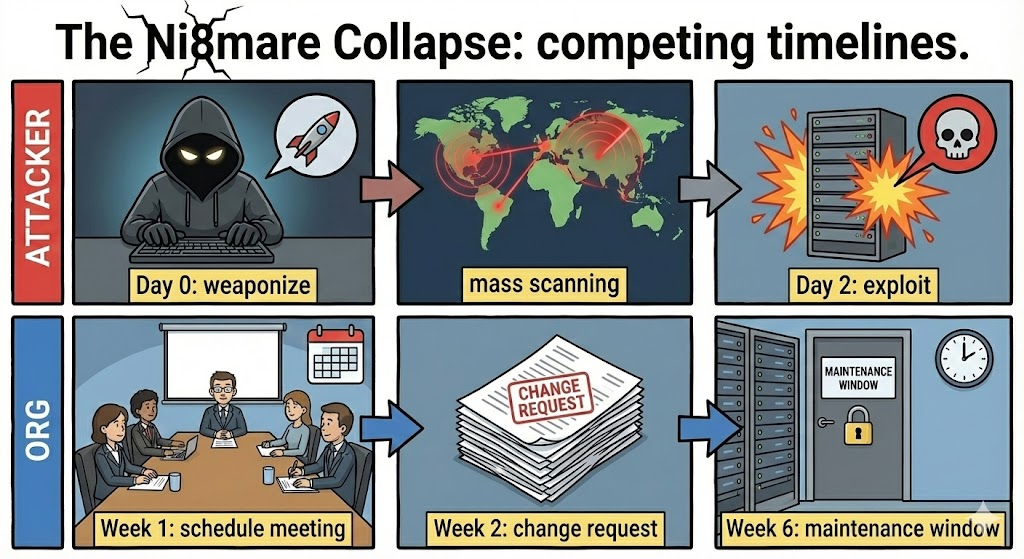

Validação automatizada: A abordagem agêntica

No mundo em rápida evolução de 2026, confiar no gerenciamento manual de patches ou em pentests anuais é insuficiente. Vulnerabilidades como a CVE-2026-21858 aparecem da noite para o dia e são transformadas em armas em poucas horas.

É aqui que Penligente muda o paradigma. Como uma plataforma de teste de penetração automatizada com tecnologia de IA, a Penligent não faz apenas a varredura de assinaturas conhecidas; ela se comporta como um invasor.

Quando apontado para sua infraestrutura, o núcleo agêntico da Penligent pode:

- Descoberta autônoma: Identifique instâncias n8n expostas e pontos de extremidade de webhook que os auditores humanos podem não perceber.

- Exploração segura: Valide o CVE-2026-21858 tentando a lógica de manipulação do Content-Type sem sobrescrevendo destrutivamente as configurações, comprovando o risco com tempo de inatividade zero.

- Monitoramento contínuo: Diferentemente dos scanners estáticos, a Penligent fornece inteligência validada "Human-in-the-loop", garantindo que sua camada de orquestração de IA permaneça resiliente contra a próxima onda de dias zero.

Considerações finais: A segurança de seus agentes de IA depende inteiramente da segurança das ferramentas que os criam. Não deixe que sua camada de orquestração seja o elo mais fraco.

Referências: