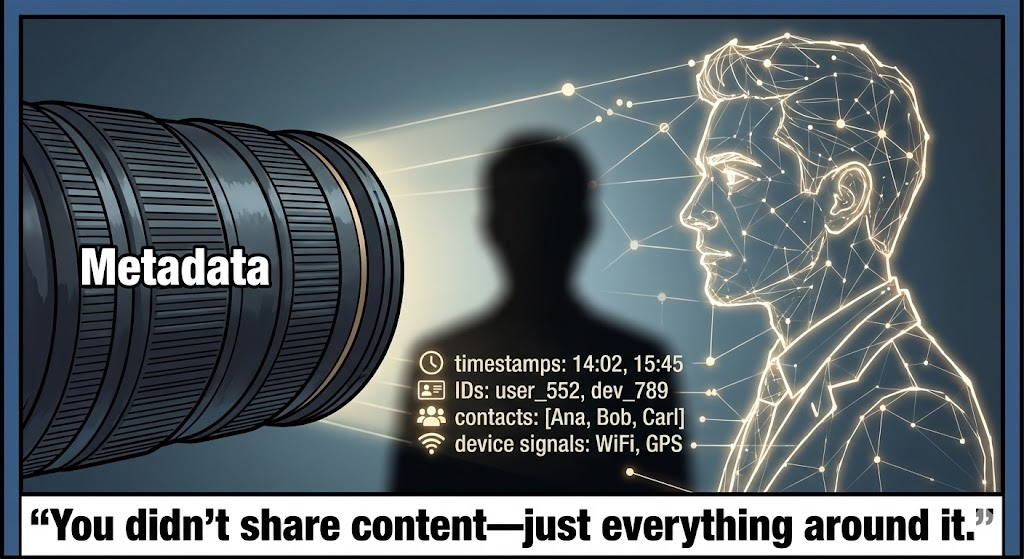

No cenário adversário moderno, a "privacidade" é uma falha operacional, e o "anonimato" é apenas um estado temporário de não correlação. Para a equipe vermelha de elite ou para o engenheiro de segurança de IA, o objetivo da inteligência de código aberto (OSINT) não é encontrar informações ocultas, mas transformar em arma as informações públicas.

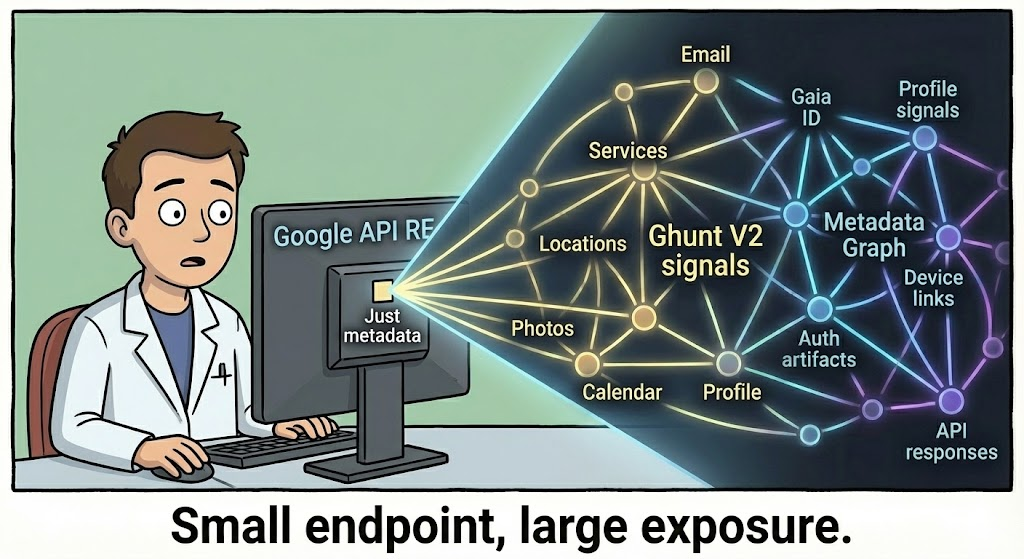

Ghunt transcendeu suas origens como um simples script Python para se tornar a estrutura padrão do setor para interrogar o ecossistema do Google. Ele não explora um bug; ele explora a arquitetura fundamental dos serviços conectados. Ao dissecar as chamadas de API entre o dispositivo de um usuário e os servidores do Google, aproveitando especificamente o Serviços de jogos, Mapase APIs de pessoasO Ghunt transforma um endereço de e-mail estéril em um gráfico dinâmico de "Padrão de Vida".

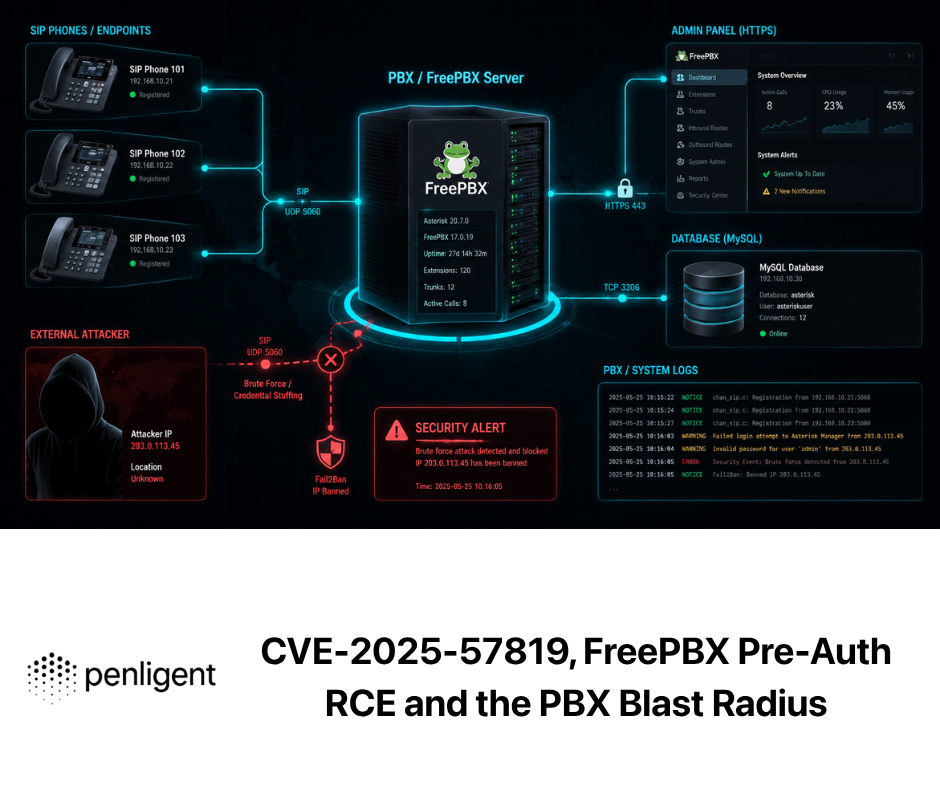

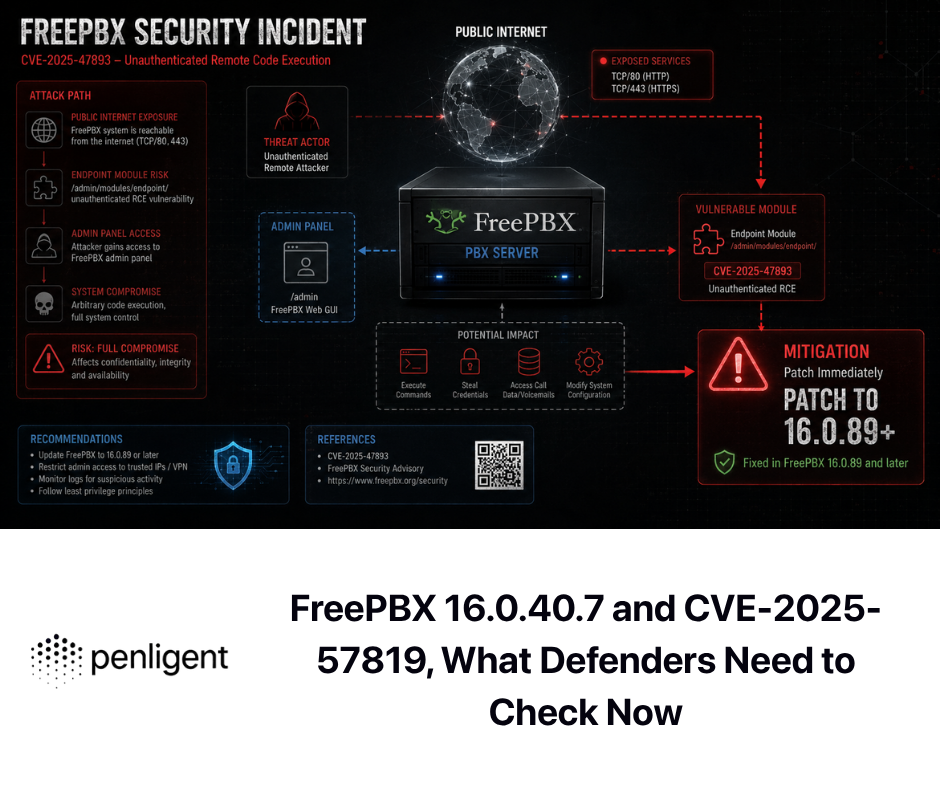

Esse dossiê técnico abrangente desconstruirá a mecânica interna do Ghunt V2, fornecerá estratégias de automação Python de nível de produção, analisará sua função na exploração de vulnerabilidades de alto impacto, como CVE-2026-21858 e CVE-2025-68613e demonstrar como Penligent.ai está automatizando toda essa cadeia de eliminação por meio da IA autêntica.

Parte I: A mecânica da extração (Under the Hood)

Para entender como usar a Ghunt de forma eficaz, é preciso entender o que ela está fazendo na rede. A Ghunt é, em sua essência, um cliente de API autenticado que emula aplicativos legítimos do Google.

1. O contexto da credencial: Anatomia de uma sessão

A Ghunt não funciona de forma anônima. Ela exige um estado de sessão válido para contornar o "Consent Bump" do Google e a heurística antirrastreamento. A "mágica" está em cookies específicos, principalmente:

__Secure-1PSID&__Secure-3PSID: Esses são os principais identificadores de uma sessão persistente do Google. Eles concedem acesso ao contexto "Pesquisa pessoal".oauth_token: Frequentemente extraído para autorizar chamadas para a API do Google People sem acionar uma tela de consentimento OAuth completa.

Quando você executa login no ghuntSe você estiver exportando esse estado criptográfico do contexto do navegador para um arquivo Python httpx sessão. Em seguida, a ferramenta gerencia a X-Goog-AuthUser para alternar entre contas, imitando o comportamento de um usuário que alterna entre perfis pessoais e corporativos no Chrome.

2. Decodificação da matriz: Buffers de protocolo (Protobuf)

Ao contrário das APIs REST padrão que retornam JSON limpo, muitos pontos de extremidade internos do Google (especialmente o Maps e a Play Store) retornam dados serializados em Buffers de protocolo (Protobuf).

- O desafio: O Protobuf é um formato binário. Sem o

.proto(que o Google mantém em sigilo), os dados são um fluxo de bytes ilegíveis. - A solução Ghunt: Os desenvolvedores da Ghunt fizeram engenharia reversa do formato wire. A ferramenta inclui um analisador personalizado que deserializa recursivamente esses fluxos binários.

- Exemplo: Ao consultar as contribuições do Maps de um usuário, o Ghunt recebe um blob Protobuf. Ele remove os cabeçalhos de fios, identifica as tags de campo (por exemplo, field

1é a ID da revisão, o campo2é o registro de data e hora) e reconstrói um objeto legível. Essa capacidade de analisar o tráfego binário interno bruto é o que separa a Ghunt dos raspadores HTML básicos.

- Exemplo: Ao consultar as contribuições do Maps de um usuário, o Ghunt recebe um blob Protobuf. Ele remove os cabeçalhos de fios, identifica as tags de campo (por exemplo, field

Parte II: A superfície de ataque modular

O Ghunt V2 opera em uma arquitetura modular. Cada módulo visa a um silo de dados específico dentro da infraestrutura do Google.

Módulo A: O mecanismo de rotação de e-mail (e-mail do ghunt)

Esse é o ponto de entrada mais comum. Você o alimenta target@gmail.come consulta o ponto de extremidade interno https://clients6.google.com/rpc.

- Resolução de ID GAIA: O módulo resolve o e-mail para um ID GAIA (Administração de contas e IDs do Google). Esse número inteiro de 21 dígitos é o núcleo imutável da identidade de um usuário. Mesmo que o usuário altere seu endereço de e-mail ou nome de exibição, a ID GAIA persiste.

- Enumeração de serviços: Ele verifica a existência de perfis públicos em Fotos, Mapas e Calendário.

- Vazamento de IAM na nuvem: Crucialmente, ele pode identificar se o usuário tem uma pegada ativa no Google Cloud Platform (GCP). Para um Red Teamer, saber que um alvo é um "administrador do GCP" imediatamente o prioriza para campanhas de phishing direcionadas

nuvemcredenciais.

Módulo B: A Trilateração de Geolocalização (mapas de caça)

Esse módulo agrega "Avaliações" e "Fotos" publicadas pelo alvo.

- Análise de carimbo de data/hora: Ao correlacionar os registros de data e hora das avaliações com as coordenadas geográficas das empresas avaliadas, a Ghunt cria um mapa de velocidade.

- Cenário: Um alvo analisa uma cafeteria em São Francisco às 09:00 e um restaurante em Palo Alto às 12:00. Isso confirma sua localização física e capacidade de deslocamento.

- Pontuação de confiança: O Ghunt V2 calcula uma pontuação de confiança para a "Base Doméstica" do usuário, agrupando a densidade das avaliações.

Módulo C: Telemetria de dispositivos e a Play API (jogo de caça)

Talvez o módulo mais perigoso para exploração de hardware. Ao consultar a biblioteca do Google Play, o Ghunt lista os dispositivos vinculados à conta.

- Dados extraídos: Fabricante (Samsung, Pixel, Xiaomi), número do modelo (SM-S918B) e registro de data e hora "Last Seen" (visto pela última vez).

- Armação: Isso não é apenas uma trivialidade. É o pré-requisito para a execução de código remoto (RCE) específica do hardware.

Parte III: Engenharia avançada - Automatizando a busca

O uso manual da CLI é insuficiente para o reconhecimento em escala empresarial. Abaixo está uma implementação Python robusta e pronta para produção que envolve o Ghunt em uma estrutura de classe assíncrona, adequada para integração em um pipeline maior.

O GhuntAutomator Classe

Python

`import asyncio import json import logging from typing import Dict, Optional from ghunt.api import GHuntAPI from ghunt.objects import Target from ghunt.utils import get_httpx_client

Configurar o registro estruturado para o pipeline

logging.basicConfig(level=logging.INFO, format='%(asctime)s - %(levelname)s - %(message)s')

class GhuntAutomator: def inicial(self): self.client = get_httpx_client() self.api = GHuntAPI(self.client) self.is_authenticated = False

async def authenticate(self) -> bool:

"""

Inicializa a sessão usando as credenciais armazenadas.

Pressupõe que os cookies já estejam serializados no caminho padrão.

"""

try:

self.is_authenticated = await self.api.login()

if self.is_authenticated:

logging.info("[+] Autenticado com sucesso nas APIs internas do Google.")

return True

else:

logging.error("[-] A autenticação falhou. Verifique a validade do cookie.")

return False

exceto Exception as e:

logging.critical(f"[-] Fatal Auth Error: {e}")

return False

async def scan_target(self, email: str) -> Optional[Dict]:

if not self.is_authenticated:

logging.warning("[-] Não é possível verificar: Não autenticado.")

return None

logging.info(f"[*] Iniciando a varredura profunda para: {email}")

try:

target = Target(self.api, email)

found = await target.hunt()

se não for encontrado:

logging.info(f"[-] Target {email} não encontrado ou oculto.")

return None

# 1. Inteligência básica

intel_package = {

"gaia_id": target.person.gaia_id,

"name": target.person.name,

"profile_pic": target.person.profile_pic,

"last_active": target.person.last_active_service,

"devices" (dispositivos): [],

"locations": []

}

# 2. Extrair a telemetria do dispositivo (essencial para o mapeamento de CVE)

if target.person.devices:

para dispositivo em target.person.devices:

intel_package["devices"].append({

"model": device.model,

"last_seen": str(device.last_seen)

})

# 3. Extrair dados de geolocalização dos mapas

if target.person.maps_contribs:

for review in target.person.maps_contribs[:5]: # 5 principais avaliações recentes

intel_package["locations"].append({

"venue": review.venue_name,

"rating": review.rating,

"timestamp": str(review.date)

})

return intel_package

exceto Exception as e:

logging.error(f"[-] Erro durante a lógica de verificação: {e}")

return None

async def cleanup(self):

await self.client.aclose()

Arnês de execução

async def main(): automator = GhuntAutomator() if await automator.authenticate(): result = await automator.scan_target("executive.target@gmail.com") if result: print(json.dumps(result, indent=4)) await automator.cleanup()

se nome == “principal": asyncio.run(main())`

Esse código é pronto para o pipeline. Ele inclui tratamento de erros, saída JSON estruturada e design modular. Ele pode ser colocado em contêineres e acionado por uma fila de mensagens (como Kafka ou RabbitMQ) em um sistema distribuído maior.

Parte IV: A cadeia de destruição - interseção de OSINT com CVEs

O verdadeiro valor da Ghunt aparece quando seu resultado é sobreposto ao cenário CVE (Common Vulnerabilities and Exposures) de 2026.

1. O vetor de hardware: CVE-2026-21858 (CoreAudio RCE)

Contexto: CVE-2026-21858 é uma vulnerabilidade crítica de execução remota de código no mecanismo de processamento de mídia do Android 15 e anteriores. Ela permite que um invasor execute códigos arbitrários enviando um arquivo de áudio malformado via MMS ou WhatsApp.

- O problema: A exploração depende do hardware. O envio da carga útil errada para a arquitetura errada (por exemplo, enviar uma carga útil do Exynos para um dispositivo Snapdragon) causa uma falha, alertando o usuário.

- A solução Ghunt: Ao correr

jogo de caçao invasor recupera o modelo exato (por exemplo, "Pixel 7 Pro"). Eles fazem referência cruzada com a matriz de compatibilidade CVE-2026-21858. - O resultado: Um compromisso 100% confiável e sem cliques. A Ghunt fornece o solução de direcionamento para o míssil.

2. O vetor de identidade: CVE-2025-68613 (vazamento de token OAuth)

Contexto: CVE-2025-68613 envolve uma falha na forma como determinadas integrações de terceiros lidam com os tokens de atualização do Google OAuth.

- O problema: Os atacantes precisam saber que integrações que um usuário autorizou. A pulverização de exploits cegos é barulhenta.

- A solução Ghunt: Os módulos "SpiderDAL" (Digital Asset Links) e "Photos" da Ghunt podem frequentemente inferir conexões de terceiros. Se o Ghunt mostrar que o usuário está postando fotos de um aplicativo específico de terceiros, o invasor saberá que existe um token OAuth válido para essa integração.

- O resultado: O invasor inicia o CVE-2025-68613 especificamente contra o aplicativo identificado por Ghunt, roubando os dados persistentes de

refresh_tokene a obtenção de controle permanente de contas (ATO).

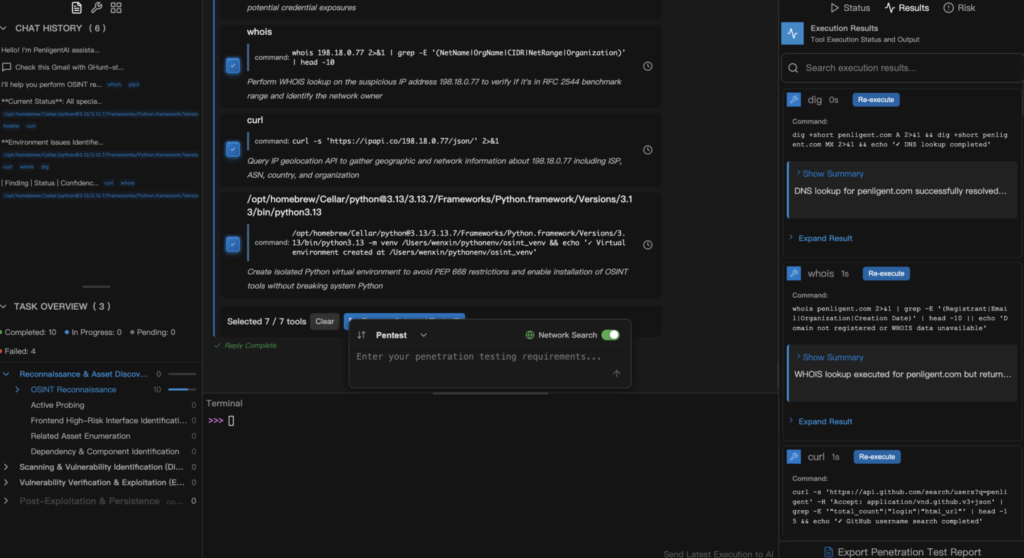

Parte V: O futuro - dos scripts à IA agêntica (Penligent.ai)

Embora o script Python acima seja eficiente, ele representa a "Era Manual" da segurança. Ele exige que um ser humano interprete o JSON, procure o CVE e crie a carga útil. Em 2026, a velocidade é o fator decisivo. É aqui que IA agêntica assume o controle.

Penligent.ai, o primeiro Hacker de IA autênticaO Ghunt, absorve a lógica de ferramentas como o Ghunt em uma arquitetura cognitiva. Ele não apenas "executa" o Ghunt; ele "entende" o resultado.

O ciclo cognitivo de um agente negligente:

- Observação (o sensor): O Agent implanta de forma autônoma um sensor do tipo Ghunt em uma lista de e-mails corporativos.

- Orientação (o contexto):

- Dados brutos: "O usuário A usa um Samsung S24."

- Recuperação de conhecimento: O Agente consulta seu banco de dados interno de vetores de vulnerabilidades. Ele associa "Samsung S24" + "Android 15" a CVE-2026-21858.

- Decisão (A estratégia): O agente calcula o caminho de menor resistência.

- Opção A: E-mail de phishing? (Taxa de sucesso 12%).

- Opção B: RCE móvel via CVE-2026-21858? (Taxa de sucesso 95%).

- Seleção: O Agente seleciona a Opção B.

- Ação (A validação): O agente gera um Prova de conceito (PoC) segura artefato. Ele não explora o dispositivo de forma maliciosa; ele valida a existência da vulnerabilidade (por exemplo, verificando se o dispositivo aceita o cabeçalho malformado) e registra a descoberta.

Essa é a diferença entre uma ferramenta e um colega de equipe. A Penligent automatiza a raciocínioe não apenas o execução. Para uma equipe de segurança, isso significa encontrar o caminho crítico para o comprometimento em minutos, não em dias.

Parte VI: Contramedidas defensivas e OpSec

Se estiver formando uma equipe vermelha, você deve proteger sua infraestrutura. Se estiver na Equipe Azul, deve cegar o atacante.

Para o operador (OpSec)

- A dockerização é obrigatória: Nunca execute o Ghunt em seu sistema operacional host. O Google deixa "rastros de pão" no sistema de arquivos. Use a imagem oficial do Docker: docker run -v $(pwd)/resources:/usr/src/app/resources mxrch/ghunt login

- Proxies residenciais: Os IPs de data center (AWS, DigitalOcean) são sinalizados instantaneamente pelo Google. Você deve encapsular o tráfego Ghunt por meio de Proxies residenciais de alta reputação para imitar o tráfego normal do usuário.

- Envelhecimento da conta: Não use uma conta nova do Gmail para reconhecimento. O Google confia em contas com histórico. Use contas "experientes".

Para o Defensor (Mitigação)

- A lista "Block": Não é possível bloquear o Ghunt diretamente, pois ele se parece com o tráfego legítimo. Você deve reduzir a superfície de dados.

- Política empresarial:

- Desativar "Atividade da Web e de aplicativos": Imponha isso por meio das políticas de administração do Google Workspace para todos os usuários corporativos. Isso interrompe a coleta de avaliações de mapas e o histórico de localização.

- Auditoria de Shadow IT: Execute regularmente o Ghunt em seu próprio executivos. Se você encontrar seus dispositivos pessoais listados, eles estão misturando identidades pessoais e corporativas - uma violação do princípio da "Separação de Funções".

- Isolamento do ponto final: Certifique-se de que os dispositivos móveis que acessam dados corporativos sejam gerenciados (MDM). Se um dispositivo for identificado como vulnerável a CVE-2026-21858Se o MDM não for corrigido, ele deverá revogar automaticamente seus tokens de acesso até que seja corrigido.

Conclusão

O Ghunt V2 é uma prova do fato de que, em um mundo hiperconectado, todos nós estamos vazando dados. Para o engenheiro de segurança, ele oferece a granularidade necessária para simular agentes de ameaças sofisticados.

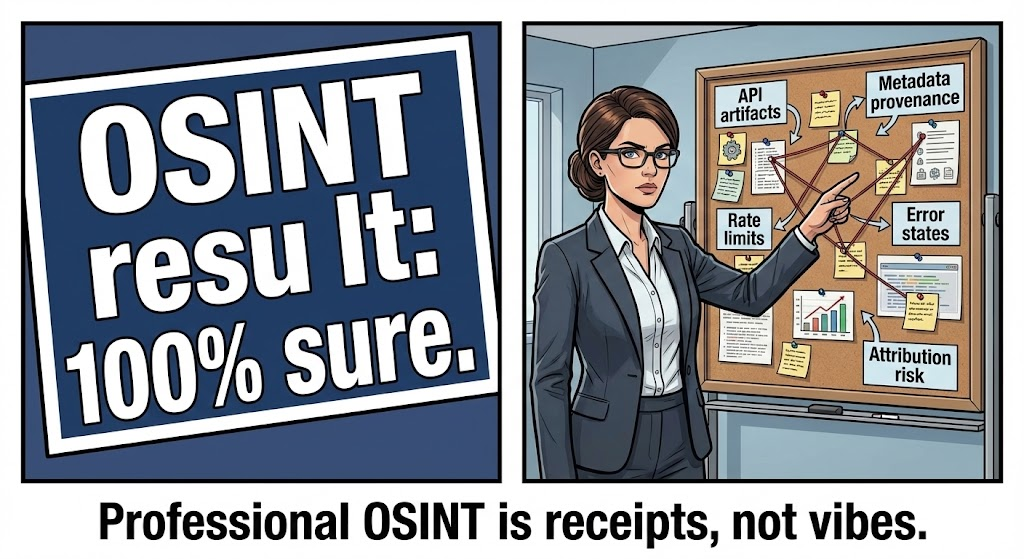

No entanto, a correlação manual de dados OSINT com cadeias de vulnerabilidade complexas, como CVE-2026-21858 e CVE-2025-68613 está se tornando insustentável para as equipes humanas. O futuro está em plataformas como Penligent.aique combinam a precisão de ferramentas como a Ghunt com o poder de raciocínio da IA Agentic, o que nos permite identificar e fechar essas janelas de exposição na velocidade da máquina.

Referências: