O WordPress é responsável por mais de 40% da Web pública, o que torna sua superfície de login um dos pontos de extremidade de autenticação mais continuamente visados na Internet. De acordo com a documentação de segurança do WordPress, a força bruta e o preenchimento de credenciais permanecem entre os padrões de ataque mais comuns contra o WordPress.

wp-login.phpexmlrpc.php(desenvolvedor.wordpress.org).

Este artigo se concentra em modelagem realista de ataquesNão se trata de exploração por atos ilícitos. Todas as técnicas discutidas aqui são estruturadas para validação defensiva, simulação de equipe vermelha e fortalecimento da segurança.

Por que o login do WordPress continua sendo um alvo de alto valor

O mecanismo de login do WordPress expõe várias propriedades atraentes para os invasores:

- Um ponto de extremidade previsível (

/wp-login.php) - Uma grande base instalada com postura de segurança inconsistente

- Reutilização frequente de credenciais fracas ou vazadas

- Recursos legados opcionais, como XML-RPC

Diferentemente da exploração de dia zero, os ataques de login são baixo custo, alto volume e estatisticamente eficaz. Os botnets de grande escala sondam rotineiramente as páginas de login do WordPress em busca de credenciais fracas, muitas vezes se misturando aos padrões normais de tráfego.

O próprio WordPress reconhece que os ataques de força bruta são inevitáveis e devem ser atenuados por meio de controles em camadas em vez de obscuridade (desenvolvedor.wordpress.org).

Visão geral da superfície de ataque: wp-login.php e xmlrpc.php

Dois pontos de extremidade dominam o abuso de autenticação do WordPress:

wp-login.php

Esse endpoint lida com logins interativos e é muito visado por:

- Adivinhação de credenciais

- Recheio de credenciais

- Enumeração de nome de usuário por meio do comportamento de resposta

Uma solicitação de login típica tem a seguinte aparência:

http

POST /wp-login.php HTTP/1.1 Content-Type: application/x-www-form-urlencoded log=admin&pwd=password123&wp-submit=Log+In

Os atacantes dependem da automação em vez da sofisticação.

xmlrpc.php

O XML-RPC permite a publicação remota e a autenticação no estilo de API. Suas system.multicall recurso historicamente permitido tentativas amplificadas de força bruta em uma única solicitação.

Vários avisos e relatórios de incidentes documentaram o abuso do XML-RPC como um multiplicador de força para ataques de senha (CERT).

Simulação de ataques de login do WordPress com o Kali Linux (somente para testes autorizados)

O Kali Linux é amplamente usado em testes de penetração profissionais devido às suas ferramentas selecionadas e ao ambiente controlado (kali.org).

WPScan: Enumeração e teste de credenciais

O WPScan é um scanner voltado para o WordPress mantido por pesquisadores de segurança da Automattic (kali.org).

bash

wpscan --url --enumerate u

Esse comando enumera os nomes de usuário que podem ser descobertos publicamente, o que geralmente é a primeira etapa na modelagem de ataques de login.

Teste de credenciais (somente com permissão):

bash

wpscan --url \\ --usernames admin \\ --passwords wordlist.txt

O WPScan respeita os limites de taxa e registra as tentativas fracassadas, tornando-o adequado para testes controlados.

Hydra: teste de autenticação com base em formulário

O Hydra é uma ferramenta de teste de login de uso geral capaz de simular formulários HTTP (en.wikipedia.org).

hydra -l admin -P rockyou.txt target.example http-post-form \\"/wp-login.php:log=^USER^&pwd=^PASS^&wp-submit=Log+In:Invalid username"

Isso simula o comportamento de adivinhação de credenciais no mundo real e destaca a importância da limitação da taxa e da detecção de anomalias.

Exemplo de defesa 1: Limitação da taxa de login no nível do aplicativo

A limitação de taxa continua sendo a atenuação mais eficaz contra ataques de força bruta.

Um controle simplificado no nível do WordPress:

php

add_filter('authenticate', function($user, $username, $password) {

$ip = $*SERVER['REMOTE_ADDR'];*

*$attempts = get_transient('login_attempts*' . $ip) ?: 0;

se ($attempts > 5) {

wp_die('Too many login attempts.');

}

set_transient('login_attempts_' . $ip, $attempts + 1, 300);

return $user;

}, 30, 3);

Isso demonstra o princípio: rastreamento com estado + atraso imposto.

Exemplo de defesa 2: Proteção em nível de servidor do wp-login.php

A defesa não deve se basear apenas na lógica do aplicativo.

Exemplo de NGINX:

nginx

location = /wp-login.php {limit_req zone=login burst=5 nodelay; }

Os controles no nível do servidor reduzem significativamente a taxa de transferência de ataques antes da execução do PHP.

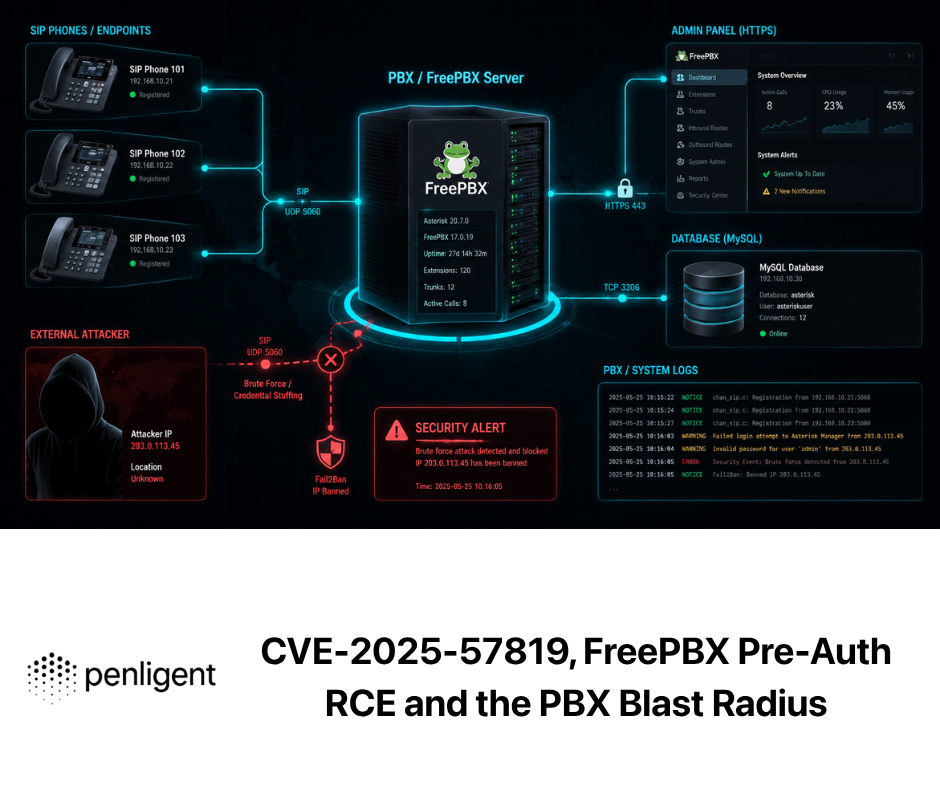

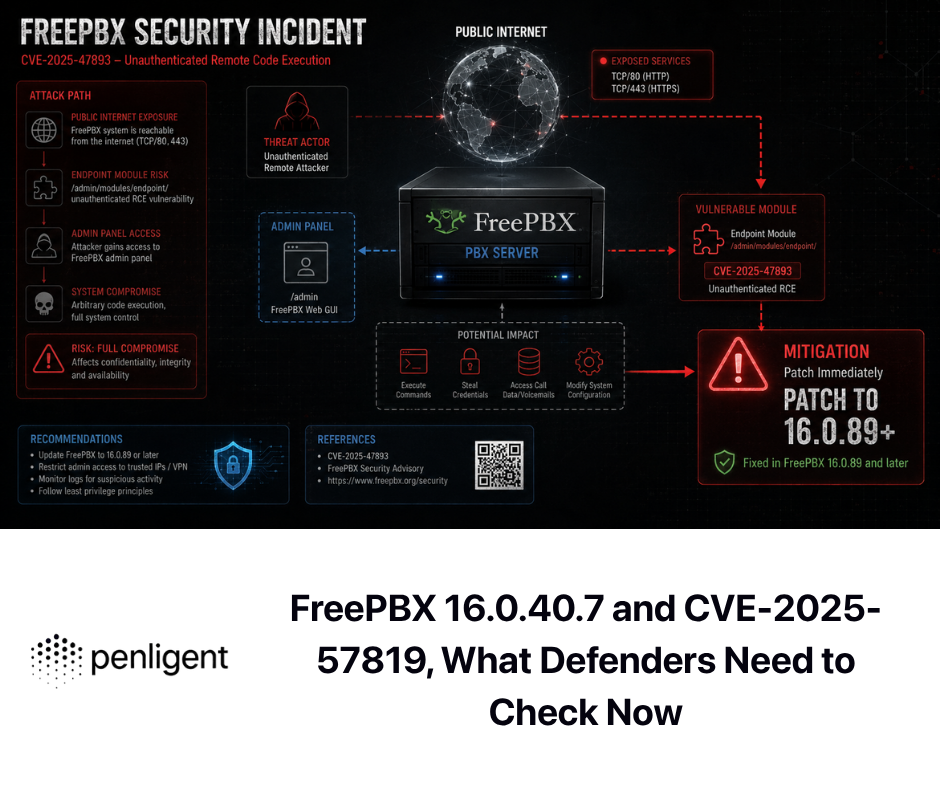

Contexto CVE: Por que a segurança de login não é teórica

Embora os ataques de força bruta nem sempre sejam mapeados diretamente para os CVEs, os pontos fracos da autenticação do WordPress aparecem com frequência nos bancos de dados de vulnerabilidades devido ao comportamento do plug-in ou a falhas lógicas.

Por exemplo:

- CVE-2023-2745 envolvia condições de desvio de autenticação em plug-ins do WordPress que lidavam com funções de usuário de forma inadequada (nvd.nist.gov).

- Vários incidentes relacionados ao XML-RPC resultaram no comprometimento de credenciais sem a exploração das principais vulnerabilidades do WordPress.

Esses casos reforçam uma lição importante: A maioria dos comprometimentos do WordPress começa com falha de autenticação, não com corrupção de memória.

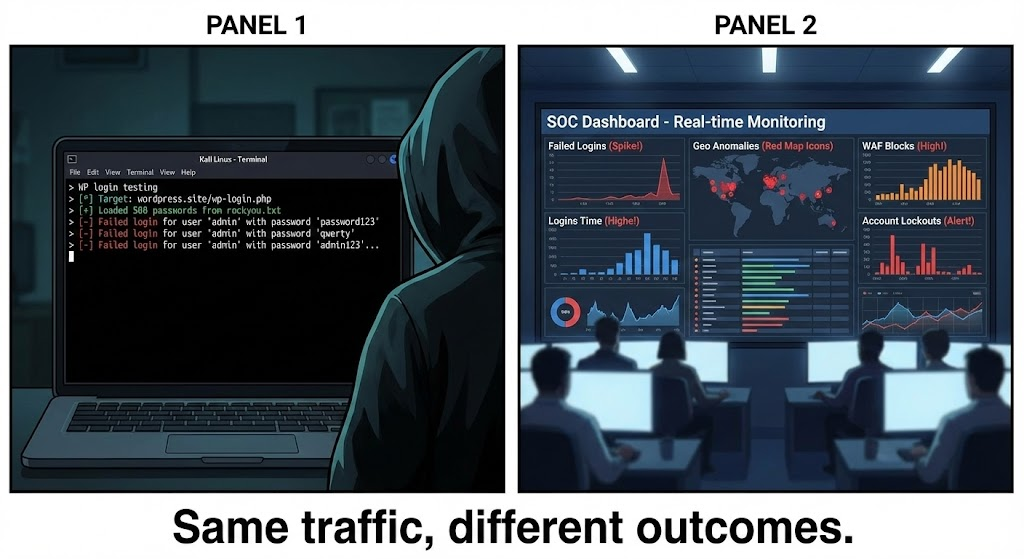

Sinais operacionais e detecção

As equipes de segurança devem monitorar:

- Falhas repetidas nos logins de IPs rotativos

- Excesso de solicitações XML-RPC

- Tentativas de login fora dos padrões geográficos ou temporais normais

Esses indicadores costumam ser mais confiáveis do que os alertas baseados em assinaturas.

Onde a automação e a IA se encaixam

Os testes manuais validam as suposições, mas a escala exige automação. Plataformas de teste de penetração orientadas por IA, como Penligente concentram-se em correlacionar caminhos de ataque de autenticação, comportamento de tempo de execução e lacunas defensivas entre ambientes.

Em vez de substituir ferramentas como o WPScan, essas plataformas visam a orquestrar a simulação e a priorização de ataquesajudando as equipes a concentrar a correção nos caminhos de login que apresentam riscos reais.

Essa abordagem se alinha às práticas modernas de AppSec, em que validação contínua substitui os testes periódicos.

Conclusão: Do "Hack" à postura de segurança mensurável

Procurando por login do wordpress no kali linux hack reflete uma preocupação prática: Qual é a fragilidade da minha camada de autenticação sob pressão de ataque realista?

Ao modelar os ataques de forma responsável, validar as defesas com o Kali Linux e aplicar controles em camadas nos níveis do aplicativo e da infraestrutura, as organizações podem reduzir significativamente o risco de comprometimento do WordPress.

O objetivo não é impedir todas as tentativas de login, mas tornar um compromisso bem-sucedido estatisticamente improvável.