Na arena de alto risco de 2026, em que os engenheiros de segurança têm a tarefa de fortalecer os clusters de inferência do Large Language Model (LLM) e proteger os fluxos de trabalho Agentic, é fácil sucumbir ao "viés da complexidade". Presumimos que nossos adversários estejam criando ataques sofisticados de aprendizado de máquina adversarial ou injeções rápidas. Presumimos que a ameaça é de ponta.

Estamos errados.

A divulgação de CVE-2026-24061-um desvio crítico de autenticação em GNU InetUtils telnetd-é um lembrete forte e violento de que o alicerce fundamental de nossa infraestrutura está apodrecendo. Essa vulnerabilidade permite que um invasor remoto e não autenticado obtenha privilégios de root simplesmente manipulando a negociação de variáveis de ambiente do protocolo Telnet.

Este artigo foi escrito para o engenheiro de segurança hardcore. Não perderemos tempo explicando o que é o Telnet. Em vez disso, dissecaremos o erro lógico de nível C que causou esse problema, analisaremos a mecânica de exploração em nível de pacote e discutiremos por que esse protocolo aparentemente "morto" continua sendo um risco catastrófico para os modernos clusters de computação de IA.

O Mecânico: Injeção de Argumento via NOVO AMBIENTE

Para entender o CVE-2026-24061, é preciso entender a interação entre um daemon e o binário de login.

A arquitetura de um login

Quando um usuário se conecta a um servidor Telnet, o telnetd O daemon não executa a autenticação propriamente dita. Seu trabalho é lidar com a conexão TCP, negociar os recursos do terminal (via RFC 854) e, em seguida exec() um programa de login (geralmente /bin/login) para lidar com a verificação real da credencial.

Para melhorar a experiência do usuário, a RFC 1408 e a RFC 1572 definiram o NOVO AMBIENTE opção. Isso permite que o cliente Telnet envie variáveis de ambiente para o servidor, o que telnetd pode então passar para o login processo. O caso de uso mais comum é passar o USUÁRIO para que o usuário não tenha que digitar seu nome de usuário duas vezes.

A lógica da vulnerabilidade

A vulnerabilidade existe na forma como o GNU InetUtils telnetd (especificamente versões anteriores à 2.7-2) constrói a lista de argumentos para /bin/login.

Em uma implementação correta, o daemon deve tratar o USUÁRIO estritamente como dados. No entanto, o código vulnerável usa o conteúdo da variável de ambiente USUÁRIO e a anexa cegamente ao vetor de argumentos (argv) passado para execv().

O /bin/login na maioria dos sistemas Linux (util-linux) aceita um sinalizador específico: -f.

- Bandeira:

f nome de usuário - Significado: "Não execute a autenticação. O usuário já está autenticado."

Esse sinalizador deve ser usado por programas como ssh ou rlogin que já tenham realizado autenticação criptográfica forte. Ele deve nunca ser acessível por meio de entrada controlada pelo usuário a partir de um fluxo não autenticado.

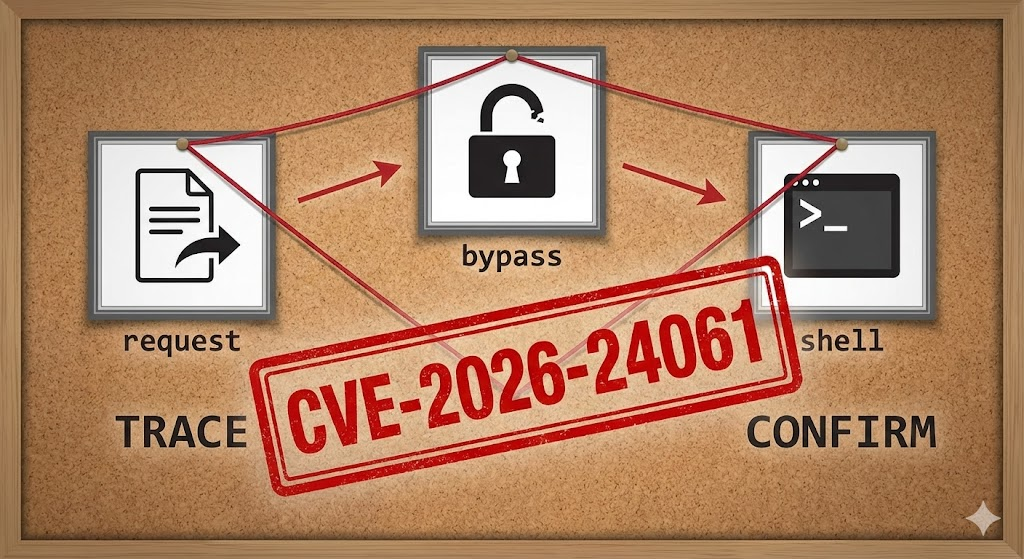

O caminho da exploração

O caminho do ataque é trivialmente simples, o que contribui para a pontuação CVSS 9.8.

- Aperto de mão: O invasor inicia uma conexão TCP com a porta 23.

- Negociação: O cliente do atacante envia

A IAC TERÁ UM NOVO AMBIENTE. - Injeção de carga útil: O invasor envia um pacote de definição de ambiente específico em que o

USUÁRIOé definida comorã. - Execução:

telnetdrecebeUSUÁRIO="-froot".telnetdconstrói a chamada de execução:/bin/login -h -p -froot./bin/logininterpretarã(ouraiz f) como um comando para fazer o login do usuário comoraizsem uma senha.

- Resultado: O invasor é colocado imediatamente em um shell raiz

#.

Análise em nível de pacote

Para o engenheiro que está criando assinaturas de detecção de intrusão (IDS) ou analisando dados de PCAP, a identificação desse ataque requer uma análise da negociação da opção Telnet.

Uma conexão Telnet padrão é ruidosa. No entanto, a carga útil do exploit é distinta.

Plaintext

[Cliente] -> [Servidor] Byte: FF FD 27 (IAC DO NEW-ENVIRON) Byte: FF FB 27 (IAC WILL NEW-ENVIRON)

Quando a subnegociação começa, a carga útil maliciosa aparece. Aqui está uma reconstrução hexadecimal do pacote letal:

FF FA 27 00 00 55 53 45 52 01 2D 66 72 6F 6F 74 FF F0

Desmembramento:

FF FA: IAC SB (Início da subnegociação)27: Opção 39 (NEW-ENVIRON)00: IS (Informações fornecidas)00: VAR (Tipo de variável)55 53 45 52: "USER" (O nome da variável)01: VALUE (Separador)2D 66 72 6F 6F 74: "-froot" (A carga útil maliciosa)FF F0: IAC SE (Fim da subnegociação)

Se seu IDS vir uma variável de ambiente Telnet contendo um traço - seguido por f, raizou usuárioÉ um Indicador de Compromisso (IoC) definitivo.

O vetor "Infraestrutura de IA": Por que ele é importante em 2026

A rejeição imediata dessa vulnerabilidade geralmente soa como: "Não usamos o Telnet."

Como engenheiro de segurança de IA, você pode acreditar que seu ambiente é puro: chaves SSH, mTLS, arquiteturas de confiança zero. No entanto, a realidade é confusa. Atualmente, o CVE-2026-24061 está devastando três setores específicos do ecossistema de IA:

1. Computação de alto desempenho (HPC) e clusters de GPU

Os clusters maciços usados para treinar LLMs geralmente dependem de controladores de gerenciamento de placa de base (BMCs) e redes de gerenciamento fora de banda (OOB).

- A realidade: Muitos fabricantes de servidores enviam o firmware do BMC com base em distribuições Linux antigas e simplificadas (como o BusyBox ou antigas versões de usuário do GNU).

- O risco: Esses BMCs geralmente têm

telnetdativado por padrão para "depuração de fábrica" em uma interface secundária. Se um invasor passar de um front-end da Web comprometido para a VLAN de gerenciamento, ele poderá usar o CVE-2026-24061 para fazer o root nos BMCs, permitindo que ele faça backdoor persistente nos nós da GPU ou roube pesos de modelos diretamente dos despejos de memória.

2. Inferência de IA de borda e IoT

A implantação de modelos para "a borda" (cidades inteligentes, drones autônomos, sensores industriais) envolve hardware que prioriza o baixo consumo de energia e o baixo custo em relação à segurança.

- A realidade: As compilações do Linux incorporado (Yocto, Buildroot) frequentemente incluem

inetutilsem vez do OpenSSH, que é mais pesado. - O risco: Um invasor pode comprometer um único sensor via Telnet, modificar os pesos do modelo de inferência (Model Poisoning) e fazer com que a IA tenha alucinações ou classifique erroneamente objetos no mundo físico.

3. Pipelines de dados legados

Os dados de treinamento geralmente são provenientes de bancos de dados legados ou conectores de mainframe que estão em funcionamento há décadas.

- A realidade: "Se não está quebrado, não conserte." Frequentemente, encontramos servidores de ingestão de dados executando RHEL 6 ou versões mais antigas do Debian escondidos em um canto empoeirado da VPC, extraindo dados silenciosamente por meio de scripts.

- O risco: Esses são os pontos fracos. O enraizamento de um desses servidores fornece um túnel direto para o Data Lake.

O fracasso do gerenciamento de vulnerabilidades "baseado em versão"

Um dos aspectos mais frustrantes do CVE-2026-24061 é a dificuldade de detectá-lo por meio de scanners de vulnerabilidade padrão.

O problema dos falsos negativos:

Os scanners tradicionais (como o Nessus ou o OpenVAS) geralmente dependem do "Banner Grabbing". Eles se conectam à porta 23, leem o banner (por exemplo, Bem-vindo ao Linux 5.x) e tentar adivinhar a versão.

No entanto, inetutils telnetd raramente anuncia sua versão específica do patch no banner. Um banner pode simplesmente dizer Servidor Telnet pronto.

Consequentemente, um scanner baseado em versão examinará a versão do sistema operacional, verá que é "Modern Ubuntu" e presumirá que o pacote foi corrigido. Ele não consegue verificar se o binário permite especificamente a injeção de argumentos.

É nesse ponto que a metodologia de Teste de penetração deve evoluir de "Avaliação" para "Validação".

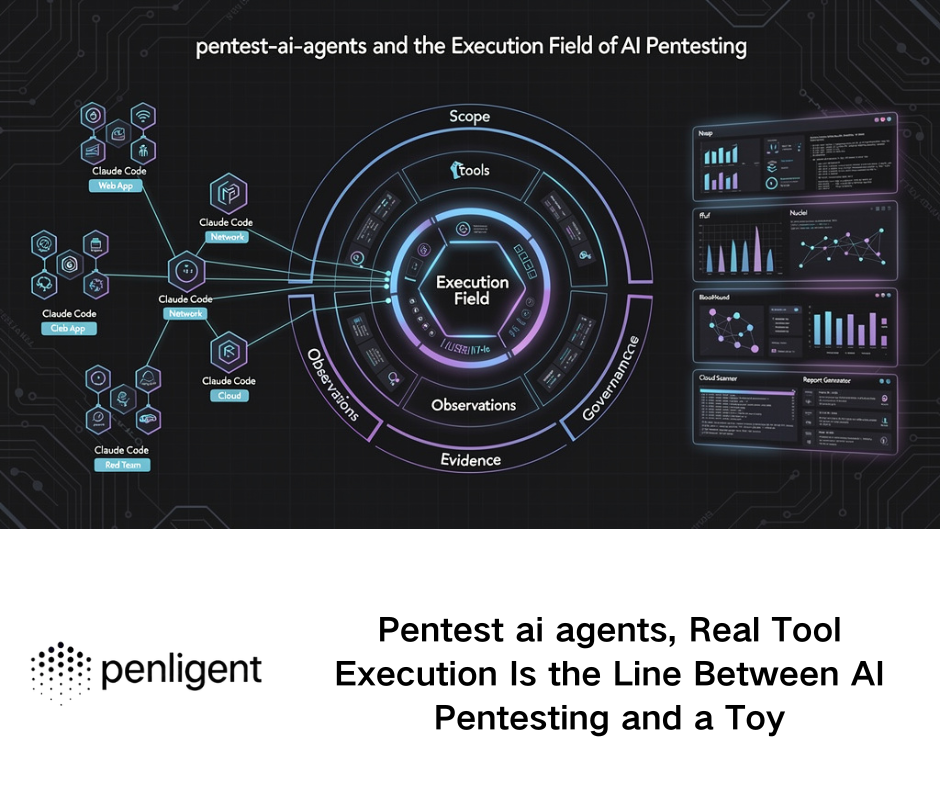

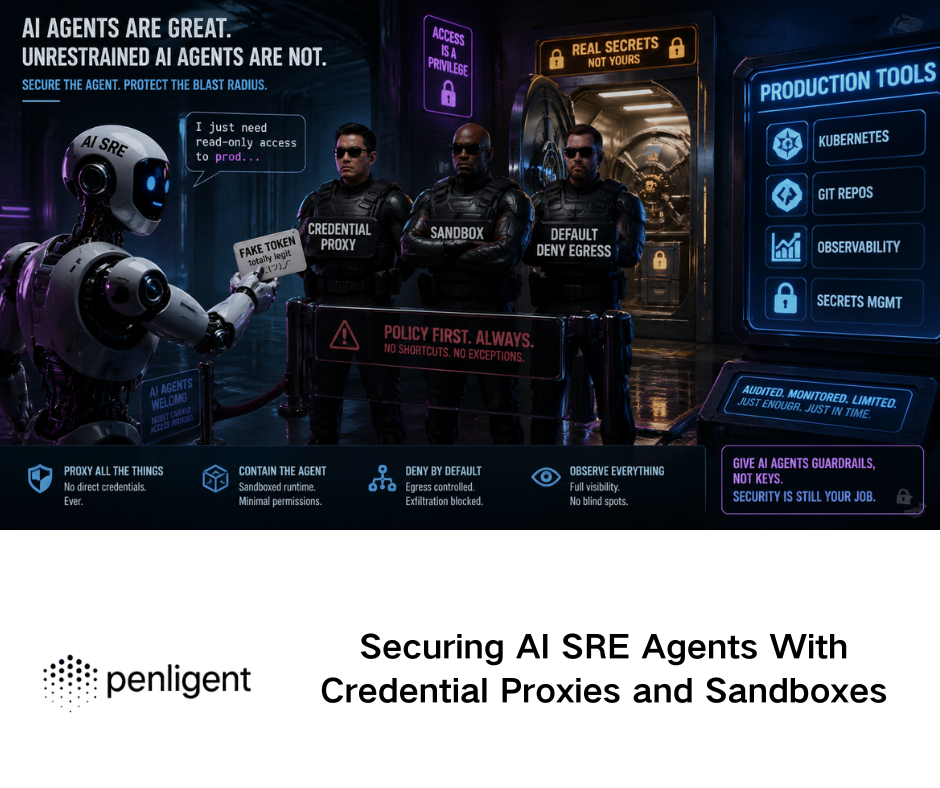

Pentesting agêntico: A abordagem Penligent

Na era da IA agêntica, confiar em pentesters humanos para verificar manualmente as vulnerabilidades da década de 1990 é ineficiente. Os seres humanos têm um viés cognitivo; eles veem a Porta 23 e a ignoram, presumindo que se trata de uma toca de coelho.

É aqui que Penligent.ai muda fundamentalmente a postura defensiva.

1. Fuzzing com reconhecimento de contexto

Ao contrário de um scanner estático, os agentes de IA da Penligent realizam uma interação ativa e com estado. Quando um agente da Penligent encontra uma porta Telnet aberta, ele não se limita a verificar o banner. Ele raciocina: "Esse parece ser um serviço legado. Eu deveria testar as vulnerabilidades de injeção de argumentos específicas dessa família de protocolos."

O agente constrói dinamicamente o arquivo compatível com RFC NOVO AMBIENTE pacotes. Ele atua como um cliente, tentando o -f raiz injeção.

2. Prova, não probabilidade

O resultado do Penligent não é um aviso de "Vulnerabilidade potencial". É uma captura de tela ou uma entrada de registro de um shell raiz.

- O fluxo de trabalho: O agente tenta a injeção -> recebe o

#prompt -> executaid-> captura a saídauid=0(root)-> encerra a sessão imediatamente. - Essa abordagem de "risco verificado" permite que as equipes de segurança ignorem a fase de triagem e passem diretamente para a correção.

3. Validação contínua da infraestrutura

Em 2026, a infraestrutura é um código. Ela muda de hora em hora. Os agentes da Penligent ficam dentro do pipeline de CI/CD e da rede ativa. Se um desenvolvedor acidentalmente descomentar uma linha em um Dockerfile que instala o inetutils-telnetd para depuração e o envia para o cluster de GPU, a Penligent o detecta e explora minutos após a implantação, muito antes que um invasor humano o encontre usando o Shodan.

Estratégias de remediação e mitigação

Se você identificar essa vulnerabilidade em seu ambiente, é necessário agir imediatamente. A pontuação CVSS 9.8 implica que a automação provavelmente já está verificando isso.

Correção imediata: encerramento do serviço

Em 2026, quase não haverá cenário em que o Telnet seja necessário em vez do SSH.

Bash

`# Localize o serviço systemctl list-units | grep telnet

Parar e desativar

systemctl stop telnet.socket systemctl disable telnet.socket

Mascará-lo para evitar a reinicialização acidental

systemctl mask telnet.socket`

Mitigação: Filtragem de pacotes (se a Telnet for estritamente necessária)

Se você estiver executando uma interface de mainframe legada que deve usar o Telnet, você deve restringir o acesso via iptables ou nftables para uma caixa de salto/hospedeiro de bastião específico.

Não confie no hosts.allow ou tcpwrappers para isso, pois o exploit acontece antes de algumas implementações de wrapper restringem totalmente a criação de processos.

Detecção: monitoramento de eBPF

Para obter visibilidade profunda, implemente uma sonda eBPF para monitorar executar chamadas do sistema. Alerte imediatamente se:

- O processo principal é

telnetd. - O processo filho é

login. - Os argumentos para

loginincluirf.

C

// Pseudocódigo para o gancho do eBPF SEC("tracepoint/syscalls/sys_enter_execve") int trace_exec(struct trace_event_raw_sys_enter_execve *ctx) { // Verificar se a comunicação atual é telnetd // Verificar se o nome do arquivo é /bin/login // Procurar "-f" em argv // Se corresponder -> ALERTA }

Conclusão: A cauda longa do legado

O CVE-2026-24061 não é tecnicamente novo; é uma recorrência da classe de bugs "Argument Injection" que atormentou os anos 90. No entanto, sua presença em 2026 é uma lição fundamental para o engenheiro de segurança de IA.

Estamos construindo os sistemas cognitivos mais avançados da história da humanidade. Estamos discutindo o alinhamento de IA, o raciocínio agêntico e a segurança neural. Mas se o rack do servidor que contém as GPUs H100 for acessível por meio de um desvio de nível de raiz em um protocolo de 30 anos, nossas defesas avançadas não terão sentido.

A segurança é uma disciplina de pilha completa. Ela exige a humildade de olhar para trás, para os protocolos legados que pensávamos ter deixado para trás, e a inteligência para usar ferramentas modernas como Penligente para automatizar a validação dessa exposição.

Não deixe que um protocolo de 1995 anule seu projeto de IA de 2026.

Referências e leituras adicionais