O que é scripting e por que ele é importante para a segurança cibernética

No atual ambiente de segurança cibernética, a constante evolução das ameaças significa que os defensores precisam reagir em prazos cada vez mais curtos. Os ataques podem variar de explorações de dia zero que visam especificamente a sistemas críticos a campanhas de invasão meticulosamente planejadas e de vários estágios que se estendem por semanas ou até meses, deixando às equipes de segurança apenas minutos ou segundos para reagir quando ocorre a detecção. Nesse contexto de pressão, o script não é mais uma habilidade técnica periférica, mas surgiu como uma competência essencial para os profissionais que trabalham com segurança em todas as disciplinas.

Script refere-se à prática de usar linguagens de script para escrever conjuntos de instruções executáveis que permitem que os computadores concluam tarefas predefinidas automaticamente, em vez de depender de intervenção humana passo a passo. O valor do scripting é multifacetado: ele reduz drasticamente o tempo necessário para executar processos repetitivos, minimiza erros humanos potencialmente dispendiosos e libera analistas qualificados para dedicar seu tempo a atividades de maior valor, como avaliações estratégicas de risco, análises forenses complexas e esforços colaborativos de resposta a incidentes. Em testes de penetração, detecção de intrusão, caça a ameaças e resposta rápida a incidentes, os scripts foram incorporados em quase todos os estágios das operações defensivas e ofensivas.

Linguagens de script comuns

Diferentes linguagens de script têm pontos fortes distintos, o que as torna adequadas para objetivos de segurança variados. Algumas se destacam no reconhecimento rápido, outras são incomparáveis no manuseio de grandes conjuntos de dados, enquanto certas linguagens são profundamente integradas a estruturas de segurança específicas, o que as torna essenciais para o setor. A tabela abaixo lista seis das linguagens de script mais usadas na segurança cibernética, resumindo suas principais características, sua gama de aplicabilidade e exemplos de código executável que mostram sua relevância no mundo real.

| Idioma | Recursos | Exemplo de uso em segurança |

|---|---|---|

| Python | Sintaxe simples e legível com recursos avançados; amplo ecossistema de bibliotecas e ferramentas de segurança, como Scapy, Requests e Volatility; ideal para varredura de vulnerabilidades, análise de registros e monitoramento de tráfego de rede. | Análise automatizada de registros e alertas "`pythonimport redef parse_logs(file_path):with open(file_path, 'r') as file:for line in file:if re.search(r"(Failed login |

| Bash | Altamente eficiente para encadear rapidamente comandos em sistemas do tipo Unix; perfeito para reconhecimento, manutenção de sistemas e reconhecimento inicial de testes de penetração | Varredura de redebash<br>#!/bin/bash<br>if ! command -v nmap &> /dev/null; then<br> echo "Erro: O Nmap não está instalado".<br> saída 1<br>fi<br>nmap -sP 192.168.1.0/24 |

| PowerShell | Projetado para uma profunda integração com ambientes Windows, destaca-se no gerenciamento de patches, auditoria de configuração e fluxos de trabalho automatizados de resposta a incidentes. | Detecção de patches ausentes "`powershellImport-Module PSWindowsUpdateGet-WindowsUpdate |

| JavaScript | Central para testes de segurança no lado do cliente e análise de código malicioso; amplamente utilizado para simular e detectar vulnerabilidades, como XSS (Cross-Site Scripting) | Teste de XSS em páginas da Web (para ambientes controlados)javascript<br>let payload = "<script>alert('XSS');<\\/script>";<br>document.querySelectorAll('input').forEach(input => {<br> input.value = payload;<br>});<br>alert("Payload injected for testing"); |

| Rubi | Altamente flexível e fácil de manter; intimamente ligado a estruturas como o Metasploit, o que o torna ideal para escrever ou personalizar módulos de exploração. | Varredura de vulnerabilidades no Metasploitrubi<br># Executar dentro do console do Metasploit<br>use auxiliary/scanner/http/title<br>definir RHOSTS 192.168.1.0/24<br>executar |

| Perl | Excepcional para análise de texto e análise de dados em lote; eficiente ao processar grandes volumes de registros ou resultados de varredura | Pesquisa de registros para alertas de palavras-chaveperl<br>#!/usr/bin/perl<br>usar rigorosamente;<br>avisos de uso;<br>open(my $log, "<", "system.log") or die $!;<br>enquanto(<$log>){<br> if(/Failed login/){<br> imprimir "ALERTA: $_";<br> }<br>}<br>close($log); |

Normalmente, os scripts do lado do servidor são executados em sistemas de back-end, ocultos da visão do usuário, o que os torna mais seguros e mais adequados para a manipulação de dados confidenciais ou para a verificação de vulnerabilidades. Os scripts do lado do cliente, por outro lado, são executados no navegador ou no ambiente local do usuário e oferecem tempos de resposta mais rápidos, mas, devido à sua visibilidade e facilidade de modificação, são inerentemente menos seguros, a menos que sejam combinados com mecanismos fortes de validação de entrada e ofuscação.

Vantagens e limitações do scripting

Em comparação com as linguagens compiladas, a abertura e a adaptabilidade das linguagens de script permitem que as equipes de segurança acomodem rapidamente novas ferramentas, respondam a vulnerabilidades emergentes e integrem metodologias recém-desenvolvidas sem longos processos de compilação. Essa agilidade é inestimável na mitigação de ameaças ativas ou na implementação de novas estratégias de detecção. Além disso, as linguagens de script geralmente são multiplataforma, amplamente documentadas e fáceis de usar por iniciantes, o que permite a rápida adoção tanto por testadores de penetração veteranos quanto por novatos na área.

Por outro lado, como os scripts geralmente são interpretados no tempo de execução, eles são executados mais lentamente do que os binários compilados e não têm a otimização robusta possível no código compilado. Isso pode apresentar desafios em cenários em que o alto desempenho é fundamental, como o processamento de conjuntos de dados maciços em milissegundos, o que geralmente exige abordagens híbridas que combinam scripts com componentes compilados.

Aplicações representativas de scripts em segurança cibernética

A criação de scripts permeia todo o fluxo de trabalho de segurança. Durante a fase de reconhecimento, os scripts podem enumerar rapidamente os hosts em uma rede, identificar portas abertas e detectar serviços em execução. Nos estágios de validação de vulnerabilidade, eles podem executar testes de penetração automatizados, fazer referência cruzada dos resultados com Bancos de dados CVEe priorizar os esforços de correção. Durante o tratamento de incidentes, os scripts podem isolar hosts comprometidos, extrair dados forenses para análise e até mesmo iniciar ações de contenção predefinidas acionadas por determinados padrões de detecção. Ao incorporar scripts em todas as camadas operacionais, as equipes de segurança obtêm resultados mais rápidos, mais consistentes e mais repetíveis.

Scripts Bash: Execução rápida para tarefas de segurança

Os scripts do Bash se prestam particularmente bem a operações em lote no nível da rede. Sua capacidade de encadear comandos nativos do sistema com ferramentas externas significa que eles podem lidar com eficiência com tarefas administrativas repetitivas, como a realização de varreduras de descoberta de hosts em massa, auditoria da exposição da porta em vários dispositivos, verificando a integridade dos arquivos em ambientes distribuídos e rastreando a atividade do usuário quanto a possíveis usos indevidos. Esse recurso é especialmente valioso para equipes que precisam equilibrar a segurança operacional contínua com testes ofensivos planejados.

Criação de scripts em Python: Habilidades intermediárias e avançadas

A versatilidade do Python, combinada com seu amplo cenário de bibliotecas, faz dele uma potência para lidar com fluxos de trabalho de segurança diferenciados. As integrações com o BeautifulSoup e o Requests permitem o rastreamento automatizado e a varredura de vulnerabilidades em grandes propriedades da Web; o Scapy permite a captura precisa de pacotes e a análise de protocolos; o Volatility e o YARA podem automatizar a análise estática e dinâmica de malware; o Selenium facilita o teste de fuzz em aplicativos complexos da Web. Esses recursos permitem que os profissionais de segurança não apenas detectem ameaças, mas também adaptem suas táticas com base na evolução das técnicas dos adversários.

Como os invasores utilizam scripts para invasão

Os invasores são igualmente hábeis em aproveitar scripts, usando-os para dimensionar e automatizar os esforços de invasão. Os scripts mal-intencionados do PowerShell são frequentemente empregados para contornar as defesas de endpoints e executar cargas úteis diretamente na memória; JavaScript incorporado em PDFs ou páginas da Web podem acionar ataques entre sites e downloads secretos; e mecanismos desatualizados, como arquivos HTA, ainda são usados em campanhas de phishing concedendo controle em nível de script ao invasor. Ao compreender esses recursos ofensivos, os defensores podem se antecipar, detectar e neutralizá-los melhor.

Scripting alimentado por IA: Abordagem da Penligent para testes de penetração inteligentes

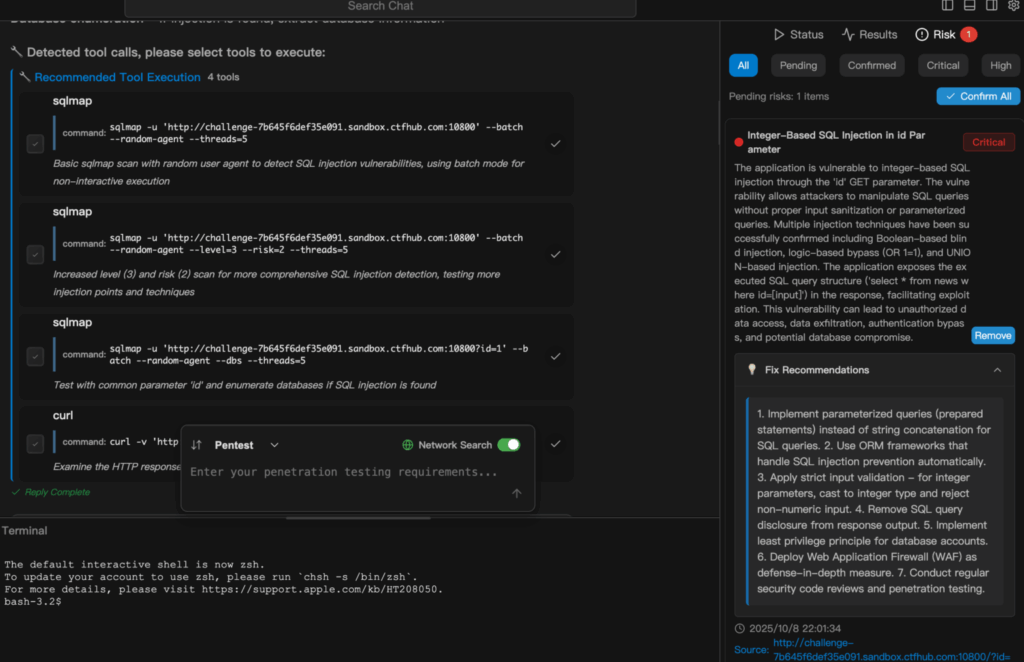

No fluxo de trabalho tradicional de testes de penetração, os profissionais de segurança ou hackers éticos devem saber como escrever e executar scripts, operar manualmente ferramentas como Nmap, Burp Suite, Mapa SQLe Metasploit, e, em seguida, filtrar a extensa produção para eliminar ruídos e falsos positivos antes de produzir um relatório final. Esse processo não só exige um alto nível de especialização em scripts, mas também pode consumir dias de tempo valioso.

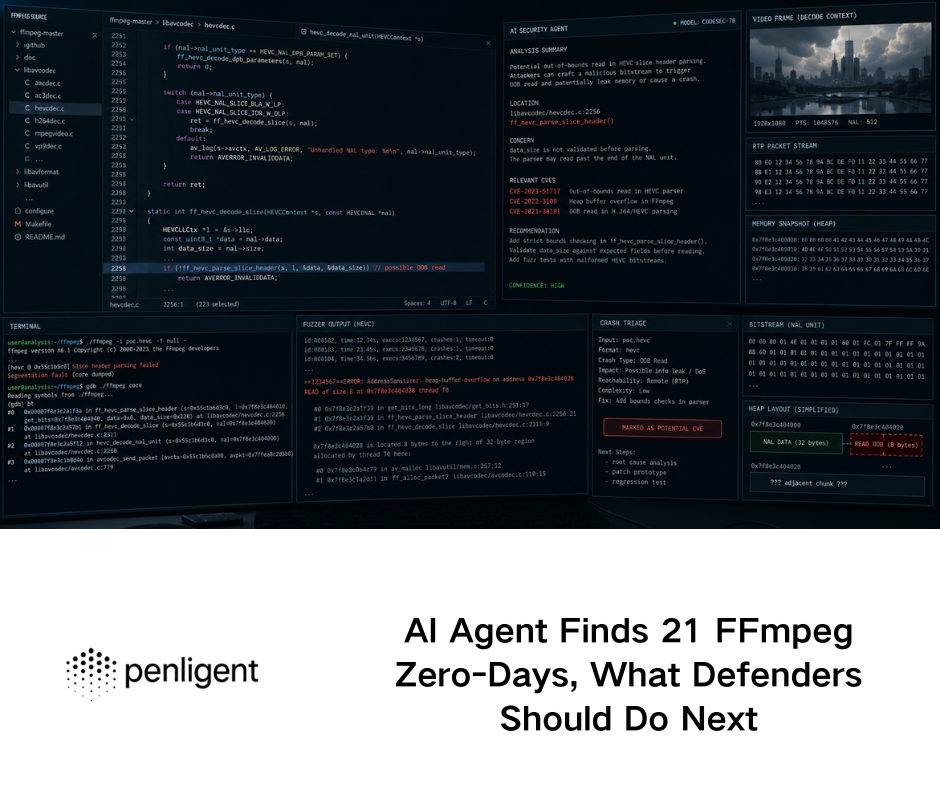

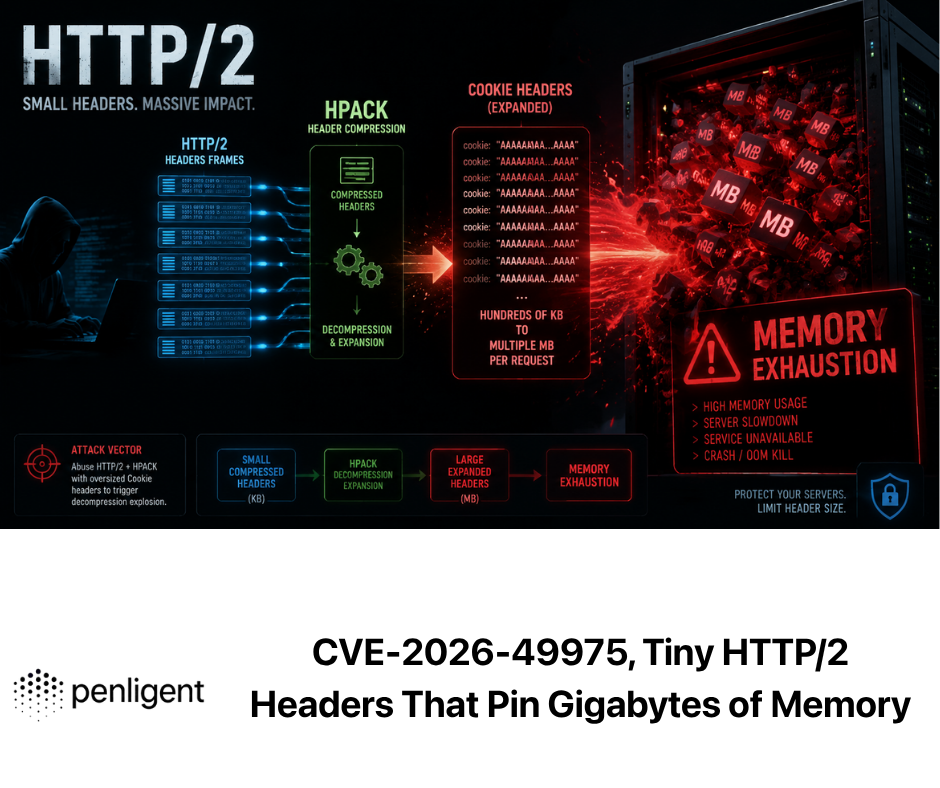

Penligente muda totalmente esse paradigma ao remover a necessidade de escrever scripts. Em vez de criar código Python ou Bash, você simplesmente expressa sua intenção em instruções de digitação em linguagem simples e natural, como, "Verifique se há vulnerabilidades de injeção de SQL neste site" ou "Execute uma varredura de porta abrangente na rede corporativa". O Penligent AI Agent interpreta sua solicitação, seleciona automaticamente as ferramentas mais adequadas de uma biblioteca de mais de 200 utilitários de segurança integrados, executa as varreduras necessárias, valida as vulnerabilidades para garantir que sejam reais, atribui pontuações de prioridade com base na gravidade do risco e gera um relatório claro e profissional pronto para ação imediata.