No atual cenário de segurança cibernética em rápida evolução, o desvio de filtro tornou-se um conceito essencial para testadores de penetração, pesquisadores de vulnerabilidade e profissionais de segurança. Ele se refere a contornar filtros de segurança, como Firewalls de aplicativos da Web (WAF)Os testes de desvio de filtro podem ser realizados por meio de sistemas de detecção/prevenção de intrusão (IDS/IPS), filtros de conteúdo ou scanners antivírus - para permitir dados ou solicitações que, de outra forma, seriam bloqueados. Usado de forma ética, o teste de desvio de filtro ajuda a fortalecer os sistemas de defesa; usado de forma maliciosa, pode levar a graves violações de segurança.

Entendendo os filtros de segurança

| Tipo de filtro | Descrição |

|---|---|

| Filtro de conteúdo | Examina páginas da Web, e-mails ou mensagens em busca de palavras-chave maliciosas, padrões ou conteúdo proibido. |

| Filtro de rede | Monitora pacotes de rede e atributos de comunicação para bloquear tráfego suspeito ou não autorizado. |

| Filtro antivírus | Examina os arquivos em busca de assinaturas de códigos nocivos e isola as ameaças detectadas. |

| Firewall de aplicativos da Web (WAF) | Filtra solicitações HTTP para bloquear Injeção de SQL, XSSe outros padrões de ataque da Web. |

| Sistema de detecção/prevenção de intrusão (IDS/IPS) | Detecta ou bloqueia atividades mal-intencionadas em uma rede, geralmente em tempo real. |

O que é desvio de filtro em segurança cibernética?

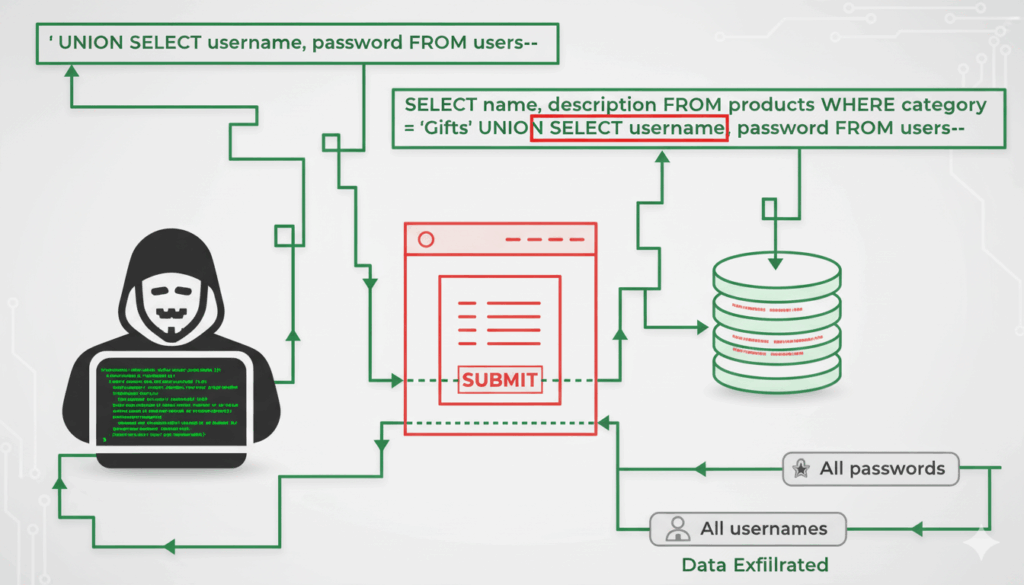

Em segurança cibernética, o termo "desvio de filtro" significa encontrar uma maneira de passar furtivamente por um sistema de segurança projetado para bloquear determinados dados, arquivos ou solicitações de rede, usando métodos como modificação de carga útil, ofuscação de tráfego ou exploração de pontos fracos do filtro. Pense em um filtro de segurança como um guarda em um posto de controle; se você mostrar algo suspeito, o guarda o detém. Se você disfarçar ou mudar a aparência, poderá passar despercebido.

O desvio de filtro nem sempre é ruim - hackers éticos e testadores de segurança o utilizam para encontrar pontos fracos e ajudar a melhorar a proteção. No entanto, se for usada de forma abusiva, ela se torna uma ferramenta para os criminosos cibernéticos roubarem dados, instalarem malware ou danificarem sistemas.

Técnicas de desvio de filtro e exemplos de código

Ofuscação e codificação de código

Codificar cargas úteis (por exemplo, Unicode, Base64) para evitar filtros baseados em palavras-chave.

payload = ""

obfuscated = ''.join(['\\\\u{:04x}'.format(ord(c)) for c in payload])

print(obfuscated)

Elaboração de pacotes

Modificar cabeçalhos de pacotes, endereços IP ou sinalizadores para disfarçar o tráfego mal-intencionado como legítimo.

from scapy.all import *

packet = IP(src="192.168.1.100", dst="10.0.0.5")/TCP(dport=80)/"GET / HTTP/1.1"

send(packet)

Portas alternativas e tunelamento de protocolos

Use portas fora do padrão ou envolva o tráfego em outro protocolo para contornar as restrições.

importar socket

s = socket.socket()

s.connect(('target.com', 443))

s.send(b'GET /data HTTP/1.1\\r\\\nHost: target.com\\r\\\n\r\\\n')

s.close()

Mascaramento de tipo de arquivo

Incorporar código malicioso em arquivos de aparência segura para evitar a detecção do antivírus.

importar os

os.rename('malware.exe', 'photo.jpg')

Spoofing de DNS / Fronting de domínio

Alterar registros de DNS ou rotear por meio de domínios confiáveis para contornar restrições em nível de domínio.

print("Spoofing DNS to redirect target.com")

Lembrete de segurança

Esses exemplos são apenas para ambientes de laboratório autorizados. A implementação de técnicas de desvio sem permissão é ilegal na maioria dos países.

Como a IA detecta ataques de desvio de filtro

A IA revolucionou a detecção de tentativas de desvio de filtros. Diferentemente dos sistemas estáticos baseados em regras, a detecção de anomalias com tecnologia de IA analisa padrões de tráfego, anomalias de comportamento e atributos de carga útil para identificar tentativas de desvio que os filtros tradicionais não detectam.

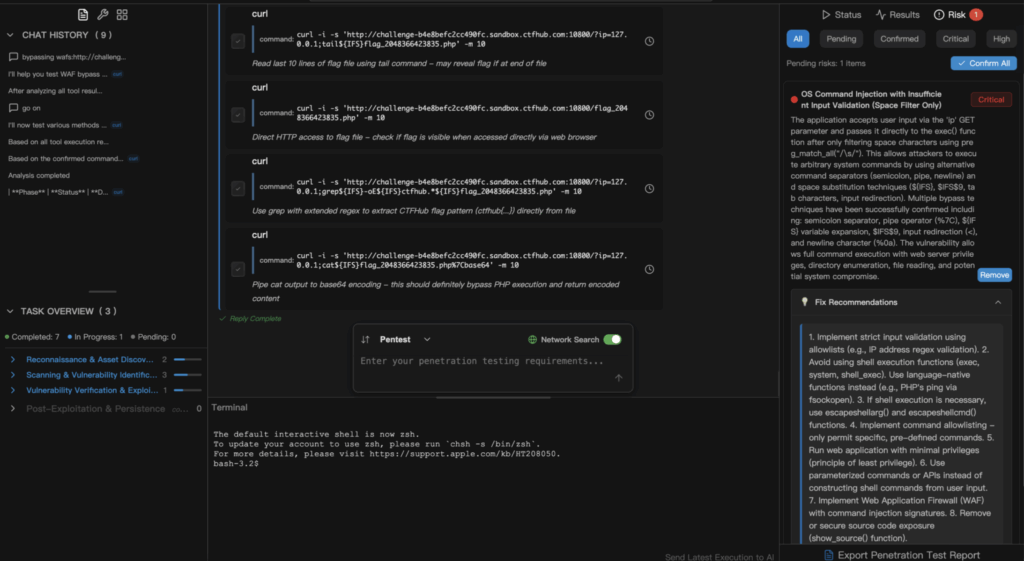

A Penligent leva esse recurso mais longe:

- Comandos de linguagem natural como "Check for WAF evasion attempts" (Verificar tentativas de evasão do WAF) eliminam a necessidade de scripts ou de configuração manual de ferramentas.

- Seu agente de IA seleciona entre mais de 200 ferramentas de segurança integradas (Nmap, SQLmap, Nuclei, etc.), planeja e executa testes adaptativos.

- A Penligent verifica as vulnerabilidades, remove os falsos positivos e prioriza as ameaças para uma mitigação eficiente.

- Gera relatórios detalhados de correção instantaneamente, apoiando a colaboração em tempo real.

Ao contrário dos scanners tradicionais, a Penligent aprende continuamente, prevendo as estratégias dos invasores e adaptando as defesas antes que novas técnicas de desvio causem danos.

Conclusão

O desvio de filtro é neutro; seu impacto depende da intenção e da autorização. A compreensão desses métodos permite uma defesa proativa contra ameaças em evolução. Ferramentas como a Penligent tornam a segurança avançada e adaptativa acessível a mais equipes, transformando a detecção em prevenção no atual mundo da segurança cibernética alimentada por IA.