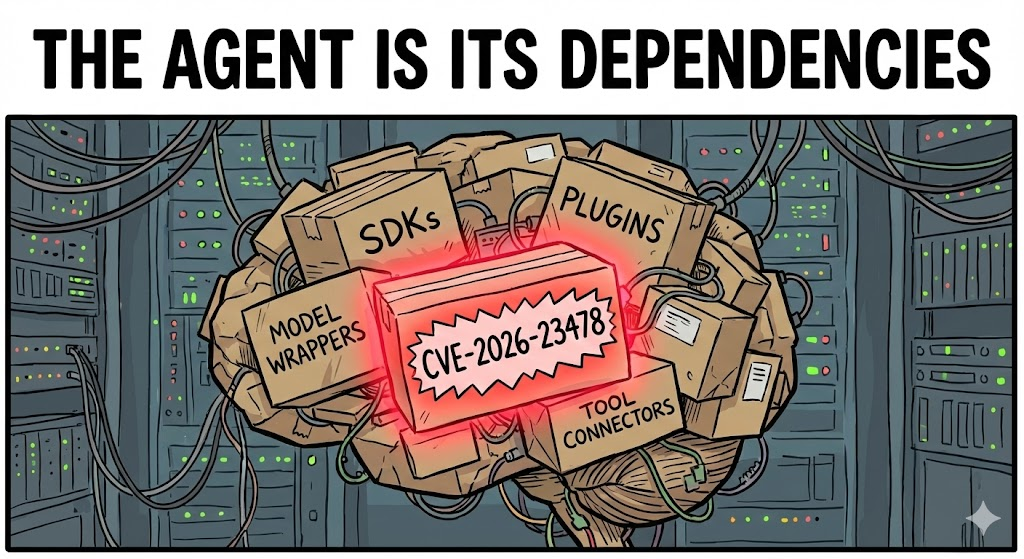

A convergência das vulnerabilidades tradicionais da Web e da infraestrutura de IA autêntica criou uma nova e perigosa superfície de ataque. Embora a comunidade mais ampla de segurança cibernética esteja discutindo CVE-2026-23478 como um desvio crítico de autenticação em Cal.comOs engenheiros de segurança de IA devem ver isso por uma lente diferente: Risco de integridade da ferramenta.

Para as equipes de segurança que gerenciam agentes autônomos, especificamente aqueles com acesso a calendários e recursos de agendamento, essa vulnerabilidade representa um vetor de aquisição remota de conta (ATO) que ignora não apenas o usuário humano, mas as proteções do próprio agente de IA.

Abaixo está um detalhamento técnico do CVE-2026-23478, sua mecânica específica no fluxo do NextAuth e por que ele representa um risco catastrófico para as implementações de IA corporativa.

A anatomia do CVE-2026-23478

Gravidade: Crítico (CVSS v4.0: 10.0)

Versões afetadas: Cal.com v3.1.6 a < 6.0.7

Vetor: Contorno de autenticação via session.update()

Em sua essência, essa vulnerabilidade reside na implementação personalizada do NextAuth.js Retorno de chamada JWT. Cal.comamplamente utilizada como a "ferramenta" de agendamento subjacente para milhares de agentes de IA e integrações de SaaS, não conseguiu validar adequadamente as entradas do usuário durante uma chamada de atualização de sessão.

Em uma implementação segura, sessão.update() só deve permitir que um usuário modifique metadados de sessão não confidenciais. No entanto, nas versões afetadas, o aplicativo permite que o usuário e-mail dentro do JWT a ser alterado sem nova autenticação.

Padrão de código vulnerável

A falha existe porque o backend aceita cegamente a carga útil do lado do cliente update() e o mescla com o token de sessão.

JavaScript

`// Representação de pseudocódigo da lógica de retorno de chamada NextAuth vulnerável // NÃO USAR EM PRODUÇÃO

callbacks: { async jwt({ token, user, trigger, session }) { if (trigger === "update" && session) { // VULNERABILIDADE: mesclando cegamente os dados da sessão no token // O atacante permite substituir o campo 'email' tornando-se efetivamente aquele usuário. return { ...token, ...session }; } return token; } }`

Um invasor - ou um agente de IA comprometido - pode explorar isso enviando uma solicitação criada para o endpoint. Se um agente de IA estiver interagindo com o Cal.com em nome de um usuário, e esse agente processa uma entrada não confiável (por exemplo, um prompt mal-intencionado solicitando que o agente "atualize a preferência"), o agente poderia, teoricamente, ser induzido a acionar esse fluxo.

Exemplo de carga útil de exploração:

JSON

`POST /api/auth/session Content-Type: application/json

{ "csrfToken": "valid_token_here", "data": { "email": "[email protected]", "nome de usuário": "admin" } }`

Depois que o servidor processa isso, o JWT é assinado novamente com o do alvo e-mail. O atacante (ou o agente desonesto) efetivamente torna-se o administrador sem nunca saber sua senha ou contornar os desafios de 2FA.

Por que isso é importante para os engenheiros de segurança de IA

Geralmente tratamos as "ferramentas" (APIs que os LLMs podem chamar) como caixas pretas confiáveis. O CVE-2026-23478 destrói essa suposição.

Em 2026, o padrão arquitetônico dominante para IA é o Fluxo de trabalho agêntico:

User Prompt $\rightarrow$ LLM $\rightarrow$ Execução da ferramenta (Cal.com) $\rightarrow$ Ação

Se sua organização implantar um assistente de agendamento de IA (por exemplo, para RH ou vendas) que dependa de uma instância auto-hospedada do Cal.comvocê está exposto.

| Vetor de ataque | Cenário da Web tradicional | Cenário do agente de IA |

|---|---|---|

| Gatilho | O atacante envia manualmente a solicitação CURL. | O atacante usa a injeção de prompt para forçar o agente a chamar o endpoint de atualização. |

| Impacto | O atacante faz login como vítima. | O atacante sequestra o Identidade do agenteconcedendo acesso a todos os calendários que o Agente gerencia. |

| Detecção | Registros WAF, detecção de anomalias no IP. | Extremamente difícil. A solicitação vem do IP interno do agente confiável. |

Esse é um clássico Delegado confuso problema escalado pela criticidade da vulnerabilidade subjacente. O agente tem a função de permissão para chamar a API, e a API tem uma falha lógica que permite o escalonamento de privilégios.

Detecção automatizada com a Penligent

Detectar cadeias de vulnerabilidade como essa, em que uma falha lógica em uma dependência encontra um fluxo de trabalho agêntico, é exatamente o motivo pelo qual criamos o Penligente.

As ferramentas de análise estática (SAST) geralmente não detectam falhas lógicas em bibliotecas de terceiros, como as implementações do NextAuth, e os scanners DAST padrão podem não entender o estado complexo de uma sessão do AI Agent.

Como a Penligent lida com o CVE-2026-23478:

- Conscientização sobre dependência: O mecanismo da Penligent identifica que seu agente de IA está interagindo com

Cal.com(v5.x). - Fuzzing com reconhecimento de contexto: Em vez de apenas verificar se há XSS, a Penligent simula um invasor tentando aumentar os privilégios por meio das ferramentas disponíveis do agente.

- Prova de exploração: A plataforma tenta replicar com segurança o

session.updateem um ambiente de sandbox, comprovando se a configuração específica do agente permite essa alteração de estado.

Ao integrar a Penligent em seu pipeline de CI/CD, você garante que o ferramentas em que sua IA se baseia não são o elo mais fraco de sua cadeia de segurança.

Remediação e mitigação

Para equipes que usam atualmente Cal.com em sua infraestrutura de IA, é necessária uma ação imediata.

- Patch Imediatamente: Atualizar tudo Cal.com instâncias para v6.0.7 ou superior. Essa versão força uma validação rigorosa no

jwtimpedindo que oe-mailnão seja sobrescrito durante as atualizações da sessão. - Restringir escopos de agentes: Certifique-se de que seus agentes de IA operem com o Princípio do menor privilégio. Um agente capaz de agendar reuniões deve não têm permissões para chamar os pontos de extremidade de gerenciamento de sessão ou de atualização de perfil de usuário.

- Monitor

session.updateChamadas: Faça a auditoria de seus registros para verificar se há chamadas para o ponto de extremidade de atualização de sessão em que a carga contém campos confidenciais comoe-mail,submarinooufunção.