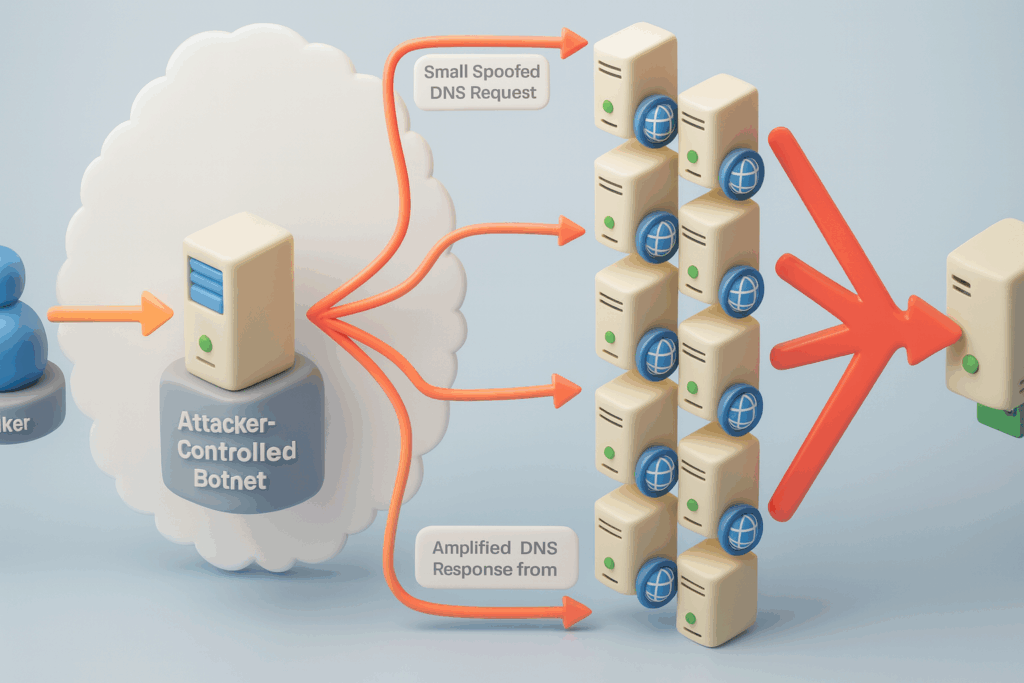

Um ataque de amplificação de DNS é um tipo de ataque de negação de serviço distribuído (DDoS) no qual um invasor envia uma consulta de DNS pequena e falsificada a um servidor de DNS aberto, fazendo com que o servidor retorne uma resposta maciçamente maior a uma vítima desavisada. Em outras palavras, uma pequena solicitação desencadeia uma resposta enorme que inunda o alvo com um tráfego esmagador. É perigoso porque exige o mínimo de recursos do invasor, é extremamente difícil de rastrear devido à falsificação de IP e pode gerar centenas de vezes mais tráfego do que o originalmente enviado, resultando em interrupções maciças para empresas, ISPs e serviços on-line essenciais.

Entendendo a amplificação de DNS e os ataques DDoS reflexivos

Em sua essência, um ataque de amplificação de DNS se baseia em duas características antigas do Sistema de Nomes de Domínio: O DNS usa UDP por padrão, e o UDP não valida o endereço IP de origem. Quando um invasor forja o IP da vítima como a origem de uma solicitação de DNS, qualquer servidor de DNS que responda, sem saber, enviará a resposta à vítima.

Isso torna os servidores DNS "refletores" ideais. O invasor não precisa entrar em contato com a vítima diretamente. Em vez disso, resolvedores abertos e servidores DNS mal configurados tornam-se canhões de tráfego. Como as respostas do DNS, especialmente QUALQUER ou respostas relacionadas a DNSSEC - contêm significativamente mais dados do que as consultas iniciais, o invasor obtém um efeito de amplificação, multiplicando seu impacto sem quase nenhum esforço adicional.

Como funciona a amplificação de DNS: Um passo a passo técnico

Embora o ataque seja conceitualmente simples, a mecânica do tráfego é elegante de uma forma maliciosa. Um ataque típico se desdobra em quatro etapas:

- O invasor falsifica o endereço IP da vítima.

- O invasor envia milhares (ou milhões) de consultas de DNS para resolvedores de DNS abertos.

- Esses resolvedores retornam grandes respostas de DNS para o endereço falsificado.

- A enxurrada de dados não solicitados sobrecarrega a vítima.

Uma solicitação forjada típica pode ter a seguinte aparência no nível do pacote:

yaml

IP de origem: IP da vítima (falsificado)

IP de destino: 8.8.8.8

Protocolo: UDP/53

Tipo de consulta: QUALQUER

Consulta: example.com

O invasor pode enviar apenas uma solicitação de 60 bytes, mas o resolvedor de DNS pode retornar vários kilobytes de dados, às vezes até dezenas de milhares de bytes em formas avançadas de amplificação.

É nessa troca assimétrica que reside o verdadeiro perigo: o atacante não investe quase nada, mas a vítima paga o preço.

Fatores de amplificação: Por que a "pequena entrada, grande saída" é devastadora

Diferentes tipos de consulta de DNS levam a diferentes níveis de amplificação. A disparidade pode ser impressionante:

| Tipo de consulta | Tamanho da solicitação | Tamanho da resposta | Fator de amplificação |

|---|---|---|---|

| Um registro | 60 bytes | 512 bytes | ~8.5x |

| QUALQUER | 60 bytes | 3.500 bytes | ~58x |

| DNSSEC | 70 bytes | Mais de 4.000 bytes | ~57x |

| NXNSAttack | 60 bytes | Mais de 40.000 bytes | 600x+ |

O que torna isso especialmente ameaçador é a escala. Um botnet que usa apenas uma largura de banda modesta - digamos 100 Mbps - pode gerar vários Gbps de tráfego de resposta de DNS de saída durante a amplificação. A Cloudflare e a CISA documentaram vários ataques DDoS reais que ultrapassam centenas de Gbps somente por meio da amplificação de DNS.

Simulação de um ataque de amplificação de DNS em um laboratório controlado

Para entender como os invasores operam, pesquisadores e testadores de penetração geralmente simulam a amplificação do DNS em ambientes isolados e legalmente autorizados. Uma prova de conceito simples usando Python e Scapy ilustra como é fácil acionar a amplificação:

python

from scapy.all import *

target = "192.168.1.10" Vítima do # (IP falsificado)

dns_server = "192.168.1.53" # Abrir resolvedor de DNS

packet = IP(src=target, dst=dns_server)/UDP(dport=53)/DNS(rd=1, qd=DNSQR(qname="example.com", qtype="ANY"))

for i in range(1000):

send(packet, verbose=0)

print("Simulação de amplificação de DNS enviada.")

Esse roteiro enfatiza duas duras realidades:

- O atacante nunca entra em contato direto com a vítima.

- O servidor DNS torna-se o cúmplice involuntário.

- Uma largura de banda mínima pode produzir um impacto enorme.

Esse é um exemplo vívido de como o ataque é realmente assimétrico.

Por que a amplificação do DNS é tão perigosa para as organizações modernas

O risco vai muito além dos picos de tráfego. A amplificação do DNS traz consequências sistêmicas:

- Baixo custo para os atacantes: Não é necessária nenhuma infraestrutura de alta largura de banda.

- Atribuição difícil: O spoofing de IP oculta a identidade do invasor.

- Superfície de ataque global: Milhões de resolvedores abertos permanecem expostos.

- Danos colaterais: Os provedores de DNS, CDNs, plataformas de nuvem e ISPs sofrem interrupções no downstream.

Durante um ataque de amplificação em grande escala, as organizações geralmente relatam:

| Métrico | Tráfego normal | Durante o ataque |

|---|---|---|

| DNS QPS | 1,200 | 480,000 |

| Mbps de saída | 40 Mbps | 2,9 Gbps |

| QUALQUER taxa de consulta | <1% | 86% |

| Principais IPs de origem | Previsível | Falsificado / Randomizado |

Até mesmo redes bem arquitetadas podem desmoronar sob esse volume.

Detecção precoce da amplificação do DNS: Registros, regras e padrões de tráfego

Como o tráfego parece "legítimo" - respostas de DNS a consultas de DNS - os firewalls tradicionais geralmente não detectam ataques de amplificação. A detecção requer monitoramento baseado em comportamento.

Regra de detecção de suricata

Essa regra sinaliza aumentos suspeitos em QUALQUER consulta:

yaml

alert dns any any any -> any any any (

msg: "Possível ataque de amplificação de DNS";

dns_query_type == ANY;

threshold:type both, track by_src, count 50, seconds 1;

sid:100001;

)

Análise de registro de DNS com SQL

Um SIEM pode revelar anomalias instantaneamente:

sql

SELECT source_ip, COUNT(*) as queries

FROM dns_logs

WHERE query_type = 'ANY'

GROUP BY source_ip

TENDO COUNT(*) > 5000;

Picos repentinos em QUALQUER consulta geralmente são um prelúdio de um ataque em grande escala.

Defesa contra amplificação de DNS: Técnicas práticas e acionáveis

Ao contrário de algumas variantes de DDoS, a amplificação de DNS pode ser significativamente atenuada com a configuração adequada.

Desativar a recursão aberta no BIND

vincular

opções {

recursão não;

allow-query { trusted; };

};

acl "trusted" {

192.168.1.0/24;

};

A restrição da recursão garante que o servidor DNS não possa ser usado indevidamente pela Internet pública.

Ativar a limitação da taxa de resposta (RRL)

vincular

rate-limit {

respostas por segundo 5;

janela 5;

deslizamento 2;

};

O RRL estrangula as respostas repetitivas e reduz drasticamente o potencial de amplificação.

Implementar o IP Anti-Spoofing (BCP 38) via iptables

bash

iptables -A INPUT -s 10.0.0.0/8 -j DROP

iptables -A INPUT -s 172.16.0.0/12 -j DROP

iptables -A INPUT -s 192.168.0.0/16 -j DROP

Isso evita que intervalos de endereços privados falsos entrem na rede - um dos vetores de falsificação mais comuns.

Monitorar as taxas ANY e DNSSEC

Um aumento nas consultas ANY raramente é benigno.

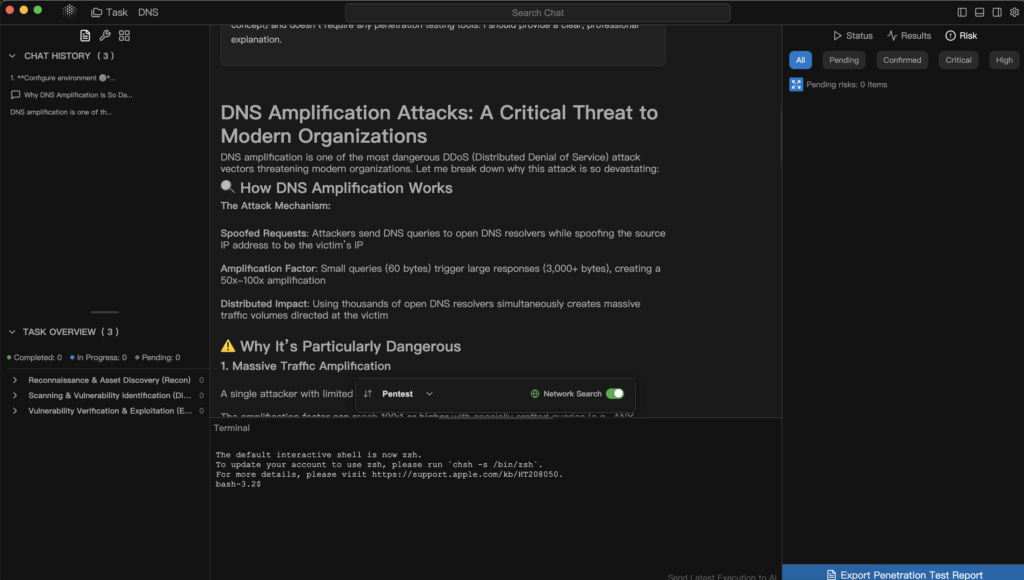

Teste de penetração e validação automatizada com a Penligent

Embora a auditoria manual seja fundamental, a infraestrutura de DNS atual é muito grande e dinâmica para ser testada uma vez e esquecida. Configurações incorretas, mesmo as menores, podem reintroduzir o risco de amplificação.

É nesse ponto que plataformas como Penligenteum sistema de teste de penetração automatizado e inteligente, oferecem um valor significativo:

Varredura de configuração incorreta do DNS

O Penligent pode identificar automaticamente:

- Resolvedores abertos expostos ao público

- RRL ausente ou mal configurado

- Riscos de amplificação do DNSSEC

- Políticas de recursão que permitem abusos

Ameaças futuras: Do ataque da NXNSAttack à rotação do refletor

Pesquisas recentes destacam uma tendência preocupante: os invasores estão indo além da clássica amplificação ANY. Técnicas como o NXNSAttack exploram cadeias de referência para gerar amplificação extrema, enquanto a "rotação de refletores" usa grandes pools de servidores DNS para evitar filtragem e lista negra.

A conclusão é clara: a amplificação está evoluindo, e os defensores devem evoluir com ela.

Conclusão

Um ataque de amplificação de DNS é uma das formas mais eficientes e destrutivas de DDoS, pois utiliza como arma uma infraestrutura legítima contra alvos inocentes. Ele transforma servidores de DNS em amplificadores, transforma pequenas consultas em inundações maciças e oculta o invasor por trás de endereços IP falsos. A combinação de baixo esforço, alto impacto e escalabilidade global faz com que seja uma ameaça que as organizações modernas não podem ignorar.

A boa notícia é que, com a configuração adequada - desativando a recursão aberta, ativando a RRL, reforçando o anti-spoofing, monitorando anomalias de tráfego e testando rotineiramente a postura do DNS - as organizações podem reduzir drasticamente sua exposição. Para ambientes em que a escala do DNS é grande ou está em constante mudança, plataformas automatizadas como a Penligent podem ajudar a garantir que as vulnerabilidades não reapareçam sem serem notadas.

Em um mundo em que o tempo de atividade, a disponibilidade e a confiança definem o sucesso dos negócios, proteger o DNS não é opcional - é fundamental.