No cenário hiperconectado de hoje, a segurança cibernética não se trata mais de firewalls de perímetro ou ciclos manuais de pentesting - trata-se de resiliência, automação e adaptabilidade em tempo real. Faixa cibernética Os ambientes estão agora no centro dessa transformação.

Um Cyber Range é um ambiente de simulação controlado e de alta fidelidade que permite que os profissionais de segurança testem, validem e aprimorem suas defesas cibernéticas em condições de ataque do mundo real, sem colocar em risco os sistemas de produção. Originalmente usados por agências militares e de inteligência, os cyber ranges evoluíram para plataformas poderosas de treinamento e teste para empresas, equipes de SOC e operações de segurança orientadas por IA.

Na era da IA, em que as superfícies de ameaças estão se expandindo mais rapidamente do que as equipes humanas conseguem lidar, a integração de automação, simulação e aprendizado adaptativo por meio do Cyber Ranges oferece uma vantagem estratégica. Ele permite que as equipes vermelhas, azuis e roxas colaborem em ambientes dinâmicos de ameaças, melhorando continuamente suas habilidades e postura de defesa.

Este artigo explora a arquitetura, os aplicativos e a integração de IA do Cyber Ranges e como as ferramentas de teste inteligente de última geração, como o Penligent.ai, estão redefinindo a maneira como as equipes de segurança cibernética validam e fortalecem suas defesas.

Por que o alcance cibernético é importante na era da IA

Os testes tradicionais de segurança cibernética já dependeram muito de métodos estáticos - pentests manuais, varreduras de vulnerabilidades baseadas em regras e manuais fixos de resposta a incidentes. Essas abordagens não conseguem se adaptar às ameaças polimórficas e automatizadas atuais. O Cyber Ranges preenche essa lacuna oferecendo ecossistemas de simulação dinâmicos, contínuos e repetíveis.

- Preenchendo a lacuna de habilidades Com a escassez de profissionais qualificados em segurança cibernética, os Cyber Ranges atuam como bootcamps virtuais. Eles possibilitam um treinamento realista e repetível em condições de fogo real - desde simulações básicas de phishing até treinamentos avançados de phishing. explorações de dia zero.

- Aprimorando a colaboração da equipe Em um Cyber Range, as equipes vermelhas (atacantes), as equipes azuis (defensores) e as equipes roxas (coordenadores híbridos) operam em um espaço unificado. Os sistemas baseados em IA podem ajustar dinamicamente a intensidade do ataque, forçando os defensores a se adaptarem e evoluírem, criando um ciclo de feedback contínuo entre ataque e defesa.

- Emulação adaptativa de ameaças Os intervalos modernos incorporam modelos de ameaças de IA que evoluem à medida que os adversários evoluem. Em vez de reproduzir os mesmos padrões de ataque, os simuladores orientados por IA alteram táticas, técnicas e procedimentos (TTPs) para espelhar o comportamento atual dos APTs, transformando o treinamento em um jogo de guerra vivo e dinâmico.

- Resiliência por meio do realismo Ao imitar a topologia da rede corporativa, os pontos de extremidade da IoT e os sistemas de controle industrial (ICS/SCADA), os Cyber Ranges reproduzem a complexidade das infraestruturas reais. Esse realismo garante que as medidas de segurança validadas no intervalo sejam realmente aplicadas na produção.

Arquitetura principal e componentes técnicos de um Cyber Range

Um Cyber Range bem projetado espelha a estrutura e o comportamento de uma rede empresarial real, mas em um ambiente totalmente isolado e controlável. Sua arquitetura normalmente consiste em várias camadas integradas que trabalham juntas para oferecer realismo, escalabilidade e impacto mensurável no treinamento.

| Camada | Descrição | Principais tecnologias |

|---|---|---|

| Camada de infraestrutura | Servidores virtualizados, roteadores, ativos de IoT e ICS que formam a superfície de ataque | VMware, KVM, Docker, Kubernetes |

| Camada de emulação de rede | Simula o tráfego ao vivo, o roteamento, a latência e as restrições de largura de banda | GNS3, Mininet, ns-3 |

| Camada de orquestração de cenários | Define as sequências de ataque/defesa e a progressão do cenário | Ansible, Terraform, APIs Python |

| Camada de simulação de ameaças | Gera operações ofensivas realistas, incluindo explorações e malware | Metasploit, Cobalt Strike, Atomic Red Team |

| Camada de IA/analítica | Usa o ML para ajustar a dificuldade e medir o desempenho dos participantes | TensorFlow, PyTorch, Elastic Stack |

Para ilustrar como a orquestração funciona, considere a seguinte configuração YAML que define uma rede simulada simples com dois hosts e um atacante:

# cyber_range_scenario.yaml

cenário:

nome: "AI-enhanced Red Team Drill" (Exercício de equipe vermelha aprimorado por IA)

topologia:

nós:

- nome: web-server

tipo: vm

sistema operacional: ubuntu

função: target

- nome: servidor db

tipo: vm

sistema operacional: ubuntu

função: target

- nome: attacker

tipo: contêiner

imagem: kali:latest

função: red_team

rede:

links:

- from: attacker

para: servidor da Web

- de: servidor web

para: servidor db

automação:

scripts:

- path: /opt/attack_scripts/sql_injection.py

- path: /opt/attack_scripts/privilege_escalation.sh

Essa configuração cria um ambiente de teste autônomo em que os algoritmos de IA podem alterar dinamicamente o comportamento dos scripts de ataque com base nos dados de resposta da defesa, fornecendo permutações de treinamento infinitas.

Casos de uso e cenários do mundo real

Os Cyber Ranges são usados em todos os setores industriais e governamentais para vários objetivos operacionais e de treinamento. Abaixo estão os cinco casos de uso mais impactantes:

- Treinamento de defesa empresarial Simule phishing, ameaças internas, propagação de ransomware ou ataques DDoS para avaliar a prontidão da detecção e da resposta a incidentes.

- Colaboração da equipe vermelho-azul-roxo Estabeleça um ciclo de treinamento contínuo em que as unidades ofensivas e defensivas operem sob restrições realistas, desenvolvendo uma comunicação mais forte e estratégias adaptativas.

- Validação de exploração de dia zero Antes da implementação do patch, teste as explorações de dia zero dentro do intervalo para avaliar a exposição ao risco com segurança.

- Testes de conformidade e certificação Valide as configurações de rede e os fluxos de dados em relação aos padrões NIST, ISO 27001 ou GDPR de forma segura e repetível.

- Desenvolvimento acadêmico e da força de trabalho Universidades e centros de treinamento implantam Cyber Ranges como plataformas de aprendizado experimental para a próxima geração de profissionais de segurança cibernética.

Exemplo:

Abaixo está um snippet Python para automatizar uma campanha de phishing simulada para testes de equipe vermelha:

from faker import Faker

from smtplib import SMTP

fake = Faker()

target_users = ["[email protected]", "[email protected]"]

def send_phish(user):

message = f "Subject: Alerta de segurança\\n\\nCaro {user.split('@')[0]},\\\nSua conta expirará em breve. Clique aqui para renovar."

com SMTP('smtp.fakecompany.local') como smtp:

smtp.sendmail("[email protected]", usuário, mensagem)

for u in target_users:

send_phish(u)

Esse script imita o tráfego de ataque de phishing enquanto registra métricas de resposta, permitindo que os defensores avaliem a precisão da detecção.

Automação e integração de IA em intervalos cibernéticos

A integração de IA e automação transformou os Cyber Ranges de caixas de areia estáticas e baseadas em regras em ecossistemas de aprendizado dinâmicos e adaptáveis. Dentro desses ambientes, os sistemas de orquestração orientados por IA podem ser autônomos:

- Gerar e alterar caminhos de ataque com base nas estruturas MITRE ATT&CK

- Ajuste a dificuldade dinamicamente de acordo com as respostas do defensor

- Pontue e avalie as decisões da equipe azul usando modelos de aprendizagem por reforço

Exemplo de pseudocódigo que demonstra a automação de ataques orientada por IA:

de ai_threat_simulator import AIAttackPlanner

planejador = AIAttackPlanner(model="mitre_gpt")

attack_plan = planner.generate_plan(target="corp_network", difficulty="adaptive")

planner.execute(plano_de_ataque)

Esse sistema evolui continuamente à medida que os defensores respondem, modificando dinamicamente as táticas, as cargas úteis e o tempo, criando um ciclo de treinamento realista e contraditório que reflete a pressão de um ataque ao vivo.

Destaque de integração: Penligent.ai - Mecanismo de ataque de IA que tem como alvo as faixas cibernéticas

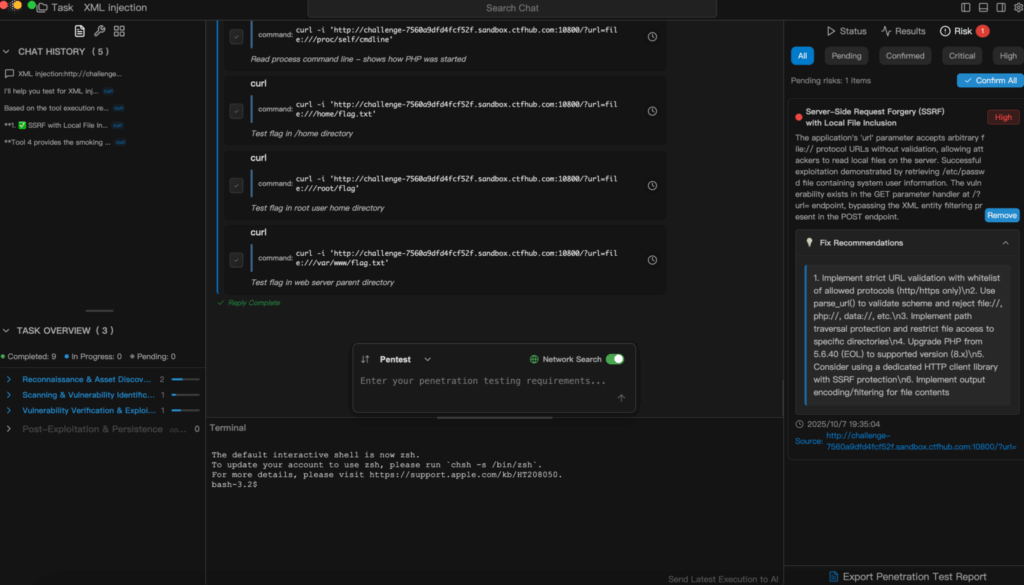

Enquanto os Cyber Ranges servem como campo de batalha defensivo, o Penligent.ai atua como o adversário alimentado por IA - uma plataforma de testes ofensivos de última geração projetada para desafiar, explorar e validar continuamente as defesas dos Cyber Ranges.

Dentro desse ecossistema ofensivo-defensivo, o Penligent.ai pode:

- Lance testes de penetração autônomos e de vários vetores em ambientes Cyber Range (nuvem, IoT, infraestruturas híbridas)

- Adapte o comportamento de ataque usando modelos de reforço orientados por IA que aprendem com cada reação defensiva

- Explore as vulnerabilidades descobertas durante a simulação e, em seguida, documente e pontue automaticamente a resiliência do sistema

- Retroalimentar a inteligência para melhorar a próxima iteração de ataque, criando um ciclo de aprendizado contraditório de circuito fechado

| Aspecto | Alcance cibernético (lado defensivo) | Penligent.ai (lado ofensivo) |

|---|---|---|

| Finalidade | Treinamento de defesa e validação de resiliência | Ataque e validação automatizados e orientados por IA |

| Função | Simula a infraestrutura corporativa | Executa testes de penetração adaptativos |

| Loop de feedback | Coleta métricas defensivas | Gera inteligência de ataque e evolução |

| Resultado | Avaliação comparativa da prontidão e da resposta da equipe | Adaptação contínua de ameaças e descoberta de explorações |

Transformando o Cyber Range em um ambiente de alvo de fogo real, Penligent.ai traz autenticidade e imprevisibilidade ao processo de treinamento. Em vez de exercícios roteirizados, os defensores enfrentam adversários reais e adaptáveis, que estão sempre sondando, explorando e evoluindo.

Essa integração marca uma mudança de paradigma: Os Cyber Ranges não são mais bancos de testes isolados - eles se tornam ecossistemas vivos onde os atacantes de IA e os defensores humanos evoluem juntos, ampliando os limites da prontidão da segurança cibernética moderna.

Intervalo cibernético em operações de segurança empresarial

Para as empresas, os Cyber Ranges desempenham várias funções operacionais:

| Objetivo | Implementação | Benefício |

|---|---|---|

| Treinamento e validação de habilidades | Ataques simulados para equipes de SOC | Aumenta a velocidade de resposta a incidentes |

| Validação de ferramentas | Teste o desempenho de EDR, SIEM e IDS | Identifica falsos positivos e lacunas |

| Teste de políticas e fluxo de trabalho | Executar exercícios de resposta sob caos controlado | Melhora a coordenação entre as equipes |

| Treinamento de modelos de IA | Alimente dados de ataques simulados em pipelines de ML | Aprimora os sistemas de defesa preditiva |

Conclusão: O alcance cibernético como o futuro da defesa proativa

O Cyber Range não é mais um experimento educacional de nicho - é o centro nervoso estratégico da segurança cibernética moderna. À medida que as ameaças se tornam mais automatizadas e o comportamento do adversário se torna cada vez mais orientado por IA, as equipes de segurança não podem se dar ao luxo de confiar em defesas passivas ou auditorias estáticas. Em vez disso, a simulação e a validação contínuas e assistidas por IA, como as pioneiras de plataformas como Penligent.ai - definirá a próxima geração de resiliência cibernética.