Os sites WordPress são implacavelmente visados na camada de login. O motivo é simples: a autenticação é um ponto de estrangulamento universal, e wp-login.php é previsível em milhões de implementações. Quando os invasores automatizam em escala - preenchimento de credenciais, pulverização de senhas, adivinhação distribuída - a questão não é se o seu site será sondado, mas se as suas defesas foram projetadas para resistir sob pressão real.

Este guia foi desenvolvido para validação de segurança autorizada e engenharia defensiva. Ele se concentra em como modelar com segurança o comportamento realista do invasor, como medir a resiliência e como fortalecer a autenticação do WordPress de forma eficaz, observável e operacionalmente sustentável.

Como são os "ataques realistas de login do WordPress" na natureza

A maioria dos comprometimentos do WordPress que começam no login não se baseia em vulnerabilidades exóticas. Eles dependem da economia:

Recheio de credenciais: os atacantes reproduzem pares de nome de usuário/senha vazados de violações anteriores, apostando na reutilização de senhas.

Pulverização de senha: os invasores tentam usar um pequeno conjunto de senhas comuns em muitas contas para evitar bloqueios.

Adivinhação distribuída: As tentativas são distribuídas em vários IPs e janelas de tempo para contornar os limites básicos de taxa.

Pressão de disponibilidade: o objetivo do invasor pode ser o tempo de inatividade, não o acesso - esgotar os trabalhadores PHP ou as conexões de banco de dados.

O insight mais importante: uma "força bruta barulhenta" de um IP não é a ameaça mais realista. As campanhas reais geralmente são de baixa taxa, distribuídas e persistentes.

A superfície de ataque de autenticação do WordPress: wp-login.php e xmlrpc.php

wp-login.php é o principal endpoint de login interativo. Ele é direcionado tanto para controle de contas quanto para pressão no estilo DoS.

xmlrpc.php existe para integrações herdadas e publicação remota. Se for deixado em aberto, ele pode expandir as formas de interação dos bots com a autenticação e pode ser usado como um canal de automação adicional.

Se o seu site não precisar estritamente de XML-RPC, removê-lo ou restringi-lo é uma das reduções de exposição de maior aproveitamento.

Simulação segura e autorizada: o que testar sem prejudicar a produção

Uma simulação realista é definida por três propriedades:

Limitado: Os testes têm limites de taxa, janelas de tempo e condições de parada.

Mensurável: você registra edge blocks, carga de origem, taxas de erro, latência e eventos de autenticação.

Representante: Os cenários modelam padrões "rápidos/ruidosos" e "lentos/distribuídos".

O objetivo não é "invadir". O objetivo é verificar essas declarações com evidências:

- A maior parte do tráfego hostil é bloqueada ou restringida antes de chegar ao PHP.

- Usuários legítimos ainda podem fazer login durante a pressão.

- Os registros capturam contexto suficiente para investigar e responder.

- Nenhuma configuração incorreta isolada (plug-in, endpoint, desvio de WAF) desmorona toda a defesa.

O Kali Linux é comumente usado como uma estação de trabalho de segurança para executar fluxos de trabalho de teste autorizados, mas o sistema operacional não é a defesa - a engenharia e a medição são.

Crie um ambiente de teste que espelhe o risco real

Um teste significativo requer uma pilha que se assemelhe à produção:

- Mesmo modelo de hospedagem (NGINX/Apache, comportamento PHP-FPM, armazenamento em cache)

- Mesma camada de borda (regras de CDN/WAF/bot)

- Os mesmos plug-ins críticos e caminhos de tema que afetam a autenticação

- Mesma configuração de autenticação (MFA, bloqueios, funções de usuário, rotas de administrador)

Uso somente contas de testecom papéis realistas:

- Usuário de teste administrador

- Usuário de teste do editor

- Usuário de teste de assinante

Isso permite validar os controles de segurança e o raio de explosão.

Instrumentação em primeiro lugar: a telemetria que torna os resultados confiáveis

Antes de qualquer simulação, verifique se essas fontes de telemetria existem:

Telemetria de borda/CDN/WAF

- Solicitar volume por caminho (

/wp-login.php,/xmlrpc.php) - Bloqueio/desafio de ações e motivos

- Principais IPs/ASNs e países de origem

- Pontuação do bot ou distribuição da reputação (se disponível)

Telemetria de origem

- Códigos de resposta (200/302/403/429/5xx)

- Latência e latência de cauda (p95/p99)

- Utilização e saturação de funcionários PHP

- Pressão da conexão do banco de dados (se relevante)

Telemetria de aplicativos

- Falhas/sucessos de login com registro de data e hora, nome de usuário tentado, IP/IP encaminhado, agente do usuário

- Eventos de bloqueio e acionadores de desafio

- Alterações inesperadas de função ou criação de novo usuário administrador

Sem essa visibilidade, o "teste de segurança" se torna uma narrativa em vez de engenharia.

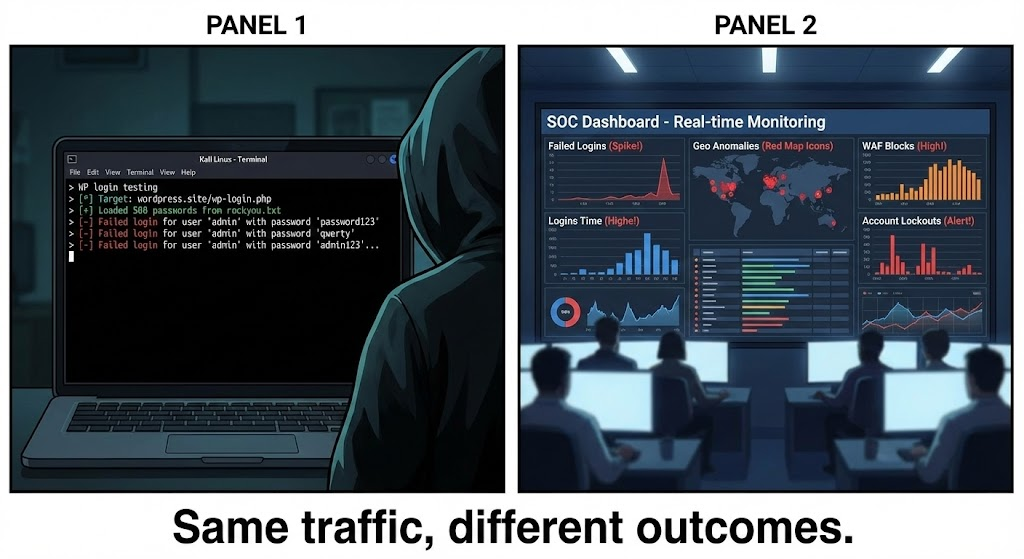

Um plano de teste realista: cenários que refletem o comportamento do invasor

Um plano de validação sólido é baseado em cenários, não em ferramentas.

Cenário A: saúde de base

Registre a latência normal de login e o uso de recursos com comportamento legítimo. Esse é seu ponto de referência.

Cenário B: onda de bots ruidosos (estresse de disponibilidade)

Simular uma pequena explosão de tráfego de login elevado. Critérios de sucesso:

- Os bloqueios/desafios de borda aumentam acentuadamente

- A carga de origem permanece estável

- Nenhum erro 5xx sustentado

- O login legítimo continua sendo possível

Cenário C: pressão distribuída baixa e lenta

Simular tentativas sustentadas e de taxa modesta distribuídas ao longo do tempo. Critérios de sucesso:

- Limitação de taxa/retorno de atividade sem prejudicar os usuários reais

- Os registros de autenticação mostram claramente o padrão

- Os alertas são acionados em linhas de base anormais de logins com falha, não apenas em "picos"

Cenário D: UX sob ataque

Durante a pressão ativa, execute logins legítimos e redefinições de senha. Critérios de sucesso:

- Usuários reais podem se autenticar

- As políticas de bloqueio não criam o autoDoS

- Os desafios aparecem seletivamente (para bots), não universalmente

Engenharia defensiva: controles em camadas que sobrevivem a ataques reais

A defesa eficaz do login do WordPress é feita em camadas. Cada camada tem uma função diferente, e você deve medir cada uma delas.

Camada 1: Fortalecimento da identidade (reduz a chance de qualquer tentativa ser bem-sucedida)

Autenticação multifatorial (MFA) para todos os usuários privilegiados é o controle mais poderoso contra a reutilização de credenciais. Se uma senha for comprometida, a MFA impedirá que a maioria das tentativas de aquisição "somente de senha" se torne um incidente.

Controles de identidade adicionais:

- Reduzir o número de contas de administrador

- Remover contas obsoletas

- Imponha senhas fortes e exclusivas (políticas de gerenciador de senhas)

- Aplique o privilégio mínimo (os editores não são administradores; os administradores não estão em todos os lugares)

Camada 2: controles de aplicativos (bots lentos, redução do feedback do atacante)

A camada de aplicativos deve reduzir a taxa de transferência automatizada e, ao mesmo tempo, preservar a usabilidade:

- Use erros de login consistentes que não revelem se um nome de usuário existe

- Prefira o retrocesso progressivo e os estrangulamentos temporários em vez de bloqueios longos e rígidos

- Acionar desafios (desafios CAPTCHA/bot) condicionalmente quando o tráfego parecer automatizado

- Gerencie cuidadosamente os fluxos de redefinição de senha para que eles não sejam usados indevidamente para enumeração ou spam

Camada 3: Redução da superfície (xmlrpc.php e outras exposições desnecessárias)

Se o XML-RPC não for necessário, desative-o.

Se for necessário, abra o portão:

- Permitir apenas fontes confiáveis quando possível

- Limite de taxa de forma agressiva

- Monitorar sua linha de base de solicitação separadamente de

wp-login.php

A redução da superfície não é "segurança por obscuridade". É a remoção de caminhos de ataque desnecessários.

Camada 4: controles de infraestrutura (protegem o PHP e o banco de dados)

Sua camada mais barata deve bloquear a maior parte do tráfego.

- Gerenciamento de CDN/WAF/bots para bloquear ou desafiar a automação na borda

- Limitação da taxa do servidor da Web de origem para evitar a exaustão do trabalhador PHP

- Ajuste de cache e conexão para manter a disponibilidade estável sob pressão

Um modo de falha comum é permitir que o tráfego hostil chegue ao PHP e, em seguida, tentar "consertá-lo" apenas com plug-ins do WordPress. Isso é caro e frágil em escala.

Limitação de taxa no lado do servidor: a rede de segurança da disponibilidade

Mesmo com a proteção de borda, a limitação da taxa de origem é essencial, pois evita que os cenários de desvio se transformem em tempo de inatividade.

O objetivo correto não é "bloquear tudo", mas sim:

- limitar taxas de solicitação anormais para pontos de extremidade de autenticação

- proteger os pools de trabalho do PHP-FPM

- evitar prejudicar usuários legítimos

A limitação de boa taxa tem três propriedades:

- Ele está sintonizado em sua linha de base

- Ele tem regras separadas para

/wp-login.phpe/xmlrpc.php - Ele é observável (você pode ver quando e por que ele é acionado)

Sinais de detecção que superam o pensamento apenas de assinatura

Um ataque de login geralmente é visível em padrões, não em eventos individuais.

Os indicadores de alto sinal incluem:

- aumentos sustentados em logins com falha em relação à linha de base

- tentativas espalhadas por muitas contas com características de comportamento compartilhadas

- desvios anormais de geografia/horário do dia

- desafios de borda elevados para pontos de extremidade de autenticação

- Aumento da latência da cauda e da saturação do trabalhador do PHP durante a pressão de autenticação

O bloqueio de um único IP raramente é suficiente. A correlação é a diferença entre ruído e inteligência.

Resposta a incidentes: o que fazer quando a pressão se torna um evento

Quando a pressão de autenticação é detectada, a resposta deve ser consistente e rápida:

- Confirmar a integridade da origem (latência, taxas de erro, saturação do trabalhador).

- Aperte os controles de borda para endpoints de autenticação (aumente os limites de desafio, os limites de taxa).

- Aplicar restrições de origem mais rigorosas, se necessário, para proteger o PHP.

- Se houver suspeita de comprometimento:

- usuários e funções de administrador de auditoria

- rotacionar credenciais e aplicar MFA

- revisar alterações no plugin/tema

- verificar se há conexões de saída inesperadas ou alterações de arquivos

- Revisão pós-incidente: atualize limites, regras e campos de registro com base em evidências.

O objetivo não é apenas a recuperação - é aprimorar o sistema para que o mesmo padrão seja mais barato de lidar na próxima vez.

Como relatar resultados como um engenheiro: evidência em vez de opinião

Um relatório útil inclui:

- Os cenários executados e a duração

- Formato do tráfego (explosão versus sustentado, fonte única versus distribuído)

- Resultados de borda: taxa de bloqueio/desafio, principais pontos finais visados, motivos

- Resultados de origem: latência (p95/p99), utilização do trabalhador, taxa de erro

- Resultados do aplicativo: falhas/sucessos de autenticação, comportamento de bloqueio

- Resultados de UX: se os logins legítimos permaneceram sem problemas

- Lacunas: onde o tráfego chegou, o que não foi acionado, o que deve ser ajustado

Se a maior parte do tráfego hostil for interrompida antes do PHP, a origem permanecer estável e os usuários legítimos puderem fazer login, o sistema será resiliente. Se a pressão de autenticação puder saturar os funcionários ou produzir erros 5xx, a disponibilidade estará em risco, mesmo que nenhuma conta tenha sido comprometida.

Conclusão

A defesa de login do WordPress não é um plug-in ou uma regra. É um sistema em camadas projetado para resistir à automação, preservar a usabilidade, proteger a disponibilidade e fornecer visibilidade clara quando ocorre pressão.

Uma simulação realista comprova se o seu sistema se mantém sob a economia real dos atacantes: tráfego distribuído, tentativas lentas e baixas e sondagem persistente. Em seguida, a engenharia defensiva transforma essas descobertas em controles concretos: MFA para usuários privilegiados, limitação e desafios cuidadosos, redução da exposição da superfície (especialmente XML-RPC quando desnecessário), forte proteção de borda, limitação da taxa de origem e telemetria acionável.

Quando essas camadas trabalham juntas, a autenticação do WordPress se torna muito mais difícil de ser comprometida e muito menos provável de se tornar a fonte de tempo de inatividade.