Modern düşmanca ortamda, "Gizlilik" operasyonel bir başarısızlıktır ve "Anonimlik" yalnızca geçici bir ilişkisizlik durumudur. Seçkin bir Kırmızı Timci ya da Yapay Zeka Güvenlik Mühendisi için Açık Kaynak İstihbaratının (OSINT) amacı gizli olan bilgiyi bulmak değil, kamuya açık olan bilgiyi silah haline getirmektir.

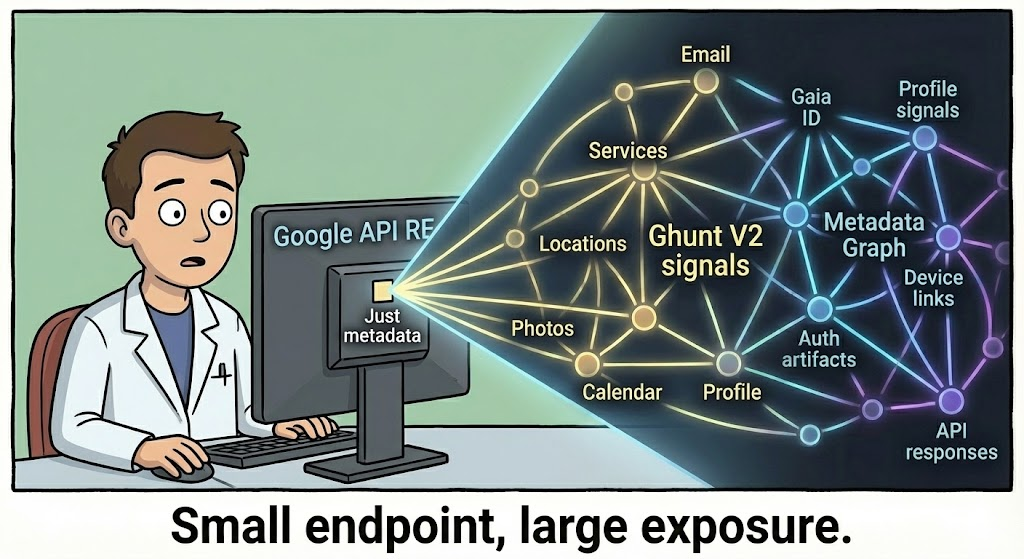

Ghunt basit bir Python betiği olarak kökenlerini aşarak Google ekosistemini sorgulamak için endüstri standardı bir çerçeve haline geldi. Bir hatadan faydalanmıyor; bağlı hizmetlerin temel mimarisinden faydalanıyor. Bir kullanıcının cihazı ile Google'ın sunucuları arasındaki API çağrılarını inceleyerek -özellikle Oyun Hizmetleri, Haritalarve Kişi API'leriGhunt, steril bir e-posta adresini dinamik bir "Yaşam Modeli" grafiğine dönüştürür.

Bu kapsamlı teknik dosya, Ghunt V2'nin iç mekaniğini çözecek, üretim sınıfı Python otomasyon stratejileri sunacak, yüksek etkili güvenlik açıklarının istismarındaki rolünü analiz edecek CVE-2026-21858 ve CVE-2025-68613ve nasıl yapıldığını gösterin Penligent.ai tüm bu öldürme zincirini Agentic AI aracılığıyla otomatikleştiriyor.

Bölüm I: Ekstraksiyon Mekaniği (Kaputun Altında)

Ghunt'un nasıl etkili bir şekilde kullanılacağını anlamak için, kablo üzerinde ne yaptığını anlamak gerekir. Ghunt, özünde, meşru Google uygulamalarını taklit eden kimliği doğrulanmış bir API istemcisidir.

1. Kimlik Bilgileri Bağlamı: Bir Oturumun Anatomisi

Ghunt anonim olarak çalışmaz. Google'ın "Consent Bump" ve anti-scraping sezgiselliğini atlamak için geçerli bir oturum durumu gerektirir. "Sihir" öncelikle belirli çerezlerde yatmaktadır:

__Secure-1PSID&__Secure-3PSID: Bunlar, kalıcı bir Google oturumu için birincil tanımlayıcılardır. "Kişisel Arama" bağlamına erişim sağlarlar.oauth_token: Genellikle tam bir OAuth onay ekranını tetiklemeden Google People API'sine yapılan çağrıları yetkilendirmek için çıkarılır.

Çalıştırdığınızda ghunt girişbu kriptografik durumu esasen tarayıcı bağlamınızdan bir Python httpx Oturum. Araç daha sonra X-Goog-AuthUser Chrome'da kişisel ve kurumsal profiller arasında geçiş yapan bir kullanıcının davranışını taklit ederek hesaplar arasında geçiş yapmak için başlıklar.

2. Matrisin Şifresini Çözme: Protokol Tamponları (Protobuf)

Temiz JSON döndüren standart REST API'lerinin aksine, birçok dahili Google uç noktası (özellikle Haritalar ve Play Store) Protokol Tamponları (Protobuf).

- Meydan Okuma: Protobuf ikili bir formattır. olmadan

.prototanım dosyalarında (Google'ın gizli tuttuğu), veriler okunamayan baytlardan oluşan bir akış halindedir. - Ghunt Çözümü: Ghunt'un geliştiricileri tel formatını tersine mühendislikten geçirmiştir. Araç, bu ikili akışları özyinelemeli olarak soyutlayan özel bir ayrıştırıcı içerir.

- Örnek: Ghunt, bir kullanıcının Haritalar katkılarını sorgularken bir Protobuf blobu alır. Tel başlıklarını çıkarır, alan etiketlerini tanımlar (örn.

1İnceleme Kimliği, alan2zaman damgasıdır) ve okunabilir bir nesneyi yeniden yapılandırır. Bu ham, dahili ikili trafiği ayrıştırma yeteneği, Ghunt'ı temel HTML kazıyıcılardan ayıran şeydir.

- Örnek: Ghunt, bir kullanıcının Haritalar katkılarını sorgularken bir Protobuf blobu alır. Tel başlıklarını çıkarır, alan etiketlerini tanımlar (örn.

Bölüm II: Modüler Saldırı Yüzeyi

Ghunt V2 modüler bir mimari üzerinde çalışır. Her modül, Google altyapısı içindeki belirli bir veri silosunu hedefler.

Modül A: E-posta Pivotlama Motoru (ghunt e-posta)

Bu en yaygın giriş noktasıdır. Onu beslersin target@gmail.comve dahili uç noktayı sorgular https://clients6.google.com/rpc.

- GAIA Kimlik Çözünürlüğü: Modül e-postayı bir GAIA KIMLIĞI (Google Hesapları ve Kimlik Yönetimi). Bu 21 basamaklı tamsayı, bir kullanıcının kimliğinin değişmez çekirdeğidir. Kullanıcı e-posta adresini veya görünen adını değiştirse bile GAIA kimliği değişmez.

- Hizmet Numaralandırma: Fotoğraflar, Haritalar ve Takvim'de herkese açık profillerin varlığını kontrol eder.

- Bulut IAM Sızıntısı: En önemlisi, kullanıcının Google Cloud Platform'da (GCP) aktif bir ayak izi olup olmadığını belirleyebilir. Bir Red Teamer için, bir hedefin "GCP Yöneticisi" olduğunu bilmek, onları hedefleyen kimlik avı kampanyaları için hemen önceliklendirir

gcloudKimlik bilgileri.

Modül B: Coğrafi Konum Trilaterasyonu (ghunt hari̇talari)

Bu modül, hedef tarafından gönderilen "Yorumları" ve "Fotoğrafları" bir araya getirir.

- Zaman Damgası Analizi: Ghunt, incelemelerin zaman damgaları ile incelenen işletmelerin coğrafi koordinatlarını ilişkilendirerek bir hız haritası oluşturur.

- Senaryo: Bir hedef 09:00'da San Francisco'daki bir kahve dükkanını ve 12:00'de Palo Alto'daki bir restoranı inceler. Bu, fiziksel konumlarını ve seyahat kabiliyetlerini teyit eder.

- Güven Puanlaması: Ghunt V2, inceleme yoğunluğunu kümeleyerek kullanıcının "Ana Üssü" için bir güven puanı hesaplar.

Modül C: Cihaz Telemetrisi ve Play API (ghunt oyunu)

Donanım istismarı için belki de en tehlikeli modül. Ghunt, Google Play kütüphanesini sorgulayarak hesaba bağlı cihazları listeler.

- Çıkarılan Veriler: Üretici (Samsung, Pixel, Xiaomi), Model Numarası (SM-S918B) ve "Son Görülme" zaman damgası.

- Silahlanma: Bu sadece önemsiz bir şey değil. Donanıma özgü Uzaktan Kod Yürütme (RCE) için ön koşuldur.

Bölüm III: İleri Mühendislik - Avı Otomatikleştirmek

Manuel CLI kullanımı, kurumsal ölçekte keşif için yetersizdir. Aşağıda, Ghunt'ı daha büyük bir boru hattına entegrasyon için uygun, eşzamansız bir sınıf yapısına saran sağlam, üretime hazır bir Python uygulaması bulunmaktadır.

Bu GhuntAutomator Sınıf

Python

import asyncio import json import logging from typing import Dict, Optional from ghunt.api import GHuntAPI from ghunt.objects import Target from ghunt.utils import get_httpx_client

Boru hattı için yapılandırılmış günlük kaydını yapılandırma

logging.basicConfig(level=logging.INFO, format='%(asctime)s - %(levelname)s - %(message)s')

class GhuntAutomator: def başlangıç(self): self.client = get_httpx_client() self.api = GHuntAPI(self.client) self.is_authenticated = False

async def authenticate(self) -> bool:

"""

Saklanan kimlik bilgilerini kullanarak oturumu başlatır.

Çerezlerin zaten varsayılan yolda serileştirildiğini varsayar.

"""

try:

self.is_authenticated = await self.api.login()

if self.is_authenticated:

logging.info("[+] Google Dahili API'lerine başarıyla kimlik doğrulaması yapıldı.")

true döndür

else:

logging.error("[-] Kimlik doğrulama başarısız oldu. Çerez geçerliliğini kontrol edin.")

return False

except Exception as e:

logging.critical(f"[-] Fatal Auth Error: {e}")

return False

async def scan_target(self, email: str) -> Optional[Dict]:

if not self.is_authenticated:

logging.warning("[-] Cannot scan: Not authenticated.")

return Hiçbiri

logging.info(f"[*] Initiating Deep Scan for: {email}")

try:

hedef = Hedef(self.api, e-posta)

found = await target.hunt()

eğer bulunamazsa:

logging.info(f"[-] Hedef {email} bulunamadı veya gizlendi.")

return Hiçbiri

# 1. Temel İstihbarat

intel_package = {

"gaia_id": target.person.gaia_id,

"isim": hedef.kişi.isim,

"profile_pic": target.person.profile_pic,

"last_active": target.person.last_active_service,

"cihazlar": [],

"konumlar": []

}

# 2. Cihaz Telemetrisini Çıkarın (CVE eşlemesi için kritik)

if target.person.devices:

for device in target.person.devices:

intel_package["devices"].append({

"model": device.model,

"last_seen": str(device.last_seen)

})

# 3. Haritalardan Coğrafi Konum Verilerini Çıkarın

if target.person.maps_contribs:

for review in target.person.maps_contribs[:5]: # En son 5 değerlendirme

intel_package["locations"].append({

"mekan": review.mekan_adı,

"rating": review.rating,

"timestamp": str(review.date)

})

return intel_package

except Exception as e:

logging.error(f"[-] Tarama mantığı sırasında hata: {e}")

return Hiçbiri

async def cleanup(self):

await self.client.aclose()

Yürütme Koşumu

async def main(): automator = GhuntAutomator() if await automator.authenticate(): result = await automator.scan_target("executive.target@gmail.com") if result: print(json.dumps(result, indent=4)) await automator.cleanup()

Eğer isim == “ana": asyncio.run(main())`

Bu kod boru hattına hazır. Hata işleme, yapılandırılmış JSON çıktısı ve modüler tasarım içerir. Daha büyük bir dağıtılmış sistemde bir mesaj kuyruğu (Kafka veya RabbitMQ gibi) tarafından konteynerleştirilebilir ve tetiklenebilir.

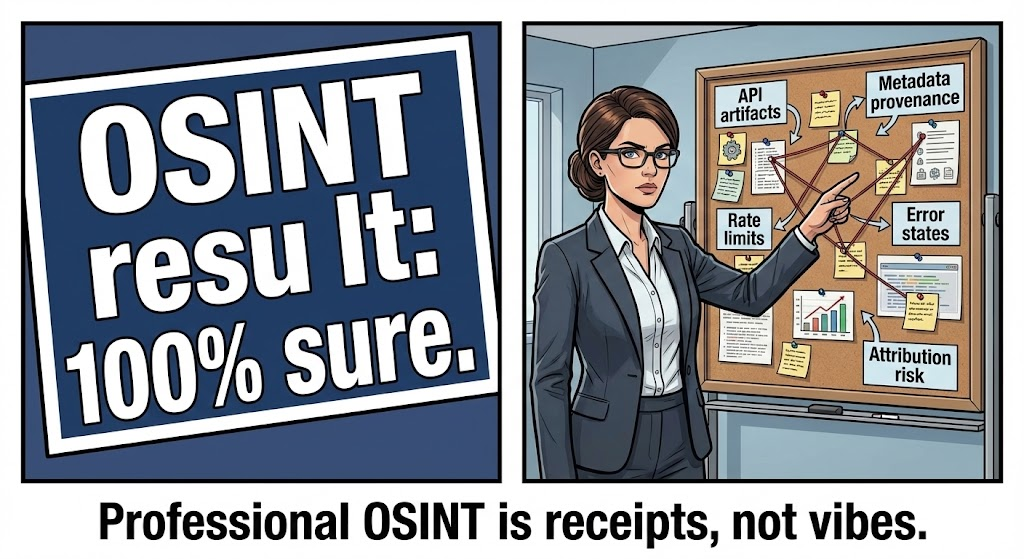

Bölüm IV: Öldürme Zinciri - OSINT ile CVE'lerin Kesişimi

Ghunt'ın gerçek değeri, çıktısı 2026'nın CVE (Ortak Güvenlik Açıkları ve Maruziyetler) manzarasıyla örtüştürüldüğünde ortaya çıkıyor.

1. Donanım Vektörü: CVE-2026-21858 (CoreAudio RCE)

Bağlam: CVE-2026-21858 Android 15 ve önceki sürümlerin medya işleme motorundaki kritik bir uzaktan kod yürütme güvenlik açığıdır. Bir saldırganın MMS veya WhatsApp aracılığıyla hatalı biçimlendirilmiş bir ses dosyası göndererek rastgele kod çalıştırmasına olanak tanır.

- Sorun: Açık donanım bağımlıdır. Yanlış mimariye yanlış yük göndermek (örneğin, Snapdragon cihazına Exynos yükü göndermek) çökmeye neden olarak kullanıcıyı uyarır.

- Ghunt Çözümü: Koşarak

ghunt oyunusaldırgan tam modeli alır (örneğin, "Pixel 7 Pro"). Bunu CVE-2026-21858 uyumluluk matrisi ile çapraz referanslandırırlar. - Sonuç: Bir 100% güvenilir, sıfır tıklama uzlaşması. Ghunt şunları sağlar hedefleme çözümü füze için.

2. Kimlik Vektörü: CVE-2025-68613 (OAuth Token Sızıntısı)

Bağlam: CVE-2025-68613 belirli üçüncü taraf entegrasyonlarının Google OAuth yenileme belirteçlerini işleme biçimindeki bir kusuru içermektedir.

- Sorun: Saldırganların bilmesi gerekenler hangi bir kullanıcının yetkilendirdiği entegrasyonlar. Kör açıkları püskürtmek gürültülüdür.

- Ghunt Çözümü: Ghunt'ın "SpiderDAL" (Dijital Varlık Bağlantıları) ve "Fotoğraflar" modülleri genellikle üçüncü taraf bağlantılarını çıkarabilir. Ghunt, kullanıcının belirli bir üçüncü taraf uygulamasından fotoğraf gönderdiğini gösterirse, saldırgan bu entegrasyon için geçerli bir OAuth belirtecinin var olduğunu bilir.

- Sonuç: Saldırgan başlatır CVE-2025-68613 Ghunt tarafından tanımlanan uygulamaya karşı özel olarak akış, kalıcı

refresh_tokenve kalıcı hesap devralmaya (ATO) ulaşmak.

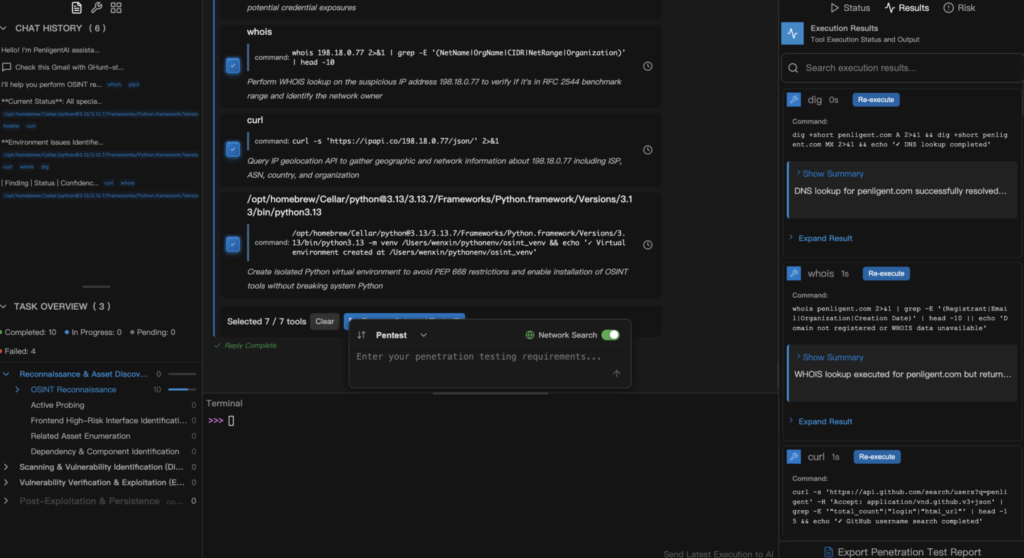

Bölüm V: Gelecek - Komut Dosyalarından Ajan Yapay Zekaya (Penligent.ai)

Yukarıdaki Python betiği güçlü olsa da güvenliğin "Manuel Çağı "nı temsil etmektedir. Bir insanın JSON'u yorumlamasını, CVE'ye bakmasını ve yükü hazırlamasını gerektiriyor. 2026'da hız belirleyici faktördür. İşte bu noktada Agentik Yapay Zeka devralır.

Penligent.ai, dünyanın ilk Agentic AI HackerGhunt gibi araçların mantığını bilişsel bir mimaride özümser. Ghunt'u sadece "çalıştırmaz"; çıktıyı "anlar".

Bir İhmalkar Ajanın Bilişsel Döngüsü:

- Gözlem (Sensör): Ajan, kurumsal e-postaların bir listesine karşı Ghunt benzeri bir sensörü otonom olarak konuşlandırır.

- Oryantasyon (Bağlam):

- Ham Veri: "Kullanıcı A bir Samsung S24 kullanıyor."

- Bilgi Edinme: Ajan, güvenlik açıklarına ilişkin dahili vektör veritabanını sorgular. "Samsung S24" + "Android 15" ile eşleşir. CVE-2026-21858.

- Karar (Strateji): Temsilci en az dirençli yolu hesaplar.

- Seçenek A: Kimlik avı e-postası mı? (Başarı oranı 12%).

- Seçenek B: CVE-2026-21858 aracılığıyla mobil RCE? (Başarı oranı 95%).

- Seçim: Temsilci B Seçeneğini seçer.

- Eylem (Doğrulama): Temsilci bir Güvenli Kavram Kanıtı (PoC) artefakt. Cihazı kötü amaçlı olarak kullanmaz; güvenlik açığının varlığını doğrular (örneğin, cihazın hatalı biçimlendirilmiş başlığı kabul edip etmediğini kontrol ederek) ve bulguyu günlüğe kaydeder.

Bu, bir araç ile bir takım arkadaşı arasındaki farktır. Penligent otomatikleştirir muhakemesadece yürütme. Bir güvenlik ekibi için bu, tehlikeye atılacak kritik yolu günler değil dakikalar içinde bulmak anlamına gelir.

Bölüm VI: Savunmaya Yönelik Karşı Önlemler ve OpSec

Eğer Kırmızı Takım'daysanız, altyapınızı korumalısınız. Mavi Takım'daysanız, saldırganı kör etmelisiniz.

Operatör için (OpSec)

- Dockerization Zorunludur: Ghunt'ı asla ana işletim sisteminizde çalıştırmayın. Google dosya sisteminde "ekmek kırıntıları" bırakır. Resmi Docker imajını kullanın: docker run -v $(pwd)/resources:/usr/src/app/resources mxrch/ghunt login

- Konut Vekilleri: Datacenter IP'leri (AWS, DigitalOcean) Google tarafından anında işaretlenir. Normal kullanıcı trafiğini taklit etmek için Ghunt trafiğini yüksek itibarlı Yerleşim Proxy'leri üzerinden tünellemeniz gerekir.

- Hesap Yaşlandırma: Keşif için yepyeni bir Gmail hesabı kullanmayın. Google geçmişi olan hesaplara güvenir. "Tecrübeli" yazıcı hesapları kullanın.

Savunucu için (Hafifletme)

- "Blok" Listesi: Meşru trafik gibi göründüğü için Ghunt'ı doğrudan engelleyemezsiniz. Veri yüzeyini azaltmalısınız.

- Kurumsal Politika:

- "Web ve Uygulama Etkinliği "ni devre dışı bırakın: Bunu tüm kurumsal kullanıcılar için Google Workspace Yönetici ilkeleri aracılığıyla uygulayın. Bu, Harita incelemelerinin ve konum geçmişinin toplanmasını durdurur.

- Gölge BT Denetimi: Ghunt'ı düzenli olarak kendi Yöneticiler. Bu kişilerin kişisel cihazlarının listelendiğini görürseniz, kişisel ve kurumsal kimliklerini karıştırıyorlar demektir; bu da "Görevler Ayrılığı" ilkesinin ihlalidir.

- Uç Nokta İzolasyonu: Kurumsal verilere erişen mobil cihazların yönetildiğinden emin olun (MDM). Bir cihazın aşağıdakilere karşı savunmasız olduğu tespit edilirse CVE-2026-21858MDM, yamalanana kadar erişim belirteçlerini otomatik olarak iptal etmelidir.

Sonuç

Ghunt V2, hiper bağlantılı bir dünyada hepimizin veri sızdırdığı gerçeğinin bir kanıtıdır. Güvenlik mühendisi için, sofistike tehdit aktörlerini simüle etmek için gereken ayrıntı düzeyini sağlar.

Bununla birlikte, OSINT verilerinin aşağıdaki gibi karmaşık güvenlik açığı zincirleriyle manuel olarak korelasyonu CVE-2026-21858 ve CVE-2025-68613 insan ekipleri için sürdürülemez hale geliyor. Gelecek, aşağıdaki gibi platformlarda yatıyor Penligent.aiGhunt gibi araçların hassasiyetini Agentic AI'nın muhakeme gücüyle birleştirerek bu maruz kalma pencerelerini makine hızında tanımlamamıza ve kapatmamıza olanak tanır.

Referanslar: