Web güvenliğinin büyük zaman çizelgesinde CSRF (Cross-Site Request Forgery) ve XSS (Cross-Site Scripting) ilkel devlerdir. React gibi modern çerçeveler ve tarayıcı mekanizmaları AynıSite çerezler standart web uygulamalarında kenarlarını köreltti. Agentik Yapay Zeka ve Mikro Hizmet Orkestrasyonu 2025-2026 yıllarında bu kırılganlıklara korkunç bir rönesans yaşatmıştır.

LLM'ler için altyapı mimarlığı yapan bir güvenlik mühendisiyseniz csrf vs xss tanımlar konusunda hafızanızı tazelemekle ilgili değildir. Kritik bir soruyu yanıtlamakla ilgilidir: Yapay Zeka Ajanım kök seviyesinde API erişimine sahip olduğunda, bu güvenlik açıklarının patlama yarıçapı nedir?

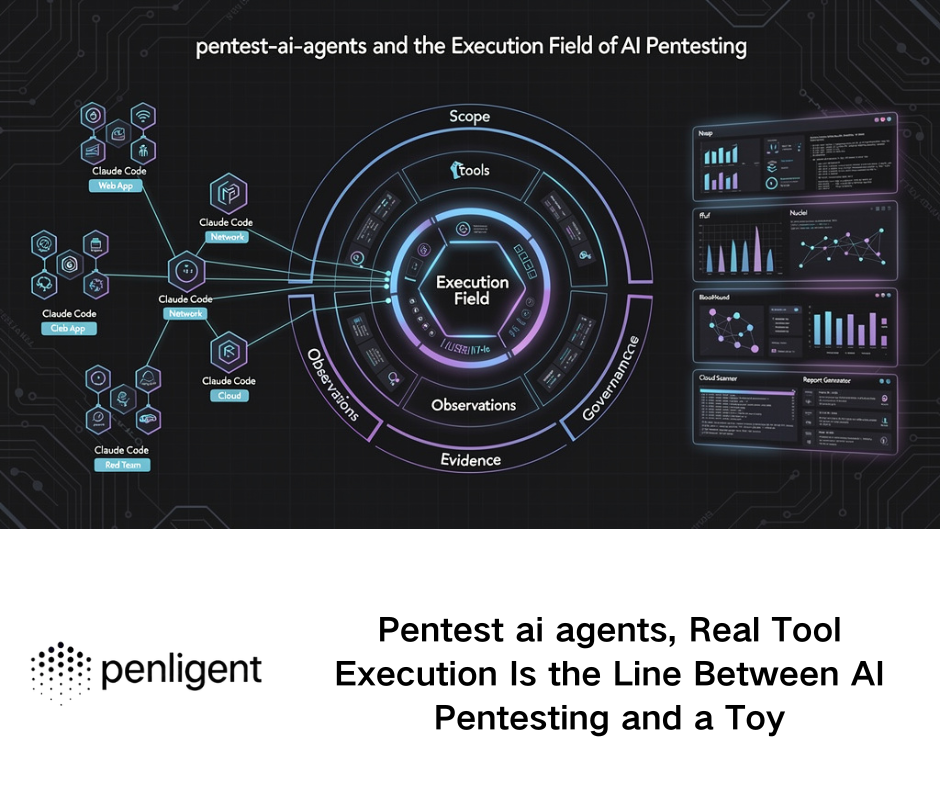

Bu kılavuz, bootcamp düzeyindeki açıklamaları bir kenara bırakmaktadır. Protokol düzeyindeki farklılıkları, güven sınırlarının çöküşünü ve yapay zeka iş akışlarını hedef alan yeni istismar zincirlerini inceleyecek ve aşağıdaki gibi otomatik doğrulama platformlarının nasıl Penligent hayatta kalmak için gereklidir.

Güvenin Temelden Çöküşü

Anlamak için csrf vs xss mühendislik düzeyinde, sözdizimini bir kenara bırakmalı ve "Güven Yönü "ne bakmalıyız.

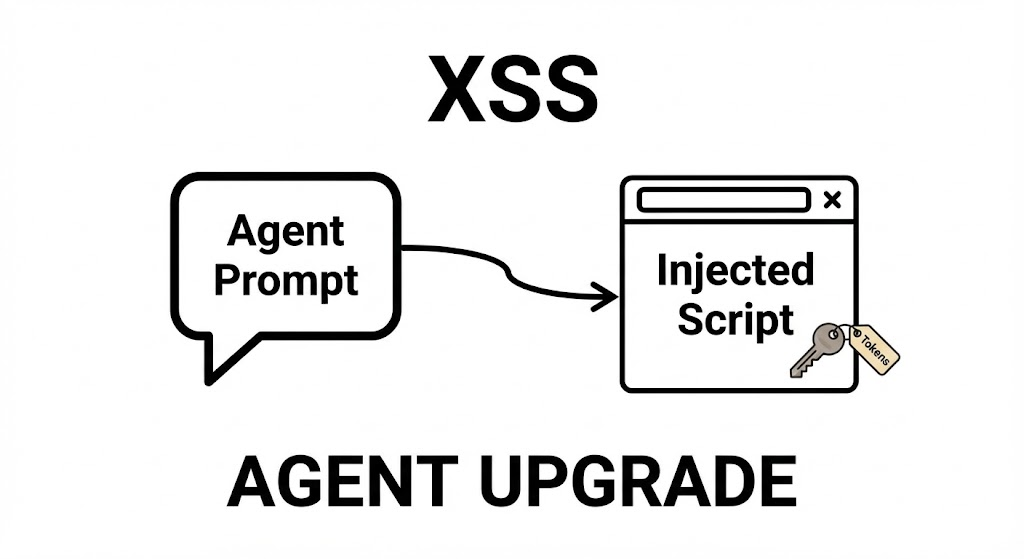

XSS: İçeriğe İhanet

XSS temel olarak bir Bağlam Karmaşası.

- Vektör: Bir saldırgan, tarayıcının veri beklediği bölgelere (kullanıcı yorumları, URL parametreleri veya en önemlisi yapay zeka tarafından oluşturulan Markdown) kötü amaçlı komut dosyaları enjekte eder.

- Güven Arızası: Tarayıcı, meşru geliştiricinin komut dosyası ile saldırganın enjekte ettiği komut dosyası arasında ayrım yapamaz. Çünkü komut dosyası Köken tüm ayrıcalıkları devralır: okuma

localStorage, DOM'a erişmek vefetch()istekler. - AI Dönemi Varyantı: İstemden XSS'ye. Saldırganlar Prompt Injection'ı kullanarak bir LLM'yi sanitize edilmemiş HTML/JS çıktısı vermeye zorlar. Sohbet robotu arayüzünüz bu ham çıktıyı oluşturuyorsa, yapay zekanın kendisi tarafından oluşturulan bir Depolanmış XSS güvenlik açığına sahipsiniz demektir.

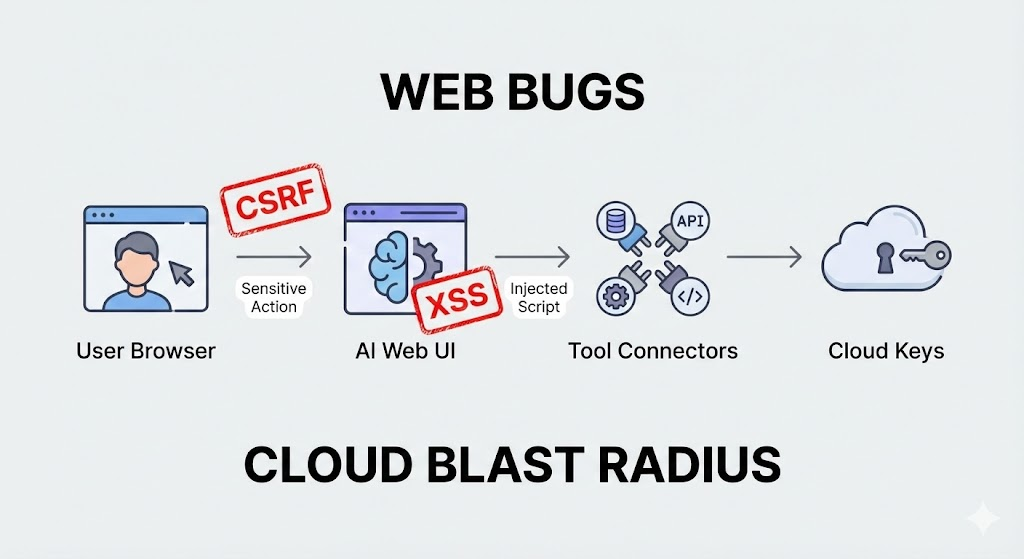

CSRF: Oturumlara İhanet

CSRF temel olarak bir Oturum İstismarı.

- Vektör: Bir saldırgan, kurbanın tarayıcısını, kurbanın kimliğinin doğrulandığı savunmasız bir arka uca istek göndermeye zorlar.

- Güven Arızası: Sunucu, kullanıcının bir düğmeye tıklamasıyla başlatılan bir istek ile kötü niyetli bir iframe'deki gizli bir form tarafından başlatılan bir isteği ayırt edemez. Sunucu, kullanıcının Kurabiyeve tarayıcı bu çerezi siteler arası isteklere otomatik olarak ekler (belirli koşullar altında).

- AI Dönemi Varyantı: Localhost Drive-by. Yapay zeka mühendisleri güçlü araçları (Langflow, ComfyUI, MLflow)

localhost:7860veya127.0.0.1:5000kimlik doğrulaması olmadan. Kötü niyetli bir web sitesi CSRF isteklerinilocalhostGenel internet ile özel geliştirme ortamınız arasındaki hava boşluğunu etkili bir şekilde kapatır.

Mühendislik Karşılaştırma Matrisi

| Özellik | XSS (Siteler Arası Komut Dosyası Yazma) | CSRF (Siteler Arası İstek Sahteciliği) |

|---|---|---|

| Veri Akışı | Çift Yönlü (Okuma/Yazma). Komut dosyası kurbanın tarayıcı bağlamında çalışır. API yanıtlarını okuyabilir, belirteçleri çalabilir ve verileri dışarı aktarabilir. | Tek Yönlü (Yalnızca Yazma). Saldırgan bir istek gönderir ancak diğer hatalarla zincirleme olmadığı sürece yanıtı göremez (Same-Origin Policy nedeniyle). |

| Bypass Tamircisi | CSRF Belirteçlerini Etkisiz Hale Getirir. Bir XSS yükü CSRF belirtecini DOM'dan kolayca okuyabilir ve kötü niyetli isteklerine dahil edebilir. | Güvenlik Duvarlarını Etkisiz Hale Getirir. CSRF, kurbanın tarayıcısını dışarıdan erişilemeyen dahili IP'lere (Intranet CSRF) ulaşmak için bir proxy olarak kullanır. |

| Birincil Hedef | Kimlik. Oturum Kimliklerinin, Erişim Belirteçlerinin, PII'nin Çalınması. | Eyalet. Parolaların değiştirilmesi, iş akışlarının silinmesi, model ağırlıklarının değiştirilmesi. |

| Yapay Zeka Kritikliği | Yüksek. AI Agent tarafından bulut kaynaklarına erişmek için kullanılan API anahtarlarını çalabilir. | Kritik. Agent'ı, gelecekteki tüm verileri saldırgan kontrolündeki bir uç noktaya gönderecek şekilde yeniden yapılandırabilir. |

JSON CSRF Efsanesi ve Gelişmiş Vektörler

Kıdemli mühendisler arasında CSRF hakkındaki yanlış anlamalar devam ediyor. Bu efsaneler saldırganların sızdığı çatlaklardır.

Efsane 1: "API'm yalnızca JSON, bu nedenle CSRF'ye karşı bağışıklığım var."

Bu tehlikeli bir şekilde yanlıştır.

- Teori: HTML

<form>etiketleri yalnızcaapplication/x-www-form-urlencoded,multipart/form-dataveyatext/plain. Yerel olarak gönderemezlerapplication/json. - Gerçek:

- CORS Yanlış Yapılandırma: Sunucunuz izin veriyorsa

Access-Control-Allow-Origin: *ileAccess-Control-Allow-Credentials: true(yaygın bir geliştirici hatası), CSRF JS aracılığıyla önemsizdir. - Lax İçerik-Türü: Birçok arka uç (eski Express.js veya Flask uygulamaları gibi) bir JSON gövdesini

İçerik-Türübaşlıktext/plain. - Flash/PDF (Eski ama alakalı): Geçmişte bu eklentiler JSON gönderebiliyordu.

- CORS Yanlış Yapılandırma: Sunucunuz izin veriyorsa

"Sahte JSON" Saldırın:

Bir saldırgan, gövde olarak geçerli JSON sözdizimi gönderen bir form oluşturabilir, ancak text/plain içerik türü. API'niz üstbilgiyi kesin olarak doğrulamadan gövdeyi ayrıştırıyorsa, savunmasızsınız demektir.

HTML

<form action="" method="post" enctype="text/plain">

Efsane 2: "SameSite=Lax her şeyi düzeltir."

Bir yandan AynıSite=Lax harika bir varsayılan olsa da sihirli bir değnek değildir.

- 2 Dakikalık Pencere: Bazı tarayıcılar (Chrome gibi), SameSite özniteliği olmayan çerezlerin aşağıdaki gibi değerlendirildiği bir özellik uygulamıştır

Laxancak oluşturulduktan sonra 2 dakika boyunca POST isteklerine izin verin (oturum açma akışlarını desteklemek için). - GET CSRF:

Laxkurabiyeler vardır GET kullanılarak üst düzey gezintilerde gönderilir. API'niz REST ilkelerini ihlal ediyorsa ve GET yoluyla durum değişikliklerine izin veriyorsa (örn,/api/destroy_agent?id=1), savunmasızsınız.

Örnek Olay İncelemesi - CVE-2025-34291 (Langflow RCE)

Bunu gerçekliğe dayandırmak için, analiz edelim CVE-2025-34291. Langflow'daki (görsel bir yapay zeka çerçevesi) bu güvenlik açığı, modern "CSRF'den RCE'ye" boru hattını göstermektedir.

Kurulum

Langflow, kullanıcıların verileri işlemek için "Özel Bileşenler" (Python komut dosyaları) yüklemelerine olanak tanır. Bunun için API uç noktası yerel kullanım içindi ancak ağ arayüzünde açığa çıktı.

İstismar Zinciri

- Keşif: Saldırgan, Langflow'un aşağıdakiler üzerinde çalıştığını tespit eder

0.0.0.0:7860birçok Docker dağıtımında. - Yük: Kötü amaçlı bir yük içeren bir Python betiği (örn,

os.system('rm -rf /')) bir bileşen tanımına gömülüdür. - CSRF: Saldırgan bir "Langflow için Koyu Mod Teması" web sitesi barındırıyor. Arka planda, kötü amaçlı bileşeni şu adrese POST eden bir komut dosyası gizlidir

http://localhost:7860/api/v1/components. - Tetikleyici: Bir geliştirici tema sitesini ziyaret eder. Tarayıcıları isteği yerel Langflow örneğine gönderir.

- Etki: Langflow isteği kabul eder (CSRF belirteci yok), bileşeni yükler ve Python kodunu çalıştırır. Geliştiricinin makinesi ele geçirilmiştir.

Ders: Yapay zeka araçlarında, RCE genellikle sadece bir CSRF uzaklığındadır.

Penligent ile Otomatik Savunma

Manuel pentesting, yapay zeka aracılarının dağıtım hızına ayak uyduramaz. İhtiyacınız olan Mantığa Duyarlı Otomasyon.

Penligent.ai bu özel karmaşıklık için bir çözümdür. Regex tabanlı tarayıcıların aksine Penligent, Agentic AI'yı kullanarak niyet başvurunuzun.

Penligent CSRF ve XSS Testlerini Nasıl Ayırır?

- Akıllı CSRF Tekrar Oynatma:

- Penligent'ın aracıları API belgelerinizi ayrıştırır.

- Durum değiştiren uç noktaları tanımlarlar.

- Temsilci, geçerli istekleri sistematik olarak yeniden oynatmaya çalışırken

Kökenbaşlıklarını değiştirme, özel Auth başlıklarını kaldırma veReferans. - Durumun aşağıdaki gibi olup olmadığını kontrol ederek güvenlik açığını doğrular aslında değişti (örneğin, kullanıcı silindi mi?), yalnızca HTTP 200 kodlarına dayalı yanlış pozitifleri ortadan kaldırır.

- Anlamsal XSS Bulanıklaştırma:

- Yapay zeka uygulamaları için Penligent İstemi Enjeksiyon yükleri LLM güvenlik filtrelerini ve HTML çıktısını atlamak için tasarlanmıştır.

- Yanıtı çalıştırmak için başsız bir tarayıcı kullanır ve

alert(document.domain)veya veri sızıntısı gerçekten meydana gelir.

- Localhost/Intranet Simülasyonu:

- Penligent, "Hariciden Dâhile" saldırıları simüle ederek dahili gösterge tablolarınızın genel internetten CSRF saldırılarına (DNS Yeniden Bağlama/Drive-by) açık olup olmadığını doğrulayabilir.

Zorlu Savunma Kontrol Listesi

- Çerezi Öldür (API'ler için): API iletişimi için, özellikle SPA mimarilerinde Taşıyıcı Belirteçler (JWT) bellekte saklanır veya güvenli bir BFF (Backend-for-Frontend) katmanı tarafından işlenir. Tarayıcılar otomatik olarak özel başlıklar göndermeyerek CSRF'yi etkisiz hale getirir.

- Sıkı İçerik Türü Doğrulaması: Arka ucunuz aşağıdakileri kesinlikle uygulamalıdır

Content-Type: application/json. Başlık eksik veya yanlışsa, isteği hemen reddedin. Bu, basit form tabanlı CSRF'yi kırar. - Çift Gönderimli Kurabiye Modeli: Çerez kullanmanız gerekiyorsa, Double Submit modelini kullanın. Ön uç bir çerez değerini okur ve bunu özel bir başlık olarak gönderir (

X-CSRF-Token). Arka uç, çerezin başlıkla eşleştiğini doğrular. - AI Çıktılarını Temizleyin: Bir LLM'den gelen tüm metinleri Düşmanca. Bir AI modelinden HERHANGİ bir Markdown veya HTML oluşturmadan önce DOMPurify gibi kütüphaneler kullanın.

Sonuç

2026 yılında, savaş csrf vs xss bir ziyaretçi defterini spam'den korumakla ilgili değildir. Bu, otonom bir yapay zeka ajanının bulut altyapınızı silmek için ele geçirilmesini önlemekle ilgilidir.

XSS saldırganın şunları yapmasına izin verir olmak kullanıcı. CSRF saldırganın şunları yapmasına olanak tanır kontrol kullanıcı.

Güvenlik mühendisi için bu ayrımı anlamak hayati önem taşır. Ancak ölçeklenebilir bir savunma uygulamak, manuel kontrollerin ötesine geçmeyi ve aşağıdaki gibi otomatik, mantık odaklı güvenlik platformlarını benimsemeyi gerektirir Penligent Yapay zeka sinir sisteminizin bütünlüğünü sürekli olarak doğrulamak için.

Referanslar

- OWASP Cheat Sheet Serisi: Siteler Arası İstek Sahteciliğini Önleme

- PortSwigger Web Güvenlik Akademisi: XSS vs CSRF

- Google Güvenlik Blogu: SameSite Çerezleri Açıklandı

- Penligent Teknik Raporu: Yapay Zeka Ajanlarında Mantık Hatası Tespitini Otomatikleştirme

- BlackHat 2024: Localhost'un Ölümü: Yapay Zeka Geliştirme Çağında CSRF (Bağlam için varsayımsal referans)