"Not Defteri" yıllarca yüksek riskli yazılımların zihinsel haritasının dışında kaldı. Günlükleri açmak, yapılandırma dosyalarını incelemek, hızlı bir ödeme yükü yapıştırmak veya şüpheli metinleri fazla güvenmeden kontrol etmek için kullandığınız bir uygulamaydı. Bu eski model artık uymuyor. 2025'te ve 2026'nın başlarında, hem Microsoft Notepad hem de Notepad++, bir metin düzenleyicinin daha zengin işleme, güncelleyici mantığı, yükleyici davranışı ve hatta tedarik zincirine maruz kalma risklerini ne kadar hızlı bir şekilde devralabileceğini gösterdi. En son örnek olan Windows Notepad'deki CVE-2026-20841, şimdiye kadarki en açık uyarıdır: varsayılan bir yardımcı program Markdown'u ayrıştırmaya, bağlantıları oluşturmaya ve protokol aktarımına katılmaya başladığında, pasif bir izleyici olmaktan çıkar ve bir yürütme yolunun parçası olmaya başlar. (NVD)

CVE-2026-20841 ile ilgili kamuya açık kayıtlar zaten bu noktayı belirtmek için yeterli. NVD bunu CVSS v3.1 puanı 8.8 olan CWE-77 ile eşleştirilmiş bir Windows Not Defteri Uygulaması güvenlik açığı olarak listelemektedir. Açıklama geçmişi özellikle açıklayıcıdır: Microsoft'un ilk ifadesi, sorunun bir saldırganın "ağ üzerinden" kod çalıştırmasına izin verdiğini söylüyordu, ancak NVD daha sonra bunu "yerel olarak kod çalıştırma" ile değiştiren bir satıcı değişikliği kaydetti. Bu düzenleme teknik çerçeveyi daralttığı için önemlidir, ancak riski önemsiz hale getirmez. Bir kullanıcı yine de hazırlanmış bir Markdown dosyasını açması ve güven sınırını aşarak kullanıcının güvenlik bağlamında kod yürütülmesine neden olan içerikle etkileşime girmesi için kandırılabilir. (NVD)

Bu nedenle "notepad cve" artık birden fazla anlama gelmektedir. Şu anda Windows tarafındaki en önemli konu, Microsoft Notepad'deki Markdown bağlantılı yürütme sorunu olan CVE-2026-20841'dir. Notepad++ tarafında ise hikaye daha geniş ve tartışmasız daha ciddi: 2025'te yükleyici ayrıcalıklarını artıran bir hata, 8.8.9'dan önceki sürümleri etkileyen bir güncelleyici bütünlüğü doğrulama hatası, tartışmalı bir DLL ele geçirme raporu ve ardından 2026'da saldırganların 2025'teki bir tehlike penceresi sırasında Notepad++ güncelleme akışını seçici olarak ele geçirdiğinin ifşa edilmesi. Başka bir deyişle, editörün kendisi yalnızca bir risk katmanıdır. Yükleyici, güncelleyici, barındırma yığını ve dağıtım güven zinciri önemlidir. (NVD)

Notepad neden "sadece bir metin düzenleyici" olmaktan çıktı?

Microsoft'un kendi ürün evrimi bunun neden olduğunu açıklıyor. Mayıs 2025'te Windows Insider Blog, Not Defteri'nde Markdown tarzı giriş, köprüler, listeler ve başlıklar dahil olmak üzere hafif biçimlendirmeyi duyurdu. Kasım 2025'te Microsoft, tablolar ve ek yapay zeka metin özellikleri ile genişletilmiş biçimlendirme desteğini kullanıma sundu. Bu kozmetik bir ayrıntı değil. Uygulamanın güvenlik duruşunu değiştiriyor. Düz bir metin düzenleyici çoğunlukla baytları okur ve baytları görüntüler. Biçimlendirilmiş bir düzenleyici içeriği belirtir, yapıyı yorumlar, bağlantıları oluşturur, işleyicileri çağırır ve eskiden tarayıcılara, ofis uygulamalarına ve mesajlaşma istemcilerine ait olan aynı güven sınırlarına giderek daha yakın oturur. (Windows Blog)

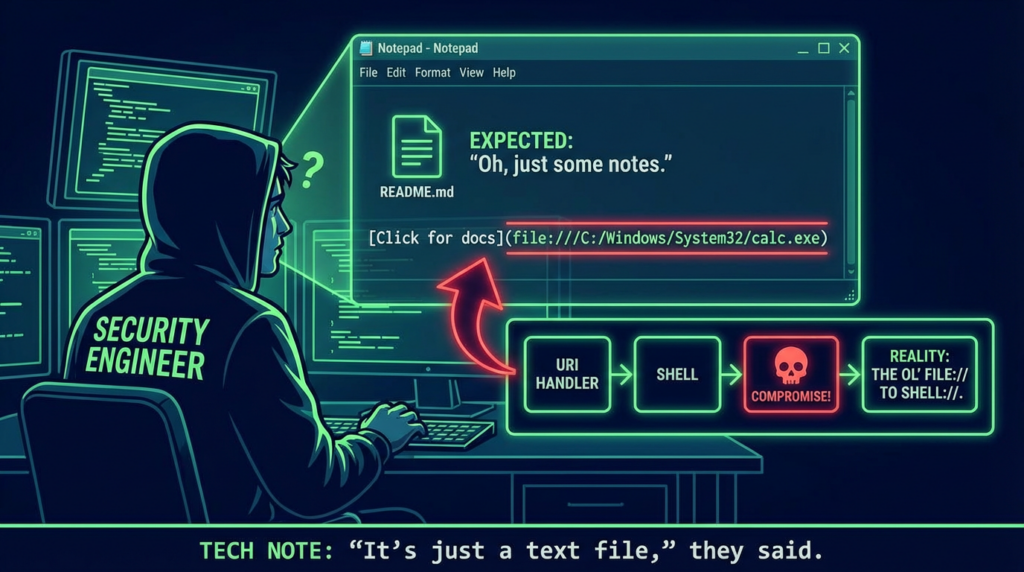

Güvenlik ekipleri, tanıdık bir yardımcı program "küçük" özellikler eklediğinde genellikle riski hafife alır. Köprüler zararsız görünür. Markdown zararsız görünüyor. Satır içi oluşturma zararsız gibi görünür. Ancak her biri bir ayrıştırıcı kararı, bir kullanıcı arayüzü güven kararı ve genellikle bir süreç başlatma kararıdır. Uygulama tehlikeli protokolleri, dosya yollarını, kabuk metakarakterlerini veya işletim sistemine aktarma davranışını agresif bir şekilde kısıtlamazsa, uygulama kod yürütme için bir dağıtım mekanizması haline gelir. CVE-2026-20841'in bireysel yama notunun önerdiğinden daha önemli olmasının nedeni tam da budur. Bu sadece Notepad'deki bir hata değildir. Mimari kaymanın gözle görülür bir örneğidir. (Sıfırıncı Gün Girişimi)

Ders Microsoft'un ötesine uzanıyor. Notepad++ açık kaynak kodludur ve uzun zamandır geliştiriciler ve yöneticiler için pratik, hafif bir editör olarak kabul edilmektedir. Yine de geçtiğimiz yıla ait kamu kayıtları aynı modeli farklı bir açıdan göstermektedir: güncelleyici mantığı, yükleyici davranışı ve dağıtım varsayımları, kullanıcı sadece "Notepad'i güncellediğini" düşünse bile güvenilir bir düzenleyiciyi bir saldırı yüzeyine dönüştürebilir. NVD'nin CVE-2025-15556 için girdisi, WinGUp güncelleyicisini kullanırken 8.8.9'dan önceki sürümlerin indirilen meta verileri ve yükleyicileri kriptografik olarak doğrulamadığını söylüyor. Bu da güncelleme trafiğini kesebilen veya yönlendirebilen bir saldırganın güncelleyicinin saldırgan kontrolündeki bir yükleyiciyi getirip çalıştırmasına neden olabileceği anlamına geliyordu. Bu bir ayrıştırıcı hatası değildir. Bu bir güven zinciri hatasıdır ve aynı yere varır: kullanıcının ayrıcalıkları altında keyfi kod yürütme. (NVD)

CVE-2026-20841, Windows Not Defteri'nde gerçekte ne oldu

Kamuya açık en iyi teknik özet Zero Day Initiative'den gelmektedir. ZDI, hatanın Markdown dosyalarındaki bağlantıların yanlış doğrulanmasından kaynaklandığını ve uzaktaki bir saldırganın kurbanı kötü amaçlı bir dosyayı indirmeye ve onunla etkileşime girmeye ikna ederek bu hatadan yararlanabileceğini söylüyor. Yazıda Notepad'in Markdown'ı işlerken girdiyi tokenize ettiği ve satır içi bağlantıları standart bir bağlantı gösterimine dönüştürdüğü açıklanıyor. Bu dönüşüm kulağa sıradan geliyor, ancak tam olarak içeriğin eylemsiz olmaktan çıktığı yer burası. Dosya artık sadece görüntülenmez; yorumlanır. Yorumlanan içerik, yeterli doğrulama olmadan harici bağlantı işlemeyi veya işlem aktarımını yönlendirebildiğinde, bir yürütme sınırı haline gelir. (Sıfırıncı Gün Girişimi)

BleepingComputer'ın Salı Yaması kapsamı operasyonel çerçeveyi yakalıyor: Microsoft, Şubat 2026 güncellemelerinin bir parçası olarak yüksek önem derecesine sahip bir Notepad uzaktan kod çalıştırma açığını açıkladı. Windows Central'ın raporu, çoğu savunucunun aslında envanter açısından önemsediği sürüm kapsamını ekleyerek, sorunu 11.0.0'dan 11.2510'a kadar olan ancak 11.2510'u içermeyen Notepad sürümlerini etkiliyor olarak tanımlıyor. Rapid7'nin Şubat 2026 Salı Yaması analizi, güvenlik açığını "Windows Notepad Uygulaması Uzaktan Kod Yürütme Güvenlik Açığı" olarak listeliyor ve 8.8 puanla Microsoft'un "İstismar Olasılığı Az" değerlendirmesiyle yayınlanıyor. Bu son ifade ekipleri rehavete sürüklememelidir. Özellikle dosya teslimi ve kullanıcı etkileşimi yoluyla tetiklenebilen varsayılan bir Windows bileşeni için "daha az olası" "güvenli" değildir. (BleepingComputer)

Kamuoyundaki pek çok tartışma konunun "uzak" mı yoksa "yerel" mi olduğuna odaklanmıştır. NVD geçmişi burada faydalı olacaktır. İlk satıcı dili "bir ağ üzerinden" kod yürütmeyi tanımlıyordu, daha sonra yapılan bir güncelleme metni "yerel olarak kod yürütme" olarak değiştirdi. Teknik sınıflandırma açısından bakıldığında bu düzeltme önemlidir. Savunmacı açısından bakıldığında ise insanların düşündüğünden daha az değişiklik yaratmaktadır. Birçok yüksek değerli izinsiz giriş, kurban bir şeyi açtıktan veya tıkladıktan sonra yerel olarak çalışan sosyal olarak iletilen içerikle başlar. E-posta tuzakları, sohbet yoluyla iletilen dosyalar, tarayıcı indirmeleri ve bulutta paylaşılan belgelerin tümü uç noktada yerel yürütme olayları olarak sonlanır. Kötü niyetli bir Markdown dosyası bir kullanıcıyı metin oluşturmadan istenmeyen kod başlatmaya götürebiliyorsa, hangi ifadenin CNA kaydına daha iyi uyduğuna bakılmaksızın risk ciddiyetini korumaktadır. (NVD)

Bu güvenlik açığının bu kadar güçlü yankı uyandırmasının bir nedeni de psikolojiktir. Kullanıcılar genellikle Office makrolarına, tarayıcı açılır pencerelerine veya çalıştırılabilir eklere atadıkları şüphe düzeyini Not Defteri'ne atamazlar. Bu güven boşluğu saldırganlar için değerlidir. Basitlik konusunda eski bir üne sahip varsayılan bir yardımcı program, güçlü bir sosyal avantajı miras alır. Markdown dosyası aynı zamanda modern geliştirici, DevOps ve güvenlik iş akışlarında rutin görünüyor. Ekipler her gün README dosyalarını, tespit notlarını, olay zaman çizelgelerini, IaC belgelerini ve tehdit bilgilerini Markdown'da dolaştırıyor. Markdown özellikli bir Not Defteri bağlantı tetiklemeli yürütmeye karşı savunmasız hale geldiğinde, saldırı yüzeyi teorik değildir. Normal çalışma düzeniyle uyumludur. (Windows Blog)

Markdown'dan uygulamaya, olası saldırı zinciri

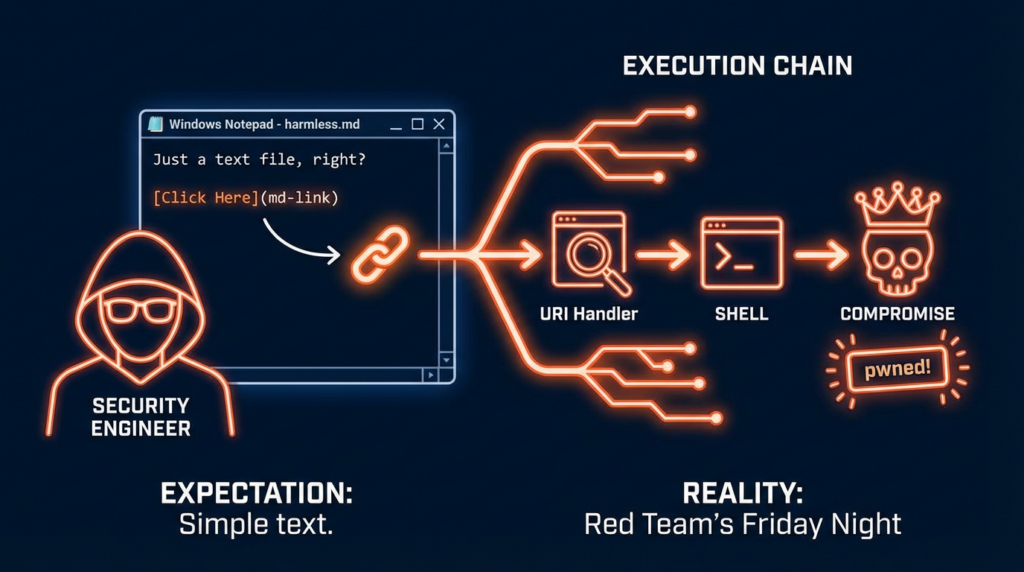

Pratik saldırı zinciri kavramsal olarak basittir. Bir saldırgan hazırlanmış bir Markdown dosyası oluşturur, bir hedefin bu dosyayı Windows Not Defteri'nde açmasını sağlar ve kullanıcı bu dosyayla etkileşime girdiğinde istenmeyen yürütmeye geçen kötü amaçlı bir bağlantıya veya işleyici yoluna güvenir. Kamuya açık raporlar, sorunun özü olarak sürekli olarak bağlantı işlemeye işaret etmektedir. ThreatLocker riski, istenmeyen komutları yürütmek için Windows URI işleyicilerinden yararlanan kötü amaçlı Markdown bağlantıları olarak özetledi. Elastic'in önceden oluşturulmuş kural açıklaması da aynı derecede doğrudan: bir Markdown dosyası açıldıktan sonra Notepad tarafından başlatılan bir işlem arar, çünkü bu Notepad Markdown ayrıştırma güvenlik açığından yararlanıldığını gösterebilir. (ThreatLocker)

Tehlikeli modelin basitleştirilmiş bir gösterimi şu şekildedir:

# Üç Aylık Notlar

Lütfen aşağıdaki olay özetini inceleyin.

[Destekleyici belgeyi aç](malicious-protocol-or-crafted-path-here)

Bu parçacık kasıtlı olarak soyuttur. Önemli olan nokta belirli bir yük dizesi değildir. Önemli olan nokta güven geçişidir. Bir kullanıcı bir dosyada belgelere benzeyen bir içerik görür. Meşru bir destekleyici bağlantı gibi görünen şeye tıklarlar. Uygulama, kabuk veya çevresindeki Windows işleyici zinciri daha sonra içerik etkileşimini işlem yürütmeye dönüştürür. Savunucuların modellemesi gereken sınır budur. Uygulama bir ağ arka plan programı gibi davranmıyor, ancak içerik odaklı bir başlatıcı yolu olarak hareket ediyor. (Sıfırıncı Gün Girişimi)

"Kullanıcı etkileşimi gerekli" ifadesinin sıklıkla yanlış okunmasının nedeni de budur. Bazı savunucular bilinçaltında bir tıklama gerektiren hataların derecesini düşürmektedir. Pratikte, güvenlik endüstrisi tıklama destekli yürütmenin geniş ölçekte en güvenilir saldırı modellerinden biri olmaya devam ettiğine dair onlarca yıllık kanıta sahiptir. Kimlik avı işe yarıyor. Paylaşılan belge tuzakları işe yarıyor. Trojanize güncelleme akışları işe yarar. Kullanıcı etkileşimi, güvenlik açığının zayıf olduğu anlamına gelmez; genellikle güvenlik açığının gerçek kurumsal davranışla temiz bir şekilde eşleştiği anlamına gelir. Uygulamadan inandırıcı bir tık uzakta duran bir Not Defteri açığı, tam da sosyal mühendislik maliyeti düşük olduğu için tehlikelidir. (NVD)

NVD ifade değişikliği neden önemli, ancak birçok insanın düşündüğü şekilde değil

CVE-2026-20841 için NVD kaydı, değişiklik geçmişini koruduğu için alışılmadık derecede kullanışlıdır. Kayıt, 10 Şubat 2026 tarihinde Microsoft'un "ağ üzerinden" kod yürütme hakkındaki ilk ifadesini yansıtmaktadır. 12 Şubat 2026'da açıklama "yerel olarak kod yürütme" olarak değiştirilmiştir. Mühendisler bu ayrımları göz ardı etmemelidir. Doğru sınıflandırma raporlama, istismar yolu analizi ve dahili önem derecesi iletişimi için önemlidir. Ancak daha büyük ders, savunucuların kelime dağarcığına aşırı uyum sağlamaktan kaçınmaları gerektiğidir. Tam kategori etiketi, gözlemlenebilir etkiden daha az önemlidir: güvenilir bir uygulama tarafından işlenen içerik, kullanıcının bağlamı altında kod yürütmeyi tetikleyebilir. (NVD)

Bu gözlemlenebilir etki, uç nokta telemetrisinin "uzak" ile "yerel" arasındaki retorik tartışmalardan daha önemli olmasının nedenidir. Notepad bir Markdown dosyası açıyorsa ve hemen ardından bir alt süreç beliriyorsa, araştırmaya değer bir şey olmuş demektir. Eğer süreç ağacında Notepad'in cmd.exe, powershell.exe, mshta.exe, wscript.exe, cscript.exe, rundll32.exe, regsvr32.exeveya yeni bırakılan bir ikili, uzak ve yerel arasındaki ayrım anlamsal bir tartışma olmaktan çıkar ve bir olay haline gelir. Elastic'in kural mantığı tam olarak bu operasyonel sezgiyi takip eder. (Elastik)

Savunucular neleri yamalı, devre dışı bırakmalı, izlemeli ve kullanıcılara açıklamalıdır

İlk ve en belirgin kontrol yama uygulamaktır. Kamuya açık raporlar, savunmasız Windows Notepad sürümlerinin 11.0.0'dan 11.2510'dan önceki sürümlere kadar olduğunu ve Microsoft'un Şubat 2026 Salı Yaması sürümünde sorunu ele aldığını göstermektedir. Windows 11 filolarını yönetiyorsanız, "temel bir Windows yardımcı programı" ifadesinin otomatik olarak "zaten ele alınmış" anlamına geldiğini varsaymak yerine, normal işletim sistemi yama iş akışlarının yanı sıra Not Defteri uygulamasının sürümünü doğrulayın. Not Defteri artık özellik hızına sahip modern bir uygulama ve bu da varlık sahiplerinin onu nasıl takip etmesi gerektiğini değiştiriyor. (Windows Merkezi)

İkinci kontrol, gereksiz işleme ve işleyici maruziyetini azaltmaktır. Microsoft'un kendi 2025 Notepad sunumu, düz metinle çalışmayı tercih eden kullanıcılar için biçimlendirmenin ayarlarda devre dışı bırakılabileceğini açıkça ortaya koydu. Not Defteri içinde Markdown oluşturmaya ihtiyaç duymayan sistemlerde veya kullanıcı gruplarında, daha hareketsiz bir içerik yolunu korumak savunulabilir bir güçlendirme kararıdır. Güvenlik ekipleri genellikle kullanılabilirlik özelliklerine dokunmak konusunda isteksizdir, ancak bu durumda özelliğin kendisi güvenlik açığı sınıfına bağlıdır. Bir ekip uç nokta düzenleyicisinde Markdown oluşturmadan yararlanmıyorsa, varsayılan olarak etkin bırakmak unutulmuş değil, bilinçli bir seçim olmalıdır. (Windows Blog)

Üçüncü kontrol ise beklenmedik ana uygulamalardan gelen alt süreç izlemedir. Bir kabuk başlatan bir editör çoğu ortamda şüpheli olmalıdır. İşte uyarlaması basit bir şey isteyen savunucular için açıklayıcı bir Sigma tarzı tespit fikri:

başlık: Not Defteri Tarafından Oluşturulan Şüpheli Çocuk Süreci

id: 8f6c3c1d-2a4f-4f3c-9d11-notepad-child-process

durum: deneysel

logsource:

ürün: windows

kategori: process_creation

algılama:

selection_parent:

ParentImage|endswith:

- '\notepad.exe'

selection_child:

Image|endswith:

- '\cmd.exe'

- '\powershell.exe'

- '\pwsh.exe'

- '\mshta.exe'

- '\wscript.exe'

- '\cscript.exe'

- '\rundll32.exe'

- '\regsvr32.exe'

koşul: selection_parent ve selection_child

seviye: yüksek

yanlış pozitifler:

- Not Defteri'nden başlatılan nadir idari otomasyon

Etiketler:

- saldırı.yürütme

- saldırı.t1059

- attack.t1218

Bu kural resmi bir satıcı imzası değildir; genel saldırı modeliyle uyumlu orijinal bir savunma sezgiselidir. Önemli olan, düz metin iş akışının aniden bir süreç oluşturma iş akışına dönüşmesini aramaktır. Elastic'in yayınladığı kılavuz, bir Markdown dosyası açıldıktan sonra Notepad tarafından başlatılan bir sürece odaklanarak aynı genel fikri kullanır. (Elastik)

Uç nokta izin listesi veya uygulama kontrolü çalıştıran kuruluşlar için, bu aynı zamanda kullanıcı odaklı protokol işleyicilerinin, komut dosyası yorumlayıcılarının ve LOLBins'in olması gerekenden daha izin verici olup olmadığını gözden geçirmek için iyi bir andır. CVE-2026-20841 sadece Notepad ile ilgili değildir. Bu, Not Defteri'nin neyi devretmesine izin verildiği ile ilgilidir. Eğer mshta.exebetik sunucuları ya da kabuk yorumlayıcıları standart kullanıcılar tarafından yaygın olarak kullanılabildiğinden, içerikten işleyiciye giden bir hatanın zarar vermek için daha fazla alanı vardır. Bu yollar kısıtlanırsa, aynı ilk tıklama yine gerçekleşebilir, ancak patlama yarıçapı önemli ölçüde küçülebilir. (ThreatLocker)

Kullanıcı eğitimi de önemlidir, ancak yalnızca spesifik olduğu takdirde. Kullanıcılara "şüpheli bağlantılara tıklamayın" demek davranışı değiştirmek için çok soyuttur. Geliştiricilere, BT personeline ve analistlere modern editörlerdeki Markdown dosyalarının artık sohbet veya e-postadaki bağlantılarla aynı dikkati hak eden aktif bağlantı yolları içerebileceğini söylemek daha somuttur ve işe yarama olasılığı daha yüksektir. Güvenlik farkındalığı programları ürün değişikliklerinin gerisinde kalmaktadır. Notepad'in Markdown desteği, eğitim materyallerinin neredeyse her zaman gözden kaçırdığı ince özellik değişimlerinden biridir. (Windows Blog)

Hızlı bir karşılaştırma tablosu, şu anda en önemli Notepad güvenlik açıkları

| CVE | Ürün | Ne oldu? | Neden önemli |

|---|---|---|---|

| CVE-2026-20841 | Windows Not Defteri Uygulaması | Markdown bağlantı işleminin hatalı doğrulanması, kullanıcı bağlamında istenmeyen kod yürütülmesine olanak sağladı | Zengin biçimlendirme özellikleri eklendikten sonra varsayılan bir metin yardımcı programının nasıl bir yürütme yoluna dönüşebileceğini gösterir (NVD) |

| CVE-2025-15556 | Notepad++ WinGUp güncelleyici | Güncelleme meta verileri ve yükleyiciler 8.8.9 öncesinde kriptografik olarak doğrulanmıyordu | Trafik kesilir veya yönlendirilirse güncelleyiciyi keyfi kod teslim yoluna dönüştürür (NVD) |

| CVE-2025-49144 | Notepad++ yükleyici | Yükleyicideki güvensiz çalıştırılabilir arama yolları saldırganın SİSTEM ayrıcalıkları kazanmasına izin verebilir | Yükleyici bağlamının editörün kendisinden daha tehlikeli olabileceğini göstermektedir (NVD) |

| CVE-2025-56383 | Notepad++ | DLL kaçırma raporu, daha sonra NVD'de tartışmalı olarak işaretlendi | İhtiyati bir vaka olarak önemlidir, ancak yerleşmiş bir gerçek olarak değil, ihtilaf notuyla birlikte tartışılmalıdır (NVD) |

Notepad++ daha büyük bir hikayeyi kanıtlıyor, editörler sadece ayrıştırıcı üzerinden değil, güven zinciri üzerinden de başarısız oluyor

Windows Notepad zengin görüntülemenin nasıl yürütme riski yarattığını gösteriyorsa, Notepad++ da bir düzenleyicinin etrafındaki güven zincirinin, düzenleyici kötü amaçlı bir belgeyi ayrıştırmıyor olsa bile nasıl başarısız olabileceğini göstermektedir. CVE-2025-15556 en temiz örnektir. NVD, 8.8.9 sürümünden önce Notepad++'ın WinGUp güncelleyicisinin güncelleme meta verilerini ve yükleyicilerini kriptografik olarak doğrulamadığını söylüyor. Bu boşluk, güncelleyicinin trafiğini kesebilen veya yönlendirebilen bir saldırganın, uygulamanın saldırgan kontrolündeki bir yükleyiciyi indirmesine ve çalıştırmasına neden olabileceği anlamına geliyordu. Güvenlik mimarisi açısından bakıldığında, kullanıcının "editörü güncel tutma" eylemi saldırgan için bir yürütme ilkeli haline geldi. (NVD)

Bir de CVE-2025-49144 var. NVD, Notepad++ v8.8.1 yükleyicisinde, güvenli olmayan yürütülebilir arama yollarının yetkisiz bir saldırganın SİSTEM düzeyinde ayrıcalıklar elde etmesine izin verebileceği bir ayrıcalık yükseltme kusurunu açıklamaktadır. Genel açıklama, bir kurbanın hem yasal yükleyiciyi hem de kötü amaçlı bir yürütülebilir dosyayı aynı dizine indirmesi için kandırılabileceğini ve ardından yükleyiciyi çalıştırmanın saldırganın dosyasını otomatik olarak SİSTEM ayrıcalıklarıyla yürüteceğini söylüyor. Bu, Markdown RCE'den çok farklı bir hata sınıfıdır, ancak temelde yatan ders aynıdır: metin düzenleyicileri, tarayıcılar, ofis paketleri ve paket yöneticileri ile aynı incelemeyi hak eden ayrıcalıklı iş akışları ile çevrilidir. (NVD)

2026 Notepad++ olayı bu dersi daha da ileri götürdü. Reuters, Çin bağlantılı bir siber casusluk grubunun Notepad++ güncelleme sürecini ele geçirerek hedeflenen kullanıcılara özel bir arka kapı sunduğunu, güncellemeler için kullanılan barındırma sunucusuna 2 Eylül 2025'e kadar erişim sağlandığını ve bazı kimlik bilgilerinin 2 Aralık 2025'e kadar devam ettiğini bildirdi. Birim 42, saldırganların güncelleme sunucusuna giden trafiği kesmesine ve yönlendirmesine olanak tanıyan ve özellikle Güneydoğu Asya'daki hükümet, telekomünikasyon ve kritik altyapı sektörlerindeki kullanıcıları seçici olarak hedefleyen altyapı düzeyinde bir ele geçirme olarak tanımladı. Hacker News, 8.9.2 sürümünün GitHub'dan imzalı yükleyicinin doğrulanması ve güncelleme sunucusu tarafından döndürülen imzalı XML'in doğrulanması dahil olmak üzere bir "çift kilit" tasarımı getirdiğini bildirdi. (Reuters)

Bu sekans önemli çünkü modern bir editörün birden fazla katmanda nasıl başarısız olabileceğini gösteriyor:

- işlenen girdinin yürütmeye geçebildiği içerik katmanı

- ayrıcalıklı kurulum mantığının kötüye kullanılabildiği yükleyici katmanı

- bütünlük doğrulamasının yetersiz olabileceği güncelleyici katmanı

- Altyapı uzlaşmasının güveni yeniden yönlendirebileceği barındırma katmanı

Eğer güvenlik modeliniz yalnızca bir .txt dosyasının güvenli olduğunu düşünüyorsanız, yanlış soruyu soruyorsunuz demektir. Asıl soru, editörün etrafındaki ekosistemin bir yazılım dağıtım platformu gibi davranacak kadar ayrıcalıklı, yeterince bağlantılı ve dinamik hale gelip gelmediğidir. Hem Windows Notepad hem de Notepad++ için cevap artık açıkça evettir. (Sıfırıncı Gün Girişimi)

Tartışmalı Notepad++ DLL kaçırma vakası hala dikkatle tartışılmaya değer

CVE-2025-56383, birçok blog yazısında belirtilenden daha dikkatli bir şekilde ele alınmalıdır. NVD'nin kaydı, Notepad++ v8.8.3'teki bir DLL ele geçirme güvenlik açığını tanımlamaktadır, ancak sorunun birden fazla tarafça tartışıldığını açıkça belirtmektedir, çünkü davranış yalnızca ürün keyfi yetkisiz kullanıcılar tarafından yazma erişimine izin veren bir dizin ağacına yüklendiğinde ortaya çıkmaktadır. Bu, vakanın kötü kurulum hijyeni ve güvenli olmayan dağıtım bağlamlarını tartışmak için hala yararlı olduğu anlamına gelir, ancak temiz, tartışmasız bir uzaktan istismar hikayesi olarak sunulmamalıdır. Özellikle güvenlik yazılarında hassasiyet önemlidir. Bu CVE'yi kullanmanın doğru yolu, dağıtım varsayımları ve uç durum yanlış yapılandırması genel bir "kritik hata" başlığına dönüştürüldüğünde güvenlik açığı anlatılarının ne kadar hızlı çarpıtıldığı hakkında bir derstir. (NVD)

Bu durum kırmızı ekipler, mavi ekipler ve ürün geliştiriciler için neden önemli?

Kırmızı ekipler önemsemelidir çünkü varsayılan yardımcı programlar gizli ilk yürütme yolları oluşturur. Mavi ekipler önemsemelidir çünkü aynı yardımcı programlar genellikle politika ve izlemenin kör noktalarında yer alır. Ürün geliştiriciler önemsemelidir çünkü olgun bir uygulamada şaşırtıcı risk yaratmanın en hızlı yolu, tehdit modelini yeniden düşünmeden yetenek eklemektir. Markdown oluşturma mükemmel bir örnektir. Küçük hissettiriyor. Kullanılabilirliği artırır. Geliştirici dostu görünür. Ancak aynı zamanda opak metni yapılandırılmış, etkileşimli içeriğe dönüştürür. Bu, uygulamanın artık yalnızca bir penceredeki karakterleri boyarken sahip olduğu örtülü güveni hak etmediği anlamına gelir. (Windows Blog)

Sektör genelinde daha geniş bir model görülüyor. Eski uygulamalar biçimlendirme, önizleme, yapay zeka yazma yardımcıları, bulut kancaları, akıllı eylemler ve daha zengin içerik iş akışları ile modernize ediliyor. Her özellik uygulamayı daha kullanışlı hale getiriyor. Her özellik aynı zamanda daha karmaşık yazılım kategorilerinden risk sınıflarını da içe aktarıyor. Notepad, kontrast çok keskin olduğu için son zamanlardaki en temiz tanıtım. Tarihsel olarak basitliği simgeleyen bir ürün Patch Tuesday RCE tartışmalarında yer almaya başladığında, endüstri artık "küçük araç "ın "küçük saldırı yüzeyi" anlamına geldiğini iddia edemez. (Windows Blog)

Güvenlik ekipleri için pratik bir doğrulama iş akışı

Güvenlik ekiplerinin maruz kalıp kalmadıklarını tahmin etmeleri gerekmez. Mantıklı bir doğrulama iş akışı basittir. Yönetilen Windows 11 uç noktalarındaki Windows Notepad sürümlerinin envanterini çıkararak ve etkilenen sürümlerin mevcut olup olmadığını doğrulayarak başlayın. Ardından Markdown oluşturmanın gereksiz olduğu yerlerde etkinleştirilip etkinleştirilmediğini gözden geçirin. Daha sonra, aşağıdakilerden ortaya çıkan alt süreçler hakkında telemetri toplayın notepad.exeözellikle de hemen sonrasında .md dosyası açılır. Son olarak, uç nokta kontrollerinizin içerik görüntüleyicilerden komut dosyası yorumlayıcılarına ve ortak LOLBins'e bariz geçiş yollarını engelleyip engellemediğini test edin. Bu sıra, genel istismar zinciriyle uyumlu bir şekilde size maruz kalma, istismar edilebilirlik ve tespit kapsamı sağlar. (Windows Merkezi)

Hafif bir triyaj masası işlerin önceliklendirilmesine yardımcı olabilir:

| Öncelik | Eylem | Neden önce gelir |

|---|---|---|

| Hemen | Windows Not Defteri'ni yama ve sürüm doğrulama | Bilinen CVE-2026-20841 maruz kalma penceresini kaldırır (BleepingComputer) |

| Hemen | Notepad++'ı güncelleyici sorunlarını gideren sürümlere yama | Bilinen güncelleyici bütünlüğü zayıflıklarını ve olay sonrası sertleştirme boşluklarını ortadan kaldırır (NVD) |

| Yüksek | Not Defteri'nden şüpheli alt süreçler hakkında uyarı | Elastic tarafından tanımlanan gözlemlenen saldırı mantığı ile doğrudan eşleşir (Elastik) |

| Yüksek | Komut dosyası ana bilgisayarları ve LOLBins için uygulama kontrolünü gözden geçirin | İçerik tabanlı yürütme denendiğinde patlama yarıçapını azaltır (ThreatLocker) |

| Orta | Gerekli olmayan yerlerde Markdown biçimlendirmesini devre dışı bırakın | Sorunu ortaya çıkaran özellik sınıfına maruz kalmayı daraltır (Windows Blog) |

| Orta | Markdown dosyaları ve dahili dokümanlar için farkındalık eğitimini tekrar gözden geçirin | Kullanıcı beklentilerini editör iş akışlarının modern risk yüzeyi ile uyumlu hale getirir (Windows Blog) |

"Notepad cve "den alınacak gerçek ders

Başlıktaki ders Notepad'in benzersiz bir şekilde bozuk olduğu değildir. Asıl ders, tanıdık yazılımların mimarileri değiştikten sonra da eski güvenlerini koruduklarıdır. Windows Notepad Markdown işleme, bağlantı işleme ve daha yeni özellik katmanları kazandı. Notepad++ ise güncelleyici, yükleyici ve saldırganların birden fazla yönden baskı yapabileceği barındırma güvenini biriktirdi. Her iki ürün de aynı güvenlik yasasını göstermektedir: bir araç kullanıcı adına yorumlama, indirme, güncelleme veya yürütmeye aracılık etmeye başladığında, simgesi hala mütevazı görünse de görünmese de saldırı yüzeyi envanterinize aittir. (Windows Blog)

CVE-2026-20841, hem işletmeler hem de güvenlik topluluğu içinde kökleşmiş bir varsayımı deldiği için ilgiyi hak ediyor. Pek çok kişi Not Defteri'ni hala zihinsel olarak "doğası gereği güvenli" olarak sınıflandırıyor. Ama öyle değil. Artık değil. Markdown bağlantıları bir kod yürütme yoluna katılamaz. Daha zengin biçimlendirme ve yapay zeka özellikleri içerik ve eylem arasındaki sınırı değiştirdiğinde değil. Ve daha geniş editör ekosistemi bize yükleyicilerin, güncelleyicilerin ve altyapının aynı güven hikayesinin parçası olduğunu hatırlatmaya devam ederken değil. (Sıfırıncı Gün Girişimi)

Deneyimli savunucular için bir çıkarım varsa, o da şudur: uç nokta uygulamalarını tarihsel basitliğe göre kategorize etmeyi bırakın. Onları neleri ayrıştırabildiklerine, neleri başlatabildiklerine, neleri güncelleyebildiklerine ve hangi güveni miras aldıklarına göre kategorize edin. Bu, "notepad cve "nin 2026'da neden ciddi bir güvenlik konusu haline geldiğini açıklayan tek modeldir. (NVD)

Daha fazla okuma

Altta yatan kayıtları doğrulamak ve daha derine inmek isteyen okuyucular için bunlar en faydalı İngilizce referanslardır:

Açıklama değişiklik geçmişi ve CWE eşlemesi dahil olmak üzere CVE-2026-20841 için NVD girişi. (NVD)

Zero Day Initiative'in CVE-2026-20841 ve Windows Notepad'de Markdown bağlantı işleme hakkındaki teknik yazısı. (Sıfırıncı Gün Girişimi)

Rapid7'nin CVE-2026-20841 ve Microsoft'un istismar değerlendirmesini listeleyen Şubat 2026 Salı Yaması analizi. (Rapid7)

Elastic Security'nin olası Notepad Markdown RCE istismarı için algılama mantığı. (Elastik)

Not Defteri'nde metin biçimlendirme ve Markdown desteğinin ilk sunumu hakkında Windows Insider Blogu. (Windows Blog)

CVE-2025-15556, Notepad++ güncelleyici bütünlük doğrulama açığı için NVD girişi. (NVD)

CVE-2025-49144, Notepad++ yükleyici ayrıcalık yükseltme sorunu için NVD girişi. (NVD)

Birim 42 Notepad++ tedarik zinciri tehlikesinin analizi. (Birim 42)

Notepad++ güncelleme sürecinin Çin bağlantılı olarak ele geçirilmesine ilişkin Reuters haberi. (Reuters)

Hacker News, ele geçirilen güncelleme mekanizmasının ifşa edilmesinden sonra Notepad++'ın sertleştirilmesi ile ilgili haber. (The Hacker News)

Bu konuya doğal olarak uyan ilgili İngilizce Penligent makaleleri:

CVE-2026-20841 hakkında Penligent, Windows Not Defteri'ndeki Markdown Bir Yürütme Yolu Olduğunda. (Penligent)

CVE-2026-20841 hakkında Penligent, Not Defteri'ndeki bir Markdown Bağlantısı Yürütme Yolu Olduğunda. (Penligent)

İspanyolca Windows Notepad CVE analiz sayfasında Penligent, bitişik güvenlik bağlamına da atıfta bulunuyor. (Penligent)